Защита сети от шпионских программ

Проблема шпионского программного обеспечения становится все более острой. Чтобы решить ее, необходимо определить способы защиты и выбрать из разнообразных типов продуктов наиболее подходящие для конкретных условий. Полезно также собрать информацию о поставщиках современных централизованно управляемых решений антишпионажа. Тем, кто мало знаком с программами антишпионажа, рекомендую прочитать врезку «Что такое шпионская программа?».

Защитные меры, продиктованные здравым смыслом

Защититься от проникновения шпионских программ можно, если выделить достаточно средств на обучение пользователей и взять на вооружение решения антишпионажа. Шпионские программы похожи на вирусы, «троянских коней» и «червей», поэтому защищаться от них можно методами, которые подсказывает здравый смысл. Пользователям следует остерегаться неизвестных программ, какими бы привлекательными они ни казались. Нужно также проявлять известную осторожность по отношению к незнакомым Web-узлам, особенно с JavaScript, ActiveX и другими элементами управления на базе Web, с помощью которых легко установить шпионские программы. Многие почтовые клиенты располагают встроенными функциями обработки и вывода на экран HTML-контента, и пользователям следует остерегаться любых непрошеных сообщений электронной почты.

Поиск шпионских программ в твоем телефоне

Иногда зараженную шпионскими программами систему можно узнать по характерным особенностям поведения: замедленная реакция при вводе данных с клавиатуры; брандмауэры время от времени выдают всплывающие предупреждения; в журналах появляются записи о запросах доступа к незнакомым сайтам Internet со стороны неизвестных прикладных программ; записи журналов свидетельствуют о попытках установить соединение с данным компьютером из узла с неизвестным IP-адресом; снижение системной и сетевой производительности; появление в системе подозрительных файлов.

Пользователи должны сообщать об этих аномалиях администраторам для более подробного изучения.

Основные различия между решениями антишпионажа

Существует три основных способа поиска и удаления шпионских программ. Решения антишпионажа выполняют активное сканирование в реальном времени, пассивное сканирование или комбинируют эти методы. Сканирование в реальном времени предотвращает заражение путем проверки входящего контента на сетевом шлюзе или внутреннем сетевом компьютере.

Активное сканирование обеспечивает превентивную защиту. Пассивное сканирование — процесс проверки объектов, уже имеющихся в системе. Сканирование выполняется по расписанию или запускается вручную. Продукты с пассивным сканированием реагируют на возникшую опасность.

И в активных, и в пассивных сканерах используются базы данных сигнатур; этот метод похож на используемый в антивирусных программах. В таких решениях также могут применяться специальные методы обнаружения, в частности поиск имен файлов или разделов реестра, обычно используемых шпионскими программами.

В некоторых решениях для борьбы со шпионажем анализируется потенциальное поведение различных типов контента. Анализ поведения — превентивный метод, обычно применяемый в реальном времени при фильтрации контента. Например, анализируя сценарии, можно определить их способность проникать в известные уязвимые места или выполнять подозрительные операции, в частности обращаться к реестру, системным файлам или копировать файлы. Программа может проверять контент на предмет наличия подозрительных файлов, например вредных DLL или исполняемых файлов.

Большинство поставщиков программ антишпионажа используют метод сравнения последовательностей (на основе сигнатур, имен файлов и разделов реестра); столь же эффективными могут быть и системы анализа поведения.

Шлюз или хост-машина?

Решения антишпионажа размещаются аналогично антивирусным программам. Их можно установить на шлюзах или хост-компьютерах, таких как серверы или настольные системы.

Решения на периметре сети защищают корпоративную сеть, фильтруя шпионские программы, прежде чем они достигнут серверов или настольных компьютеров. Как правило, управлять шлюзовыми решениями гораздо проще, так как шлюзов на предприятии наверняка меньше, чем серверов и настольных систем. Другое преимущество шлюзовых решений — активное сканирование, благодаря которому шпионские программы удается уничтожить, прежде чем они достигнут систем во внутренней сети. Шлюзовые решения могут быть только программные. Потребитель покупает аппаратные средства или сетевое устройство отдельно.

Многие поставщики решений по безопасности встраивают функции борьбы со шпионажем в существующие продукты. Например, поставщики программ для борьбы с вирусами, фильтрации контента, обнаружения несанкционированного доступа и брандмауэров предлагают функции антишпионажа в качестве дополнительных служб или автономных продуктов. Всегда, когда возникает проблема безопасности, универсальное решение представляет собой потенциальную единую точку отказа, а неполадки могут сильно повлиять на общую безопасность.

Если бюджет предприятия достаточно велик, то следует построить эшелонированную оборону с шлюзовым, серверным и настольным уровнями. Использование решений от одного или нескольких поставщиков — эффективный подход, в результате которого значительно повышается процент обнаруженных «шпионов». Одно решение антишпионажа может выявлять вредителей, неуловимых для другого.

Даже при развертывании централизованно управляемых инструментов борьбы со шпионажем на шлюзовом, серверном и настольном уровнях полезно держать в запасе популярные бесплатные автономные программы на случай, если централизованно управляемые решения не смогут обнаружить и удалить шпионское программное обеспечение определенного типа. Такая ситуация может возникнуть, если новая разновидность вредителя проникнет сквозь оборонительные редуты, прежде чем поставщик подготовит способ для борьбы с ним. Два распространенных автономных инструмента — Spybot Search даже если шпионская программа каким-то образом проникнет в сеть, ей не удастся «позвонить домой», и она будет бесполезна для своих хозяев.

Компания Finjan Software описывает Internet 1Box как устройство блокировки на базе поведенческих характеристик, независимое от баз данных сигнатур. Поэтому оно может защитить сеть от известных и неизвестных типов вторжения без постоянной модернизации. Internet 1Box обеспечивает брандмауэр, защиту от вирусов, фильтрацию URL, защиту от спама и шпионских программ. Кроме того, данное устройство защищает удаленных клиентов.

FortiGate Antivirus Firewall компании Fortinet обеспечивает сетевую защиту от шпионажа и вирусов, обнаруживает и предотвращает несанкционированный доступ, помогает организовать VPN и управлять трафиком малых/домашних офисов, малых и средних предприятий и крупных учреждений. FortiClient компании Fortinet обеспечивает аналогичную защиту на настольном уровне.

В зависимости от структуры и нужд конкретной сети, компания SonicWALL предлагает несколько различных устройств серии PRO. Устройства располагают брандмауэром, функциями предотвращения несанкционированного доступа, защиты от вирусов и шпионажа.

Устройства Symantec Network Security 7100 Series защищают от шпионских программ, вирусов, «червей» и «троянских коней». Хорошее вспомогательное средство — система Symantec DeepInsight Early Warning System, которая предупреждает о потенциальных угрозах, прежде чем они достигнут конкретной сети. Система предупреждения идентифицирует новые потенциальные угрозы с помощью сети датчиков в режиме, близком к реальному времени.

Независимо от предпочтительного типа решения, необходимо приобрести пробные экземпляры наиболее подходящих продуктов и провести тщательное тестирование, чтобы убедиться в их пригодности для конкретной сетевой среды. При оценке программных решений следует обратить внимание на системную производительность, так как одни решения могут быть более требовательными к системным ресурсам, чем другие. А выбирая решение на основе шлюза или специализированного устройства, нужно обязательно проверить сетевую производительность.

Другой фактор — возможность администратора управлять и настраивать определения шпионских программ. Из-за особенностей компонентов или функциональности некоторые полезные программы могут быть ошибочно отнесены к разряду шпионских. Поэтому следует подумать о решении, которое позволяет настроить или отменить определенные признаки «шпионов», если эти признаки мешают работе полезных программ.

При знакомстве с решениями (см. таблицу) следует помнить, что Microsoft недавно приобрела фирму GIANT Company Software, которая выпускает одно из лучших решений для борьбы со шпионскими программами. После покупки продукт был переименован в Microsoft Windows AntiSpyware и в настоящее время проходит бета-тестирование. Во время подготовки данной статьи в продаже не было версии данного продукта, пригодной для использования на предприятии, поэтому в таблице он отсутствует.

Однако Microsoft планирует в итоге выпустить корпоративную версию продукта и предоставить автономную настольную версию бесплатно. Было бы интересно протестировать корпоративную версию в сети предприятия. Для решения Microsoft необходима Windows 2000 или более поздняя версия.

Любопытно, что в основе CounterSpy компании Sunbelt лежит технология GIANT. Компания Microsoft приобрела GIANT после того, как Sunbelt заключила соглашение с GIANT, поэтому Microsoft обязана предоставлять сигнатуры шпионских программ для CounterSpy до июня 2007 г. После этой даты Sunbelt будет самостоятельно заниматься подготовкой и распространением сигнатур.

Быстро растущий рынок

Рынок программ антишпионажа быстро растет. Зная принципы работы шпионских программ и методы обнаружения «шпионов» с помощью различных инструментов, администратор сможет выбрать наиболее эффективный тип продукта для своих нужд. После этого с помощью таблицы можно найти поставщиков решений данного типа.

Что такое шпионская программа?

Шпионским программным обеспечением называются любые программы, которые следят за использованием компьютера, собирают информацию или извлекают конфиденциальные данные без явного согласия пользователя. Например, шпионская программа может запоминать посещаемые пользователем Web-узлы и время посещений, регистрировать все нажатия на клавиши или выполнять несанкционированную инвентаризацию установленного программного обеспечения.

Некоторые виды шпионских программ затем передают собранную информацию в централизованное хранилище. Например, шпионские программы одного типа могут предупредить своего владельца, что пользователь компьютера запустил конкретную программу. «Шпионы» других видов могут готовить лазейки для проникновения в систему или настраивать модем на передачу платных звонков, оплачивать которые придется обладателю пораженного компьютера. Другие программы, в частности некоторые одноранговые приложения обмена файлами, можно отнести к числу шпионских (в зависимости от политики конкретной компании), так как с их помощью по сети можно извлекать с компьютера файлы без согласия владельца.

Шпионские программы проникают в компьютеры различными способами. Несомненно, самый распространенный — через сценарии, выполняемые в Web-браузерах или клиентах электронной почты. Еще один путь проникновения шпионских программ в компьютер — при установке программных пакетов. Например, некоторые программисты преднамеренно распространяют шпионское программное обеспечение, проектируя для этого «полезные» приложения с единственной целью заставить пользователя установить скрытых в них «шпионов». Аналогично, полезная программа, такая как видеопроигрыватель DivX, может быть преднамеренно изменена для показа фильмов в формате DivX и одновременно — для распространения шпионской программы.

Источник: www.osp.ru

5 способов защитить себя и свой телефон от программ-шпионов

Смартфон давно уже перестал быть просто телефоном. Это и записная книжка, и удобный карманный поисковик, и масса приложений для работы с самыми посещаемыми сайтами. В том числе – с личными кабинетами на госуслугах, в пенсионном фонде, налоговой инспекции и банках, где деньги лежат. Как защитить то, что не предназначено для чужих глаз, в своем смартфоне: 5 самых проверенных способов в нашей статье.

Установить надежный пароль

Сколько ни предупреждают производители гаджетов и разработчики ПО, но большинство пользователей крайне беспечны в этом вопросе. Типичные пароли: «1234», год рождения или кличка любимой черепашки — и вот уже заработанные потом и кровью денежки утекли в карман хакера, а юзер остался с носом.

Надежность паролей достигается использованием не только сочетания латинских и русских букв, но и цифр, спецсимволов, сменой регистра. Код, содержащий не менее 8, а лучше 12 символов, взломать невозможно, если он имеет такой вид: «DkG#n1*7М

Тут может сработать хороший генератор паролей. Главное – доступ к разным сервисам и самому телефону должны отличаться. Лучше всего применить старый испытанный способ – записать логины, пароли, явки и адреса на бумаге и не бросать их где попало.

Блокировка установки сторонних приложений

Зачастую программы-шпионы просачиваются в смартфон с разрешения владельца вместе с устанавливаемыми приложениями. С помощью настроек телефона можно обезопасить себя от самых наглых программ. Что для этого нужно сделать:

- В «Настройках» зайти в пункт «Безопасность».

- В подразделе «Администрирование устройства» выбрать «Неизвестные источники» и снять галочку или передвинуть ползунок в неактивное положение.

Такой алгоритм действует на смартфонах с Андроид версией 7 и старше. Для более молодых моделей телефонов с обновленной ОС путь немножко удлинится:

- В «Настройках» перейти в пункт «Приложения и уведомления».

- В самом низу списка найти «Расширенные настройки», а в них — «Специальный доступ».

- Внутри последнего подраздела найдется «Установки неизвестных приложений».

- Передвинуть ползунок влево.

Можно еще включить функцию родительского контроля, если у вас есть Google-аккаунт. Правда, она не гарантирует полноценной защиты.

Не отключать блокировку телефона

Ни в коем случае нельзя отключать блокировку телефона, особенно если телефон бывает в людном месте без присмотра. Например, в офисе. Или если у вас есть привычка забывать свои вещи в такси, в гостях, за стойкой бара. Отключенная блокировка позволяет без применения шпионских программ или с их помощью моментально скопировать всю информацию, хранящуюся в памяти гаджета. Сообщения, пароли, поисковые запросы, фото и видео – все утечет в чужие руки.

Устанавливайте проверенные приложения

Чаще всего программы-шпионы проникают в смартфон при установке через браузер. Если же пользоваться официальным приложениями Play Market и AppStore, риск значительно снижается.

Скачать приложение для защиты смартфона

Как только появляются новые вирусы и шпионы, программисты ломают головы над противоядием. Вредных программ довольно-таки много, но зачастую достаточно установить проверенный хороший антивирус, и проблема защиты будет решена. Многих, правда, не устраивает, что такие программы сильно тормозят работу операционной системы, смартфон «виснет» или «тормозит».

В таком случае можно установить специальный софт, который будет отсекать вредоносное ПО еще на входе и не даст просочиться подозрительному приложению или опасному файлу. Вот лучшие из них:

- Adblock Browser – блокирует рекламу, под которую часто маскируются программы-шпионы.

- Micro Guard FREE – защищает от прослушки.

- AppLock блокирует доступ к соцсетям, галерее, сообщениям, e-mail.

- Camera Blocker не допускает посторонних к фото и видеообъектам.

- TunnelBear меняет IP-адрес.

- DuckDuckGo Search https://vgrafike.ru/zaschita-smartfona-ot-programm-shpionov/» target=»_blank»]vgrafike.ru[/mask_link]

Как защитить компьютер от вирусов и шпионских программ в интернете

Если вы подключаете свой компьютер к интернету, разрешая другим людям пользоваться своим ПК или используете файлы совместно с другими, следует принять меры для защиты компьютера от потенциальной угрозы.

Почему? Потому что на компьютер могут совершить нападение компьютерные преступники (иногда их называют хакерами). Нападение может быть «прямым» – злоумышленники проникают в компьютер через Интернет и похищают личную информацию – или косвенное, когда злоумышленники создают вредоносные для компьютера программы.

К счастью, вы можете защитить себя, соблюдая некоторые простые меры предосторожности. В этой статье описаны угрозы и средства защиты.

Защитите свой компьютер средствами Windows

Защитить компьютер от потенциальных угроз помогут следующие средства:

- Брандмауэр . Брандмауэр защищает компьютер, не давая хакерам или вредоносным программам получить к нему доступ.

- Защита от вирусов . Антивирусное программное обеспечение помогает защитить компьютер от вирусов, червей и других угроз.

- Защита от шпионских и других вредоносных программ . Антишпионские программы помогают защитить компьютер от шпионских и других нежелательных программ.

- Windows Update . Windows может регулярно проверять наличие обновлений для вашего компьютера и автоматически устанавливать их.

Управляйте параметрами безопасности с помощью Центра поддержки: «Центр» – это центральное расположение для управления настройками брандмауэра, службы Windows Update, настройками программного обеспечения против вредоносного ПО, интернет-безопасностью и настройками учетных записей пользователей, а также для контроля этих элементов.

Кроме того, Центр проверяет настройки обслуживания компьютера и предоставляет ссылки на средства устранения неполадок и другие инструменты для устранения проблем.

Использование брандмауэра

Брандмауэр – это программа или устройство, которое проверяет данные, поступающие из Интернета или локальной сети, и на основе текущих параметров принимает решение, нужно их пропускать или нет. Таким образом брандмауэр блокирует доступ к компьютеру для хакеров и вредоносных программ.

Брандмауэр Windows встроен в Windows и включается автоматически.

Если используется такая программа, как служба обмена мгновенными сообщениями или сетевая игра для нескольких пользователей, которым требуется принимать информацию из Интернета или сети, брандмауэр спрашивает, нужно заблокировать или разблокировать (разрешить) подключения.

Если вы решили разблокировать соединение, брандмауэр Windows создает исключение и не отражает запрос относительно этой программы в будущем, когда ей нужно будет получить данные из сети.

Защита от вирусов

Вирусы, черви и троянские кони – это программы, созданные хакерами, использующими интернет для заражения компьютеров. Вирусы и черви могут размножаться с компьютера на компьютер, а троянский конь попадает в компьютер, прячась в легальных программах, таких как заставка.

Деструктивные вирусы, черви и троянские программы могут стереть информацию с жесткого диска или полностью вывести компьютер из строя. Другие не наносят прямой ущерб, но снижают производительность и стабильность компьютера.

Антивирусные программы проверяют электронную почту и другие файлы компьютера на наличие вирусов, червей и троянских программ. При обнаружении опасности, антивирусная программа перемещает ее в карантин (изолирует) или полностью удаляет до того, как будет причинен вред компьютеру и файлам.

Windows не имеет встроенной антивирусной программы, но производитель компьютера может ее установить. Если такая программа не установлена, перейдите на сайт Поставщики антивирусного программного обеспечения для Windows, чтобы найти антивирусную программу.

Поскольку новые вирусы появляются ежедневно, важно выбрать антивирусную программу с возможностью автоматического обновления. Во время обновления программного обеспечения в список вирусов загружаются данные о новых вирусах, что защищает компьютер от новых атак.

Если вирусная база устареет компьютер уязвимым для новых угроз. Обновление обычно требует ежегодной подписки. Поддерживайте подписку для регулярного обновления.

Внимание! Если не использовать антивирусное программное обеспечение, компьютер может быть поврежден вредоносными программами. Также существует риск заразить вирусами другие компьютеры.

Защита от шпионских программ

Шпионские программы могут отображать рекламу, собирать информацию и изменять параметры компьютера, обычно, без вашего ведома. Например, шпионские программы могут устанавливать нежелательные панели инструментов, ссылки или предпочтения в браузере, изменять установленную по умолчанию домашнюю страницу или часто всплывающие рекламные объявления.

Некоторые шпионские программы ничем не выдают своего присутствия, но тайно собирают конфиденциальные сведения (например, введенный текст или список посещенных веб-сайтов). Большинство шпионских программ устанавливаются вместе с бесплатным программным обеспечением, но иногда даже простое посещение сайта приводит к заражению шпионской программой.

Чтобы защитить свой компьютер от шпионских программ, пользуйтесь антишпионской программой. Windows 7 включает встроенную антишпионскую программу Windows Defender, который включен по умолчанию. Windows Defender предупреждает о попытке шпионской программы установить себя на компьютер. Также эта программа может искать на компьютере шпионские программы и удалять их.

Поскольку каждый день появляются новые шпионские программы, Windows Defender нужно регулярно обновлять, чтобы выявлять новейшие угрозы и защищаться от них. Windows Defender обновляется при обновлении Windows. Для достижения высокого уровня защиты включите автоматическое обновление Windows (см. ниже). Дополнительные сведения см. Работа с программой Windows Defender.

Автоматическое обновление Windows

Microsoft регулярно разрабатывает важные обновления для Windows, которые помогают защитить компьютер от новых вирусов и других угроз, которые нарушают его безопасность.

Для скорейшего получения обновлений включите автоматическое обновление. Таким образом вам не нужно волноваться, что критические обновления Windows будут пропущены.

Обновления загружаются в фоновом режиме при подключении к Интернету. Обновления устанавливаются в 3:00, однако вы можете установить другое время. Если вы выключаете компьютер раньше, можно установить перед выключением. Иначе, Windows установит обновления при следующем включения компьютера.

Чтобы включить автоматическое обновление:

- Откройте службу Windows Update в Панели управления.

- Нажмите кнопку Изменить настройки.

- Выберите Автоматическая установка обновлений (рекомендуется).

Windows установит обновления компьютера, как только они будут доступны. Важные обновления предоставляют значительные преимущества в плане безопасности, в частности улучшения защиты и надежности компьютера.

Убедитесь, что в разделе Рекомендуемые обновления установлен флажок Включать рекомендуемые обновления при получении важных обновлений и нажмите кнопку ОК.

Рекомендуемые обновления могут исправлять некритичные неполадки и делать компьютер более удобным. Если будет предложено ввести пароль администратора или подтверждения введите пароль или подтвердите.

Установка последней версии браузера и постоянное обновление

Использование последней версии браузера и постоянное его обновление – это два основных способа предотвращения проблем в Интернете.

В большинстве случаев последняя версия браузера содержит исправления проблем безопасности и новые функции, которые помогут защитить ваш компьютер и конфиденциальную информацию во время работы в Интернете.

Если вы используете браузер Internet Explorer, обновления для него можно получать автоматически с помощью службы Windows Update. Если компьютер не настроен на автоматическое получение обновлений, можно запросить обновления вручную с помощью Internet Explorer. Для этого нажмите кнопку Безопасность и выберите Windows Update. Для проверки наличия обновлений следуйте инструкциям на экране.

Включение функций безопасности браузера

Большинство веб-браузеров имеют функции безопасности, благодаря которым работа в Интернете становится безопаснее. Поэтому важно узнать, какие функции безопасности имеет браузер, и убедиться, что они включены.

Если вы используете браузер Internet Explorer, ознакомьтесь с доступными функциями безопасности:

- Во время работы в Интернете фильтр SmartScreen помогает защитить компьютер от фишинговых атак, мошенничества, а также фальшивых и вредоносных веб-сайтов. Дополнительные сведения см. Фильтр SmartScreen.

- Выделение домена позволяет быстрее увидеть настоящие ссылки на сайтах, которые вы посещаете. Это помогает избежать перехода к обманчивым или фишинговым сайтам, которые используют недействительные ссылки, чтобы запутать пользователей. Во время посещения настоящего домена его адрес выделяется в строке адреса.

- Надстройки позволяют включить или отключить дополнительные компоненты браузера и удалить ненужные элементы управления ActiveX.

- Фильтр перекрестных межсайтовых сценариев (XSS) помогает предотвращать атаки фишинга и мошеннических сайтов, которые могут пытаться похитить личную или финансовую информацию.

- Безопасное 128-битное соединение (SSL) для просмотра безопасных веб-сайтов. Позволяет устанавливать в Internet Explorer шифрование подключения к веб-сайтам банков, онлайн-магазинов, медицинских учреждений и других организаций, обрабатывающих конфиденциальную информацию клиентов.

Использование стандартной учетной записи

При входе в систему Windows обеспечивает вам определенный уровень прав и привилегий, который зависит от типа учетной записи. Существует три типа учетных записей: стандартный, администратор и гость.

Хотя учетная запись администратора предоставляет полный контроль над компьютером, использование стандартной записи может помочь обезопасить ваш компьютер. Таким образом, если другие люди (или хакеры) получат доступ к компьютеру, когда вы вошли в систему, они не смогут изменять параметры безопасности компьютера или учетные записи других пользователей.

Тип учетной записи можно проверить после входа, для этого выполните следующие действия:

- Откройте окно «Учетные записи пользователей». Тип учетной записи отображается под именем пользователя. Если тип учетной записи – Администратор, это означает, что вы вошли в систему как администратор.

- Можно просмотреть все учетные записи компьютера, выбрав ссылку Управление другой учетной записью. При этом отображаются все учетные записи пользователей и их типы.

Если сейчас используется учетная запись администратора, см. Изменение типа учетной записи.

Безопасное использование электронной почты

Осмотрительно относитесь к тому, какие вложения электронной почты открываете. Вложения электронной почты (т.е. прикрепленные к сообщениям электронной почты файлы) – это основной источник заражения вирусами. Никогда не открывайте вложения от неизвестных лиц. Если лицо отправителя вам известно, но вложений в сообщении не должно быть, убедитесь, что отправитель действительно послал вложения, прежде чем его открывать.

Внимательно следите за безопасностью личной информации. Если сайт запрашивает номер кредитной карты, банковские реквизиты и другие личные сведения, убедитесь, что этому веб-сайту можно доверять и его система транзакций безопасна.

Будьте осторожны, щелкая гиперссылки в сообщениях электронной почты. Гиперссылка часто используются как часть вредоносных программ и афер, также они могут передавать вирусы. Открывайте ссылки только в сообщениях, которым доверяете.

Установите дополнительные компоненты только с сайтов, которым вы доверяете. Надстройки служат для отображения панелей инструментов, биржевых курсов, видео и анимации на веб-страницах. Однако надстройки могут устанавливать также шпионские и другие вредоносные программы. Если веб-сайт предлагает установить надстройку, проверьте, что ему можно доверять.

Источник: windows-school.ru

Виды шпионажа и как себя от него защитить?

Сегодня заметен огромный интерес к шпионскому ПО и гаджетам. Независимо от мотивации, шпионаж является незаконным. Это считается грубым вторжением в частную жизнь в большинстве стран мира. Никто не должен страдать из-за того, что кто-то шпионит за ним. Существует несколько инструментов, которые помогут найти скрытые шпионские приложения и программы на компьютере, смартфоне или другом устройстве.

Шпионские приложения для телефонов

Смартфоны являются большим персональным удобством в цифровую эпоху, а для многих – единственным хранилищем личной информации: почты, сообщений, фотографий, банковской информации и др. Таким образом, смартфоны стали мишенью для шпионажа за приложениями и кражи данных.

После установки на телефон мобильного шпионского приложения, все данные и журналы будут доступны или отправлены человеку, который осуществляет шпионаж. Эти журналы содержат: звонки, смс и сообщения электронной почты, фотографии и видео, данные из соцсетей, данные для отслеживания местоположения.Количество доступных данных зависит от самого приложения. Например, некоторые из них могут отправлять данные на удаленный сервер для анализа, а другие – включать микрофон в смартфоне для прослушивания телефонных звонков напрямую, третьи – отслеживать местоположение в онлайн через GPS. И надо понимать, что шпионские приложения не будут иметь очевидного пользовательского интерфейса. В большинстве случаев, иконка будет скрыта, будь то на iOS или Android.

Как защититься от программ-шпионов для Android и iOS?

Во избежание появления шпионских программ для Android и iOS, следует принять следующие меры:

- Всегда держите телефон при себе.

- Используйте надежный пароль для блокировки устройства. По возможности добавьте биометрический замок.

- Не разблокируйте устройство при посторонних.

- Отслеживайте странное поведение устройства, например, неожиданную активность, повышенное использование сети, сторонние сетевые подключения и т.д.

- Контролируйте свою пропускную способность с помощью приложения для мониторинга данных. Так можно обнаружить, что в устройстве присутствует шпионское приложение, отправляющее эти данные.

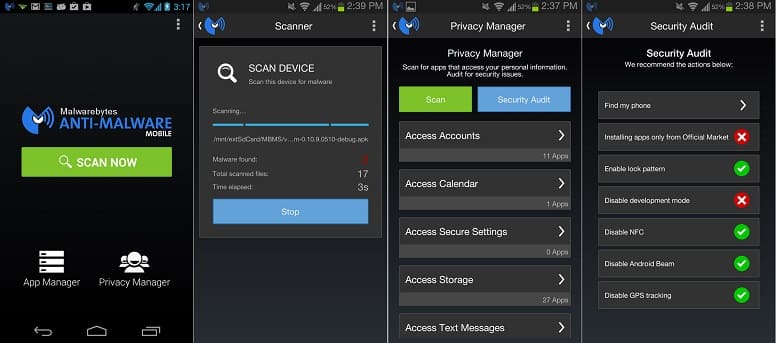

Как найти скрытые шпионские приложения на Android?

Устройства Android особенно уязвимы для шпионских программ по нескольким причинам. Во-первых, широкий спектр устройств, на которых работает Android, означает, что уязвимые места легко найти. Android может работать на более старом оборудовании, которое очень подвержено уязвимостям.

Во-вторых, устройство Android легче рутировать, чем сделать джейлбрейк на устройствах iOS . При рутировании Android-телефона, предоставляется доступ ко всему устройству. Шпион может управлять им как пожелает и эффективно скрывать шпионские программы.У пользователей Android есть два варианта отслеживания и удаления шпионских программ.

- Просканируйте устройство, используя Malwarebytes Security. Это очень сильный антивирус, который защитит от вредоносных программ.

- Если проблема со шпионским ПО не исчезнет, единственным вариантом остается полный сброс до заводских настроек, который удалит все приложения на устройстве.

Как найти скрытые шпионские приложения на iOS?

Операционная система iOS считается более безопасной и предлагает лучшие функции конфиденциальности. Центральное место в этой безопасности занимает магазин приложений App Store, данный репозиторий тщательно проверяются на наличие вирусов и дыр. Единственным способом организации шпионажа за телефоном на IOS – является установка на нем, разрешенных шпионских приложений из App Store. Такие приложения максимально ограничены в функционале и являются некой формой родительского контроля. С подконтрольного смартфона можно получать информацию о местоположении, совершенных звонках и сообщений.

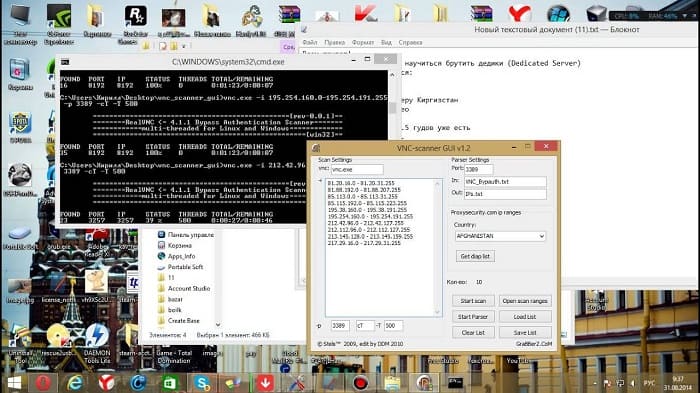

Программы-шпионы для ПК

Приложения удаленного доступа, кейлоггеры и вредоносные программы являются лучшим оружием для настольного шпионажа. Приложение VNC позволяет любому пользователю просматривать абсолютно все ваши действия на компьютере в режиме онлайн.

Аналогичным образом действует троян RAT – он представляет собой гораздо более опасный вид вредоносного ПО, которое может предоставить доступ к вашей системе хакеру.

Наконец, кейлоггер, который фиксирует и записывает каждую нажатую вами клавишу и может выдать банковские пароли или пароли соцсетей.Если на вашем рабочем столе установлена программа шпион, то вы можете заметить несколько изменений. Компьютер начнет медленно работать, показывать несколько всплывающих окон, сеть может падать, а настройки браузера меняться.

Как защититься от шпионских программ для ПК?

- Используйте надежный уникальный пароль для каждой учетной записи, включая логин на рабочем столе.

- Настройте экран блокировки.

- Никогда и никому не позволяйте использовать ваш рабочий стол в качестве администратора. Получив доступ к нему, шпион сможет удаленно устанавливать любые приложения по своему усмотрению.

- Установите хороший антивирус.

Шпионаж через GPS

Если шпион не может получить доступ к вашему смартфону или рабочему столу, то он может попытаться отследить ваше движение. Устройства GPS слежения доступны и дешевы. Их также легко спрятать где угодно, например, в машине. GPS трекер может быть крошечным. Если вы хотите найти его в своем автотранспорте, то должны произвести тщательный поиск: в бардачке, за динамиками и т.д.

Или проверить бортовой диагностический порт вашего автомобиля (OBD) на наличие любого подозрительного оборудования.

Вы также можете глушить сигналы GPS с помощью радиочастотного детектора, чтобы изолировать любые подозрительные передачи.Камерный и микрофонный шпионаж

Как и GPS устройства, камеры-шпионы и микрофоны постоянно уменьшаются. Такая комбинация может поместиться в большинстве предметов домашнего обихода или за ними. Камера также может иметь дополнительную функциональность, такую как ночное видение, отслеживание движения, распознавание лиц, потоковое вещание и многое другое. Шпион может скрыть камеру во многих местах: в часах, на полках, под столешницами, в светильниках.

Если вы не можете найти камеру, но подозреваете, что за вами кто-то шпионит, попробуйте поискать ее с помощью смартфона. Существует целый ряд приложений, которые отсканируют локальную область на наличие радиочастотных передач или электромагнитных полей. Беспроводные камеры передают данные на частотах от 900 МГц до 5,8 ГГц. Такие приложения доступны для устройств на базе iOS и Android.На видео: Как следить за человеком через телефон. Уаленный доступ к камере, микрофону и.т.д

Источник: bezopasnik.info