104-Прошивка любого Hex-файла в Arduino при помощи штатного загрузчика (Bootloader).

Давайте немного отвлечемся от создания нашего робота и поговорим о том, как мы будем записывать прошивку в Arduino.

Нас, прежде всего, интересуют три платы Arduino:

— Arduino Uno – как самый распространенный вариант

— Arduino Nano – компактный вариант, удобный для применения в небольших конструкциях

— Arduino Pro Mini – дешевый компактный вариант без встроенного USB-UART преобразователя (для работы с ним понадобится внешний USB-UART преобразователь), но удобный в случае применения сети устройств.

Во всех вышеописанных платах используется микроконтроллер ATmega328 (в более старых версиях ATmega168).

Одной из главных причин выбора платы Arduino для проекта робота была возможность записывать прошивку устройства в МК не применяя программатора и каких либо дополнительных устройств. Все что нужно для прошивки микроконтроллера Arduino – это стандартный USB шнур (который входит в комплект Arduino).

Установка прошивки GRBL с помощью программы XLoader

Это значит, если Вы имеете Ардуину – Вы имеете любое устройство ZiChip!

Запись программы в МК через USB происходит через специальный загрузчик (Bootloader), который записан в МК при изготовлении платы. Вообще, загрузчик предназначен для работы со своим специальным программным обеспечением Arduino IDE, но в случае, когда необходимо прошить в Ардуину что-то постороннее (свой Hex-файл), есть программки позволяющее это реализовать.

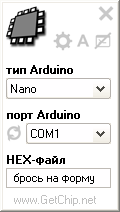

Начнем, конечно, с моей программы загрузчика

GC-Uploader

Программа интересна тем, что выбранный HEX-файл будет заливаться в Ардуину автоматически после каждого его изменения. Это удобно, так как при разработке проекта каждая компиляция (обновление хекса) будет инициировать прошивку Ардуины — Вам ничего не придется делать самому! Кроме того в программе есть и ручной режим прошивки.

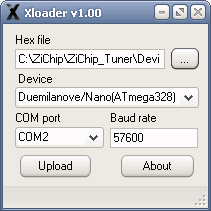

Следующая — маленькая и удобная

XLoader (Arduino HEX uploader)

Программка имеет аскетичный интерфейс и работать с ней предельно просто:

— подключаем Arduino в USB-порт (отдельного питания не нужно)

— выбираем Hex файл

— выбираем тип Вашего Arduino

— выбираем COM порт, который создался при подключении Arduino к USB (скорость порта автоматически подставится при выборе типа Arduino)

— жмем Upload

Это все! Ничего сложного. Прошивка через несколько секунд будет записана в МК и автоматически запустится. Один минус – программа никак не сообщает о том, что прошивка уже записана, но это можно увидеть по прекращению мерцания светодиодов RXD и TXD на Ардуине.

XLoader использует для записи прошивки AVR Dude и в качестве протокола программирования используется STK500. Но, похоже, в настройках AVR Dude, произведена коррекция, так как использование стандартного AVR Dude с такими же настройками не дает результатов.

Автоматизация XLoader.

ГДЕ И КАК СКАЧАТЬ УСТАНОВИТЬ И ИСПОЛЬЗОВАТЬ EXLOADER ИНСТРУКЦИЯ ПО СКАЧКЕ ЧИТОВ КС ГО С НУЛЯ

При разработке ПО для микроконтроллера производится очень много прошивок и всегда нужно стремиться автоматизировать этот процесс после сборки проекта — это экономит время и нервы. В данном случае автоматизация усложнена, так как программа не показывает командную строку для AVR Dude (разве что подбирать опытным путем), но некоторое упрощение процесса возможно. Делается это следующим способом – после первой прошивки не закрываем окно программы (COM порт после прошивки программа отпускает) и после следующей сборки проекта просто жмем кнопку «Upload». Конечно, сборка должна осуществляться в один и тот же Hex-файл.

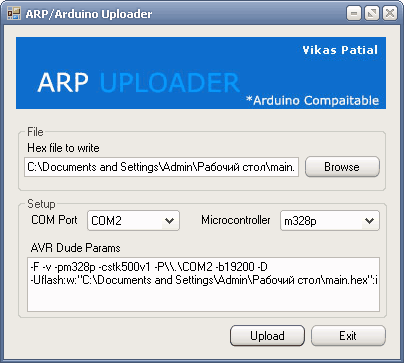

Как и предыдущая, программка имеет простой интерфейс.

Процесс прошивки тот же:

— подключаем Arduino в USB-порт (отдельного питания не нужно)

— выбираем Hex файл

— выбираем тип Вашего Arduino

— выбираем COM порт

— жмем Upload

Программа при записи открывает дополнительные окна и визуально отображает свои действия, что позволяет следить за процессом записи.

При попытке прошить Arduino Nano программа отказывалась видеть МК. Причиной стала неправильная установка скорости COM порта. По умолчанию скорость стоит 19200, а нужно 57600. Скорость порта в программе не задается явно, она прописывается в строчке «AVR Dude Params» — поменяйте в ней значение 19200 на 57600.

Автоматизация ARP Uploader.

ARP Uploader как и XLoader работает через AVR Dude, но, в отличие от XLoader, показывает командную строку. Это дает возможность использовать AVR Dude напрямую в Make или Bat файле.

Дополнительные материалы.

Драйвера Arduino.

Считаю не лишним напомнить, что для связи Arduino с компьютером в последнем должны присутствовать драйвера. Оставляю здесь архив с драйверами для Arduino (включая и старые драйвера в Old_Arduino_Drivers.zip и драйвера для FTDI-чипа в папке «FTDI USB Drivers»

Стали появляться недорогие китайские Ардуины с драйвером CH340G

Driver-CH340G.zip (10325 Загрузок)

Загрузчики Arduino

Если Вы решите собрать свою плату Arduino (а сложного там ничего нет, фактически, это голый ATmega328 или ATmega168), Вам понадобится загрузчик Bootloader который должен содержать МК для работы со средой (или программками для заливки Hex-файлов). Конечно, Вам для записи Hex-файлов в чистый МК понадобится программатор и придется выставить фьюзы.

ATmegaBOOT_168_atmega328.zip (Одна Загрузка)

Для правильной работы нужно установить фьюзы следующим образом Low: FF High: DA Ext: 05

Схемы Arduino

Фьюзы установленные по умолчанию в Arduino (только с ATmega328)

Arduino Uno

Low Fuse 0xFF

High Fuse 0xDE

Extended Fuse 0x05

Arduino Duemilanove or Nano w/ ATmega328

Low Fuse 0xFF

High Fuse 0xDA

Extended Fuse 0x05

Arduino BT w/ ATmega328

Low Fuse 0xFF

High Fuse 0xD8

Extended Fuse 0x05

LilyPad Arduino w/ ATmega328

Low Fuse 0xFF

High Fuse 0xDA

Extended Fuse 0x05

Arduino Pro or Pro Mini (5V, 16 MHz) w/ ATmega328

Low Fuse 0xFF

High Fuse 0xDA

Extended Fuse 0x05

Источник: www.getchip.net

Вредонос XLoader ворует учетные данные из macOS и Windows

Рекомендуем почитать:

Xakep #281. RemotePotato0

- Содержание выпуска

- Подписка на «Хакер» -60%

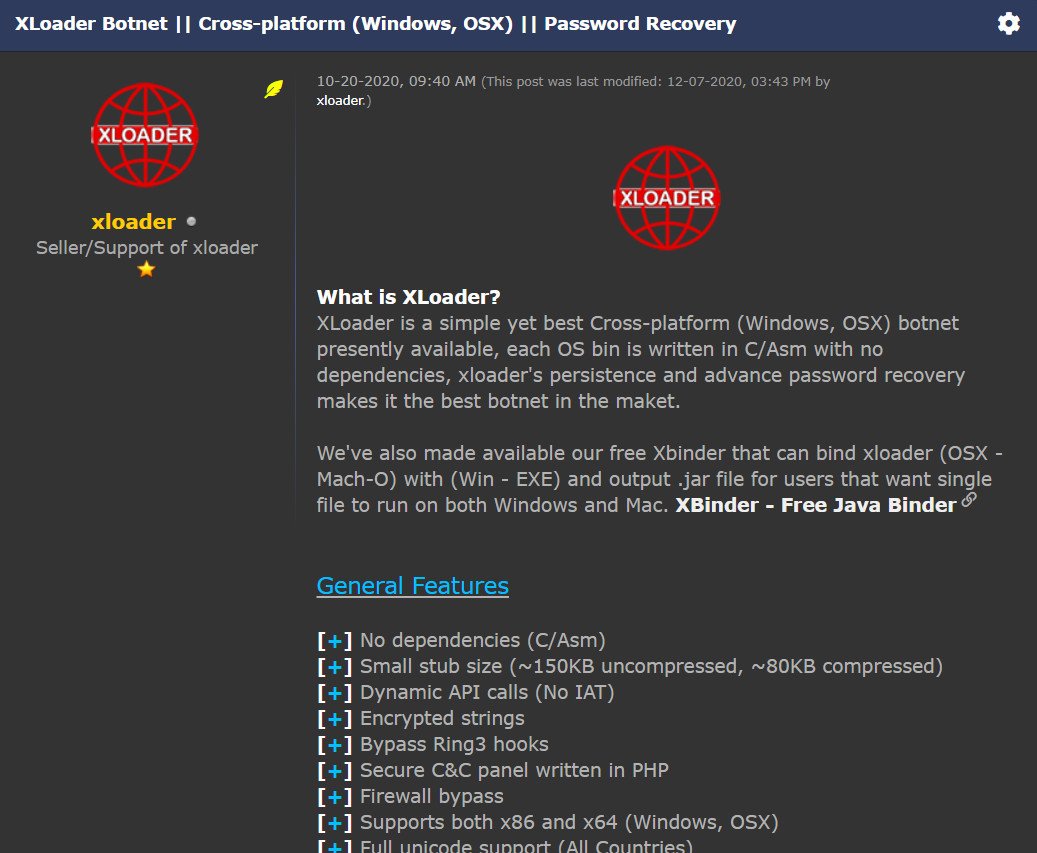

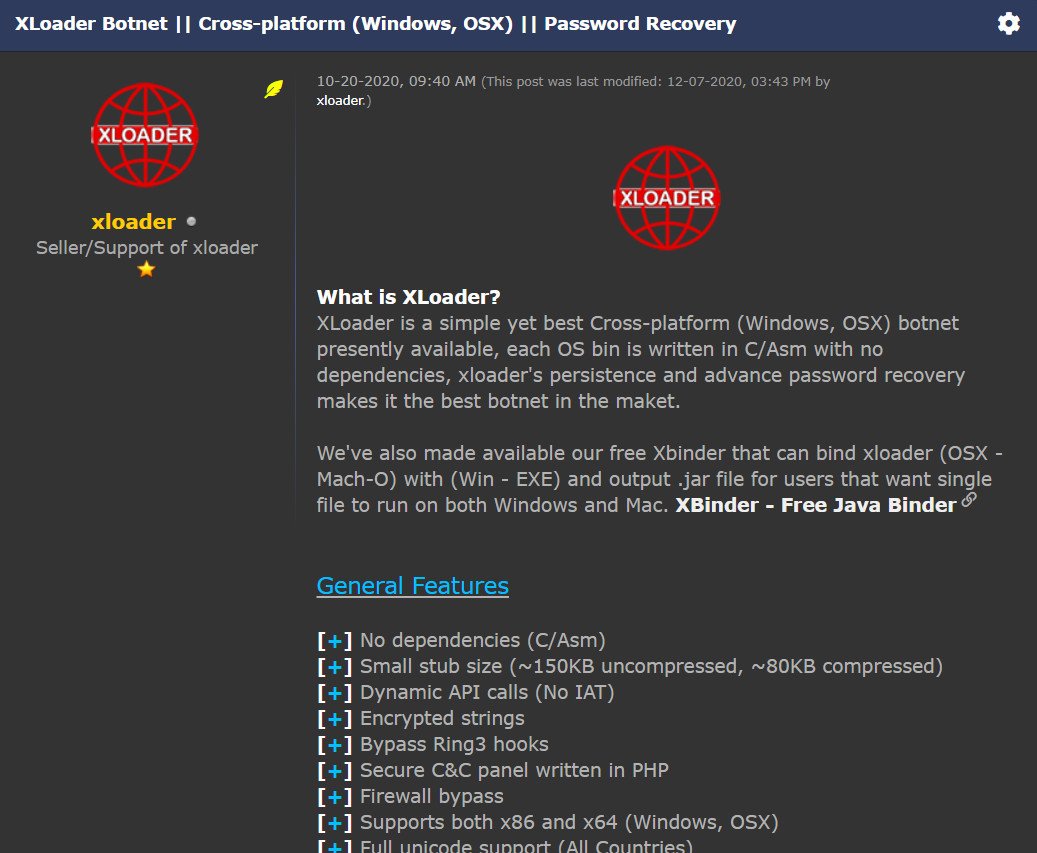

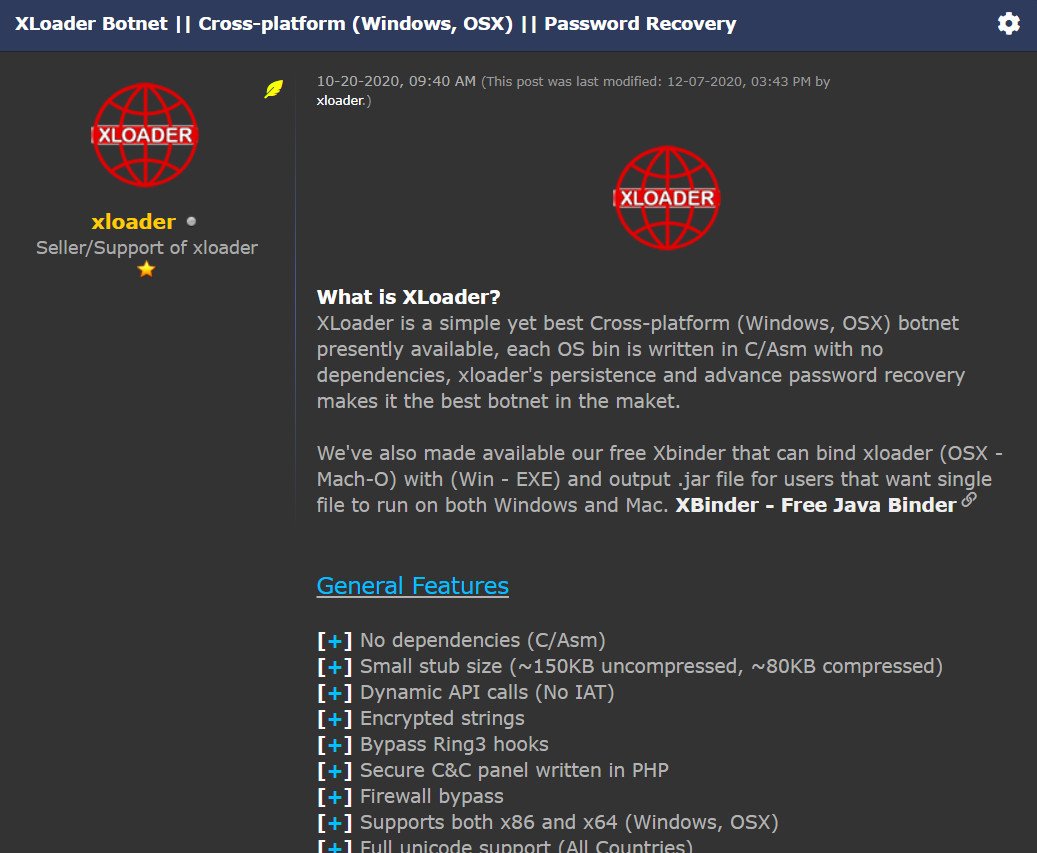

Эксперты компании Check Point рассказали о новой кроссплатформенной малвари XLoader, «подписка» на которую в даркнете стоит всего за 49 долларов. XLoader дает возможность собирать учетные данные, может работать как кейлоггер и запускать вредоносные файлы.

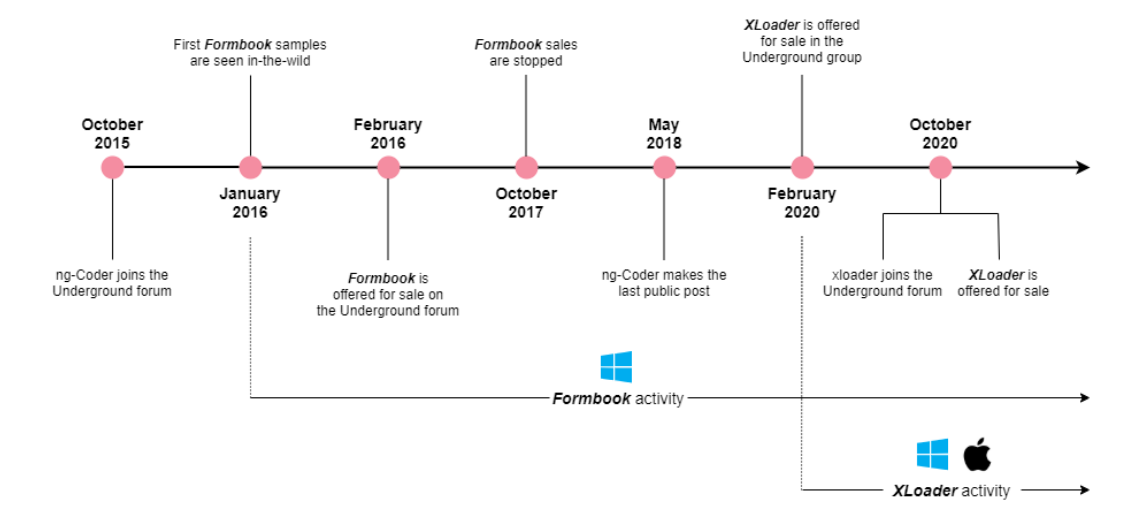

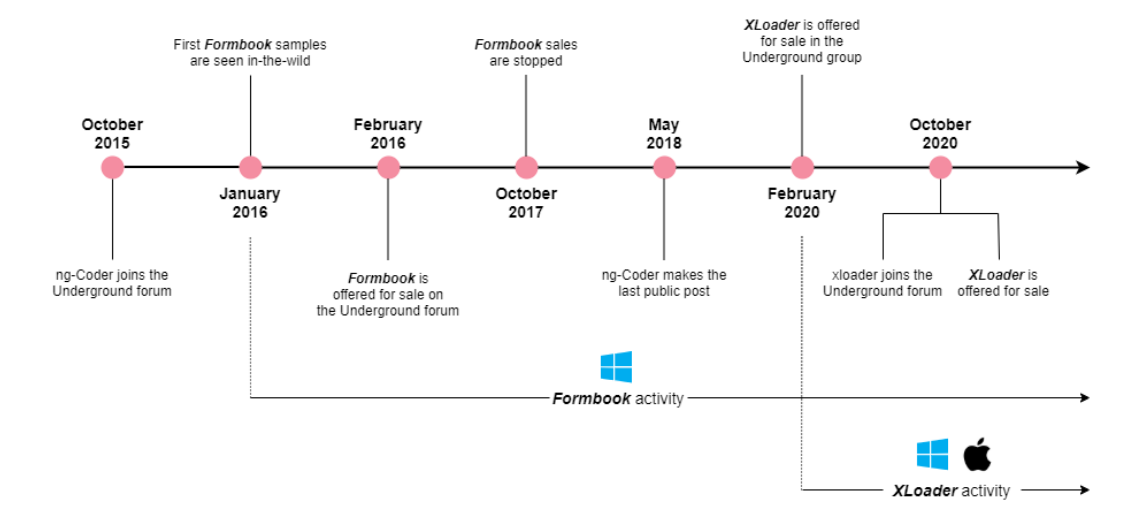

XLoader произошел от известного семейства малвари Formbook, которое в основном атаковало пользователей Windows, но исчезло из продажи в 2018 году. В 2020 году Formbook был переименован в XLoader.

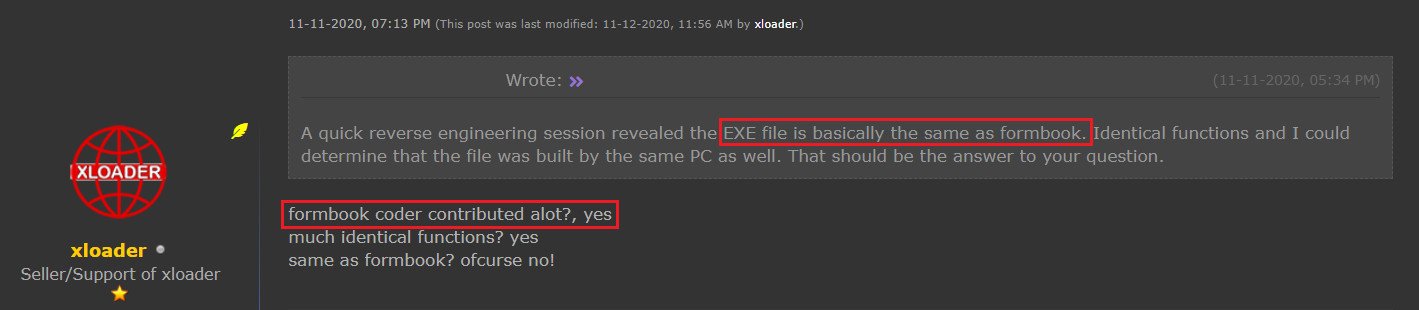

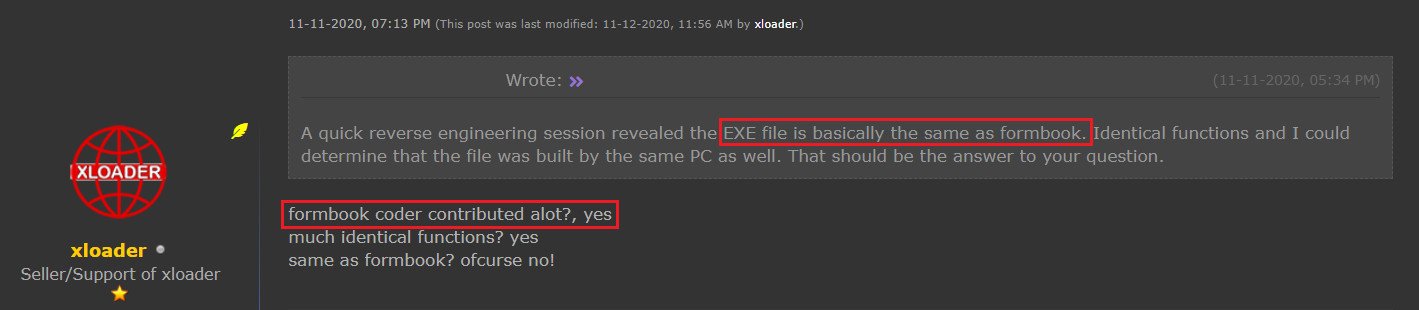

XLoader впервые был замечен в феврале прошлого года и приобрел популярность, рекламируясь как кроссплатформенный (Windows и macOS) ботнет, не имеющий зависимостей. Связь между двумя вредоносными программами была установлена после того, как обнаружилось, что новый вредонос импользует тот же исполняемый файл, что и Formbook ранее. Тогда продавец малвари пояснил, что разработчик Formbook действительно внес большой вклад в создание XLoader. Из-за этого вредоносы имеют весьма схожую функциональность (кража учетных данных, создание снимков экрана, кейлоггинг и выполнение вредоносных файлов).

Изучая активность XLoader в последние шесть месяцев, аналитики Check Point обнаружили, что теперь он нацелен не только на пользователей Windows, но и macOS. «Арендовать» версию для macOS можно за 49 долларов в месяц, получив доступ к серверу, который предоставляет продавец. Сохраняя централизованную управляющую инфраструктуру, авторы малвари могут контролировать, каким образом их клиенты используют XLoader.

Версия для Windows стоит дороже, за нее продавец просит 59 долларов в месяц или 129 долларов за три месяца.

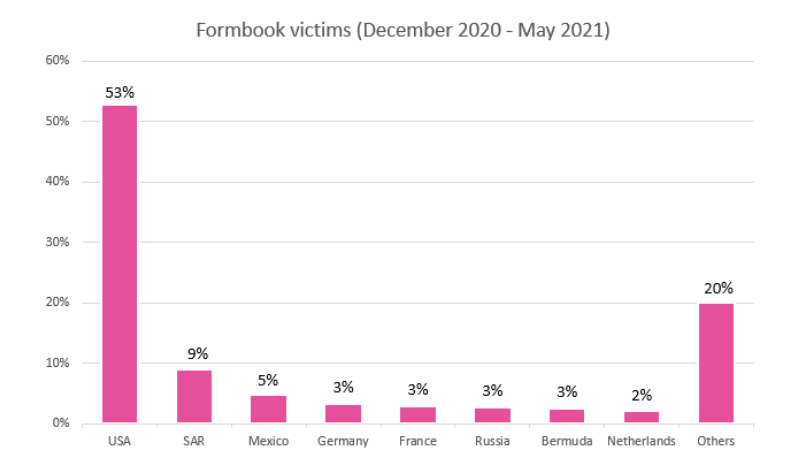

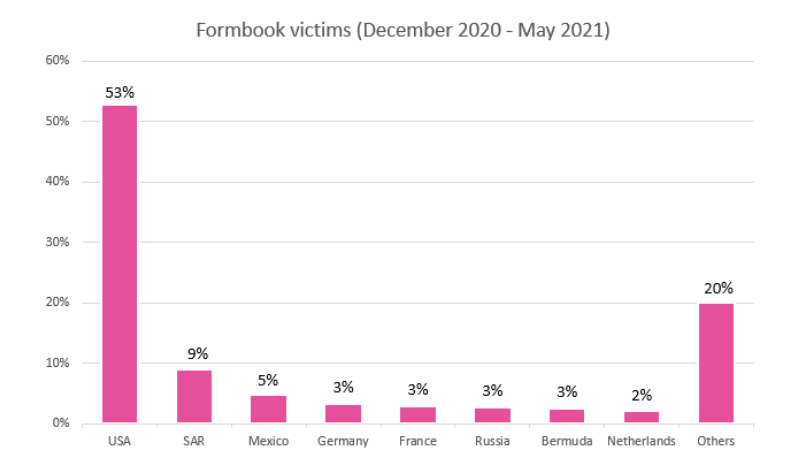

Как было сказано выше, исследователи отслеживали активность Xloader с 1 декабря 2020 по 1 июня 2021 года и за это время зафиксировали запросы на покупку XLoader от хакеров из 69 стран мира. При этом более половины (53%) жертв малвари проживают в США.

«XLoader — гораздо более сложная и совершенная программа, чем ее предшественники, и она поддерживает различные операционные системы, в частности macOS. Исторически угрозы для macOS не были широко распространены: как правило, они были из категории шпионского ПО и не причиняли слишком большой ущерб.

Думаю, что среди пользователей macOS существует распространенное заблуждение, что ОС Apple более безопасна, чем другие. Раньше мы могли бы сказать, что между вредоносными программами для Windows и macOS был разрыв, но сейчас он постепенно сокращается. Вредоносное ПО для macOS становится все опаснее и распространеннее. Наши недавние исследования подтверждают эту тенденцию.

Киберпреступники все больше интересуются платформой macOS — и лично я ожидаю очень скоро увидеть больше киберугроз. Семейство Formbook — только начало. Поэтому я бы дважды подумал, прежде чем открывать вложения из писем, которые я получаю от неизвестных отправителей», — говорит Янив Балмас, руководитель отдела киберисследований Check Point Software.

Источник: xakep.ru

Вредоносные программы XLoader заражают компьютеры Mac; собирает нажатия клавиш и многое другое

Вредоносная программа XLoader теперь мигрировала с компьютеров под управлением Windows, чтобы атаковать и Mac. Развитие вредоносного ПО, известного как Formbook, позволяет злоумышленнику регистрировать нажатия клавиш, делать снимки экрана и получать доступ к другой личной информации.

Вызывает тревогу то, что вредоносная программа продается в даркнете за 49 долларов, что позволяет любому развернуть ее против пользователей Windows и Mac …

Хорошей новостью является то, что для его запуска требуется действие пользователя. Злоумышленники обычно отправляют электронное письмо, содержащее вредоносное ПО, встроенное в документы Microsoft Office.

Его обнаружили исследователи безопасности в Check Point.

Check Point Research (CPR) видит новую разновидность вредоносного ПО, которое эволюционировало для кражи информации пользователей MacOS. Названный «XLoader», новый штамм является производным от известного семейства вредоносных программ «Formbook», которые в основном предназначались для пользователей Windows, но исчезли из продажи в 2018 году. Formbook был переименован в XLoader в 2020 году.

За последние шесть месяцев исследование CPR Действия XLoader, узнав, что XLoader плодовит, нацелен не только на Windows, но, к удивлению CPR, и на пользователей Mac.

Хакеры могут купить лицензии XLoader в даркнете всего за 49 долларов, что дает им возможность собирать учетные данные для входа, собирать снимки экрана, регистрировать нажатия клавиш и запускать вредоносные файлы.

Жертв заставляют загружать XLoader через поддельные электронные письма, содержащие вредоносные документы Microsoft Office.

Это потенциальная угроза для всех пользователей Mac. По оценкам Apple, в 2018 году использовалось более 100 миллионов компьютеров Mac.

CPR отслеживал активность Xloader с 1 декабря 2020 г. по 1 июня 2021 г. CPR видел запросы XLoader из 69 стран. Более половины (53%) жертв проживают в США.

XLoader является скрытым, что означает, что трудно определить, заражен ли им Mac, но компания предоставляет один метод проверки.

1. Перейдите в / Пользователи /[username]Каталог / Library / LaunchAgents

2. Проверьте, нет ли в этом каталоге подозрительных имен файлов (пример ниже — случайное имя)/Users/user/Library/LaunchAgents/com.wznlVRt83Jsd.HPyT0b4Hwxh.plist

Как и в случае с любым вредоносным ПО, вы можете минимизировать риск заражения, избегая отрывочных веб-сайтов и проявляя осторожность с вложениями. Никогда не открывайте вложения, если вы не знаете отправителя и не ожидаете его, потому что злоумышленники часто подделывают адрес отправителя в электронном письме.

Янив Балмас, руководитель отдела кибер-исследований Check Point Software, сказал, что владельцам Mac не следует расслабляться.

Исторически вредоносное ПО для MacOS не было таким распространенным явлением. Обычно они попадают в категорию «шпионских программ», не причиняя слишком большого ущерба.

Я думаю, что среди пользователей MacOS существует распространенное ошибочное мнение, что платформы Apple более безопасны, чем другие, более широко используемые платформы.

Хотя между вредоносными программами для Windows и MacOS может существовать разрыв, со временем этот разрыв постепенно сокращается. На самом деле вредоносное ПО для MacOS становится все больше и опаснее. Наши недавние открытия являются прекрасным примером и подтверждают эту растущую тенденцию. С ростом популярности платформ MacOS для киберпреступников имеет смысл проявлять больший интерес к этой области, и я лично ожидаю увидеть больше киберугроз после семейства вредоносных программ Formbook.

Фото: Илья Павлов / Unsplash

Источник: applepro.news

xloader что это за программа

Программа написана в среде WINAVR2010. Программатор AVRDude. В настройках (makefile) указан Ардуино. Несколько переменных объявлены в EEPROM. Все нормально прошивается в устройство и нормально работает.

При прошивке с помощью Xloaderа EEPROM остается не прошитой. Кто сталкивался с этим и как решить проблему?

Ну вот, нашел информацию в интернете, что, оказывается EEPROM из IDE ARDUINO не прошивается. А коль так, то решили и в XLoader такую возможность не включать.

Как это не прошивается, а как же библиотека для работы с EEPROM? #include

Это библиотека для работы с ЕЕПРОМ. Записать, прочитать ЕЕПРОМ. То есть сделать это в программе. Меня же интересует возможность записи ЕЕПРОМ в процессе прошивки. Например, объявили переменную:

unsigned long pch EEMEM=9000000; //Объявление переменной находящейся в EEPROM

unsigned long pch_1;

unsigned long bandwidth EEMEM=200000; //Объявление переменной находящейся в EEPROM

unsigned long bandwidth_1;

# com1 = serial port. Use lpt1 to connect to parallel port.

AVRDUDE_PORT = com1

Например, при попытке прошивки с помощью ArduinoUploader’а он показывает командную строку, где видно, что пишет только flash. Кроме того, там по умолчанию битрейт 19600, а надо поменять на 57600.

Вредонос XLoader ворует учетные данные из macOS и Windows

Реверс малвари

Эксперты компании Check Point рассказали о новой кроссплатформенной малвари XLoader, «подписка» на которую в даркнете стоит всего за 49 долларов. XLoader дает возможность собирать учетные данные, может работать как кейлоггер и запускать вредоносные файлы.

XLoader произошел от известного семейства малвари Formbook, которое в основном атаковало пользователей Windows, но исчезло из продажи в 2018 году. В 2020 году Formbook был переименован в XLoader.

XLoader впервые был замечен в феврале прошлого года и приобрел популярность, рекламируясь как кроссплатформенный (Windows и macOS) ботнет, не имеющий зависимостей. Связь между двумя вредоносными программами была установлена после того, как обнаружилось, что новый вредонос импользует тот же исполняемый файл, что и Formbook ранее. Тогда продавец малвари пояснил, что разработчик Formbook действительно внес большой вклад в создание XLoader. Из-за этого вредоносы имеют весьма схожую функциональность (кража учетных данных, создание снимков экрана, кейлоггинг и выполнение вредоносных файлов).

Изучая активность XLoader в последние шесть месяцев, аналитики Check Point обнаружили, что теперь он нацелен не только на пользователей Windows, но и macOS. «Арендовать» версию для macOS можно за 49 долларов в месяц, получив доступ к серверу, который предоставляет продавец. Сохраняя централизованную управляющую инфраструктуру, авторы малвари могут контролировать, каким образом их клиенты используют XLoader.

Версия для Windows стоит дороже, за нее продавец просит 59 долларов в месяц или 129 долларов за три месяца.

Как было сказано выше, исследователи отслеживали активность Xloader с 1 декабря 2020 по 1 июня 2021 года и за это время зафиксировали запросы на покупку XLoader от хакеров из 69 стран мира. При этом более половины (53%) жертв малвари проживают в США.

«XLoader — гораздо более сложная и совершенная программа, чем ее предшественники, и она поддерживает различные операционные системы, в частности macOS. Исторически угрозы для macOS не были широко распространены: как правило, они были из категории шпионского ПО и не причиняли слишком большой ущерб.

Думаю, что среди пользователей macOS существует распространенное заблуждение, что ОС Apple более безопасна, чем другие. Раньше мы могли бы сказать, что между вредоносными программами для Windows и macOS был разрыв, но сейчас он постепенно сокращается. Вредоносное ПО для macOS становится все опаснее и распространеннее. Наши недавние исследования подтверждают эту тенденцию.

Киберпреступники все больше интересуются платформой macOS — и лично я ожидаю очень скоро увидеть больше киберугроз. Семейство Formbook — только начало. Поэтому я бы дважды подумал, прежде чем открывать вложения из писем, которые я получаю от неизвестных отправителей», — говорит Янив Балмас, руководитель отдела киберисследований Check Point Software.

Лаунчер читов «ExLoader» для CS:GO

Все читы Вы используете на свой страх и риск. Мы не даем никакой гарантии на обход VAC бана аккаунта, так как античит в CS:GO постоянно обновляется и появляются новые алгоритмы. Читы стараемся регулярно обновлять для обхождения новых алгоритмов античита.

Чит обновлен: 28-11-2020, 15:46

Пароль от архива: cs-site.ru

ExLoader — лаунчер читов CS:GO, способный автоматически обновлять и инжектить читы в игру. Крайне полезная программа для всех, кто хочет постоянно иметь под рукой актуальные версии читов и не опасаться банов VAC. ExLoader имеет простой и приятный дизайн, а также различные настройки, которые гарантируют инжект читов в игру. Однако с последствиями этого игроку понадобится столкнуться самостоятельно, поскольку далеко не все читы в ланчере являются актуальными. Так что желательно сначала ознакомиться с полным списком имеющегося встроенного софта, а также его «свежестью», прежде чем начинать инжект.

Список читов в лаунчере ExLoader для CS:GO

Итак, ради чего стоит скачать ExLoader для КС:ГО? В первую очередь, игрок получит доступ к самым популярным мультихакам и прочим функциям, а именно:

Инструкция по запуску

Перед установкой лаунчера необходимо убедиться, что на компьютере установлена Java, иначе программа не будет запускаться. При ее отсутствии можно увидеть ошибки типа «Не является приложением Win32». Это основа, которую нужно знать, прежде чем скачать чит ExLoader для КС:ГО. Чтобы установить сам лаунчер, понадобится:

После этого остается только пользоваться установленным софтом. Функционал полностью зависит от выбранного хака. При этом игроку доступны все его настройки, что делает ExLoader очень гибким вариантом для тех, кто хочет всегда иметь под рукой несколько читов, которые регулярно обновляются.

Горячие клавиши

Стандартно для запуска читов в игре используется клавиша Insert. Если она не работает, то следует попробовать следующие комбинации для вызова меню:

Зловред XLoader крадет пароли на macOS и Windows

Исследователи из Check Point предупреждают о растущей интернет-угрозе — загрузчике XLoader, способном воровать пароли из браузеров и почтовых клиентов на macOS и Windows. Зловред предоставляется в пользование как услуга (Malware-as-a-Service, MaaS) и уже поразил компьютеры в 69 странах, в том числе в России.

Первая реклама XLoader появилась на подпольных форумах в феврале 2020 года. На тот момент он позиционировался как бот-загрузчик для Windows с возможностью кражи паролей из Chrome, Firefox, Opera, Edge, IE, Outlook,Thunderbird и Foxmail. К октябрю его портировали на macOS и стали сдавать в аренду с привязкой к хозяйскому C2-серверу — для надзора за выполнением условий сервиса.

В пакет услуг XLoader входит также бесплатный доступ к Java-связнику — инструменту для создания файлов JAR, объединяющих бинарники Mach-O и EXE.

Продавцы зловреда не скрывают, что он создан на основе инфостилера Formbook и схож с ним по функциям, то есть умеет воровать учетные данные, регистрировать клавиатурный ввод, делать снимки экрана и запускать вредоносные файлы на исполнение.

По словам аналитиков, XLoader также способен обнаружить запуск в песочнице и, подобно Formbook, прячет свои командные серверы, поочередно запрашивая множество доменов. Изученный образец оперировал списком из почти 90 тыс. URL, однако лишь 1,3 тыс. из них указывали на C2 (остальные оказались легитимными сайтами).

Родительскую программу Formbook больше не рекламируют в хакерской среде, однако она до сих пор фигурирует в списках топовых угроз, регулярно публикуемых экспертами. Ее наследник XLoader, по оценке Check Point, более профессионален и сложен. С учетом его способности работать на двух популярных платформах можно ожидать, что популяция этого зловреда будет только расти.

Данные телеметрии показали, что за полгода XLoader успел отметиться в большинстве регионов, но больше всего ему нравятся США.

[Инструкции] Затести Андроид 12 сегодня и безопасно!

avatar.png (48.75 KB, Downloads: 0)

2021-06-26 01:48:19 Upload

avatar.png (31.11 KB, Downloads: 0)

2021-06-26 01:50:12 Upload

avatar.png (43.44 KB, Downloads: 0)

2021-06-26 01:50:55 Upload

avatar.png (67.74 KB, Downloads: 0)

2021-06-26 01:51:11 Upload

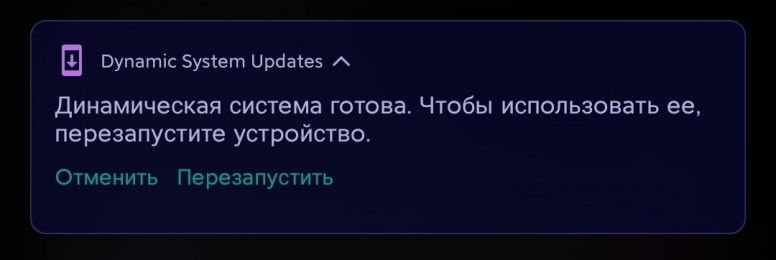

4. Нажать «Перезапустить» и ждать когда загрузится сам 12 андроид.

Скаченный(system) и созданный(userdata) образы лежат в /data/gsi/dsu. Это образы самой системы и пользовательского хранилища 2ГБ.

avatar.png (109.31 KB, Downloads: 0)

2021-06-26 01:52:18 Upload

Чтобы вернуться в основную систему, достаточно перезагрузиться с помощью уведомления Dynamic System Updates или же через меню кнопки питания.

Источник: mgp-avto.ru