Wasp — DSL для разработки веб-приложений

В интернете кто-нибудь постоянно делает инструменты для упрощения веб-разработки. Оставим дискуссию об изначально низкой сложности и вайтишниках, упрощение любого рабочего процесса это в принципе скорее хорошо, чем плохо. Вот только молодые разработчики и стартапы в основном пачками производят всякие генераторы бойлерплейта и low-code инструменты, которые тянут за собой лишний слой абстракции и потенциальный источник ломающегося билда. Из-за большого разнообразия они обычно не предлагают уникальных фишек и остаются без внимания, после чего горе-стартаперы бросают развитие и поддержку чтобы пересесть на другой источник хайпа. В общем, для желающих войти в эту нишу ситуация плачевная, но не безысходная — тому примером Wasp, молодой DSL-язык, который старается упростить разработку на всех этапах вплоть до деплоя.

Модель

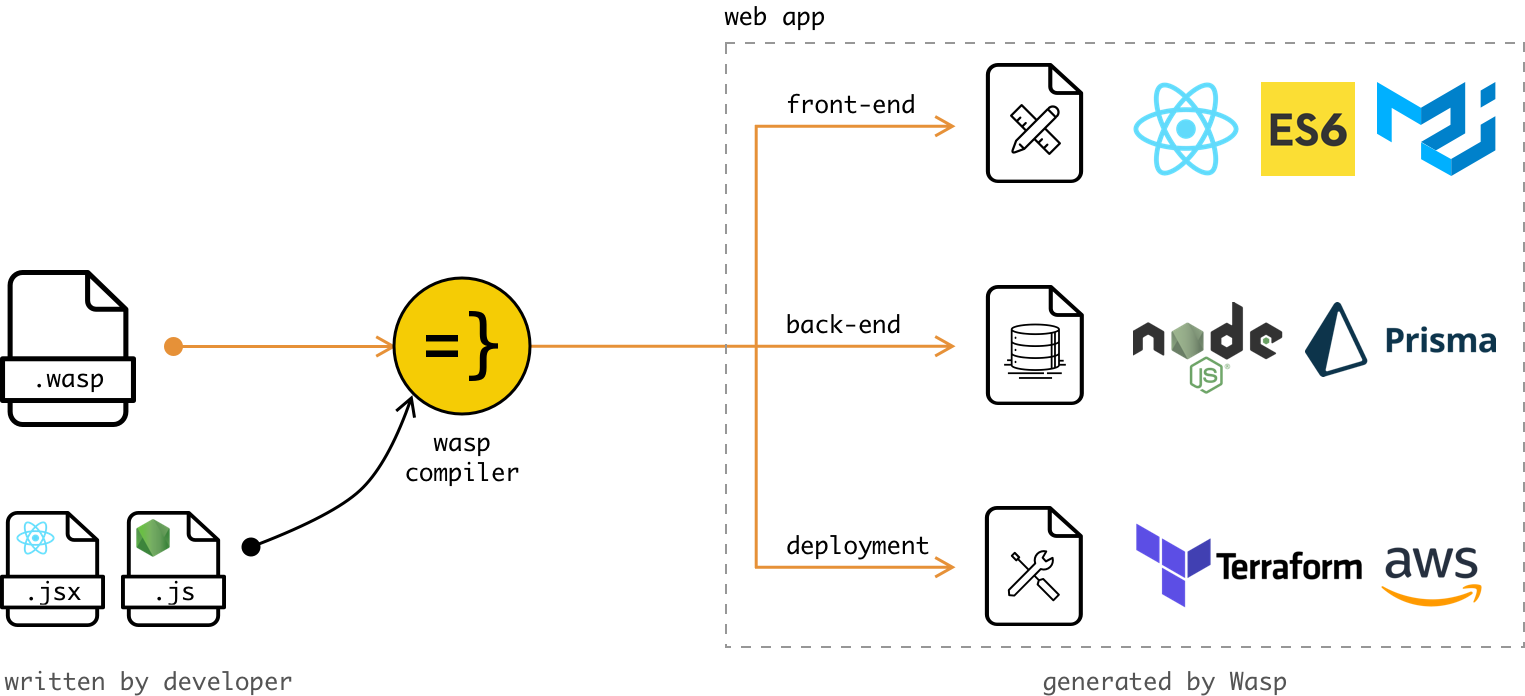

Идея в том, чтобы вынести в отдельный синтаксис описание ключевых конструкций вроде страниц, маршрутов, модель базы данных и т.д., затем всё это скомпилировать в обычные файлы js/jsx/конфиги/etc, поднять бэкэнд и при необходимости деплоить на AWS. Такой подход позволяет выиграть время на обучении: вместо зазубривания подводных камней в определённых реализациях конкретных технологий (знания, требующие обновления при каждом крупном или сломанном релизе каждого продукта) можно выучить один язык, который сам будет заботиться обо всём сразу. С одной стороны, это снова размывает требования к разработчику, добавляет слой абстракции и предлагает вместо ручного управления довериться чужому коду, но с другой — позволяет быстрее и проще запускать фуллстек-приложения и понижает вероятность наплодить багов или вообще оставить бомбу замедленного действия там, где знания «плавают». Как и в любом фреймворке, всё упирается в доверие к компетенциям разработчиков и поддержку комьюнити, и здесь Wasp выглядит достаточно уверенно. За год разработки проект прошёл несколько релизов, собрал довольно крупное сообщество и в декабре вышел на первое место в ProductHunt, а плотность коммитов с лета только растёт.

Лучший геймпад для Pubg Mobile и других игр на Android и IOS — Flydigi WASP 2

Wasp использует популярный стек React + NodeJS/ExpressJS + Prisma, запланирована возможность подстраивать выбор технологий под себя, но сроки пока неизвестны — очевидно, добавление даже пары веб-фреймворков (Vue/Angular) и баз данных (Mongo/Sqlite) потребует доработки огромного количества кода. Схема использования выглядит так:

И здесь раскрывается ещё один жирный плюс Wasp: это не условный Webpack с нечитаемым выводом, после компиляции мы получаем обычные читаемые исходники, как если бы весь код написал обычный разработчик. В любой момент можно подкрутить что-то вручную в React или дописать специфичные настройки для Express там, где Wasp с этим не справляется. Таким образом, мы получаем не серебряную пулю, которая решает все наши проблемы, но годами будет добавлять минорную функциональность, а обычный инструмент в арсенале разработки, выполняющий свою работу и при необходимости передающий код дальше по цепочке. Это круто, похоже на реальную нишу, а не на очередной копипастный фреймворк.

Смотрите Прибыльный Индикатор Для Бинарных Опционов, Прибыльная Стратегия — Стратегия Wasp Для

Язык

Wasp старается придерживаться интуитивного синтаксиса, похожего на надстройку над JS. Ключевыми словами в языке становятся термины, относящиеся к архитектуре приложения (page, route). Язык не пытается подмять всю разработку под себя: в файлах .wasp описываются только схема приложения, что позволяет её централизованно менять и дорабатывать. Задачи вроде описания компонентов или запросов к бэкэнду, с которыми всем удобнее справляться в js/jsx, описываются в обычных файлах.

Так выглядит базовая структура Wasp-проекта (монолитный .wasp используется только для простоты, ничего не мешает в будущем разделить его по функциональности на несколько файлов):

TodoApp/ — main.wasp — ext/ — operations.js — pages/ — Main.js

Подробное знакомство с Wasp стоит начать с туториала по TodoApp, из которого взят описанный выше пример. Его можно прочитать здесь, всё разложено по полочкам.

Сейчас в языке описаны следующие элементы:

- app — определяет приложение и его глобальные свойства.

- page — описывает страницы в приложении, используемые компоненты и свойства вроде authRequired.

- route — описывает маршруты для React Router. Поддерживает редиректы, параметры и т.д.

- entity — описывает модель Prisma в синтаксисе Prisma Schema Language (PSL).

- query — описывает запросы, не изменяющие состояние (GET).

- action — описывает запросы, влияющие на состояние.

- dependencies — позволяет добавлять зависимости NPM прямо в код.

- auth — описывает модель

Процессы wasp.exe и waspwing.exe грузят систему (заявка № 204271)

Junior Member Регистрация 20.06.2009 Сообщений 43 Вес репутации 50

Процессы wasp.exe и waspwing.exe грузят систему

Данные процессы плодятся в диспетчере и загружают систему на 85 — 90%. Раньше такого не было. Также в диспетчере во вкладке приложения висит много приложений с одинаковым названием Form1.

Вложения

- hijackthis.log (8.8 Кб, 3 просмотров)

- virusinfo_syscheck.zip (100.1 Кб, 6 просмотров)

Будь в курсе! Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

25.09.2016, 00:16 #2

Cyber

Регистрация 11.05.2011 Сообщений 2,289 Вес репутации 371

Регистрация 11.05.2011 Сообщений 2,289 Вес репутации 371Уважаемый(ая) MrMozer, спасибо за обращение на наш форум!

Удаление вирусов — абсолютно бесплатная услуга на VirusInfo.Info. Хелперы в самое ближайшее время ответят на Ваш запрос. Для оказания помощи необходимо предоставить логи сканирования утилитами АВЗ и HiJackThis, подробнее можно прочитать в правилах оформления запроса о помощи.

Информация

Если вы хотите получить персональную гарантированную помощь в приоритетном режиме, то воспользуйтесь платным сервисом Помогите+.

Если наш сайт окажется полезен Вам и у Вас будет такая возможность — пожалуйста поддержите проект.

25.09.2016, 14:59 #3

Senior Helper

Регистрация 06.05.2008 Адрес Тула Сообщений 34,284 Вес репутации 1027

Регистрация 06.05.2008 Адрес Тула Сообщений 34,284 Вес репутации 1027begin TerminateProcessByName(‘c:usersmaximappdatalocalgoogleprofileservice.exe’); TerminateProcessByName(‘C:UsersMAXIMAppDataLocalGoogleProfilewahiver64.exe’); TerminateProcessByName(‘c:usersmaximappdatalocalgoogleprofilewasp.exe’); TerminateProcessByName(‘c:usersmaximappdatalocalgoogleprofilewaspwing.exe’); QuarantineFileF(‘c:programdatamicrosoftmacromedflash playerc0d3103e-2f88-4321-85f8-0379e46d1474’, ‘*’, true, », 0 , 0); QuarantineFile(‘c:usersmaximappdatalocalgoogleprofileservice.exe’, »); QuarantineFile(‘C:UsersMAXIMAppDataLocalGoogleProfilewahiver64.exe’, »); QuarantineFile(‘c:usersmaximappdatalocalgoogleprofilewasp.exe’, »); QuarantineFile(‘c:usersmaximappdatalocalgoogleprofilewaspwing.exe’, »); QuarantineFile(‘C:Program Files (x86)Common Files413DF73C-5FF8-4332-ABA9-8AFBADC6B485BEDAF72A-19B3-4226-8461-F18133552E6B.exe’, »); QuarantineFile(‘C:UsersMAXIMAppDataLocalMicrosoft539623FDA621E09C97A544FF167C286B2AE8112B4A3E5B3E97932600215269D0.exe’, »); QuarantineFile(‘C:ProgramDataMicrosoftMacromedFlash PlayerC0D3103E-2F88-4321-85F8-0379E46D1474F8EDEB88-5315-48FA-A4E1-883C1E46876B.exe’, »); QuarantineFile(‘C:PROGRA~3f199a271f55ffef6.dll’, »); QuarantineFile(‘wahiver64.exe’, »); DeleteFile(‘c:usersmaximappdatalocalgoogleprofileservice.exe’, ’32’); DeleteFile(‘C:UsersMAXIMAppDataLocalGoogleProfilewahiver64.exe’, ’32’); DeleteFile(‘c:usersmaximappdatalocalgoogleprofilewasp.exe’, ’32’); DeleteFile(‘c:usersmaximappdatalocalgoogleprofilewaspwing.exe’, ’32’); DeleteFile(‘C:Program Files (x86)Common Files413DF73C-5FF8-4332-ABA9-8AFBADC6B485BEDAF72A-19B3-4226-8461-F18133552E6B.exe’, ’32’); DeleteFile(‘C:UsersMAXIMAppDataLocalMicrosoft539623FDA621E09C97A544FF167C286B2AE8112B4A3E5B3E97932600215269D0.exe’, ’32’); DeleteFile(‘C:ProgramDataMicrosoftMacromedFlash PlayerC0D3103E-2F88-4321-85F8-0379E46D1474F8EDEB88-5315-48FA-A4E1-883C1E46876B.exe’, ’32’); DeleteFile(‘C:PROGRA~3f199a271f55ffef6.dll’, ’32’); DeleteFile(‘wahiver64.exe’, ’32’); DeleteFileMask(‘c:program files (x86)common files413df73c-5ff8-4332-aba9-8afbadc6b485’, ‘*’, true); DeleteDirectory(‘c:program files (x86)common files413df73c-5ff8-4332-aba9-8afbadc6b485’); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «Microsoft5269D01200623979E3B5E3A4B22AE811» /F’, 0, 15000, true); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «Microsoft5269D01200623979E3B5E3A4B22AE811SB» /F’, 0, 15000, true); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «MicrosoftWindows5269D01200623979E3B5E3A4B22AE811» /F’, 0, 15000, true); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «MicrosoftWindows5269D01200623979E3B5E3A4B22AE811SB» /F’, 0, 15000, true); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «MicrosoftWindowsAC0D3103E-2F88-4321-85F8-0379E46D1474» /F’, 0, 15000, true); ExecuteFile(‘schtasks.exe’, ‘/delete /TN «» /F’, 0, 15000, true); RegKeyParamDel(‘HKEY_CURRENT_USER’, ‘SoftwareMicrosoftWindowsCurrentVersionRun’, ‘GoogleUpdater’); RegKeyParamDel(‘HKEY_LOCAL_MACHINE’, ‘SoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRun’, ‘AppDownloads’); RegKeyIntParamWrite(‘HKCU’, ‘SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3’, ‘1201’, 3); RegKeyIntParamWrite(‘HKCU’, ‘SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3’, ‘1001’, 1); RegKeyIntParamWrite(‘HKCU’, ‘SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3’, ‘1004’, 3); RegKeyIntParamWrite(‘HKCU’, ‘SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3’, ‘2201’, 3); RegKeyIntParamWrite(‘HKCU’, ‘SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3’, ‘1804’, 1); ExecuteSysClean; RebootWindows(true); end.

Компьютер перезагрузится.

Выполните в AVZ скрипт:

begin CreateQurantineArchive(GetAVZDirectory+’quarantine.zip’); end.В папке с AVZ появится архив карантина quarantine.zip, отправьте этот файл по ссылке «Прислать запрошенный карантин» над над первым сообщением в теме.

Скачайте Farbar Recovery Scan Tool и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Кроме уже установленных, отметьте галочками также «90 Days Files».Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt, Addition.txt в той же папке, откуда была запущена программа.

Прикрепите эти файлы к своему следующему сообщению (можно все в одном архиве).Источник: virusinfo.info