Презентация на тему: » СЕТЕВЫЕ ЧЕРВИ Свидетель 1. СЕТЕВЫЕ ЧЕРВИ Сетевые черви — это вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей:» — Транскрипт:

1 СЕТЕВЫЕ ЧЕРВИ Свидетель 1

2 СЕТЕВЫЕ ЧЕРВИ Сетевые черви — это вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей: Всемирную паутину, электронную почту, интерактивное общение, файлообменные сети и т.д. Многие сетевые черви используют более одного способа распространения своих копий по компьютерам локальных и глобальных сетей. Многие сетевые черви используют более одного способа распространения своих копий по компьютерам локальных и глобальных сетей. Активация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя. Активация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя.

3 ПОЧТОВЫЕ ЧЕРВИ Почтовые черви для своего распространения используют электронную почту Червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком- либо сетевом ресурсе. Червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком- либо сетевом ресурсе. Код червя активируется при открытии (запуске) зараженного вложения или при открытии ссылки на зараженный файл.

Проверь свои сетевые подключения. Там может быть скрытый вирус!

4 ЧЕРВИ, ИСПОЛЬЗУЮЩИЕ «УЯЗВИМОСТИ» ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ Червь ищет в сети компьютеры, на которых используются операционная система и приложения, содержащие уязвимости. Червь посылает на компьютер специально оформленный сетевой пакет или запрос, в результате чего код (или часть кода) червя проникает на компьютер-жертву Червь посылает на компьютер специально оформленный сетевой пакет или запрос, в результате чего код (или часть кода) червя проникает на компьютер-жертву Если сетевой пакет содержит только часть кода червя, он затем скачивает основной файл и запускает его на исполнение на зараженном компьютере. Если сетевой пакет содержит только часть кода червя, он затем скачивает основной файл и запускает его на исполнение на зараженном компьютере.

5 ЧЕРВИ, ИСПОЛЬЗУЮЩИЕ ФАЙЛООБМЕННЫЕ СЕТИ Для внедрения в файлообменную сеть червь копирует себя в папку обмена файлами на одном из компьютеров. В 2001 году стал стремительно распространяться сетевой червь «Nimda», который атаковал компьютеры сразу несколькими способами: через сообщения электронной почты, через открытые ресурсы локальных сетей, а также используя уязвимости в системе безопасности операционной системы серверов Интернета. В 2001 году стал стремительно распространяться сетевой червь «Nimda», который атаковал компьютеры сразу несколькими способами: через сообщения электронной почты, через открытые ресурсы локальных сетей, а также используя уязвимости в системе безопасности операционной системы серверов Интернета.

6 СЕТЕВЫЕ АТАКИ Сетевые атаки — направленные действия на удаленные сервера для создания затруднений в работе или утери данных Сетевые атаки на удаленные серверы реализуются с помощью специальных программ, которые посылают на них специфические запросы. Сетевые атаки на удаленные серверы реализуются с помощью специальных программ, которые посылают на них специфические запросы. Это приводит к отказу в обслуживании («зависанию» сервера), если ресурсы атакуемого сервера недостаточны для обработки всех поступающих запросов. Это приводит к отказу в обслуживании («зависанию» сервера), если ресурсы атакуемого сервера недостаточны для обработки всех поступающих запросов.

MrsMajor3.exe | НОВЫЙ СТРАШНЫЙ ВИРУС — Как его удалить? | Вирусология от UnderMind

7 СЕТЕВЫЕ АТАКИ DoS-программы (от англ. Denial of Service – отказ в обслуживании) реализуют атаку с одного компьютера с ведома пользователя. DoS-программы (от англ. Denial of Service – отказ в обслуживании) реализуют атаку с одного компьютера с ведома пользователя. DoS-программы обычно наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера.

DoS-программы обычно наносят ущерб удаленным компьютерам и сетям, не нарушая работоспособность зараженного компьютера.

8 СЕТЕВЫЕ АТАКИ Некоторые сетевые черви содержат в себе DoS- процедуры, атакующие конкретные сайты. Так, червь «Codered» 20 августа 2001 года организовал успешную атаку на официальный сайт президента США, а червь «Mydoom» 1 февраля 2004 года «выключил» сайт компании – производителя дистрибутивов UNIX.

9 СЕТЕВЫЕ АТАКИ Некоторые хакерские утилиты реализуют фатальные сетевые атаки. Такие утилиты используют уязвимости в операционных системах и приложениях и отправляют специально оформленные запросы на атакуемые компьютеры в сети. В результате сетевой запрос специального вида вызывает критическую ошибку в атакуемом приложении, и система прекращает работу.

Некоторые хакерские утилиты реализуют фатальные сетевые атаки. Такие утилиты используют уязвимости в операционных системах и приложениях и отправляют специально оформленные запросы на атакуемые компьютеры в сети. В результате сетевой запрос специального вида вызывает критическую ошибку в атакуемом приложении, и система прекращает работу. Чаще всего при проведении DDoS-атак злоумышленники используют трехуровневую архитектуру

10 СЕТЕВЫЕ АТАКИ DDoS-программы (от англ. Distributed DoS – распределенный DoS) реализуют распределенные атаки с разных компьютеров, причем без ведома пользователей зараженных компьютеров. DDoS-программы (от англ. Distributed DoS – распределенный DoS) реализуют распределенные атаки с разных компьютеров, причем без ведома пользователей зараженных компьютеров.

Чаще всего при проведении DDoS-атак злоумышленники используют трехуровневую архитектуру Для этого DDoS-программа засылается на компьютеры «жертв-посредников» и после запуска в зависимости от текущей даты или по команде от хакера начинает сетевую атаку на указанный сервер в сети. Для этого DDoS-программа засылается на компьютеры «жертв-посредников» и после запуска в зависимости от текущей даты или по команде от хакера начинает сетевую атаку на указанный сервер в сети.

11 УТИЛИТЫ «ВЗЛОМА» УДАЛЁНЫХ КОМПЬЮТЕРОВ Утилиты «взлома» удаленных компьютеров обычно используют уязвимости в операционных системах или приложениях, установленных на атакуемом компьютере. Утилиты «взлома» удаленных компьютеров обычно используют уязвимости в операционных системах или приложениях, установленных на атакуемом компьютере. Утилиты «взлома» удаленных компьютеров предназначены для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя методы троянских программ типа утилит удаленного администрирования) или для внедрения во «взломанную» систему других вредоносных программ

12 Невозможность загрузки операционной системы Невозможность загрузки операционной системы Частые зависания и сбои в работе компьютера Частые зависания и сбои в работе компьютера Прекращение работы или неправильная работа ранее успешно функционировавших программ Прекращение работы или неправильная работа ранее успешно функционировавших программ появление в реестре автозапуска новых приложений появление в реестре автозапуска новых приложений показ фальшивой закачки видеопрограмм, игр, роликов которые вы не закачивали и не посещали показ фальшивой закачки видеопрограмм, игр, роликов которые вы не закачивали и не посещали и. др. и. др. ОСНОВНЫЕ ПРИЗНАКИ ПРОЯВЛЕНИЯ ВИРУСОВ

13 СПАСИБО ЗА ВНИМАНИЕ !

Источник: www.myshared.ru

Презентация, доклад на тему Сетевые черви и защита от них

Сетевые черви — это вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей Активизация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя.

- Главная

- Информатика

- Сетевые черви и защита от них

Слайд 1Сетевые черви и защита от них

2016

Слайд 2 Сетевые черви — это вредоносные программы, которые проникают на

компьютер, используя сервисы компьютерных сетей Активизация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя. Основным признаком различия типов червей является способ их распространения, т.е. как он передает свою копию на удаленные компьютеры. Многие сетевые черви используют более одного способа распространения своих копий по компьютерам локальных и глобальных сетей.

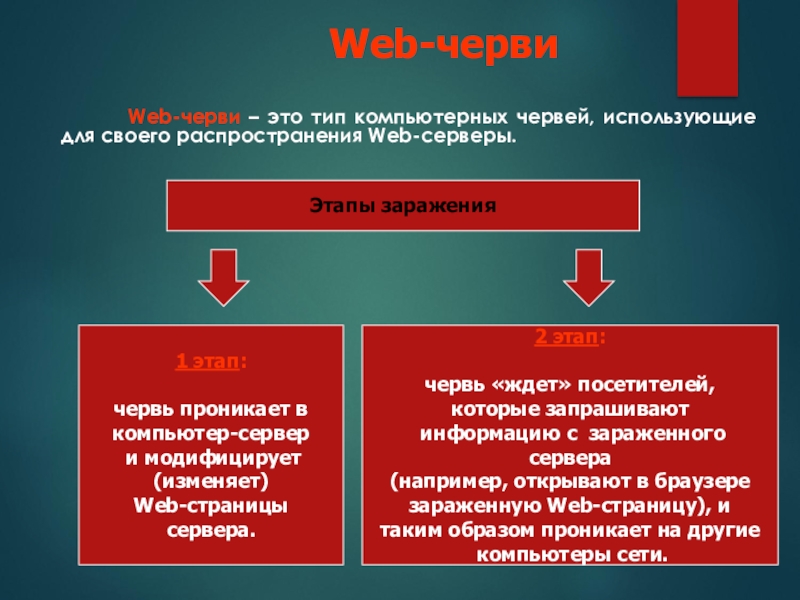

Слайд 3 Web-черви – это тип компьютерных червей, использующие

для своего распространения Web-серверы.

червь проникает в

компьютер-сервер

и модифицирует

(изменяет)

Web-страницы

сервера.

червь «ждет» посетителей,

которые запрашивают

информацию с зараженного сервера

(например, открывают в браузере

зараженную Web-страницу), и

таким образом проникает на другие

компьютеры сети.

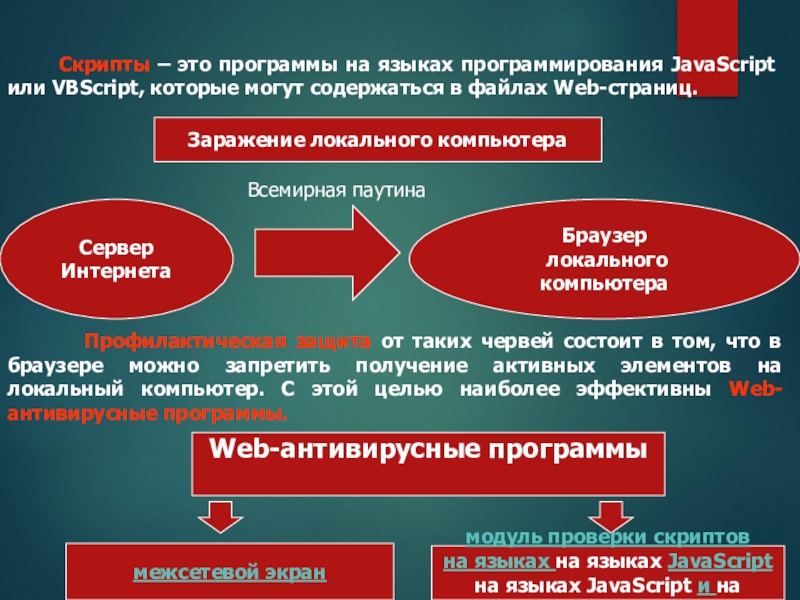

Слайд 4 Скрипты – это программы на языках программирования

JavaScript или VBScript, которые могут содержаться в файлах Web-страниц.

Заражение локального компьютера

Браузер

локального компьютера

Профилактическая защита от таких червей состоит в том, что в браузере можно запретить получение активных элементов на локальный компьютер. С этой целью наиболее эффективны Web-антивирусные программы.

модуль проверки скриптов

на языках на языках JavaScript на языках JavaScript и на языках JavaScript и VBScript

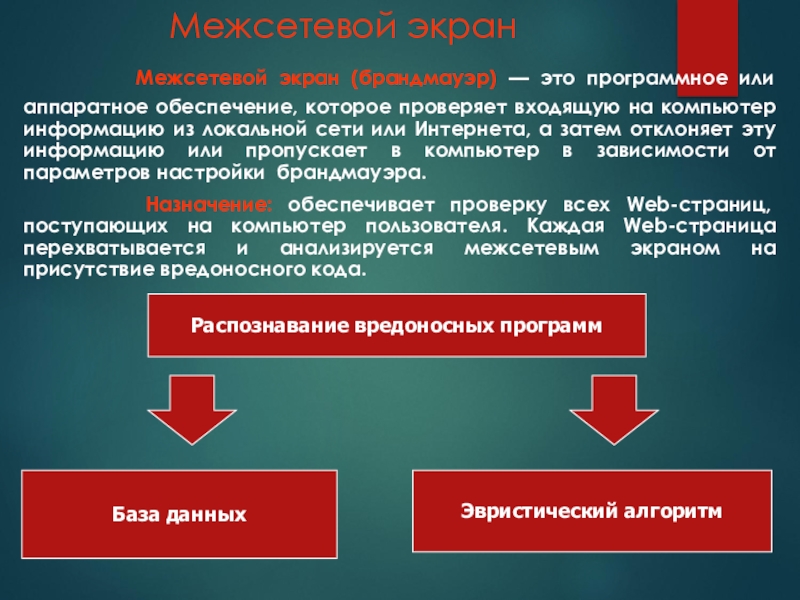

Слайд 5Межсетевой экран

Межсетевой экран (брандмауэр) — это программное или аппаратное

обеспечение, которое проверяет входящую на компьютер информацию из локальной сети или Интернета, а затем отклоняет эту информацию или пропускает в компьютер в зависимости от параметров настройки брандмауэра.

Назначение: обеспечивает проверку всех Web-страниц, поступающих на компьютер пользователя. Каждая Web-страница перехватывается и анализируется межсетевым экраном на присутствие вредоносного кода.

Распознавание вредоносных программ

Слайд 6Результаты работы межсетевого экрана

Если Web-страница,

к которой

обращается

пользователь,

содержит

вредоносный

код,

то доступ

к ней блокируется.

На экран выводится

сообщение

о том, что

запрашиваемая

страница заражена

Если

Web-страница

не содержат

вредоносного

кода,

то она

становится

доступной

для

пользователя

Если на

компьютере

используются

такие программы,

как сетевые игры,

которым требуется

принимать

информацию

из Интернета

или локальной сети,

то межсетевой

экран запрашивает

пользователя

о блокировании

или разрешении

подключения.

Если

пользователь

разрешает

подключение,

брандмауэр

создает

исключение,

чтобы в будущем

не тревожить

пользователя

запросами

по поводу

поступления

информации

для этой

программы

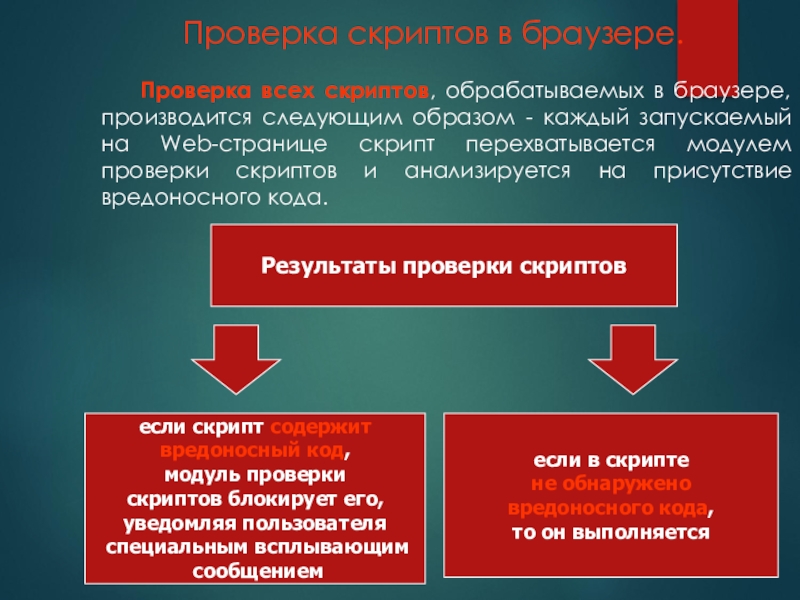

Слайд 7Проверка скриптов в браузере.

Проверка всех скриптов, обрабатываемых в браузере,

производится следующим образом — каждый запускаемый на Web-странице скрипт перехватывается модулем проверки скриптов и анализируется на присутствие вредоносного кода.

Результаты проверки скриптов

если скрипт содержит

вредоносный код,

модуль проверки

скриптов блокирует его,

уведомляя пользователя

специальным всплывающим

сообщением

если в скрипте

не обнаружено

вредоносного кода,

то он выполняется

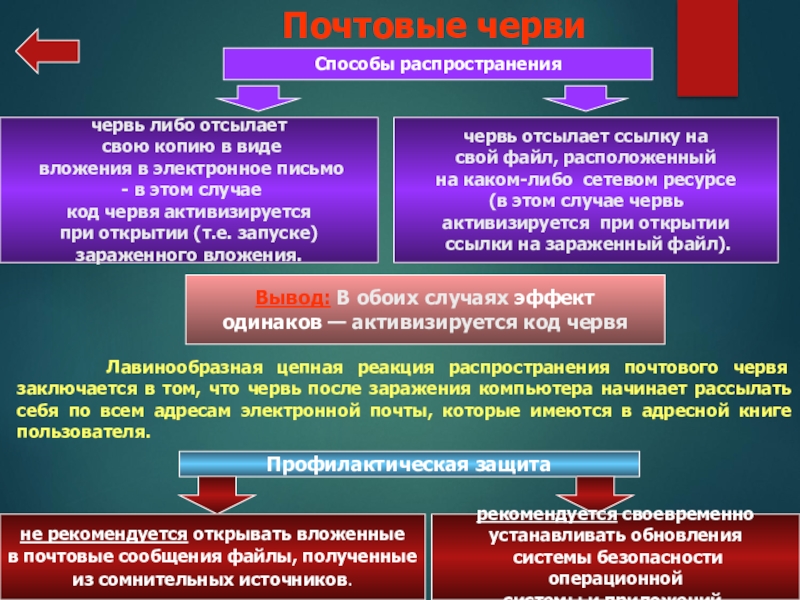

Слайд 8Почтовые черви

Лавинообразная цепная реакция распространения почтового червя заключается

в том, что червь после заражения компьютера начинает рассылать себя по всем адресам электронной почты, которые имеются в адресной книге пользователя.

червь либо отсылает

свою копию в виде

вложения в электронное письмо

— в этом случае

код червя активизируется

при открытии (т.е. запуске)

зараженного вложения.

червь отсылает ссылку на

свой файл, расположенный

на каком-либо сетевом ресурсе

(в этом случае червь

активизируется при открытии

ссылки на зараженный файл).

Вывод: В обоих случаях эффект

одинаков — активизируется код червя

не рекомендуется открывать вложенные

в почтовые сообщения файлы, полученные

из сомнительных источников.

рекомендуется своевременно

устанавливать обновления

системы безопасности операционной

системы и приложений.

Слайд 9Список некоторых известных компьютерных червей

Слайд 10Май 2000 года

Появился червь «I love you» — один

из самых вредоносных за всю историю.

По некоторым оценкам, он обошёлся пользователям ПК по всему миру больше чем в 10 млрд $.

Из средств массовой информации

Слайд 11Из средств массовой информации

6 июня 2001 г.

За фотографиями

«победительниц конкурсов

красоты»

скрывался опасный Интернет-червь.

«Лаборатория Касперского», российский лидер в области разработки систем информационной безопасности, предупреждает пользователей об обнаружении нового и опасного Интернет-червя «I-Worm. MsWorld».

Во избежание его дальнейшего распространения компания рекомендует пользователям внимательно ознакомиться с описанием этого Интернет-червя, что позволит предотвратить его проникновение на компьютеры: а) Данный Интернет-червь является Windows-программой размером около 130 килобайт.

б) Червь распространяется при помощи вложенных файлов в сообщениях электронной почты, для чего использует популярную почтовую программу Microsoft Outlook.

Слайд 12 Из средств массовой информации

в) Рассылаемые червем письма выглядят следующим образом:

Miss World Текст: Hi, %имя получателя% Enjoy the latest pictures of Miss World from various Country

г) Имя файла-носителя червя может изменяться.

д) При открытии вложенного файла червь последовательно выводит несколько изображений Мисс мира.

После этого Интернет-червь получает доступ к программе Microsoft Outlook, считывает из адресной книги первые 50 адресов и рассылает по этим адресам свои копии, а затем форматируют все системные диски.

Слайд 13Декабрь 2004 года

Запущен червь SantyЗапущен червь Santy —

первый червь, использующий для распространения веб-сайты.

Этот червь использует для нахождения своих жертв поисковую систему Google.

Слайд 14Май 2004 года

Появляется червь Sasser, эксплуатировавший операционную систему Microsoft Windows

и вызвавший многочисленные проблемы в сети.

Иногда этот червь парализуя работу целых организаций.

Источник: shareslide.ru

Урок 14

§1.6. Защита от вредоносных программ

К сетевым червям (англ. worm) относятся вредоносные программы, распространяющие свои копии по локальным и/или глобальным сетям. Для своего распространения сетевые черви используют разнообразные сервисы глобальных и локальных компьютерных сетей: Всемирную паутину, электронную почту и т. д.

Сетевые черви кроме вредоносных действий, которыми обладают и классические компьютерные вирусы, могут выполнять шпионскую функцию троянских программ.

Сетевые черви являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей. Активизация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя.

Основным признаком, по которому типы червей различаются между собой, является способ распространения червя — как он передает свою копию на удаленные компьютеры. Однако многие сетевые черви используют более одного способа распространения своих копий по компьютерам локальных и глобальных сетей.

Следующая страница Web-черви

Cкачать материалы урока

Источник: xn—-7sbbfb7a7aej.xn--p1ai