Итак, тема нашего сегодняшнего разговора — вредоносные программы. Мы узнаем, что это такое, как они проявляют себя на компьютерах, каким образом можно «подцепить» данную заразу, а также классифицируем все их по опасности. Кроме того, давайте попытаемся понять, каким образом можно будет удалить их из операционной системы раз и навсегда. Какие программы помогут нам в этом?

Какие из них лучше всего справляются с поставленной задачей? Обо всем этом сейчас и пойдет речь.

Какие бывают

Начнем с того, что разберемся, какими бывают вредоносные программы. Ведь от этого, в большинстве своем, зависит и лечение компьютера. К каждой заразе имеется свой собственный подход, который помогает устранить корень проблемы.

Вообще вредоносная программа — это любое приложение, созданное с целью разрушения операционной системы, а также получения личных данных пользователя. Плюс ко всему, главной особенностью является причинение вреда вашему компьютеру. Так что придется изрядно потрудиться, чтобы обезопасить себя от этой заразы.

Что такое вредоносное ПО?

Вредоносные программы, как уже было сказано, можно классифицировать. Причем по этой самой классификации можно определить степень опасности того или иного приложения. Давайте же познакомимся с вами со всеми типами.

Первый вариант — это спам. Наименее опасные, хоть и неприятные вирусы (вредоносные программы), которые только могут встречаться. Обычно направлены на показ многочисленной рекламы и захламление центрального процессора своими задачами. Иногда могут красть личные данные.

Второй тип вирусов — это черви. Тоже очень «слабенькая» зараза. Как правило, попадает на компьютер с целью собственного размножения. Плюс ко всему, как и в предыдущем случае, они загружают процессор. Следствием становится притормаживание работы компьютера.

Не критично, но все равно неприятно.

Следующие вредоносные программы — это трояны. Они являются самыми опасными объектами. Разрушают операционную систему, захламляют центральный процессор компьютера, крадут ваши личные данные. В общем, «сборная солянка» всех вредоносных приложений. От них необходимо немедленно избавляться.

Последний вариант, который может встречаться, — это шпионы. Направлены на хищение личных данных. Иногда могут разрушать операционную систему и размножаться. Не особо опасны для пользователя и компьютера, а вот для данных это — большая угроза. Системе необходима хорошая и надежная защита от вредоносных программ, чтобы сохранить все документы в целости и сохранности.

Где обитают

Что ж, мы уже познакомились с вами с классификацией, а также степенью опасности всей компьютерной заразы, с которой может столкнуться современный пользователь. Теперь стоит узнать, как происходит распространение вредоносных программ, а также где можно встретиться с ними.

ВИРУСЫ И ВРЕДОНОСНЫЕ ПРОГРАММЫ | Информационная безопасность

Первый лидер в нашем списке — это подозрительная реклама во Всемирной паутине. К примеру предложение бесплатного скачивания книги, которая научит вас зарабатывать миллионы за 2 недели. Иногда достаточно просто перейти по ссылке или баннеру, как компьютер уже буде инфицирован.

Также вирусы и вредоносные программы постоянно присутствуют на запрещенных сайтах, ресурсах интимного характера, торрентах и так далее. Как и в прошлом случае, достаточно просто посетить сайт — и зараза уже будет сидеть на компьютере. Чаще всего, даже самый хороший антивирус не сможет помочь вам предотвратить заражение.

Третье место занимают разнообразные менеджеры загрузки. Они, как правило, скачивают на компьютер какой-то нужный вам документ, а затем «вагончиком» устанавливают вредоносный контент. Старайтесь не особо часто пользоваться подобными менеджерами. Лучше подождать некоторое время и загрузить документ при помощи браузера — там хотя бы какая-то защита уже имеется. Не особо хорошая, но тем не менее в большинстве случаев действительно помогающая нам.

Иногда вредоносные программы распространяются при помощи рассылок по электронной почте. Вы переходите в присланное вам незнакомое письмо — и готово! Лучше воздерживаться от чтения непонятных сообщений, если вы не знаете, откуда оно точно пришло.

Проявление

Что ж, а теперь пришло время узнать, каким образом можно понять, что ваш компьютер заражен. Ведь именно это помогает нам вовремя начать думать, как удалить вредоносную программу с компьютера. Следует отметить, что на многие «сигналы» пользователи перестали обращать внимание. Сейчас мы напомним о них, чтобы ничего не упустить из виду.

Первый явный признак — это появление тормозов на компьютере. Все это из-за загрузки центрального процессора. Хотя данное поведение может быть вызвано банальным системным сбоем. Только лучше лишний раз перестраховаться и проверить компьютер на наличие вирусов.

Второй сигнал — появление нового контента на компьютере. При этом речь идет только о том программном обеспечении, которое вы не устанавливали. А иногда и вовсе не слышали о существовании оного. Запускать такие не стоит, и уж тем более пытаться работать в них.

Далее идет появление спама и рекламы в компьютере, а также изменение стартовой страницы вашего браузера. В данном случае стоит немедленно бить тревогу — ведь у вас точно есть какая-то зараза. Защита от вредоносных программ, видимо, дала сбой и пропустила какой-то вирус.

Также в компьютере могут наблюдаться разнообразные сбои и неполадки. Тут и ошибки в приложениях, и самопроизвольное выключение/перезагрузка и еще очень много подобного рода «сюрпризов». На все это следует обратить особое внимание.

Как удалять: антивирус

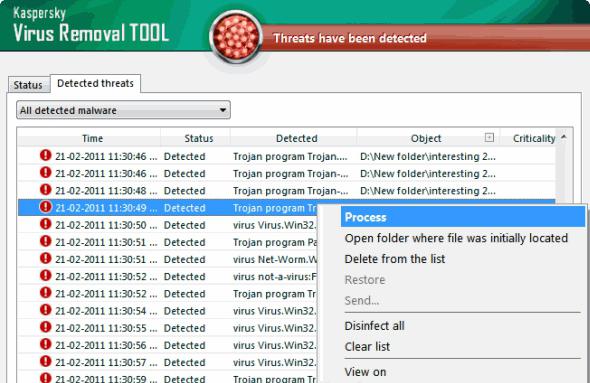

Теперь пришло время узнать, какие есть программы для удаления вредоносных программ. Первые приложения, с которыми мы познакомимся, — это антивирусы. Данное обеспечение направлено на поиск и удаление проникшей заразы на компьютер, а также на обеспечение надежной защиты операционной системы.

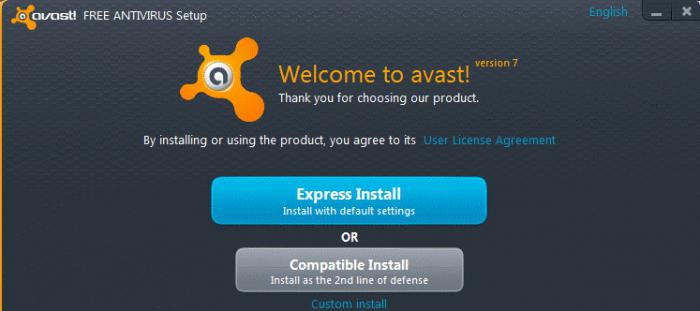

Честно говоря, антивирусов сейчас очень и очень много. Любой пользователь может установить себе тот, который нравится конкретно ему. Принципиальной разницы в них нет. Тем не менее наилучшим способом справляются со своей работой Dr.Web, Nod32, Avast. Как отмечают многие пользователи, именно эти антивирусы быстро обнаруживают заразу, а затем удаляют ее, нанося операционной системе минимум вреда.

Антишпионы

Второй союзник в борьбе с вирусами — это программа-антишпион. В отличие от антивируса, действие подобного контента направлено на обнаружение и удаление компьютерных вирусов-шпионов. Никаких троянов они не найдут. Как правило, используются после антивируса на компьютере.

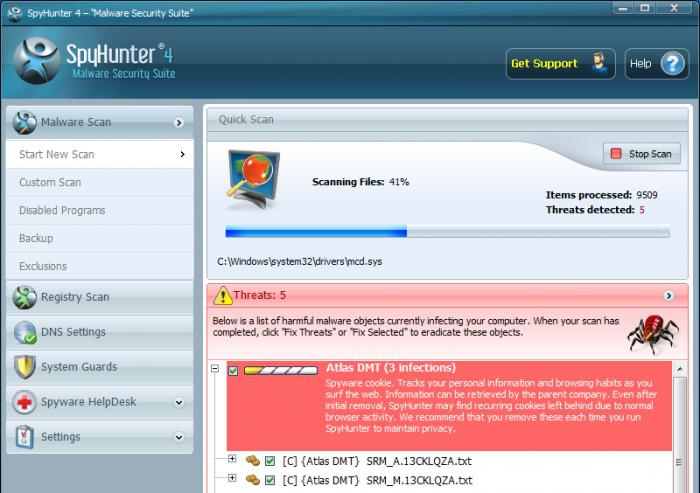

Программы для удаления вредоносных программ очень обширны. Тем не менее среди них можно выделить одного лидера, который прекрасно ищет и устраняет шпионов в операционной системе. Это — SpyHunter.

Достаточно просто скачать, установить и активировать себе последнюю версию данного обеспечения. После этого запустите приложение, настройте сканирование и запустите его. Далее удалите все, что было обнаружено (для этого появится специальная кнопка). Вот и все. Приложение находится в свободном доступе, а также обладает простым и понятным интерфейсом.

Для реестра

Иногда вирусы и шпионы прописываются в реестр вашего компьютера. Это значительно затрудняет процесс исцеления. Что же можно будет сделать в сложившейся ситуации?

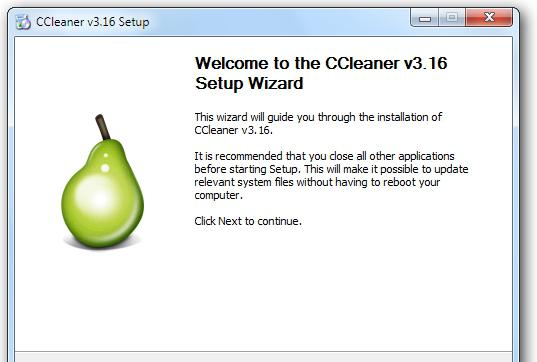

Разумеется, вы можете самостоятельно очистить реестр от вируса. Но лучше всего использовать для этой цели специальные утилиты. К примеру, CCleaner. С ее помощью вы запросто просканируете компьютер, а затем почистите все «лишние» и опасные данные, находящиеся в системном реестре.

Для этого скачайте, установите, запустите и настройте программу. После запуска в левой части экрана необходимо галочками отметить все разделы жесткого диска, а также браузеры. После этого нажимаете на «анализ», а затем на «очистку». Вот и все. Довольно легко и просто.

С этим приложением справится даже начинающий пользователь.

Удаляем программы

Разумеется, все, что было описано выше, — это прекрасные шаги для устранения всех нависших над системой вирусов. Правда, ими ограничиваться не стоит. Давайте узнаем, какие еще шаги следует предпринять, если вдруг у вас обнаружилась какая-нибудь компьютерная зараза в системе.

Разумеется, это удаление всех лишних программ на компьютере. При всем этом особое внимание стоит уделять тому контенту, который появился после инфицирования системы. Для избавления от него придется использовать «Панель управления». Там найдите «Установку и удаление программ», а потом дождитеСЬ прогрузки списка всего установленного контента.

Далее — находите то, что установилось «само собой», выделяете строчку и нажимаете на «удалить». Вот и все.

Завершаем борьбу

Сегодня мы поговорили с вами о вредоносных программах, классифицировали и поняли, какие признаки отличают здоровый компьютер от зараженного. Кроме того, познакомились с наиболее популярными программами для удаления компьютерной заразы.

Вообще, все исцеление операционных систем сводится к следующему алгоритму: удаляются все установленные приложения (сторонние), проверяется система при помощи антивируса, далее сканируется антишпионами, после — чистится реестр. Завершается все простой перезагрузкой компьютера. Таким образом, все проблемы решены.

Источник: fb.ru

Что такое вредоносная программа?

С самого рождения вычислительной техники люди боролись с угрозой вредоносных программ. Но что такое вредоносная программа? Это термин предназначен для любого типа программ, которые проникают на ваше устройство и без вашего ведома. Их существует множество типов, и каждый работает по-разному, преследуя свои цели. Тем не менее, все виды вредоносных программ имеют две определяющие черты: они скрыты и активно работают против ваших интересов.

Вредоносная программа — это компьютерный вирус?

И да, и нет. Хотя все компьютерные вирусы являются вредоносными, не все вредоносные программы являются вирусами. Вирусы — это всего лишь один из видов вредоносных программ. Вы слышите, что многие люди используют эти два термина взаимозаменяемо, но с технической точки зрения — это не одно и то же .

Вредоносная программа — это вредоносный код. Компьютерные вирусы — это вредоносный код, распространяющийся между компьютерами и сетями.

Как работает вредоносная программа?

Независимо от типа, эти программы следуют одному и тому же базовому шаблону: Пользователь невольно загружает или устанавливает их и тем самым заражает свое устройство.

Большинство заражений такими программами происходит, когда вы случайно выполняете действие, вызывающее ее загрузку: переход по зараженной ссылке в электронном сообщении или посещение вредоносного сайта.

В других случаях, хакеры распространяют вредные программы через службы обмена файлами или через бесплатные пакеты для загрузки программ. Встраивание небольшого количества вредоносных программ в популярный торрент, также является эффективным способом их распространения через широкую пользовательскую базу.

Другой метод заключается в загрузке этого типа программ в прошивку флешки или другого USB-носителя. Поскольку она загружается на внутреннее оборудование устройства (а не на его файловое хранилище), ваше устройство вряд ли ее обнаружит. Поэтому никогда не вставляйте незнакомый USB-накопитель в свой компьютер. После того, как вредоносная программа будет установлена, она заразит ваше устройство и начнет работать для целей хакеров.

Распространенные типы вредоносных программ

Подавляющее большинство вредных программ попадает в следующие основные категории, в зависимости от того, как они функционируют:

Вирус-вымогатель

Его также называют Ransomware. Этот код блокирует доступ к вашему устройству и файлам до тех пор, пока вы не заплатите выкуп хакеру. Любые пользователи, хранящие важную информацию на своих устройствах, подвергаются риску потерять все свои данные, даже после перевода денег киберпреступникам.

Шпионское ПО

Программы-шпионы собирают информацию об устройстве или сети, а затем передают эти данные злоумышленнику. Хакеры обычно используют шпионские программы для отслеживания интернет-активности пользователя и сбора личных данных, включая учетные данные для входа в систему, номера банковских карт или финансовую информацию, в целях мошенничества.

Черви

Черви разработаны с одной целью: распространение самого себя. Червь заражает компьютер, затем реплицируется, распространяясь на все устройства в сети. Некоторые черви выступают в качестве агентов доставки для установки вредоносных программ. Другие типы предназначены только для распространения, не причиняя умышленного вреда машинам — но они все равно засоряют сети, чем снижают пропускную способность.

Рекламное ПО

Это вредоносная программа, которую также называют Adware. Она приносит доход для разработчика, подвергая жертву нежелательной рекламе. К распространенным типам рекламного ПО относятся бесплатные игры или панели инструментов браузера. Они собирают персональные данные о жертве, а затем используют их для персонализации отображаемой рекламы. Несмотря на то, что большинство рекламных программ установлено легально, они, тем не менее, очень раздражают своими всплывающими окнами.

Троян

Древнегреческие поэты рассказывали об афинских воинах, которые прятались внутри гигантского деревянного коня, и напали после того, как троянцы втащили его за стены своего города. Троянская вредоносная программа действует также, она проникает в устройство жертвы, представляя себя в качестве законного ПО. После установки троян активируется, иногда он даже может загрузить дополнительные вредоносные программы.

Ботнеты

Ботнет — это не тип вредоносных программ, а компьютерная сеть или компьютерный код, который может действовать как вредоносное ПО. Злоумышленники заражают группу компьютеров вредоносными программами (ботами), которые способны получать команды от своего контроллера. Эти компьютеры образуют сеть, обеспечивая контроллеру доступ к коллективной вычислительной мощности, которая может быть использована для атак, рассылки спама, кражи данных и создания фальшивой рекламы в вашем браузере.

Что делает вредоносная программа?

Машины, зараженные этими программами, захватывают личную или финансовую информацию пользователя, а затем передают ее хакеру, который использует ее в целях финансового мошенничества или кражи личных данных.

Поскольку вредоносный код зависит от вычислительной мощности зараженного устройства, жертвы часто испытывают значительные проблемы с производительностью своего устройства. Поэтому, внезапное замедление может быть симптомом заражения вредоносным ПО.

Какие устройства могут быть поражены?

Ни одно устройство не застраховано от подобных программ. Android и Mac могут быть легко заражены, как и компьютеры PC. И хотя вредоносные программы для iOS встречаются редко, но все же iPhone и iPad также подвержены угрозам безопасности.

Многие типы вредоносных ПО для мобильных устройств распространяются через SMS или почтовый ящик. Если вам интересно, как заразился ваш телефон, скорее всего через эти распространенные методы.

Как узнать, что устройство заражено?

Существует несколько универсальных симптомов, которые могут указывать на наличие вредоносного ПО на вашем устройстве:

- Устройство работает медленнее, чем обычно. Если вы заметили внезапное замедление без видимой причины, это может быть связано с заражением вредоносным ПО. Поскольку вредоносная программа захватывает вычислительные ресурсы вашего устройства, для всего остального остается меньше энергии.

- Нехватка свободного места для хранения данных. Многие типы вредоносных программ загружают и устанавливают на ваше устройство дополнительные файлы. Внезапное уменьшение объема свободного хранилища может быть признаком того, что на вашем устройстве находится вредоносное ПО.

- Всплывающие окна и нежелательные программы. Это один из самых явных признаков того, что устройство заражено вредоносным ПО. Если вас атакуют всплывающие рекламные объявления или вы нашли на устройстве новые странные программы, скорее всего, виноваты в этом вредоносные программы.

Можно ли избавиться от вредоносных программ?

В большинстве случаев можно удалить данное ПО и восстановить нормальную работу устройства. Но некоторые программы этого типа удалить очень сложно, особенно после того, как они распространятся по всей системе. Хорошие, надежные программы для удаления вредного кода — это самый простой способ, который гарантирует, что вредоносное ПО исчезнет навсегда. Они специально разработаны для автоматического обнаружения таких программ и удаления их с вашего устройства.

Но чтобы совсем предотвратить их появление, следует установить лучшую защиту от вредоносного ПО — мощную антивирусную программу от надежного поставщика.

Поделиться.

Источник: pc-school.ru

Вредоносные компьютерные программы типы и характеристика

Вредоносные компьютерные программы суть и характеристика

Добрый день, друзья. В данной статье, я решил затронуть такую сложную тему, как вредоносные программы. Многие пользователи по большей части не видят особой разницы между компьютерным вирусом, трояном, компьютерным червём или вредоносной программой. Скажу сразу, что вредоносная программа – это обобщающий термин. Который включает в себя все вышеизложенные вредители и не только.

Чтобы их все рассмотреть, понадобится не только данная статья, но целая сеть статей. Часть статей по данной тематике я уже рассмотрел, часть только предстоит рассмотреть.

Я, как и многие прочие авторы, также иногда называю вирусом программу, которая по сути является вредоносным ПО. Часть пользователей мне об этом открыто указывают. Не стоит на меня из-за этого обижаться, делаю я это для более удобного и понятного изложения материала.

На западе также часто подобным образом излагают материал, только используют не привычный нам термин «Вирус», а «Malware», который можно перевести как «Злонамеренное ПО». Также, мы рассмотрим не только вредоносные программы, но и вредительские действия злоумышленников. Но давайте вернемся к теме статьи.

Вредоносные компьютерные программы что это

Под вредоносной программой можно понять любое ПО, суть которого в получении злонамеренного доступа к компьютеру и данным, хранящимся на нем. Также, смысл подобных программ в причинении вреда данному ЭВМ или его владельцу, в виде нарушении работы компьютера, порче имущества ПК, кражи данных, использовании данного компьютера как перевалочную базу для нападения на прочие компьютеры (DDoS атаки) и другие методы вредительства.

Итак, давайте перечислим наиболее распространённые виды вредоносных программ.

Вирус – специально созданная программка, может состоять всего из нескольких строк, может занимать приличное пространство. Данная программа способна многократно воспроизводить свои копии, внедряться в код других программ, в систему, ее автозагрузку, вклинивать свои копии в ОС и прочее (что очень похоже действие на настоящих вирусов).

Основной функцией вируса является сбой работы ПК и его многочисленных узлов, удаления различных файлов, копировании информации, блокировки компьютера и др. Сами вирусы внедряться в ПК не могут, попадают на компьютер из-за невнимательности человека, в основном, при копировании программ и через CD-DVD привод.

Троян – вредительская маскировочная программа. По аналогии напоминает хамелеона. Довольно часто выглядит как обычная программа, даже может быть антивирусом (логическая бомба). Но в определенное время, при благоприятных условиях или нажатий определенных горячих клавиш, начнет проявлять свои вредительские качества.

По аналогии с вирусом, может быть всего как из пары строк, так и грандиозных размеров. Также, как и вирусы, попадает на ЭВМ при скачивании программ, из флэшек или других носителей.

Клавиатурные шпионы – разновидность троянов. Главная задача данных вредителей – отслеживание работы пользователя на клавиатуре. Например, данное ПО следит за комбинациями набора на клавиатуре, проводит анализ, выявляет личные данные человека, его пароли, особенно с банковских карт и кредиток. Также КШ следит за прочей вашей личной информацией.

Сканеры паролей – также относятся к троянам. Похожи на предыдущего вредителя. Используют генератор паролей, метод подбора, различные словари паролей, случайные символы, с целью выявления личных данных пользователей. Когда человек применяет простые пароли, он этим намного упрощает жизнь данным вредителям. К примеру 1, 2,3,4…, ваш день рождения, admin и т.д.

Не стоит применять пароли такого рода.

Рекламные вредоносные программы, вроде BlockAndSurf. Попадают на ПК во время загрузки и установки различных ПО, как бы дополнение к программам. При попадании на компьютер, внедряются в ОС, затем его браузеры. Когда человек открывает браузер, на любой странице интернета, его начинает доставать навязчивая реклама, прочем в разных частях страницы.

Для недопущения попадания данного вредителя, скачивайте программы с известных сайтов и следите за установкой софта. Это касается галочек, установленных по умолчанию по время установки программ. Если не знаете, что означает надпись рядом с галкой, просто уберите галочку. Также соблюдайте осторожность во время скачивания с Торрента, следите за тем, что именно скачиваете (особенно вас должно насторожить, когда скачивается не одна, а несколько программ из одного файла).

Подлые браузеры – ярким представителем подобных браузеров является webssearches.com (хотя правильнее будет — подлый поисковик). Заражение происходит таким же способом, как при заражении рекламной программой. После заражения, во всех браузерах заменяется строка поиска.

Появляется новый поисковик, который на ваши запросы или не полностью отвечает, или перебрасывает вас на страницы с различной рекламой, которая вам совершенно не нужна, которую вы не запрашивали. Меры безопасности такие же, как при рекламном ПО.

Часовые бомбы – вредоносные компьютерные программы, которые, при попадании на компьютер срабатывают в определенное время. Многие из них имеют разную структуру, но суть одна – атака в заданное время.

Люки – вредоносное ПО, стремящееся войти в ОС с целью получить привилегированные полномочия для себя. Применяются злоумышленниками для того, чтобы обойти различные способы защиты на компьютерах. Данный вредитель не заражает компьютер, но производит свои настройки в реестре, с целью создания своих ключей, для облегчения проникновения в систему злоумышленникам.

DDoS атаки – довольно распространенный метод, и довольно опасный. Суть его проста. В многочисленные компьютеры попадают вредители, и ждут определенного часа. Когда наступает данный час, все данные ПК отправляют запросы на определенный сайт с целью отказа его сервера.

Например, совершенно не равнозначно, если на определенный сайт заходят 5000 человек в день, или в 1 минуту. Пять тысяч запросов за минуту мало какой сайт выдержит. Скорее всего, произойдет отказ сервера, или даже выйдет из строя оборудование. Довольно часто используется в среде конкурентов с целью шантажа.

Сниффинг – также разновидность атаки из сети. Суть его в незаконной слежке за сетью и копировании данных. Осуществляется с применением специального, не вредоносного ПО, так называемого пакетного сниффера, который производит копирование сетевых доменов. Скопированная информация применяется вредителями для входа в сеть в виде не настоящего пользователя.

Спуфинг – также атака из сети. Суть его – получение методом обмана доступа в интернет путем имитирования соединения. Применяется, чтобы обойти системы управления соединения с помощью различных IP. Применяется злоумышленниками, создающими двойники популярных сайтов, чтобы узнать пароли и прочие личные данные.

Бомбы из почты – тоже относятся к сетевым атакам. Довольно просты по своей сути. К человеку на ПК или его почтовый ящик злоумышленники отсылают довольно гигантское письмо (или множество маленьких). Данное действие выводит систему из работоспособности. Во многих антивирусах от подобной атаки предусмотрена специальная защита.

Фарминг – вредоносные программы, позволяющие менять DNS записи или запись в файлике HOSTS. Используется для снятия денег со счетов. Когда человек посещает легальную, по его мнению, страницу сайта, его перебрасывают на копию подобной страницы поддельного сайта. Человек вводит свои данные, пароли. Далее, я думаю, вам ситуация ясна.

Наиболее часто подделывают банковские страницы.

Советую прочитать: — Как узнать данные о компьютере программа Speccy 1.3

Руткит – вредительское ПО, которое создано для захвата функций управления ОС и сокрытия своего присутствие в данной операционке. Также, Руткит маскирует процессы, идущие в различных программах, папочки, разные реесторные ключи и файлы. Руткит может внедряться как в виде самостоятельных софтов, так и в виде различных компонентов прочих вредительских ПО, например — червей почтовиков, люков и прочее.

Вишинг – вредоносная технология мошенников сети, суть которой в том, что злоумышленник применяет автонабиратели и использует возможности технологии телефонии интернета, чтобы украсть личную информацию, вроде различных паролей, номеров, счетов, идентификаторов пластиковых карт, интернет кошельков и прочее.

К потерпевшим поступают звонки на телефоны, где звонящий представляется представителем легальной организации. Злоумышленники, в данных звонках, требуют срочного ввода паролей, PIN кодов, номеров счетов и прочее для различных технических целей со своих телефонов, смартфонов, клавиатуры для снятия наличности со счетов потенциальных жертв.

Зомби – небольшие вредоносные компьютерные программы, которые распространяются по интернету компьютерными червями. Попав в операционную систему, они её как бы зомбируют, подчиняют себе и ждут указаний от хакеров (например, очередных DDoS атак).

Компьютерные черви – вредоносное ПО, обладающее способностями проникать на ПК из интернета, почты и прочее. Черви различаются между собой по способу проникновения на ПК. Но есть и такие, которые применяют сразу несколько методов проникновения в компьютеры. Попав на компьютер, они могут стереть различную информацию, данные и целые программы. Также, они могут похищать личные данные владельца ПК.

Черви почтовики – я думаю, из названия понятно, что для внедрения в компьютер, данные вредоносные программы применяют эл. почту. Червячок может оказаться как во вложении в электронном письме, так и попасть на компьютер через ссылочку в данном письме.

Активация червя происходит во время перехода по ссылочке на зараженный ресурс или во время открытия вложения в письме. После заражения, червячок создает свои копии и рассылает их по электронным адресам, находящимся в памяти данного компьютера.

Чтобы защититься от подобного червячка, не следует переходить по ссылкам писем из неизвестных источников и открывать вложения в таких письмах. Также, вовремя обновляйте антивирусы, брандмауэры и операционную систему.

Веб – черви. Вредоносные программы, которые распространяются с помощью веб – серверов. Вначале заражается сервер и следом Веб – страничка сервера. Далее, червячок дожидается пользователей, запрашивающих данные с инфицированного сервера. К примеру, пользователь просто откроет страничку, которая заражена и внедряет вредителя в браузер, затем в компьютер.

Для защиты от подобных вредителей, запрещайте в браузерах получать активные элементы на ПК. Также, включайте меж сетевые экраны в антивирусах и проверку скриптов.

Я перечислил лишь часть подобных вредителей. Вредоносные компьютерные программы разнообразны и обширны. Для предотвращения попадания подобных вредителей необходимо соблюдать меры безопасности. О них мы поговорим в одной из следующих статей.

Также, если ваш компьютер уже заражен одним из перечисленных вирусов, я вам предлагаю мою БЕСПЛАТНУЮ книгу «Как быстро удалить компьютерный вирус?». С помощью неё, вы довольно быстро сможете избавить свой ПК о захватившего его вредителя. Подробнее о книге можно узнать, нажав на изображение.

С уважением Андрей Зимин 06.06.2015г.

Анекдот в каждой статье:

Источник: info-kibersant.ru