Приветствую! Подскажите, Откуда берется значение системной переменной USERPROFILE и как его изменить?

ЗЫ: в реестре нашел два раздела:

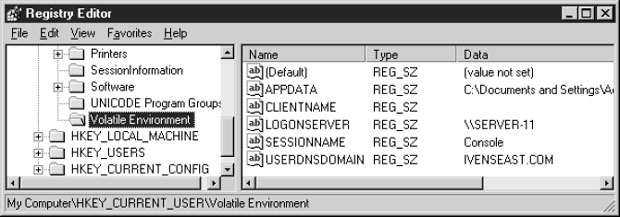

HKEY_CURRENT_USERVolatile Environment

HKEY_USERSS-1-5-21-932276121-466748994-1468098918-1000Volatile Environment

изменил значения, но после перезагрузки значения стали по умолчанию.

ЗЗЫ: утилиту setenv не предлагать, т.к. она не поддерживает пробелы в строке значения переменной.

Спасибо!

glax24

Разработчик

утилиту setenv не предлагать, т.к. она не поддерживает пробелы в строке значения переменной.

А в кавычки брать не пробовали

Кирилл

Команда форума

Администратор

Ассоциация VN

wolf05632, %USERPROFILE% только отображает, а не устанавливает путь профилю под которым вы в данный момент находитесь..

Поэтому у вас ничего и не получается.

Вам нужно создать чистый профиль на другом локальном диске или перенести другой вместе с данными?

утилиту setenv не предлагать,

она тут бесполезна.

Последнее редактирование: 8 Янв 2013

Disruptions & Innovations: How Do You Continuously Drive Value in a Volatile Environment?

Techno

Ассоциация VN

Может, HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionProfileList

Кирилл

Команда форума

Администратор

Ассоциация VN

Techno, оно самое,есть пара нюансов.

wolf05632

Новый пользователь

Привет Коза Ноздри! От статьи не отказываюсь, но только, если получится сделать то, что задумал, иначе смысла в статье не вижу!

Просто мне надо, чтобы команда set выдавала USERPROFILE=H:Usersбла бла

Добавлено через 12 минут 36 секунд

Techno, оно самое,есть пара нюансов.

каких? там USERPROFILE нету.

Кирилл

Команда форума

Администратор

Ассоциация VN

wolf05632, утилита не переназначит переменную сама.

Для этого необходимо кое что иное.

1. Зайдите под админской учетной записью.

Переместите старый профиль куда нибудь вместе с данными,что бы если что потом восстановить.

2. Откройте редактор системного реестра

3. Перейдите в раздел системного реестра HKEY_LOCAL_MACHINESOFTWAREMICROSOFTWINDOWS NTCurrentVersionProfileList.

4.

Найдите значение ProfilesDirectory и укажите для него адрес новой папки – скажем, D:Users.

6. Зайдите с учетной записью Администратора.

7. Создайте новую учетную запись пользователя

8. Выйдите из системы и зайдите с новой, только что созданной, учетной записью. Теперь папка профиля будет создана там, где мы указали ранее для значения ProfilesDirectory.

9)HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionProfileList,выберите нужный sid,задайте нужное значение

ProfileImagePath,например D:UsersSafeZone

10)рестарт,проверяем-если все хорошо то предварительно сохраненные данные учетки удаляем.

Для переноса учетки вместе с данными процедура немного отличается.

Drongo

Ассоциация VN/VIP

Разработчик

если получится сделать то, что задумал, иначе смысла в статье не вижу!

Troubleshooting — Volatile Environment

Просто мне надо, чтобы команда set выдавала USERPROFILE=H:Usersбла бла

Опишите цель всех этих манипуляций. Вашу задачу, что вы хотите сделать?

wolf05632

Новый пользователь

Koza Nozdri Спасибо! Попробую на досуге. Если появятся вопросы, отпишусь! Вспомнили меня?

Добавлено через 5 минут 33 секунды

Опишите цель всех этих манипуляций. Вашу задачу, что вы хотите сделать?

Все в этой ветке

только к папке ProgramData прибавить еще остальные, которые отображаются командой set. В общем, цель — сохранить винду7 х64 максимально девственно чистой как можно дольше после даты установки, поднастроить ее под себя, и все это сохранить образом с помощью акронис тру имейдж.

Пока то, что получилось сделать (Коза Ноздри, это будущий материал статьи, если для Вас это еще актуально):

Образ 0

Голая установленная система. Переключение раскладки ctrl+shift.

Образ 0.1

Перенесен файл подкачки.

Перенос утилиты setenv в C:windowssystem32

Настроено меню Пуск.

Параметр папок и поиска: снята галочка — скрывать разрешения; поставлена галочка — показывать скрытые файлы и папки.

Перенос папки Загрузки через IE9 по адресу H:UsersUserNameDownloads.

Перенос папки временных файлов интернета через IE9 по адресу: Н:UsersUserNameAppDataLocalMicrosoftWindowsTemporary Internet Files

Перенос библиотек: Видео — Фильмы; МузыкаКлипы. Музыка — МузыкаМузыка; Изображения — Фото. Мои документы: H:UsersUserNameDocuments,

H:UsersPublicDocuments.

%windir%system32unregmp2.exe /SwapTo:64

REG ADD «HKLMSOFTWAREMicrosoftWindowsCurrentVersionApp Pathswmplayer.exe» /v Path /t REG_EXPAND_SZ /d «%ProgramFiles%Windows Media Player» /f

Добавлено через 2 минуты 24 секунды

ЗЫ: спалился с именем и фамилией Почему нет кнопки «редактировать»

Источник: www.safezone.cc

Все о реестре Regedit / All about registry

Home  HKEY_CURRENT_USER

HKEY_CURRENT_USER  Полезные мелочи HKEY_CURRENT_USERS

Полезные мелочи HKEY_CURRENT_USERS  Домен в реестре Windows / Where find domain in the Windows registry?

Домен в реестре Windows / Where find domain in the Windows registry?

Домен в реестре Windows / Where find domain in the Windows registry?

24.11.2017 16:30 Администратор

Домен в котором находится компьютер можно посмотреть через реестр.

Для обычных компьютеров, которые находятся дома — доменом является имя компьютера.

Для рабочих станций которые находятся в большой корпоративной доменной сети доменом будет являться доменное имя

Я приведу два примера где можно найти данные параметры.

Статья оказалась в ветке HCKU потому-что это первое место где я нашел данный параметр.

В ветке текущего пользователя

[HKEY_CURRENT_USERVolatile Environment]

«USERDOMAIN»

Но это нужно заходить под текущим пользователем и смотреть скажете ВЫ.

Есть возможность посмотреть данный параметр в ветке HKLM

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesTcpipParameters]

«Domain»

Если у вас компьютер в рабочей группе, то данный параметр скорее всего будет пустой.

Остается посмотреть на значение —

«Hostname»

Это значение является именем вашего компьютера.

Domain where the computer is located can be viewed via the registry.

For normal computers that are home domain is the computer name.

For workstations which are in a large corporate domain network domain will be the domain name

I will give two examples where you can find these settings.

The article was in the thread HCKU because this is the first place where I found this option.

In the branch of the current user

[HKEY_CURRENT_USERVolatile Environment]

«USERDOMAIN»

But it need to go under the current user and to watch YOU say.

It is possible to view this parameter in the HKLM branch

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesTcpipParameters]

«Domain»

If you have a computer in the workgroup, this option is empty.

It remains to look at the value

«Hostname»

This value is the name of your computer.

Источник: regedit.su

Volatile Environment. Этот раздел содержит настройки для сеанса текущего пользователя.

HKEY_LOCAL_MACHINE Это поддерево содержит информацию о компьютере, его оборудовании, установленных драйверах устройств и опциях конфигурации (для настроек безопасности и настроек ПО), которые влияют на всех пользователей данного компьютера. Оно содержит пять разделов: Hardware, SAM, Security, Software и System. Все эти разделы, кроме Hardware, присутствуют на диске в виде файлов ульев. HKLMHardware Ntdetect.com («распознаватель оборудования» Windows Server 2003) создает весь этот раздел во время загрузки. Эта информация содержится в RAM-памяти (вы можете интерпретировать этот раздел как содержащийся в памяти файл улья), что позволяет Windows находить информацию о данной машине во время загрузки операционной системы. В иерархической структуре подразделов содержится информация обо всех компонентах оборудования компьютера. HKLMSAM Это данные, используемые для диспетчера учетных записей Security Accounts Manager (SAM), недоступны через редакторы реестра. Улей SAM, находящийся по умолчанию в %SystemRoot%System32Config является хранилищем таких данных для пользователей и групп. В данные SAM включены все локальные пользователи и группы, в том числе полномочия доступа пользователей к папкам, файлам и периферийному оборудованию. Большое количество данных о группах и пользователях домена, которые содержались в улье SAM реестра Windows NT 4, содержатся теперь в Active Directory системы Windows Server 2003 (и Windows 2000). HKLMSecurity Аналогично подразделу SAM данные подраздела Security содержатся в соответствующем улье. Пользователи не могут просматривать или изменять эти данные интерактивно в редакторе реестра. Улей Security находится в том же месте на жестком диске, что и улей SAM. Содержимое улья Security относится к средствам безопасности, и его данные зависят от того, что вы еще работаете (или уже не работаете) в смешанном режиме. Если серверы Windows NT все еще участвуют в аутентификации, то улей Security содержит настройки конфигурации для пользовательских и групповых политик NT 4 в дополнение к политикам безопасности Windows Server 2003/Windows 2000. HKLMSoftware Это обширный раздел, содержащий несколько уровней подразделов в виде иерархической структуры. Компании-разработчики ПО обычно добавляют свой раздел в это поддерево (и обычно добавляют тот же раздел в HKEY_CURRENT_USERSoftware ) с подразделами для имени, версии и других компонентов продукта. Операционная система хранит здесь настройки компьютера, включая настройки, которые определяются групповыми политиками. HKLMSystem Это огромный раздел! Многие из его подразделов и элементов данных управляют загрузкой операционной системы (см. лекцию 5); другие подразделы и элементы данных управляют почти всем, что делает операционная система (особенно службы ядра). Это определяющий раздел для настроек конфигурации компьютера, но подробное описание этого раздела выходит за рамки изложения данного курса. HKEY_USERS Это поддерево содержит подразделы для профиля Default User и всех известных профилей пользователей для данного компьютера. Каждый подраздел с профилем отдельного пользователя идентифицируется идентификатором безопасности (Security ID, SID) и раскрывается в виде полного набора подразделов с настройками (для раздела HKEY_CURRENT_USER, когда данный пользователь выполняет вход). HKEY_CURRENT_CONFIG Это поддерево содержит информацию о профиле оборудования, который используется данным компьютером при загрузке. Это алиас для HKEY_LOCAL_MACHINESystemCurrentControlSetHardware ProfileCurrent. Regedit.exe Regedit.exe – это единственный редактор реестра в Windows Server 2003; regedt32 уже не используется. (Если открыть StartRun и ввести regedt32, то откроется Regedit.exe.) Большинство из тех, кто часто работает с реестром, всегда предпочитали интерфейс Regedit.exe и использовали regedt32 только для задания настроек безопасности. Теперь настройки безопасности доступны и в Regedit.exe, то есть фактически мы не потеряли regedt32. Как заставить Regedit не отображать последний из использовавшихся разделов Одной из неприятных (для меня) особенностей Regedit в Windows Server 2003 (и в Windows 2000) является то, что при открытии этого редактора появляется последний из использовавшихся вами разделов. Иногда это раздел, находящийся далеко внизу дерева, и требуется много работы, чтобы выполнить прокрутку, закрытие разделов и прочие операции в левой панели для перехода к разделу, который вы хотите использовать на этот раз. Чтобы изменить это поведение, вы должны выполнить две задачи.

- Удалить информацию о последнем из использовавшихся вами разделов.

- Указать системе, чтобы она не записывала эту информацию при вашем следующем доступе к какому-либо разделу.

Чтобы выполнить эти задачи, выполните следующие шаги.

- Перейдите в HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersion AppletsRegedit.

- Дважды щелкните в правой панели на элементе данных LastKey и удалите значение, создав пустую строку.

- Щелкните на кнопке OK, чтобы закрыть String Editor.

- Снова щелкните правой кнопкой на разделе Regedit в левой панели и выберите в контекстном меню пункт Permissions (Полномочия).

- Щелкните на кнопке Advanced, чтобы открыть диалоговое окно Advanced Security Settings (Дополнительные настройки безопасности).

- Выберите свое пользовательское имя и щелкните на кнопке Edit, чтобы открыть диалоговое окно Permission Entry (Ввод полномочий).

- Выберите опцию Deny (Запретить) для полномочий Set Value (Задание значения).

- Выберите этот новый элемент Deny и щелкните на кнопке Edit. Затем выберите в раскрывающемся списке Apply Only (Применять только) вариант This Key Only (Только этот раздел). (Это ограничит запрет полномочий Set Value только подразделом Regedit, и не будет влиять на подраздел Favorites.)

- Щелкните на кнопке OK три раза, чтобы закрыть диалоговое окно Permissions (после второго щелчка на кнопке OK вам нужно будет подтвердить тот факт, что вы внесли эти изменения).

Раздел Regedit не существует, если вы еще не запускали Regedit на данном компьютере. Если этого раздела нет, не добавляйте его в реестр вручную. Вместо этого откройте и закройте Regedit, чтобы создать этот раздел, и затем снова откройте Regedit, чтобы выполнить указанные шаги.

Если вы не хотите выполнять все эти шаги, то можете закрывать все разделы вручную, удерживая клавишу Shift и непрерывно нажимая клавишу «левая стрелка», пока не произойдет сжатие всей иерархической структуры. Лично я считаю это мучительным занятием.

Ограничение

Для продолжения скачивания необходимо пройти капчу:

Источник: studfile.net