Возможно, запрашиваемая вами страница была удалена, переименована, или она временно недоступна.

- Проверьте правильность адреса страницы в строке адреса.

- Откройте главную страницу www.paygid.ru, затем найдите там ссылки на нужные данные.

- Нажмите Назад, чтобы использовать другую ссылку.

Популярные статьи

Три разновидности источников бесперебойного питания: резервные ИБП, линейно-интерактивные ИБП и он-лайн ИБП. Основные технико-экономические характеристики ИБП.

Избранные статьи

Описание существующих типов графических планшетов. Характеристика планшетов для произвольного ввода графики, мини-планшетов и планшетов, совмещенных с монитором.

Как правильно установить кронштейн для телевизора? Важные нюансы установки и эксплуатации. Рекомендации по монтажу и эксплуатации крепления для телевизора.

Источник: www.paygid.ru

Виды компьютерных Вирусов | Опасные компьютерные Вирусы ТОП

КЛАССИФИКАЦИЯ ВРЕДОНОСНЫХ ПРОГРАММ Анастасия Горелова Старший менеджер образовательных

ВРЕДОНОСНЫЕ ПРОГРАММЫ создаются специально для несанкционированного пользователем уничтожения, блокирования, модификации или копирования информации, нарушения работы компьютеров или компьютерных сетей 2 Классификация вредоносных программ

ВИДЫ ВРЕДОНОСНЫХ ПРОГРАММ (ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ) 3 Классификация вредоносных программ

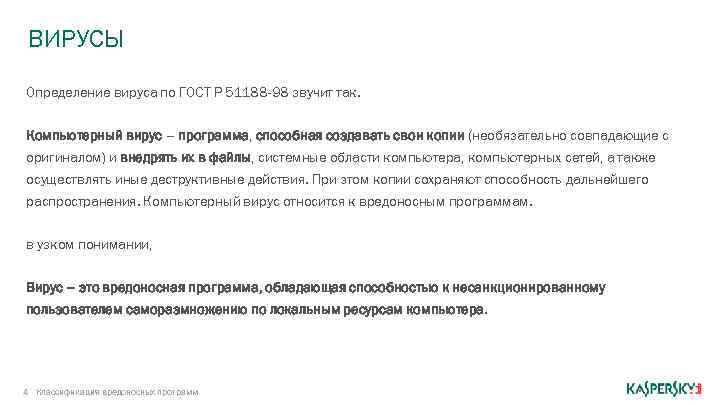

ВИРУСЫ Определение вируса по ГОСТ Р 51188 -98 звучит так. Компьютерный вирус – программа, способная создавать свои копии (необязательно совпадающие с оригиналом) и внедрять их в файлы, системные области компьютера, компьютерных сетей, а также осуществлять иные деструктивные действия. При этом копии сохраняют способность дальнейшего распространения. Компьютерный вирус относится к вредоносным программам. в узком понимании, Вирус – это вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению по локальным ресурсам компьютера. 4 Классификация вредоносных программ

ВИРУСЫ. КЛАССИФИКАЦИЯ По среде обитания Файловые вирусы Загрузочные вирусы Макро-вирусы Скриптовые вирусы 5 Классификация вредоносных программ

Компьютерные вирусы и антивирусные программы.

ЧЕРВИ Программы, распространяющие свои копии через сеть с целью проникновения на удаленные компьютеры запуска на них своих копий возможного выполнения деструктивных действий дальнейшего распространения по сети 6 Классификация вредоносных программ

ЧЕРВИ. КЛАССИФИКАЦИЯ Email-Worm (почтовые черви) IM-Worm (черви, использующие интернет-пейджеры) Net-Worm (прочие сетевые черви) 7 Классификация вредоносных программ IRC-Worm (черви в IRC-каналах) P 2 P-Worm (черви для сетей обмена файлами)

ТРОЯНСКИЕ ПРОГРАММЫ Программы, действующие без ведома пользователя сбор информации и ее разрушение злонамеренное изменение данных и/или передача их злоумышленнику нарушение работоспособности системы использование ресурсов компьютера в злоумышленных целях 8 Классификация вредоносных программ

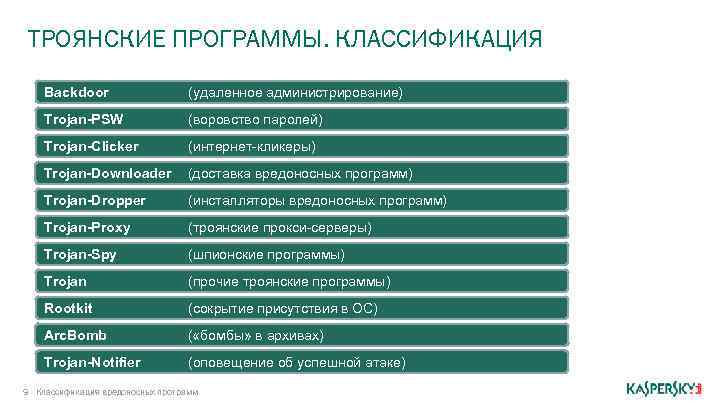

ТРОЯНСКИЕ ПРОГРАММЫ. КЛАССИФИКАЦИЯ Backdoor (удаленное администрирование) Trojan-PSW (воровство паролей) Trojan-Clicker (интернет-кликеры) Trojan-Downloader (доставка вредоносных программ) Trojan-Dropper (инсталляторы вредоносных программ) Trojan-Proxy (троянские прокси-серверы) Trojan-Spy (шпионские программы) Trojan (прочие троянские программы) Rootkit (сокрытие присутствия в ОС) Arc. Bomb ( «бомбы» в архивах) Trojan-Notifier (оповещение об успешной атаке) 9 Классификация вредоносных программ

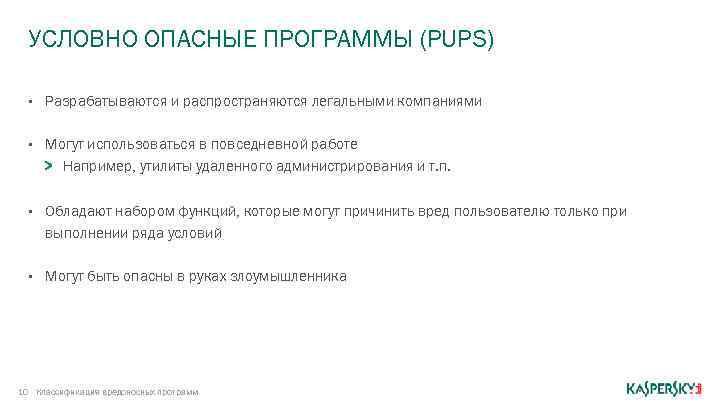

УСЛОВНО ОПАСНЫЕ ПРОГРАММЫ (PUPS) • Разрабатываются и распространяются легальными компаниями • Могут использоваться в повседневной работе Например, утилиты удаленного администрирования и т. п. • Обладают набором функций, которые могут причинить вред пользователю только при выполнении ряда условий • Могут быть опасны в руках злоумышленника 10 Классификация вредоносных программ

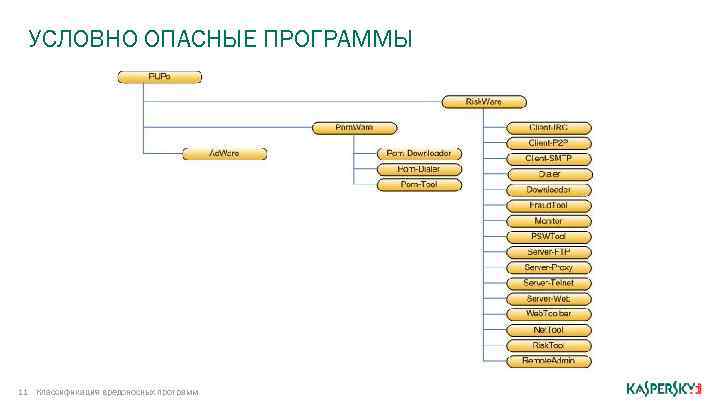

УСЛОВНО ОПАСНЫЕ ПРОГРАММЫ 11 Классификация вредоносных программ

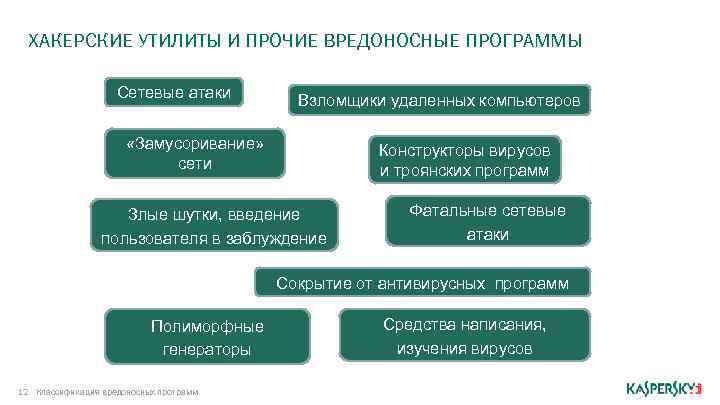

ХАКЕРСКИЕ УТИЛИТЫ И ПРОЧИЕ ВРЕДОНОСНЫЕ ПРОГРАММЫ Сетевые атаки Взломщики удаленных компьютеров «Замусоривание» сети Конструкторы вирусов и троянских программ Злые шутки, введение пользователя в заблуждение Фатальные сетевые атаки Сокрытие от антивирусных программ Полиморфные генераторы 12 Классификация вредоносных программ Средства написания, изучения вирусов

СПАМ 13 Классификация вредоносных программ

ФИШИНГ • Фишинг — вид интернет-мошенничества, цель которого — получить идентификационные данные пользователей. Сюда относятся кражи паролей, номеров кредитных карт, банковских счетов и другой конфиденциальной информации. • Наиболее частые жертвы фишинга — банки, электронные платежные системы, аукционы. То есть мошенников интересуют те персональные данные, которые дают доступ к деньгам. Но не только. Также популярна кража личных данных от электронной почты — эти данные могут пригодиться тем, кто рассылает вирусы или создает зомби-сети. 14 Классификация вредоносных программ

ФИШИНГ 15 Классификация вредоносных программ

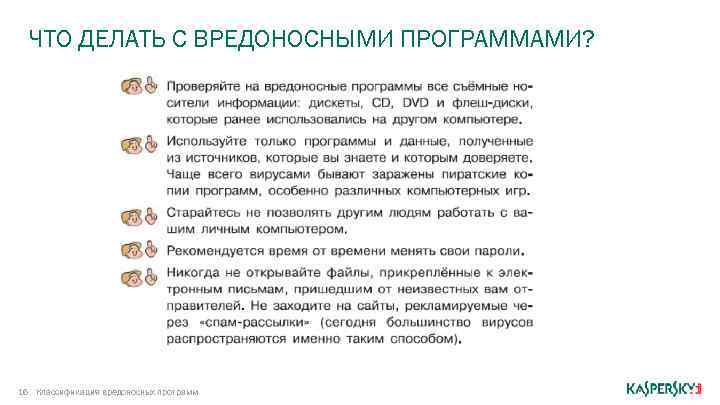

ЧТО ДЕЛАТЬ С ВРЕДОНОСНЫМИ ПРОГРАММАМИ? 16 Классификация вредоносных программ

А ТАКЖЕ… 17 Классификация вредоносных программ

СПАСИБО! Kaspersky Lab HQ 39 A/3 Leningradskoe Shosse Moscow, 125212, Russian Federation Tel: +7 (495) 797 -8700 www. kaspersky. com 18

Источник: present5.com

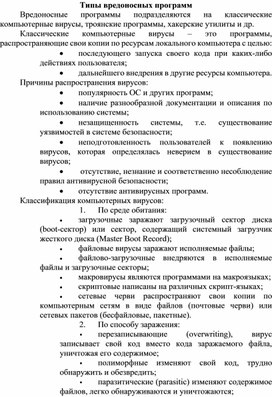

Типы вредоносных программ

Вредоносные программы подразделяются на классические компьютерные вирусы , троянские программы, хакерские утилиты и др.

Классические компьютерные вирусы – это программы, распространяющие свои копии по ресурсам локального компьютера с целью:

· последующего запуска своего кода при каких-либо действиях пользователя;

· дальнейшего внедрения в другие ресурсы компьютера.

Причины распространения вирусов:

· популярность ОС и других программ;

· наличие разнообразной документации и описания по использованию системы;

· незащищенность системы, т.е. существование уязвимостей в системе безопасности;

· неподготовленность пользователей к появлению вирусов, которая определялась неверием в существование вирусов;

· отсутствие, незнание и соответственно несоблюдение правил антивирусной безопасности;

· отсутствие антивирусных программ.

Классификация компьютерных вирусов:

1. По среде обитания:

· загрузочные заражают загрузочный сектор диска (boot-сектор) или сектор, содержащий системный загрузчик жесткого диска (Master Boot Record);

· файловые вирусы заражают исполняемые файлы;

· файлово-загрузочные внедряются в исполняемые файлы и загрузочные секторы;

· макровирусы являются программами на макроязыках;

· скриптовые написаны на различных скрипт-языках;

· сетевые черви распространяют свои копии по компьютерным сетям в виде файлов (почтовые черви) или сетевых пакетов (бесфайловые, пакетные).

2. По способу заражения:

§ перезаписывающие (overwriting), вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое;

§ полиморфные изменяют свой код, трудно обнаружить и обезвредить;

§ паразитические (parasitic) изменяют содержимое файлов, легко обнаруживаются и уничтожаются;

§ вирусы-компаньоны (companion) не изменяют заражаемый файл;

§ вирусы-ссылки (link) не изменяют содержимого файлов, но при запуске зараженного файла «заставляют» ОС выполнить свой код;

§ вирусы, заражающие объектные модули (OBJ), библиотеки компиляторов (LIB) и исходные тексты программ;

· загрузочный вирус на диске записывает свой код вместо кода boot-сектора, а оригинальный boot-сектор (или MBR) переносит в другой сектор диска;

· вирусы-невидимки используют сложные алгоритмы сокрытия присутствия в системе;

· макровирусы заражают файлы документов;

· скрипт-вирусы заражают скрипт-программы или являются частями многокомпонентных вирусов.

3. По времени действия:

· резидентные вирусы при заражении загружаются в память компьютера и остаются там до выключения или перезагрузки;

· нерезидентные не заражают память компьютера и являются активными ограниченное время.

Троянские программы — это программы, не способные к размножению, но осуществляющие различные несанкционированные пользователем действия:

· сбор информации и передача ее злоумышленнику;

· разрушение или злонамеренная модификация информации;

· нарушение работоспособности компьютера;

· использование ресурсов компьютера в злоумышленных целях.

Классификация троянских программ:

· троянские программы удаленного администрирования компьютеров в сети. Они напоминают различные системы администрирования. При запуске такая утилита устанавливает себя в системе и затем следит за ней, пользователю не выдается никаких сообщений о действиях в системе;

· троянские программы, «ворующие» различную информацию с зараженного компьютера (системные пароли, информацию о системе, IP-адрес и т.п.);

· интернет-кликеры обеспечивают несанкционированные обращения к интернет-ресурсам (веб-страницам);

· программы доставки прочих вредоносных программ предназначены для загрузки и установки на компьютер новых версий вредоносных и троянских программ;

· программы-инсталляторы прочих вредоносных программ производят скрытую инсталляцию вирусов и троянских программ;

· троянские прокси-сервера скрытно осуществляют анонимный доступ к различным интернет-ресурсам, используются для рассылки спама;

· шпионские программы осуществляют электронный шпионаж за действиями пользователя зараженного компьютера, сохраняют полученную информацию в файл на диске и периодически отправляют злоумышленнику (платежные и банковские системы);

· прочие троянские программы разрушают или изменяют данные, нарушают работоспособность компьютера и прочее.

Хакерские утилиты и другие вредоносные программы:

· утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы);

· программные библиотеки, разработанные для создания вредоносного ПО;

· хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов);

· «злые шутки», затрудняющие работу с компьютером;

· программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе;

· программы, организующие DoS-атаки на удаленные сервера;

· программы для взлома других компьютеров;

· прочие программы, наносящие ущерб компьютерам.

Создателями вредоносных программ могут быть:

· студенты и школьники, которые изучали программирование, таким образом удовлетворяли свое любопытство и самоутверждались;

· малоопытные программисты, которые проявляют себя в компьютерном хулиганстве, создавая примитивные вирусы с ошибками;

· профессиональные программисты, которые создают «профессиональные» вирусы;

· программисты-«исследователи», которые занимаются изобретением принципиально новых методов заражения, скрытия, противодействия антивирусам и т. д.

Признаки заражения компьютера:

· вывод на экран посторонних сообщений или изображений;

· появление посторонних звуковых сигналов;

· неожиданное открытие и закрытие лотка CD-ROM-устройства;

· произвольный запуск программ на компьютере;

· наличие неопознанных сообщений в почтовом ящике;

· зависание и сбой в работе компьютера;

· замедление работы компьютера при запуске программ;

· невозможность загрузки операционной системы;

· исчезновение файлов и искажение их содержимого;

· частое обращение к жесткому диску.

Действия при наличии признаков заражения:

1. Отключить компьютер от Интернета.

2. Отключить компьютер от локальной сети, если он к ней был подключен.

3. Если компьютер не загружается обычным образом, попробовать загрузиться в режиме защиты от сбоев или с диска аварийной загрузки Windows.

4. Сохранить результаты работы на внешний носитель.

5. Запустить антивирусную программу на компьютере.

Скачано с www.znanio.ru

Типы вредоносных программ Вредоносные программы подразделяются на классические компьютерные вирусы , троянские программы, хакерские утилиты и др

ОС выполнить свой код; § вирусы, заражающие объектные модули (OBJ), библиотеки компиляторов (LIB) и исходные тексты программ; · загрузочный вирус на диске записывает свой код…

Хакерские утилиты и другие вредоносные программы: · утилиты автоматизации создания вирусов, червей и троянских программ (конструкторы); · программные библиотеки, разработанные для создания вредоносного

Признаки заражения компьютера: · вывод на экран посторонних сообщений или изображений; · появление посторонних звуковых сигналов; · неожиданное открытие и закрытие лотка

Материалы на данной страницы взяты из открытых истончиков либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.

Источник: znanio.ru