Уже много лет на рынке средств защиты программ от несанкционированного тиражирования присутствуют так называемые аппаратные ключи защиты. Разумеется, компании, продающие такие устройства, представляющие их не как панацею, то уж как надежное средство противодействия .компьютерному пиратству. Но насколько серьезным препятствием могут стать аппаратные ключи?

12.1. Классификация ключей

Аппаратные ключи защиты можно пытаться классифицировать по нескольким признакам.

Если рассматривать возможные типы подключения, то бывают, например, на порт принтера (LPT), последовательный порт (СОМ), USB-порт, подключаемые к специальной плате, вставляемой внутрь компьютера.

Возможно при сравнении ключей анализировать удобство и функциональность соответствующего программного обеспечения. Например, для некоторых семейств аппаратных ключей разработаны автоматические протекторы, позволяющие защитить программу «за один клик», а для некоторых такие протекторы отсутствуют.

4.5 Аппаратные ключи защиты 1С

Определенный интерес представляет список языков программирования, для которых разработчик ключей предоставил библиотеки и примеры. Поддержка языков (доступ к API ключа из определенной среды) нужна для того, чтобы программист смог более эффективно использовать ключ для защиты программы.

Существует также список аппаратных платформ и операционных систем, для которых поддерживается интерфейс с ключом.

Некоторых может заинтересовать применимость ключа для сетевого лицензирования программного обеспечения.

Однако все сказанное о ключах относится скорее к маркетингу, чем к защите информации. Для защиты не важно, какого цвета корпус у ключа и на каком языке можно читать документацию. А по-настоящему важно только то, что в ключе является секретным и неповторимым и способно ли это «нечто» обеспечить необходимый уровень защиты.

Поэтому в дальнейшем ключи рассматриваются исключительно как аппаратные устройства, работающие в определенных условиях и имеющие некоторую функциональность. Полезными признаются только те функции, которые невозможно реализовать чисто программными средствами и для которых не существует эффективной атаки.

Будем исходить из предположения, что у противника есть физический доступ к ключу, а основная задача заключается в том, чтобы за разумное время получить копию программы, функционирующую в отсутствие ключа точно так же, как при его наличии.

Рассматривать атаки на систему, в которой не хватает некоторых узлов, необходимых для работы, особого смысла нет — если зашифровать программу и не сообщить противнику ключ шифрования, легко получить высокую стойкость и без применения аппаратных ключей. Только это уже нельзя называть защитой от копирования.

Источник: www.rfcmd.ru

Виды ключей защиты программы

Автоматизация аудита по МСА

Комплект РД для малых компаний под ред. Неверова Г.Н.

Подготовка к проверке ВКД. Вебинар Неверова Г.Н.

Основы Шифрования за 5 минут — Asymmetric Cryptography — #ityoutubersru

- Введение

- Запуск программы и первоначальная настройка

- Запуск программы IT Audit

- Первоначальная настройка

- Порядок работы начинающими пользователями

- Последовательность работы опытными пользователями

- Часто посещаемые страницы справки

- Проекты по аудиту

- Состав группы по проекту

- Использование типовой методики в проекте

- Процедуры. План аудита

- Аудиторские процедуры

- Карточка процедуры

- Мастер добавления процедур

- Выбор форм отчетности

- Заполнение отчетности

- Расчет существенности

- Распределение уровня существенности

- Расчет финансовых коэффициентов

- Взаимоувязка показателей отчетности

- Карточка формы отчетности. Оценка отчетности

- ОСВ

- Проводки, Сальдо

- Выгрузка из 1С внешней обработкой (проводки, сальдо, ОСВ)

- Загрузка данных из 1С и Excel

- Конвертер отчетов 1С

- Создание документа по данным бухгалтерского учета

- Подключение к 1С

- Данные 1С. Отчеты 1С

- Виды операций

- Карточка операции

- Проводки / Сальдо по операции

- Мастер создания операции

- Выборка

- Создание документа по данным бухгалтерского учета

- Аудиторские риски

- Карточка риска

- Мастер добавления рисков

- Выявленные нарушения

- Описание выявленного нарушения

- Мастер добавления нарушения

- Влияние нарушения на отчетность

- Подготовка отчета аудитора и аудиторского заключения

- Методика финансового аудита

- Методики аудита

- Разделы аудита

- Типовые процедуры

- Настройка шаблона рабочего документа

- Типовые риски

- Типовые средства контроля

- Типовые операции

- Типовые нарушения

- Предпосылки составления отчетности

- Факторы риска

- Виды процедур

- Шаблоны форм отчетности

- Карточка формы отчетности

- Настройка формул в отчетности

- Настройка типовых процедур и рисков на уровне отчетности

- Журнал контрагентов

- Карточка контрагента

- Создание контрагента

- Открытие проекта по аудиту. Создание и удаление проекта

- Поиск контрагентов

- Компания

- Организации

- Сотрудники

- Структура компании

- Производственный календарь

- Страны и регионы

- ОПФ

- Пользовательские справочники

- Шаблоны почтовых сообщений

- Управление пользователями

- Параметры (общие настройки)

- Настройки пользователя

- Настройка интеграции IT Audit и 1С

- Учетные записи почты (email)

- Удаление помеченных объектов

- Управление политиками доступа

- Смена пароля

- Установка, обновление и удаление программы

- Установка продукта. Общие требования

- Установка SQL Server 2012. Настройка на сетевую работу

- Установка программы IT Audit

- Загрузка и сохранение отчетов

- Настройка Firewall / Брандмауэра Windows для работы в сетевом режиме

- Настройка прав на каталог с программой

- Обновление с версии 8.x (7.x) на 8.x

- Удаление программы

- Монитор сервиса (запуск / остановка)

- Параметры сервиса

- Обслуживание баз данных

- Типы ключей защиты

- Активация / деактивация программного ключа IT Audit SL

- Активация программного ключа IT Audit SL по сертификату

- Обновление USB-ключа защиты

Типы ключей защиты в программе IT Audit

Программа обеспечивает сетевую работу программы с любым типом ключа защиты. Ключ защиты устанавливается на один компьютер, где установлена серверная часть программы (Сервис)

Ключи защиты обеспечивают работу в следующих режимах:

- локальная сеть

- Интернет (подключение клиентской лицензии производится к серверу по статическому IP)

- RDP (терминальный режим работы)

В программе IT Audit используется три типа ключа защиты и активации:

Для работы программы требуется наличие Интернет-соединения (достаточно минимальной скорости через мобильный телефон при запуске программы)

Для работы программы требуется наличие Интернет-соединения (достаточно минимальной скорости через мобильный телефон при запуске программы)

- локальный аппаратный USB-ключ Sentinel SRM. Ключ устанавливается в USB-порт компьютера, на котором установлен «Сервис лицензирования ((License Service)», а работать могут несколько пользователей (исходя из количества приобретенных лицензий). При использовании данного ключа приобретается одинаковое количество лицензий на необходимые модули (например, 2 лицензии на модуль «Финансовый аудит», 2 лицензии на модуль «Исходные данные», «2 лицензии на модуль «Контрагенты»)

- сетевой аппаратный USB-ключ Sentinel SRM. Ключ устанавливается в USB-порт любого компьютера в локальной сети (например, сервер или компьютер руководителя группы), а работать могут несколько пользователей (исходя из количества приобретенных лицензий). При использовании данного ключа допускается приобретение разного количества лицензий на необходимые модули (например, 5 лицензий на модуль «Контрагенты», 3 лицензии на модуль «Документы», 10 лицензий на модуль «Финансовый аудит», 2 лицензии на модуль «Исходные данные»). При приобретении программы заказывается необходимый сетевой USB-ключ Sentinel SRM с максимальным расширением до 10, 50 или 250 пользователей

Источник: audit-soft.ru

Ключи защиты программы 1С – виды и особенности

В этой статье будут рассмотрены виды и особенности ключей защиты 1С, а также даны ответы на часто задаваемые вопросы по работе с ними.

1С поддерживает работу как с программными, так и с аппаратными ключами. Разберемся подробнее с каждым из этих видов:

Программный ключ защиты 1С

Программная лицензия 1С – это файл, который хранится на ПК и участвует в запуске 1С. Если файл активирован пин-кодом, то запуск 1С будет осуществлен, в противном случае (если запуск осуществляется впервые) потребуется ввести ПИН, который находится в комплекте поставки. Программный ключ привязывается к аппаратной части компьютера, потому периодически, при замене комплектующих компьютера, приходится активировать лицензию 1С повторно.

Условно программную лицензию 1С можно поделить на 2 вида:

- однопользовательская,

- многопользовательская.

Однопользовательская лицензия ставится на один ПК и позволяет использовать платформу 1С. При этом стоит отметить, что количество конфигураций и информационных баз программный ключ не ограничивает.

Многопользовательская лицензия чаще всего устанавливается на сервер (1С:Предприятие, сервер терминалов, WEB-сервер). При обращении 1С-клиента к 1С-серверу программное обеспечение само отслеживает количество свободных лицензий и позволяет (или не позволяет, если количество лицензий исчерпано) работать с 1С. При этом стоит отметить, что многопользовательская лицензия до 50 пользователей может быть активирована не только на сервере, как общая, её можно активировать на 50 разных клиентских компьютерах как 50 однопользовательских лицензий. Но если хотя бы одна лицензия из комплекта многопользовательской активирована как однопользовательская, то дальнейшее использование лицензий как “комплекта” уже невозможно.

Аппаратный ключ защиты 1С

Более надежным, но вместе с тем, и более дорогим способом защиты 1С являются аппаратные ключи. Аппаратные ключи защиты (HASP-ключ) выглядят как флешка и отмечают 1С, как прошедшую лицензирование. В данном случае, в отличие от программной лицензии, ПИН хранится на HASP, а не в файле на компьютере/сервере.

Существуют 4 вида аппаратных ключей, каждый имеет отличительный цвет и маркировку:

- Ключ для одного пользователя (локальный) . Ключ имеет синий цвет и маркировку H4 M1 ORGL8. Данный ключ поставляется вместе с продуктами, у которых есть лицензия на один персональный компьютер.

- Сетевой ключ. Ключ красного цвета. HASP-ключ вставляется в один компьютер и виден всем компьютерам в сети. Маркируется как NETXX ORGL8. где ХХ – это количество лицензий. Есть разновидности на 5, 10, 20, 50, 100, 300, 500 лицензий.

- Серверный ключ для 32-битного сервера. Имеет фиолетовый цвет и маркировку ENSR8. Всегда поставляется вместе с лицензией на сервер.

- Серверный ключ для 64-битного сервера . Имеет зеленый цвет и маркировку EN8SA. Может работать также и с 32-разрядными серверами.

. Стоит подчеркнуть, что специалисты 1С не рекомендуют использование локального ключа и сетевого ключа на одной машине. При запуске 1С будет идентифицирован локальный ключ, а сетевой использоваться не будет, при этом все остальные пользователи сети не смогут “видеть” сетевой ключ и, как следствие, не смогут работать в 1С.

Менеджер лицензий 1С

В случае работы с многопользовательской лицензией необходимо, чтобы 1С знала о наличии такой лицензии в сети. За это отвечает Менеджер лицензий 1С (Hasp License Manager). Менеджер лицензий 1С является дополнительным программным обеспечением (входит в комплект поставки), без которого многопользовательская лицензия не будет корректно работать.

Ответы на часто задаваемые вопросы по ключам защиты 1С:

№1. 1С не видит лицензии

В случае использования аппаратных ключей, если 1С не видит лицензий, в первую очередь необходимо удостовериться, что на HASP-ключе мигает индикатор. Это показатель того, что устройство определено и драйвер HASP-ключа установлен. Если лампочка не горит, попробуйте подключить ключ-флешку в другой порт USB, либо обратитесь к системному администратору, возможно у пользователя не хватает прав доступа для установки драйвера.

Также, в первую очередь убедитесь, что к компьютеру подключен ключ нужной серии. помните, что ключи могут блокировать друг-друга.

№2. Драйвер ключа защиты HASP устанавливается с ошибкой.

- Возможно несовместимы операционная система и драйвер ключа. Попробуйте скачать более новую версию драйвера.

- Файлы драйвера могут быть заблокированы из-за того, что заняты другим процессом. Попробуйте перезагрузить компьютер и сразу после загрузки установить драйвер. Либо примените консольную версию утилиты установки с параметрами командной строки: hinstall -i -kp

№3. Ошибка: HASP not Found (-3), (Error 7), (H0007)

HASP в сети работает по порту 475. Убедитесь, что на компьютере с ключом, на компьютере с запущенным приложением и в сети не блокируется порт 475. Он может быть заблокирован брандмауэром или антивирусом.

№4. HASP Device Driver not installed (-100)

Распространенная ошибка Windows XP. Драйвер защиты загружается медленее, чем сервер защиты из автозагрузки. Вместо сервера защиты используйте Менеджер лицензий LMSETUP, который устанавливается, внимание, в качестве службы (Service) Windows!

В дополнение скажем, что при работе с 1С могут одновременно функционировать два и более менеджеров лицензий, но для предотвращения появления ошибок каждому менеджеру должно быть присвоено свое уникальное имя. Для этого используют файл nhsrv.ini, нужно изменить значение параметра NHS_SERVERNAMES в секции NHS_SERVER. Более того, необходимо сообщить эти имена каждой копии запущенной программы. Для этого используют nethasp.ini: в параметре NH_SERVER_ADDR указывают ip-адреса серверов, в параметре NH_SERVER_NAME указывают их имена в том же порядке, в котором были указаны адреса.

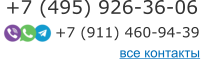

Если у вас еще есть вопросы по выбору, настройке, покупке программных или аппаратных ключей 1С на 10-50 пользователей , вы всегда можете обратиться за консультацией к нашим специалистам

Публикация на основании информации с нашего сайта

Источник: dzen.ru