Как и любой сложный технический объект, компьютерная сеть требует выполнения различных действий для поддержания ее в рабочем состоянии, анализа и оптимизации ее производительности, защиты от внутренних и внешних угроз. Среди многообразия средств, привлекаемых для достижения этих целей, важное место занимают службы (системы) управления сетью.

Система управления сетью (Network Management System, NMS) — это сложный программно-аппаратные комплекс, который контролирует сетевой трафик и управляет коммуникационным оборудованием крупной компьютерной сети.

Системы управления сетью работают, как правило, в автоматизированном режиме, выполняя наиболее простые действия автоматически и оставляя человеку принятие сложных решений на основе подготовленной системой информации.

Система управления сетью предназначена для решения следующих групп задач:

— Управление конфигурацией сети и именованием заключается в конфигурировании параметров как отдельных элементов сети, так и сети в целом. Для элементов сети, таких как маршрутизаторы, мультиплексоры и т. п., конфигурирование состоит в назначении сетевых адресов, идентификаторов (имен), географического положения и пр. Для сети в целом управление конфигурацией обычно начинается с построения карты сети, то есть с отображения реальных связей между элементами сети и связей между ними.

Управление розничной сетью: процессы и операционная деятельность — #100ЗолотыхСоветовДляРозницы

— Обработка ошибок включает выявление, определение и устранение последствий сбоев и отказов.

— Анализ производительности и надежности связан с оценкой на основе накопленной статистической информации таких параметров, как время реакции системы, пропускная способность реального или виртуального канала связи между двумя конечными абонентами сети, интенсивность трафика в отдельных сегментах и каналах сети, а также вероятность искажения данных при их передаче через сеть. Результаты анализа производительности и надежности позволяют контролировать соглашение об уровне обслуживания (SLA), заключаемое между пользователем сети и ее администраторами (или компанией, продающей услуги). Без средств анализа производительности и надежности поставщик услуг публичной сети или отдел информационных технологий предприятия не сможет ни проконтролировать, ни тем более обеспечить нужный уровень обслуживания для конечных пользователей сети.

— Управление безопасностью подразумевает контроль доступа к ресурсам сети (данным и оборудованию) и сохранение целостности данных при их хранении и передаче через сеть. Базовыми элементами управления безопасностью являются процедуры аутентификации пользователей, назначение и проверка прав доступа к ресурсам сети, распределение и поддержка ключей шифрования, управления полномочиями и т. п. Часто функции этой группы не включаются в системы управления сетями, а либо реализуются в виде специальных продуктов обеспечения безопасности, например сетевых экранов или централизованных систем авторизации, либо входят в состав операционных систем и системных приложений.

— Учет работы сети включает регистрацию времени использования различных ресурсов сети (устройств, каналов и транспортных служб) и ведение биллинговых операций (плата за ресурсы).

Основы компьютерных сетей — принципы работы и оборудование

В стандартах систем управления не делается различий между управляемыми объектами, представляющими коммуникационное оборудование (каналы, сегменты локальных сетей, коммутаторы и маршрутизаторы, модемы и мультиплексоры), и объектами, представляющими аппаратное и программное обеспечение компьютеров. Однако на практике деление систем управления по типам управляемых объектов широко распространено.

В тех случаях, когда управляемыми объектами являются компьютеры, а также их системное и прикладное программное обеспечение, то для системы управления часто используют особое название — система управления системой (System Management System, SMS).

SMS обычно автоматически собирает информацию об установленных в сети компьютерах и создает записи в специальной БД об аппаратных и программных ресурсах. SMS может централизованно устанавливать и администрировать приложения, которые запускаются с серверов, а также удаленно измерять наиболее важные параметры компьютера, операционной системы, СУБД (например, коэффициент использования процессора или физической памяти, интенсивность страничных прерываний и др.). SMS позволяет администратору брать на себя удаленное управление компьютером в режиме эмуляции графического интерфейса популярных операционных систем.

Архитектура систем управления сетью

Агент управляемого объекта

Для решения перечисленных задач необходимо иметь возможность управления отдельным устройством (объектом). Обычно каждое устройство, которое требует достаточно сложного конфигурирования, производитель сопровождает автономной программой конфигурирования и управления, работающей в среде специализированной ОС, установленной на этом устройстве. Мы будем называть такой программный компонент агентом. Агенты могут встраиваться в управляемое оборудование либо работать на устройстве, подключенном к интерфейсу управления такого устройства. Один агент в общем случае может управлять несколькими однотипными устройствами.

Агент поддерживает интерфейс с оператором/администратором, который посылает ему запросы и команды на выполнение определенных операций.

Агент может выполнять следующие функции:

— хранить, извлекать и передавать по запросам извне информацию о технических и конфигурационных параметрах устройства, включая модель устройства, число портов, тип портов, тип ОС, связи с другими устройствами и др.;

— выполнять, хранить и передавать по запросу извне измерения (подсчеты) характеристик функционирования устройства, таких как число принятых пакетов, число отброшенных пакетов, степень заполнения буфера, состояние порта (рабочее или нерабочее);

— изменять по командам, полученным извне, конфигурационные параметры.

В описанной схеме агент играет роль сервера, к которому обращается клиент-администратор с запросами о значениях характеристик или об установлении конфигурационных параметров управляемого устройства.

Для получения требуемых данных об объекте, а также для выдачи на него управляющих воздействий агент должен иметь возможность взаимодействовать с ним. Многообразие типов управляемых объектов не позволяет стандартизовать способ взаимодействия агента с объектом. Эта задача решается разработчиками при встраивании агентов в коммуникационное оборудование или в операционную систему. Агент может снабжаться специальными датчиками для получения информации, например датчиками температуры. Агенты могут отличаться разным уровнем интеллекта: от минимального, достаточного лишь для подсчета проходящих через оборудование кадров и пакетов, до весьма высокого, позволяющего выполнять последовательности управляющих команд в аварийных ситуациях, строить временные зависимости, фильтровать аварийные сообщения и т. п.

Источник: poisk-ru.ru

40. Программное обеспечение для управления сетью.

Распределенные системы могут создать в сети такую нагрузку, с которой сеть возможно и не справится, что сильно замедлит работу как новых, так и уже существующих приложений. Добавление же к сети дополнительных серверов и сетевых сегментов особых успехов не приносит. Как предсказать, что произойдет в случае добавления новых приложений или группы пользователей? Сегодняшнее состояние дел вы, конечно, знаете, но как обнаружить те «камни преткновения», которые могут возникнуть в будущем? И, что намного важнее, как скорректировать сегодняшние проблемы таким образом, чтобы это не привело к появлению новых?

До сих пор большинство администраторов сети полагались на собственные оценки активности и использования сети. Но по мере роста сети и введения в локальную сеть масштаба предприятия все большего трафика извне, предсказания на основе интуитивных оценок и опыта становятся все менее и менее точными.

Моделирование трафика локальной сети. Когда сеть масштаба предприятия становится настолько сложной, что один человек уже не в состоянии предугадать, кaк повлияют нa нее отдельные изменения, aдминистрaторы сети обрaщaются к системaм моделировaния локaльной вычислительной сети. Тaкие прогрaммные продукты, кaк Bones PlanNet фирмы Comdisco Systems и L-Net фирмы CACI Products позволяют им лучше проследить прохождение сетевого трaфикa и достaточно точно оценить влияние новых приложений и пользовaтелей.

Такие пакеты строят сложные графические модели сети, что позволяет исследовать сценарии типа «а что, если» и увидеть, что произойдет, например, при добавлении к сети узлов, серверов и маршрутизаторов или в случае разбивки сети на дополнительные сегменты. Некоторые программные продукты, такие как LANMaker фирмы Make Systems, даже помогают выбрать наиболее дешевый кабель для соединения локальных сетей.

Для работы этого моделирующего программного обеспечения требуются достаточно мощные аппаратные средства; все они предполагают использование рабочих станций на базе Unix, и чем больше памяти им отводится, тем лучше. Даже моделирование сети среднего размера может потребовать около двух часов.

Еще одно стоящее приложение средств моделирования локальных сетей — перепроектирование сети. Во многих компаниях неуправляемое наращивание локальной сети приводит к созданию «паутины», в которой большое число сегментов связано простыми мостами.

Правильное использование этих инструментальных средств может существенно помочь реализации экономически эффективных планов расширения. Однако без подготовки, четкого понимания существующей инфраструктуры и точных оценок текущего и планируемого трафика средства моделирования локальных сетей могут оказаться для администраторов сети не более чем видеоиграми.

Планирование мощности. Весь процесс моделирования локальной вычислительной сети необходим для планирования ее мощности. Это искусство построения сети с оптимальной пропускной способностью для поддержки возможных приложений без привлечения избыточных мощностей.

Такая задача трудна для любой операционной среды, и она становится еще более сложной из-за непредсказуемой природы большинства сетей. Хотя планирование мощности составляет номинальную функцию администраторов обычных информационных систем, лишь немногие администраторы локальных сетей имеют опыт в этой области. Надо сказать, планированием и оценкой мощности своей сети мало кто из администраторов занимается систематически.

В 80-е годы сети не проектировались. Сегодня для поддержки современных приложений клиент/сервер многие сети необходимо проектировать заново, а во многих случаях и заменять.

Это не единственный фактор, ограничивающий возможность администраторов точно планировать свои сети. «Пиковый» характер трафика ЛВС делает моделирование сетей значительно более трудным, чем моделирование систем на основе головной ЭВМ. В ЛВС трафик может сильно варьироваться порой вопреки всем законам. Это, конечно, определяется природой распределенной обработки. Поскольку такая обработка выполняется и клиентом, и сервером, немногие администраторы сети имеют четкое представление о влиянии приложения на общую производительность сети. И, когда работа в сети замедляется, они чаще всего не знают, как исправить ситуацию.

Временами оказывается, что усовершенствования или изменения, направленные на улучшение работы и производительности сети, слабо влияют на пользователей. Иногда подобные новации ухудшают состояние дел в других местах. Программы администрирования сети, хотя они и могут фиксировать возникающие проблемы, не в силах прогнозировать их.

Именно здесь могут помочь средства моделирования. Модели строятся на основе существующей информации о сети и экстраполируют производительность для определенных условий. Они позволяют выявить точки возникновения проблем и оценить несколько сетевых схем до того, как они будут реализованы и потратятся значительные средства на серверы, концентраторы и кабели.

Сбор данных. Как правило, средства моделирования сети вычисляют ее производительность на основе показателей ее фактического и оцениваемого трафика, указываемых администратором сети. Многие программы моделирования воспринимают данные и от инструментальных средств анализа сети, таких как анализатор протокола Sniffer фирмы Network General. Для крупномасштабных моделей такая возможность имеет важное значение: без нее пришлось бы подсчитывать передаваемые пакеты и вводить множество данных. Установив программные агенты, позволяющие получить картину полного сетевого трафика, вы можете использовать и данные, получаемые с помощью продуктов административного управления сетью, таких как SunNet Manager фирмы Sun Microsystems и Open View фирмы Hewlett Packard.

Другим подходом к моделированию сети является создание вариантов сценария работы ЛВС, что позволяет программировать уровень трафика на основе действий сетевых приложений. Разница между этими подходами состоит в том, что в первом случае просто используется экстраполяция на основе измеренного трафика, а второй позволяет вам управлять масштабом операций. Он будет срабатывать тем эффективнее, чем больше ваши сценарии приближены к реальности.

Средства моделирования обычно включают в себя модули обработки, эмулирующие сетевые устройства, такие как мосты и концентраторы, так что моделируемый трафик будет подвергаться той же обработке, что и реальный. Например, в пакете моделирования PlanNet фирмы Comdisco вы найдете возможность эмуляции всего оборудования — от сети Token Ring и сегментов Ethernet до средств передачи речевых данных и телекоммуникационных линий T-3.

После того как модель сети построена и работает, вы можете поэкспериментировать, добавляя в нее протоколы, пользователей или сетевые сегменты. Вы можете разбить сеть на дополнительные сегменты, применив в них, например, линию связи T-1, и посмотреть, что произойдет.

Средство моделирования покажет вам коэффициент использования сети в процентах от ее пропускной способности, уровни трафика и ошибок, время реакции. Даже при помощи такого измерительного инструмента, как Sniffer, моделирование позволяет получить лишь ту точность, которую дают базовые данные.

Если при измерении трафика вы не охватили адекватный диапазон сетевой активности или ваши оценки роста объема трафика, генерируемого новым приложением, неверны, то вы не получите реалистичного описания производительности. Вам необходимы не только точные данные, но и определенная подготовка и понимание того, что означает программа моделирования и какие сценарии более жизнеспособны. Хотя инструментальные средства являются графическими и с ними легко работать, они не дают таких конкретных рекомендаций, как «выделить этот сегмент сети» или «уменьшить здесь длину кабеля». Средства моделирования способны показать, каким образом изменения могут повлиять на производительность, но интерпретировать данные, разрабатывать план устранения узких мест и готовить сценарии для проверки этих планов должен администратор сети.

Все это требует времени. Построение точной модели сложной сети может занять месяц или более. Следует принимать во внимание также значительную стоимость подобных пакетов (порядка 10000 долл.).

Источник: studfile.net

[в закладки] Шпаргалка системного администратора по сетевым инструментам Linux

В повседневные задачи системных администраторов входит работа с сетями и с подключённым к ним оборудованием. Нередко роль рабочего места администратора играет компьютер, на котором установлен какой-нибудь дистрибутив Linux. Утилиты и команды Linux, о которых пойдёт речь в материале, перевод которого мы публикуем сегодня, включают в себя список инструментов различной сложности — от простых, до продвинутых, которые предназначены для решения широкого спектра задач по управлению сетями и по диагностике сетевых неполадок.

В некоторых из рассматриваемых здесь примеров вы столкнётесь с сокращением (fully qualified domain name, полное доменное имя). Встретив его, замените его, в зависимости от обстоятельств, на адрес интересующего вас сайта или сервера, например, на нечто вроде server-name.company.com .

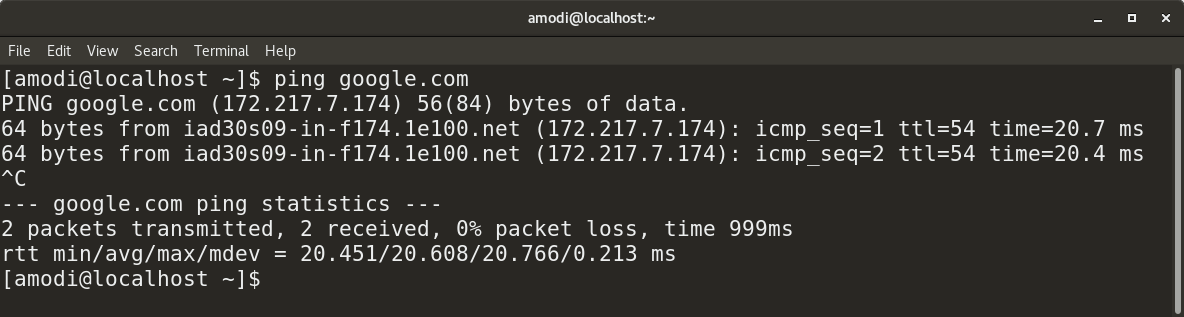

Ping

Утилита ping , как можно судить по её названию, используется для проверки связи между узлами сети, между компьютером, на котором её запускают, и другой системой. Эта утилита использует протокол ICMP, отправляя эхо-запросы, на которые отвечает удалённая система, получающая их. Использование ping , кроме того — это хороший способ проверки связности сети, проводимой в качестве первого шага диагностики сети при наличии неполадок. Команду ping можно использовать с адресами IPv4 и IPv6. Тут можно почитать подробности об IP-адресах и о работе с ними.

▍Примеры

IPv4: ping / IPv6: ping6 /

Ping, кроме того, можно использовать для выяснения IP-адресов сайтов на основе их имён. Вот как это выглядит.

Использование ping для выяснения IP-адреса сайта по его имени

Traceroute

Traceroute — это приятная утилита, которая позволяет исследовать маршруты передачи данных между компьютерами. В то время как команда ping направлена на то, чтобы выяснить, можно ли установить связь между двумя узлами сети, traceroute даёт сведения об IP-адресах маршрутизаторов, через которые проходят данные от вашей системы до конечной, например — до веб-сайта или сервера. Команда traceroute обычно применяется на втором шаге диагностики сети, после команды ping .

▍Пример

traceroute /

Telnet

Утилита telnet позволяет связаться с удалённым компьютером по протоколу Telnet и взаимодействовать с ним, используя соответствующие команды.

▍Пример

Для организации сеанса Telnet-связи с другим компьютером используется следующая команда:

telnet /

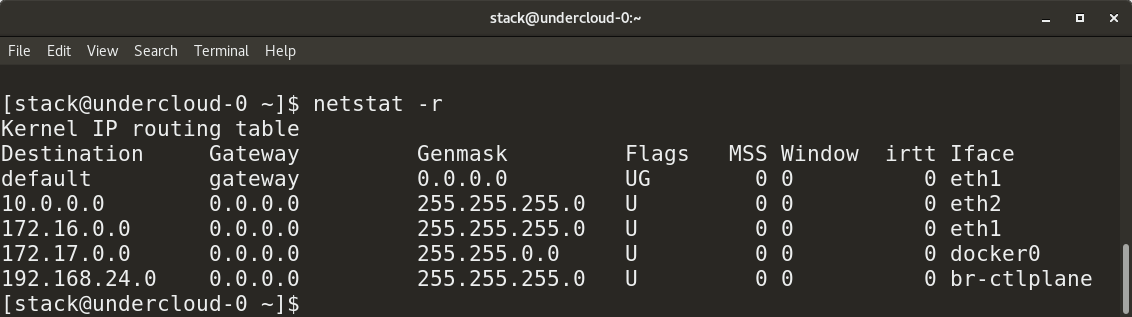

Netstat

Эта команда позволяет собирать сведения о сети и используется в ходе поиска и исправления сетевых неполадок, применяется для проверки данных о работе интерфейсов и портов, для исследования таблиц маршрутизации, для изучения информации о работе протоколов. Эта команда непременно должна присутствовать в арсенале системного администратора.

▍Примеры

Для того чтобы получить список всех портов, находящихся в режиме прослушивания, воспользуйтесь такой командой:

netstat -l

Следующая команда выводит сведения обо всех портах. Для того чтобы ограничиться только TCP-портами, нужно воспользоваться ключом -at , для того, чтобы получить данные об UDP-портах, используйте ключ -au .

netstat -a

Для просмотра таблиц маршрутизации воспользуйтесь такой командой:

netstat -r

Вот как выглядит результат выполнения этой команды.

Сведения о таблице маршрутизации

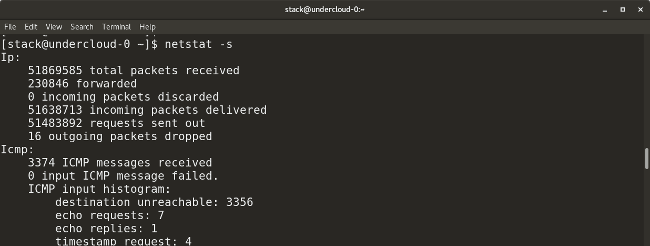

Вот вариант этой команды, выводящий статистику по протоколам:

netstat -s

Статистика по протоколам

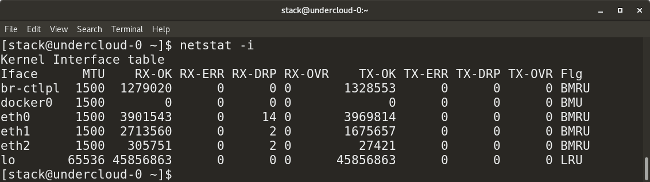

Следующий вариант вызова netstat позволяет узнать сведения об отправленных и полученных пакетах (transmission/receive, TX/RX) по каждому интерфейсу:

Данные об отправленных и полученных пакетах

Nmcli

Утилита nmcli отлично подходит для управления сетевыми соединениями, для выполнения настроек и для решения других подобных задач. С её помощью можно управлять программой NetworkManager и модифицировать сетевые параметры различных устройств.

▍Примеры

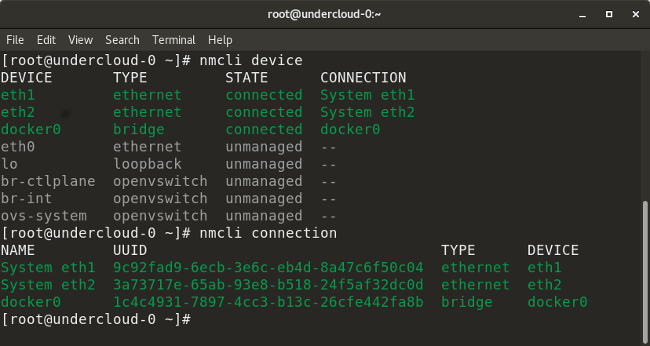

Вот как с помощью nmcli вывести список сетевых интерфейсов:

nmcli device

Так можно вывести информацию по конкретному интерфейсу:

nmcli device show

Следующий вариант вызова команды позволяет проверить подключение устройства к сети:

nmcli connection

Примеры использования nmcli

Эта команда позволяет отключить заданный интерфейс:

nmcli connection down

А эта позволяет включить интерфейс:

nmcli connection up

Вот пример команды, которая добавляет VLAN-интерфейс с заданным VLAN-номером, IP-адресом и шлюзом к указанному интерфейсу:

nmcli con add type vlan con-name dev id ipv4 gw4

Маршрутизация

Существует множество команд, которые можно использовать для проверки правил маршрутизации и их настройки. Рассмотрим самые полезные из них.

▍Примеры

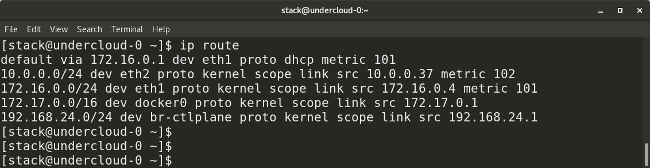

Следующая команда показывает все текущие маршруты, настроенные для соответствующих интерфейсов:

ip route

Маршруты, настроенные для интерфейсов

Эта команда позволяет добавить в таблицу маршрутизации шлюз, используемый по умолчанию:

route add default gw

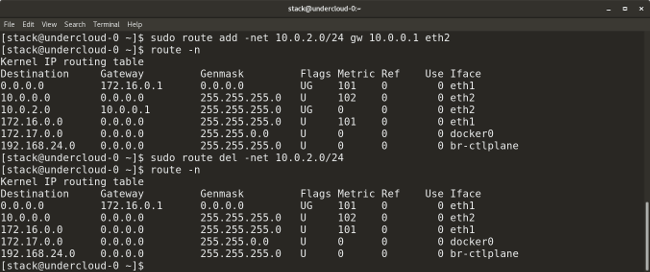

Следующая команда добавляет в таблицу маршрутизации новый сетевой маршрут. Существует и множество других её параметров, позволяющих выполнять такие операции, как добавление маршрута и шлюза, используемых по умолчанию, и так далее.

route add -net gw

С помощью такой команды можно удалить запись о заданном маршруте из таблицы маршрутизации:

route del -net

Вот примеры использования команды route .

Использование команды route

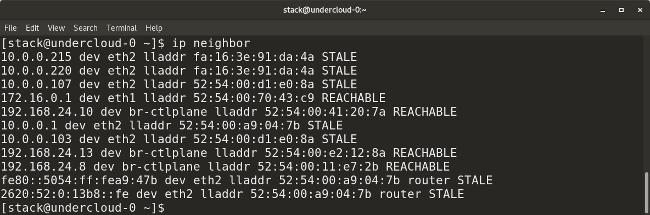

Вот команда, которая применяется для вывода текущей таблицы соседей. Кроме того, её можно использовать для добавления, изменения или удаления сведений о соседях:

ip neighbor

Взглянем на примеры её использования.

Данные, полученные с помощью команды ip neighbor

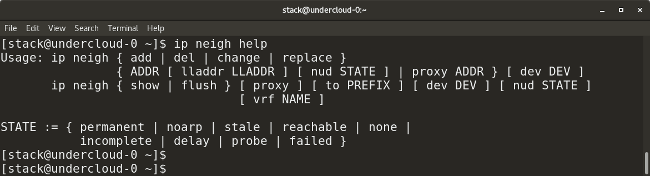

Вот сведения о команде ip neigh

Сведения о команде ip neigh

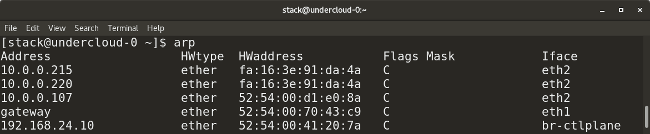

Команда arp (ARP — это сокращение от Address Resolution Protocol, протокол определения адреса) похожа на ip neighbor . Утилита arp выводит данные о соответствии IP-адресов MAC -адресам. Вот как её использовать:

Вот пример её вызова.

Вызов команды arp

Tcpdump и Wireshark

Linux даёт в распоряжение администратора множество инструментов для захвата и анализа пакетов. Среди них, например, tcpdump , wireshark , tshark , и другие. Они используются для захвата сетевого трафика в передаваемых системой пакетах или в пакетах, получаемых ей. Это делает их весьма ценным инструментом администратора, помогающим в деле выяснения причин различных сетевых неполадок.

Тем, кто предпочитает командную строку всем остальным способам общения с компьютерами, понравится tcpdump . Тем же, кто любит графические интерфейсы, можно порекомендовать wireshark — отличный инструмент для захвата и анализа пакетов. Утилита tcpdump — это встроенное в Linux средство для захвата сетевого трафика. Его можно использовать для захвата и вывода трафика с фильтрацией по портам, протоколам, и по другим признакам.

▍Примеры

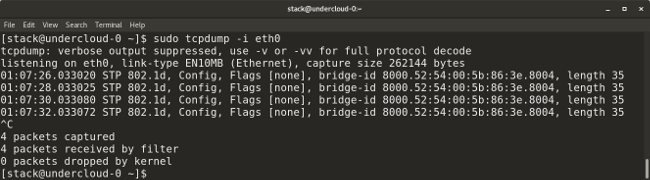

Такая команда показывает, в режиме реального времени, пакеты с заданного интерфейса:

tcpdump -i

Пакеты можно сохранять в файл, воспользовавшись флагом -w и задав имя файла:

tcpdump -w -i

Вот пример использования tcpdump .

Использование tcpdump

Следующий вариант команды используется для захвата пакетов, приходящих с заданного IP системы-источника:

tcpdump -i src

Так можно захватить пакеты, идущие на заданный адрес системы-приёмника:

tcpdump -i dst

Вот пример использования tcpdump для захвата пакетов для заданного номера порта, например, это может быть порт 53, 80, 8080, и так далее:

tcpdump -i port

Здесь показано, как с помощью tcpdump захватывать пакеты заданного протокола, вроде TCP, UDP или других:

tcpdump -i

Iptables

Утилита iptables похожа на файрвол, она поддерживает фильтрацию пакетов, что позволяет управлять трафиком, пропуская или блокируя его. Диапазон возможностей этой утилиты огромен. Рассмотрим несколько наиболее распространённых вариантов её использования.

▍Примеры

Следующая команда позволяет вывести все существующие правила iptables :

iptables -L

Эта команда удаляет все существующие правила:

iptables -F

Следующие команды разрешают прохождение трафика с заданного номера порта к заданному интерфейсу:

iptables -A INPUT -i -p tcp –dport -m state –state NEW,ESTABLISHED -j ACCEPT iptables -A OUTPUT -o -p tcp -sport -m state – state ESTABLISHED -j ACCEPT

Следующие команды разрешают loopback-доступ к системе:

iptables -A INPUT -i lo -j ACCEPT iptables -A OUTPUT -o lo -j ACCEPT

Nslookup

Инструмент nslookup используется для получения сведений о назначении IP-адресов сетевым ресурсам. Его можно использовать и для получения сведений с DNS-серверов, например таких, как все DNS-записи для некоего веб-сайта (ниже мы рассмотрим соответствующий пример). На nslookup похожа утилита dig (Domain Information Groper).

▍Примеры

Следующая команда выводит IP-адреса вашего DNS-сервера в поле Server, и, ниже, выдаёт IP-адрес искомого сайта:

nslookup

Такая команда показывает все доступные записи для заданного веб-сайта или домена:

nslookup -type=any

Поиск неполадок

Вот набор команд и список важных файлов, используемых для идентификации сетевых неполадок.

▍Примеры

Итоги

В этой небольшой шпаргалке мы рассказали о сетевых инструментах Linux, предназначенных для системных администраторов. Надеемся, вам эти инструменты пригодятся.

Уважаемые читатели! Чем вы пользуетесь для администрирования сетей и для выяснения причин сетевых неполадок?

- администрирование

- Linux

- Блог компании RUVDS.com

- Настройка Linux

- Системное администрирование

- Сетевые технологии

- Серверное администрирование

Источник: habr.com