Взломав WiFi-роутер злоумышленник может получить доступ к компьютерам, размещенных в локальной сети. Или же установить на маршрутизатор скрипт, который будет выполнять заданный алгоритм (DDoS-атака, перехват пакетов и их отправка на удаленный сервер). Вариантов, как из всего этого мошенник может извлечь прибыль — масса.

Именно поэтому следить за безопасностью даже своего домашнего роутера — важно, не говоря уже о локальных сетях коммерческого сектора. И с помощью программ для взлома можно протестировать свой WiFi на устойчивость к атакам извне. Все обозримые здесь приложения — легальные, используются также специалистами по IT-безопасности.

И нужно помнить, что взлом чужого компьютера, роутера — это уголовно наказуемое преступление. Программы для взлома WiFi следует использовать именно для тестирования, а не для осуществления попыток несанкционированного доступа!

Методы взлома пароля WiFi

- Брутфорс. То есть «классический» подбор пароля методом перебора комбинаций по списку, по диапазону. Весьма эффективен, когда имеются вводные данные: количество символов, используются только буквы или цифры и так далее.

- Фишинг. Метод основан на социальной инженерии. Подразумевает ряд манипуляционных способов, которые вынуждают «жертву» (владельца оборудования) самостоятельно передать пароль доступа. Пользователь запускает браузер, видит стандартный веб-интерфейс роутера, вводит логин, код и эта информация сразу же отправляется злоумышленнику. Потому что вместо веб-интерфейса на самом деле отображался мошеннический сайт.

- Взлом через WPS. WPS — это числовой ПИН-код для быстрого подключения к роутеру. Подобрать его гораздо проще, чем пароль. А ко многим моделям роутеров комбинации уже давно известны.

- Вардрайвинг. Взлом WiFi через перехват пакетов и извлечения из них данных для доступа. Для этого используется переносной ноутбук со специальным ПО и WiFi-адаптером, настроенным на активное сканирование эфира.

- Взлом через уязвимости WPA. Преимущественно применяется к старым роутерам и тем, ПО на которых с момента покупки не обновляли. WPA — это метод защиты доступа. Эффективен, но со временем и для него нашли массу уязвимостей. И с помощью специальных программ они позволяют извлечь пароль при отправке специфического пакета-команды.

Программы для взлома WiFi для Windows

Самые эффективные и простые для освоения программы под Windows для взлома WiFi:

Как крякнуть практически любую программу (обзор Avenger)

Источник: wlan-soft.com

X-TOOLS #200. Софт для взлома и анализа безопасности

NoSQL базы данных все чаще и чаще начинают использоваться и, соответственно, встречаться и на пентестах. В связи с чем не стоит проходить мимо них, а нужно обращать на них внимание и пытаться поднять привилегии через их недостатки или уязвимости. При том что и инструменты уже есть.

ВЗЛОМ ЛЮБОЙ ПРОГРАММЫ ADOBE

NoSQL Exploitation Framework — инструмент, сфокусированный на сканировании и эксплуатации NoSQL баз данных. На данный момент присутствует поддержка Mongo, CouchDB, Redis, H-Base, Cassandra, но планируется и дальнейшее расширение поддерживаемых баз данных.

- энумерация NoSQL баз данных;

- дамп NoSQL баз данных;

- поддержка NoSQL Web Apps;

- набор payload’ов для JS injection, Web application Enumeration;

- атака по словарю;

- запрос в поисковике Shodan;

При этом присутствует мультипоточное сканирование по списку IP-адресов.

Установка чрезвычайно проста:

$ sudo apt-get install python-setuptools $ pip install -r requirements.txt $ nosqlframework.py -h

Так же несложен инструмент и в использовании:

$ nosqlframework.py -ip localhost -scan

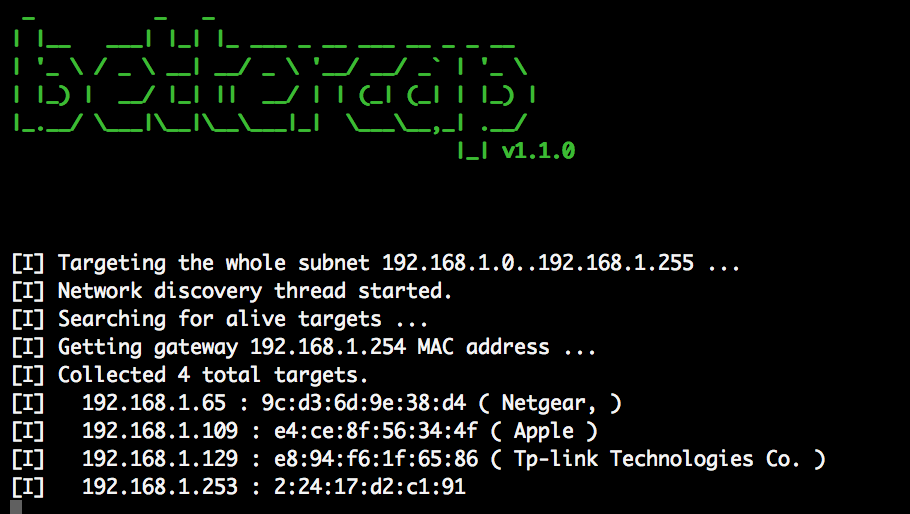

bettercap

Если тебе надоело носить с собой десяток инструментов для проведения атаки man-in-the-middle и расстраиваться из-за нестабильности и сложности ettercap, то встречай новый инструмент с нескромным названием bettercap.

Bettercap — это легко расширяемый модульный портативный инструмент и фреймворк для MITM-атак на Ruby со всевозможными диагностическими и атакующими функциями, какие только могут пригодиться для атаки «человек посередине». Можно атаковать как всю сеть, так и определенные машины.

Встроенный снифер и диссектор на сегодня способен из коробки собирать:

- информацию о посещенных URL;

- о посещенных HTTPS-хостах;

- данные HTTP POST-запросов;

- HTTP Basic и Digest аутентификации;

- аутентификационные данные от FTP, IRC, POP, IMAP, SMTP, NTLMv1/v2 (HTTP, SMB, LDAP и так далее).

Пример HTTPS proxy с пользовательским pem-сертификатом:

$ sudo bettercap —proxy-https —proxy-pem ./mycert.pem

При желании можно очень просто поднять без каких-либо заморочек свой собственный HTTP-сервер. Пример поднятия своего HTTP-сервера с модулем инъекции данных:

$ sudo bettercap —httpd —http-path=/path/to/your/js/file/ —proxy —proxy-module=inject.rb

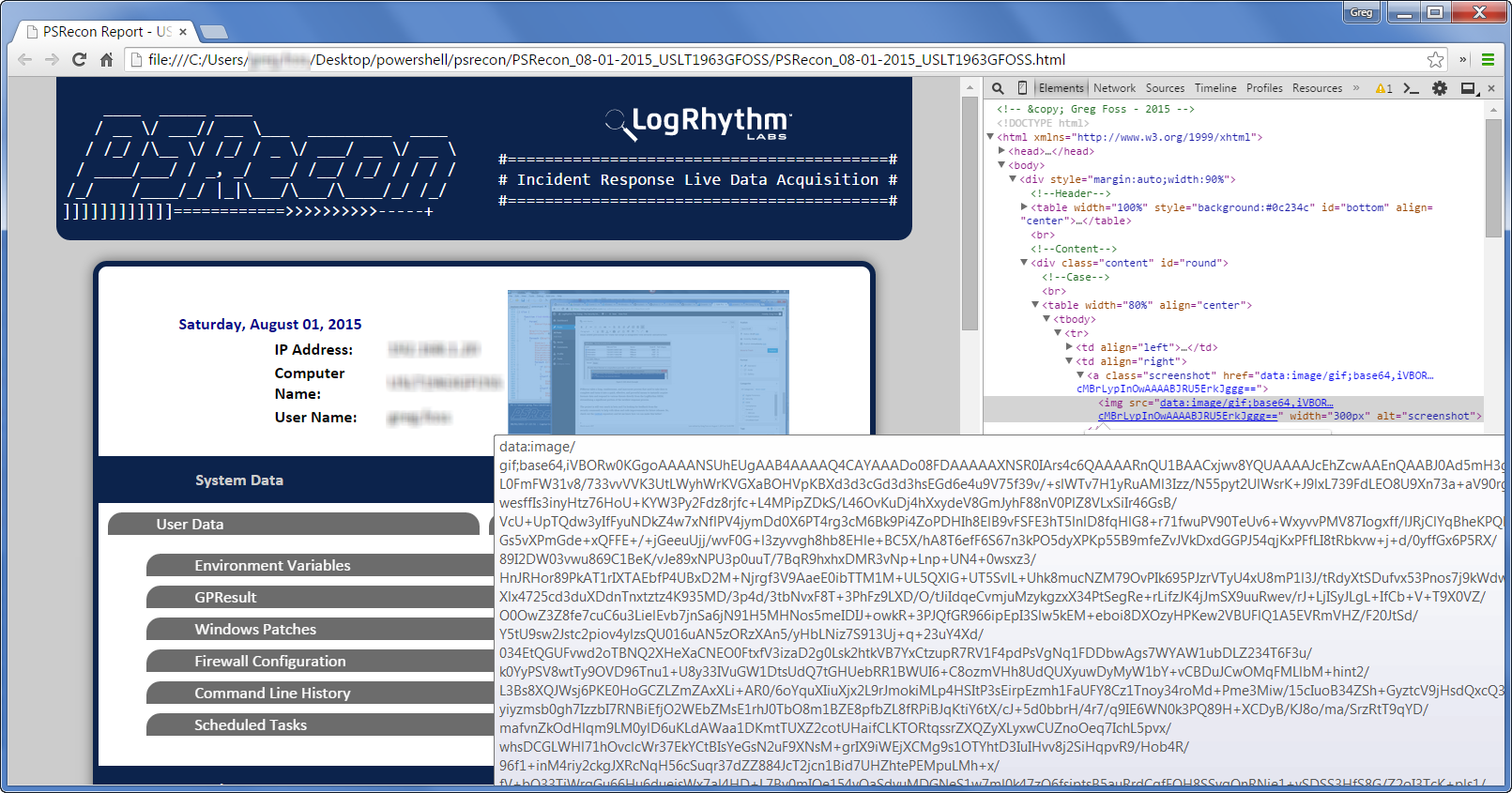

PSRecon

Язык PowerShell становится все популярнее и популярнее для решения задач информационной безопасности на Windows-системах: как заражения и кражи данных, так и их защиты.

PSRecon — это сборщик данных с удаленных Windows-систем с использованием PowerShell (v2 и более поздних). Инструмент организует все данные по директориям, хешам и другим системным свойствам, а затем рассылает информацию по почте или по шаре команде безопасности. Как, я думаю, ты уже понял, данный инструмент интересен в первую очередь внутренней команде безопасности компании для реагирования на инциденты.

Пример запуска скрипта на удаленной машине:

PS C:> .psrecon.ps1 -remote -target [computer]

Основные сценарии использования:

- Базовое реагирование на инцидент.

- Интеграция с SIEM-решением.

- Удаленное извлечение данных и включение карантина на системе.

При этом PSRecon никаким образом не модифицирует систему и не оставляет собственных логов. Конечно, при всем при этом стоит помнить, что на машинах должно быть разрешено выполнение PowerShell-скриптов.

Gcat

Gcat — скрытный backdoor на Python, использующий Gmail в качестве C

Там и там достаточно подправить переменные gmail_user и gmail_pwd.

Доступные команды на клиенте:

- выполнить команду;

- скачать файл с зараженной системы;

- выполнить отправленный шелл-код;

- получить скриншот;

- заблокировать экран клиента;

- запустить keylogger;

- остановить keylogger.

Пример запуска команды на клиенте:

# python gcat.py -id 90b2cd83-cb36-52de-84ee-99db6ff41a11 -cmd ‘ipconfig /all’ [*] Command sent successfully with jobid: SH3C4gv

А затем просим результат для соответствующего ID и JobID

# python gcat.py -id 90b2cd83-cb36-52de-84ee-99db6ff41a11 -jobid SH3C4gv DATE: ‘Tue, 09 Jun 2015 06:51:44 -0700 (PDT)’ JOBID: SH3C4gv FG WINDOW: ‘Command Prompt — C:Python27python.exe implant.py’ CMD: ‘ipconfig /all’

А если тебе еще чего-то не хватает, то это можно с легкостью дописать.

Shellter

Shellter — это инструмент для динамической инъекции шелл-кода и, возможно, первый динамический инфектор PE-файлов, когда-либо созданный. Он может быть использован для того, чтобы инжектировать шелл-код в любое 32-битное (пока что поддерживается только оно) нативное Windows-приложение. Шелл-код может быть как собственный, так, например, и сгенерированный с помощью того же Metasploit. Для своей работы Shellter использует уникальные динамические подходы, которые основываются на потоке выполнения целевой программы. Для этого он запускает, трассирует программу и выбирает наиболее подходящие места для инжекта.

- совместимость с Windows (XP SP3 и выше) и Wine/CrossOver для Linux/Mac;

- не требует установки;

- заражение PE несколькими шелл-кодами;

- поддержка Reflective DLL loaders;

- встроенные Metasploit Payloads;

- polymorphic-движок;

- использует Dynamic Thread Context информацию для усложнения статического анализа;

- дизассемблирование и отображение доступных точек для инжекта.

Так что в арсенале обхода AV пополнение.

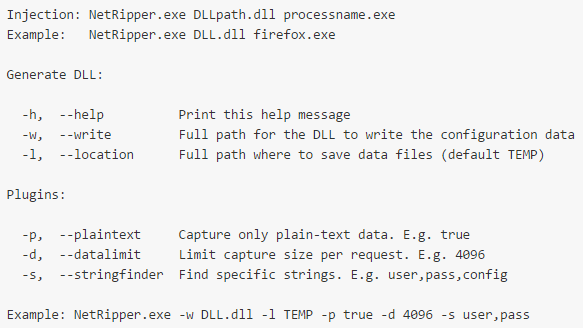

NetRipper

NetRipper — это инструмент для постэксплуатации Windows-систем. Инструмент использует API-хуки для перехвата сетевого трафика и функций, связанных с криптографией, от низко привилегированного пользователя, чтобы захватывать трафик в открытом виде и зашифрованный трафик до его шифрования или после его расшифровки.

Основная цель данного инструмента — посмотреть сетевой трафик на скомпрометированной машине при наличии низких привилегий в системе.

Инструмент успешно тестировался на таких программах, как Putty, WinSCP, SQL Server Management Studio, Lync (Skype for Business), Microsoft Outlook, Google Chrome, Mozilla Firefox.

- NetRipper.exe — программа для конфигурирования и инжектирования DLL;

- DLL.dll — инжектируемая DLL, для перехвата нужного API и сохранения данных в файл;

- netripper.rb — Metasploit post-exploitation модуль.

- PlainText — позволяет захватывать только plain-text данные;

- DataLimit — сохраняет только первые байты ответов и запросов;

- Stringinder — ищет определенные строчки в трафике.

Инструмент впервые был представлен на DEF CON 23 (Лас-Вегас) в 2015 году.

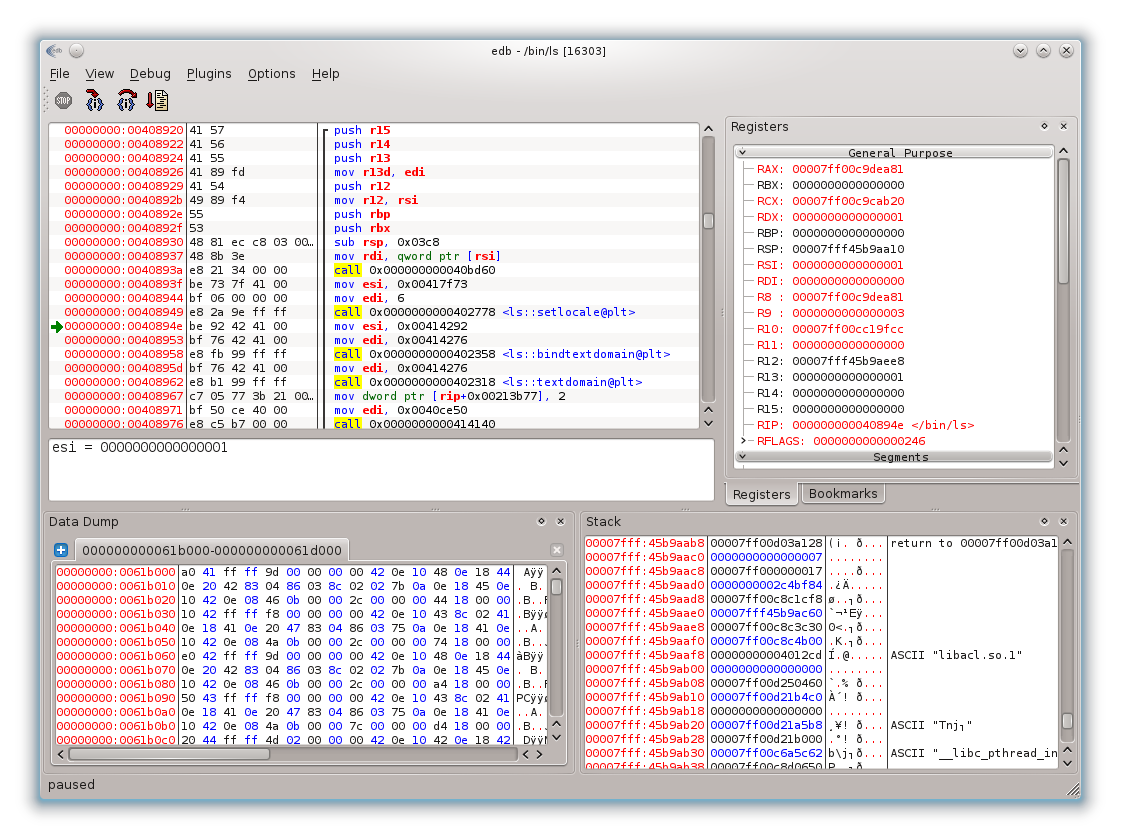

edb

Edb — это кросс-платформенный x86/x86-64-отладчик. Его создатели вдохновились легендарным OllyDbg, но ориентировались на работу с архитектурами x86 и x64 и множеством целевых операционных систем. Пока официально есть поддержка только Linux, но портирование FreeBSD, OpenBSD, OS X и Windows идет с различным успехом и поддержкой тех или иных функций (специфика ОС все-таки дает о себе знать).

Отладчик также позволяет писать собственные плагины и имеет ряд встроенных:

Analyzer, Assembler, BinaryInfo, BinarySearcher, Bookmarks, BreakpointManager, CheckVersion, DebuggerCore, DumpState, FunctionFinder, HardwareBreakpoints, HeapAnalyzer, OpcodeSearcher, ProcessProperties, ROPTool, References, SymbolViewer.

Проект зависит от Qt >= 4.6 и Boost >= 1.35. В качестве движка дизассемблирования используется Capstone.

Устанавливается следующим образом:

Для более подробной информации смотри Wiki проекта.

d1g1

Редактор рубрики «X-TOOLS», известный white hat, специалист компании Digital Security (dsec.ru)

Источник: xakep.ru

Password Cracker 4.36 скачать бесплатно на русском языке без регистрации

Недавно мы опубликовали статью о надежности паролей, а также паролях, которые используются многими пользователями. Большинство людей используют слабые пароли. Но как убедится, что ваш пароль сильный? Взлом паролей — это неотъемлемая часть цифровой криминалистики и тестирования информационной безопасности.

В этой статье мы собрали лучшие программы для взлома паролей, которые могут использоваться системными администраторами для проверки надежности их паролей. Все утилиты используют различные алгоритмы и применимы к различным ситуациям. Рассмотрим сначала базовую информацию, которая поможет вам понять с чем мы будем иметь дело.

Что такое взлом паролей?

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

- Атака по словарю

— для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат; - Атака Bruteforce

— можно не использовать словарь, а перебирать все комбинации заданных символов; - Атака с помощью радужных таблиц

— в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Лучшие программы для перебора паролей

1. John the Ripper

John the Ripper — это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

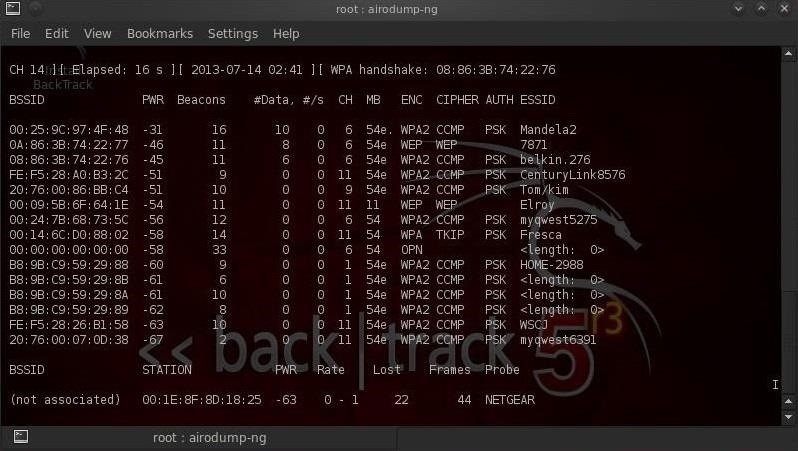

2. Aircrack-ng

Aircrack-ng — это набор программ для взлома и перехвата паролей от wifi сетей. Программа — одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считаные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

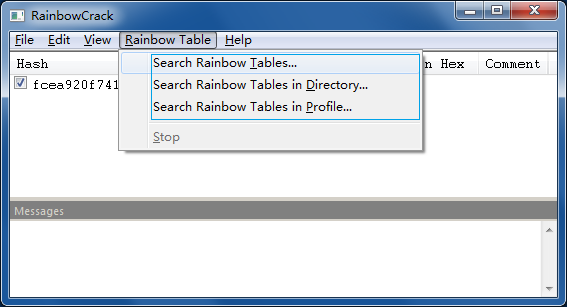

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент — это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты — атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков — это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU — oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

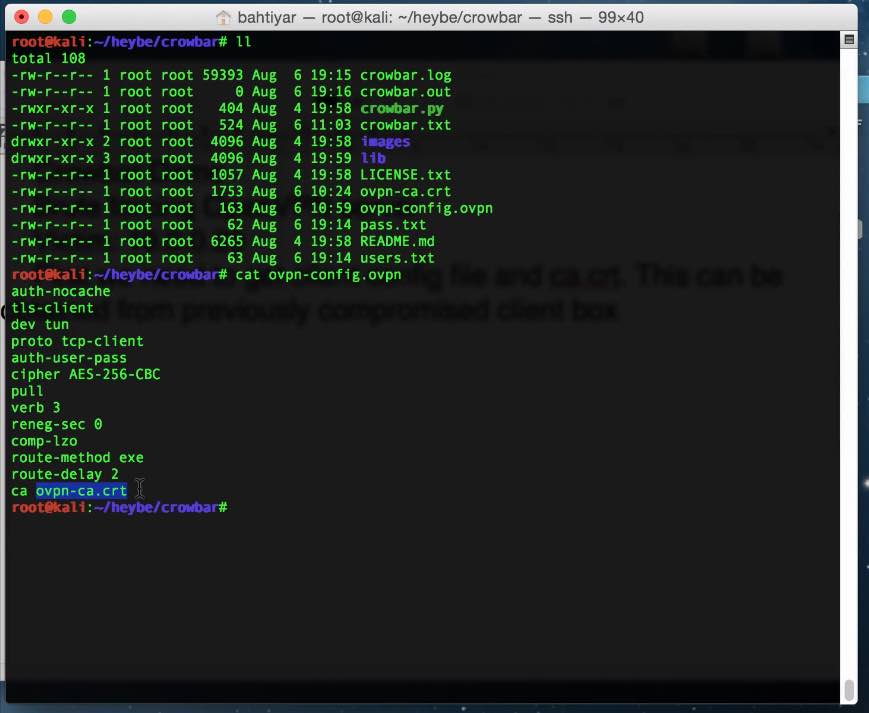

6. Crowbar

Crowbar — это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

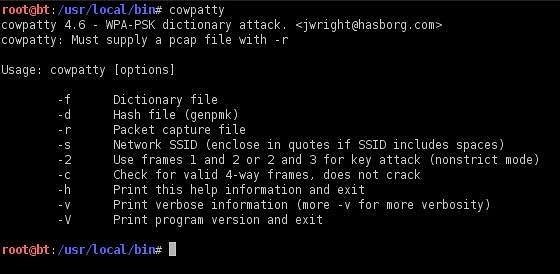

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

Выводы

В этой статье мы рассмотрели лучше программы для взлома паролей 2017, которые могут использоваться как злоумышленниками, так и системными администраторами для проверки надежности паролей пользователей. Обязательно устанавливайте сложные пароли для своих устройств и аккаунтов, а также если вы системный администратор, следите за безопасностью паролей пользователей вашей компании.

Скачать программу для взлома паролей

Решил выложить на сайт набор программ для взлома паролей с архивов, с документов doc, pdf и других. Все данные программы рабочие и справляются своей задачей на 5+, ниже выложу весь набор софтов.

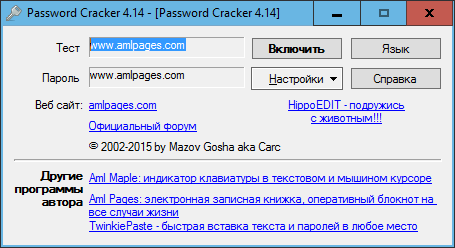

Password Cracker

С помощью данной программы Вы сможете увидеть пароли со звездочками, просто наводим курсор мышки на строку с паролем. Пароль вы сможете увидеть в окне Password Cracker в поле «Пароль».

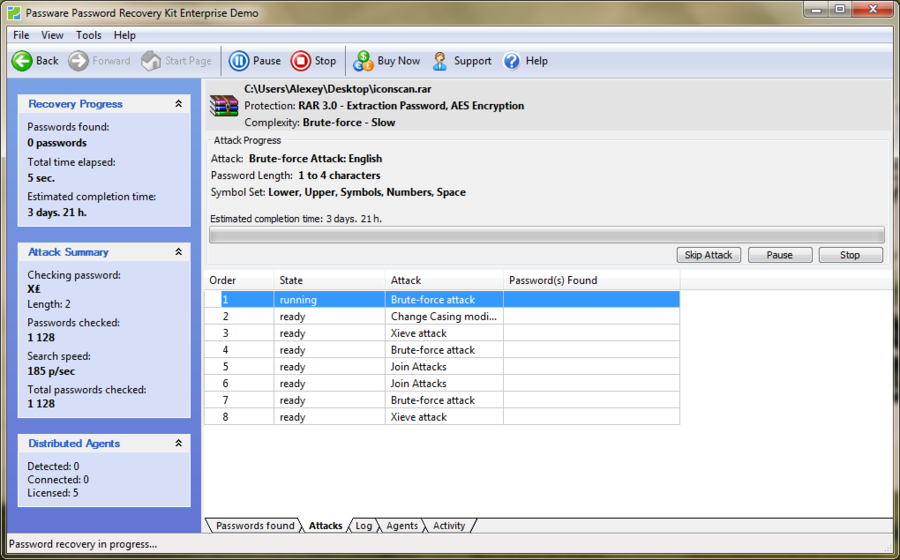

Passware Kit Enterprise

С помощью данной программы Вы сможете восстанавливать забытые пароли или же подбирать пароли к чужим файлом, архивам, которые могут быть установлены более 30 типов документов.

Это могут быть следующие программы: Excel, Word, Access, Outlook, Outlook Express, Exchange, WinZip, PKZip, ZIP, VBA Visual Basic modules, Internet Explorer, Acrobat, Quicken, QuickBooks, Lotus 1-2-3, Lotus Organizer, Lotus WordPro, Backup, Project, MYOB, Paradox, ACT! , Mail, MS Schedule+, Money, WordPerfect, Windows XP/2000/NT.

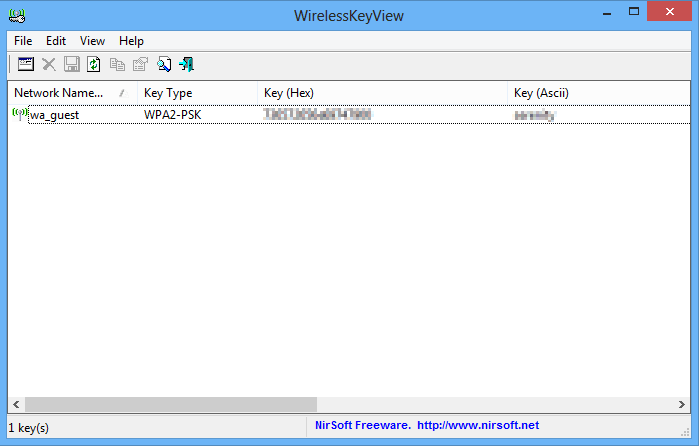

Passware Kit Enterprise

Данная программа предназначена для восстановления паролей беспроводных сетей WEP/WPA, сохраненные службой Wireless Zero Configuration, входящей в состав Windows XP, и аналогичной службы «WLAN AutoConfig» в Windows Vista. Ключи можно сохранить в TXT/HTML/XML файл или скопировать в буфер обмена.

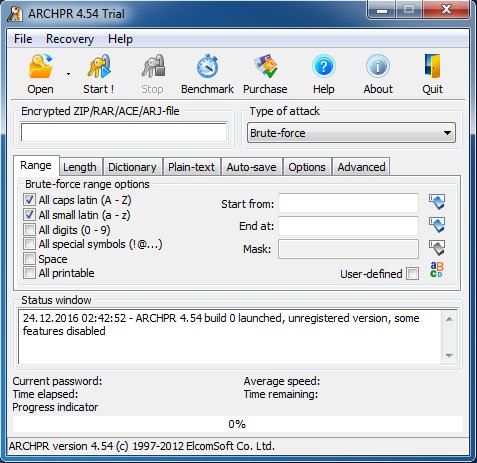

Advanced Archive Password Recovery

Наверное, про эту программу знают все, а те кто не знает, расскажу. Данная программа предназначена для взлома (восстановления) забытых паролей к архивам RAR, ZIP, ARJ, а так же ACE. Этой программой и я когда-то пользовался, да и сейчас пользуюсь, когда нуждаюсь.

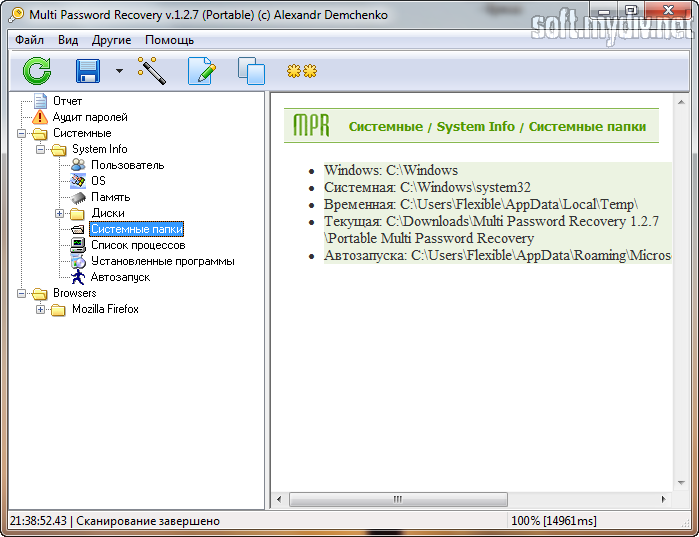

Multi Password Recovery

Данная программа предназначена для расшифровки и восстановления паролей из разных приложений Windows, а так же с помощью этой программы Вы сможете протестировать Ваше приложение на устойчивость к взлому. Софт поддерживает более сотни программ, среди которых могут быть FTP, электронные почты, браузеры и другие.

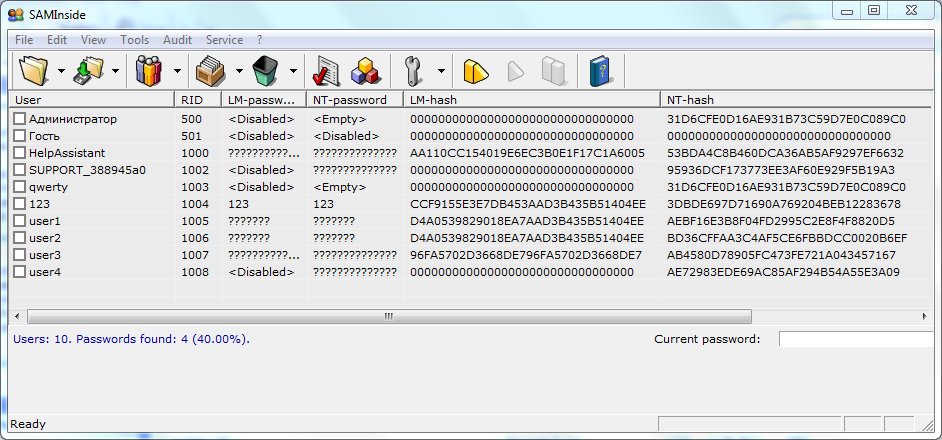

SAMInside

С помощью данной программы Вы сможете восстановить забытый пароль с Windows NT/2000/XP/2003/Vista/7, у софта много разных особенностей отличающихся от аналогов. Программу можно запускать как с CD/DVD-диска, так и с внешнего USB-диска.

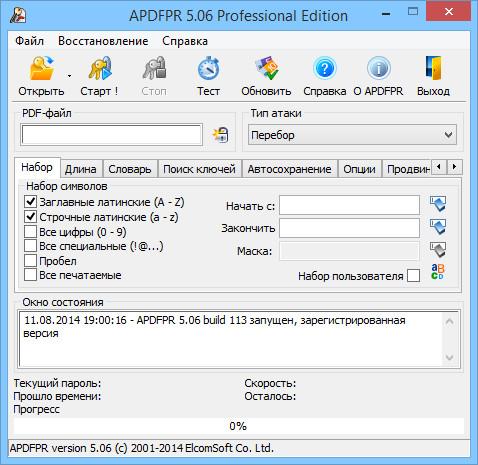

Advanced PDF Password Recovery

С помощью данной программы Вы сможете с легкостью расшифровать пароли с PDF-файлов защищенных файлов или же имеющие ограничения.

Источник: proctoline.ru