Со дня публикации на сайте Microsoft системных требований Windows 11 пользователи ПК по всему миру стали интересоваться технологией TPM (Trusted Platform Module). Все дело в том, что эту версию операционной системы можно будет установить только на тот компьютер, который поддерживает эту технологию. Да и не просто ее саму, а последнюю на момент выхода Windows 11 спецификацию — TMP 2.0.

ЧТО ТАКОЕ TPM?

В буквальном переводе «Trusted Platform Module» — модуль доверенной платформы. Технология не нова — ее разработка началась еще в 1999 году. Если вкратце, предназначение TPM — генерация и хранение криптографических ключей в целях защиты информации от кражи и несанкционированного изменения.

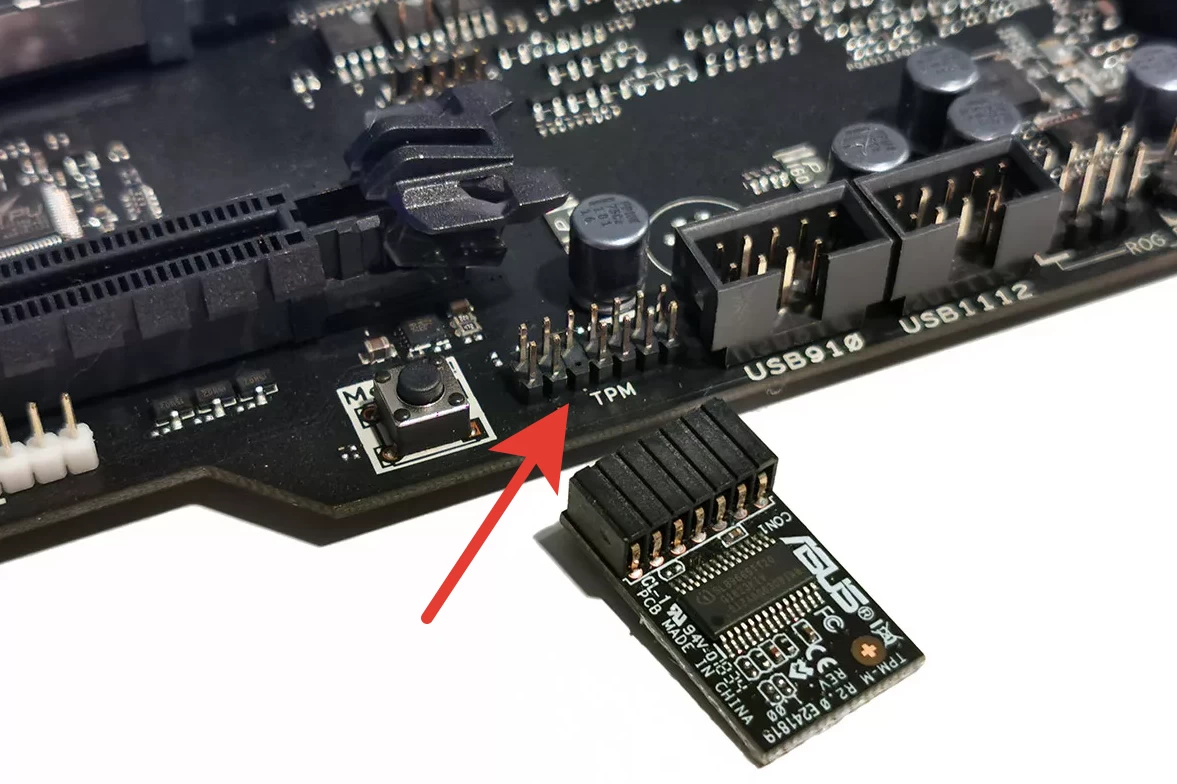

Зачастую, модуль доверенной платформы выполняется в виде отдельного микрочипа. В случае с персональными компьютерами, он может быть встроен в материнскую плату либо подключаться к ней как внешнее устройство, но не только. Примерно так выглядит модуль TPM, подключающийся к материнской плате и порт для его подключения:

Что такое TPM 2.0. Как включить и выключить TPM 2.0. Зачем нужен TPM 2.0

Однако обязанности криптографического модуля могут выполняться процессорами, если в них присутствует такая функция. В этом случае о технологии TPM можно говорить, что она реализована программным способом. Этим, возможно, обусловлены требования Windows 11 к моделям процессоров — устройство может полностью соответствовать по количеству ядер и тактовой частоте, но не поддерживать той или иной функции. Это как с некоторые компьютерными играми или специализированным программным обеспечением, требующим, чтобы процессор обладал определенным набором инструкций.

ЗАЧЕМ WINDOWS 11 НУЖНА ПОДДЕРЖКА TPM?

Как и, впрочем, всегда, Microsoft объясняют необходимость поддержки компьютером технологии TPM 2.0 обеспечением безопасности пользователя. Вот некоторые цели использования модулей:

- Система сможет определять подлинность подключаемого к компьютеру внешнего устройства. Внутри модуля TPM 2.0 будет храниться уникальный криптографический ключ, «принадлежащий» этому устройству. Если таковой отсутствует, устройство будет отнесено системой к числу неавторизованных или опасных — неважно. Словом, с ним работать не получится.

- Оценка целостности системы. Все примерно то же самое, что и с внешними устройствами. Только здесь криптографический ключ будет генерироваться и сохраняться в модуле TPM всякий раз при загрузке системы (или на каком-либо ином этапе ее работы). Это позволит проверить, была ли запущена система с «правильным» программным обеспечением, не изменилось ли оно с момента последнего запуска и т.д.

- Шифрование пользовательских данных с сохранением ключей внутри модуля TPM, а не где-либо на жестком диске. Например, если зашифровать диск при помощи BitLocker, а потом попробовать дешифровать его на другом компьютере, используя при этом подходящий ключ-пароль, то ничего не получится, т.к. для подтверждения операции понадобится модуль TPM, при помощи которого генерировался ключ.

С другой стороны, требование наличия в компьютере TPM 2.0 — это не только обеспечение безопасности, но и, например, очередной шаг в сторону прекращения поддержки системой устаревшего оборудования, что создаст необходимость у пользователя в покупке новых устройств. Борьба с пиратством в области программного обеспечения — еще одна причина этого требования со стороны Windows 11. Для одних — это хорошая новость, для других — нет. Но не стоит полагать, что хакеры не смогут вырезать из системы или как-то переделать функцию проверки наличия модуля TPM 2.0 у компьютера…

Шифрование системного диска C с Bitlocker в Windows 10, активация TPM, что делать без TPM? 🤔🔐💻

КАК ПРОВЕРИТЬ НАЛИЧИЕ TPM 2.0 НА КОМПЬЮТЕРЕ?

Здесь все очень просто:

- Запускаем приложение «Выполнить» комбинацией клавиш «Win + R» и вписываем в него команду «tpm.msc»:

- Откроется окно «Управление доверенным платформенным модулем (TPM) на локальном компьютере», где в блоке «Сведения об изготовителе TPM» будет указана версия спецификации модуля:

- Если же модуль отсутствует или не включен в настройках BIOS материнской платы, то система нам об этом так и сообщит:

Кстати, скриншот выше был сделан на компьютере под управлением Windows 11. Модуля TPM в материнской плате нет, как нет настройки в BIOS для активации функции (проверено) и программной ее реализации у процессора. Тем не менее, систему удалось установить без каких-либо проблем, и она прекрасно работает.

КАК ВКЛЮЧИТЬ TPM В БИОСЕ/UEFI?

Если при помощи команды «tpm.msc» удалось выяснить, что модуль TPM отсутствует, можно попробовать включить его в настройках BIOS/UEFI. Если эта функция поддерживается материнской платой, то от пользователя потребуется только найти и активировать соответствующую опцию в БИОСе. Ввиду того, что пользовательские интерфейсы BIOS/UEFI сильно отличаются друг от друга (да и сама опция именуется по-разному), мы не можем назвать универсального способа включения TPM. Но можем привести несколько примеров:

- У материнских плат Gigabyte Z590 опция включения TPM именуется как «Intel Platform Trust Technology (PTT)», и находится она во вкладке «Settings» в разделе «Miscellaneous».

- У многих моделей современных материнских плат Asus функция называется «TPM State», а находится она во вкладке «Avanced» в разделе «Trusted Computing»:

- В материнских платах MSI нужная нам опция именуется как «Security Device Support». Включается она во вкладке «Setting», откуда нужно зайти в раздел «Security», а затем в подраздел «Trusted Computing»:

Таких примеров можно привести множество. Проще самостоятельно определить название материнской платы (например, при помощи программы AIDA64 , а затем найти по ней информацию в интернете. И никто не запрещает войти в настройки BIOS/UEFI системной платы и поискать в ней опцию, в названии которой, скорее всего, будет присутствовать «TPM», «Trusted» или «Platform».

- Инструкции

- Лучшие программы

- Полезные советы

Источник: www.softsalad.ru

Что такое TPM и есть ли разница с Apple T2?

Microsoft выпустила Windows 11. Да, наконец, это случилось. Но вот беда, куча пользователей в интернете столкнулась с проблемой при установке тестовой сборки.

Теперь система имеет более продвинутую защиту пользовательских данных, и для обеспечения её работы требуется аппаратный криптографический модуль. Его ещё называют TPM (Trusted Platform Module). О том, что это за штука и как она работает, мы сегодня и поговорим.

Как устроен TPM

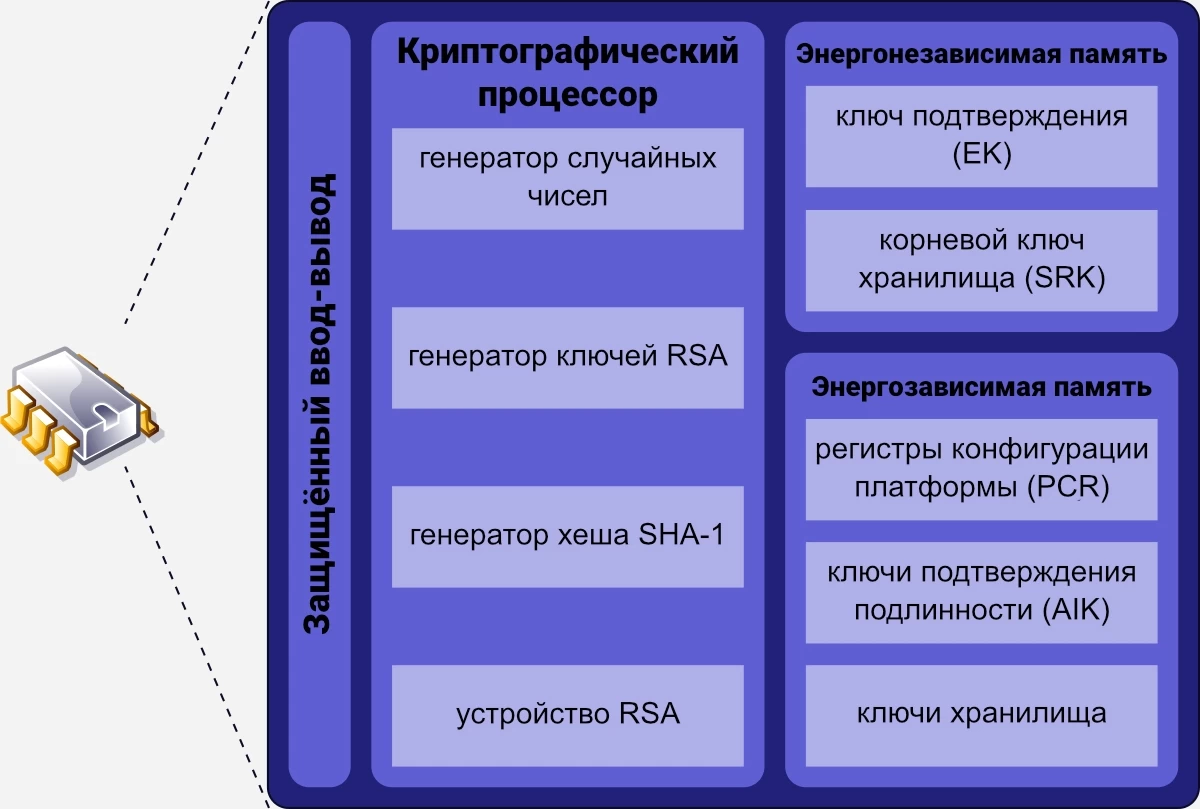

Итак, здесь у нас всего три блока: криптопроцессор и два модуля энергозависимой памяти. Криптопроцессор отвечает за генерацию случайных чисел, генерацию ключей RSA, шифрование и проверку целостности системы.

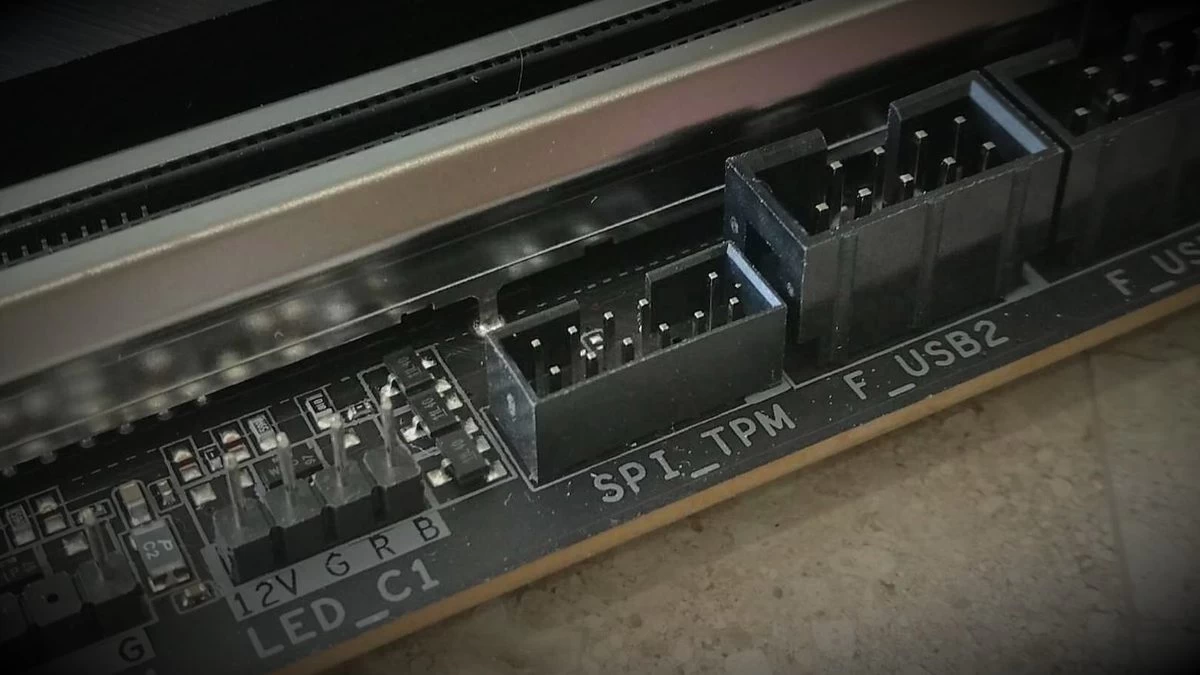

Выглядит этот модуль как маленькая микросхема. Вставляется он в специальный разъём на материнской плате (он, как правило, имеет маркировку «TPM»). Чаще всего производители размещают его рядом с контактами для USB-портов.

У некоторых «материнок» TPM распаяны прямо на самой плате, а у AMD вовсе криптомодуль реализован программно в самом процессоре. Работает он так же, как и «железные» собратья: хранит ключи и шифрует данные.

Для чего нужен TPM

Например, если у вас украли компьютер, злоумышленник наверняка попробует изъять «родной» накопитель и поставить другой, но его будет ожидать неудача. TPM увидит изменения в сравнении с оригинальной конфигурацией и запросит ключ. Тоже самое случится при попытке загрузить компьютер с флешки или диска.

Так как все ключи для расшифровки информации хранятся в самом модуле, взять и получить доступ к жёсткому диску с другого компьютера будет невозможно.

Аналогичная история с вирусами. Если вдруг вы что-то подхватите, то компьютер на аппаратном уровне не даст вредоносной программе внести изменения в систему или зашифровать данные. Так что TPM — это своего рода прививка от троянов, бэкдоров, блокировщиков, сетевых червей, шпионов и так далее.

Ещё TPM отвечает за хранение аутентификационных данных. Например, отпечатков пальцев, сканов лица или паролей. Кстати, практически во ноутбуках, выпущенных после 2017 года, такая штука есть. Поэтому авторизовываться в сети с TPM можно быстро и безопасно.

К слову, при желании можно организовать закрытое хранилище и пускать туда только по идентификатору, который ещё при производстве зашивается в модуль. Изменить его невозможно. С одной стороны, это значит, что компьютер можно отследить по уникальному идентификатору, но если соблюдать базовые правила анонимности, вашу личность вряд ли раскроют.

Какие бывают TPM и какой нужен для Windows 11

Актуальная версия TPM — 2.0, и именно его требует новая Windows. Чтобы узнать, есть ли у вас криптографический модуль, и какая его версия установлена, необходимо открыть «Диспетчер устройств» и в разделе «Устройства безопасности» найти пункт «Доверенный платформенный модуль 2.0». Если он есть, можем вас только поздравить!

А если нет, то приобрести подобную штуку можно всего за 1-2 тысячи рублей. Если вдруг у вас в компьютере нет разъёма для TPM, можно найти способы программной эмуляции криптомодуля.

Главное, чтобы процессор поддерживал технологии FTPM (Firmware Trusted Platform Module — AMD) или PPT (Platform Protection Technology — Intel).

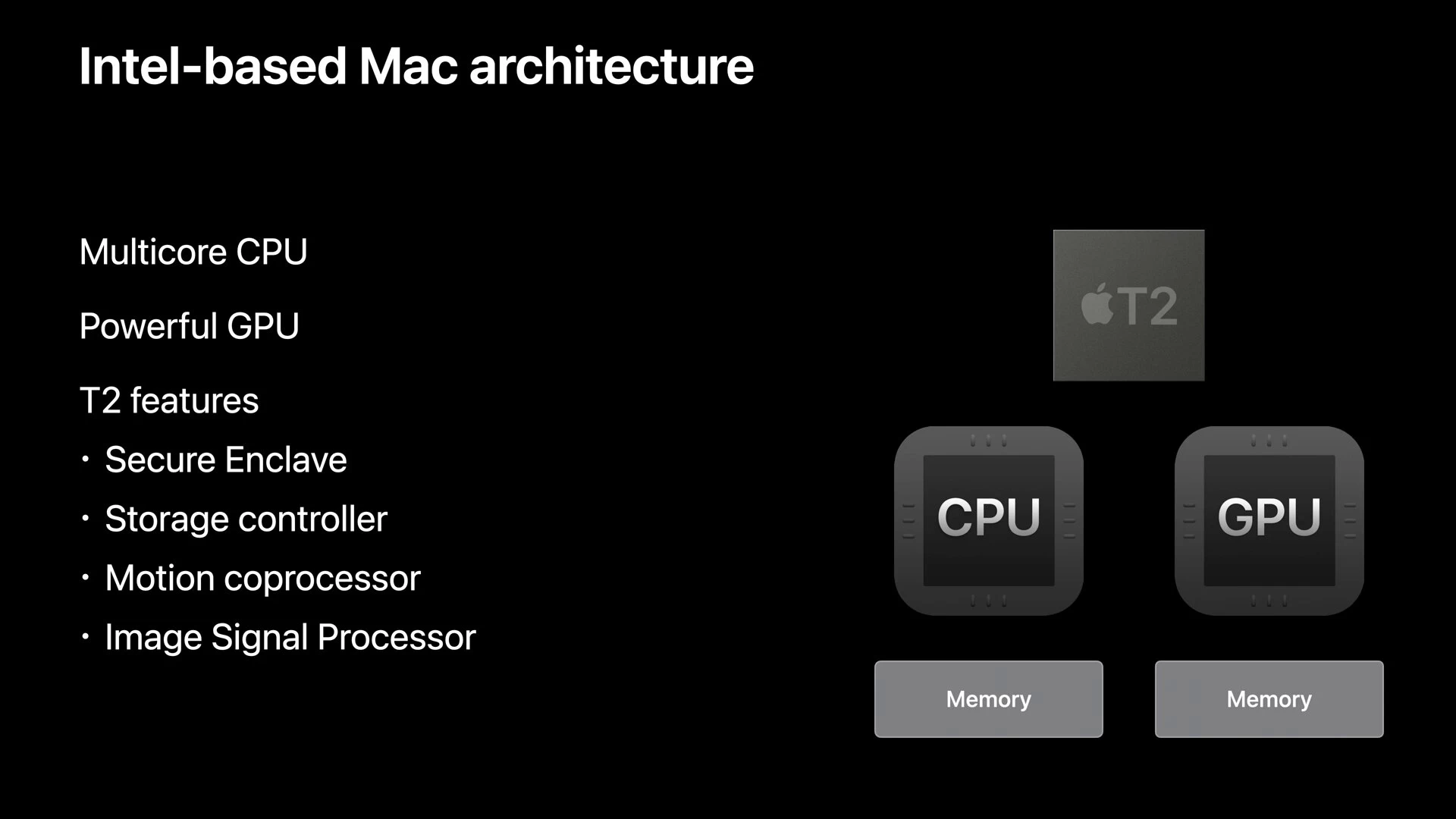

А Т2 на компьютерах Mac — то же самое?

Нет, TPM и T2 может и схожи в принципах своей работы, но это абсолютно разные элементы. Во-первых, TPM имеет открытую сертификацию, и с ним могут работать почти все компьютеры. T2 — это эксклюзивная разработка Apple, и применяется она сугубо в их компьютерах.

Чип тоже шифрует накопители, хранит аутентификационные данные (это даёт возможность использовать Touch ID) и обеспечивает безопасную загрузку. То есть, когда вы открываете крышку Macbook, выход из режима сна осуществляется так: сначала чип обрабатывает процесс входа, а только потом вводит другие элементы системы.

Ещё Т2 обрабатывает сигнал со встроенной камеры, выравнивая экспозицию, подбирая оптимальный баланс белого, чтобы итоговая картинка смотрелась бодро.

TPM умеет то же самое за исключением последнего пункта. По этой причине Windows 11 не удастся установить на компьютеры Mac, такова реальность. Хотя не исключено, что потом Microsoft подкрутит софт и всё же реализует поддержку этих компьютеров. Уверен, что пользователей Windows среди владельцев Mac не мало.

Какой итог

- TPM используется для шифрования данных на жёстком диске. Доступ к ним не сможет получить никто другой

- TPM реализует технологию аутентификации с помощью сканера отпечатков пальцев

- Защищает от вирусов, троянов и бэкдоров

- TPM поддерживается практически всеми современными компьютерами

- Apple T2 и TPM — разные вещи

Источник: rozetked.me

О TPM подробно

Что это за загадочный маленький чип такой, который необходим для Windows 11? Дэриен Грэм-Смит разбирается.

Купи вы сегодня компьютер с Windows ОС, и в нём наверняка будет модуль TPM. Доверенный платформенный модуль – это, по сути, обычный чип, который отвечает за безопасность. Разработала его Trusted Computing Group. Это отраслевая организация с более чем 100 членами, в том числе AMD, Dell, Google, Intel, Lenovo и Microsoft. Вместе они работают над тем, чтобы сделать вычислительные устройства и приложения более защищёнными.

Организация так или иначе функционировала с 1999 года. Первый TPM-стандарт, где в полной мере изложена функциональность модуля, опубликовала в 2009 году (любопытно, что представлен он был в версии 1.2). Разработчики быстро взяли его на вооружение. Случилось это отчасти благодаря тому, что его стала поддерживать Windows Vista. В 2015-м в спецификацию TPM 2.0 добавили несколько функций, а модуль по-прежнему оставался передовой технологией для «доверенных вычислений».

Несмотря на широкое распространение, TPM всегда был необязательным компонентом. Включать ли его в дизайн устройства, решал производитель. Пользователь же в свою очередь решал, включать ли его в настройках BIOS. Однако с выходом Windows 11 расклад поменялся. Microsoft объявила, что будет поддерживать последнюю версию ОС только на тех компьютерах, где установлен и включён TPM 2.0.

Решение оказалось спорным. Для установки Windows 10 не требовался модуль, да и Windows 11 тоже без него обойтись может. Microsoft даже выпустила инструкцию, чтобы пользователи могли обновиться до Windows 11 без TPM (pcpro.link/331tpmhack). Однако в таком случае ваш ПК лишится поддержки и, возможно, не будет получать обновления в будущем.

Так почему же Microsoft решила сделать модуль TPM 2.0 обязательным? Чтобы узнать это, надо разобраться, что такое TPM и как он работает.

Где находится TPM?

Доверенный платформенный модуль изначально задуман как маленький недорогой чип, который был интегрирован в процессор на материнской плате. Когда использование TPM вошло в обиход, производители стали припаивать чип напрямую к плате.

Технический стандарт не требует, чтобы TPM был выполнен в виде физического чипа. На практике все функции TPM могут выполнять встроенные программы CPU. Собственно, это и происходит с процессорами на Windows 11: ОС поддерживает определённый перечень аппаратного обеспечения от Intel и AMD.

Как работает TPM?

TPM работает как мини-компьютер. Он принимает команды, отвечает на них, а также хранит и выдаёт информацию. Для этого у него имеется встроенная память: по техническому стандарту у модуля должно быть по крайней мере 7 Кб хранилища, однако у новых TPM имеется свыше 100 Кб. Память эта энергонезависима, т. е. сохраняет данные после отключения питания, как и SSD.

Понятно, что для того, чтобы хранить и извлекать данные, можно обойтись жёстким диском. ТPM же отличают условия, на которых предоставляется доступ к информации.

К примеру, если приложение вверяет пароль TPM, то модуль может сделать этот пароль доступным только для того процесса, где он изначально был сохранён. Если же информацию запрашивает другая программа — например, зловред какой-нибудь — TPM откажет в доступе. Поскольку модуль полностью независим от Windows, вредонос, по сути, загнан в угол.

Итак, TPM может как разрешить, так и запретить предоставлять данные. Происходит так потому, что модуль способен оценить состояние аппаратной конфигурации и войти в ПО, запущенное на ПК. Таким образом он определяет, является ли среда знакомой и безопасной, и реагирует соответственно.

Если установить пароль при включении ПК, TPM здесь тоже будет полезен: модуль сверит введённые учётные данные с теми, что хранятся в его памяти. Так злоумышленник не сможет отделаться от процедуры ввода пароля, просто очистив BIOS.

Защита от брут-форса тоже предусмотрена: если ввести неверный пароль несколько раз, придётся подождать некоторое время, прежде чем попытаться снова. Причём время ожидания увеличивается после каждой неудачной попытки. Большое число неудачных попыток приведёт к принудительной отсрочке на сутки. И не пытайтесь поменять дату в BIOS или вынуть батарейку CMOS — у TPM имеются собственные часы.

Это всё очень хорошо: TPM может перекрыть злоумышленникам доступ к системе и не дать зловреду заполучить учётные данные. Но мы пока не рассказали о главной функции TPM.

Криптографическая магия

TPM может хранить данные как в исходном виде, так и в зашифрованном. В последнем случае речь идёт о криптографии с открытым ключом. Такой метод подразумевает наличие пары ключей шифрования, один из которых можно держать в секрете, а другой – в открытом доступе. Зашифровать сообщение может любой, кто владеет общим ключом, а расшифровать тот, у кого имеется секретный ключ.

Кроме того, секретный ключ используется, чтобы автоматически генерировать криптографическую хэш-функцию сообщения или файла. Так вы подтвердите использование общего ключа, т. е. то, что он был «подписан» вами и не является подделкой.

Итак, после того, как вы сохраните секретный ключ в TPM, он (ключ) сможет шифровать и расшифровывать файлы, а также создавать подписи. Если же в системе что-то пошло не так или же запрос поступил от неизвестного процесса, TPM просто откажется сотрудничать. Отправлять ключ обратно ключ в ОС нет необходимости, поскольку там его можно отследить. Лучше всего его полностью изолировать, так, чтобы извлечь его было нельзя никаким образом.

Как работает TPM в Windows

Улучшить защиту любого приложения, где есть функция шифрования, можно с помощью TPM. Это надёжнее, чем хранить ключи в системной памяти или на диске. Windows упрощает процесс шифрования за счёт компонента ОС под названием Platform Crypto Provider (Поставщик платформы для шифрования). Компонент предоставляет средства шифрования на базе TPM, а разработчикам не нужно вникать в работу модуля.

Вероятно, самая известная программа для шифрования в Windows —BitLocker. Она шифрует диск целиком, за исключением диспетчера загрузки Windows. Когда вы включаете компьютер, диспетчер запускается в обычном режиме. Увидев, что системный диск зашифрован, программа запрашивает ключ расшифровки у TPM. Модуль, признав в диспетчере загрузки доверенный процесс, предоставляет ключ.

Ключ открывает доступ к файлам запуска Windows и другим данным, в результате чего компьютер загружается.

Сама по себе процедура может показаться бессмысленной, поскольку расшифровка и загрузка диска происходят автоматически. Это, однако, означает, что единственный способ получить доступ к ПК – это запустить Windows. Если пытаться получить доступ к диску с помощью другой ОС или другого железа, всё, что вы увидите – это нечитаемые зашифрованные данные. Если же TPM обнаружит изменения в коде диспетчера загрузки или в оборудовании, то откажется предоставить ключ и тем самым не даст зловреду внедриться в код запуска.

В целом, это хорошо, что BitLocker использует модуль, чтобы изолировать свой криптографический ключ. Отсюда возникает вопрос: что будет, если, к примеру, хост-компьютер сломается, и вам нужно перенести жёсткий диск на новую систему. Microsoft всё продумала: если диск зашифрован, BitLocker сгенерирует пароль восстановления из 48 символов. С помощью него можно расшифровать весь диск.

По понятным причинам, хранить пароль на самом диске небезопасно. Если речь идёт о корпоративных компьютерах, он будет записан в доменные службы Active Directory. Доступ к нему могут получить только администраторы сети. Пароли обычных пользователей хранятся в аккаунтах Microsoft и находятся через поиск по сайту.

BitLocker доступен только в версиях Pro и Enterprise на 10-й и 11-й Windows. Но это не значит, что пользователи Home версии не могут позволить себе те же функции защиты. Они могут включить функцию под названием Device Encryption. Шифрование здесь работает так же, как в BitLocker: главное отличие в том, что Device Encryption менее придирчив к изменениям в железе и программной среде.

Также TPM помогает улучшить работу других элементов защиты. В Windows Enterprise и Education есть технология под названием Device Guard. Она применяется для запуска приложений в защищённой виртуальной среде. Через неё нельзя получить доступ к системному ПО. Credential Guard, в отличие от Device Guard, хранит секретные данные вроде хэшей паролей и учётных данных в виртуальной машине, к которым процессы, протекающие в обычной ОС, не могут получить доступ.

Кроме того, TPM может понадобиться сетевым службам Windows. Так они удостоверятся, что компьютер, что пытается подключиться к серверу, тот же, что был изначально зарегистрирован. Они же проверяют, использует ли ПК BitLocker и другие средства защиты. Так обеспечивается гарантия безопасности на каждый день, а также удалённая поддержка и администрирование.

Что нового в TPM 2.0?

Windows 11 требуется не просто любой модуль TPM, ей нужна именно версия 2.0. Однако разница между спецификациями не велика. Всё описанное раннее может делать и оригинальный стандарт 1.2.

Ко времени выхода TPM 2.0 технологии значительно модернизировались. Изначально в спецификации модуля использовался популярный в то время метод шифрования RSA. Новая же версия также поддерживает более сильную криптографию на основе эллиптических кривых. Кроме того, он генерирует 256-битные хэши SHA-2. Взломать их сложнее, чем 160-битные SHA-1, которые стандарт TPM поддерживал изначально.

Понятно, что Microsoft хотела стандартизовать самую безопасную версию TPM.

Возможно, ещё одна причина, почему Microsoft настаивает именно на второй версии модуля, заключается в том, что модуль работает с BIOS UEFI. Именно этот интерфейс компания рекомендовала долгое время в качестве лучшего выбора для Windows. Помимо того, что UEFI позволяет интегрировать некоторые функции BIOS в Windows, интерфейс также поддерживает защищённую загрузку. Это означает, что ОС не загрузится, если хэши не совпадают. А это в свою очередь гарантирует, что, если какой-нибудь руткит вмешивается в процесс запуска Windows, ОС не загрузится, и вы поймёте, что что-то идёт не так.

Проблемы с TPM

Огромное число пользователей жалуется на то, что требования к железу для Windows 11 излишни: для повседневных задач старый компьютер вполне сгодится для новой ОС. Однако есть те, кто не согласен с самой идеей TPM. Они утверждают, что модуль создаёт ложное чувство безопасности.

Важно понимать, что модуль не защитит от всех типов атак. Они бессилен против кейлоггеров — ПО, следящим за тем, какие клавиши вы нажимаете, когда вводите пароль на клавиатуре. Или от фишинговых писем, адресат которых предлагает ввести учётные данные на мошенническом веб-сайте. Может быть, поэтому Apple не присоединилась к Trusted Computing Group.

Вместо этого компания разработала свой чип безопасности T2. Он следит не только за сохранностью ваших идентификационных данных, вроде отпечатка пальцев или пароля, но и контролирует микрофон, камеру и другое оборудование.

Беспокойство также вызывает вероятность того, что модуль может запретить пользователю делать то, что хочется на своём компьютере. К примеру, ОС с помощью TPM может удалённо проверить, действительно ли приложение разработал тот или иной издатель, и отказать в доступе, если оно не соответствует заявленной подписи. Хуже того, доступ к приложению может быть закрыт в любой момент– например, когда разработчик останавливает его поддержку или прекращает продажи.

Такие опасения высказывались в первые годы существования концепции доверенных вычислений. СМИ именовали модуль DRM-чипом, а Ричард Столлман, основатель движения свободного ПО, высмеивал TPM, однажды в шутку назвав его «вероломные вычисления». Сегодня о проблемах подобного рода почти не говорят. Теперь стало понятно, что, по всей вероятности, такие ограничения нужно реализовывать через облачные подписки на ПО, а не с помощью TPM.

Однако здесь не место вступать в эту дискуссию. Одно можно сказать наверняка: несмотря на то, что рост популярности TPM привёл к тому, что требования к безопасности ужесточились, мы не стали жить как при Большом Брате, как многие того боялись. Да, неприятно видеть, как Microsoft лишает огромное число компьютеров последней ОС. Но за стремление корпорации создать новый базовый уровень безопасности и за желание, чтобы грядущее поколение ПК было максимально защищённым, разносить в пух и прах компанию мы всё-таки не станем.

- Информационная безопасность

- Периферия

Источник: habr.com