Если вы хотите защитить свои данные и конфиденциальность, работая в интернете, то знайте, что есть несколько разных программ и приложений, которыми можно воспользоваться. Как Tor, так и VPN являются популярными вариантами, но что из этого лучше всего подходит именно вам? Из этой статьи вы узнаете, как работают обе технологии, и что из них лучше для вас.

Что такое Tor?

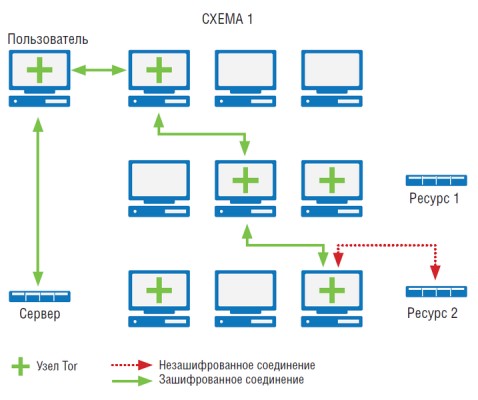

Tor — это аббревиатура, означающая “The Onion Router”. Это метод шифрования данных, который был разработан ВМС США. Собственно говоря, шифрование здесь используется многослойное, то есть данные шифруются несколько раз, когда проходят через каждый из выбранных случайным образом узлов.

Эта сеть предоставляет вам программное обеспечение, которое гарантирует вам анонимный доступ в сеть Интернет. В отличие от VPN, Tor направляет ваш сигнал через разные узлы, поэтому IP-адреса можно увидеть только в точках (других узлах) перед или за узлом, и никто не может отследить весь путь от веб-сайта до вашего устройства, что защищает вашу конфиденциальность.

🔒 ВСЕ ПРО TOR СЕТЬ ПРОСТЫМИ СЛОВАМИ ЗА 7 МИНУТ (+ VPN) БРАУЗЕР. СЕТЬ. ПРОЕКТ — ТОР

Tor признан очень безопасным и надежным средством анонимного доступа в Интернет. Эту сеть одобрили многие организации по защите гражданских свобод, поскольку благодаря ей многие журналисты и правозащитники могут работать в Сети, не боясь, что их заблокируют, особенно если их работа требует доступа к заблокированным веб-сайтам. К сожалению, эта сеть также предоставляет анонимность и преступникам всех сортов и мастей. Впрочем, преимущественно Tor используется для получения доступа к заблокированному контенту.

Как работает Tor

Как уже упоминалось выше, при подключении через Tor данные передаются через разные и выбранные случайным образом узлы, которые шифруют их при каждой передаче. Узлы знают, откуда пришел сигнал и куда он направляется, но не могут видеть весь путь, который проходят данные.

Маршруты меняются каждые 10 минут случайным образом, так что ваши действия никак нельзя связать в одну цепочку. У каждого узла есть свой доброволец-управляющий, так что чем больше добровольцев в сети, тем она надежнее и эффективнее.

Установка сети Tor

Tor очень просто устанавливается на устройство, работает на платформах OSX, Windows, Android и Linux/Unix. Вы просто загружаете архив Tor и запускаете приложение. Оно самостоятельно распакуется, дальше никакие файлы устанавливать не нужно. Когда файлы распакуются, нажмите на кнопку “Connect” и вы увидите диалоговое окно подключения.

После подключения вы можете воспользоваться настраиваемым портативным веб-браузером Firefox, который достаточно легковесный, чтобы его можно было носить с собой на флешке для работы на других компьютерах. Вы можете подключать и отключать Tor, нажимая на его иконку.

Что такое VPN?

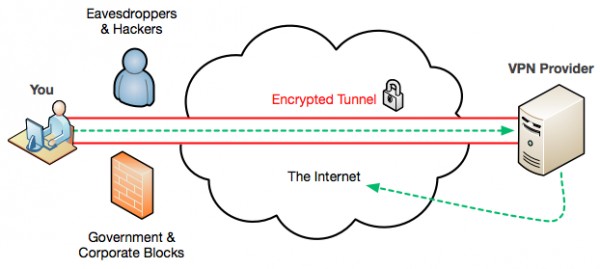

Виртуальная частная сеть или VPN — это виртуальная частная локальная сеть (LAN), которая простирается по всему Интернету. С ее помощью вы сможете анонимно посетить любой веб-сайт, несмотря на геоблоки. Данные, которые покидают ваш компьютер, шифруются, поэтому информация о вашей активности в сети остается анонимной и защищенной.

СРОЧНО УДАЛИ TOR BROWSER

У VPN есть огромные преимущества, поскольку такие сети практически сводят к нулю возможность слежения вашей онлайн-активности. По сути, ваши конфиденциальные данные защищены от хакеров и других угроз. Есть корпоративные и потребительские VPN, но мы имеем дело с доступными потребительскими VPN-сервисами.

Как работает VPN

VPN соединяет вас с удаленным сервером, который шифрует соединение с вашим компьютером. Проще говоря, он выступает в роли вашего устройства, пока вы онлайн. Этот метод более надежный, чем Tor, поскольку шифрование сильное, обычно это 256-битное AES-шифрование, а ваша история запросов не сохраняется (если пользоваться хорошим VPN-сервисом). Поскольку вы можете получить IP-адреса со всего мира через VPN-сервер, вы можете получить доступ к геоблокированному контенту, а также скрыть свое настоящее местоположение.

Tor или VPN?

Нетрудно заметить, что Tor и VPN имеют общую главную цель — защитить вашу анонимность, когда вы работаете в Интернете и обойти файрволы. Tor тоже может обходить геоблоки, подключаясь к новым узлам до тех пор, пока не найдется тот, который находится в регионе с открытым доступом к этому контенту.

Чтобы добиться самого высокого уровня конфиденциальности, вы можете использовать эти две технологии вместе. Так вы откроете для себя подключение типа Tor через VPN и получите доступ к плюсам каждой программы.

Также вы заметите, что значительно различаются не только технологии, но и способы их использования. В каждом есть как плюсы, так и минусы, которые стоит рассмотреть.

Плюсы Tor

- Доступ к контенту, заблокированному в вашем регионе и веб-сайтам

- Нельзя отследить ваши внешние IP-адреса

- Поскольку сеть распределена, ее практически невозможно отключить

- Использование сети и приложения бесплатно

- Ваш IP-адрес остается анонимным

Минусы Tor

- Поскольку ваши данные постоянно передаются между узлами, сеть Torможет быть очень медленной

- С Tor нельзя менять виртуальное местоположение по желанию

- Любой пользователь может стать добровольцем и отслеживать вашу активность

- Доступ к сети Tor можно получить только через браузеры и приложения, где настроено подключение Tor

- Поскольку узлы сети Tor бесплатные и в частном порядке управляются добровольцами, то нет нипрозрачности, ни техподдержки

- Если часто пользоваться сетью Tor, то за вашей активностью могут начать следить

Плюсы VPN

- Очень быстрые сети, могут быть только небольшие задержки при передаче трафика

- Изменить свое виртуальное местоположение очень просто

- Отлично подходит для работы с одноранговыми сетями

- Можно найти бесплатные и безопасные VPN (хотя и не рекомендуется)

- Платные VPN-сервисы обслуживают свою сеть, поэтому вам обеспечена лучшая защита, функциональность и доступность

- VPN защищает каждое интернет-подключение на вашем устройстве

- Функция экстренного отключения от интернета защитит вас от утечки данных

Минусы VPN

- VPN-сервис может видеть вашу онлайн-активность

- Придется платить (по крайней мере, за все хорошие сервисы)

- Некоторые VPN-провайдеры хранят ваши логи

Заключение

Одно из главных преимуществ сети Tor заключается в том, что вам не нужно доверяться никаким третьим лицам: вы можете анонимно работать в Интернете, просто установив браузер Tor. К сожалению, сеть Tor довольно медленная, а поэтому это не самый идеальный вариант для большинства дел, для которых обычно и нужны подобные технологии — например, получения доступа к геоблокированному контенту и обмена файлами через торренты.

Выбрав надежный VPN-сервис, который не хранит логи действий или подключений, вы получите решение для безопасной, надежно защищенной и анонимной работы в Интернете, которое будет куда более гибким и эффективным, чем Tor. Конечно, нет такого сервиса, который бы гарантировал 100% анонимность, какой из этих двух вариантов вы ни выбрали. Всегда будут лазейки, обходные пути и просто ошибки, которые могут представлять угрозу вашей конфиденциальности, но если сравнивать Tor и VPN, то наиболее безопасным вариантом является VPN, поэтому мы рекомендуем воспользоваться именно им.

Источник: ru.wizcase.com

Tor vs. VPN: одно, другое или всё вместе?

Частенько, рекомендуя где-то VPN как средство для обеспечения приватности и безопасности в сети, я получаю комментарии типа “тогда уж лучше Tor”. Да, Tor зарекомендовал себя как хороший инструмент для сохранения анонимности онлайн, но и использование VPN позволяет вам скрыть свою онлайн-активность от посторонних лиц, вроде рекламодателей, хакеров и прочих “снуперов”.

Подписывайтесь на наш Телеграм

Итак, давайте же посмотрим, чем эти два инструмента отличаются и какие преимущества мы можем получить, пользуясь каждым из них.

Tor

Система Tor создавалась по федеральному заказу в Исследовательской лаборатории ВМС США. Позже исходный код был передан “в общее пользование” для ускорения развития системы. В результате было разработано клиент-серверное приложение с открытым кодом, работоспособность которого мог проверить любой.

Tor представляет собой множество прокси-серверов в разных точках мира, объединенных в систему, которая обеспечивает интернет-соединение, защищённое от слежки. Таким образом, вы сохраняете анонимность, посещая сайты, ведя электронную переписку, блог и т.д. Анонимизация трафика осуществляется благодаря распределённой сети так называемых “узлов” — серверов, между которыми перебрасываются данные. Это позволяет избежать анализа трафика с помощью технологий, которые нарушают ваше право на конфиденциальность данных, личную переписку, онлайн-приватность и тайну связи в целом.

Помимо этого, в системе Tor есть возможность создавать скрытые веб-ресурсы на псевдо-доменах верхнего уровня .onion. Такие сайты используются, в том числе, и для совершения противоправных действий, но этой стороны вопроса мы касаться не будем. Нас интересует Tor как средство для защищенного доступа к всеобщим сайтам рядовыми пользователями. И в этом случае, используя Tor, мы можем защитить свои данные от назойливых рекламодателей и их не совсем честных маркетинговых ходов, скрыть свое реальное местонахождение, находясь в сети, получить доступ к необходимым интернет-ресурсам в странах, где они заблокированы или недоступны по каким-либо причинам.

Но, к сожалению, эта система не является панацеей и не способна на 100% защитить своих пользователей от вторжения в частную жизнь и дать им полную анонимность. Дело в том, что Tor скрывает cам факт связи между клиентом и сервером, но не обеспечивает полную защиту передаваемых данных так, как это, допустим, делает VPN.

Для 100%-ной безопасности требуется дополнительное шифрование как самих каналов связи (например, использования HTTPS при соединении с сайтами, OTR при общении в мессенджерах, PGP/GPG при пересылке электронных писем, FTPS при загрузке/выгрузке файлов, SSH/OpenSSH при организации удаленного доступа), так и передаваемых данных. Кроме того, Tor работает по протоколу SOKS, который поддерживается далеко не всеми приложениями, и наоборот — Tor поддерживает не все протоколы, которые используют популярные сервисы. Например, сеть не обеспечивает полную анонимность при использовании VoIP-сервисов и BitTorrent. Skype не будет по умолчанию корректно работать через Tor, а в браузере Tor по умолчанию деактивирован Flash, так как он может подключаться к удалённым серверам самостоятельно, выдавая таким образом данные о пользователе.

Кроме того, ваш провайдер будет видеть, что вы испольуете Tor, так как его адреса общедоступны. Существует мнение, что к пользователям Tor спецслужбы проявляют особый интерес — так это или нет, понятия не имею, но и привлекать к себе дополнительное внимание, когда ничего плохого, вроде, не делаешь, тоже не хочется. Как ни странно, скрыть факт использования Tor помогает именно VPN. Что ж, пора рассмотреть и эту технологию обеспечения анонимности.

VPN

VPN — это общее название сети или соединения, которое создано внутри или поверх другой сети, например Интернет. Упрощенно, представляет собой туннель из VPN-клиента, установленного на устройстве пользователя, и VPN-сервера. Внутри этого туннеля происходит шифрование данных, которыми обмениваются пользователь и веб-ресурсы. Суть технологии VPN заключается в защите трафика любых информационных сетевых систем, аудио- и видеоконференций, систем электронной коммерции и т.д.

На сегодняшний день VPN является одним из самых надежных способов передачи данных благодаря тому, что в этой технологии реализован опыт двух серьезных компаний — Microsoft и Cisco. К примеру, совместная работа протокола РРТР (детище Microsoft) и GRE (продукт Cisco). А также еще более совершенный протокол L2TP и L2F- также являются разработками Microsoft и Cisco.

Конфиденциальность данных при VPN-соединении обеспечивается за счет того, что шифрование происходит на уровне отправителя, а расшифровка — только на уровне получателя. Содержание перехваченных пакетов, отправленных в такой сети, понятно только владельцам общего ключа шифрования, длина которого — важнейший параметр безопасности.

Ключ формируется на устройстве пользователя и сервере и доступен только им. Формирование происходит на основе случайных данных вроде случайного вопроса, ответа вашего компьютера, времени ответа, операционной системы и т.д. Этот набор факторов неповторим. Любой злоумышленник для подбора способа расшифровки должен будет повторить все эти случайные факторы, что практически невозможно, так как современные VPN-сервисы используют мощные алгоритмы шифрования на уровне финансовых организаций.

Таким образом, VPN защищает все исходящие и входящие данные на устройстве пользователя. Также пользователь получает IP-адрес VPN-сервера, который заменяет его собственный, при этом существует возможность выбора IP по локации. Допустим, вы хотите подключиться к какому-либо сервису как пользователь из США, тогда вам нужно выбрать IP американского сервера.

Благодаря смене IP и шифрованию обеспечивается безопасность ваших данных от хакеров и других злоумышленников, а также полностью скрывается ваша активность в Интернете.

Из недостатков VPN можно отметить снижение скорости трафика. Также вам, скорее всего, придется заплатить за использование хорошего VPN-сервиса, если защищенное соединение необходимо регулярно.

У некоторых VPN-провайдеров существует проблема с утечкой информации через IPv6 и/или при помощи подмены DNS, но полагаю, что теперь, когда на это обратила внимание общественность, улучшения в защите не заставят себя ждать.

Итак, немного резюмируем.

- VPN соединяет вас с сервером, который вы сами выбрали, в нужной вам стране. Tor перебрасывает вас по разным серверам, расположенным в разных точках мира без вашего контроля над процессом.

- VPN скрывает ваше реальное местоположение и предоставляет новый IP-адрес — выбранного вами сервера. Tor скрывает ваш реальный IP и предоставляет случайный адрес последнего узла, к которому вы подсоединились.

- VPN шифрует ваши данные на всем пути до сервера и обратно. Tor посылает расшифрованные данные с последнего узла, к которому вы подключались, подвергая их риску.

- Выбирая для использования какой-либо VPN-клиент, вы доверяете свои данные конкретному VPN-провайдеру, поэтому должны быть в нем уверены. Выбирая Tor, вы, возможно, доверяете свои данные Американскому правительству и другим спонсорам проекта — спорно, но не исключено.

- VPN позволяет вам защищать переписку в VoIP-сервисах и пользоваться торрентами. Tor поможет, только если VoIP-приложение использует соответствующие протоколы.

- VPN может допускать утечку данных, если используются устаревшие технологии. Tor не может скрыть факт использования самого себя.

Таким образом, мы видим, что Tor и VPN имеют свои преимущества и недостатки и могут служить нам в разных ситуациях и для разных целей.

Допустим, если вам просто нужно получить доступ к какому-либо контенту на сайте, то можно использовать любой из них, а вот воспользоваться Skype в стране, где он запрещен, без дополнительных усилий получится только с VPN.

Если вам необходимо выйти в сеть “из конкретной страны”, то лучше воспользоваться VPN-сервисом с наличием соответствующей локации, а если нет разницы, откуда вы путешествуете, а важна лишь анонимность, то подойдет и Tor.

Примеров может быть масса.

Для максимальной защиты, если вы работаете с очень ценными данными, можно использовать связку Tor+VPN и не бояться никого и ничего 🙂

Я, допустим, пользуюсь Tor на компьютере, а на мобильных девайсах — Hideninja VPN. Также периодически для удобства подключаю VPN-расширение в Google Chrome. Такая система меня пока не подводила.

Если мной не были учтены какие-либо преимущества или недостатки этих технологий — прошу в комментарии.

Источник: trashbox.ru

Совместное использование Tor и VPN

Если Вы начали читать данную статью, наверняка, у вас не возникает вопрос зачем пользоваться VPN и Tor. Каждая из этих технологий способна обеспечить приемлемый уровень приватности, а это как минимум скрыть ваш IP адрес и трафик от посторонних глаз. Вместе с тем как VPN, так и Tor помимо ряда очевидных достоинств, обладают недостатками, эксплуатация которых может позволить раскрыть вашу настоящую личность.

Предпосылки использовать Tor и VPN одновременно

К фундаментальным проблемам можно отнести централизацию большинства VPN решений. Контроль за VPN сетью находиться в руках её владельца, пользуясь VPN вы должны полностью понимать политику сервиса в области раскрытия данных и хранения логов, внимательно читать соглашение об оказании услуг.

Пример из жизни, в 2011 году ФБР арестовала хакера Cody Kretsinger, который пользовался достаточно известным британским сервисом HideMyAss для взлома Sony. Переписка хакера в IRC попала в руки федералов, даже не смотря на то, что сервис в своём лицензионном соглашении утверждает, что они собирают только общую статистику и не записывают IP-адреса клиентов и их трафик.

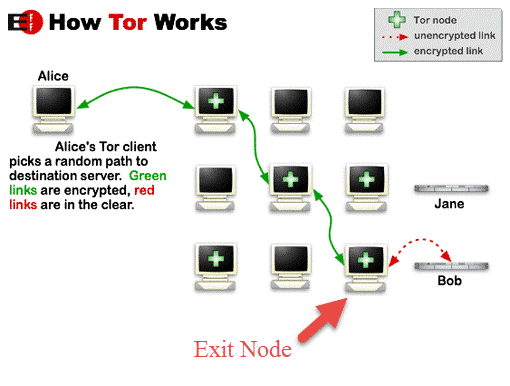

Казалось бы, сеть Tor, как более надежное и децентрализованное решение должна помочь избежать подобных ситуаций, но и тут не обошлось без подводных камней. Проблема в том, что каждый может запустить свой выходной узел Tor. Трафик пользователей проходит через такой узел в незашифрованном виде, что позволяет владельцу выходного узла злоупотреблять своим положением и анализировать ту часть трафика которая проходит через подконтрольные ему узлы.

Это не просто теоретические выкладки, в 2016 году ученые из университета Northeastern опубликовали исследование в котором всего за 72 часа нашли 110 вредоносных выходных узлов, шпионящих за пользователями анонимной сети. Логично предположить, что таких узлов на самом деле больше, а учитывая общее небольшое количество узлов (всего около 7000 на июнь 2017) ничто не мешает соответствующим организациям анализировать значительную часть Tor трафика.

Также много шуму наделала недавняя история с эксплойтом для браузера Firefox который ФБР использовала для деанонимизации пользователей Tor. И хотя разработчики активно работают над устранением подобных проблем, никогда нельзя быть уверенным в том, что не существуют уязвимости не известные широкой общественности.

Не смотря на то, что Tor предполагает более высокий уровень анонимности чем VPN, за это приходится платить скоростью соединения, невозможностью использовать p2p сети (Torrent, Gnutella) и проблемы с доступом к некоторым ресурсам интернет, так как часто админы блокируют диапазон IP адресов Tor.

Хорошая новость заключается в том, что можно совместно использовать обе технологии с целью нивелировать недостатки каждой и добавить дополнительный уровень безопасности, конечно за это придется заплатить еще большим снижением скорости. При этом важно понимать, что существует два варианта связки VPN и Tor, подробно остановимся на достоинствах и недостатках каждого.

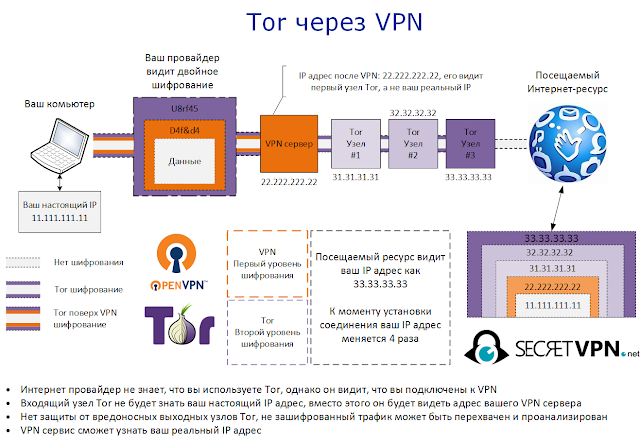

Tor через VPN

В такой конфигурации вы сначала подключаетесь к VPN серверу, а потом используете сеть Tor поверх VPN соединения.

Получается следующая цепочка:

Ваше устройство -> VPN -> Tor -> Интернет

Это именно то, что происходит, когда вы запускаете Tor браузер или защищенную ОС Whonix (для большей безопасности) в системе с уже подключенным VPN. При этом очевидно, что ваш внешний IP будет принадлежать диапазону сети Tor.

Достоинства Tor через VPN:

- Ваш провайдер не будет знать, что вы используете Tor (однако он будет видеть, что вы подключены к VPN), в некоторых ситуациях это может помочь избежать атаки по времени (см. ниже).

- Входящий узел Tor не будет знать ваш настоящий IP адрес, вместо этого он будет видеть адрес вашего VPN сервера. Это дополнительный уровень защиты (при условии, что вы пользуетесь анонимным VPN который не ведет логи).

- Сохраняется доступ к анонимным сервисам сети Tor (домен .onion).

Недостатки Tor через VPN:

- Ваш VPN провайдер знает ваш реальный IP адрес.

- Нет защиты от вредоносных выходных узлов Tor, не зашифрованный трафик может быть перехвачен и проанализирован.

- Выходные узлы Tor часто заблокированы по IP.

Важно отметить, что для сокрытия факта использования Tor от глаз провайдера можно использовать не только VPN, но и Obfsproxy.

VPN через Tor

Данная конфигурация предполагает сначала соединение с сетью TOR, а потом использование VPN поверх Tor для выхода в сеть.

Цепочка соединений выглядит следующим образом:

Ваше устройство -> VPN-> Tor -> VPN -> Интернет

Достоинства VPN через Tor:

- Так как вы соединяетесь с VPN сервером через Tor, VPN провайдер не может узнать ваш реальный IP адрес, он видит только адрес выходного узла сети Tor. Настоятельно рекомендуем использовать анонимный метод оплаты (например, пропущенные через миксер биткоины) и Tor для доступа к сайту VPN провайдера в момент приобретения VPN подписки.

- Защита от вредоносных узлов Tor, так как данные дополнительно зашифрованы с помощью VPN.

- Доступ к сайтам которые блокируют соединения из Tor

- Возможность выбора местонахождения сервера

- Весь трафик направляется через Tor

Недостатки VPN через Tor:

- VPN сервис может видеть ваш трафик, хотя и не может ассоциировать его с вами

- Ваш интернет провайдер видит, что трафик направляется в сторону одного из узлов Tor. Это немного повышает риск атаки по времени.

Чтобы настроить VPN через Tor можно пойти двумя путями:

- Использовать стандартный Tor браузер. Недостаток такого подхода заключается в том, что придется запускать и держать постоянно включенным браузер Tor при работе с VPN.

- Установить Tor Expert Bundle как службу Windows. Такая настройка несколько сложнее, но зато вы получите постоянно работающий Tor на вашем компьютере и перед подключением VPN отпадает необходимость запускать Tor браузер

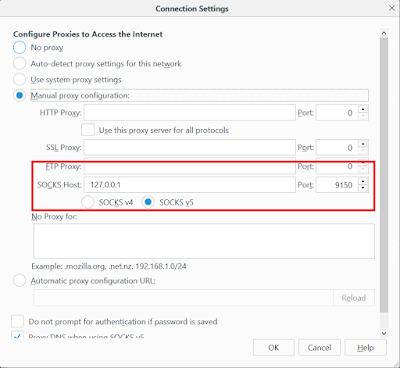

Настройка VPN через Tor с помощью браузера Tor.

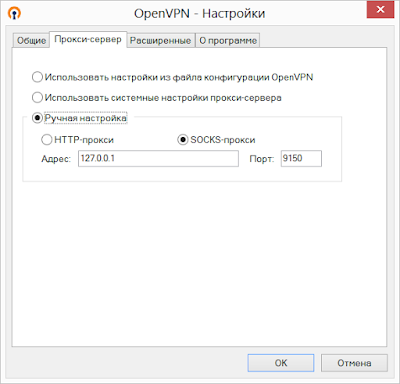

1. Запустите Tor браузер, перейдите в меню настроек (Options), далее Advanced -> Network -> Settings. Перед вами откроется окно настроек Прокси. Здесь нет особой необходимости что-то менять. Видно, что пока включен Tor браузер ваш компьютер работает как SOCKS v5 прокси и принимает соединения на порту номер 9150.

2. Далее осталось указать нашему VPN клиенту использовать Tor прокси запущенный на вашем компьютере. В случае с OpenVPN это делается в настройках программы как на снимке экрана. Тоже самое можно сделать в файле конфигурации OpenVPN указав директиву socks-proxy 127.0.0.1 9050

Настройка VPN через Tor с помощью Expert Bundle.

1. Скачайте Expert Bundle c официального страницы загрузки и поместите в выбранную папку. Мы это сделали в папку tor на диске C:.

2. Необходимо установить и запустить Tor в качестве службы Windows. Для этого откройте командную строку с правами администратора, перейдите в папку с tor и выполните команду tor.exe —service install. Проверить, что Tor запущен в качестве службы можно в оснастке services.msc

3. Далее указываем OpenVPN клиенту использовать Tor прокси, как мы это делали ранее.

Еще больше Tor и VPN

Отметим, что ничто не мешает расширить схемы описанные выше и использовать Tor поверх VPN поверх Tor. Например, запустив анонимную виртуальную ОС Whonix на компьютере с настроенной конфигурацией VPN через TOR.

Получается следующая схема:

Ваш компьютер -> VPN-> Tor -> VPN ->Tor -> Интернет

Недостаток такой схемы еще большая потеря скорости соединения по сравнению с предыдущими конфигурациями

Вредоносные выходные узлы Tor

Когда Вы используете Tor, ваш трафик проходит через несколько узлов, последний из них называется выходной узел (exit node). Такой узел обрабатывает интернет трафик в незашифрованном виде (красная стрелка на скриншоте), если только не используется дополнительный уровень шифрования такой как HTTPS. Это значит, что любой владелец выходной ноды может шпионить за трафиком пользователей Tor.

Обычно это не вызывает проблем, так как личность пользователя скрыта за двумя или более дополнительными нодами, через которые проходит трафик прежде чем достичь выходного узла. Однако, если не зашифрованный трафик содержит персональную информацию она может быть использована для установления вашей личности.

Бывали случае, что такие вредоносные выходные узлы перенаправляли пользователей на фишинговые сайты, поэтому всегда стоит обращать внимание на подлинность SSL сертификата.

Атака по времени

Это техника, используется для деанонимизации пользователей VPN и Tor путем сопоставления времени их подключения к сети со временем анонимной интернет активности.

Пример такой атаки — это история студента Гарвардского университета по имени Eldo Kim, который сообщил через Tor о заложенной бомбе, чтобы не пойти на финальный экзамен. Он был раскрыт, потому что в это же время использовал сеть университета для доступа к Tor, чтобы послать сообщение о бомбе.

И хотя в глобальном масштабе такая атака трудноосуществима, это не значит, что она невозможна. Учитывая, что соответствующие структуры вполне могут иметь достаточное количество выходных узлов Tor под своим контролем.

Совместное использование Tor и VPN добавляет дополнительный уровень безопасности, что позволяет снизить риски подобных атак.

Что же выбрать?

VPN через Tor выглядит более предпочтительным вариантом, который позволяет добиться настоящей анонимности, так как даже ваш VPN сервис не знает кто вы (при условии анонимной оплаты и покупки VPN подписки через Tor). Дополнительно осуществляется защита от вредоносных выходных узлов Tor, а так как ваш видимый IP-адрес при этом не принадлежит сети Tor вы избегаете проблем с блокировкой адресов Tor многими web сайтами.

Однако стоит понимать, чтобы такая схема работала, ваш VPN провайдер должен обеспечивать реальную защиты, не вести логи и быть зарегистрирован в безопасной стране, например, в Гонконге или Швейцарии.

Tor через VPN не предоставляет защиты от вредоносных узлов Tor и не позволяет обходить блокировки IP-адресов Tor, но в тоже время скрывает ваш трафик от VPN сервиса. Хороший вариант, когда вы не доверяете своему VPN провайдеру, с другой стороны зачем им тогда пользоваться.

В независимости от того, какую конфигурацию вы выбрали, совместное использование VPN и Tor обязательно улучшит вашу безопасность и анонимность и позволит избавиться от недостатков использования каждой из технологии по отдельности.

Однако если вам нужна очень высокая степень защиты, не забудьте зашифровать ваши данные. Отличная идея — это использовать скрытую операционную систему в VeraCrypt.

Позаботьтесь о надежном VPN, попробуйте анонимный VPN от SECRETVPN, при этом Вы получите полное отсутствие лог файлов, более 100 серверов, чистый OpenVPN и никаких сторонних приложений. Сервис зарегистрирован в Гонконге, а все сервера оформлены на подставных лиц.

Оставляйте свои комментарии и вопросы ниже, а также подписывайтесь на нас в социальных сетях

Источник: secretvpn.net

Tor и VPN

Да! Использование Tor вместе с VPN обеспечит вам максимальную защиту.

Как правильно: подключиться к Tor через VPN или к VPN через Tor?

Сперва подключитесь к VPN, а потом — к Tor. Мы объясним, почему нужно сделать именно так.

Сначала подключитесь к VPN, а потом — к Tor (Onion-через-VPN)

Если сначала вы подключитесь к VPN, а потом к Tor (подключение типа «Tor-через-VPN» или «Onion-через-VPN»), то получите максимум конфиденциальности, обеспечиваемой сетью Tor. Кроме того, подключение этого типа помешает узлам Tor узнать ваш исходный IP-адрес, что послужит дополнительным уровнем защиты. Наконец, вам не придется волноваться о том, что ваш интернет-провайдер обнаружит факт подключения к Tor — он увидит лишь зашифрованный трафик, отправленный вашему VPN-серверу.

Подключение типа «Tor-через-VPN» также откроет вам доступ к сети Tor, причем даже там, где она заблокирована — например, в офисных и школьных сетях, а также в некоторых странах.

Другим преимуществом подключения типа Tor-через-VPN является тот факт, что ваш VPN-сервис не узнает, что вы делали в сети Tor. А если вы столкнетесь с ошибкой работы Tor Browser (что уже случалось ранее), то подключение к VPN, установленное в первую очередь, станет дополнительным уровнем защиты между вами и возможной как следствие ошибки утечкой данных.

Установить такое соединение очень просто: сперва подключитесь к вашему любимому VPN-серверу, а потом запустите Tor Browser.

Tor или VPN

Сеть Tor и VPN-сети — это инструменты обеспечения приватности, но в их основе лежат разные принципы работы.

Что такое Tor?

Tor — это открытая сеть, к которой может присоединиться любой желающий и внести свой вклад или бесплатно воспользоваться ей. Перенаправление данных через серверы сети позволяет анонимизировать трафик, однако это медленный и недостаточно эффективный процесс. Сеть не собирает пользовательские данные в принципе, хотя развернутые злоумышленниками узлы Tor могут вести ограниченные журналы подключений. Доверять этой сети не обязательно, более того — вы должны исходить из того, что какая-то ее часть точно находится под наблюдением.

Что такое VPN?

В свою очередь, VPN-приложение перенаправляет все данные через VPN-сеть, причем даже данные, отправленные по протоколу P2P (как, например, при обмене файлами). VPN-приложение также шифрует данные, чтобы не дать посторонним получить к ним доступ. Разумеется, раз трафик проходит через серверы VPN-сети, то пользователь должен в известной степени довериться VPN-сервису и надеяться, что тот не ведет журналы действий и подключений. Вот только для работы VPN-сервисам всё же необходимо собирать определенные пользовательские данные — например, платежные.

Почему сначала VPN, а потом Tor?

Создание туннеля через сеть Tor и подключение из нее к вашему VPN-сервису (подключение типа «VPN-через-Tor») — это гораздо более сложная для настройки задача.

ExpressVPN не поддерживает этот метод подключения, так как он не делает ваше соединение более анонимным. Безусловно, соединение этого типа не позволяет выходному узлу следить за вашим трафиком, однако оно позволяет следить за ним VPN-сервису.

В теории, если VPN-сервис не ведет журналы онлайн-действий и подключений, вы можете доверить ему даже такие данные. Иными словами, речь заходит про доверие — и это в ситуации, где верить на слово не стоит. Как следствие, вы не получаете никаких преимуществ в плане анонимности, но вынуждены при этом терпеть медленные подключения сети Tor.

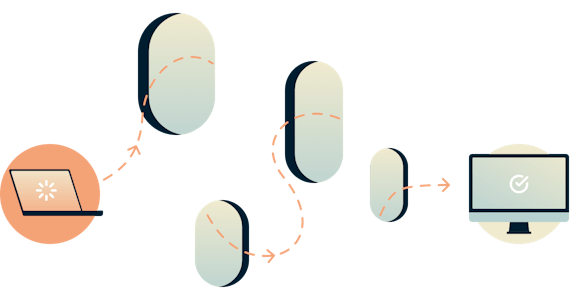

Как Tor работает без VPN?

Сеть Tor представляет собой несколько уровневых последовательностей прокси-серверов, перенаправляющих зигзагообразно ваш трафик, пока тот не достигнет точки назначения (именно из-за своей уровневой структуры, чем-то похожей на слои лука, эта сеть и получила название The Onion Router — сокращенно Tor).

Ваши данные проходят минимум через 3 узла.

- Входной узел, который неминуемо узнает ваш IP-адрес.

- Промежуточный узел (реле), который не позволяет выходному узлу выяснить, каким входным узлом вы воспользовались, и самым существенным образом усложняет задачу по сопоставлению этих сведений.

- Выходной узел, где известно, к какому сайту вы подключаетесь, но неизвестно, кто вы.

Эти три узла отделяют ваш IP-адрес от ресурса, к которому вы хотите получить доступ. Как следствие, две стороны могут теперь передавать данные друг другу без посредника, которому известно, кто есть кто.

Как правило, в сеть Tor заходят с помощью Tor Browser — специального браузера, созданного на базе Firefox. Tor Browser обеспечивает пользователям защиту и конфиденциальность, чем и отличается от большинства других веб-браузеров, для которых приоритетом является скорость, а не защита пользователей от различных угроз и атак (например, от сбора цифровых отпечатков браузера).

Вне всякого сомнения, Tor — это золотой стандарт анонимизации интернет-трафика, однако эта система работает медленно и недостаточно эффективно. Браузер Tor Browser по умолчанию защищает только свой собственный трафик. В свою очередь, трафик сторонних приложений остается без защиты, то есть их придется настраивать отдельно. Куда более безопасным вариантом является TAILS — целая операционная система, позволяющая перенаправлять все ваши данные от всех программ и приложений через сеть Tor.

Нарушает ли использование Tor закон или нет?

Использование Tor совершенно законно, более того — это исключительно ценный инструмент для диссидентов и информаторов, позволяющий им безопасно общаться. Кроме того, некоторые люди используют эту сеть, чтобы получить доступ к заблокированным в их странах сайтам — например, к Facebook. Конечно, работают с Tor и преступники, а потому даже простое подключение к этой сети может вызвать определенные подозрения как у вашего интернет-провайдера, так и у правоохранительных органов.

VPN + Tor = лучшая защита

Сеть Tor — это удивительный инструмент защиты конфиденциальности. Во всем, что касается обеспечения анонимности в Интернете, Tor не имеет конкурентов. Эта сеть может оказаться единственным средством, способным защитить вас от слежки со стороны правительственных или других органов, использующих продвинутые и дорогие системы.

Использование соединения типа Tor-через-VPN делает ваше подключение более приватным. Подключитесь к вашей VPN, а затем откройте Tor Browser, чтобы зайти в сеть Tor и не дать при этом интернет-провайдеру повод взять вас на карандаш.

Источник: www.expressvpn.com