Этичный хакинг и тестирование на проникновение, информационная безопасность

Как пользоваться Kali Linux в WSL (подсистеме Windows для Linux): подборка лучших программ (ч. 2)

Это вторая подборка инструментов Kali Linux, которые прекрасно работают в WSL (подсистеме Windows для Linux), и при этом являются достаточно простыми, чтобы ими мог воспользоваться любой пользователь Windows, независимо от его умений работать в операционной системе Linux.

Само собой, начать рекомендуется с первой части «Как пользоваться Kali Linux в WSL (подсистеме Windows для Linux): подборка лучших программ (ч. 1)», причём также ознакомиться со статьями по работе в WSL, ссылки на которые как раз даны в этой первой части.

В этой статье мы уже не будем останавливаться на вопросах как запустить Kali Linux в WSL и как открыть графический интерфейс — всё это есть в предыдущей части.

Просмотр и очистка метаинформации

Метаинформация — это настолько важный вопрос, что стоило его осветить уже в первой части, но она получилась и без того обширной.

Подборка ПОЛЕЗНЫХ программ для GNU/Linux #2

Если вам хочется узнать, что такое метаинформация и как она может навредить, то дополнительные для чтения ссылки я дам чуть ниже, а сейчас пока краткая инструкция, как просмотреть и удалить метаинформацию из офисного файла, фотографии или любого другого.

Начните с установки программы mat2:

sudo apt install mat2

Чтобы просмотреть метаданные любого файла, выполните команду вида (с опцией -s):

mat2 -s /ПУТЬ/ДО/ФАЙЛА

Чтобы очистить метаданные в файлах, выполните команду вида:

mat2 /ПУТЬ/ДО/ФАЙЛА

Как мы помним из раздела «Как в Linux открыть файл Windows», для доступа к файловой системе нужно воспользоваться смонтированными дисками, которые находятся по пути /mnt/, например, диск C:/ смонтирован в директорию /mnt/c.

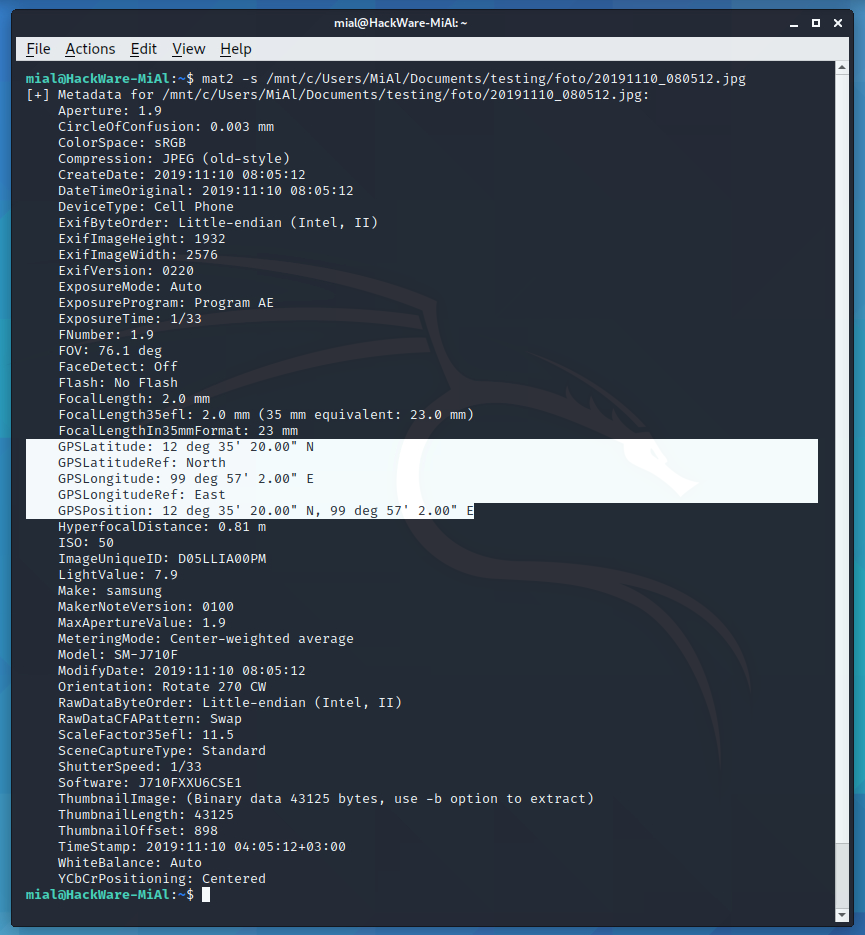

К примеру, я хочу посмотреть метаданные файла 20191110_080512.jpg, который находится в папке C:UsersMiAlDocumentstestingfoto. Тогда путь из Kali Linux в WSL до него будет следующий: /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

Подставляем этот путь в команду, которая дана выше:

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

И вот они — метаданные!

Особенно обратите внимание на GPS координаты — они показывают точное расположение в момент съёмки:

GPSLatitude: 12 deg 35′ 20.00″ N GPSLatitudeRef: North GPSLongitude: 99 deg 57′ 2.00″ E GPSLongitudeRef: East GPSPosition: 12 deg 35′ 20.00″ N, 99 deg 57′ 2.00″ E

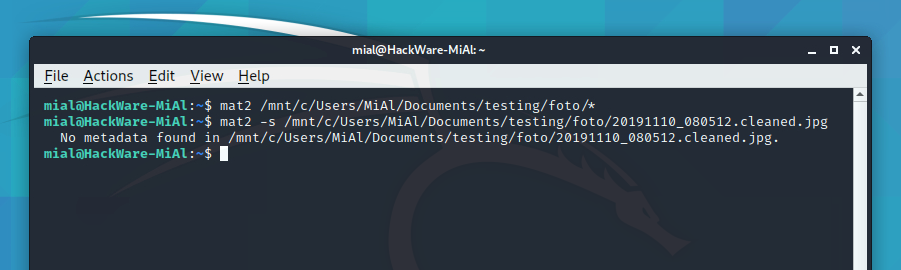

Если вы хотите увидеть свойство всех фотографий в папке, то вместо имени файла укажите символ * (звёздочка):

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/*

Если вы хотите очистить метаданные определённого файла, то укажите путь до него и его имя:

mat2 /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

Если вы хотите очистить метаданные всех файлов в папке, то вместо имени файла укажите * (звёздочку):

011 Популярные инструменты для взлома. Быстрый обзор

mat2 /mnt/c/Users/MiAl/Documents/testing/foto/*

Старые файлы останутся неизменными, но будут созданы новые файлы, в имени которых присутствует строка «.cleaned», и в которых полностью очищены метаданные.

Вы можете сами убедиться в том, что метаданных больше нет:

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.cleaned.jpg

Строка «No metadata found» означает, что метаданные не найдены.

Расширить свой кругозор о метаинформации и узнать забавные/неприятные ситуации, к которым она вас может привести, вы сможете прочитав статьи:

- Как в Windows получить GPS координаты фотографии для вставки в Google Maps (простой способ)

- Как узнать, где именно была сделана фотография (и сохранить ваше местоположение в тайне)

- Что такое данные EXIF и как я могу удалить их из моих фотографий?

- Как работает GPS

- Как узнать, сколько времени велась работа над документом

- Как удалить скрытую личную информацию, которую Microsoft Office добавляет к вашим документам

- Как просмотреть или отредактировать метаданные pdf или изображениях из командной строки Linux

- Программа mat2 в энциклопедии инструментов Kali Linux

- Программа mat в энциклопедии инструментов Kali Linux

- mat2: новая версия программы для удаления метаданных

- Как удалить метаданные файла на Linux

- Как посмотреть метаданные файлов MS Word. Как удалить и отредактировать метаданные Word

- Метаданные файлов LibreOffice: извлечение, удаление и редактирование

Генерация словарей

Если вам нужен список паролей, составленный по определённой закономерности, то вам поможет программа Maskprocessor.

Установите эту программу:

sudo apt remove maskprocessor git clone https://github.com/hashcat/maskprocessor cd maskprocessor/src/ make sudo mv ./mp64.bin /usr/bin/maskprocessor

Использование очень простое, главное запомнить условные обозначения групп символов:

Допустим, нужно составить список паролей из четырёх цифр, тогда команда следующая:

maskprocessor ?d?d?d?d

Пароль, в котором маленькая буква, затем большая буква, затем цифра и затем всё это повторяется ещё раз:

maskprocessor ?l?u?d?l?u?d

Пароль, который начинается на символы mial, а затем шесть цифр:

maskprocessor mial?d?d?d?d?d?d

Думаю, суть использования данной программой вы уловили.

Чтобы сохранить создаваемый словарь в файл, используйте конструкцию « > ИМЯ-ФАЙЛА», например:

maskprocessor mial?d?d?d?d?d?d > mial-pass.txt

Смотрите ещё больше примеров в статье «Программы для создания словарей».

Как узнать имя хоста по IP

dig -x IP-АДРЕС +short

можно узнать имя хоста.

Источник: hackware.ru

Топ-12 инструментов для пентеста на Kali Linux

Как понять, что проект уязвим? Мы собрали 12 популярных инструментов, которые широко используются пентестерами по всему миру, помогают находить бреши в безопасности и своевременно их устранять. Для удобства мы разделили их на 4 категории: комплексные инструменты, брутфорсеры, сканеры сетей и анализаторы трафика. Часть этих инструментов предустановлена в Kali Linux, а часть доступна для скачивания.

Комплексные инструменты

![]()

Это программы, которые характеризуются широкой функциональностью и обеспечивают комплексную проверку возможных уязвимостей.

Burp Suite

Популярная платформа для тестирования безопасности веб-приложений, которая доступна на Kali Linux из коробки. По сути, это набор взаимосвязанных компонентов, которые обеспечивают полноценный аудит безопасности.

OWASP ZAP

Кроссплатформенный инструмент с открытым исходным кодом, который поддерживается безопасниками со всего мира и имеет много общего с Burp Suite. OWASP ZAP удобен в использовании. Интерфейс состоит из нескольких окон. Есть поддержка 13 языков, включая английский. Вебинар «Безопасность WEB: уязвимости десериализации»14 июля в 16:00 в 16:00, онлайн, беcплатноtproger.ru События и курсы на tproger.ru

Позволяет автоматически находить уязвимости в безопасности веб-приложений в процессе разработки и тестирования. Таким образом, программа будет полезной не только пентестерам, но и самим веб-разработчикам.

Metasploit

Metasploit Framework — это популярная открытая платформа для создания и отладки эксплойтов под различные операционные системы. Включает в себя огромную базу опкодов и позволяет скрывать атаки от IDS/IPS систем. Благодаря этому тестирование на уязвимости максимально приближено к реальным сценариям.

На момент написания статьи проект насчитывает более 700 контрибьюторов. Metasploit Framework работает на Windows, Linux и других UNIX-подобных системах.

Брутфорсеры

![]()

John the Ripper

- перебором по словарю;

- полным перебором (брутфорс);

- гибридным способом.

У John the Ripper есть удобный GUI Johnny, который устанавливается отдельно. Но владельцам Linux придётся или собирать его из исходников самостоятельно, или довольствоваться консолью.

THC-Hydra

Простой в использовании многофункциональный брутфорс паролей, который завоевал популярность среди пентестеров по всему миру. Hydra поддерживает большое количество служб, отличается высокой скоростью работы, надёжностью и открытым исходным кодом. Работает через интерфейс командной строки с использованием словарей.

RainbowCrack

На официальном сайте программы можно найти демо и готовые радужные таблицы для алгоритмов хеширования LM, NTLM, MD5 и SHA1.

Сканеры сетей

![]()

Такие программы предназначены для сканирования локальных и внешних сетей с целью составления их карт и поиска возможных уязвимостей.

Nmap

ZMap

ZMap отличается высокой скоростью работы. Этот инструмент изначально создавался как более быстрая альтернатива Nmap для сканирования всей сети, а не отдельных фрагментов. Чтобы добиться скорости в 1,4 млн пакетов в секунду, достаточно обычного компьютера с гигабитным соединением.

Возникает вопрос: а зачем в таком случае нужен Nmap? Дело в том, что у ZMap есть существенный недостаток: очень высокая нагрузка, которая способна вывести из строя сетевое оборудование. Поэтому для точечного сканирования и небольших сетей предпочтительнее использовать Nmap.

Masscan

Анализаторы трафика

![]()

Это программы, которые позволяют перехватывать свой или чужой трафик с его дальнейшим анализом. Анализаторы трафика, также известные как снифферы, используются для диагностики сети и перехвата паролей.

tcpdump

tcpdump — сниффер с интерфейсом командной строки, с которым можно посмотреть, какие пакеты проходят через сетевую карту в данный момент. Чаще всего используется для отладки сети и в учебных целях, но возможности утилиты также позволяют проводить сетевые атаки и выявлять сканирование хоста.

За время существования этого инструмента формат его отчётов стал своего рода стандартом для других анализаторов, поэтому tcpdump без проблем работает в тандеме с другими программами.

Wireshark

Wireshark — это кроссплатформенный анализатор сетевых протоколов, который обеспечивает захват сетевых пакетов в реальном времени, просмотр их содержимого, сортировку и фильтрацию полученной информации, отображение статистики нагрузки на сеть и многое другое. Его возможности схожи с функциональностью tcpdump, но Wireshark выгодно отличает удобный пользовательский интерфейс, сортировка и фильтры. Инструмент с открытым исходным кодом.

Анализатор широко используется в государственных и образовательных учреждениях, на коммерческих и некоммерческих предприятиях.

mitmproxy

Консольная утилита для отладки, тестирования, оценки уровня конфиденциальности и тестирования на проникновение. С mitmproxy можно перехватывать, проверять, изменять и воспроизводить поток HTTP-трафика. Благодаря такой функциональности утилита широко используется не только хакерами и пентестерами, но также разработчиками веб-приложений для их своевременной отладки.

Заключение

Даже по отдельности эти программы эффективны. Если же использовать хотя бы по одному инструменту из каждой категории, вы обеспечите всесторонний анализ уязвимостей и тем самым повысите уровень информационной защищённости.

- ← Установка Red Hat: подробная инструкция для пользователей linux

- Как полюбить systemd →

Источник: clip-clap.ru

Лучшие инструменты фишинга для Kali Linux

Фишинг — самый популярный способ в хакерстве. Его используют для взлома социальных сети, электронной почты, онлайн-покупки и банковские транзакции, и все они требуют использования нашей информации для входа или личных данных. Фишинг — это когда веб-сайт или приложение кажутся надежным источником, но это не так. В этой статье мы обсудим некоторые фишинговые инструменты для Kali Linux.

Лучшие инструменты фишинга для Kali Linux

Вот список лучших инструментов фишинга для Kali Linux:

Давайте рассмотрим каждый инструмент по отдельности. Но пока дисклеймер!

Статья написана в образовательных целях, для обучения этичных хакеров. Использование рассмотренных инструментов без надлежащего письменного разрешения, является незаконным и будет расцениваться, как уголовное преступление. Ни редакция spy-soft.net, ни автор не несут ответственность за ваши действия.

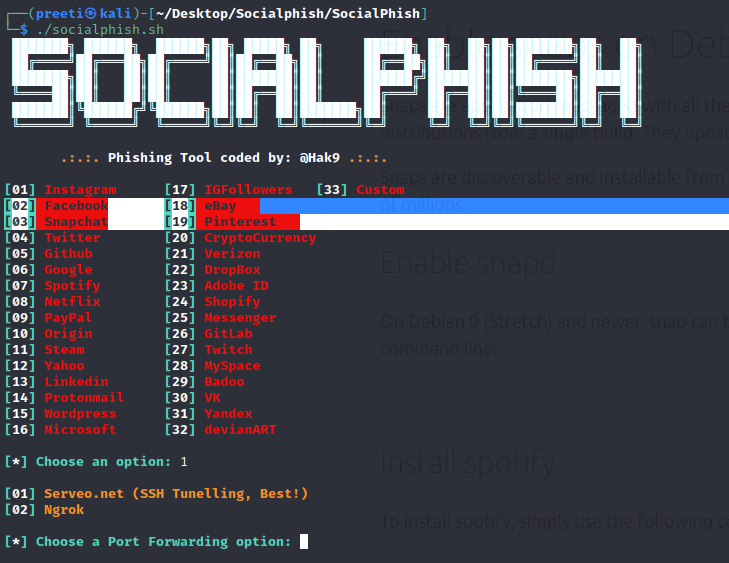

Socialphish

Socialphish — это инструмент для фишинга с открытым исходным кодом и множеством функций. Socialphish, который используется для проведения фишинговых атак на цели, становится все более популярным. Socialphish проще в использовании, чем Social Engineering Toolkit. Socialphish включает в себя различные шаблоны, созданные другим инструментом под названием Socialphish. Socailphish предоставляет фишинговые шаблоны для 33 известных веб-сайтов, включая Google, Facebook, Github, Yahoo, Snapchat, Spotify, Linkedin, Origin Steam, Microsoft, Yahoo, Github и т. д.

Socialphish также позволяет пользователям использовать собственный шаблон. Этот инструмент упрощает проведение фишинговых атак. Они могут проявить творческий подход, чтобы электронное письмо выглядело как можно более реальным.

Возможности Socialphish:

- Socialphish используется в фишинговых атаках.

- Socialphish создал более 30 фишинговых страниц веб-сайтов.

- Socialphish — это проект с открытым исходным кодом

- Инструмент Socialphish прост в использовании. Это не занимает дополнительного места.

- Социальный фиш написан на питоне

- Socialphish создает фишинговые страницы для популярных веб-сайтов, включая Instagram, Google, Github, Spotify, WordPress, Origin, Steam, Facebook, Snapchat, Netflix, Microsoft, Protonmail, Yahoo и т. д.

Установка Socialphish:

Для установки Socialphish используются следующие шаги:

Шаг 1: Чтобы установить инструмент Socialphish, сначала нам нужно открыть наш терминал Kali Linux и перейти на рабочий стол. Здесь нам нужно создать каталог с именем Socialphish. Мы установим инструмент в этот каталог.

cd Desktop

![]()

Шаг 2: Теперь мы на рабочем столе. Здесь нам нужно создать каталог с именем Socialphish. Используйте следующую команду, чтобы создать каталог Socialphish.

mkdir Socialphish

![]()

Шаг 3: Каталог создан. Теперь мы должны использовать следующую команду, чтобы перейти в этот каталог.

cd Socialphish

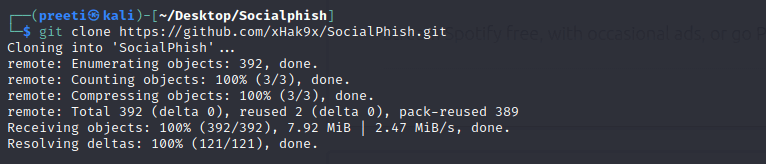

Шаг 4: Теперь мы находимся в каталоге Socialphish. Мы должны загрузить инструмент в этот каталог, что означает, что мы должны клонировать инструмент из GitHub. Чтобы клонировать инструмент с GitHub, выполните следующую команду:

git clone https : //github.com/xHak9x/SocialPhsih.git

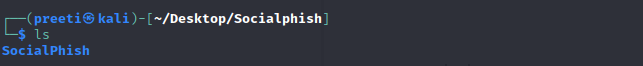

Шаг 5: Инструмент загружен в каталог Socialphish. Используйте следующую команду, чтобы просмотреть содержимое загруженного инструмента.

Шаг 6: Когда мы перечисляем содержимое инструмента, мы замечаем, что он создал новый каталог с именем SocialPhish. Чтобы увидеть содержимое инструмента, нам нужно перейти в этот каталог, чтобы просмотреть содержимое инструмента. Используйте следующую команду, чтобы перейти в этот каталог.

cd SocialPhish

Шаг 7: Затем используйте следующую команду, чтобы просмотреть содержимое этого каталога.

Шаг 8: Теперь с помощью следующей команды нам нужно дать разрешение инструменту.

chmod + x socialphish . sh

Шаг 9: Теперь мы можем использовать следующую команду для запуска инструмента. Эта команда откроет меню справки инструмента.

. / socialphish . sh

![]()

Инструмент работает. Теперь мы должны предоставить номер опции инструменту, для которого нам нужно создать фишинговую страницу.

Если мы хотим создать фишинговую страницу для Instagram, мы должны выбрать вариант 1. Вариант 2 приведет нас на фишинговую страницу Facebook.

Точно так же мы можем выбрать любой из 33 веб-сайтов инструмента.

Shell Phish

ShellPhish — это инструмент, который мы можем использовать для создания фишинговых страниц для наиболее известных сайтов социальных сетей, таких как Facebook, Twitter и Instagram. Приложение включает в себя фишинговые шаблоны для 18 известных веб-сайтов, большинство из которых являются поставщиками социальных сетей и электронной почты.

Этот инструмент упрощает проведение фишинговой атаки. Мы можем выполнить фишинг в этом инструменте (глобальная сеть). Мы можем использовать этот инструмент для получения учетных данных ID и пароля.

Установка ShellPhish:

Для установки Shell Phish используются следующие шаги:

Шаг 1: Чтобы установить ShellPhish, мы должны сначала открыть наш терминал Kali Linux, а затем перейти на рабочий стол.

Источник: spy-soft.net