Инструмент для взлома, который является компьютерная программа или программное обеспечение и помогает хакеру взломать компьютерную систему или компьютерную программу. Большинство людей используют для взлома Linux, так как это лучшая операционная система с открытым исходным кодом. Но как насчет пользователей Windows? Вы используете Windows и ищете инструменты для взлома? Здесь мы предоставили несколько инструментов для взлома для пользователей Windows.

Хотя существует не так много инструментов взлома для Windows, которые хорошо работают, вот некоторые из лучших инструментов взлома, которые выполняют взлом, анализ угроз безопасности и тестирование на проникновение.

12 лучших программ для взлома для пользователей Windows:

1. Metasploit — Программное обеспечение для тестирования на проникновение:

Он предоставляет данные об уязвимостях в системе безопасности и выполняет тесты на проникновение. Metasploit уклоняется от ведущих антивирусных решений в 90% случаев и позволяет полностью захватить взломанный компьютер из более чем 200 модулей.

ТОП-5 ХАКЕРСКИХ ПРОГРАММ ДЛЯ ПК ЧАСТЬ 2

Как тестер на проникновение, он выявляет уязвимости с помощью интеграции Nexpose с обратной связью, используя отчеты Top Remediation. Используя платформу Metasploit с открытым исходным кодом, пользователи могут создавать свои собственные инструменты и извлекать максимум из этого многоцелевого хакерского инструмента.

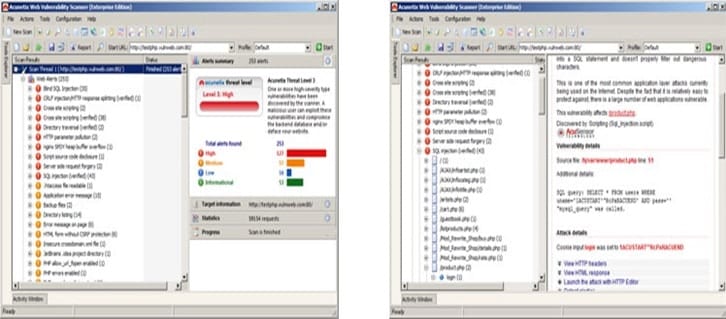

2. Веб-сайт Acunetix:

Acunetix это сканер веб-уязвимостей (WVS), который сканирует и обнаруживает недостатки на веб-сайте, которые могут оказаться фатальными. С помощью сканера веб-уязвимостей Acunetix вы можете выполнить полное веб-сканирование со своего компьютера в Windows.

Это быстро и легко, которое сканирует веб-сайты WordPress на предмет более чем 1200 уязвимостей в WordPress.

3. Nmap (сетевой картограф):

Nmap (Network Mapper) — это инструмент для сканирования портов. Он используется для обнаружения хостов и служб в компьютерной сети. Он поддерживает обнаружение хоста, сканирование портов, определение имени и версии службы, обнаружение ОС.

Он способен выполнять такие задачи, как инвентаризация сети, управление графиками обновления сервисов и мониторинг времени безотказной работы хоста или сервиса.

4. oclHashcat:

Возможно, вы знаете о бесплатном инструменте для взлома паролей Hashcat. В то время как Hashcat — это инструмент для взлома паролей на базе ЦП, oclHashcat — это расширенная версия, которая использует мощность вашего графического процессора. oclHashcat — это самый быстрый в мире инструмент для взлома паролей с первым и единственным в мире движком на основе GPGPU.

Какие инструменты используют хакеры | Утилиты для хакеров

Для использования этого инструмента пользователям NVIDIA требуется ForceWare 346.59 или новее, а пользователям AMD требуется Catalyst 15.7 или новее. Он выпускается как бесплатное программное обеспечение и версии, доступные для Linux, OS X и Windows, и могут быть в вариантах на базе процессора или графического процессора.

5. Боевой журнал

Battlelog предоставляет надежные и необнаруженные взломы для соревновательных игр, таких как Call of Duty, PUBG, Valorant, Overwatch и GTA — не многие из них. Преимущество использования читов с ними в том, что это гарантированно безопасно, что очень важно, если вы используете игровые читы, чтобы избежать бана или исключения из игры.

6. Wireshark:

Wireshark является передовым и широко используемым в мире анализатором сетевых протоколов.

Wireshark имеет богатые возможности, такие как глубокая проверка сотен протоколов с добавлением новых, многоплатформенность, т.е. Работает в Windows, Linux, macOS, Solaris, FreeBSD, NetBSD и многих других. Он отслеживает каждый байт данных, передаваемых через сетевую систему.

7. Мальтего:

Maltego это проприетарное программное обеспечение, используемое для разведки и криминалистики с открытым исходным кодом, разработанное компанией Paterva. Он фокусируется на предоставлении библиотеки преобразований для обнаружения данных из открытых источников и визуализации этой информации в формате графика, подходящем для анализа ссылок и интеллектуального анализа данных.

Это отличный хакерский инструмент, который анализирует реальные связи между людьми, компаниями, веб-сайтами, доменами, DNS-именами, IP-адресами, документами и т. Д. Основанный на Java, этот инструмент работает с простым в использовании графическим интерфейсом с потерянными параметрами настройки во время сканирования.

8. Инструментарий социального инженера:

Это продвинутая платформа для моделирования нескольких типов атак социальной инженерии, таких как сбор учетных данных, фишинговые атаки и многое другое.

Он автоматизирует атаки и генерирует замаскированные электронные письма, вредоносные веб-страницы и многое другое.

9. Сканер уязвимостей Nessus :

Nessus — это запатентованный комплексный сканер уязвимостей, разработанный Tenable Network Security.

Это бесплатно для личного использования в некоммерческой среде. Nessus позволяет сканировать

- Уязвимости, которые позволяют удаленному хакеру контролировать или получать доступ к конфиденциальным данным в системе.

- Неверная конфигурация (например, открытый почтовый ретранслятор, отсутствующие исправления и т. Д.).

- Пароли по умолчанию, несколько общих паролей и пустые / отсутствующие пароли для некоторых системных учетных записей. Nessus также может вызвать Hydra (внешний инструмент) для запуска атаки по словарю.

- Отказ в обслуживании стека TCP / IP с использованием искаженных пакетов

- Подготовка к аудитам PCI DSS

Большая часть мира использует Nessus для аудита критически важных корпоративных устройств и приложений.

10. Удаленный сканер безопасности Nessus:

Это был открытый исходный код, но недавно он был изменен на закрытый. Это наиболее часто используемый сканер безопасности в более чем 75,000 XNUMX организаций по всему миру.

Большая часть мира использует Nessus для аудита критически важных корпоративных устройств и приложений.

11. Кисмет:

Судьба отличается от других беспроводных сетевых извещателей пассивной работой. А именно, без отправки каких-либо регистрируемых пакетов, он может обнаруживать присутствие как беспроводных точек доступа, так и беспроводных клиентов и связывать их друг с другом.

Это также наиболее широко используемый и современный инструмент беспроводного мониторинга с открытым исходным кодом. также включает в себя базовые функции беспроводной IDS, такие как обнаружение активных программ прослушивания беспроводных сетей, включая NetStumbler, а также ряда атак на беспроводные сети.

12. Нетстамблер:

NetStumbler (также известный как Network Stumbler) — это инструмент для Windows, который облегчает обнаружение беспроводных локальных сетей с использованием стандартов 802.11b, 802.11a и 802.11g WLAN.

Он работает в операционных системах Microsoft Windows. Он используется для вардрайтинга, проверки конфигурации сети, поиска мест с плохой сетью, обнаружения неавторизованных точек доступа.

13 inSSIDer:

Это популярный сканер Wi-Fi для операционных систем Microsoft Windows и OS X.

Он выполняет различные задачи, включая поиск открытых точек доступа Wi-Fi, отслеживание мощности сигнала и сохранение журналов с записями GPS.

Набор для взлома программ. Выбираем инструменты для реверса.

![]()

Listen to this article

У каждого реверс-инженера, вирусного аналитика и просто исследователя со временем появляется устоявшийся набор утилит, которыми он постоянно пользуется для анализа, распаковки или кряка. В этом обзоре я поделюсь своей версией. Это будет полезно всем, кто еще не обзавелся своим набором и только приступает к изучению этой темы. Впрочем, и опытному реверсеру должно быть любопытно, что используют коллеги по цеху.

Detect it Easy (DiE)

Это отличная программа для определения упаковщиков, которая имеет весьма широкий набор полезных функций. Например, она позволяет просматривать энтропию секций файлов, что помогает визуально определять наличие шифрования.

ExeInfoPE

Это еще один детектор пакеров и протекторов. У него довольно своеобразный интерфейс, который придется по вкусу не всем. Зато программа часто обновляется, в ней полно интересных функций и есть дружелюбные подсказки по распаковке.

В общем, я бы порекомендовал ExeInfoPE новичкам. В нем есть база автоматических распаковщиков, и программа сама подскажет, каким инструментом снимать навесную защиту.

Ну и конечно, здесь присутствует весь стандартный набор возможностей: просмотрщик заголовков файлов, просмотр секций, hex-просмотрщик и даже некоторое количество маленьких встроенных утилит, типа TerminateProcess и прочего. Плюс есть поддержка плагинов.

HxD

Зачастую возникает необходимость обратиться к жесткому диску, памяти или приложению в бинарном режиме. Здесь на помощь приходят шестнадцатеричные редакторы, ярким представителем которых и является программа HxD. Она бесплатна, постоянно обновляется, поддерживает популярные форматы, хорошо ищет и обладает приятным интерфейсом. Есть и другие удачные фичи — например, возможность надежного удаления файлов (то есть затирания нулями). А еще у HxD есть портативная версия, чтобы было удобно держать на флешке.

HIEW

Hex-редактор с давней историей, но до сих пор поддерживаемый разработчиками. У него есть платная и бесплатная версия (20 долларов без возможности обновлений, 200 долларов с пожизненными апдейтами). Интерфейс в стиле Norton Commander может немного испугать молодежь, но с ним быстро свыкаешься. Отдельно радует возможность работать только с клавиатуры, вызывая все функции по горячим клавишам.

Pestudio

Это полезная программа, заточенная под анализ малвари. Она автоматически сканирует загруженный образец файла на VirusTotal, интересно отображает используемые в подопытном приложении функции таблицы импорта, показывает вирусные признаки приложения, используемые библиотеки и информацию заголовка PE-файла. Здесь же можно работать с ресурсами. Другими словами, это многофункциональный антивирусный комбайн начального анализа семплов.

PE-bear

Еще один интересный просмотрщик и редактор файлов формата PE и PE+. Содержит анализатор пакеров и протекторов, отображает информацию о файловых заголовках, ресурсах и секциях. При желании можно посмотреть hex-представление данных секций и дизассемблировать их в обычные мнемоники ассемблера.

У PE-bear приятный интерфейс и приятная утилита для сравнения файлов. Единственный недостаток — программа редко обновляется, хотя и имеет открытый исходный код. Так что, если найдешь в ней баг, всегда можешь поправить сам.

Fakenet-NG

Эта программа необходима для того, чтобы эмулировать работу с сетью. При изучении семплов малвари часто нужно просматривать все сетевые обращения: следить за запросами к DNS и HTTP, снифать трафик и определять IP-адреса управляющих серверов (если это, например, бот-вымогатель). Виртуальная машина по понятным причинам должна быть отключена от сети, и, если вирус это заметит, он не будет делать все то, что обычно делает.

Fakenet-NG постоянно обновляется и поддерживается, так что эту утилиту можно использовать на самых современных ОС.

ProcessExplorer

Обойтись без программ Sysinternals, которые мониторят обращения к файловой системе и процессам, было бы непросто. ProcessExplorer покажет все процессы в системе в форме иерархического дерева, чтобы легко можно было видеть, в каком порядке они порождаются. Кроме этого, можно узнать, какие динамические библиотеки подгружены в процессы, приоритеты, цифровые подписи, использование процессора и многое другое.

RegShot

Удобная программа для мониторинга изменений в реестре. RegShot делает снимки до и после работы интересующего тебя приложения, а потом показывает, где были изменения.

TCPView

Маленькая программа для мониторинга сетевой активности приложений. Можно смотреть, какие порты открывает приложение (локальные и удаленные), а также протоколы, идентификаторы процессов и счетчики пересылаемых пакетов. В общем, один из полезнейших инструментов в любом хакерском наборе!

Resource Hacker

Популярная программа для редактирования ресурсов. Позволяет редактировать манифест, иконки, текстовые диалоговые строки, информацию о курсоре и многое другое. Редактировать ресурсы приложения приходится не так часто, но, если все же возникнет такая нужда, приятно иметь под рукой подходящий инструмент.

По итогу

Топ 20 операционные системы для хакеров

Излюбленные операционные системы хакеров – операционные системы для этичного хакерства

Вы довольно долгое время ищите лучшую операционную систему для ведения этичной хакерской деятельности и тестирования на проникновение? Тогда остановитесь немедленно! В данной статье мы привели список самых широко используемых операционных систем для этичного хакерства.

Если вы действительно интересуетесь этичным хакерством или хотите знать, как работают некоторые инструменты кибербезопасности, то вам непременно стоит ознакомиться с приведенными ниже продвинутыми операционными системами для хакерской деятельности, некоторые из них используются хакерами и специалистами в сфере безопасности для поиска ошибок, неисправностей и уязвимостей в компьютерных системах и сетях.

Практически все лучшие этичные хакерские операционные системы базируются на ядре Linux, соответственно Linux всегда будет оставаться самой любимой системой хакеров – хотя, любая операционная система ориентированная на безопасность всегда будет являться лучшим другом хакера.

Хакером является тот человек, который ищет и использует уязвимости в компьютерной системе или сети. Мотивацией для хакера могут выступать различные вещи, такие как: извлечение выгоды, выражение протеста, вызов, получение удовольствия или же оценка найденных уязвимостей с целью оказания помощи в их удалении. Хакерство, само по себе, это один из видов искусства, и теперь, наконец, вы можете начать своё увлекательное путешествие в удивительный мир хакерства с помощью приведенных ниже хакерских операционных систем.

Лучшие операционные системы для этичного хакерства

Итак, вашему вниманию мы предоставляем 20 лучших дистрибутива для этичного хакерства или проведения тестирования на проникновение, а также для выполнения другого рода задач в сфере кибербезопасности.

1. Kali Linux

Kali Linux поддерживается и финансируется компанией Offensive Security Ltd., и именно эта операционная система возглавляет наш список. Kali Linux выступает довольно известной ОС, которая используется этичными хакерами и специалистами в сфере безопасности. Kali — это дистрибутив Linux, основанный на Debian, предназначенный для цифровой криминалистики и проведения тестирования на проникновение. Kali была разработана сотрудниками Offensive Security, а именно Mati Aharoni и Devon Kearns, посредством модернизации и изменения BackTrack — их предыдущего криминалистического дистрибутива Linux на базе Ubuntu.

Помимо поддержки персональных компьютеров, Kali Linux также имеет отдельно выделенный проект для совместимости и портирования на определенные Android-устройства под названием Kali Linux NetHunter. Это первая Android платформа с открытым исходным кодом для проведения тестирования на проникновение для устройств Nexus, созданная совместными усилиями членов сообщества Kali “BinkyBear” и Offensive Security. Данная операционная система поддерживает Wireless 802.11, одним нажатием кнопки вы установите MANA Evil Access Point, а также HID keyboard (позволяет вам запускать keyboard атаки против ПК), наряду с атаками BadUSB MITM.

Если же говорить об инструментах безопасности, то эта операционная система оснащена более 600++ различными инструментами для тестирования на проникновение, такими как: Aircrack-ng, Metasploit, THC Hydra и т.д. BackTrack (предшественник Kali) имел специальный режим, который назывался криминалистическим. Этот режим имеется и в Kali, что делает её хорошо адаптированной для проведения криминалистической работы.

2. BackBox

BackBox является дистрибутивом Linux для этичного хакерства, основанным на Ubuntu. Данная ОС предоставляет набор инструментов необходимых для оценки безопасности, анализа сети и системы и проведения тестирования на проникновение, а также полный набор других инструментов для ведения этичной хакерской деятельности и проверки безопасности.

BackBox включает в себя некоторые из самых используемых инструментов Linux для анализа и обеспечения безопасности. Их основной целью является оказание помощи специалистам в сфере кибербезопасности. Они включают в себя оценку уязвимости, компьютерный криминалистический анализ и эксплуатацию. Одно из самых больших преимуществ данного дистрибутива заключается в ядре его репозитория, которое постоянно обновляет до самых последних стабильных версий все имеющиеся инструменты для этичного хакерства. Все вышеперечисленное делает Backbox одним из самых любимых дистрибутивов Linux хакеров.

3. Parrot Security OS

Parrot Security OS (или ParrotSec) является GNU/LINUX дистрибутивом, основанным на Debian. Этот дистрибутив для этичного хакерства был создан для того, чтобы проводить тестирования на проникновение, оценку и уменьшение уязвимостей, компьютерную криминалистику и анонимный сёрфинг. Он был разработан Frozenbox’s Team.

Parrot — идеально подходящий Linux дистрибутив для этичного хакерства. В отличие от других подобных операционных систем, Parrot OS является довольно облегченным Linux дистрибутивом и может работать на машинах с 265МБ ОЗУ, он также подходит как для 32bit (i386), так и для 64bit (amd64). Некоторые специальные выпуски работают на 32bit машинах (486).

4. Live Hacking OS

Live Hacking OS является дистрибутивом Linux, в котором есть инструменты и утилиты для этичного хакерства, тестирования проникновения и дополнительной верификации в качестве контрмеры. Он включает в себя встроенный графический пользовательский интерфейс GNOME. Существует также второй вариант данного дистрибутива, который имеет только командную строку и, соответственно, имеет очень небольшие требования к оборудованию.

5. DEFT Linux

Аббревиатура DEFT означает Digital Evidence and Forensic Toolkit (Набор инструментов для сбора цифровых улик и компьютерной криминалистики). DEFT является дистрибутивом Linux с открытым исходным кодом, основанным на программном обеспечении DART (Digital Advanced Response Toolkit) и базирующимся на операционной системе Ubuntu. Данный дистрибутив был разработан главным образом для того, чтобы предложить одну из самых лучших платформ с открытым исходным кодом для компьютерной криминалистики, которая может быть использована отдельными индивидами, IT аудиторами, следователями, военными и полицией.

6. Samurai Web Testing Framework

Samurai Web Testing Framework является живой средой linux, которая была предварительно настроена для того, чтобы работать в качестве веб-среды для тестирования на проникновение. Live CD также содержит самые лучшие бесплатные инструменты с открытым исходным кодом, основной задачей которых является тестирование и атака веб-сайтов. Разрабатывая данную среду, мы основывались на нашем личном опыте в сфере безопасности для подбора оптимальных инструментов. Мы включили инструменты, которые используются на всех четырех этапах веб-тестирования на проникновение.

7. Network Security Toolkit

Network Security Toolkit (NST) — это основанный на Linux, загружаемый Live CD, который предоставляет инструменты для обеспечения компьютерной безопасности, а также и сетевые инструменты с открытым исходным кодом, которые выполняют стандартную диагностику безопасности, сети и отслеживают различные задачи. Данный дистрибутив может использоваться в качестве средства анализа надежности, проверки и мониторинга сетевой безопасности на тех серверах, на которых размещаются виртуальные машины. Большинство используемых дистрибутивом инструментов подробно описано в статье “125 лучших инструментов для обеспечения безопасности” (“Top 125 security tools”), размещённой на “Top 125 security tools”. NST имеет возможности управления пакетами, аналогичные Fedora, и поддерживает собственный репозиторий дополнительных пакетов.

8. Bugtraq-II

Bugtraq-II is является дистрибутивом GNU/Linux, основной задачей которого является проведение цифровых криминалистических процедур, тестирования на проникновение, GSM криминалистических процедур и выявление лабораторий по производству вредоносного программного обеспечения. Bugtraq-II доступен на 11 языках с более 500 этичными хакерскими инструментами по обеспечению безопасности, которые предварительно установлены и настроены. Их особенности могут варьироваться в зависимости от среды вашего рабочего стола. Минимальные требования базируются на XFCE и KDE, этой этичной хакерской операционной системе необходим процессор 1GHz x86, 512 МБ ОЗУ и 15ГБ свободного пространства на жестком диске для установки.

9. NodeZero

NodeZero является этичной хакерской операционной системой с открытым исходным кодом, основанной на Ubuntu и созданной для проведения операций связанных с тестированием на проникновение. Дистрибутив доступен для скачивания в виде живого образа DVD ISO, который хорошо работает на компьютерах, поддерживающих как 32-разрядные (x86), так и 64-разрядные (x86_64) архитектуры. Кроме того, что у вас есть возможность запускать живую систему, загрузочное меню содержит различные расширенные параметры, такие как возможность проведения диагностического теста системной памяти, загрузка с локального диска, запуск программы установки непосредственно, а также запуск системы в безопасном графическом режиме, текстовом режиме или в режиме отладки.

С помощью NodeZero у вас будет мгновенный доступ к более чем 300 инструментам тестирования на проникновение, а также набор базовых служб, которые необходимы для проведения пентеста. Приложения по умолчанию включают браузер Mozilla Firefox, диспетчер фотографий F-Spot, музыкальный проигрыватель Rhythmbox, видеоредактор PiTiVi, загрузчик torrent, многопротокольный мессенджер Empathy и офисный пакет OpenOffice.org.

10. Pentoo

Pentoo представляет собой загрузочный диск и USB накопитель? предназначенные для проведения тестирования на проникновение и оценки безопасности. Основанный на Gentoo Linux, Pentoo предоставляется как 32, так и 64-разрядный устанавливаемый live CD. Pentoo также является доступным для запуска в уже установленной системе Gentoo. Он включает в себя встроенные пакетные драйверы wifi, программное обеспечение GPGPU для взлома GPGPU и множество инструментов для тестирования на проникновение и оценки безопасности. Ядро Pentoo включает в себя усовершенствования grsecurity и PAX, а также дополнительные исправления с исполняемыми файлами, составленными из улучшенной инструментальной цепочки с новейшими версиями некоторых доступных инструментов.

11. BlackBuntu

BlackBuntu является дистрибутивом для проведения тестирования на проникновение, который был специально разработан для студентов, обучающихся по вопросам безопасности, и специалистов в области информационной безопасности. BlackBuntu – это дистрибутив для проведения тестирования тестирование со средой рабочего стола GNOME. В настоящее время он основан на Ubuntu 10.10 и работает, ссылаясь на BackTrack.

12. GnackTrack

GnackTrack является открытым и бесплатным проектом, который объединяет инструменты для проведения тестирования на проникновение и среды рабочего стола Gnome. GnackTrack является живым (Live CD) и поставляется с несколькими инструментами, которые действительно полезны для проведения эффективного тестирования на проникновение. У него есть Metasploit, armitage, wa3f и другие замечательные инструменты.

13. Cyborg Hawk Linux

CYBORG HAWK LINUX является дистрибутивом на основе Ubuntu для проведения тестирования на проникновение, созданный командой Ztrela Knowledge Solutions Pvt. Ltd. для этичных хакеров и для специалистов в сфере кибербезопасности, также известных как пентестеры.

Дистрибутив для тестирования на проникновение Cyborg Hawk может использоваться для обеспечения безопасности сети, оценки безопасности и для цифровой криминалистической деятельности. Он обладает различными инструментами, которые также подходят для мобильной безопасности (Mobile Security) и беспроводного тестирования (Wireless testing). Данный дистрибутив обладает более 700 инструментами, в то время как другие подобные дистрибутивы имеют лишь немного более 300 инструментов. Также в нем есть инструменты и специальное меню, предназначенное для обеспечения мобильной безопасности и анализа вредоносных программ. Также эту операционную систему довольно легко сравнивать с другими для того, чтобы постоянно улучшать её и соответствовать требованиям современности.

14. Knoppix STD

STD является инструментом безопасности на основе Linux. На самом деле, STD представляет собой собрание сотен, если не тысяч, инструментов для обеспечения безопасности с открытым исходным кодом. Это живой дистрибутив Linux, и его единственной целью в жизни является предоставить в ваше распоряжение столько инструментов по обеспечению безопасности, насколько это возможно.

STD предназначен для использования, как новичками, так и профессионалами в сфере обеспечения безопасности, но он не подойдет тем, кто не знаком с операционной системой Linux.

15. Weakerthan

Weakerthan является дистрибутивом для проведения тестирования на проникновение, основанным на Debian Squeeze. В качестве среды рабочего стола он использует Fluxbox. Эта операционная система для этичного хакерства идеально подходит для ведение хакерской деятельности через WiFi, т.к. она содержит огромное количество беспроводных инструментов. Также данный дистрибутив обладает отличным сайтом поддержки и соответствующей командой. Инструменты включают в себя: Wifi attacks, SQL Hacking, Cisco Exploitation, Password Cracking, Web Hacking, Bluetooth, VoIP Hacking, Social Engineering, Information Gathering, Fuzzing Android Hacking, Networking и creating Shells.

16. BlackArch Linux

BlackArch Linux является операционной системой для этичного хакерства, основанной на Arch Linux, для проведения тестирования на проникновение. Новая версия также обладает 1400 инструментами для пентеста, которые включают в себя как старые инструменты, обновленные до последней версии, так и недавно добавленные новые. Все вышеперечисленно делает её практически необходимой для скачивания для всех хакеров и специалистов в сфере безопасности.

17. Matriux Linux

Matriux Linux является дистрибутивом безопасности на базе Debian, который был разработан специально для проведения тестирования на проникновение и криминалистических расследований. Несмотря на то, что данный дистрибутив идеально подходит для хакеров, его также может использовать любой пользователь Linux, в качестве рабочей системы для ежедневной работы. Matriux обладает более чем 300 инструментами с открытым исходным кодом для тестирования на проникновение и этичного хакерства. Поскольку данный дистрибутив является новым, многие исследователи безопасности заявляют, что он является лучшей альтернативой Kali Linux.

18. Dracos Linux

Dracos Linux является этичной хакерской операционной системой, пришедшей из Индонезии и основанной на Linux с нуля. Dracos создана для того, чтобы быть быстрой, сильной и достаточно мощной операционной системой, которая используется для тестирования безопасности (тестирование на проникновение). Dracos Linux является одной из самых лучших операционных систем для этичного хакерства, т.к. она обладает сотнями инструментов для проведения тестирования на проникновение, такими как: сбор информации, криминалистический анализ, анализ вредоносного программного обеспечения, поддержание доступа и обратная разработка.

19. Fedora Security Lab

Fedora Security Lab поставляется с чистой и быстрой средой рабочего стола Xfce и самыми необходимыми инструментами вроде Wireshark, Sqlninja, Yersinia, Medusa и т.д. для того, чтобы должным образом провести тестирование безопасности и пентест. Fedora Security Lab поддерживается сообществом тестировщиков безопасности и разработчиков.

20. Caine

Caine — Aided Investigation Environment (Автоматическая компьютерная среда для расследований Computer) — является живым дистрибутивом GNU/Linux на основе Ubuntu для этичных хакеров и специалистов в сфере компьютерной безопасности. Он обеспечивает полную криминалистическую среду с очень удобным графическим интерфейсом.

Спасибо за внимание!

Источник: deadlylaugh.ru