Удивительно, сколько людей заинтересовано в том, чтобы научиться взламывать. Может быть потому, что у них обычно в голове есть романтика голливудских фильмов? Я ведь вас предупредил, практиковать это незаконно и вполне можно получить срок, стать самим объектом для атаки. Но, это полезные инструменты для аналитики своей инфраструктуры , по этому о них мы сегодня и поговорим.

Просто не забывайте соблюдать этику!

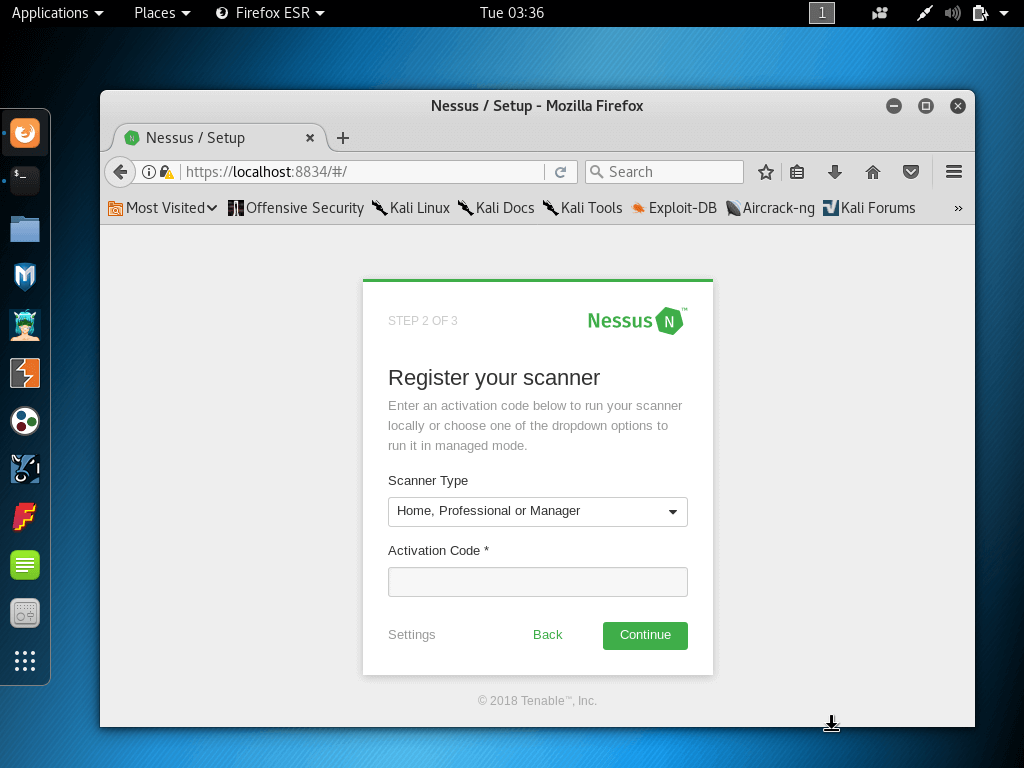

1. Aircrack-ng

Aircrack-ng — это один из лучших инструментов для взлома беспроводных паролей для взлома WEP / WAP / WPA2 во всем мире!

Он работает, принимая пакеты из сети, анализирует его с помощью восстановленных паролей. Он также обладает консольным интерфейсом. В дополнение к этому Aircrack-ng также использует стандартную атаку FMS (Fluhrer, Mantin и Shamir) наряду с несколькими оптимизациями, такими как атаки KoreK и PTW, чтобы ускорить атаку, которая быстрее, чем WEP.

Окно Aircrack-ng в Kali Linux

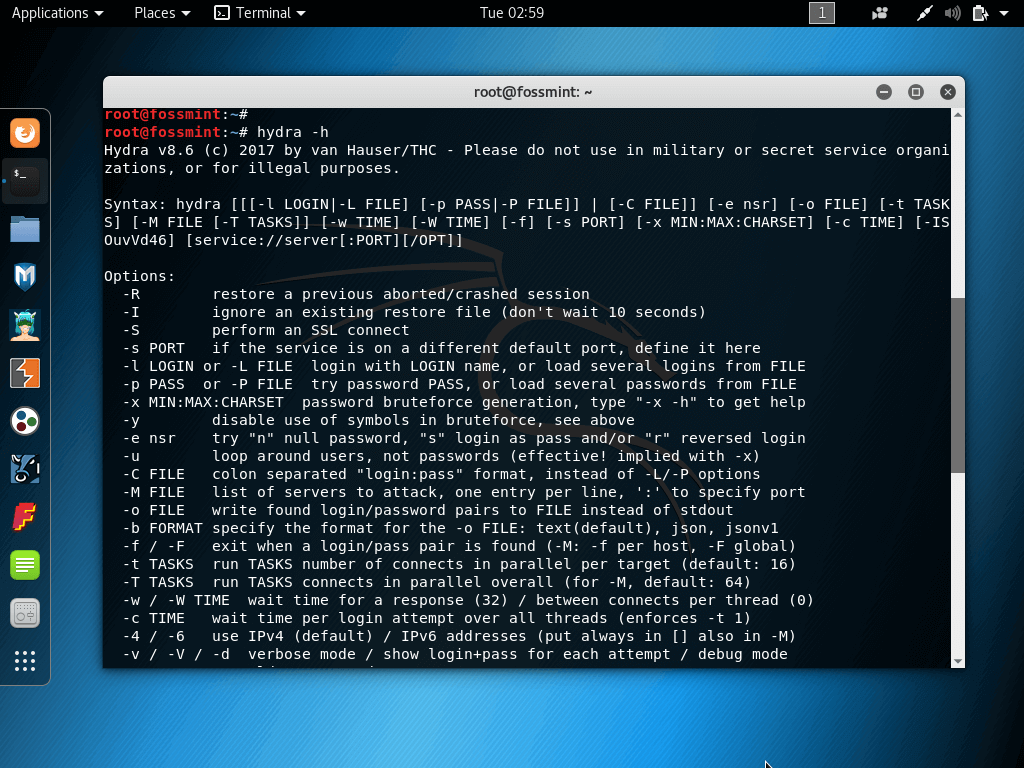

2. THC Hydra

THC Hydra использует атаку методом «brute force» для взлома практически любой удаленной службы аутентификации. Он поддерживает быстрые атаки по словарю для 50+ протоколов, включая ftp, https, telnet и т. д.

ХАКЕРСКИЕ ПРОГРАММЫ

Гидру можно использовать для взлома веб-сканеров, беспроводных сетей, обработчиков пакетов, Gmail и т. д.

Взломщик Hydra

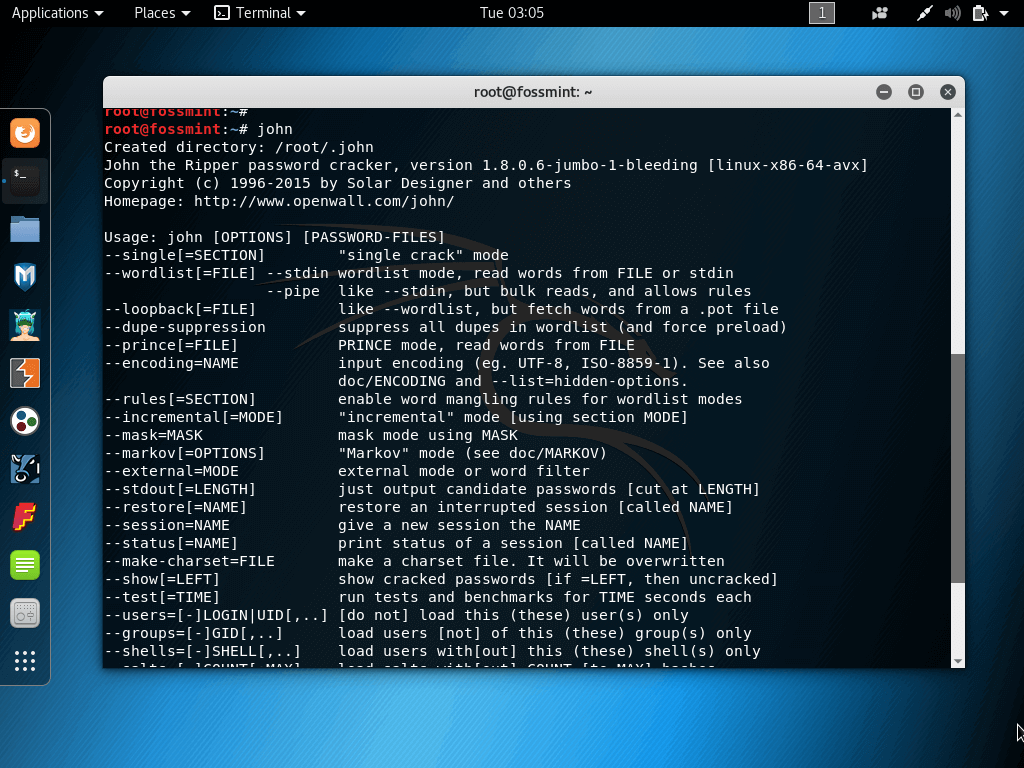

3. John the Ripper

Еще один взломщик паролей с известнейшим на весь мир названием «Джек потрошитель».

John the Ripper — популярный инструмент для взлома, используемый в сообществе по тестированию на проникновение (и взлому). Первоначально он был разработан для систем Unix, но стал доступен на более чем 10 дистрибутивах ОС.

Он имеет настраиваемый взломщик, автоматическое обнаружение хэша пароля, атаку методом «грубой силы» и атаку по словарю (среди других режимов взлома).

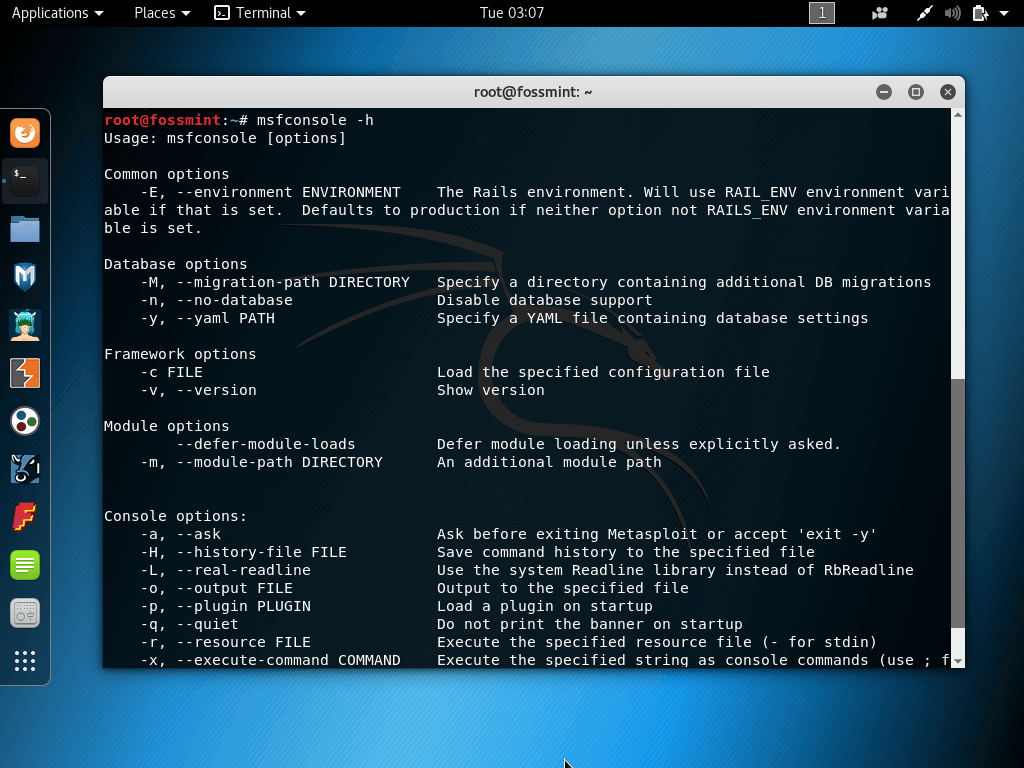

4. Metasploit Framework

Metasploit Framework — это платформа с открытым исходным кодом, с помощью которой эксперты и специалисты по безопасности проверяют уязвимости, а также проводят оценки безопасности для повышения уровня осведомленности о безопасности.

Он имеет множество инструментов, с помощью которых вы можете создавать среды безопасности для тестирования уязвимостей, и работает как система тестирования на проникновение.

Окно с metasploit консолью

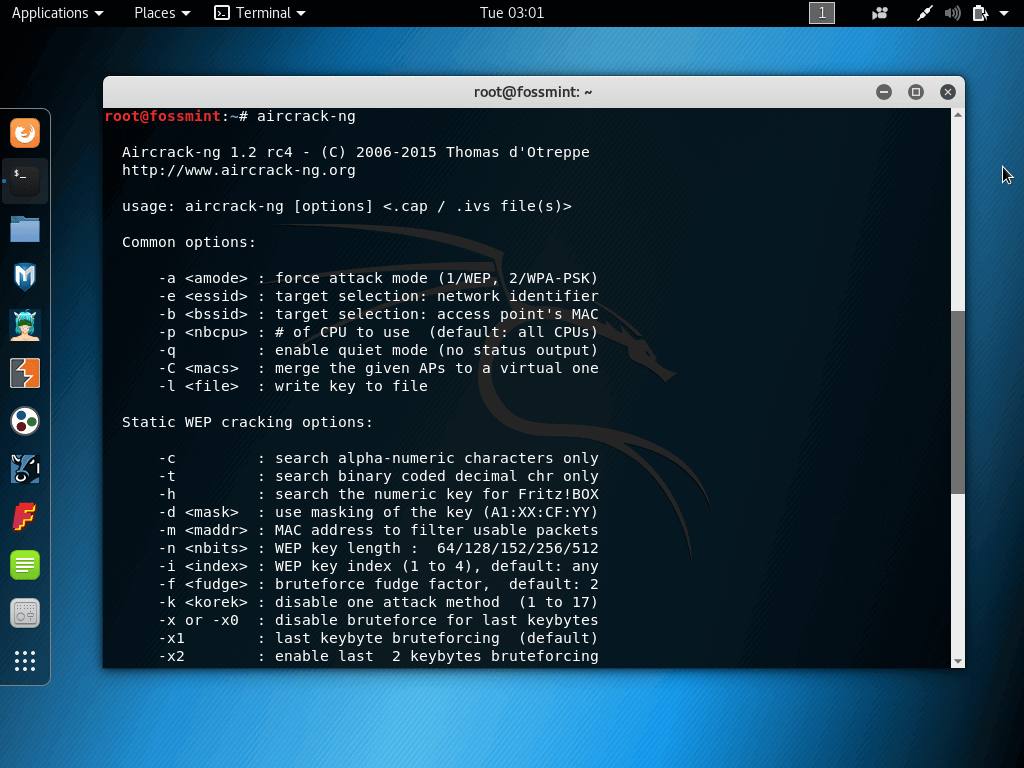

5. Netcat

Netcat , обычно сокращенно nc , — это сетевая утилита, с помощью которой вы можете использовать протоколы TCP / IP для чтения и записи данных через сетевые подключения.

Вы можете использовать его для создания любого типа соединения, а также для исследования и отладки сетей с использованием режима туннелирования, сканирования портов и т. д.

Инструмент сетевого анализа Netcat

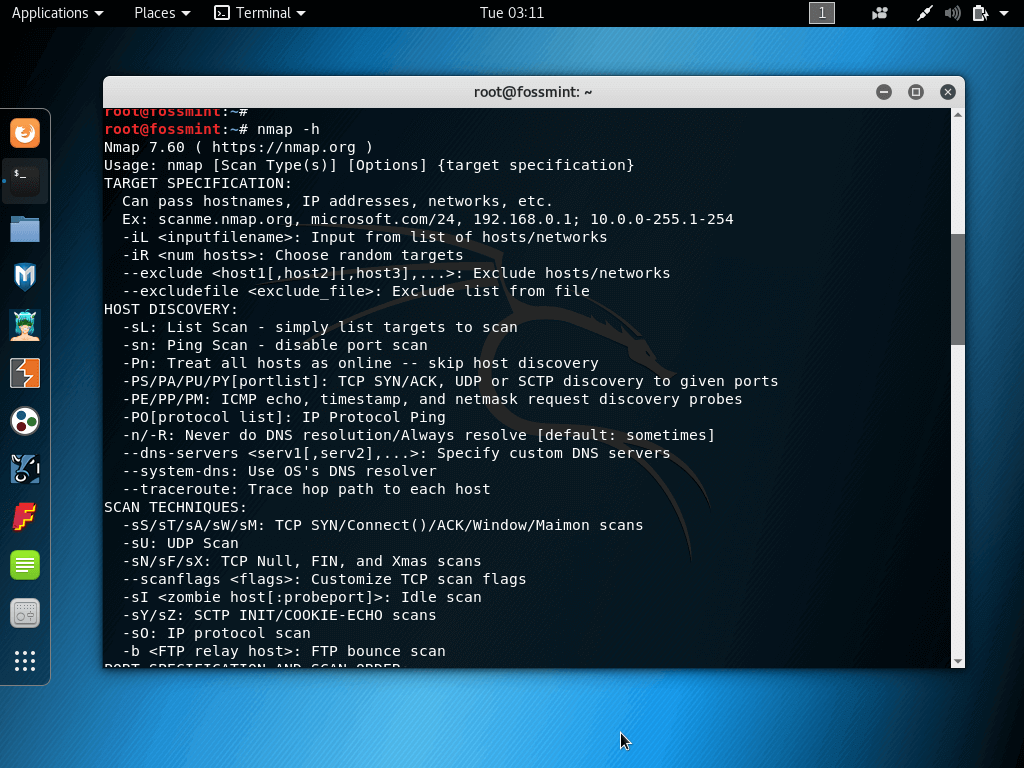

6. Nmap («Network Mapper»)

Network Mapper — это бесплатный инструмент с открытым исходным кодом, используемый системными администраторами для обнаружения сетей и проверки их безопасности.

Он быстр в работе, хорошо документирован, имеет графический интерфейс, поддерживает передачу данных, инвентаризацию сети и т. д.

Какие инструменты используют хакеры | Утилиты для хакеров

Nmap Network Discovery и средство аудита безопасности

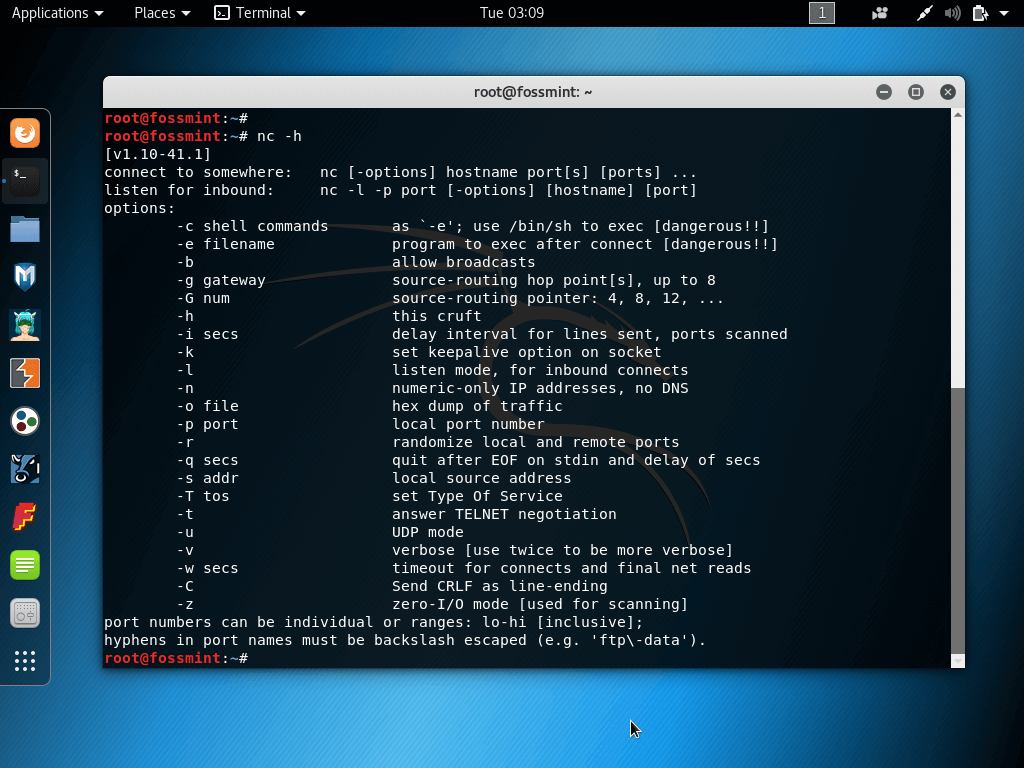

7. Nessus

Nessus — это средство удаленного сканирования, которое вы можете использовать для проверки компьютеров на наличие уязвимостей. Он не блокирует активно любые уязвимости, которые есть на ваших компьютерах, но он сможет их обнаружить, быстро выполнив 1200+ проверок уязвимостей и выдавая предупреждения, когда необходимо сделать какие-либо исправления безопасности.

Сканер уязвимостей Nessus

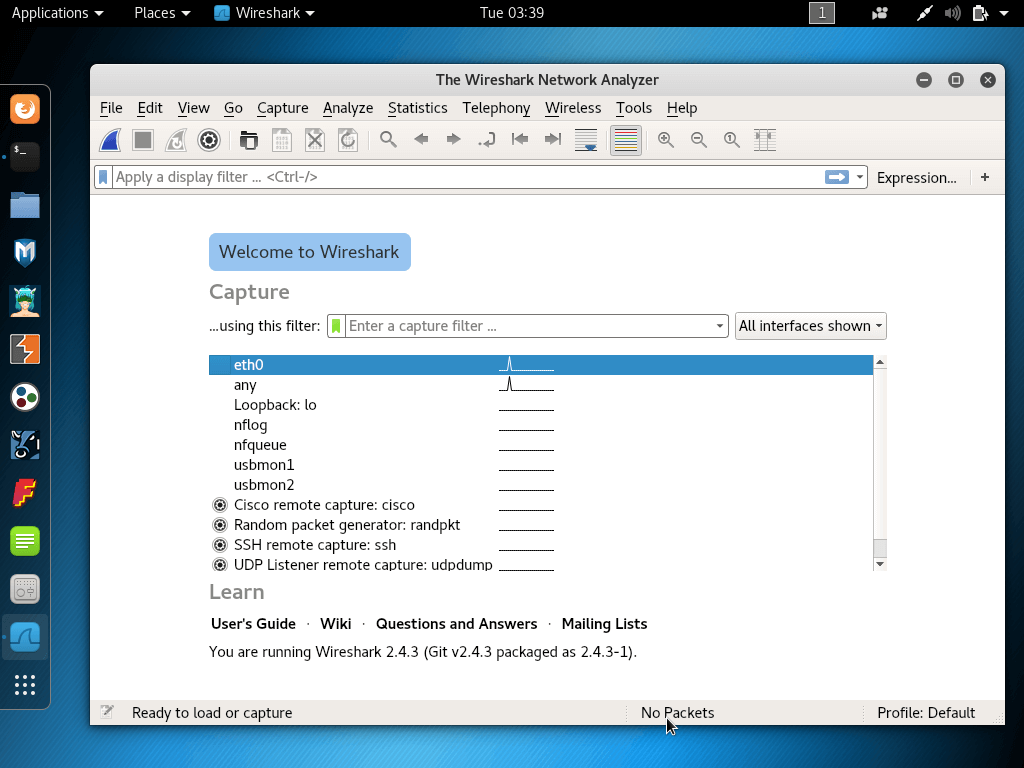

8. WireShark

WireShark — это анализатор пакетов с открытым исходным кодом, который вы можете использовать бесплатно. С его помощью вы можете просматривать действия в сети на микроскопическом уровне в сочетании с доступом к файлам pcap, настраиваемыми отчетами, расширенными триггерами, оповещениями и т. д.

Как сообщается, это наиболее широко используемый в мире анализатор сетевых протоколов для Linux.

Wireshark Network Analyzer

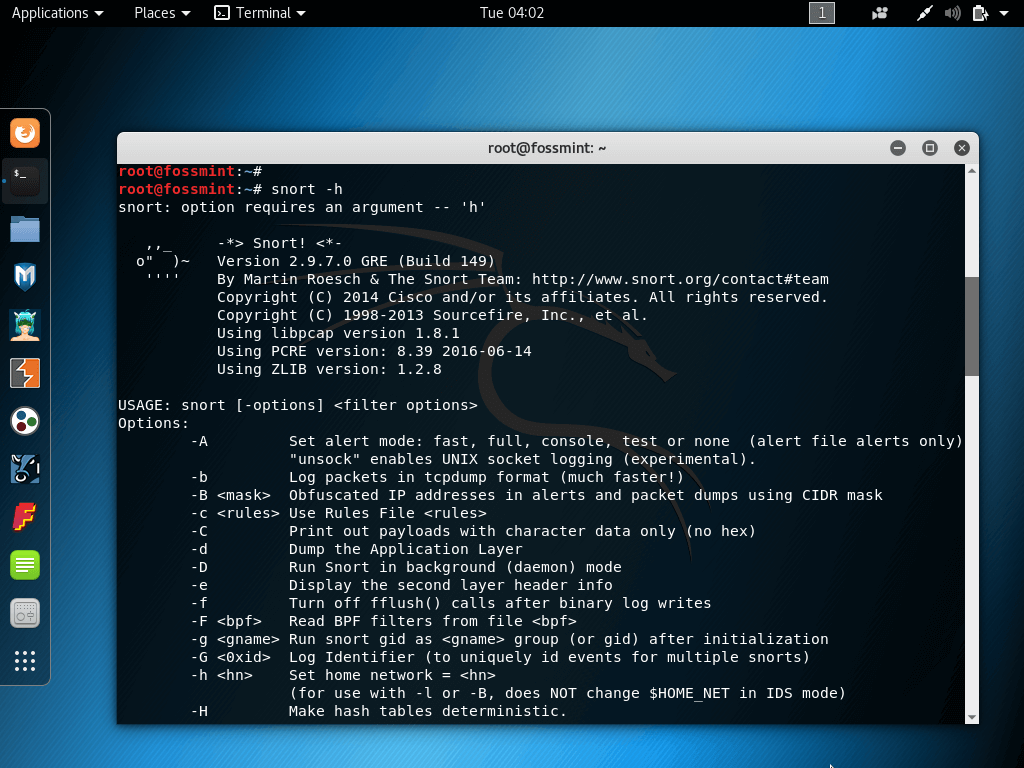

9. Snort

Snort — это бесплатный NIDS с открытым исходным кодом, с помощью которого вы можете обнаружить уязвимости в безопасности вашего компьютера.

С его помощью вы можете выполнять анализ трафика, поиск / сопоставление контента, протоколирование пакетов в IP-сетях и обнаруживать различные сетевые атаки, в том числе в реальном времени.

Средство предотвращения вторжений Snort Network

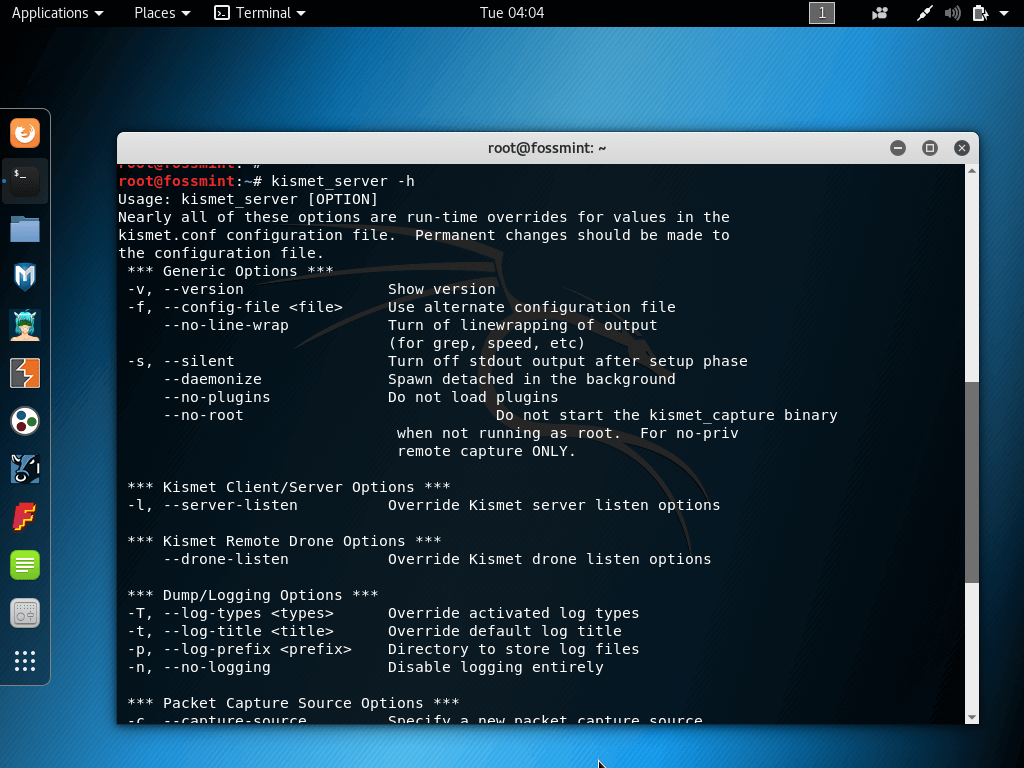

10. Kismet Wireless

Kismet Wireless — это система обнаружения вторжений, сетевой детектор и анализатор паролей. Он работает преимущественно с сетями Wi-Fi (IEEE 802.11) и может расширяться с помощью плагинов.

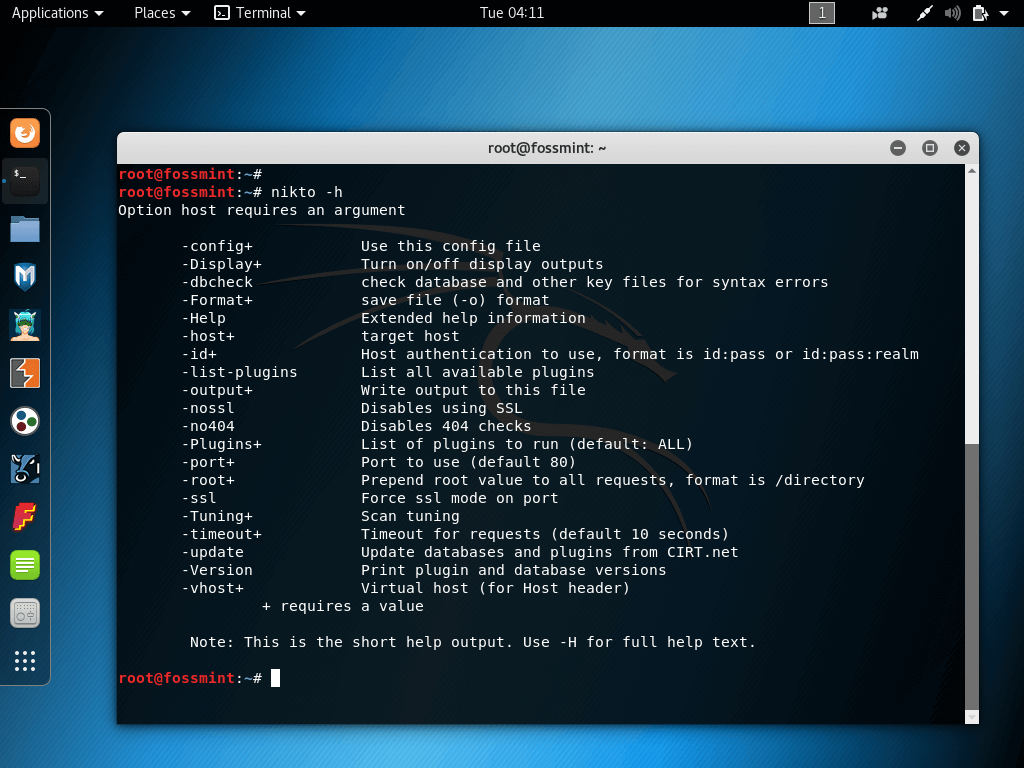

11. Nikto

Nikto2 — это бесплатный веб-сканер с открытым исходным кодом для быстрого и всестороннего тестирования объектов в Интернете. Это достигается путем поиска более 6500 потенциально опасных файлов, устаревших версий программ, уязвимых конфигураций серверов и проблем, связанных с сервером.

Nikto Web Server Scanner

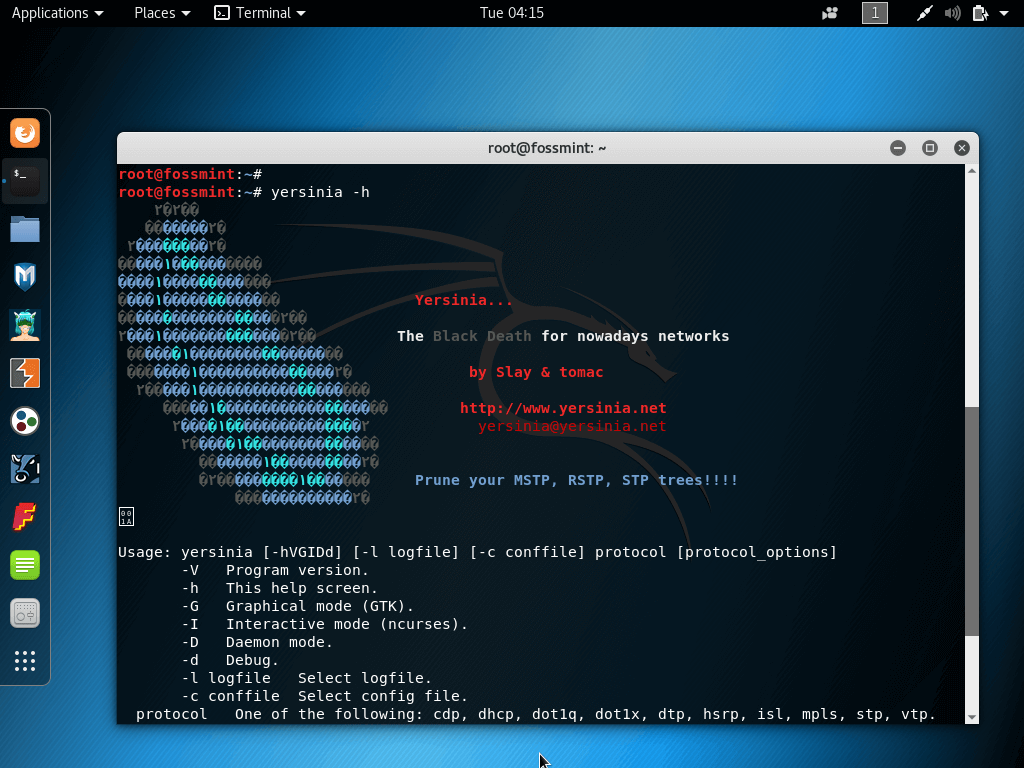

12. Yersinia

Yersinia , названная в честь бактерий Yersinia, является сетевой утилитой, которая также разработана для использования уязвимых сетевых протоколов, выдавая себя за защищенную сетевую систему анализа и тестирования.

Он поддерживает атаки для IEEE 802.1Q, протокола маршрутизатора с горячим резервированием (HSRP), протокола обнаружения Cisco (CDP) и т. д.

Инструмент сетевого анализа Yersinia

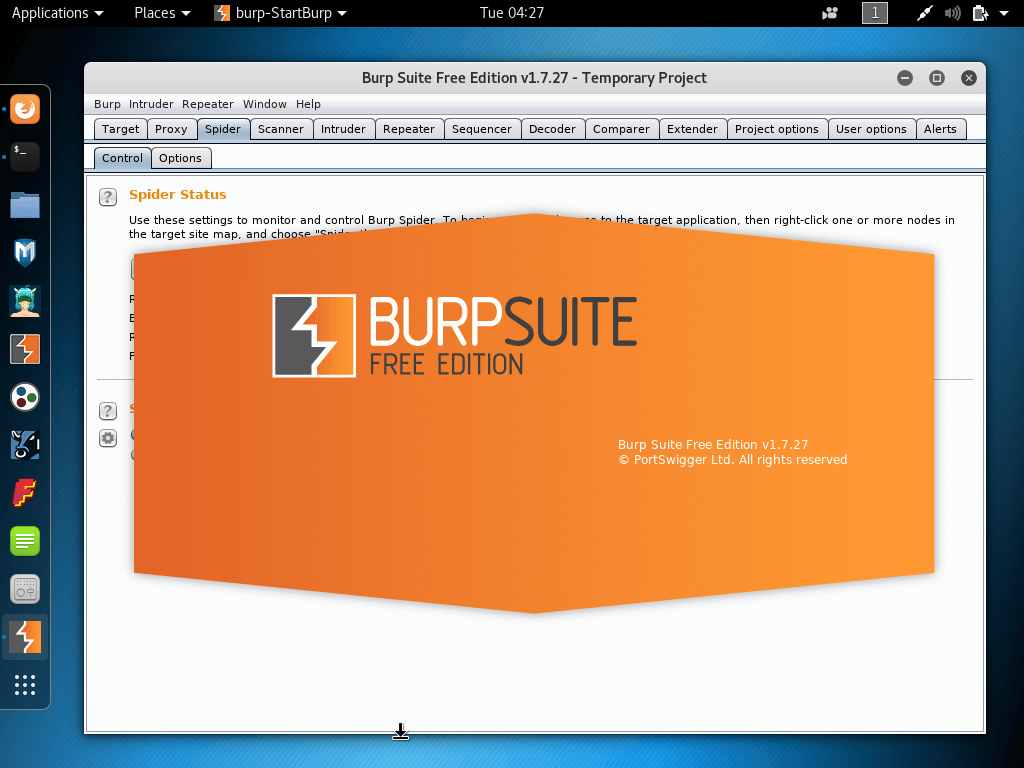

13. Burp Suite Scanner

Burp Suite Scanner — это профессиональная интегрированная графическая платформа для тестирования уязвимостей в веб-приложениях.

Он объединяет все свои инструменты тестирования и проникновения в профессиональную (бесплатную) версию для сообщества ($ 349 / user / year).

Сканер уязвимостей Burp Security

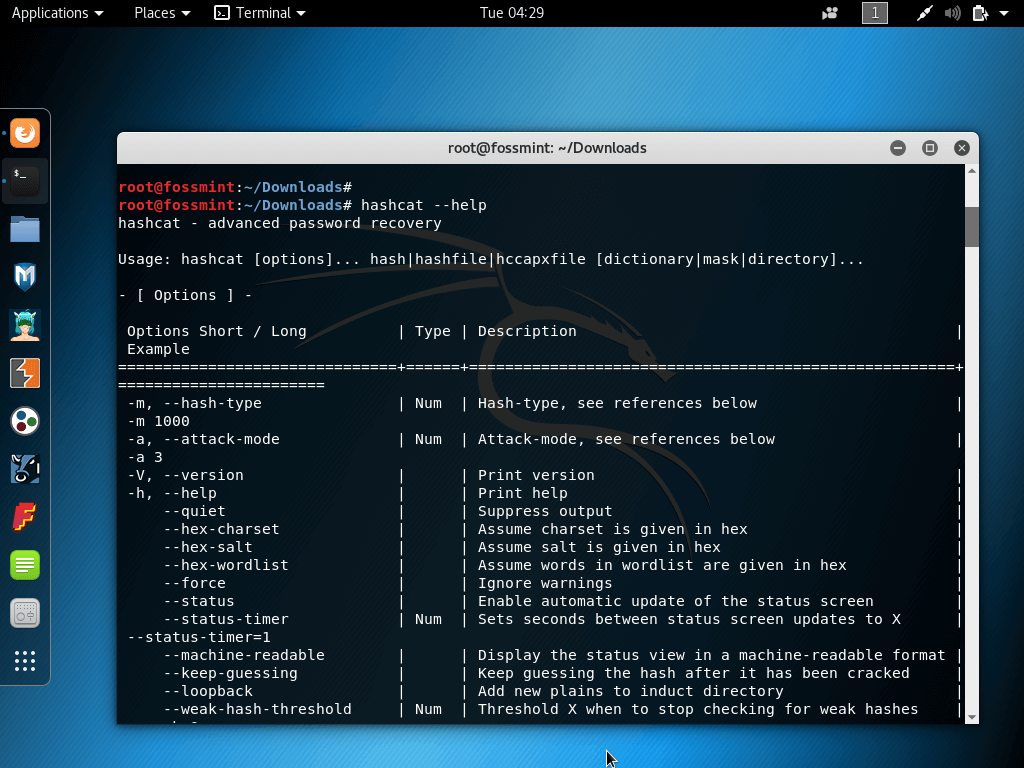

14. Hashcat

Hashcat известен в сообществе экспертов по безопасности одним из самых быстрых и продвинутых утилит для взлома паролей и восстановления. Он с открытым исходным кодом и имеет встроенный в ядро механизм правил, более 200 типов Hash, встроенную систему тестирования производительности и т. д. ( Hashcat Password Recovery Tool )

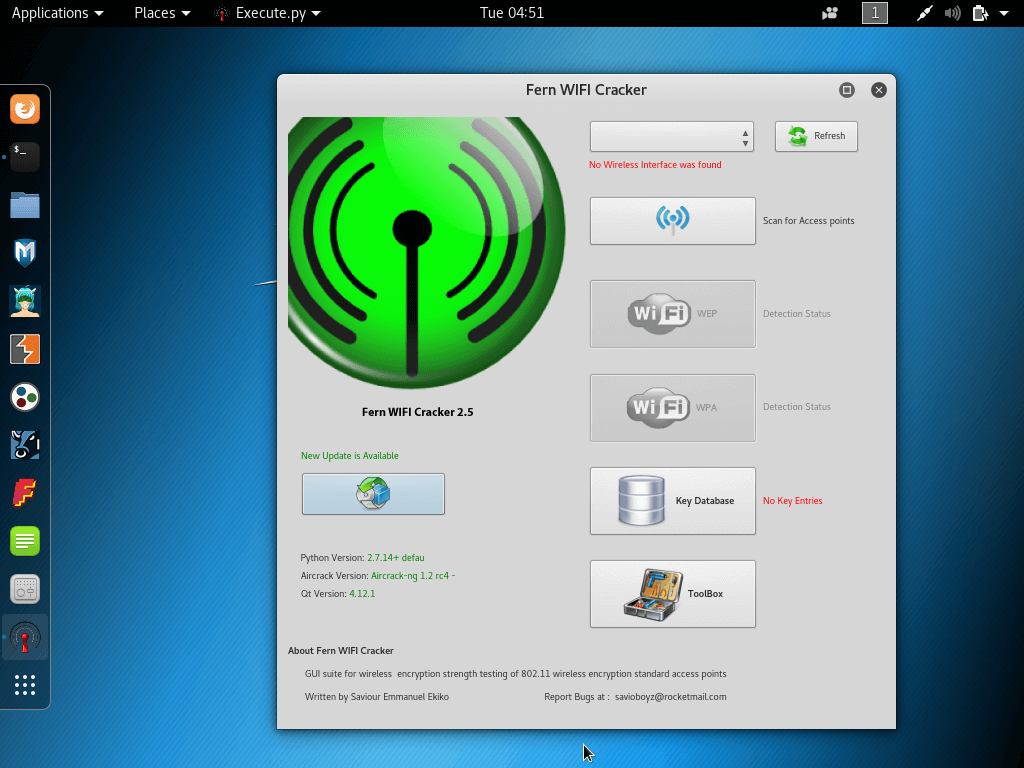

15. Fern Wifi Cracker

Fern Wifi Cracker — это инструмент безопасности беспроводной сети на основе Python для аудита сетевых уязвимостей. С его помощью вы можете взломать и восстановить ключи WEP / WPA / WPS, а также несколько сетевых атак на сети на основе Ethernet.

Fern Wifi Cracker

Заключение: Представленный список программного обеспечения далеко не полный, а порой хватает за душу то кол-во и качество инструментов для проведения различных атак. Все они, конечно, чаще всего используются для анализа собственных архитектур, чтобы заранее предугадать как могут развиваться события, где необходимо усилить контроль и в каких узлах добавить безопасности. Но существует вероятность, что инструменты могут попасть не в те руки — от этого не застрахован, как известно, даже карандаш!

Пишите в комментариях что думаете по этому поводу. Ставьте лайки 🙂 Делитесь статьей. Успехов в начинаниях!

Источник: dzen.ru

Топ хакерских программ для пк

1. Nmap — Nmap ( «Network Mapper») является свободным открытым исходным кодом. Утилита для исследования сети и аудита безопасности. Она была разработана для быстрого сканирования больших сетей, хотя отлично работает против отдельных хостов. Nmap использует сырые IP пакеты в новые способ, чтобы определить, какие хосты доступны в сети, какие услуги (название приложения и версии) эти хосты предлагают, какие операционные системы (и версии ОС) они используют, какой тип пакетных фильтров / брандмауэров используются, а также десятки других характеристик. Nmap работает на большинстве типов компьютеров и адаптирована на все операционные системы.

2. Nikto — Nikto является открытым исходным кодом (GPL) сканер веб-сервер, который выполняет всесторонние тесты против веб-серверов для нескольких элементов, в том числе более 3200 потенциально опасных файлов / CGIs, версии на более чем 625 серверах, а версия конкретных проблем на более чем 230 серверах. Сканировать элементы и плагины часто обновляются и могут автоматически обновляться (если это необходимо).

3. THC-AMAP — AMAP является инструментом следующего поколения для сканирования и тестирования на проникновение в сеть. Он выполняет быстрое и надежное обнаружение протоколов приложений, выполняющихся на определенных портах

4. Wireshark- . Wireshark является самым главным в мире анализатором сетевых протоколов. Это позволяет увидеть, что происходит в вашей сети на микроскопического уровне. . Wireshark является одним из лучших средств анализа сети [протоколов], если не лучшим. С Wireshark можно проанализировать сеть до самых больших деталей, чтобы увидеть, что происходит. М ожно использовать для захвата пакетов Live, глубокой проверки сотен протоколов, просмотра и фильтрации пакетов.

5. THC-Hydra — Номер один из самых больших дыр в системе безопасности являются пароли, так как каждый взлом показывает пароль безопасности. Hydra одна из лучших программ для брута и тестирования безопасности, который поддерживает многочисленные протоколы для атаки. Новые модули легко добавить, кроме того, программа отличается надежностью и быстротой.

6. Metasploit Framework — The Metasploit Framework является передовым открытым исходным кодом платформы для разработки, тестирования и использования кода эксплойта. Этот проект изначально начинался как портативная сетевая игра и превратился в мощный инструмент для тестирования на проникновение, разработки эксплойтов, а также исследования уязвимости.

7. Jhon The Ripper — Джон Потрошитель популярное средство взлома паролей , которое чаще всего используется для выполнения словарных атак. Джон Потрошитель принимает образцы текстовых строк (из текстового файла, упоминаемого как вордлист, доступный здесь, здесь или здесь, в котором содержатся популярные и сложные слова, обнаруженные в словаре или пароле, которые были взломаны ранее, шифруются таким же образом, как и пароль (включая как алгоритм шифрования, так и ключ), и сравнение выходных данных с зашифрованной строкой. Это средство также можно использовать для выполнения различных изменений в словарях. Включая brute force и атаки Rainbow.

8. Aircrack-ng . -набор Wi-Fi (беспроводные сети)-это легендарный инструмент, потому что очень эффективный, когда используется в правильных руках. Для тех, кому поручено проникнуть в сеть или сделать аудит беспроводных сетей, Aircrack-NG станет лучшим другом. Если вы являетесь заурядным хакером, вы сможете взломать протокол WEP через несколько минут, и вы должны быть достаточно искусны в том, чтобы иметь возможность взломать WPA/WPA2.

9. OWASP Zed — Это средство взлома и пентестинга с простым интерфейсом пользователя находит уязвимости в веб-приложениях. Его популярность также объясняется тем, что у него есть большая поддержка и хорошие ресурсы. С помощью программы «устранение проблем» можно использовать автоматические сканеры, а также различные средства, позволяющие кибер-специалистам обнаруживать уязвимости в системе безопасности вручную. При использовании в качестве прокси-сервера он позволяет пользователю управлять всем трафиком, проходящего через него, включая трафик с использованием HTTPS. Он также может выполняться в режиме «Демон», который затем контролируется через интерфейс программирования приложений REST. Этот межплатформенный инструмент написан на языке Java и доступен во всех популярных операционных системах, включая Microsoft Windows, Linux и Mac OS x.

10. RainbowCrack — компьютерная программа для быстрого взлома хешей. Является реализацией техники Филиппа Окслина faster time-memory trade-off. Она позволяет создать базу предсгенерированных LanManager хешей, с помощью которой можно почти мгновенно взломать практически любой алфавитно-цифровой пароль.

11. Cain https://enter-soft.jimdofree.com/%D0%B4%D0%B0%D1%80%D0%BA%D0%BD%D0%B5%D1%82/%D1%82%D0%BE%D0%BF-20-%D1%85%D0%B0%D0%BA%D0%B5%D1%80%D1%81%D0%BA%D0%B8%D1%85-%D0%B8%D0%BD%D1%81%D1%82%D1%80%D1%83%D0%BC%D0%B5%D0%BD%D1%82%D0%BE%D0%B2/» target=»_blank»]enter-soft.jimdofree.com[/mask_link]

Топ хакерских программ для пк

2. Nessus

Nessus – средство удалённого сканирования, которое подходит для проверки компьютеров на наличие уязвимостей. Сканер не делает активной блокировки любых уязвимостей на вашем компьютере, но быстро обнаруживает их благодаря запуску больше 1200 проверок уязвимостей и выдаёт предупреждения о необходимости конкретных исправлений безопасности.

3. Aircrack-ng

Aircrack-ng – топовый инструмент для хакинга беспроводных паролей WEP, WAP и WPA2 в мировом масштабе!

Он перехватывает пакеты из сети, выполняет анализ с помощью восстановленных паролей. А также у него консольный интерфейс. В дополнение к этому Aircrack-ng использует стандартную FMS-атаку (атаку Фларера-Мантина-Шамира) вместе с несколькими оптимизациями, такими как атаки KoreK и PTW, чтобы ускорить процесс, который быстрее WEP.

Если вам сложно использовать Aircrack-ng, посмотрите доступные онлайн туториалы.

4. Netcat

Netcat, чаще сокращённо nc , – сетевая утилита, с помощью которой вы используете протоколы TCP/IP для чтения и записи данных через сетевые подключения.

Применяется для создания любого типа соединения, а также для исследования и отладки сетей с помощью режима туннелирования, сканирования портов и других фич.

5. Yersinia

Yersinia получила название в честь бактерий иерсиний и стала сетевой утилитой, которая разработана для использования уязвимых сетевых протоколов под видом безопасной сетевой системы анализа и тестирования.

Поддерживает атаки для IEEE 802.1Q, протокол HSRP, CDP и другие.

6. THC Hydra

THC Hydra использует атаку методом «грубой силы» для хакинга практически любой удалённой службы аутентификации. Поддерживает скоростные переборы по словарю для 50+ протоколов, включая Telnet, HTTPS и FTP.

Используйте это средство для взлома веб-сканеров, беспроводных сетей, обработчиков пакетов, Gmail и других вещей.

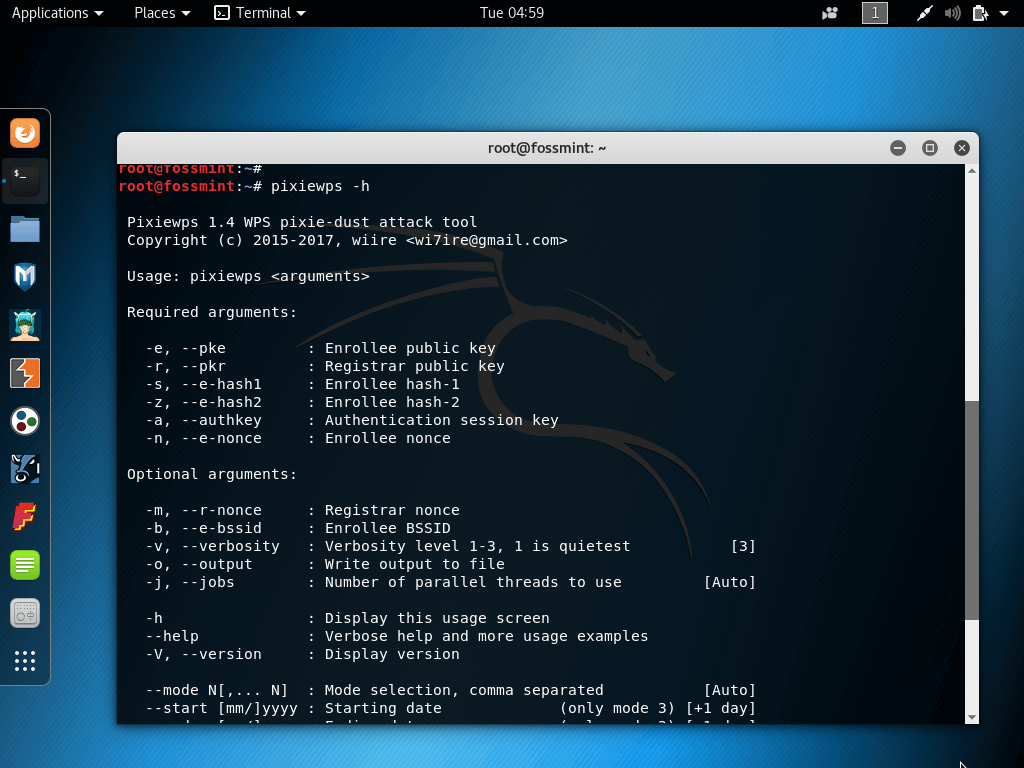

7. Pixiewps

Pixiewps – написанный на C оффлайн-инструмент атак методом «грубой силы», который используется для программных реализаций с маленькой или отсутствующей энтропией. В 2004 году его разработал Доминик Бонгар, чтобы использовать «pixie-dust атаку» в учебных целях для студентов.

В зависимости от надёжности паролей, которые вы пытаетесь взломать, Pixiewps выполнит работу за считаные секунды или минуты.

8. Metasploit Framework

Metasploit Framework – платформа с открытым исходным кодом, с помощью которой эксперты по безопасности проверяют уязвимости, а также делают оценку безопасности, чтобы повысить осведомлённость в этой области.

В этом проекте масса инструментов, с помощью которых вы будете создавать среды безопасности для тестирования уязвимостей. Он работает как система пентеста.

9. Nikto

Nikto2 – бесплатный опенсорс веб-сканер для исчерпывающего и скоростного тестирования объектов в интернете. Это достигается путём поиска больше 6500 потенциально опасных файлов, устаревших программных версий, уязвимых конфигураций серверов и проблем в этой сфере.

10. Nmap (Network Mapper)

Network Mapper – бесплатная опенсорсная утилита, которой пользуются системные администраторы для обнаружения сетей и проверки их безопасности.

Nmap быстро работает, поставляется с подробной документацией и графическим интерфейсом, поддерживает передачу данных, инвентаризацию сети и другое.

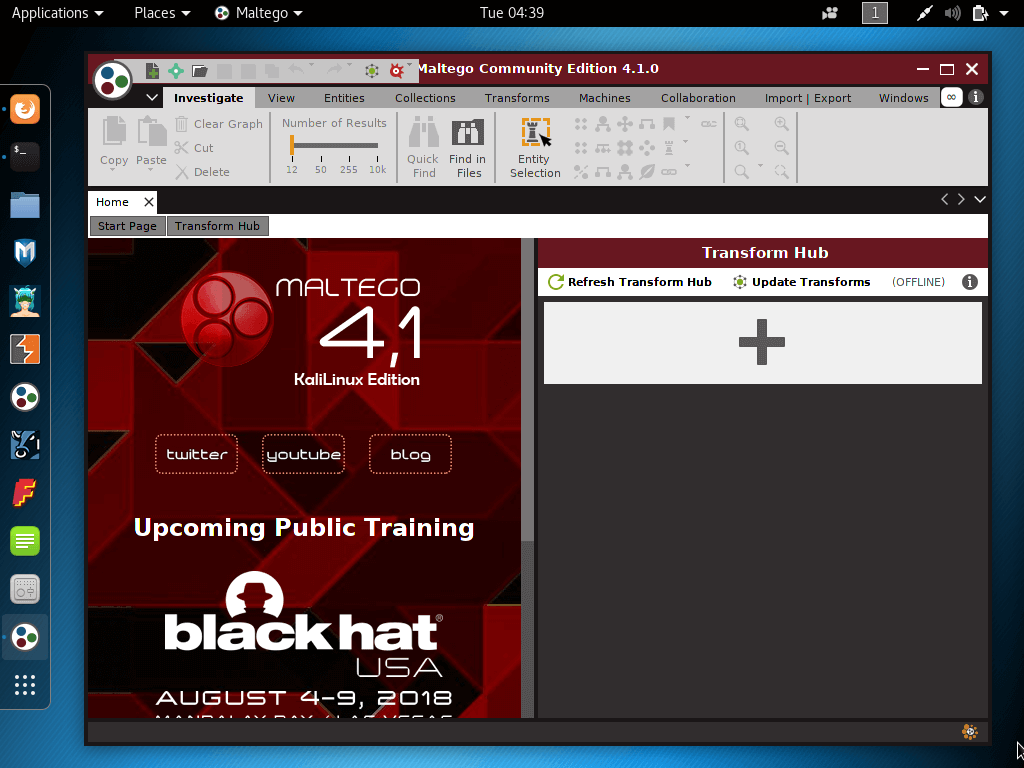

11. Maltego

Maltego – проприетарное программное обеспечение, однако широко используется для опенсорсной компьютерно-технической экспертизы и разведки. Эта утилита анализа связей с графическим интерфейсом представляет интеллектуальный анализ данных в режиме реального времени, а также иллюстрированные наборы информации с использованием графов на основе узлов и соединений нескольких порядков.

12. WireShark

WireShark – открытый анализатор пакетов для бесплатного использования. С его помощью вы просматриваете действия в сети на микроскопическом уровне в сочетании с доступом к файлам pcap , настраиваемыми отчётами, расширенными триггерами и оповещениями.

Это повсюду используемый в мире анализатор сетевых протоколов для Linux.

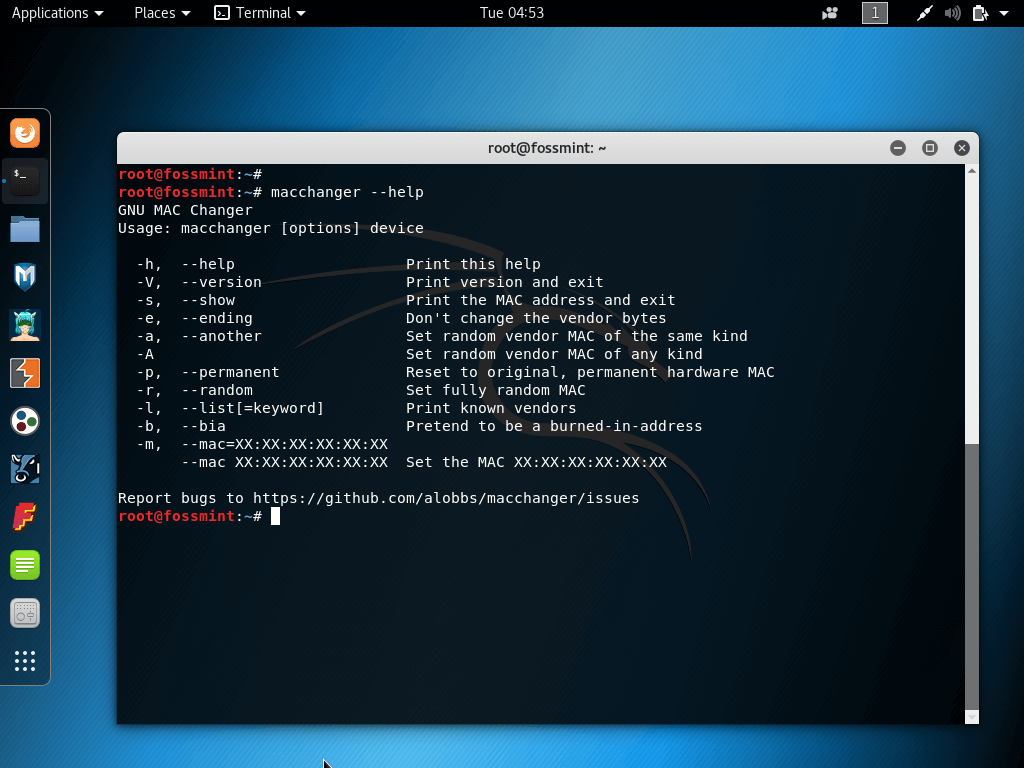

13. GNU MAC Changer

GNU MAC Changer – сетевая утилита, которая облегчает и ускоряет манипулирование MAC-адресами сетевых интерфейсов.

14. John the Ripper (Джон-потрошитель)

John the Ripper – следующий популярный представитель инструментов для хакинга, который используется в сообществе по пентесту (и взлому). Первоначально разработчики создавали его для систем Unix, но позднее он стал доступен на более чем 10 дистрибутивах ОС.

Его особенности: настраиваемый взломщик, автоматическое обнаружение хеша пароля, атака методом «грубой силы» и атака по словарю (среди других режимов взлома).

15. Kismet Wireless

Kismet Wireless – система обнаружения вторжений, сетевой детектор и анализатор паролей. Работает преимущественно с сетями Wi-Fi (IEEE 802.11) и расширяется с помощью плагинов.

16. Snort

Snort – открытая и бесплатная сетевая система обнаружения вторжений, с помощью которой вы сделаете поиск уязвимостей в безопасности вашего компьютера.

А также выполните анализ трафика, поиск и сопоставление по контенту, протоколирование пакетов в IP-сетях и обнаружение различных сетевых атак, кроме прочего, в реальном времени.

17. Hashcat

Hashcat известен в сообществе экспертов по безопасности как самая быстрая и продвинутая утилита для взлома паролей и восстановления. Это инструмент с открытым исходным кодом, механизмом обработки правил в ядре, более 200 типов хешей и встроенной системой бенчмаркинга.

18. Fern Wifi Cracker

Fern Wifi Cracker – инструмент защиты в сетях Wi-Fi с графическим пользовательским интерфейсом, написанный на Python и предназначенный для аудита уязвимостей сети. Используйте его, чтобы взломать и восстановить ключи WEP/WPA/WPS, а также для атак на Ethernet-сети.

19. Burp Suite Scanner

Burp Suite Scanner – профессиональная интегрированная графическая платформа для тестирования уязвимостей в веб-приложениях.

Объединяет все инструменты тестирования и проникновения в бесплатной Community-версии и профессиональной (399 $ в год для одного пользователя).

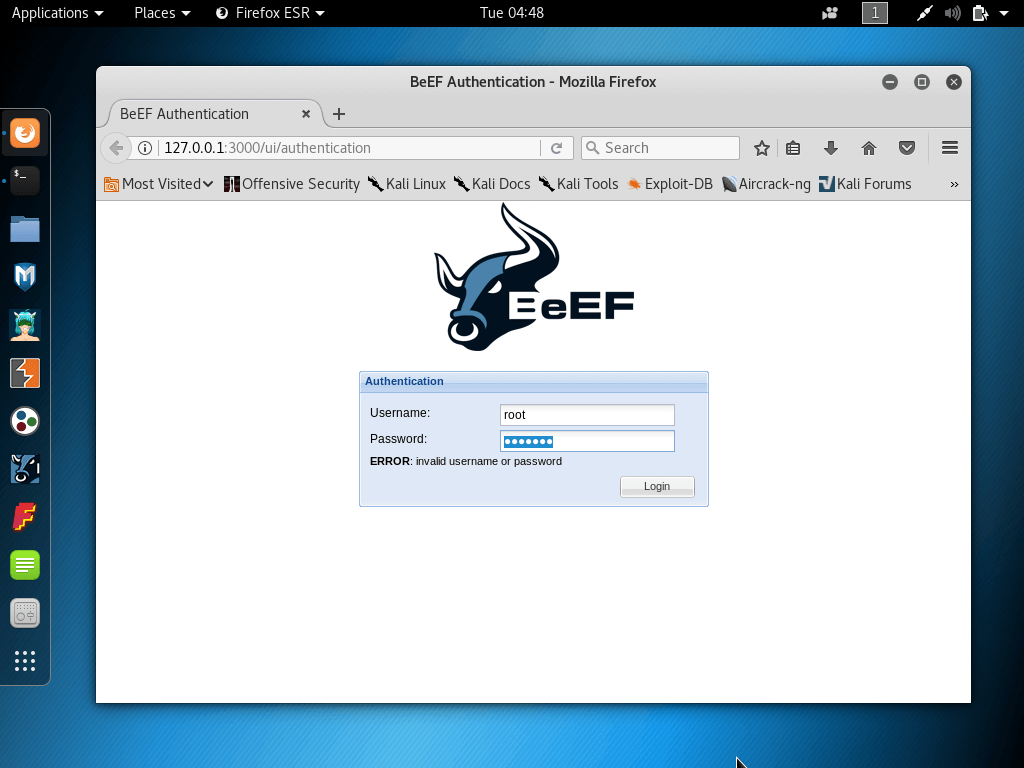

20. BeEF (от Browser Exploitation Framework)

BeEF, как следует из названия, – инструмент проникновения, который фокусируется на уязвимостях браузера. С помощью него выполняется оценка уровня безопасности целевой среды благодаря векторам атак на клиентской стороне.

Вот и подошли к завершению нашего длинного списка инструментов пентеста и хакинга для Kali Linux. Все перечисленные приложения используются по сей день.

Мы пропустили какие-то полезные утилиты? Пишите в комментариях!

Источники

Источник: proglib.io