Хакерские утилиты для Android очень полезны, ведь они позволяют тестировать Wi-Fi на различные уязвимости, подключаться с телефона к удалённым серверам по SSH, использовать телефон как загрузочную флешку, а так же менять MAC адрес устройства и многое другое. Сегодня мы рассмотрим топ 5 хакерских инструментов для Android.

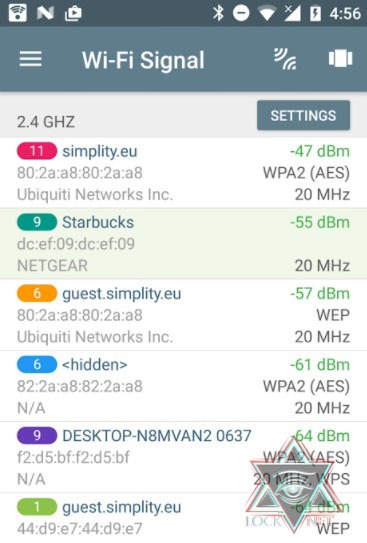

Network Analyzer — хакерское приложение для Android, использующееся для диагностики Wi-Fi сетей, а так же удалённых серверов.

Возможности:

распознавание устройств в сети и обнаружение атак;

измерение пинга, сканирование портов;

просмотр DNS и использование сервиса WHOIS;

определение уровня сигнала, наличия шифрования и наилучшего канала для беспроводной сети;

поддержка протоколов IPv4 и IPv6.

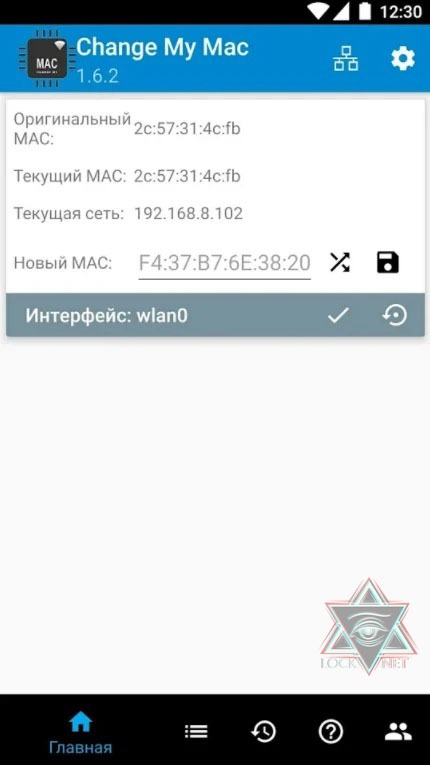

Change My MAC – Spoof Wi-Fi MAC

Change My MAC — программа, позволяющая менять MAC-адрес телефона.

Возможности:

поддержка изменения MAC-адреса не только Wi-Fi, но и других сетевых интерфейсов

изменение MAC-адреса — на случайный или введённый вами;

ТОП 5 хакерских фишек! Хакерские лайфхаки #1

менеджер профилей — вы можете сохранить MAC-адрес в профиль и использовать его позже;

менеджер истории — сохраняет логи изменений физического адреса.

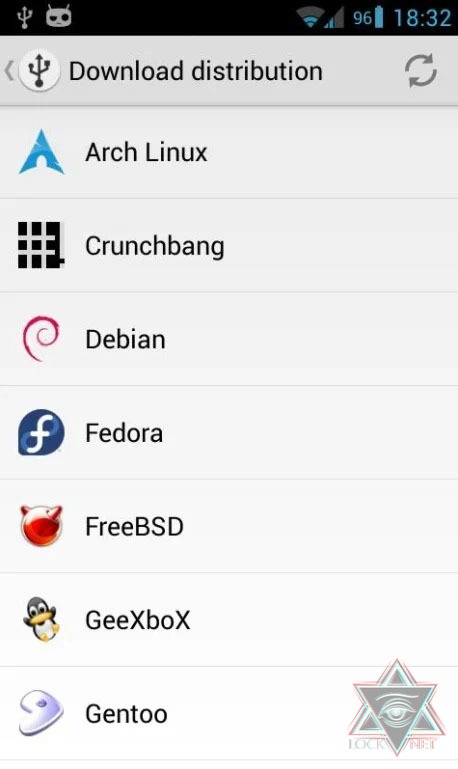

DriveDroid — программа, позволяющая использовать ваш телефон в качестве загрузочной флешки.

Образы можно качать прямо из приложения. Подробная инструкция по запуску образов.

Возможности:

поддержка ISO/IMG файлов;

загрузочное меню;

сейчас доступно 35 ОС, например Mint, Ubuntu, Fedora, OpenSUSE и Arch Linux;

можно добавить свои репозитории.

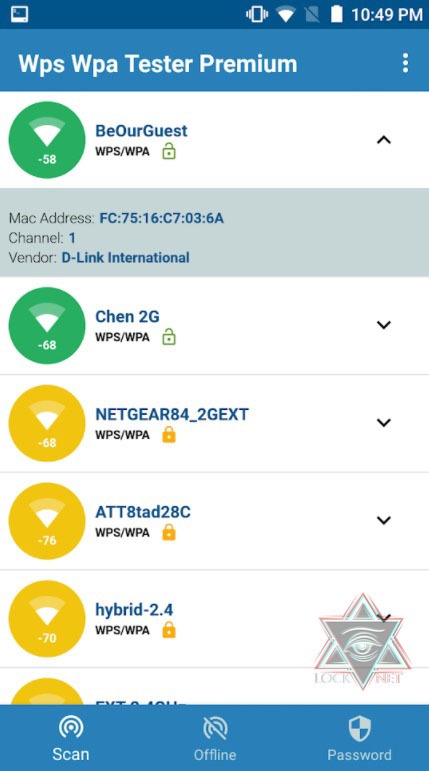

WIFI WPS WPA TESTER

WIFI WPS WPA Tester — хакерская программа для Android, которая позволяет находить уязвимости в беспроводных сетях сетях.

Возможности:

обнаружение уязвимых WPS сетей;

брутфорс атаки;

подключение к уязвимым WPS сетям.

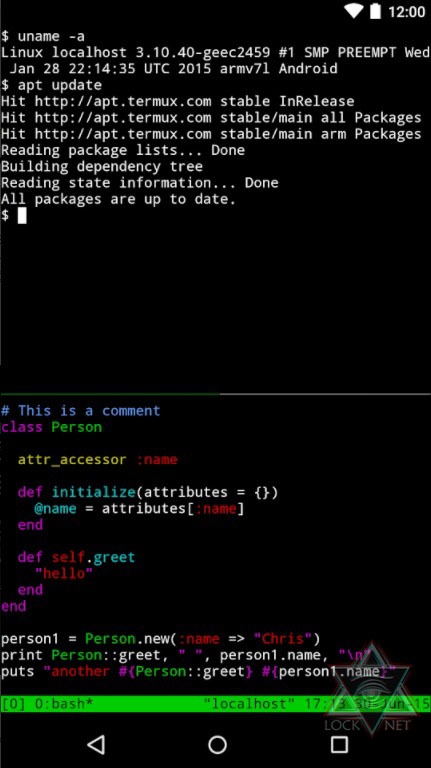

Termux — отличный эмулятор терминала и среда Linux, которые работают в виртуальном окружении.

Возможности:

работа с bash и zsh;

управление файлами через nnn;

редактирование в nano, vim или emacs;

подключение по ssh;

разработка на C с помощью Сlang, make и GDB.

На этом все. Надеюсь, статья вам понравилась, и информация оказалась для вас полезной.

Источник: cvvb0ard.cc

Бесплатно Топ-5 хакерских программ для Android

Хакерские утилиты для Android очень полезны, ведь они позволяют тестировать Wi-Fi на различные уязвимости, подключаться с телефона к удалённым серверам по SSH, использовать телефон как загрузочную флешку, а так же менять MAC адрес устройства и многое другое. Сегодня мы рассмотрим топ 5 хакерских инструментов для Android.

Network Analyzer

Network Analyzer — хакерское приложение для Android, использующееся для диагностики Wi-Fi сетей, а так же удалённых серверов.

🔥😈ТОП 5 ХАКЕРСКИХ ПРИЛОЖЕНИЙ😈🔥

- распознавание устройств в сети и обнаружение атак;

- измерение пинга, сканирование портов;

- просмотр DNS и использование сервиса WHOIS;

- определение уровня сигнала, наличия шифрования и наилучшего канала для беспроводной сети;

- поддержка протоколов IPv4 и IPv6.

Change My MAC — программа, позволяющая менять MAC-адрес телефона.

- поддержка изменения MAC-адреса не только Wi-Fi, но и других сетевых интерфейсов

- изменение MAC-адреса — на случайный или введённый вами;

- менеджер профилей — вы можете сохранить MAC-адрес в профиль и использовать его позже;

- менеджер истории — сохраняет логи изменений физического адреса.

DriveDroid — программа, позволяющая использовать ваш телефон в качестве загрузочной флешки.

Образы можно качать прямо из приложения. Подробная инструкция по запуску образов.

- поддержка ISO/IMG файлов;

- загрузочное меню;

- сейчас доступно 35 ОС, например Mint, Ubuntu, Fedora, OpenSUSE и Arch Linux;

- можно добавить свои репозитории.

WIFI WPS WPA Tester — хакерская программа для Android, которая позволяет находить уязвимости в беспроводных сетях сетях.

- обнаружение уязвимых WPS сетей;

- брутфорс атаки;

- подключение к уязвимым WPS сетям.

Termux — отличный эмулятор терминала и среда Linux, которые работают в виртуальном окружении.

- работа с bash и zsh;

- управление файлами через nnn;

- редактирование в nano, vim или emacs;

- подключение по ssh;

- разработка на C с помощью Сlang, make и GDB.

Источник: dublikat.pw

Лучший хакерский софт ноября. X-TOOLS #202

Инструмент windows-privesc-check ищет различные ошибочные конфигурации, которые позволят локальному непривилегированному пользователю повысить свои привилегии до другого пользователя или для доступа к локальному приложению (например, базе данных).

Полностью написан на Python и конвертирован в исполняемый файл с помощью pyinstaller. Приложение может запускаться и работать как от обычного пользователя, так и от администратора. При запуске с админскими правами программа имеет полные права доступа на чтение ко всем объектам безопасности. Это позволяет произвести аудит на такие векторы повышения привилегий, как:

- перенастройка сервисов Windows;

- замена исполняемых файлов сервисов, если у них выставлены слабые разрешения;

- замена плохо защищенных EXE- или DLL-файлов в %ProgramFiles%;

- протроянивание %PATH%;

- вредоносная модификация реестра (например, RunOnce);

- модификация программ на файловой системе FAT;

- тамперинг запущенных процессов.

При этом инструмент может быть полезен для компрометации не только локальной машины, но и удаленных, так как он способен смотреть:

- информацию о плохо сконфигурированных сетевых разделяемых директориях;

- список пользователей, подобных администратору;

- информацию о членах домена и доверительных отношениях в домене.

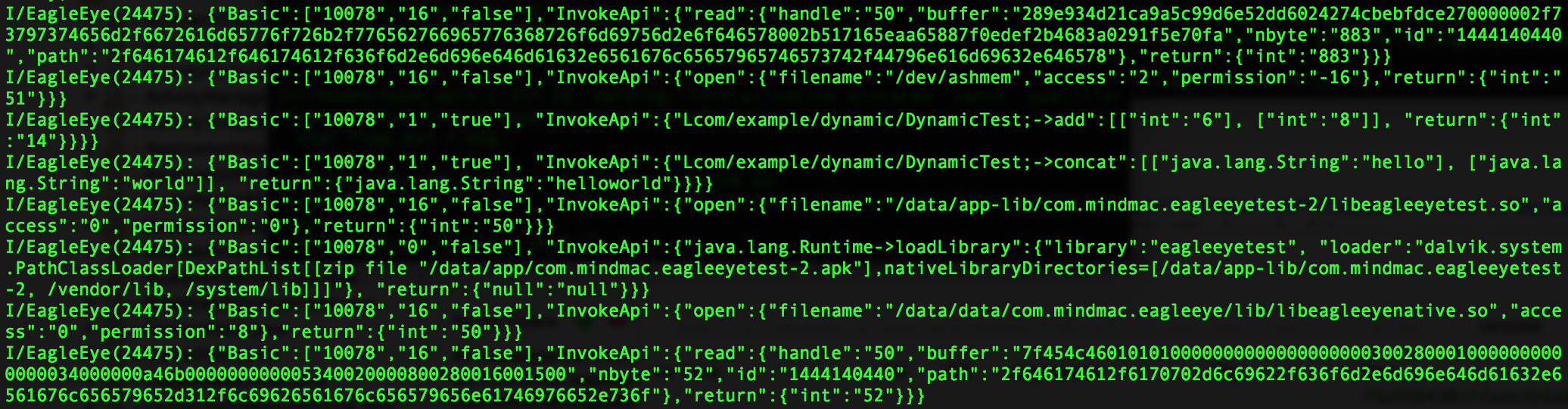

Android EagleEye

Android EagleEye — это инструмент, представляющий собой Android-приложение, базирующееся на модулях Xposed и adbi, способное перехватывать как Java, так и нативные методы ОС Android. Вся полученная информация о методах записывается в лог-файл через logcat: adb logcat -s EagleEye:I.

- возможность перехвата Java- и Native-методов;

- захват Java-методов через настройку конфигурационного файла;

- перехват динамических Java-методов, загруженных через DexClassLoader;

- перехват Native-методов как системных, так и пользовательских библиотек;

- специализированные методы против антиэмуляции (базируются на работах исследователя Tim Strazzere).

Это, наверное, первый публичный фреймворк для мобильной ОС Android, который способен одновременно инструментировать как Java-, так и Native-код. Тем самым удовлетворяются чуть ли не все насущные потребности при динамическом анализе приложения. Так что время обновлять свой арсенал для исследования Android-приложений.

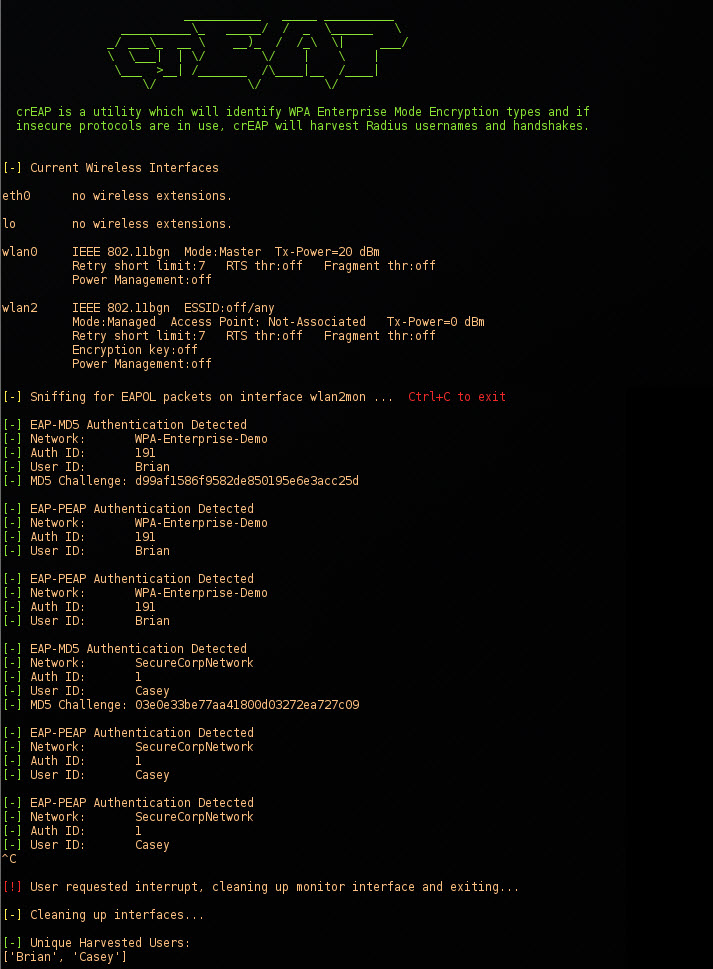

Атакуем Enterprise Wireless Networks

Утилит для исследования Wi-Fi-сетей достаточно много, например Kismet, Wifite и другие. Они прекрасно справляются с определением типа сети и типа протокола аутентификации, таких как TKIP/CCMP, но не дают никакой информации касательно типа EAP. Раньше требовалось перехватить и исследовать пакеты каждой сети, чтобы извлечь нужную информацию. В итоге лень победила, и был написан скрипт, автоматически определяющий тип WPA EAP.

crEAP — это Pyhton-скрипт, который идентифицирует использование WPA Enterprise Mode Encryption, и если используется небезопасный протокол, то crEAP будет собирать Radius имена пользователей и хендшейки.

- scapy-com;

- airmon-ng, airodump-ng.

Скрипт должен запускаться из-под root или sudo.

Evil Foca — Network Attack Toolkit

На сегодняшний день Evil Foca — это инструмент для пентестеров и аудиторов безопасности, перед которыми стоит цель проверить безопасность данных в IPv4- и IPv6-сетях. Инструмент производит следующие атаки:

- MITM в IPv4-сетях с помощью ARP Spoofing и DHCP ACK инъекций;

- MITM в IPv6-сетях с помощью Neighbor Advertisement Spoofing, SLAAC attack, поддельного DHCPv6;

- DoS (Denial of Service) в IPv4-сетях с помощью ARP Spoofing;

- DoS (Denial of Service) в IPv6-сетях с помощью SLAAC DoS;

- DNS Hijacking.

Программа автоматически сканирует сети и идентифицирует все устройства и их соответствующие сетевые интерфейсы, с указанием их IPv4- и IPv6-адресов, а также физических адресов через удобный и интуитивно понятный интерфейс. Программа очень проста в использовании.

- Windows XP или более поздняя;

- .NET Framework 4 или более поздняя;

- WinPcap library.

Восстанавливаем пароль от Wi-Fi с ОС

Порой бывает нужно вспомнить пароль от Wi-Fi-сети, к которой ты подключался когда-то давно или пароль для доступа к которой вводил не ты. Как, наверно, ты уже догадываешься, такой пароль можно заново извлечь в исходном виде из недр операционной системы.

Инструмент wifresti как раз и предназначен для такой цели. Он написан на Python и может быть использован и как скрипт, и как обычный исполняемый файл (только для Windows). Программа поддерживает:

- Ubuntu (в основе лежит /etc/NetworkManager/system-connections/);

- Windows 10, 8, 7 (в основе лежит команда netsh).

Скоро автор обещает добавить и Mac OS X.

Естественно, инструмент способен восстановить пароль от любой Wi-Fi-сети, к которой ты когда-либо вводил пароль.

Пытаемся сбежать из песочницы