Основы работы антивирусных программ

После того как антивирус установлен и настроен, каждый пользователь хочет убедиться, что он все сделал правильно и антивирусная защита работает. Но как это проверить? Первое, что приходит в голову: взять где-нибудь зараженный файл и посмотреть поймает ли его антивирус . Но, как и у многих простых решений, у этого есть ряд очевидных недостатков:

- Зараженный файл не так-то просто найти. Даже если воспользоваться поиском в Интернете и найти какие-то файлы, нет никакой гарантии, что они действительно заражены. Т. е. если антивирус обнаружит в них вирусы, значит они заражены, а антивирус работает, но если не обнаружит, то неизвестно — антивирус не работает, или файлы не заражены

- Использовать для тестирования настоящие вирусы крайне опасно. Если пользователь все же ошибся и неправильно выполнил установку или настройку антивируса, в процессе тестирования он может на самом деле заразить свой компьютер, в результате чего потерять данные или стать источником заражения для других компьютеров.

Значит нужен такой способ тестирования антивирусов, который был бы безопасным, но давал четкий ответ на вопрос, корректно ли работает антивирус . Понимая важность проблемы, организация EICAR при участии антивирусных компаний создала специальный тестовый файл , который был назван по имени организации — eicar. com .

Тест антивирусов — Kaspersky, Dr.Web, Grizzly Pro, Avast, 360

Eicar. com — это исполняемый файл в COM -формате, который не выполняет никаких вредоносных действий, а просто выводит на экран строку «EICAR-STANDARD-ANTIVIRUS-TEST-FILE!». Тем не менее, все антивирусные компании договорились включить этот файл в свои антивирусные базы и детектировать его как вирус , специально чтобы пользователи могли без риска протестировать свою антивирусную защиту.

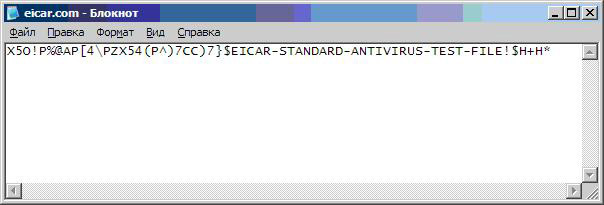

Получить eicar. com можно на сайте организации EICAR по адресу http://www.eicar.org/anti_virus_test_file.htm, но проще создать этот файл самому. Дело в том, что машинный код файла eicar. com состоит из печатных символов и его можно создать при помощи любого текстового редактора. Например, можно воспользоваться стандартным для операционных систем Windows редактором Notepad. В окне Notepad нужно набрать строку

сохранить файл под именем eicar. com , и все — тестовый файл готов.

Рис. 6.1. Тестовый файл eicar.com

Созданный описанным способом файл eicar. com ничем не отличается от доступного на сайте организации EICAR, можно загрузить и убедиться самому. Его можно пытаться скопировать на защищенную машину, запускать на ней или же просто проверять, чтобы проверить работу антивируса в разных режимах.

Тестирование антивируса при помощи eicar. com тоже не идеально. Концепция тестового файла и сам тестовый файл , разрабатывались в начале 90-х годов, когда едва ли не единственным типом вредоносных программ были файловые вирусы. Поэтому eicar. com в первую очередь позволяет протестировать, как антивирус справляется с файловыми вирусами и близкими по структуре вредоносными программами — большинством троянов , некоторыми червями.

Тестирование антивирусных программ на работоспособность в реальном времени 2016

Однако сейчас разнообразие вредоносных программ гораздо больше. И соответственно больше антивирусных модулей, предназначенных для защиты от различных угроз. Например, во многих антивирусах имеется специальный модуль защиты от скрипт-вирусов, а поскольку eicar. com скрипт-вирусом не является, он непригоден для тестирования таких модулей. Точно так же eicar. com непригоден для тестирования специальных модулей для защиты от макровирусов. К сожалению, на сегодняшний день новых способов тестирования антивирусных средств, которые поддерживались бы всеми производителями антивирусов нет, и приходится полагаться на старые способы.

Источник: intuit.ru

Записки IT специалиста

Бесплатные антивирусные решения всегда вызывали у пользователей повышенный интерес. Действительно, зачем платить больше, когда можно не платить совсем. С другой стороны всегда существует определенное недоверие к незнакомым и особенно бесплатным антивирусникам. Поэтому по многочисленным просьбам наших читателей мы провели экспресс-тестирование наиболее популярных бесплатных продуктов.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Сразу сделаем важное предупреждение. Мы не проводили полноценного тестирования каждого решения, а выполнили только сигнатурный тест, который характеризует работу исключительно антивирусного сканера, оставляя за бортом все иные методы и технологии защиты. Поэтому не стоит делать выбор того или иного продукта основываясь исключительно на результатах сигнатурного теста.

Современные угрозы весьма сложны и разнообразны и становится очевидно что один только сканер, каким бы хорошим он не был не в состоянии обеспечить полноценной защиты. Также справедливо и иное, если сканер не способен эффективно обнаруживать вредоносное ПО, то вряд ли иные технологии, такие как проактивная защита и поведенческие анализаторы, способны будут кардинально изменить ситуацию.

Схема тестирования не изменилась, эффективность поиска вредоносного ПО оценивалась на подготовленной наборе из 8588 сигнатур отобранных из баз VirusSign за первую половину ноября 2012 года. В качестве платформы нами использовалась Windows 8 Enterprise x64, что позволяло дополнительно оценить работу антивирусных продуктов в среде новой ОС. Скажем сразу — ни у одного участника тестирования проблем не возникло.

По итогам тестирования большинство бесплатных антивирусов показали довольно ровный результат, за исключением нескольких представителей. В качестве контроля использовался Антивирус Касперского 2013.

Самое время разобрать результаты несколько подробнее, всех участников мы условно разделим на основную группу, куда входят продукты набравшие от 90% и выше, и группу аутсайдеров которую составили MSE и Immunet (ClamAV). Начнем с аутсайдеров нашего тестирования.

Microsoft Security Essentials — 19,58%

В качестве итогового результата мы использовали среднее от значений версий MSE для Windows XP и Windows 7, а также Windows Defender, входящего в состав Windows 8. Подробно останавливаться на результатах повторно мы не будем, желающие могут ознакомиться с подробным тестированием данного продукта здесь. Отметим только, что говорить о какой-либо защите с помощью MSE не стоит, речь скорее идет о ее иллюзии.

В ходе последующих экспериментов выяснилась еще одна интересная особенность данного программного продукта: если проверка занимает вполне приемлемое время, в данном случае около 1 ч 20 мин, то дождаться обработки обнаруженного вредоносного ПО мы отчаялись и оставили тестовый стенд на ночь. Впоследствии, прогоняя MSE на небольшой свежей базе мы уделили этому моменту немного больше внимания.

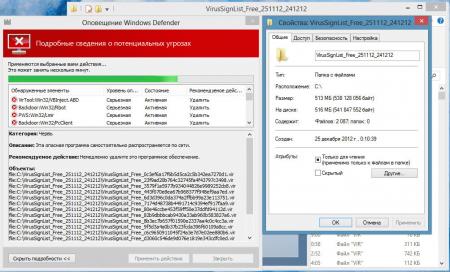

Если проверка набора из 2087 сигнатур заняла что-то около получаса, то обработка заняла гораздо больше времени, однако компьютер в общем и процесс антивируса в частности никакой заметной активности не проявляли. На скриншоте ситуация спустя 45 минут от начала обработки: индикатор показывает, что большая часть работы уже выполнена, однако на самом деле там еще «конь не валялся», все образцы вредоносного ПО на месте.

Существует мнение, что MSE создает точки восстановления системы, однако создавать точку восстановления 45 минут явный перебор, да и дисковой активности, которая должна сопутствовать данном процессу, мы не зафиксировали. Спустя примерно час MSE наконец начал обработку, которая заняла у него около получаса. Чем занимался антивирус предшествующий час для нас осталось загадкой, иллюзия работы?

Immunet 3.0.8.9025 ClamAV + Cloud — 72,29%

Еще один бесплатный продукт, который мы подробно рассматривали отдельно, подробнее можно ознакомиться здесь. Мы включили в общий зачет бесплатную версию Immunet использующую связку облачного движка и ClamAV. Результат, конечно, гораздо лучше чем у MSE, но для защиты конечных ПК явно недостаточный, единственный плюс — очень высокая скорость работы. Поэтому оставим ClamAV то, для чего он был разработан — проверка трафика в режиме реального времени на шлюзах, а для защиты ПК лучше поискать другое решение.

avast! Free 7.0.1474 — 90,77%

Популярный бесплатный антивирус от чешских разработчиков, считается самым популярным бесплатным антивирусом. Согласно лицензионного соглашения avast! можно бесплатно использовать только в личных, некоммерческих целях и для образовательных учреждений, использование бесплатной версии в организациях будет нарушением лицензии. Для бесплатного продукта avast! имеет весьма богатый набор функций, на уровне дорогих коммерческих решений.

В рамках нашего тестирования мы проверили только один компонент — Экран файловой системы в терминах avast! — поэтому делать вывод об эффективности данного антивируса на основании работы только одного компонента, пусть и важного, явно не стоит.

avast! оказался самым быстрым антивирусом в основной группе, но при этом показал самый слабый результат. Почти 10% пропущенного вредоносного ПО это не так уж и мало, однако вполне возможно, что в реальных условиях сочетание сканера с остальными механизмами защиты будет обеспечивать достаточный уровень безопасности, как мы уже писали ранее, одного сканера, как бы хорош он не был, для полноценной защиты от современных угроз будет недостаточно.

Avira 13.0.0.2832 — 96,17%

Avira один из известных и старейших немецких разработчиков антивирусного ПО, однако у нас продукты данного производителя известны мало. Бесплатная версия антивируса Avira предназначена для домашнего использования и для коммерческого применения придется приобрести платную версию продукта.

Avira — единственный продукт, который не имеет версии для Windows 8, о чем предупреждает при установке, но не смотря на это, с какими либо проблемами при использовании текущей версии в среде Windows 8 мы не столкнулись.

По факту бесплатный антивирус Avira является рекламой более функциональной коммерческой версии, недоступные функции не убраны из интерфейса продукта, а просто сделаны неактивными, что должно ежедневно агитировать пользователя к приобретению полной версии продукта. В бесплатной версии пользователю доступны только самые базовые функции.

Никаких отличительных особенностей Avira нам не продемонстрировала: хороший, добротно сделанный немецкий продукт, который просто работает. Сканирование заняло среднее время и результат оказался весьма неплох.

AVG 2013.0.2805 — 96,53%

Еще один популярный в Европе антивирусный продукт чешских разработчиков, у нас также имеет некоторое распространения, явно уступая avast! по популярности. Бесплатная версия, аналогично уже рассмотренным нами продуктам, предназначена исключительно для домашнего и некоммерческого использования и является рекламой коммерческих решений данного производителя. Набор функций в бесплатной версии несколько богаче, чем у Avira, но значительно уступает avast!

Антивирус продемонстрировал быстрое время сканирования, однако обработка угроз заняла весьма продолжительное время, значительно большее чем у остальных коллег по тестированию, исключая MSE и ZoneAlarm. Результат также неплох, на уровне остальных участников основной группы.

ZoneAlarm Free Antivirus 11.0.000.020 — 96,87%

ZoneAlarm — известный разработчик одноименного брандмауэра, весьма популярного в середине двухтысячных. ZoneAlarm Free Antivirus содержит в себе бесплатные версии брандмауэра и антивируса предназначенные для домашнего и некоммерческого использования, исключая госучреждения и учебные заведения. Функциональность бесплатного продукта средняя, однако настройки показались нам несколько скуповаты.

По времени сканирования, которое у данного продукта совмещено с обработкой угроз, ZoneAlarm абсолютный аутсайдер в основной группе — это процесс занял 3 часа 21 минуту. Результат вполне типичен и ничем не выделяется из основной группы.

Comodo Antivirus 6.0.260739.2674 — 97,35%

Единственный разработчик, который не накладывает ограничений для использования бесплатных версий своих продуктов, вы можете их использовать как дома, так и в офисе. По функциональности Comodo достаточно богатый продукт, уступая только avast!, однако для продвинутых пользователей доступна бесплатная версия Comodo Internet Security, которая по количеству функций и возможности их настройки с большим отрывом опережает не только бесплатные, но и многие платные антивирусные продукты.

Вместе с собой Comodo Antivirus на безальтернативной основе устанавливает набор фирменного софта разной степени полезности, начиная от защищенного браузера Dragon, на основе Chrome и заканчивая сервисами получения технической помощи по подписке GeekBuddy и AntiError, которые довольно навязчивы по умолчанию. Интересно, что при удалении основного продукта этот «товар в нагрузку» вполне благополучно остается жить в системе и каждый экземпляр нужно удалять отдельно.

По пользовательским характеристикам Comodo ничем особым не выделяется, довольно прост в использовании, понятен. Время сканирования и обработки угроз среднее, результат несколько выше чем у основных участников и самый высокий из них. Однако, учитывая небольшую разницу, сказать что Comodo Antivirus стал лучшим мы не можем, все продукты основной группы, кроме avast!, показали очень близкие результаты.

Выводы

Выводов сегодня как таковых не будет. Практически все тестируемые продукты, кроме аутсайдеров, показали хороший результат и выбор между ними следует делать исходя из иных показателей, например функциональности продуктов, скорости работы или возможности коммерческого использования.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Источник: interface31.ru

Методология теста антивирусов на лечение активного заражения (апрель 2015)

Для проведения тестирования антивирусов на лечение активного заражения 2015 года экспертной группой Anti-Malware.ru были отобраны вредоносные программы по следующим критериям:

- максимально полное покрытие используемых технологий маскировки, защиты от обнаружения/удаления;

- степень распространенности (на текущий момент или ранее);

- детектирование файлов-компонентов вредоносной программы всеми участвующими в тестировании антивирусами;

- способность противодействовать своему обнаружению/удалению со стороны антивируса и/или восстанавливать свои компоненты в случае их удаления антивирусом;

- отсутствие целенаправленного противодействия работе любого тестируемого антивируса (удаление файлов, ключей принадлежащих антивирусу, завершение процессов антивируса, блокировка возможности обновления баз антивируса);

- отсутствие целенаправленного противодействия полноценной работе пользователя на компьютере.

При отборе вредоносных программ для теста приоритет отдавался наиболее сложным видам, которые наиболее удовлетворяют приведенным выше критериям.

Стоит отметить, что критически важным параметром для отбора вредоносных программ для теста было детектирование их файловых компонентов со стороны всех участвовавших в тесте антивирусов. Если детектирование отсутствовало, то файловые компоненты анонимно (чтобы избежать специальной манипуляции результатами теста) отправлялись производителям.

Если производитель в течение месяца не присылал уведомлений о добавлении детектирования и, при этом, вредоносный компонентов не детектировался, то вредоносная программа шла в тест по принципу «как есть» (as is).

Все используемые в тесте вредоносные программы были собраны экспертами Anti-Malware.ru во время распространения в Интернет (In The Wild).

Исследования проводились на платформе Microsoft Windows 7 x64.

С учётом того, что за последнее время новые с технологической точки зрения вредоносные программы появлялись достаточно редко, для теста были отобраны следующие вредоносные программы:

- APT (Uroburos, Turla) — md5: a86ac0ad1f8928e8d4e1b728448f54f9

- Cidox (Rovnix, Mayachok, Boigy) — md5: 951ed97afcbb33ad0ac932823193dd66

- Poweliks (Powessere) — md5: 735295a0d9d22e6e212034741312b02f

- Backboot (WinNT/Pitou) — md5: 2afb72c2162756c24b055d6227348e88

- WMIGhost (HTTBot, Syndicasec) — md5: 0df40b226a4913a57668b83b7c7b443c

- Stoned (Bebloh, Shiptob, Bublik) — md5: 0b01450cc58583a0baea99e27b9317a7

- Pihar (TDL4,TDSS, Alureon, Tidserv) — md5: 15201d321848bf9b3b211887394e9fa2

- SST (PRAGMA, TDSS, Alureon) — md5: e748f65e21e88555c854d79bad714491

- Zeroaccess (Sirefef, MAX++) — md5: d2d312277f7577a1d1f9db5e8fb1ad32

Проведение теста

В тестировании участвовали следующие антивирусные программы (представленные ниже сборки актуальны на момент начала теста), релизные версии:

- Avast! Internet Security 2015.10.0.2208

- AVG Internet Security 2015.0.5646

- Avira Internet Security 14.0.7.468

- Eset Smart Security 8.0.304.0

- Kaspersky Internet Security 15.0.1.415(b)

- BitDefender Internet Security 18.20.0.1429

- Emsisoft Internet Security 9.0.0.4799

- Dr.Web Security Space Pro 10.0.0.12160

- Microsoft Security Essentials 4.6.0305.0

- McAfee Internet Security 14.0

- Norton Security 22.1.0.9

- Qihoo 360 Internet Security 5.0.0.5104

- TrustPort Internet Security 15.0.0.5420

- Panda Internet Security 15.0.4

- Trend Micro Titanium Internet Security 8.0.1133

При установке на зараженную машину использовались рекомендуемые производителем настройки по умолчанию и производились все рекомендуемые программой действия (перезагрузка системы, обновление и т.д.):

- Процесс установки, по возможности, выполнялся с учетом рекомендованных установщиком действий, в том числе обновление продукта и проверка на вредоносные программы.

- Если установщик не предложил перезагрузиться, то запускается проверка поиска вредоносных программ без перезагрузки системы после инсталляции. В случае неуспеха проверки (вредоносная программа не была обнаружена или была обнаружена, но не удалена), система перезагружалась и снова запускалась проверка поиска вредоносных программ.

- Если по ходу инсталляции не было произведено обновление, оно выполнялось вручную перед лечением активного заражения.

- При лечении активного заражения в первую очередь инициировались проверки из профилей проверок в интерфейсе антивируса (quick scan, startup scan etc). В случае неуспеха первой проверки запускалась проверка каталога из контекстного меню, в котором находятся файлы активной вредоносной программы. В случае неуспеха запускалась проверка всей системы.

- Если в интерфейсе антивируса имеется возможность запустить отдельную проверку на руткиты, она производилась первой на всех образцах, содержащих руткит-компоненту.

- Если при проверке обнаруживался только один из нескольких компонентов вредоносной программы, то поиск остальных компонентов продолжался после перезагрузки.

- Если предлагалось несколько вариантов действий, действия выбирались в следующей последовательности по порядку в случае не успешности: «лечить», «удалить», «переименовать», «карантин».

Шаги проведения тестирования:

- Установка на жесткий диск операционной системы и создание полного образа жесткого диска при помощи Acronis True Image.

- Заражение машины с чистой операционной системы (активация вредоносной программы).

- Проверка работоспособности вредоносной программы и ее успешной установки в системе.

- Перезагрузка зараженной системы.

- Проверка активности вредоносной программы в системе.

- Установка антивируса и попытка лечения зараженной системы.

- Фиксируются показания антивируса, оставшиеся ключи автозагрузки вредоносной программы после успешного лечения. В случае не успешности лечения проверяется активность вредоносной программы или ее компонентов.

- Восстановление образа незараженной операционной системы на диске при помощи Acronis True Image (загрузка с CD).

- Повторение пунктов 2-8 для всех вредоносных программ и всех антивирусов.

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Тестирование

Тестирование

Тестирование

Если вы являетесь производителем и хотели бы видеть свой продукт в списке протестированных по данной методологии или обновить его результаты, не дожидаясь нового планового теста, вы можете воспользоваться услугой индивидуального тестирования.

- Рейтинги антивирусов

- Рейтинг фаерволов и IPS/IDS

- Рейтинги антируткитов

- Рейтинг родительских контролей

- Результаты тестов

- Результаты тестов антивирусов

- Результаты тестов фаерволов и IPS/IDS

- Результаты тестов антируткитов

- Результаты тестов родительских контролей

- Тесты систем резервного копирования

Источник: www.anti-malware.ru

Тест разных антивирусов на способность обнаружения вируса-шифровальщика WANNACASH и его удаления

Проверка работы различных антивирусов по способности обнаружения и удаления из операционной системы вируса-шифровальщика WANNACASH, с помощью которого производились заражения системы для проведения теста-эксперимента

28 апреля 2021, среда 00:18

НиколайНикифоров [ ] для раздела Блоги

-22000р на 4080 Gigabyte Gaming

i5 13600K 14 ядер — дешевле и быстрее i7 12700K

ASUS 3050 все еще за 30 тр

24 ядерный 13900K — смотри цену

3070 Ti Gigabyte Gaming за 60 тр

За пост начислено вознаграждение

В этой статье я проведу практический тест-эксперимент нескольких популярных антивирусов по их способности обнаружения и нейтрализации вируса-шифровальщика WANNACASH.

реклама

Тело этого вируса у меня есть, оно осталось после моей попытки оказать помощь моему знакомому по спасению его зашифрованных данных этим вирусом-шифровальщиком. Подробнее об этом в моей предыдущей статье: «Заражение компьютера вирусом-шифровальщиком WANNACASH» по ссылке: https://overclockers.ru/blog/remont_accumulyatora_noutbuka/show/50081/zarazhenie-kompjutera-virusom-shifrovalschikom-wannacash-i-ustranenie-posledstvij-ego-deyatelnosti

Здесь только кратко поясню по этому случаю. Мой знакомый подверг свой компьютер заражению этим вирусом-шифровальщиком, скачав его с интернета под видом файла с ключами для активации антивируса ESET NOD32. И который имеет название: «Ключи для ESET[all versions] на 365 дней» с расширением exe. Судя по комментариям в этой статье, случай этот, читателей заинтересовал.

И поэтому я решил дальше продолжить эту тему, так сказать провести следственный эксперимент по факту заражения вирусом-шифровальщиком компьютера моего знакомого. И выяснить, почему и как это произошло. Я максимально точно постарался повторить все его действия, для чистоты следственного эксперимента.

рекомендации

i7 13700KF 16 ядер — цена рухнула

3070 за 49 тр в Ситилинке

5 видов 4090 в Ситилинке по норм ценам

MSI 3050 за 28 тр в Ситилинке

4080 по старой цене в Регарде, за 100+

Компьютеры от 10 тр в Ситилинке

13900K в Регарде по СТАРОМУ курсу 62

RTX 4080 — 6 видов в Регарде

Упала цена Ryzen 7600 4.7ГГц

Новый 13700K и KF дешево в Регарде

13600K очень дешево в Регарде

Подготавливаю для этого свой ноутбук. Отключаю и извлекаю из ноутбука SSD, на котором установлена система, не удивляйтесь его внешнему виду, на его микросхемы я установил теплоотводы.

реклама

var firedYa28 = false; window.addEventListener(‘load’, () => < if(navigator.userAgent.indexOf(«Chrome-Lighthouse») < window.yaContextCb.push(()=>< Ya.Context.AdvManager.render(< renderTo: ‘yandex_rtb_R-A-630193-28’, blockId: ‘R-A-630193-28’ >) >) >, 3000); > > >);

Извлекаю HDD, на котором хранятся мои данные. Устанавливаю в ноутбук другой не задействованный HDD, который и будет участвовать в этом тесте-эксперименте. Устанавливаю на него операционную систему Windows 10 и антивирус ESET NOD32, именно под защитой этого антивируса у пострадавшего пользователя и произошло заражение компьютера. Заражение произошло, когда у антивируса ESET NOD32 лицензия была недействительна, закончившаяся. Но сначала проведу тест с действующей лицензией, чтобы увидеть, как этот антивирус с полностью рабочим функционалом продемонстрирует себя.

реклама

Загружаю тело вируса, который имеет название: «Ключи для ESET[all versions] на 365 дней.exe» на свою электронную почту, что бы для точного повторения действий пострадавшего иметь возможность скачать его с интернета на рабочий стол.

реклама

И здесь меня смутило, что на электронную почту, этот вирус-шифровальщик находящийся в архиве не закрытым паролем залился без проблем. Хотя насколько я понимаю, сервис электронной почты не должен был его туда пропустить, да еще и написали: «все файлы проверены, вирусов нет». Но это тема уже другой статьи.

Скачиваю его на рабочий стол.

Жду, жду, и ничего не происходит. Тогда открываю архив, открываю двойным нажатием левой кнопки мыши этот вирус и наконец, ESET NOD32 отреагировал, предотвратил открытие (исполнение)этого вирусного файла.

Но архив с вирусом не удалил, оставил так сказать его на память на рабочем столе. Тогда провожу сканирование этого архива антивирусом через контекстное меню.

Извиняюсь за качество фотографий, некоторые, как например эта, были сделаны путем фотографирования экрана смартфоном.

И вот, теперь архив с вирусом уничтожен антивирусом ESET NOD32, а если быть точнее, перемещен в карантин.

Теперь буду проводить точно такой же тест с участием антивируса ESET NOD32, но с закончившейся, просроченной лицензией, как это и было у пострадавшего пользователя в момент заражения компьютера. Удалить действующую лицензию из антивируса у меня не получилось. Заменить ее на просроченную тоже не получилось. ESET NOD32 подмену не принимал, и оставался на действующей лицензии. Тогда я изменил системную дату ноутбука на месяц вперед, и антивирус перешел в необходимое мне состояние и сказал, что ваш компьютер не защищен.

Я опять скачал на рабочий стол архив с вирусом-шифровальщиком, подождал минуту, ничего не произошло. Тогда я открыл архив, и открыл файл с вирусом. И вот оно! Следствие, которое вели колобки, определило причину беды. Файл с вирусом успешно открылся, показал мне якобы текстовый файл с лицензионными ключами для антивируса.

И пока по его замыслу я должен был копировать эти ключи в антивирус, и пытаться его активировать, он в это время должен был хорошо обосноваться в системе и начать шифровать данные. Именно это он и сделал, и результат в виде зашифрованных файлов не заставил себя долго ждать.

Файлы до заражения

Файлы после заражения

Подведем предварительный итог. Если антивирус ESET NOD32 находится в актуальном состоянии (с действующей) лицензией, то вероятность подвергнуть заражению компьютер, по вышеуказанному сценарию равна нулю. Но если лицензия недействительна (просрочена), то заражение возможно, точнее сказать оно произошло, хотя такого и не должно было быть, даже если лицензия закончилась. Антивирус все равно должен обеспечивать защиту. Но что имеем, то имеем.

А какова же роль защитника Windows (встроенная в систему антивирусная программа Microsoft Defender) спросите вы. А ответ достаточно прост. Она отключается при установке любого другого антивирусного приложения, и при каких либо косяках этого антивирусного программного обеспечения помочь ничем не сможет. При удалении этого антивирусного приложения антивирусная программа Microsoft Defender (извините за каламбур) включится автоматически, и уже она будет обеспечивать антивирусную безопасность системы.

И теперь интересно как отработает по вирусу-шифровальщику защитник Windows? Проверю это все по той же схеме, предварительно установив чистую систему вместо системы зараженной вирусом-шифровальщиком. И не устанавливаю никакое антивирусное программное обеспечение.

Скачиваю с почты архив с вирусом, открываю архив, открываю файл с вирусом. И защитник Windows предотвращает открытие и исполнение этого вирусного файла.

Дальше провожу сканирование архива с вирусом через контекстное меню.

Он обнаруживается защитником Windows, изолирует его, и предлагает три варианта действия с этим вирусом на выбор пользователю.

Отсюда и возникает вопрос, а стоит ли вообще вместо защитника Windows использовать различные антивирусы, учитывая какие они, порой могут выкидывать фортеля по окончанию срока действия лицензий.

Дальше я решаю подвергнуть проверке парочку бесплатных антивирусов, и начну с Avast Free Antivirus.

Делаю все, как и ранее, скачиваю архив с вирусом, открываю его, Avast Free Antivirus его обнаруживает и предотвращает исполнение этого файла. Но в этом случае сам архив с вирусом не удаляет, впрочем, точно так же, как и все ранее проверенные антивирусы.

Провожу сканирование архива через контекстное меню.

В этом случае он угрозу находит, изолирует архив с вирусом, и предлагает, что дальше с ним необходимо сделать.

Но что меня в нем насторожило, так это то, что на диске он занимает 1,35 Гб. Не многовато ли?

Проверю еще один бесплатный антивирус 360 Total Security.

Все делаю так же, скачиваю зловредный архив, открываю его, и 360 Total Security, предотвращает его проникновение в систему. И если пользователь в течение 20 секунд не принимает никакого решения, что нужно с этим вирусом сделать, то 360 Total Security самостоятельно удаляет его.

Далее, как и прежде сканирую вирусный архив через контекстное меню. 360 Total Security угрозу находит и отправляет вирус в карантин.

Вроде бы все нормально, но!

Это антивирус или программа для показа различной рекламы? Как по мне, это не антивирус с элементами рекламы, а программа-реклама с элементами антивируса и непонятными, не нужными антивирусу функциями оптимизации системы.

Пожалуй, на этом тестирование закончу, и можно сделать некоторые выводы по результатам проделанной работы.

1. Если вы используете стороннее антивирусное программное обеспечение, то следите, чтобы у него лицензия всегда была в актуальном состоянии (не с окончившимся периодом действия). Так как тест-эксперимент показал, что антивирус с недействительной, окончившейся лицензией не гарантирует защиту компьютера. И мало того, что сам не обеспечивает защиту, так еще и своим присутствием в системе блокирует работу защитника Windows (Microsoft Defender).

2. А нужно ли вообще использовать различное антивирусное программное обеспечение, если в Windows 10 есть свой, встроенный в систему антивирус, именуемый защитником Windows. Это вопрос спорный.

Что вы думаете по этому поводу? Пишите в комментариях.

За пост начислено вознаграждение

Источник: overclockers.ru