Еще одним способом увеличения быстродействия корпоративных приложений и сокращения расходов на инфраструктуру является использование сервера терминалов. Его применение способно значительно повысить скорость работы ресурсоемких приложений, например 1С Предприятие, и является единственным решением, если нужно предоставить доступ к корпоративным приложениям удаленным пользователям (например филиалам или директору из любого места через интернет).

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

В силу определенной специфики, связанной с многопользовательской работой с приложениями крайне желательно роль терминального сервера добавлять одной из первых, во всяком случае до установки прикладного ПО.

ЗАЧЕМ НУЖЕН ТЕРМИНАЛЬНЫЙ СЕРВЕР?

В качестве базовой системы рекомендуется использовать Windows Server 2003 или Windows Server 2008, принципиальных отличий в настройке сервера терминалов в этих версиях нет, поэтому все сказанное справедливо для обоих систем. В нашем случае будет использоваться Windows Server 2003 SP2.

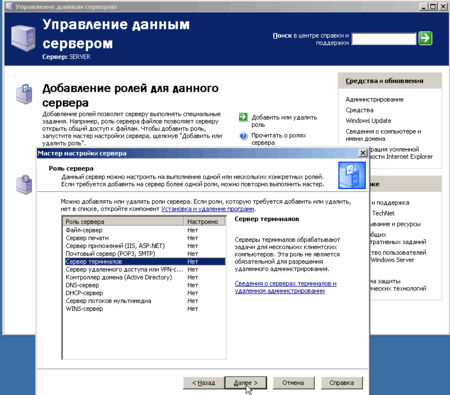

В оснастке Управление данным сервером выбираем Добавить или удалить роль, запустится мастер настройки сервера и, если мы еще не добавляли ролей, предложит использовать типовую настройку или особую конфигурацию. Выбираем второе, в следующем окне указываем Сервер терминалов и жмем Далее.

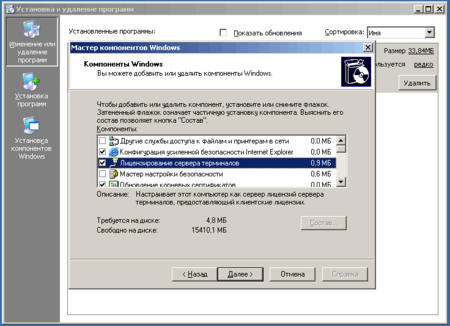

На этом этапе нам потребуется установочный диск Windows Server, который следует заранее иметь под рукой, по завершении установки сервер будет перезагружен. После перезагрузки видим, что роль сервера терминалов успешно добавлена, однако присутствует надпись, что поскольку не найден сервер лицензирования служб терминалов выдача лицензий прекратится через 120 дней. Необходимо установить сервер лицензирования. Для этого в оснастке Установка и удаление программ выбираем Установка компонентов Windows и в открывшемся окне ставим галочку на Лицензирование сервера терминалов.

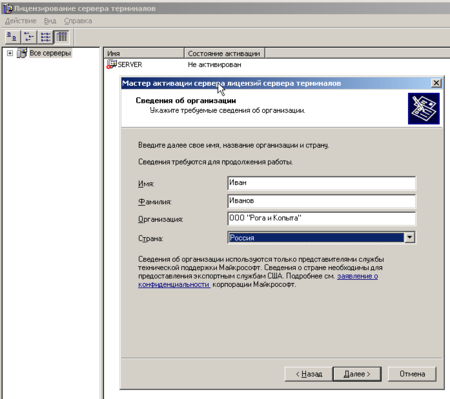

Теперь выбираем Пуск — Администрирование — Лицензирование сервера терминалов. В открывшемся окне выбираем Действие — Активировать сервер. В качестве способа активации указываем Автоподключение (нужен интернет) и заполняем небольшую анкетку. Указываем сведения об организации и электронную почту никаких номеров здесь не требуется, сама активация носит номинальный характер и не совсем понятно какой смысл в нее вкладывает Microsoft.

#14. Установка и настройка терминального сервера на Windows Server 2019.

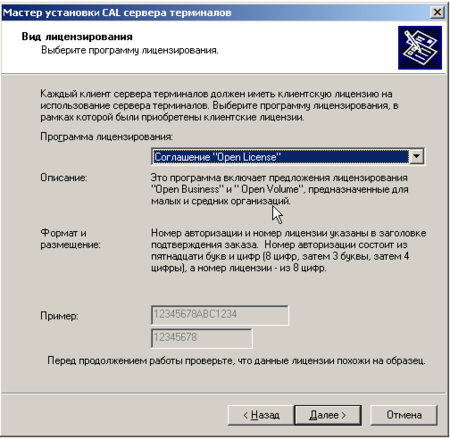

По завершению активации будет запущен мастер клиентских лицензий. В окне Вид лицензирования выбираем программу лицензирования соответствующую имеющимся терминальным лицензиям. Для небольших фирм это как правило «Open License», перед тем как продолжить убедитесь что все необходимые данные есть под рукой.

Следующим этапом вводим данные лицензии а также количество и тип приобретенных лицензий. Более подробно со схемами лицензирования и типами применямых лицензий можно ознакомится здесь. Если все введено правильно статус нашего сервера изменится на активировано и можно будет просмотреть количество и тип установленных лицензий (а также количество выданных лицензий).

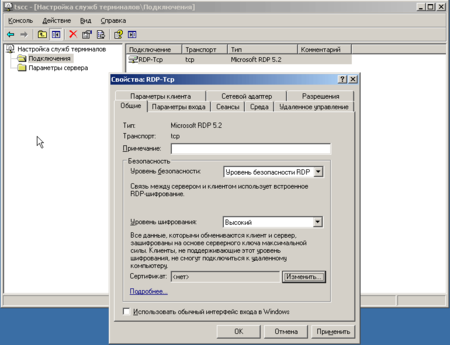

Закончив с лицензированием переходим к настройке непосредственно сервера терминалов. Пуск — Администрирование — Настройка служб терминалов. В открывшемся окне мы видим единственное на данный момент подключение RDP-tcp, щелкаем правой кнопкой и выбираем Свойства. Первая закладка позволяет настроить уровень безопасности.

Если предполагается использование сервера терминалов во внутренней сети можно оставить все по умолчанию, иначе следует перевести Уровень безопасности в положение Согласование, а Уровень шифрования установить как Высокий. При этом следует помнить, что клиенты не поддерживающие данный уровень безопасности не смогут подключится к нашему серверу терминалов. Например клиент идущий по умолчанию в поставке Windows XP SP2 не соответствует данным требованиям и будет необходимо вручную установить последнюю версию клиента.

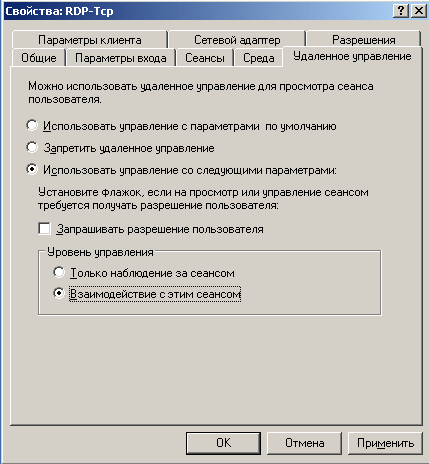

Следующая интересующая нас закладка это Удаленное управление, настраиваем ее как показано на рисунке ниже. Данная настройка позволит, в случае необходимости, подключаться и взаимодействовать с сеансом пользователя для разрешения возникающих проблем.

На закладке Сетевой адаптер мы можем выбрать адаптер с которым будет использоваться данное подключение. Это позволяет создать и назначить разным сетевым интерфейсам различные подключения, так например мы можем создать одно подключение с низкой безопасностью для внутренней сети предприятия, а второе с высокой для клиентов подключающихся извне (через интернет или VPN). И наконец закладка Разрешения, если мы не предполагаем использования нескольких подключений и разграничения прав пользователей по группам можно оставить все как есть, для доступа к серверу терминалов достаточно будет добавить пользователей в группу Пользователи удаленного рабочего стола. В противном случае добавляем сюда необходимые нам группы пользователей и устанавливаем им права Доступ пользователя + Доступ гостя. Таким образом можно удобно разграничить использование подключений группами пользователей, например дав доступ к подключению извне только Администратору и Руководству, а к внутреннему всем необходимым группам.

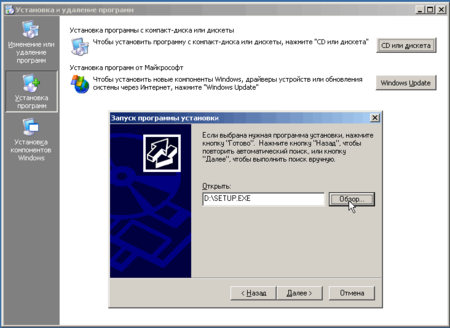

Терминальный сервер настроен и после установки ПО будет готов принимать подключения пользователей. Здесь хотелось бы заострить внимание на еще одной тонкости: всю установку ПО для терминального сервера следует производить только через Установка и удаление программ — Установка программ.

Ну вот и все. Осталось только настроить подключение на клиентах и пустить пользователей. Желаем вашему серверу долгой и стабильной работы.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

![]()

![]()

Или подпишись на наш Телеграм-канал:

Источник: interface31.ru

Как установить программы по умолчанию для всех пользователей на Windows Terminal Server 2008?

Я хочу установить стандартную почтовую программу (включая файлы .eml, MAILTO и Mapi) для всех пользователей на Windows Terminal Server 2008. Мне сказали, что «Свойства групповой политики» могут сделать что-то вроде этого.

задан sascha 361

1 ответ 1

Это зависит от программы. Для общей процедуры интеграции программ в Терминальный сервер вы можете посмотреть здесь.

Неофициальный метод — войти в систему как администратор Сервера, зайти в Свойства обозревателя и установить там почтовый клиент. Это изменяет параметр реестра в HKEY_LOCAL_MACHINESoftwareClientsMail и эти изменения наследуются всеми пользователями.

Источник: poweruser.guru

Заставляем плагин госуслуг работать для всех пользователей в терминальной среде

Уже более года все наши сотрудники работают только в опубликованных приложениях, а централизуем мы всё это через Parallels RAS. Есть у нас и автоматический механизм публикации ЭЦП: если авторизованный пользователь запускает сайт, допустим таможни, то предварительно в его HKCU пишется ЭЦП компании и запускается нужный плагин. Это отлично работает с КОНТУР, СБИС, КРИПТО-ПРО, но плагин от госуслуг (IFCPlugin) пришлось допиливать напильником, а к разработчикам остались вопросы…

Когда поступила заявка на установку очередного плагина, читающего ЭЦП, я не ожидал ничего сложного. Для работы с ЭЦП у нас выделен отдельный RDS-хост на котором уже стояло несколько плагинов и всё отлично работало. Я скачал плагин госуслуг с официального сайта и не мудрствуя лукаво запустил установку в машинном контексте из привилегированного шелла:

msiexec -i c:pathtofilemypackage.msi ALLUSERS=1

На первый взгляд, установка прошла успешно. В списке установленных программ на этом хосте появился «Плагин пользователя систем электронного правительства», под своей учетной записью я смог авторизоваться с помощью ЭЦП. Но у других пользователей плагин так и не заработал, будто и не был установлен.

Куда же ты запропастился?

Плагин госуслуг, в отличие от других аналогичных решений, никак не сообщает о своем присутствии пользователю. Нет иконки в трее, нет группы в стартовом меню, не нашел я его и в «Program Files». Т.к. под моей учеткой работала авторизация в Chrome, а она работает с помощью браузерного плагина, который, в свою очередь, должен иметь MessagingHost, я решил поискать этот процесс.

Каково же было мое удивление, когда я обнаружил этот процесс ( ifc_chrome_host.exe ) в собственной $Env:APPDATA ! Иными словами, инсталлятор плагина, полностью игнорируя машинный контекст, поставил приложение внутрь моего профиля. Причем даже не в $Env:LOCALAPPDATA , а в подлежащую роумингу часть профиля.

У нас включен роуминг аппдаты (на эту тему можно долго холливорить, но мы считаем, что в нашем случае — это правильно). Т.е. IFCPlugin установился в мой профиль, хранящийся на файловом сервере, куда только я имею доступ, но зарегистрировал себя и свои классы в машинном контексте на RDS-хосте. Вполне логично, что у пользователей плагина, по сути, не было.

Достаем напильник

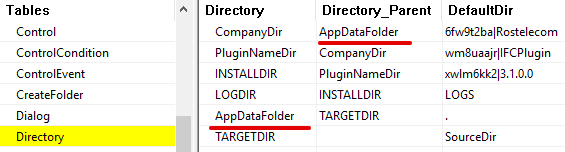

Открываем старую добрую orca и смотрим на структуру директорий установщика IFCPlugin.msi :

TARGETDIR = AppDataFolder. Чем руководствовались разработчики я понять не смог. Заменяем на ProgramFiles64Folder или ProgramFilesFolder по вкусу.

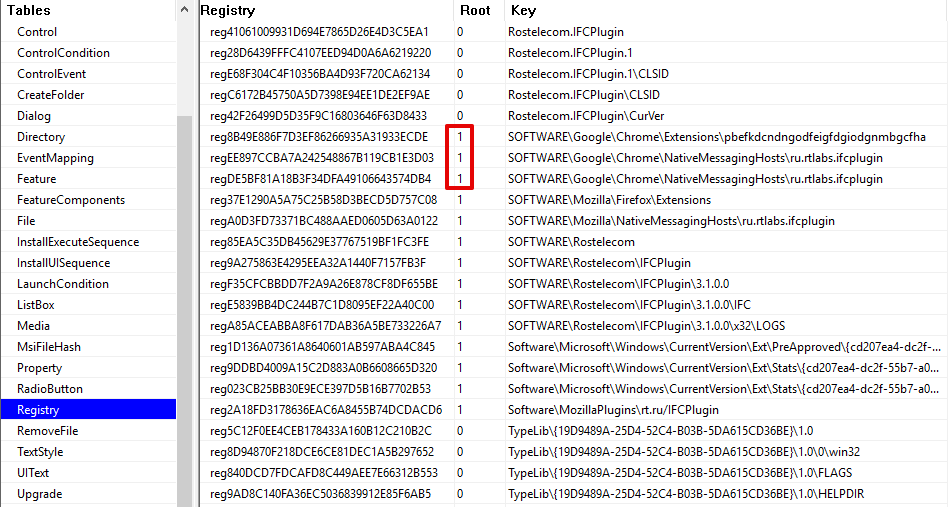

Смотрим что с реестром:

Как видим, всё, кроме классов, прописывается в HKCU. Т.к. меня волновало функционирование лишь плагина для Google Chrome, то я изменил ветку только трем отмеченным параметрам на 2, что соответствует HKLM. Подозреваю, что для Firefox сработает аналогично.

Еще один напильник

Устанавливаю заново. Плагин ожидаемо появляется в $Env:ProgramFiles , но у пользователей, почему-то сразу падает процесс ifc_chrome_host.exe , хотя он уже запускается. Берем procmon и смотрим что ему не хватает.

Выясняется, что он пытается писать логи вот сюда:

$Env:ProgramFilesRostelecomIFCPluginX.X.X.Xx32LOGS

Пользователи, по умолчанию, разумеется, не имеют там доступа на запись. Исправляем.

Работает. Что курили разработчики и зачем это было сделано именно так, осталось для меня загадкой.

Источник: habr.com