Этичный хакинг и тестирование на проникновение, информационная безопасность

Руководство по Tails (часть 1): описание, установка и пароль администратора

Полное оглавление

Операционная система для анонимности

Tails — это операционная система на основе Linux, главная цель которой это анонимность пользователя.

Tails предназначена загружаться со сменного носителя — с USB флешки или CD диска. Во время своей работы она выходит в Интернет только через сеть Tor, а также никак не взаимодействуют с другими хранилищами компьютера (жёсткими и SSD дисками) если вы явно это не укажите. Благодаря этому Tails:

- обеспечивает повышенную анонимность

- не оставляет следов своего использования

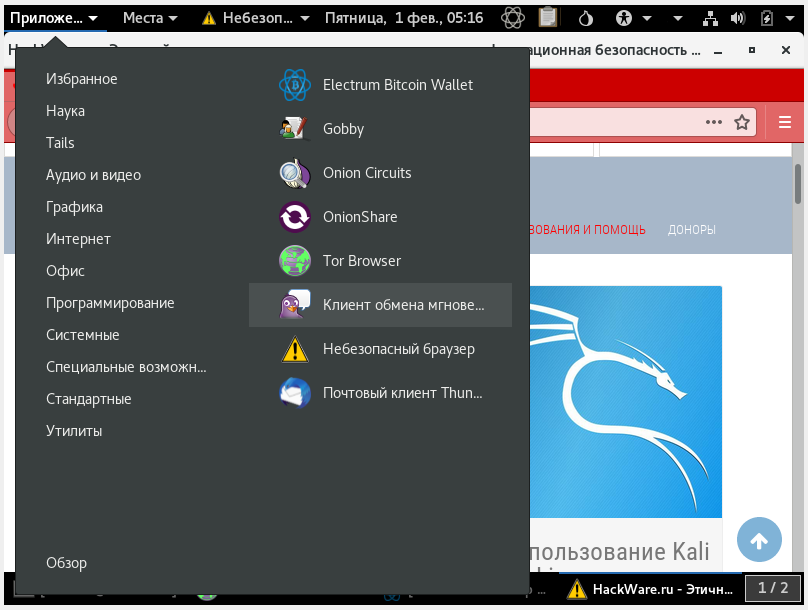

Дополнительно в данной операционной системе установлено несколько сопутствующих целям программ: для анонимного обмена мгновенными сообщениями, для анонимного распространения файлов, браузер Tor, почтовый клиент, Биткоин клиент, а также обычные программы для работы с документами и графикой.

Детальный обзор Tails. Самая защищенная ОС

С выходом Tails 3.12 внесены серьёзные изменения в установку — начнём с неё, а затем рассмотрим другие моменты как пользоваться Tails.

Установка и загрузка Tails

Скачать Tails с официального сайта. Чем различаются версии Tails

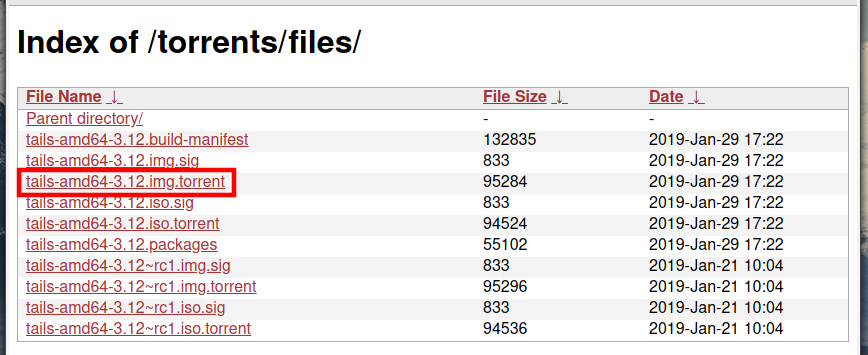

Как можно увидеть, там с десяток файлов. Файлы, содержащие в названии ~rc1 — это предварительные версии — если имеется стабильная версия, то лучше скачивать её.

Файлы с расширением .sig нужны для проверки целостности и подлинности скаченного образа.

Торренты на сами образы имеют расширения .img.torrent и .iso.torrent. Если вы будете записывать Tails на USB флешку, то для скачивания вам нужен файл .img.torrent, а если вы хотите записать операционную систему на оптический диск, то вам нужен файл .iso.torrent.

Как установить Tails

Теперь разработчики делают USB образы, которые достаточно просто записать на флешку. Файлы образов для USB имеют файловое расширение .img, например, tails-amd64-3.12.img. А файлы в названии которых есть .iso, например, tails-amd64-3.12.iso, предназначены для записи на компакт-диск.

Убедитесь, что вы скачали правильный файл с расширением .img.

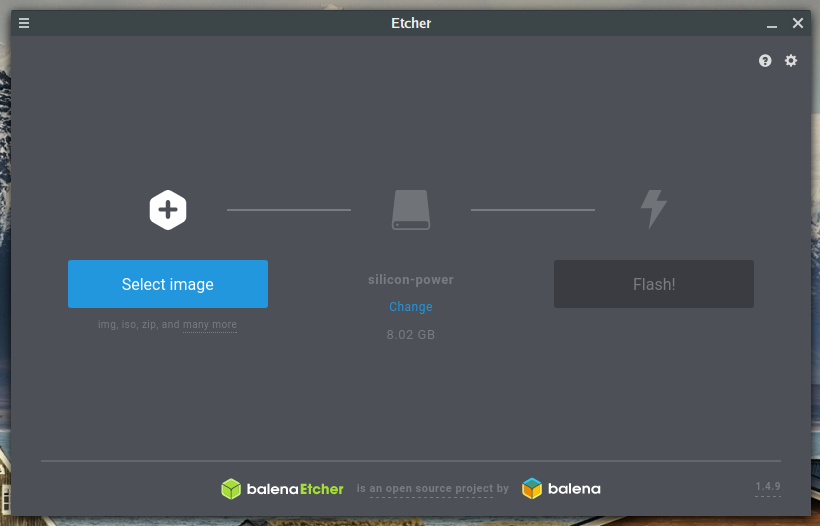

Теперь не нужны никакие две флешки, не нужны промежуточные системы Tails, из всех операционных систем установка Tails на флешку делается с помощью программы Etcher. Подробности о самой программе и ссылки на скачивание в статье «Etcher: запись образов ОС на флешки и USB диски».

Эта программа работает на всех основных операционных системах, в том числе на Windows 7 (64-bit) и более поздник, а также на Linux.

Для Windows вы можете скачать как установочный файл, так и портативный.

Для Linux программа распространяется в удобных пакетах с расширением .AppImage. Например, после распаковки скаченного архива программа будет иметь примерно такое название: balena-etcher-electron-1.4.9-x86_64.AppImage.

Как и зачем ТЕБЕ НУЖНО УСТАНОВИТЬ Tails OS? Обзор Тайлс Линукс 2021

Удобство AppImage в том, что в пакете собрано всё что нужно для запуска программы. То есть для запуска программы просто дважды кликните на неё — никакой установки зависимостей и прочего. Если у вас есть вопросы по использованию, то обратитесь к статье «Как пользоваться AppImage в Linux (Полное руководство)».

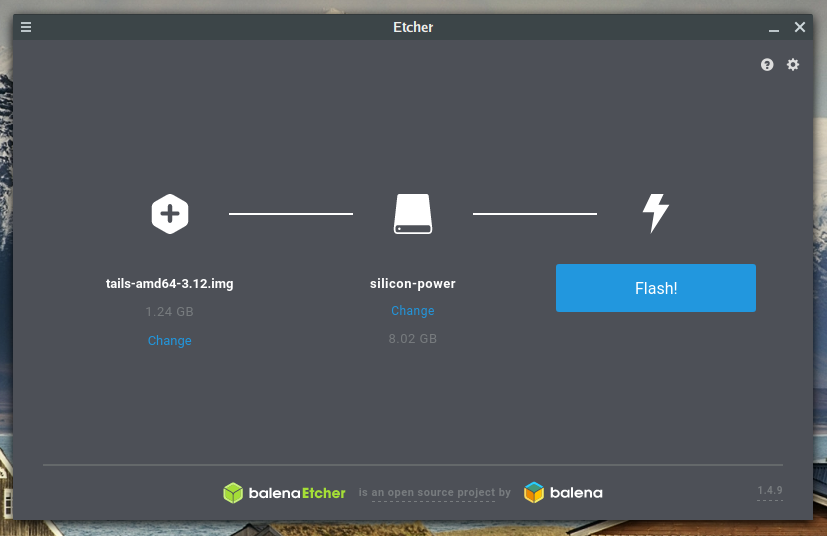

Установка делается элементарно, причём в любой из операционных систем она идентична:

- Запустите Etcher:

- Выберите образ для записи на флешку:

Если флешка уже подключена к компьютеру и она только одна, то USB флешка для записи выбирается автоматически. Если этого не произошло, то выберите её вручную.

- Нажмите на кнопку Flash!

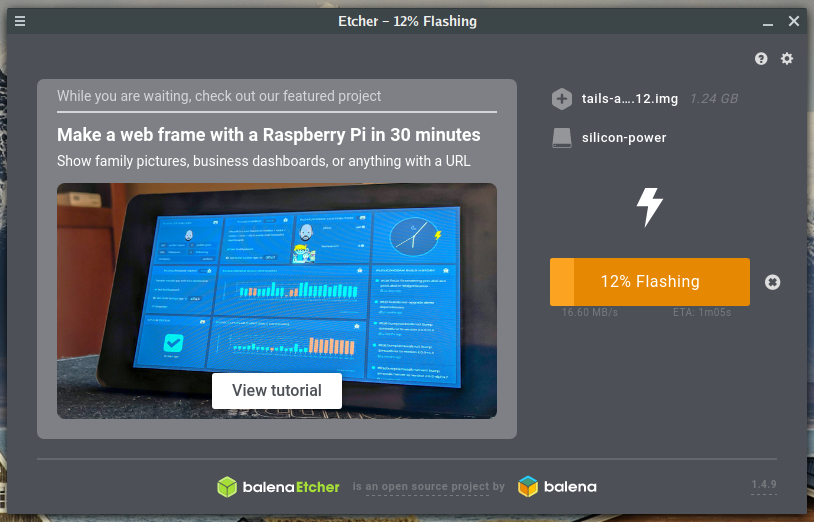

- Дождитесь окончания процесса:

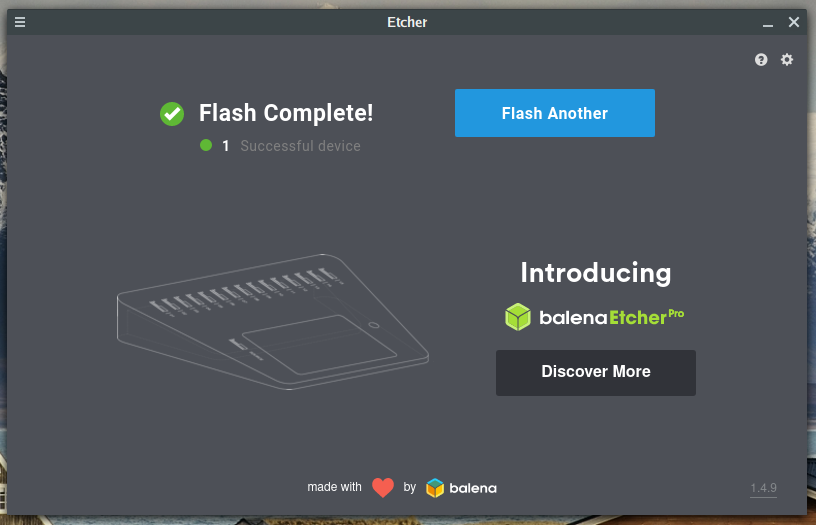

После записи будет сделана верификация, что данные записались без ошибок. Etcher можно закрыть — Tails готовая к использованию. Вот так всё стало просто.

Как загрузиться с USB флешки Tails

При включении компьютера вам нужно зайти в BIOS (UEFI) и проверить, отключены ли опции Fast boot и Security boot — отключите их, иначе не сможете загрузиться со стороннего носителя.

Чтобы зайти в БИОС при старте компьютера много раз нажимайте кнопку Esc или Del. Если это не работает — то погуглите, как на вашей моделе компьютера (зависит от модели ноутбука или от модели материнской платы — если это настольный компьютер) зайти в БИОС.

В самом БИОСе или при включении компьютера (для этого нажимайте много раз кнопку Esc) выберите в загрузочном меню флешку с Tails.

Запуск Tails в VirtualBox

Разработчики в дополнении образа для USB флешек по-прежнему создают и .ISO образы, которые нужны для запуска с оптического диска. Именно эти образы нужно использовать для запуска Tails в VirtualBox.

При создании новой виртуальной машины в качестве Типа выберите Linux, а в качестве Версии выберите Other Linux (64 bit).

Виртуальной машине нужно минимум 2048 MB оперативной памяти, создавать новый виртуальный диск не нужно — загрузка и вся работа будет проходить с .ISO образа.

При первом старте укажите .ISO с Tails.

При работе в виртуальной машине невозможно подключить постоянное хранилище, но из виртуальной машины можно выполнить установку Tails на флешку. Примечание: продвинутые пользователи могут установить Tails в VirtualBox и могут там создать постоянное хранилище. Пошаговые инструкции как это сделать в шестой части данного руководства.

Установка Tails из Tails

Вы по-прежнему можете устанавливать Tails как это рекомендовалось ранее: из самой Tails.

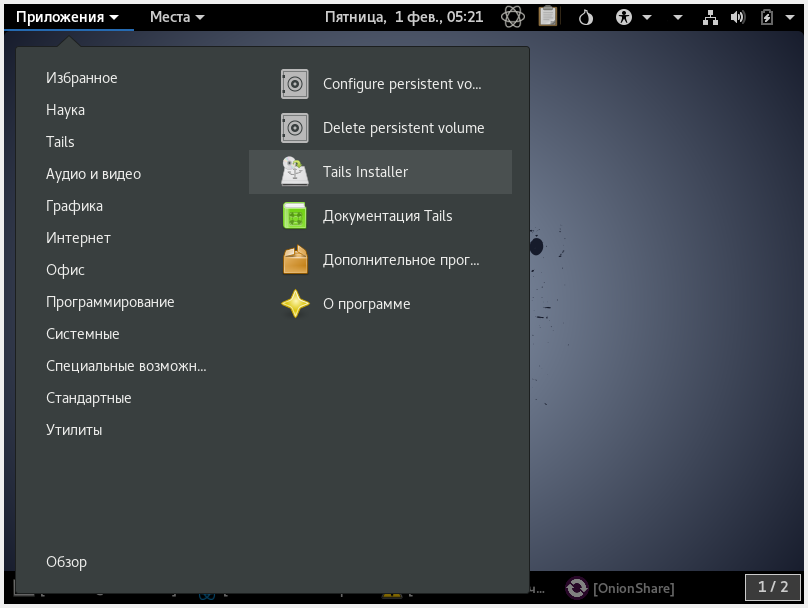

Вы можете загрузиться с оптического диска Tails или из виртуальной машины, затем в меню выберите Tails → Tails Installer:

Укажите флешку, на которую будет выполнена установка. Имеются опции:

- Клонировать текущий Tails

- Использовать загруженный ISO образ Tails

Они различаются только тем, откуда будут скопированы установочные данные: с запущенной в данный момент системы или с указанного вами диска. Проще выбрать «Клонировать текущий Tails».

Дождитесь окончания процесса — он требует времени. Иногда может показаться, что всё замерло — просто подождите, у меня запись таким образом заняла где-то 10-15 минут.

Как запускать команды от root в Tails. Как использовать sudo в Tails. Какой в Tails пароль по умолчанию для root / администратора

Если вы просто включите Tails с настройками по умолчанию, то вы не сможете использовать sudo, то есть не сможете выполнять команды от root. Это может понадобиться, например, при установке новых программ, а также создании раздела на Tails для хранения данных, настроек, установленных программ. То есть практически для всего рассмотренного далее нужен административные права в системе, поэтому рассмотрим, как в Tails активировать администраторский пароль.

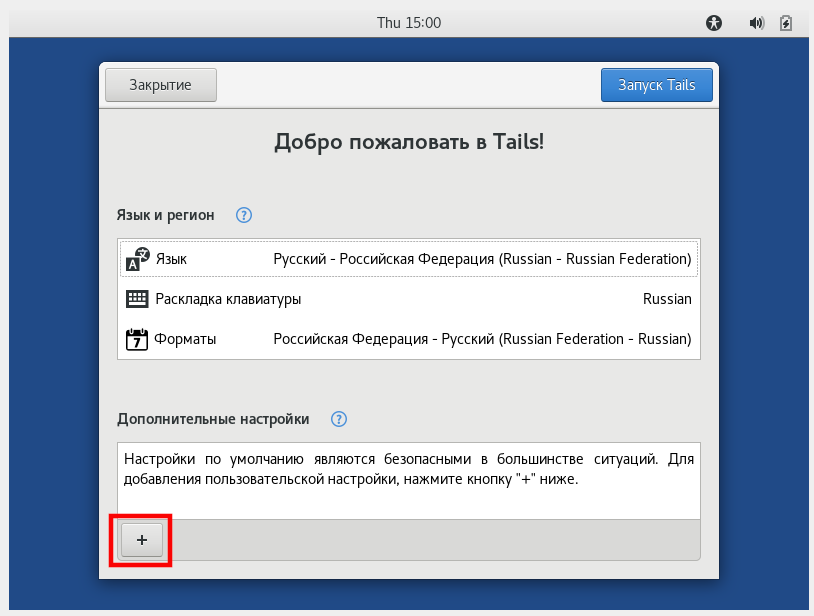

При включении Tails на этапе выбора языка нажмите + (плюс):

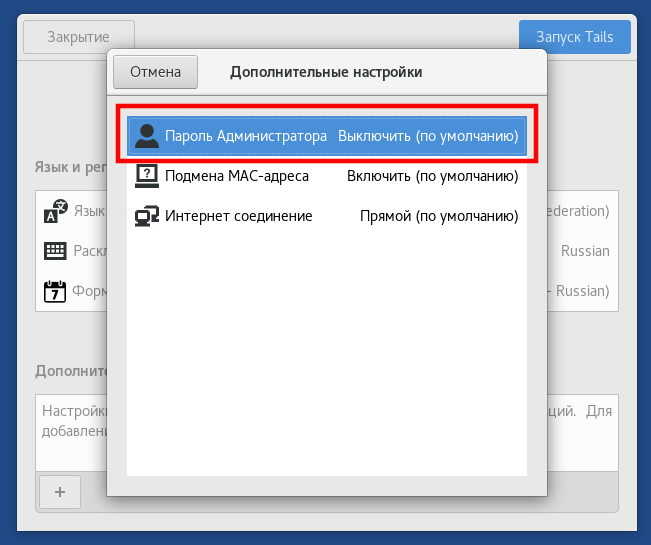

Нажмите на Administration Password (Пароль администратора):

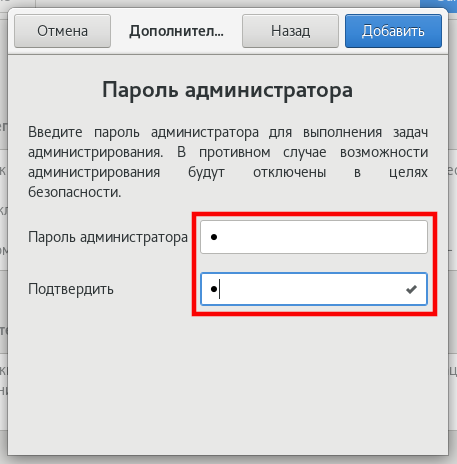

Придумайте и два раза введите пароль:

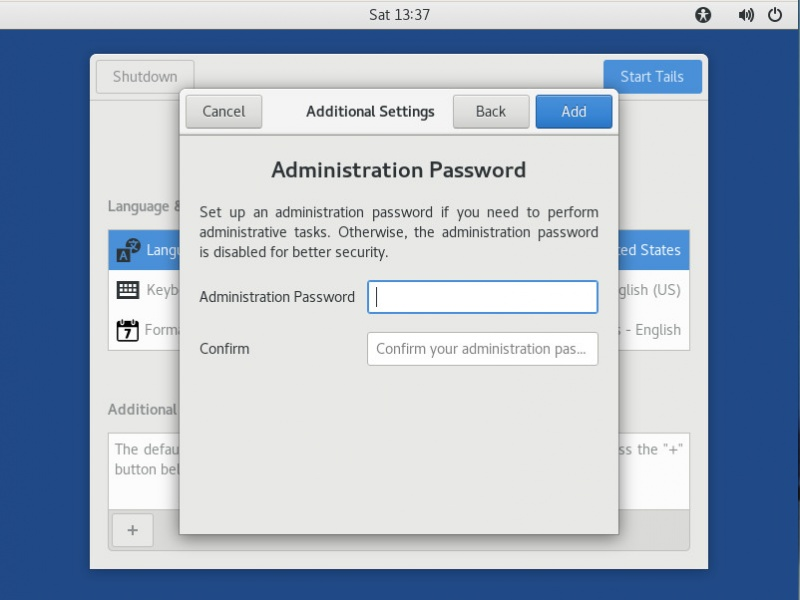

Когда всё готово в поле Additional Settings (Дополнительные настройки) появится информация о том, что включён пароль администратора. Теперь достаточно нажать на кнопку Start Tails (Запуск Tails):

Связанные статьи:

- Как установить Tails из Windows или Linux (100%)

- Руководство по Tails (часть 2): сохранение файлов (Persistence) (100%)

- Руководство по Tails (часть 4): инструкции и подсказки (100%)

- Руководство по Tails (часть 3): программы Tails (100%)

- Руководство по Tails (книга) (73%)

- Инструкция по использованию сканера веб-серверов Nikto (RANDOM — 5%)

Рекомендуется Вам:

67 комментариев to Руководство по Tails (часть 1): описание, установка и пароль администратора

Что выбрать именно для Анонимности (интересует в основном серфинг в интернете, ну еще может быть сохранение текстовых документов — ссылки и т.д. видео и фото на срытой ОС) тайлс или кадачи? Кадачи говорят рвет постоянно соединение, но в нем уже все настроено, а тайлс еще настраивать нужно и в нем можно выбрать русский (с анг. не дружу и боюсь в кадачи запутаюсь). Кадачи или Тайлс?

Alexey :

Приветствую! Вопрос очень интересный, к сожалению, с Linux Kodachi я не был знаком до вашего комментария. Эта операционная система меня заинтересовала и я познакомлюсь с ней поближе. Зато Tails я изучил досконально, пока писал эти инструкции. Tails — она слишком хардкорная. Чем больше безопасности, тем меньше удобства. В Tails удобство на самом низком уровне.

Зато всё сделано для безопасности. Также, если вы доверяете сети Tor (а есть те, кто ей не доверяет), то Tails создаётся самими авторами Tor (одной организацией). То есть никаких лишних посредников.

Tails отличный выбор для разных шпионов, хакеров (которые действительно что-то серьёзное делают), журналистов (которые работают с важной информацией) — ну, то есть, при работе с такими данными и файлами, что если их поймают, то посадят в тюрьму на много лет. Для обычных пользователей, ИМХО, Tails слишком неудобная.

Можно привести следующее сравнение: бронежилет защищает от пуль, шлем защищает от ударов по голове, а противогаз защищает от опасных веществ, но большинство граждан не ходят по улице в бронежилете, шлемах и противогазах — это просто неудобно (бронежилет тяжёлый, а в шлеме и противогазе жарко). Так и с Tails — те, кому это на самом деле не особо нужно, играются с ней пару дней и забрасывают.

Что получается в результате у обычных пользователей? Когда в очередной раз нужно анонимно выйти в Интернет, становится просто лень лишний раз загружать Tails. Или когда нужно сохранить файл, после 20 включений Tails вдруг приходит осознание — не такой уж этот файл и секретный… Можно просто на обычном диске сохранить.

Для анонимного выхода в Интернет я бы рекомендовал просто Браузер Tor. А для хранения файлов в зашифрованном виде, рекомендовал бы VeraCrypt. Обе эти программы работают как в Windows, так и в Linux. Если нужно отправить любой файл, то нужно знать про метаданные. Пример разбора и очистки метаданных в офисных документах в статье «Как посмотреть метаданные файлов MS Word.

Как удалить и редактировать метаданные Word» — в конце там даны ссылки на очистку метаданных из других типов данных, например, из изображений. По большому счёту, именно эти три вещи (Браузер Tor, VeraCrypt, Очистка метаданных) необходимы и достаточны большинству обычных людей для анонимного выхода в Интернет и крайне надёжного хранения важных файлов. При этом этими вещами можно комфортно пользоваться в вашей любимой операционной системе.

VeraCrypt стоит пользую. Но Тор же тоже как то надо настроить еще правильно на той же винде? Сейчас буду ставить еще линукс минт выделил раздел на ссд под него. Может там просто Тор поставить, но надо подробная статья по его настройке. Есть 15 гб в месяц vpn от Windscribe. Но если я полезу по запретным сайтам например хватит ли мне Тора?

Не каким нибудь кеонечно тер…зм и т.д. но все равно, за просмотр конечно ничего это же не распространиние. Есть несколько сайтов своих, до недавнего времени вел Адалт блог, но когда вся «эта компания» пошла пооялся удалил блог, хотя при 60 статьях он уже вдень в среднем имел 500 посетителей, сейчас думал в несколько раз больше бы было трафика. да еще вычистил так, что восстановить сподхватился но уже даже на хостинге следов не осталось. Поэтому много по взрослым сайтам лазил и т.д. Поэтому меня и интересует аномнимность больше ну еще иногда скачивание фото видео.

Alexey :

Есть просто Tor — это сетевая служба, а есть Браузер Tor. В Браузере Tor уже установлены все необходимые плагины и сделаны другие настройки, то есть там вряд ли нужно что-то ещё делать. То есть даже на Винде Браузер Tor в настройке не нуждается. Я написал, что не все доверяют Tor, но, ИМХО, Tor способен обеспечить настоящую анонимность.

Что касается VPN доступ к которому выдали именно вам, то я бы таким не пользовался никогда и не при каких условиях. Мало того, что они знают кто вы (есть же какая-то привязка клиента к почте или к чему-то ещё), так при этом ничто им не мешает записывать/сниффить ваш трафик!

То есть если выбирать, пользоваться Интернет-провайдером напрямую или чьим-то VPN, то лучше выбирать Интернет-провайдера! Там теперь тоже обязали записывать трафик, но в этом трафике ещё нужно разобраться, а при VPN каждый клиент как на ладони.

Что касается сайтов, куда нужно вводить свои учётные данные (тот же блог), если вы ввели свой логин и пароль, то для этого сайта вы больше не аноним. То есть если вы через Tor откроете Вконтакте, то этот сайт не будет знать кто вы и откуда.

Но если вы там выполните вход, то Вконтакте будет знать, что вы, допустим, Саша Петров из города Владимир и т. д. Это очевидно — но в официальных инструкциях по Tor есть такой пример. При использовании Tor ваш Интернет-провайдер (и те, кто имеет доступ к его данным) не будут знать, какие сайты вы открываете. Я бы использовал Tor и категорически НЕ использовал чьи-то VPN. Можно настроить свой OpenVPN, но это требует усилий, плюс для хостера (где арендуется виртуальный частный сервер) вы тоже не являетесь анонимом — нужно как-то регистрироваться и как-то оплачивать.

То есть Тора хватит в линукс минте или винде? И провайдер не будет значть по каким сайтам я хожу открываю их? У меня через роутер идет

Alexey :

При использовании сети Tor максимум, что может узнать провайдер, что вы подключались к узлам Tor. Больше никакой осмысленной информации он не получит. Какие сайты вы посетили и какие данные ввели — это будет для него неизвестно.

Ну этого я и хотел чтобы ни провайдер ни кто другой не знали, мало ли где я спотыкаюсь в инете. Тайлс вчера записал запускал, и Линукс Минт вчера поставил настраиваю, может быть и Тора в линуксе хватило бы. Тайлс хочется погонять, настроить Тор поищу инфу как правильно, там же какой то и плагин надо сразу ставить носкрипт вроде и т.д. Еще Кадачи хочу погонять, там вроде все уже настроено и впн и т.д. но смущает что нет русского, без знания сложно будет. Еще есть какой то whonix

Получается Тайлс сейчас можно просто записать на флешку и с нее запускаться? Без дополнительной записи промежуточной флешки?

Alexey :

Да, теперь (где-то с начала 2019 года) стало так.

Помогите решить проблему. Из вин7 подключаюсь к запаролированной сети соседского роутера, на котором, к тому же, стоит фильтр макадресов. На том же ноуте запускаю с флешки Тэйлз, который видит эту же сеть, но не подключается к ней

Alexey :

Поскольку Tails это, в первую очередь, Linux, то про способы установить нужный MAC адрес в Linux смотрите статью «Как поменять MAC-адрес в Linux, как включить и отключить автоматическую смену (спуфинг) MAC в Linux». Может оказаться, что информация в ней не применима к Tails из-за ограничений этого дистрибутива — если это окажется так, то напишите, какие ошибки/проблемы.

Источник: hackware.ru

Tails программа что это

Будь в курсе последних новостей из мира гаджетов и технологий

iGuides для смартфонов Apple

Новичок и паранойя. Что следует знать о Linux Tails.

24 августа 2015, 16:01

— Введение

=== ===========================

На самом деле, когда я в предыдущем посте говорил о том, что расскажу про процесс установки, то я немного слукавил. Было сказано, что Linux Tails работает по технологии Live USB, а значит ему не требуется установка, а требуется только записанный на флешку или диск образ, однако, не стоит забывать о том, что мы все преисполнены чувства о том, что за нами следят, а это значит, что если мы хотим сделать все правильно, то все будет не так просто, по этому сейчас расскажу о некоторых вещах, на которые просят обратить внимание разработчики этой ОС прежде чем приступать к установке.

- если вы не знаете что такое метаданные и атака человек-посередине ;

- если вы думаете, что никто не может прочитать вашу переписку потому что вы используете TOR;

- Linux Tails не защитит вас от скомпрометированного харда ( ОС не может защитить вас от злоумышленника имеющего физический доступ к устройству и способного поковыряться в железе);

- Linux Tails может быть скомпрометирован если установлен в небезопасную ( не доверенную) систему. Вирусы в вашей обычной системе не угрожают Linux Tails, однако могут повредить систему в процессе установки или поломать защиту которую обеспечивает Tails;

- Linux Tails не защитит вас от атаки на BIOS или на прошивку, потому что никто не может! ( на самом деле потому что они стартуют раньше операционки и тут действительно ничего не поделаешь, честно говоря, если бы я не брал информацию с оф. Сайта, я бы вкючил это в предыдущие два пункта);

- Конечный узел Tor-а может вас подслушивать. Tor маскирует ваше положение, но не ваши данные. Для защиты от подобного рода атак следует использовать сквозное шифрование ( end-to-end encryption). ОС содержит множество инструментов которые помогут вам сохранить ваши данные в тайне;

- Tails не скрывает того факта, что вы пользуетесь Tor-ом, ваш провайдер или администратор сети будет знать что вы подключены к сети Tor, а не нормальному серверу, однако, вы можете пробросить мост , что значительно осложнит работу системному администратору сети или провайдеру, но уличить вас все еще возможно, хотя и не так просто. Используя Tails и Tor вы не будете выглядеть как случайный пользователь интернета, эти средства направлены на то, чтобы все пользователи выглядели одинаково и нельзя было понять кто из них кто ( на самом деле, у усреднения есть свои плюсы перед непосредственной маскировкой, чуть дальше вы прочитаете про угрозу со стороны математики.);

- Снова напоминание про атаку человек-посередине и использование сквозного шифрования;

- Tor и Tails не способны защитить вас от статистического анализа. Тут имеется ввиду анализ трафика на узлах входа и выхода, есть теоретическая возможность засечь вас, однако, не забывайте, что возможность теоретическая и фактическая, это немного разные вещи.

- Tails по-умолчанию не шифрует ваши документы, не чистит метаданные файлов и не шифрует ни одно из полей вашей email переписки.

- Использовать одну и ту же сессию Tails для решения более чем одной задачи — плохая идея. Если вам нужно отправить письмо, скрыв при этом свое местоположение и опубликовать анонимно документ, то разработчики рекомендуют между этими операциями перезапустить машину и ОС.

- Tails не сделает ваши дурацкие ( в ориг. crappy) пароли надежнее, как все, наверное, знают, самое слабое звено в любой системе — это человек, не будь слабым звеном, заведи сильный пароль .

Не забывайте, что ОС все еще на этапе разработки, а цель этого поста показать, что система не всемогуща и не имеет магии внутри ( а жаль). Один специалист по КБ, на очередной вопрос о том, что может помочь избежать слежки в интернете ответил: » голова на плечах поможет».

На сегодня это все, думаю, в следующий раз я доберусь до правильной параноидальной установки Tails.

Источник: www.iguides.ru

Tails OS или как защитить себя в сети

Рано или поздно, но большинство фантастических сюжетов воплощаются в реальную жизнь. В мире информационной безопасности это произошло как только Эдвард Сноуден опубликовал информацию о PRISM — средстве слежения за пользователями сети, разработанного АНБ. В этой статье я опишу самый действенный способ защитить свои данные от любопытных глаз.

· Tails

Первым делом, следует познакомиться с главным героем этой статьи. Без этой ОС можно было бы и не пытаться открыть для себя дверь в мир анонимности. Хвосты используют более 20 000 раз в день, журналисты и правозащитники используют Tails, чтобы осудить правонарушения правительств и корпораций.

TheAmnesicIncognitoLiveSystem — это операционная система, которую вы можете запускать практически на любом компьютере с USB-накопителя или DVD-диска.

Эта OS направлена на сохранение вашей конфиденциальности и анонимности поможет вам использовать интернет анонимно и обходить цензуру — все подключения вынуждены проходить через сеть TOR, а также не оставлять следов на компьютере, который вы используете и использовать новейшие криптографические инструменты для шифрования ваших файлов, электронной почты, обмена мгновенными сообщениями и скрытия всех файлов и каталогов на электронном носителе.

· Установка Tails

Ну что же, начнем установку этого чуда. Нам понадобится один USB 8GB (мин.), программа Etcher и полчаса времени.

Первым делом идем сюда и качаем образ напрямую. В моем случае это версия 3.12, далее качаем программу Etcher для установки нашей OS с официального сайта, после чего приступаем к установке. Интерфейс этой программы интуитивно понятен: выбираете образ ОС, флешку и нажимаете старт. Процесс занимает около 5 минут.

После того, как загрузка образа завершена, не отключая USB, перезагружаем компьютер, заходим в BIOS и выбираем флешку как загрузочное устройство. Далее загружаемся с нее.

· Предварительная настройка Tails

Теперь вы увидите меню Greeting, оно будет встречать вас при каждом входе в систему и я советую всегда применять следующие настройки. Требуется зайти в дополнительные настройки, там устанавливаем пароль администратора, подмену MAC- адреса, соединение через Tor и мосты.

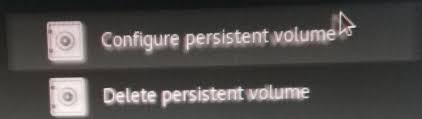

И снова нам понадобится вкладка «приложения». Идем в папку TAILS и Configure persistent volume.