В условиях использования АИТ под безопасностью понимается состояние защищенности ИС от внутренних и внешних угроз.

Показатель защищенности ИС – характеристика средств системы, влияющая на защищенность и описываемая определенной группой требований, варьируемых по уровню и глубине в зависимости от класса защищенности.

Для оценки реального состояния безопасности ИС могут применяться различные критерии. Анализ отечественного и зарубежного опыта показал определенную общность подхода к определению состояния безопасности ИС в разных странах. Для предоставления пользователю возможности оценки вводится некоторая система показателей и задается иерархия классов безопасности.

Каждому классу соответствует определенная совокупность обязательных функций. Степень реализации выбранных критериев показывает текущее состояние безопасности. Последующие действия сводятся к сравнению реальных угроз с реальным состоянием безопасности.

Если реальное состояние перекрывает угрозы в полной мере, система безопасности считается надежной и не требует дополнительных мер. Такую систему можно отнести к классу систем с полным перекрытием угроз и каналов утечки информации. В противном случае система безопасности нуждается в дополнительных мерах защиты.

Информатика 7 класс (Урок№9 — Основы информационной безопасности и защиты информации.)

Политика безопасности – это набор законов, правил и практического опыта, на основе которых строится управление, защита и распределение конфиденциальной информации.

Анализ классов безопасности показывает, что чем он выше, тем более жесткие требования предъявляются к системе.

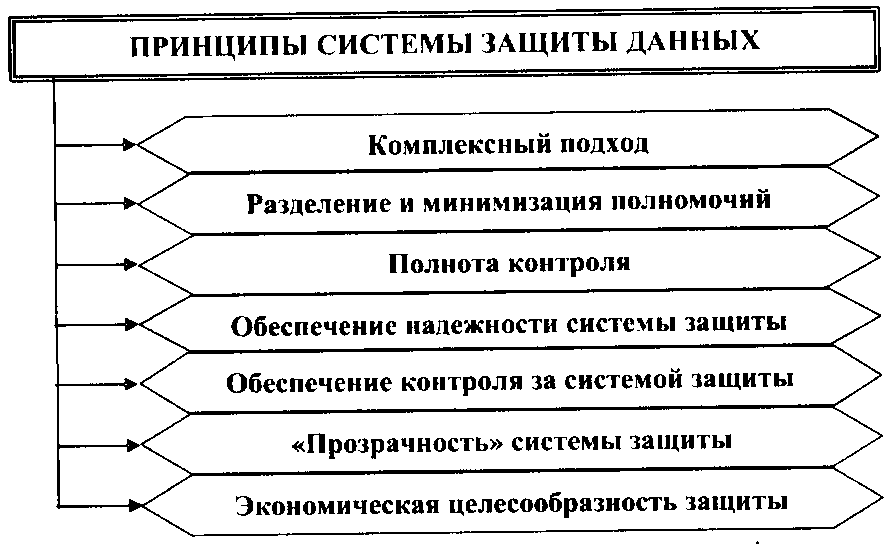

Создание систем информационной безопасности в ИС и ИТ основывается на следующих принципах:

— принцип непрерывного развития системы, разделение и минимизация полномочий, полнота контроля и регистрация попыток, обеспечение надежности системы защиты, обеспечение контроля за функционированием системы защиты, обеспечение всевозможных средств борьбы с вредоносными программами, обеспечение экономической целесообразности.

В результате решения проблем безопасности информации современные ИС и ИТ должны обладать следующими основными признаками:

— наличием информации различной степени конфиденциальности;

— обеспечением криптографической защиты информации различной степени конфиденциальности при передаче данных;

— иерархичностью полномочий субъектов доступа к программам и компонентам ИС и ИТ (к файлам-серверам, каналам связи и т.п.);

— обязательным управлением потоками информации как в локальных сетях, так и при передаче по каналам связи на далекие расстояния;

— наличием механизма регистрации и учета попыток несанкционированного доступа, событий в ИС и документов, выводимых на печать;

— обязательной целостностью программного обеспечения и информации в ИТ;

— наличием средств восстановления системы защиты информации;

— обязательным учетом магнитных носителей;

— наличием физической охраны средств вычислительной техники и магнитных носителей;

— наличием специальной службы информационной безопасности системы.

Способы защиты информации от НСД — часть 1

Следует отметить, что из всех мер защиты в настоящее время ведущую роль играют организационные мероприятия. Поэтому следует выделить вопрос организации службы безопасности. Реализация политики безопасности требует настройки средств защиты, управления системы защиты и осуществления контроля функционирования ИС. Как правило, задачи управления и контроля решаются административной группой, состав и размер которой зависят от конкретных условий. Очень часто в эту группу входят администратор безопасности, менеджер безопасности и операторы.

Методы и средства обеспечения безопасности информации в АИС:

Препятствие – метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.д.).

Управление доступом – методы защиты информации регулированием использования всех ресурсов ИС и ИТ. Эти методы должны противостоять всем возможным путям несанкционированного доступа к информации. Кроме того, управление доступом включает следующие функции защиты:

— идентификацию пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора);

— аутентификацию для опознания, установления подлинности пользователя по предъявленному им идентификатору;

— проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

— разрешение и создание условий работы в пределах установленного регламента;

— регистрацию (протоколирование) обращений к защищаемым ресурсам;

— реагирование (сигнализация, отключение, задержка работ, отказ в запросе и т.п.) при попытках несанкционированных действий.

Шифрование – криптографическое закрытие информации. Эти методы защиты все шире применяются как при обработке, так и при хранении информации на магнитных носителях. При передаче информации по каналам связи большой протяженности этот метод является единственно надежным.

Кодирование информации – это преобразование информации в виде условных сигналов с целью автоматизации ее хранения, обработки, передачи и ввода-вывода.

Противодействие атакам вредоносных программ – комплекс разнообразных мер организационного характера и по использованию антивирусных программ. Цели принимаемых мер: уменьшение вероятности инфицирования АИС; выявление фактов заражения системы; уменьшение последствий информационных инфекций; локализация или уничтожение вирусов; восстановление информации в ИС. Возможный перечень организационных мер и используемых программных средств защиты настолько велик, что овладение этим комплексом мер и средств, требует знакомства со специальной литературой.

Различают следующие виды антивирусных программ:

| Вид программы | Принцип действия |

| антивирусные сканеры | Проверка файлов, секторов и системной памяти и поиск в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используются маски. |

| CRC-сканеры | Подсчет контрольных сумм для присутствующих на диске файлов или системных секторов. Эти суммы затем сохраняются в базе данных антивируса, а также другая информация: длина файлов, даты их последней модификации и т.д. |

| антивирусные мониторы | Перехват вирусоопасных ситуаций и сообщение об этом пользователю. |

| антивирусные иммунизаторы | Защита системы от поражения вирусом какого-то определенного вида. Файлы на дисках модифицируются таким образом, что вирус принимает их за уже зараженные. |

Регламентация – создание таких условий автоматизированной обработки, хранения и передачи защищаемой информации, при которых нормы и стандарты по защите выполняются в наибольшей степени.

Принуждение – такой метод защиты, при котором пользователи и персонал ИС вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Побуждение – такой метод защиты, который побуждает пользователей и персонал ИС не нарушать установленные порядки за счет соблюдения сложившихся моральных и этических норм.

Вся совокупность технических средств подразделяется на аппаратные и физические.

Аппаратные (технические) средства – устройства, встраиваемые непосредственно в вычислительную технику, или устройства, которые сопрягаются с ней по стандартному интерфейсу.

Физические средства включают различные инженерные устройства и сооружения, препятствующие физическому проникновению злоумышленников на объекты защиты и осуществляющие защиту персонала (личные средства безопасности), материальных средств и финансов, информации от противоправных действий. Примеры физических средств: замки на дверях, решетки на окнах, средства электронной охранной сигнализации и т.п.

Программные средства – специализированные программы и программные комплексы, предназначенные для защиты информации в ИС.

Из средств ПО системы защиты выделим еще программные средства, реализующие механизмы шифрования (криптографии). Криптография – это наука об обеспечении секретности и/или аутентичности (подлинности) передаваемых сообщений.

Организационные (административные) средства осуществляют своим комплексом регламентацию производственной деятельности в ИС и взаимоотношений исполнителей на нормативно-правовой основе таким образом, что разглашение, утечка и несанкционированный доступ к конфиденциальной информации становится невозможным или существенно затрудняется за счет проведения организационных мероприятий. Комплекс этих мер реализуется группой информационной безопасности, но должен находиться под контролем руководителя организации.

Законодательные (правовые) средства защиты определяются законодательными актами страны, которыми регламентируются правила пользования, обработки и передачи информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

Морально-этические средства защиты включают всевозможные нормы поведения, которые традиционно сложились ранее, складываются по мере распространения ИС и ИТ в стране и в мире. Морально-этические нормы могут быть неписаные (например, честность) либо оформленные в некий свод (устав) правил или предписаний. Эти нормы, как правило, не являются законодательно утвержденными, но поскольку их несоблюдение приводит к падению престижа организации, они считаются обязательными для исполнения. Характерным примером таких предписаний является «Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ США».

Понравилась статья? Добавь ее в закладку (CTRL+D) и не забудь поделиться с друзьями:

Источник: studopedia.ru

Организация защиты информации в информационных технологиях

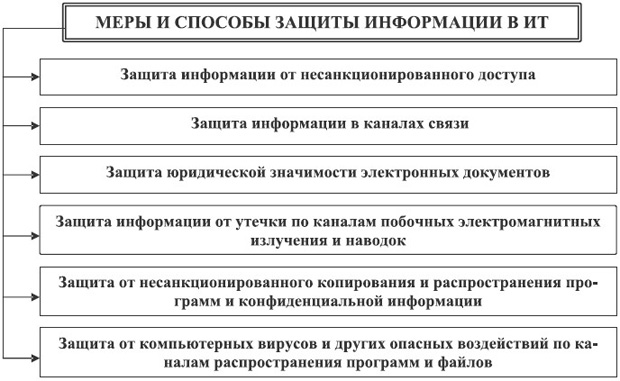

В практической деятельности в информационных технологиях применение мер и способов защиты информации включает следующие самостоятельные направления, представленные на рис. 8.6.

увеличить изображение

Рис. 8.6. Меры и способы защиты, используемые в информационных технологиях

Для каждого направления определены основные цели и задачи.

1. Защита конфиденциальной информации от несанкционированного доступа и модификации призвана обеспечить решение одной из наиболее важных задач — защиту хранимой и обрабатываемой в вычислительной технике информации от всевозможных злоумышленных покушений, которые могут нанести существенный экономический и другой материальный и нематериальный ущерб . Основной целью этого вида защиты является обеспечение конфиденциальности, целостности и доступности информации.

Требования по защите информации от несанкционированного доступа в информационных технологиях направлены на достижение трех основных свойств защищаемой информации:

| 1. | Конфиденциальность | Засекреченная информация должна быть доступна только тому, кому она предназначена |

| 2. | Целостность | Информация, на основе которой принимаются важные решения, должна быть достоверной и точной и должна быть защищена от возможных непреднамеренных и злоумышленных искажений |

| 3. | Готовность | Информация и соответствующие информационные службы ИТ должны быть доступны, готовы к обслуживанию всегда, когда в них возникает необходимость |

В части технической реализации защита от несанкционированного доступа в информационных технологиях сводится к задаче разграничения функциональных полномочий и доступа к данным с целью не только использования информационных ресурсов, но и их модификации.

2. Защита информации в каналах связи направлена на предотвращение возможности несанкционированного доступа к конфиденциальной информации, циркулирующей по каналам связи различных видов между различными уровнями управления экономическим объектом или внешними органами. Данный вид защиты преследует достижение тех же целей: обеспечение конфиденциальности и целостности информации. Наиболее эффективным средством защиты информации в неконтролируемых каналах связи является применение криптографии и специальных связных протоколов.

3. Защита юридической значимости электронных документов оказывается необходимой при использовании систем и сетей для обработки, хранения и передачи информационных объектов, содержащих в себе приказы и другие распорядительные, договорные, финансовые документы. Их общая особенность заключается в том, что в случае возникновения споров (в том числе и судебных), должна быть обеспечена возможность доказательства истинности факта того, что автор действительно фиксировал акт своего волеизъявления в отчуждаемом электронном документе. Для решения данной проблемы используются современные криптографические методы проверки подлинности информационных объектов, связанные с применением электронных подписей (цифровых подписей). На практике вопросы защиты значимости электронных документов решаются совместно с вопросами защиты ИТ экономического объекта.

4. Защита информации от утечки по каналам побочных электромагнитных излучений и наводок является важным аспектом защиты конфиденциальной и секретной информации в вычислительной технике от несанкционированного доступа со стороны посторонних лиц. Данный вид защиты направлен на предотвращение возможности утечки информативных электромагнитных сигналов за пределы охраняемой территории экономического объекта. При этом предполагается, что внутри охраняемой территории применяются эффективные режимные меры, исключающие возможность бесконтрольного использования специальной аппаратуры перехвата, регистрации и отображения электромагнитных сигналов. Для защиты от побочных электромагнитных излучений и наводок широко применяется экранирование помещений, предназначенных для размещения средств вычислительной техники, а также технические меры, позволяющие снизить интенсивность информативных излучений самого оборудования персональных компьютеров и каналов связи.

В некоторых ответственных случаях может быть необходима дополнительная проверка вычислительной техники на предмет возможного выявления специальных закладных устройств промышленного шпионажа, которые могут быть внедрены туда с целью регистрации или записи информативных излучений персонального компьютера, а также речевых и других несущих уязвимую информацию сигналов.

5. Защита от несанкционированного копирования и распространения программ и ценной компьютерной информации является самостоятельным видом защиты прав, ориентированных на проблему охраны интеллектуальной собственности, воплощенной в виде программ и ценных баз данных. Данная защита обычно осуществляется с помощью специальных программных средств, подвергающих защищаемые программы и базы данных предварительной обработке (вставка парольной защиты, проверок по обращениям к устройствам хранения ключа и ключевым дискетам, блокировка отладочных прерываний, проверка рабочего персонального компьютера по его уникальным характеристикам и т. д.), которая приводит исполнимый код защищаемой программы и базы данных в состояние, препятствующее его выполнению на «чужих» ПК.

Общим свойством средств защиты программ и баз данных в ИТ от несанкционированного копирования является ограниченная стойкость такой защиты, т. к. в конечном случае исполнимый код программы поступает на выполнение в центральный процессор в открытом виде и может быть прослежен с помощью аппаратных отладчиков. Однако это обстоятельство не снижает потребительских свойств средств защиты до минимума, т. к. основная цель их применения — максимально затруднить, хотя бы временно, возможность несанкционированного копирования ценной информации.

Источник: intuit.ru

8.2. Система защиты данных в информационных технологиях

На современном этапе существуют следующие предпосылки сложившейся кризисной ситуации обеспечения безопасности информационных технологий:

- современные ПК за последние годы приобрели большую вычислительную мощность, но одновременно с этим стали гораздо проще в эксплуатации;

- прогресс в области аппаратных средств сочетается с еще более бурным развитием ПО;

- развитие гибких и мобильных технологий обработки информации привело к тому, что практически исчезает грань между обрабатываемыми данными и исполняемыми программами за счет появления и широкого распространения виртуальных машин и интерпретаторов;

- несоответствие бурного развития средств обработки информации и медленной проработки теории информационной безопасности привело к появлению существенного разрыва между теоретическими моделями безопасности, оперирующими абстрактными понятиями типа «объект», «субъект» и реальными категориями современных информационных технологий;

• необходимость создания глобального информационного пространства и обеспечение безопасности протекающих в нем процессов потребовали разработки международных стандартов, следование которым может обеспечить необходимый уровень гарантии обеспечения защиты. Защита информации в ИТ— это процесс создании и поддержания организованной совокупности средств, способов, методов и мероприятий, предназначенных для предупреждения, искажения, уничтожения и несанкционированного использования данных, хранимых и обрабатываемых в электронном виде.Режим разделения времени— режим функционирования процессора, при котором процессорное время предоставляется различным задачам последовательно. Вследствие совокупного действия всех перечисленных факторов перед разработчиками современных информационных технологий, предназначенных для обработки конфиденциальной информации, стоят следующие задачи, требующие немедленного и эффективного решения:

- обеспечение безопасности новых типов информационных ресурсов;

- организация доверенного взаимодействия сторон (взаимной идентификации / аутентифи-кации) в информационном пространстве;

• защита от автоматических средств нападения; • интеграция в качестве обязательного элемента защиты информации в процессе автоматизации ее обработки. Таким образом, организация информационной технологии требует решения проблем по защите информации, составляющей коммерческую или государственную тайну, а также безопасности самой информационной технологии. Современные автоматизированные информационные технологии обладают следующими основными признаками:

- Наличие информации различной степени конфиденциальности;

- Необходимость криптографической защиты информации различной степени конфиден-циальности при передаче данных между различными подразделениями или уровнями управления;

- Иерархичность полномочий субъектов доступа и программ к АРМ специалистов, каналам связи, информационным ресурсам, необходимость оперативного изменения этих полномочий;

- Организация обработки информации в интерактивном (диалоговом) режиме, в режиме разделения времени между пользователями и в режиме реального времени;

- Обязательное управление потоками информации, как в локальных вычислительных сетях, так и при передаче данных на большие расстояния;

- Необходимость регистрации и учета попыток несанкционированного доступа, событий в системе и документов, выводимых на печать;

- Обязательное обеспечение целостности программного обеспечения и информации в автоматизированных информационных технологиях;

- Наличие средств восстановления системы защиты информации;

- Обязательный учет магнитных носителей информации;

10. Наличие физической охраны средств вычислительной техники и магнитных носителей. В этих условиях проблема создания системы защиты информации в информационных технологиях включает в себя две взаимодополняющие задачи: 1. Разработка системы защиты информации (ее синтез). 2. Оценка разработанной системы защиты информации путем анализа ее технических характеристик с целью установления, удовлетворяет ли система зашиты информации комплексу требований к таким системам. Вторая задача является задачей классификации, которая в настоящее время решается практически исключительно экспертным путем с помощью сертификации средств защиты информации и аттестации системы защиты информации в процессе ее внедрения. Создание базовой системы защиты информации в организациях и на предприятиях основывается на следующих принципах, представленных на рис. 8.3. Рис. 8.3. Основные принципы создания базовой системы защиты информации

Источник: studfile.net