Виртуальные смарт-карты — это новая, но очень своевременная функция для Windows, учитывая, как просто посмотреть на чужой пароль от локальной учетной записи. Кто не в курсе, пусть наберет в любой поисковой системе слово mimikatz. В этом нет ничего плохого, чем чаще мы его будем набирать, тем быстрей Microsoft задумается о необходимости решить эту проблему. Если про недостатки не говорить, это не значит, что их нет. Ниже на картинке представлен результат работы этой утилиты в Windows 8.

Но не все так плохо и сегодня, если использовать для входа в систему виртуальную смарт-карту. В этом случае мы защищены.

Правда, и тут не без сложностей – в дополнение к Windows 8 нужен особый компьютер. Cмарт-карта, это, очень условно, всего лишь специальная микросхема, скрывающая, в том числе и ПИН-код доступа в операционную систему для локальной учетной записи. Для создания и использования виртуальной смарт-карты требуется компьютер, имеющий в своем составе модуль TPM.

Проверка наличия в компьютере модуля TPM

Итак, у нас есть Windows 8 Enterprise или Windows 8 Pro. Откроем Диспетчер устройств и убедимся, в наличии модуля TPM. В разделе Устройства безопасности находим Trusted Platform Module (модуль TPM):

Smart Card Authenticator Demo

В этом случае вы можете использовать виртуальную смарт-карту.

Инициализация модуля TPM

TPM модуль на борту, но пока не выполняет никаких действий. Изначально, в новом компьютере, он всегда отключен. Открываем: Панель управления –> Шифрование диска BitLocker — в левом нижнем углу этого окна выбираем -> Администрирование доверенного платформенного модуля.

В раскрывшемся окне под заголовком Действие, нажимаем Подготовить TPM. Остальные функции пока не доступны.

Для проведения инициализации модуля TPM система предлагает перегрузить компьютер. Перед новым стартом системы, открывается текстовое окно для подтверждения инициализации модуля TPM. Это нормальная реакция со стороны BIOS.

Возможен такой вариант: TPM configuration change was required to State: Enable Шифрование диска BitLocker — в левом нижнем углу этого окна выбираем Администрирование доверенного платформенного модуля.

Видим, что все стрелочки у возможных действий с модулем TPM стали ярко зелеными, пункты меню черными (Enable), то есть все функции в Администрировании доверенного платформенного модуля доступны, а в разделе состояние присутствует надпись: Модуль TPM готов к использованию. Можно приступить к главному на сегодня, созданию виртуальной смарт-карты.

Создание виртуальной смарт-карты

В командной строке, запущенной с правами администратора, выполняем:

tpmvscmgr.exe create /name tpmvsc /pin default /adminkey random /generate

Наблюдаем ход создания.

По завершению этого процесса видим установленный для нас по умолчанию ПИН-код и надпись “Смарт-карта доверенного платформенного модуля создана”. Пока все просто.

В Диспетчере устройств проверяем наличие виртуальной смарт-карты (tpmvsc) в «Устройствах чтения смарт-карт».

Smart Card Login Windows10

На сайте Microsoft есть хороший документ: Understanding and Evaluating Virtual Smart Cards. В нем приведено полное описание использования виртуальныx смарт-карт, но только применительно к компьютерам входящим в домен корпоративной сети. Дело в том, что для последующего использования созданной карты нужен сертификат, который должен быть получен из доверенного центра в домене.

Для других случаев (домашний ПК) в документации ничего нет. Непонятно, что делать, если есть желание отказаться от использования пароля от локальной учетной записи и входить на личный ПК с ПИН-кодом от виртуальной смарт-карты. Об этом как раз дальше.

Нам необходимо получить сертификат для виртуальной смарт-карты локальной учетной записи на компьютер, не включенный в домен корпоративной сети.

Формирование сертификата

Мир большой, и он не без добрых людей. Берем на сайте http://www.mysmartlogon.com/products/eidauthenticate.html, в зависимости от разрядности системы, свободно распространяемую утилиту EIDInstall_0.5.0.3_x64.exe или EIDInstall_0.5.0.3_x86.exe. Закрываем глаза на то, что в перечне совместимых с ней устройств виртуальная смарт-карта от Microsoft пока отсутствует.

Устанавливаем программу EIDAuthenticate и идем в Панель управления, Система и безопасность. Выбираем Smart Card Logon. В открывшемся окне указываем «Настройка нового набора учетных данных» и, выбрав Далее, формируем сертификат.

По дороге «Далее -> Далее» придется один раз ввести ПИН-код для карты и свой пароль от локальной учетной записи. В результате получим сертификат, привязанный к созданной виртуальной смарт-карте и к локальной учетной записи.

Но это еще не все. Необходимо изменить ПИН-код и запретить вход без виртуальной смарт-карты.

Изменение ПИН-кода виртуальной смарт-карты

Нажимаем Ctrl+Alt+Del. Выбираем изменить пароль. Заполняем все поля в открывшемся окне. К этому моменту Windows 8 уже знает, что для локальной учетной записи создана виртуальная смарт-карта. Вводим:

- пароль от локальной учетной записи;

- старый ПИН-код;

- новый ПИН-код (два раза).

Запрет входа без виртуальной смарт-карты

Для запрета входа без виртуальной смарт-карты изменяем одну из политик в параметрах безопасности локального компьютера. Включаем «Интерактивный вход в систему: требовать смарт-карту».

Кто забыл или не знает как, внимательно смотрит на картинку, на ней маршрут, где это надо сделать. И все… C этого момента только правильный ПИН-код от виртуальной смарт-карты, продолжит открывать для нас богатый внутренний мир Windows 8. Пароль от локальной учетной записи или ввод графического пароля системой больше не принимается.

Описанный подход работает и при установке Windows 8 на внешний USB SSD диск. В этой версии, легальная возможность создания такого “носимого” варианта операционной системы, сделана Microsoft впервые. В этом случае, виртуальная смарт-карта привязывается к модулю TPM конкретного компьютера и Windows 8 стартует только с ним.

Для полного счастья, системный диск стоит зашифровать с помощью BitLocker. И никогда никому не узнать ваших секретов!

Источник: www.oszone.net

Обзор систем управления виртуальными смарт-картами с PKI для BYOD

Как управлять смарт-картами, если сотрудники работают из дома? А если всё усугубляется тем, что нет возможности лично встретиться и отдать смарт-карту? А если сотрудник работает на личном устройстве? Мы проведём анализ инструментов, которые могут помочь в решении этих задач.

- Введение

- Системы управления виртуальными смарт-картами

- Мировой рынок управления виртуальными смарт-картами

- Российский рынок управления виртуальными смарт-картами

- Обзор отечественных систем управления виртуальными смарт-картами

- 5.1. Indeed AirKey Enterprise

- 6.1. Isosec Virtual Smartcard

- 6.2. SafeNet IDPrime Virtual

- 6.3. Virtual Smartcard Card Service

Введение

Концепция BYOD (Bring Your Own Device), подразумевающая использование личной техники в рабочих целях, казалось бы, уже потеряла свою популярность. Однако пандемия и самоизоляция 2020 года внесли большие коррективы и в этом направлении. Многие работодатели не смогли обеспечить сотрудников компьютерной техникой — не все были готовы нести домой громоздкие системные блоки и мониторы, предпочитая использовать личную технику. Эта ситуация стала испытанием при организации огромного количества аспектов, таких как предоставление удалённого доступа или обеспечение работоспособности сервисов, на которые пришлась огромная нагрузка извне.

Отдельной проблемой стало управление выданными носителями данных (токенами, смарт-картами), на которых хранятся ключи. Проблемы были вызваны следующими причинами: не все предприятия, использующие подход BYOD, имеют оборудование (или свободные порты) для подключения или считывания носителей ключей, выход же из строя такого носителя мог остановить работу сотрудника надолго — с учётом режима самоизоляции доставка новой карты была весьма проблематичной. Таким образом, можно выделить следующие проблемы, связанные с PKI: трудности управления жизненным циклом выпущенных сертификатов, невозможность доставки носителей ключей пользователям, в ряде случаев — необходимость дополнительного оборудования.

Для решения обозначенных проблем многие компании стали рассматривать виртуальные смарт-карты и системы управления ими. Эта технология предоставляет возможность защищённого хранения ключей и позволяет управлять жизненным циклом PKI в удалённом режиме.

Системы управления виртуальными смарт-картами

Удивительно представить, но первая смарт-карта была изобретена более 50 лет назад, патент же на неё был получен 40 лет назад. С тех пор смарт-карты прошли путь от средства оплаты телефонных разговоров до инструмента идентификации личности, аутентификации пользователей в компьютерных сетях, выполнения криптографических операций.

Классическая смарт-карта представляет собой пластиковую карту со встроенной микросхемой. Впрочем, возможны также реализации в виде USB-токенов и бесконтактных RFID-карт.

Смарт-карты содержат встроенный микропроцессор и операционную систему, позволяющие реализовать её многофункциональность и внутренние механизмы защиты.

При всех преимуществах ярко выраженным недостатком смарт-карт явилась возможность их утери, хищения, выхода из строя. Забыв карту дома, сотрудник на некоторое время оставался без возможности пройти на работу (в случае если карта использовалась ещё и как пропуск в СКУД), войти в операционную систему на рабочем компьютере, работать с важными документами (в случае необходимости их подписания или шифрования / расшифровки писем).

В этом случае самым простым выходом из ситуации была генерация новой смарт-карты. Однако если администратор сервиса отсутствовал либо по какой-то причине не мог перевыпустить карту, сотруднику приходилось ехать домой, что в мегаполисах оборачивается потерей огромного объёма времени.

В 2012 году Microsoft добавила в новые операционные системы Windows Server 2012, Windows 8 и Windows RT технологию виртуальных смарт-карт. Эта технология имела разные реализации: использование микросхемы доверенного платформенного модуля (TPM), специального хранилища ключей, смартфона пользователя. Рассмотрим внимательнее эти схемы реализации.

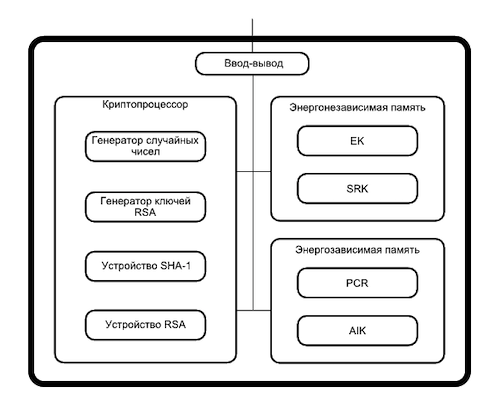

1. Доверенный платформенный модуль (Trusted Platform Module). Впервые технология доверенных платформенных модулей была описана в спецификациях опубликованных в 2001 г., где были определены основные требования к TPM с точки зрения производителей электронных устройств и с точки зрения практического использования применяемого модуля. На данный момент актуальная спецификация — TPM 2.0, ревизия 1.59, изданная 20 марта 2020 г.

TPM представлен тремя вариантами реализации:

- дискретная микросхема, представляющая собой отдельный элемент;

- интегрированное решение;

- решение TPM на базе встроенного ПО.

Windows использует любой совместимый модуль TPM одинаково. Корпорация «Майкрософт» не отдаёт предпочтения тем или иным видам реализации TPM.

Модуль позволяет решать различные задачи: шифрование данных на жёстком диске, аутентификация пользователей, защита программного обеспечения от изменений, охрана лицензионных прав.

С середины 2016 г. поддержка стандарта TPM 2.0 стала обязательной для всех производителей, выпускающих персональные компьютеры, ноутбуки, телефоны и планшеты на базе операционной системы Windows 10.

Рисунок 1. Архитектура модуля TPM

В Windows благодаря функции виртуальной смарт-карты TPM может имитировать постоянно вставленную смарт-карту. TPM становится «чем-то, что имеется у пользователя», но при этом по-прежнему требуется PIN-код. В то время как физические смарт-карты имеют ограничения по количеству попыток ввода PIN-кода, при превышении которого карта блокируется и требуется перезагрузка, защита виртуальной смарт-карты основывается на системе защиты TPM от атак перебором по словарю, которая не допускает слишком большого количества попыток угадать PIN-код.

В случае использования виртуальных смарт-карт на базе доверенного платформенного модуля этот модуль защищает закрытый ключ сертификата во время его использования и хранения, не допуская его копирования или использования в каких-либо других целях.

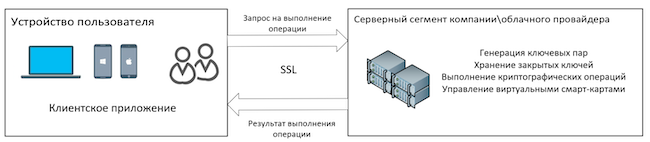

2. Специальное хранилище ключей. При реализации этого сценария ключи шифрования хранятся не на пользовательских устройствах, а на серверах, расположенных в корпоративной сети либо в облаках. Серверный компонент обеспечивает генерацию ключевых пар и безопасное хранение закрытых ключей, а также проведение криптографических операций.

На компьютер пользователя устанавливается отдельное приложение, обеспечивающее доступность виртуальной смарт-карты для операционной системы и целевых приложений. Таким образом, все криптографические операции выполняются сразу на серверах, а на устройство пользователя доставляется лишь результат выполненной операции. Очевидным преимуществом подобного решения является защита от компрометации закрытых ключей пользователя в результате активности вредоносных программ либо несанкционированного доступа злоумышленника к компьютеру. При таком сценарии передаваемая информация шифруется асимметричными алгоритмами по протоколу TLS.

Рисунок 2. Концепция использования специального хранилища

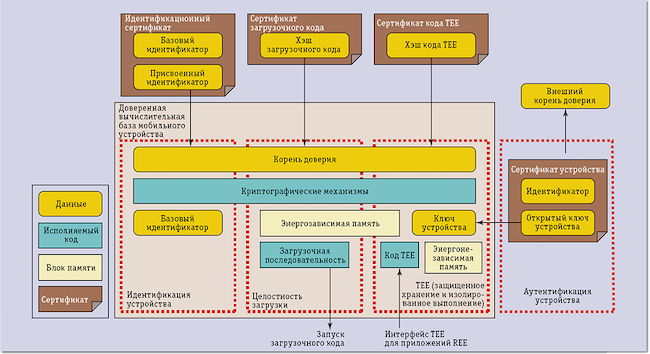

3. Использование мобильных устройств. Здесь в качестве носителя виртуальной смарт-карты c ключами применяются технологии аналогичные TPM. Первой подобной технологией стала TEE (Trusted Execution Environment, доверенная среда выполнения). Она изолирована от обычной среды, в которой работают приложения и операционная система устройства, ориентированная на пользователя.

Функция TEE заключается в хранении конфиденциальных данных (PKI, банковские и другие) и доступе к памяти только доверенных приложений.

TEE может быть реализована по-разному: разделение TEE и основной операционной системы в рамках одного ядра процессора, запуск TEE на отдельном ядре на процессоре либо же реализация TEE на отдельном чипе.

У разных производителей мобильных устройств реализация TEE отличается: TrustZone для процессоров с архитектурой ARM, Knox Vault для устройств Samsung, iPhone Secure Enclave (SEP).

Рисунок 3. Концепция TEE

Примером подобного решения может служить приложение «КриптоПро AirKey Lite», разработанное в 2018 году Indeed ID совместно с компанией «КриптоПро». Приложение позволяет пользователям «КриптоПро DSS» в удобной форме выполнять подтверждение операций электронной подписи: мобильное приложение на смартфоне пользователя отображает уведомление при появлении запроса на подпись, а также показывает детали транзакции (например, сумму и получателя денежного перевода). Программное обеспечение «КриптоПро AirKey Lite» доступно для платформ iOS и Android и поддерживается в версиях «КриптоПро DSS» 2.0 и выше, где уже реализована поддержка алгоритмов ГОСТ Р 34.10-2012. На версию «КриптоПро DSS» 2.0 получен сертификат соответствия от ФСБ России, в том числе на исполнение «Комплектация 3» («КриптоПро DSS» 2.0 + AirKey Lite). Обзор этого продукта вы можете найти здесь.

Мировой рынок управления виртуальными смарт-картами

Систем управления цифровыми сертификатами не очень много на мировом рынке, поэтому они не выведены в отдельный класс, а включены в более глобальный сектор — рынок средств аутентификации.

В 2014 году Gartner опубликовала квадрант, посвящённый как раз решениям класса User Authentication.

Рисунок 4. «Магический квадрант» Gartner для сектора User Authentication, 2014 год

С момента публикации произошло весьма много изменений: например, компания Gemalto в 2014 году купила SafeNet и в свою очередь была выкуплена компанией Thales, CA Technologies теперь является частью Broadcom и т. д.

На данный момент из представленных в квадранте Gartner можно выделить следующие системы управления виртуальными смарт-картами: Thales (Gemalto / SafeNet), Nexus, Isosec. Все эти компании смогли усовершенствовать свои продукты, добавив в портфель также и функциональность управления виртуальными смарт-картами.

Российский рынок управления виртуальными смарт-картами

На российском рынке не очень много продающих традиционные системы управления цифровыми сертификатами и смарт-картами игроков. Из крупнейших можно назвать «Аванпост», «Рутокен», «Аладдин Р. Д.», Indeed ID. Система управления виртуальными смарт-картами есть только у компании Indeed ID.

Это весьма удивительно с учётом того, что российские компании имеют ряд преимуществ перед зарубежными: широкое распространение продуктов среди отечественных клиентов, адаптированность продуктов к требованиям российского законодательства, например наличие функции ведения журнала поэкземплярного учёта СКЗИ в соответствии с требованиями ФСБ России. Часть решений имеет сертификаты ФСТЭК России, аттестовать аналогичную систему для виртуальных смарт-карт было бы проще.

Ниже дан краткий обзор продуктов, предлагаемых упомянутыми компаниями для управления виртуальными смарт-картами на личных устройствах.

Обзор отечественных систем управления виртуальными смарт-картами

Indeed AirKey Enterprise

Indeed ID (ранее Indeed Identity) — российская компания, основанная в 2009 году. Основное направление деятельности — разработка программного обеспечения для защиты информации. В портфеле вендора есть не только инструменты по управлению электронными сертификатами, но также решения PAM и IdM, система двухфакторной аутентификации.

Управление инфраструктурой виртуальных смарт-карт происходит с помощью связки из двух решений: Indeed Certificate Manager и Indeed AirKey Enterprise. Indeed Certificate Manager — это система предназначенная для внедрения, администрирования и учёта аппаратных средств аутентификации пользователей в масштабах предприятия.

На данный момент виртуальные смарт-карты от Indeed ID предоставляют следующие функциональные возможности:

- Электронная цифровая подпись документов.

- Шифрование и расшифровка данных.

- Двухфакторная аутентификация пользователей (в т. ч. в операционной системе).

- Операции по стандартам PKCS#11 и Microsoft CryptoAPI.

- Организация доступа в режиме Single Sign-On.

Основные доступные операции с устройствами Indeed AirKey Enterprise: выпуск устройства, подключение к рабочей станции, отзыв и изъятие, удаление устройства, сброс PIN-кода, разблокировка, включение и выключение, замена.

Подробнее с решением Indeed AirKey Enterprise можно ознакомиться по этой ссылке.

Обзор зарубежных систем управления виртуальными смарт-картами

Isosec Virtual Smartcard

Isosec — британская компания, основанная в 2004 году. Её специализация — разработка продуктов для решения задач информационной безопасности в медицине. Компания аккредитована Британской организацией здравоохранения. Isosec развивает свою экосистему программ, ядром которой является продукт Secure Hub.

Этот продукт имеет следующие особенности:

- виртуальные смарт-карты хранятся на облачном сервере, не загружаясь на конечные устройства пользователей;

- каждое использование виртуальной смарт-карты имеет геотег и цифровую подпись, благодаря чему в случае расследования инцидентов в наличии будет полная картина действий пользователя;

- есть портал самообслуживания для самостоятельного решения связанных с выпущенными виртуальными смарт-картами проблем.

Isosec имеет специализированное приложение для смартфонов и планшетов на базе Android и iOS, с помощью которого можно получить доступ ко клиническим информационным системам. Так же как и остальные системы управления виртуальными смарт-картами, решение Isosec позволяет контролировать жизненный цикл сертификатов и мобильные устройства.

Подробнее о продуктах Isosec можно прочитать здесь.

SafeNet IDPrime Virtual

Thales Group — французская компания, 27,1 % акций которой принадлежат правительству Франции. Основное направление её деятельности — выпуск систем авиакосмического, военного и морского назначения. На рынок информационной безопасности Thales Group вышла за счёт покупки компании Gemalto в 2019 г.

Система управления виртуальными смарт-картами реализована в продукте SafeNet IDPrime Virtual. После регистрации в системе пользователь при попытке доступа к одному из приложений, где требуется использование смарт-карты, производит аутентификацию на сервере SafeNet IDPrime Virtual, после чего получает возможность пользоваться всеми преимуществами данного решения.

Система имеет следующий набор функций:

- Полная поддержка криптовалютных операций.

- Импорт сертификатов.

- Генерация сертификатов.

- Использование PKI.

- Возможность шифрования и расшифровки электронных писем.

- Операции по стандартам PKCS#11 и Microsoft CryptoAPI.

Для обеспечения работы решения на персональный компьютер пользователя устанавливается клиент SafeNet IDPrime Virtual.

Из недостатков продукта стоит отметить тот факт, что несмотря на ориентацию на пользователей BYOD-устройств клиент SafeNet предназначен только для устройств на платформе Windows.

Более подробную информацию о решении Thales можно найти здесь.

Virtual Smartcard Card Service

Компания Nexus входит в состав французской IN Group. Специализация Nexus — разработка решений для идентификации пользователей и устройств. Базовой платформой для продуктов компании является Nexus Smart ID, которая по сути представляет собой целую экосистему. В состав этой платформы входят компоненты класса IdM, СКУД, средства управления сертификатами и другие составляющие.

Система управления виртуальными смарт-картами от Nexus поддерживает работу как с гаджетами на базе операционных систем iOS и Android, так и с традиционными персональными компьютерами. Виртуальные смарт-карты для персональных компьютеров хранятся в TPM и управляются приложением Smart ID Desktop App.

Система имеет следующие функции: выпуск сертификатов, смена и сброс PIN-кода виртуальной смарт-карты, перевыпуск, блокировка и удаление виртуальной смарт-карты, замена мобильного устройства и блокировка его профиля.

Для управления виртуальными смарт-картами на мобильных устройствах Nexus выпущено мобильное приложение Smart ID Mobile App для операционных систем iOS и Android. Сценарии использования мобильного приложения:

- двухфакторная аутентификация,

- подписывание документов и писем,

- шифрование электронной почты,

- визуальная идентификация пользователей,

- операции по стандартам PKCS#11 и Microsoft CryptoAPI.

Информация о системах управления виртуальными смарт-картами Nexus содержится здесь.

Выводы

Виртуальные смарт-карты пока не стали такими же распространёнными, как традиционные, даже несмотря на то, что эта технология давно известна. Однако после 2020 года, когда акцент сместился на возможность предоставления сервисов удалённо, ситуация может кардинально измениться. Кроме того, переменам могут способствовать следующие преимущества выпуска виртуальных смарт-карт:

- Снижение затрат на закупку и обслуживание оборудования (специальных принтеров, «болванок» смарт-карт).

- Снижение затрат на доставку изготовленных смарт-карт.

- Повышение доступности сервисов за счёт возможности оперативного выпуска виртуальных смарт-карт.

- Возможность полноценного использования функциональности смарт-карт на личных устройствах без дополнительного оборудования.

Кроме того, возможно развитие решений для специализированных направлений, наподобие того, как это делает Isosec в Великобритании. Применительно к России это могут быть решения для работы с ИСПДн, ГИС или, например, КИИ.

Сейчас в России широко представлено только одно отечественное решение, которое работает с виртуальными смарт-картами, — разработка компании Indeed ID. Однако есть и работающие с традиционными смарт-картами вендоры, такие как «Аванпост», «Аладдин Р. Д.» и другие, которые в скором времени могут также выйти и на рынок управления виртуальными смарт-картами.

Впрочем, возможен и другой вариант развития событий. Эволюция системы смарт-карт привела к появлению нового типа продукта, реализованного в службе Microsoft Hello. Сама компания Microsoft делает различие между виртуальными смарт-картами и Windows Hello. Принцип действия этой службы заключается в том, что при первом запуске она генерирует записываемые в TPM сертификаты.

Подтверждение же личности происходит с помощью распознавания биометрических свойств человека — жестов или мимики лица. Подробнее об этой технологии можно прочитать здесь.

Источник: www.anti-malware.ru

Smart Card 4+

Никогда и ни за что на свете не пользуйтесь услугами данной шарашкиной конторы! Нагло воруют интернет трафик! Врут!!

Изначально при покупке оборудования подключили тариф 150 гб за 500₽, интернет за городом первые два месяца летал! А потом вдруг гб стали таять на глазах. Когда через недели 2 после списания ден средств лимит израсходовался связалась с оператором, сказали, мол так и так, много тратите, предлагаем перейти на тариф 300 гб за 1000₽. Подключили. Месяц пользовались — все ок.

А дальше… 11 число — день списания и начало нового платежного месяца. 10 числа положила 1000₽, а 14 числа я умудрилась израсходовать все 300 гб. Знаете что мне ответили — Мегафон с этого месяца сделал фиксированный день платежа — 1 число месяца, поэтому вы израсходовали свой трафик не за 4 дня, а за 14! Можем предложить вам подключить другой тариф за 1500₽!!

Колл центр у них тоже роботизированный! Вам отвечают заученными фразами либо вообще игнорируют!

И кстати, положить деньги себе на счёт вы можете только с комиссией!!

Не связывайтесь с этий контрой или бегите от них подальше пока не потратили все свои деньги и нервы!

YarusMac , 11.11.2022

Отвратительное приложение

1. Почему нельзя войти по отпечатку пальца?

2. Почему при попытке оплатить, снова запрашивается авторизация?

3. Почему приложение не может запомнить мою карту?

4. Почему не работает оплата через СБП?

Худшее приложение в телефоне

Источник: apps.apple.com