Продолжительность работы: 4 часа.

Цель работы: изучение основных команд и операторов командного интерпретатораSHELL, получение практических навыков составления сценариев в средеSHELL.

Краткие теоретические сведения

Почти любое используемое человеком изобретение обладает интерфейсом, посредствам которого осуществляется взаимодействие. Интерфейсом для Linux служит командный интерпретатор или оболочка (shell), являющаяся программным уровнем, который обеспечивает среду для ввода команд и параметров для получения желаемого результата.

Оболочка обеспечивает интерфейс между пользователем и основой Linux – ядром. Оболочка интерпретирует командные строки в качестве ввода, осуществляет подстановку имен файлов и переменных, переназначает ввод и вывод, отыскивает исполняемые файлы, инициирует и взаимодействует с программами.

То есть, во-первых: с помощью Shell запускаются все программы и команды, поэтому, можно сказать, что она устанавливает рамки в которых работает операционная система. Этому посвящена первая часть лабораторной работы.

Как запустить Python IDLE и сделать первую программу (для новичков)

Во-вторых, оболочка является мощным языком программирования. Оболочка создает дочерние процессы и может управлять их выполнением. Она поддерживает переменные среды каждого пользователя.

Существует несколько «оболочек» shell. Разница между ними не очень значительна. В данной лабораторной работе мы будем рассматривать оболочку Bash (Bourne Again Shell).

Источник: studfile.net

Веб-оболочка: что это такое, как это работает и как защитить ваши системы

Веб-приложения находятся на подъеме. Миллионы пользователей используют их ежедневно для развлечения, учебы и работы. Несмотря на то, что традиционные приложения все еще в силе, и многие люди также используют их, тенденция использования их веб-версий сохраняется. Они легкие, эффективные и в целом потребляют гораздо меньше ресурсов. Однако адекватно ли мы защищаем серверы? Это руководство расскажет все об одной из самых больших угроз: веб-оболочки .

- Что такое веб-оболочка?

- Обнаружение веб-оболочки

- Системы IDS / IPS и брандмауэр веб-приложений

- Ресурсы АНБ

Что такое веб-оболочка?

Это вредоносный скрипт, который внедряется в атакуемые системы. В большинстве случаев веб-серверы являются частью цели. Как только эти системы имеют веб-оболочку, киберпреступник может иметь удаленный контроль над ней. Следовательно, вы будете иметь постоянный доступ к системе и сможете управлять ею так, как вы хотите. Это означает, что веб-оболочки имеют возможность создавать бэкдоров на скомпрометированных системах иметь некоторый контроль и даже полный контроль.

Кроме того, веб-оболочки имеют гораздо большую досягаемость. Они также могут нарушать интерфейсы управления сетевыми устройствами. Поэтому крайне важно иметь хорошие практики безопасного управления сетью. Прежде всего, если это те, к которым ежедневно подключаются сотни и тысячи устройств.

Программа для слежения за компьютером. Обзор, установка, настройка.

Рост телеработы влечет за собой риски безопасности, которые, хотя они и так известны, заслуживают особого внимания, поскольку, очевидно, работа в «защищенной» сетевой среде компании отличается от работы на дому. Тем не менее, вы можете спросить, не достаточно ли использовать VPN услуги, чтобы мы могли с полной безопасностью подключаться к ресурсам нашей организации, это только часть того, что должен делать администратор сети.

Обнаружение веб-оболочки

Основная сложность в обнаружении вредоносного ПО этого типа заключается в том, что злоумышленники могут применять методы шифрования для сокрытия своей вредоносной активности. Это является прямым следствием легкости ввода сценариев. Как мы знаем, для кибератак существует бесконечные возможности, и защита сетей должна быть усилена все больше и больше. Вот некоторые из эффективных методов обнаружения:

- Сравните другую версию веб-приложения с рабочей версией. Последнее относится к приложению, которое доступно пользователям. Это сравнение будет служить для анализа различий при любых признаках необычной активности.

- Найти аномалии в трафике веб-приложений с помощью инструментов мониторинга.

- Примените обнаружение на основе сигнатур, то есть проверьте все веб-оболочки, которые были изменены. Хотя они претерпели минимальную модификацию.

- Найти потоки трафика в сети, которые имеют необычные характеристики.

Какие инструменты и какие процедуры следует применять для процесса обнаружения этих вредоносных сценариев? Ниже мы даем ключевые рекомендации для эффективной защиты вас.

Как защитить свои системы и сети от веб-оболочек

- Веб-приложения

- Плохие практики для настроек безопасности сервера

Как мы уже отмечали ранее, эти веб-оболочки также вводятся непосредственно в системы и сети, которые являются жертвами, это происходит главным образом потому, что веб-приложения (в основном) и их уязвимая инфраструктура имеют разрешения на внесение изменений непосредственно в веб-каталог или на доступ к ним. кусочки веб-кода. Однако этот тип разрешения не должен предоставляться.

Следовательно, сами системы открывают двери для киберпреступников без каких-либо проблем для осуществления атак. Поэтому рекомендуется заблокировать разрешения на изменение. Теперь, если такой возможности нет, есть альтернатива.

Системы IDS / IPS и брандмауэр веб-приложений

Эта альтернатива заключается в реализации мониторинг целостности схема для файлов, размещенных в инфраструктуре приложения. Таким образом, администраторы будут иметь необходимую видимость любых возможных изменений, которые могут произойти в веб-каталогах и фрагментах кода.

С другой стороны, особый брандмауэр для веб-приложений. Он нацелен на те приложения, основанные на HTTP. Применить ряд правил, когда HTTP-разговор происходит.

Дополнительным и весьма заметным преимуществом является то, что эти правила, специфичные для этих брандмауэров, могут также защищать от других более смертоносных атак, таких как межсайтовый скриптинг и SQL-инъекции. Согласно OWASP В организации этот тип брандмауэра ориентирован на защиту сервера. Так же, как прокси защищают хосты (пользователей). По факту, Брандмауэры веб-приложений также рассматриваются как тип обратный прокси .

Ресурсы АНБ

Это известное американское агентство предоставило полный репозиторий на Github , В этом репозитории мы можем найти широкий список методов и инструментов, которые помогут защитить вашу систему от вредоносных программ веб-оболочки. Интересным моментом является то, что нет необходимости делать крупные инвестиции с точки зрения решений безопасности.

Мы даем Microsoft PowerShell Например. В общем хранилище вы найдете поддержку для обнаружения веб-оболочек с использованием схемы сравнения «Known Good». Кроме того, вы можете обнаружить подозрительные запросы в журналах веб-серверов.

Как мы видим, важно знать об основных уязвимостях, которые присутствуют не только на серверах веб-приложений, но и на тех, которые связаны с традиционными приложениями и даже с самими сетями передачи данных. Что касается кибератак, то здесь есть бесконечные возможности, и защитный экран должен быть максимально надежным. К счастью, высокодоступные онлайн-ресурсы и инструменты могут помочь нам как администраторам предотвратить более чем одну трагедию.

Источник: itigic.com

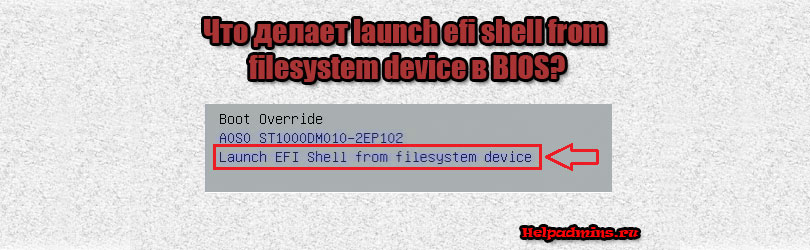

Что такое Launch efi shell from filesystem device?

Обычно данный пункт настроек BIOS можно встретить на материнских платах, поддерживающих загрузку в UEFI (EFI) режиме. Почти всегда он находится на вкладке Exit (Safe

Что делает пункт Launch efi shell from filesystem device?

Перевод данной фразы на русский язык звучит так: запуск EFI оболочки с файловой системы внешнего устройства. Под внешним устройством следует понимать флешку, CD/DVD диск, жесткий диск и т.д.

Штатные BIOS/UEFI материнской платы всегда располагаются на отдельной микросхеме памяти, находящейся недалеко от батарейки.

Иногда появляется необходимость в запуске сторонней оболочки EFI, например для установки операционной системы Linux. Для этого создается загрузочная флешка, на которую помещаются не только установочные файлы, но и сам EFI загрузчик.

Вставив эту флешку в USB порт и выбрав пункт Launch efi shell from filesystem device в биосе, осуществляется ее запуск.

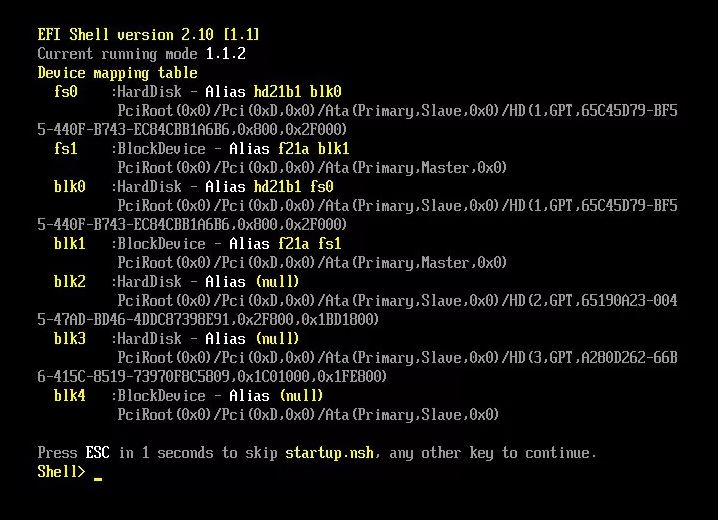

Вот так выглядит запущенная оболочка EFI Shell

Лучшая благодарность автору — репост к себе на страничку:

Источник: helpadmins.ru

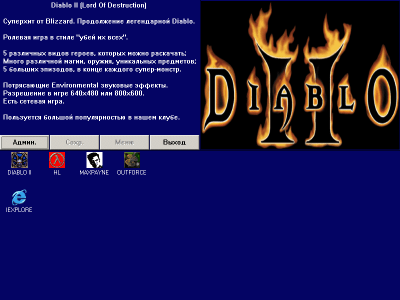

Шелл

Шелл — это программа для замены стандартного рабочего стола Windows на специализированный для работы в компьютерном зале. Пользователи часто запускают вредоносные программы (например редактор реестра), изменяют свойства экрана, видеокарты. Случайно (или специально) они могут стереть с рабочего стола иконку. Чаще всего эти действия приводят к тому, что компьютер становится неработоспособным и админу приходится переустанавливать систему. Все это решается в программе «Шелл».

Версии

x32/x64 (1.75 МБ)

Нет официального представителя разработчика на сайте

Стать представителем

Рейтинг

Нажмите, для быстрой оценки

Оставить отзыв

Отзывы

Похожие приложения

Alcohol 120%

Версия: 2.1.1.61

Версия: 8.91.0.4 (84.95 МБ)

Версия: 4.0 Buil (10.46 МБ)

Источник: freesoft.ru