По умолчанию доступ к интерфейсу Sentinel Admin Control Center с локального ПК разрешен.

Чтобы запретить доступ к интерфейсу Sentinel Admin Control Center с локального ПК, можно установить для него пароль. Пароль устанавливается как на весь Sentinel Admin Control Center, так и лишь на его страничку с настройками.

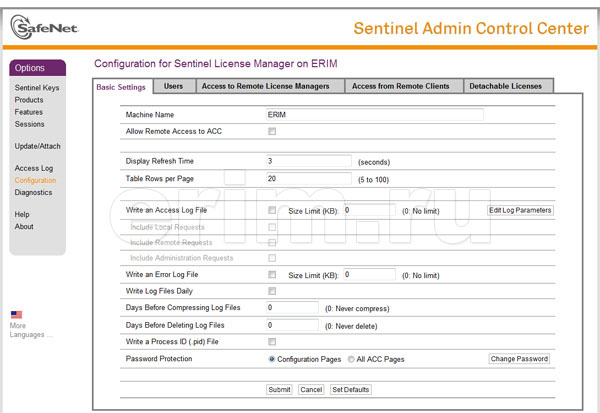

Делается это в самом Sentinel Admin Control Center на вкладке: http://localhost:1947/_int_/config.html

Параметр «Password Protection»: необходимо выбрать, что будет закрыто паролем (только страница настроек или весь Sentinel Admin Control Center) и задать пароль.

По умолчанию доступ к интерфейсу Sentinel Admin Control Center с удалённого ПК запрещён.

Чтобы разрешить доступ к интерфейсу Sentinel Admin Control Center с удалённого ПК, вам необходимо зайти в Sentinel Admin Control Center с локального ПК и на вкладке http://localhost:1947/_int_/config.html отметить параметр «Allow Remote Access to ACC and Admin API». Далее следует сохранить настройки, нажав на кнопку «Submit».

Получение свежих космоснимков (спутниковых снимков) за минуту любого участка земли.

Как управлять доступом к лицензиям с удалённых ПК на уровне Sentinel Admin Control Center?

Управление доступом к лицензиям выполняется в настройках Sentinel Admin Control Center: http://localhost:1947/_int_/config.html

- Basic Settings: опция «Allow Remote Access to ACC» разрешает удаленный доступ к Sentinel Admin Control Center по сети;

- Users: задаются разрешения на доступ к лицензиям в ключах, подключенных к данному Sentinel Admin Control Center, для конкретных пользователей;

- Access to Remote License Managers: разрешение/запрещение доступа к удалённым Sentinel Admin Control Center;

- Access from Remote Clients:разрешение/запрещение доступа с удалённых Sentinel Admin Control Center;

- Network: настройки доступности Sentinel Admin Control Center по сети.

Подробнее можно посмотреть в справке к Sentinel Admin Control Center на странице: http://localhost:1947/_int_/ACC_help_config_basic.html.

Отключение в Sentinel Admin Control Center работы по Broadcast

Данная задача реализуется в два этапа:

- Широковещательные запросы отключаются в Sentinel Admin Control Center на вкладке http://localhost:1947/_int_/config_to.html -> отмена выбора параметра «Broadcast Search for Remote Licenses» ->сохранение настроек.

- При использовании комплекта разработчика версии Sentinel LDK 6.x и выше также потребуется отключать широковещательные запросы в специальном ini файле (подробности):

Нужно на всех машинах с защищённым ПО, и на ПК с ключом создать файл с именем «hasp_*ваш_Vendor_id*.ini». В файле должны быть такие строки:

serveraddr = х.х.х.х , гдех.х.х.х – IP-адрес ПК с ключом, к которому клиенту необходимо обращаться за лицензией.

a) Файл «hasp_*ваш_Vendor_id*.ini» необходимо разместить на всех ПК с клиентским ПО и на ПК с ключами в директории:

Как пользооваться программой Hard Disk Sentinel portable

Windows Desktop: %LocalAppData%SafeNet SentinelSentinel LDK

Service (Local Service account) x64 operating system: %systemroot%SysWOW64configsystemprofileAppDataLocalSafeNet SentinelSentinel LDK

Service (Local Service account) x86 operating system: %systemroot%System32configsystemprofileAppDataLocalSafeNet SentinelSentinel LDK

Service (Network Service account): %systemroot%ServiceProfilesNetworkServiceAppDataLocalSafeNet SentinelSentinel LDK

Linux: $HOME/.hasplm

b) После этого нужно перезапустить защищенное ПО. Оно начнет работать в соответствии с настройками данного файла.

В качестве альтернативы работы с ключами через широковещательные запросы можно настроить работу менеджеров лицензии через указание IP-адресов или доменных имён именно тех ПК, где установлены сетевые ключи. См. «Работа ключа защиты на удаленном ПК».

По какому порту и по каким протоколам работает Sentinel Admin Control Center?

Sentinel Admin Control Center работает по протоколам TCP и UDP по порту 1947.

Работа ключа защиты на удаленном ПК

Если компьютер с сетевым ключом расположен в другой подсети относительно ПК клиента, или они находятся в одной подсети, но в ней запрещен Broadcast (широковещательные запросы), то можно указывать менеджеру лицензий, на ПК клиента, точный адрес ПК с ключом в сети, с помощью задания IP-адреса / доменного имени ПК с ключом. Делается это в веб-интерфейсе менеджера лицензий – Sentinel Admin Сontrol Center, доступного по вкладке: http://localhost:1947/_int_/config_to.html

Почему не видно установленного программного Sentinel (HASP) SL ключа в Admin Control Center

Если ключ Sentinel (HASP) SL установился, но его не видно в Sentinel Admin Control Center и при этом активация ключа производилась в Sentinel LDK 7.x или более свежей версии, то скорее всего дело в том, что ключ установился на ПК в режиме SL-UserMode. Такие ключи не видны в Sentinel Admin Control Center, так как он и не требуется для их работы.

Ключ SL-UserMode нельзя обновить до SL-AdminMode. Для того чтобы ПО могло с ним работать, оно должно быть защищено с использованием Sentinel LDK Linensing API или Sentinel LDK Envelope из комплекта разработчика версии Sentinel LDK 7.x и выше. При этом в настройках защиты Sentinel LDK Envelope необходимо указать тип ключей, с которыми сможет работать защищённое ПО. Необходимо выбрать SL-UserMode, кроме того, в одной директории с защищённым файлом или с вызывающим его процессом должен находиться файл портативного менеджера лицензий «hasp_rt.exe», а также библиотека «haspvlib_*ваш_Vendor_ID*.dll», иначе ПО просто не «увидит» ключ.

Начиная с SDK LDK 7.9 в АСС появилась возможность видеть SL-UserMode ключи (актуально только для ОС Windows), для этого требуется соблюсти три условия:

1) На ПК должен быть установлен драйвер версии 7.60 и выше;

2) На ПК должна быть библиотека haspvlib_*VendorID*.dll от версии SDK LDK 7.8 и выше;

3) Также, на ПК, в директории с установленным драйвером, должен присутствовать файл hasplmv.exe от версии SDK LDK 7.8 и выше.

Как выполнить заимствование программных лицензий (Detach)?

При использовании программной защиты существует возможность заимствования программных лицензий (Detach) – функционал, позволяющий временно перенести часть лицензий из пула сетевого ключа на другой ПК.

В организации установлен программный сетевой ключ на 10 рабочих мест. Сотруднику необходимо уехать в командировку и использовать там на своём ноутбуке защищённое ПО. С помощью функционала заимствования программных лицензий (Detach) он может временно перенести на свой ноутбук часть сетевых мест из ключа, например, одно сетевое место.

После этого на ключе останется 9 сетевых мест, и одно место будет установлено на ноутбуке сотрудника. Период времени, на который осуществляется перенос лицензии, определяется в момент переноса лицензии. По истечении этого периода, лицензия с ноутбука сотрудника пропадёт и вернётся в пул сетевых лицензий на ключе в организации.

Для того чтобы выполнить заимствование программных лицензий (Detach) необходимо выполнение трёх условий:

- Для ключа, из которого предполагается производить заимствование лицензий, должна быть разрешена опция Detach. Разрешить опцию необходимо на этапе задания лицензионных ограничений для Feature: следует выбрать параметр «Allow Detaching». Опция доступна только для сетевых программных ключей.

- В Sentinel Admin Control Center, на ПК с ключом, должен быть разрешён функционал Detach. Разрешение/запрещение функционала Detach выполняется на странице настроек Sentinel Admin Control Center: http://localhost:1947/_int_/config_detach.html. За разрешение/запрещение функционала Detach отвечает опция «Enable Detaching of Licenses». По умолчанию данная опция отключена.

- На ПК, куда необходимо выполнить заимствование лицензий (Detach), должен быть установлен драйвер для ключей Sentinel (HASP). Также должна быть запущена служба Sentinel LDK License Manager, чтобы был доступен Sentinel Admin Control Center (по адресу: http://localhost:1947/_int_/ACC_help_index.html).

Общие термины, необходимые для дальнейшего объяснения процедуры:

- Донор: ПК с ключом, из которого будет осуществляться заимствование программных лицензий;

- Акцептор: ПК, на который будет осуществляться установка заимствованных программных лицензий.

Процедура заимствования программных лицензий (Detach) осуществляется в три этапа.

- С акцептора необходимо зайти в Sentinel Admin Control Center на вкладку «Diagnostics» и с помощью кнопки «Create ID File» выполнить генерацию ID-файла с информацией о системе. Далее перенести полученный от акцептора файл с расширением «.id»и загрузить его в Sentinel Admin Control Center на донор. Это можно выполнить на странице http://localhost:1947/_int_/checkin.html. Данную процедуру (этап 1) необходимо выполнять единожды.

- После этого необходимо с донора зайти на страницу http://localhost:1947/_int_/devices.html и выбрать ключ, из которого будут заимствованы программные лицензии. Затем в столбце «Actions» в строке выбранного ключа нажать на кнопку «Products». На открывшейся странице с продуктами данного ключа необходимо найти строку с продуктом, для которого разрешён Detach (в столбце «Actions» у такого продукта будет доступна кнопка «Detach», а также такой продукт будет иметь пометку в виде красной стрелочки справа от имени продукта). Необходимо нажать кнопку «Detach» в строке выбранного продукта, на открывшейся странице задать требуемые ограничения по времени для заимствуемой программной лицензии, а также выбрать имя ПК, на который требуется заимствовать лицензию (после загрузки ID в список доступных для Detach машин добавится Акцептор). После чего следует нажать кнопку «Detach» и сохранить файл с расширением «.H2R», в котором хранится заимствуемая лицензия.

- С акцептора следует зайти на страницу: http://localhost:1947/_int_/checkin.html и применить там файл с расширением «.H2R». В результате на акцепторе появится заимствуемая лицензия.

По истечении установленного времени заимствуемая лицензия на акцепторе пропадёт и автоматически восстановится на донор. Также возможен досрочный возврат лицензии с акцептора на донор. Подробнее см. в справке к Sentinel Admin Control Center: http://localhost:1947/_int_/ACC_help_cancel_license.html

Заимствование лицензии можно выполнить без обмена ID и H2R файлами при условии, что оба ПК с менеджерами лицензий находятся в рамках одной сети. Подробнее о такой процедуре заимствования программных лицензий см. в справке к Sentinel Admin Control Center: http://localhost:1947/_int_/ACC_help_detach_license.html

ВАЖНО!

В ходе процедуры заимствования лицензий начиная с создания ID-файла на акцепторе и до момента применения лицензии из H2R не рекомендуется обновлять или переустанавливать драйверы на обоих ПК.

Как выполнить перенос программного ключа защиты на другой компьютер (Rehost)?

Перенос программного ключа защиты на другой компьютер (Rehost) – функционал, позволяющий пользователю перенести программный ключ Sentinel (HASP) SL на другой ПК.

Для ключа, который предполагается переносить на другой ПК, должен быть разрешен функционал Rehost. Разрешение/запрещение функционала Rehost происходит при создании продукта в Sentinel LDK EMS. Необходимо выбрать параметр «Rehost», он доступен только для программных Sentinel (HASP) SL ключей.

Выполнять перенос ключа необходимо либо с помощью утилиты RUS, сгенерированной для используемой серии ключей в Sentinel LDK EMS, либо встраивая функционал утилиты RUS в защищаемое ПО с помощью Sentinel LDK Licensing API.

Общие термины, необходимые для дальнейшего объяснения процедуры:

- Донор – ПК с ключом, откуда будет производиться перенос программного ключа;

- Акцептор – ПК, на который будет осуществляться перенос программного ключа.

Процедура переноса программного ключа защиты на другой компьютер (Rehost) осуществляется в три этапа.

- С акцептора необходимо запустить утилиту RUS. На вкладке «Transfer License» выполнить генерацию ID-файла с информацией о системе. Далее следует указывать путь для сохранения файла ID и нажать кнопку «Collect and Save Information».

- Запустить утилиту RUS на доноре. На вкладке «Transfer License» произвести генерацию H2H файла с переносимым ключом, указать путь до ID файла, а также путь для сохранения H2H файла с ключом. Далее выбрать ключ из списка ключей с активной опцией Rehost и нажать кнопку «Generate License Transfer File». Если ключ не отображается в списке доступных ключей в утилите RUS, это означает, что для данного ключа отключена опция Rehost. Включить опцию Rehost можно с помощью функционала удалённого обновления ключа.

- Перенести полученный H2H файл на акцептор и применить его либо через утилиту RUS: вторая вкладка «Apply License File», либо через Sentinel Admin Control Center – страница: http://localhost:1947/_int_/checkin.html

ВАЖНО!

Перед выполнение каких-либо действий по переносу ключа, Вам необходимо обновить драйвер на обоих ПК, причём следует убедиться, что на обоих ПК установлена одинаковая версия драйвера!

В ходе процедуры заимствования лицензий начиная с создания ID файла на акцепторе и до момента применения лицензии из H2H крайне не рекомендуется обновлять или переустанавливать драйверы на обоих ПК.

Ошибка HASP_LOCAL_COMM_ERR = 33

Ошибка свидетельствует о проблеме взаимосвязи между менеджером лицензий и защищённым приложением.

Рекомендации по устранению проблемы:

- Проверить, запущена ли служба Sentinel LDK License Manager.

- Обновить драйвер до актуальной версии.

- Использовать Sentinel LDK Envelope/Sentinel LDK Licensing API из свежей версии комплекта разработчика.

Ошибка SL Clone detected

Программные ключи защиты Sentinel (HASP) SL привязываются к аппаратным характеристикам ПК. При этом на физической и на виртуальной машине параметры привязки сильно отличаются, как и поведение Sentinel (HASP) SL ключей при смене этих параметров.

На физической машине Sentinel (HASP) SL ключ привязывается к следующим параметрам (полный список параметров и схем привязки доступен на сайте):

Вариант 1 – PMType1:

- HDD ID – идентификатор жёсткого диска;

- Motherboard ID – идентификатор материнской платы.

Ключ блокируется только при изменении обоих параметров.

Вариант 2 – PMType2:

- Эта схема использует различные компоненты: HDD ID и Motherboard ID, а также CPU, сетевую карту, оптический привод, периферийные устройства – (игровые PCI карты) для проверки Fingerprint. Эта схема обеспечивает повышенную надежность против ложных срабатываний механизма обнаружения попыток клонирования и поддерживает внесение изменений в конфигурацию аппаратных характеристик ПК.

Ключ блокируется при изменении определённого количества аппаратных характеристик ПК.

Вариант 3 – FQDN:

- FQDN (Fully Qualified Domain Name) – полное доменное имя ПК.

Ключ блокируется только при изменении доменного имени ПК.

На виртуальной машине Sentinel (HASP) SL ключ привязывается к следующим параметрам:

- MAC адрес виртуальной сетевой карты;

- CPU ID – идентификатор физического процессора;

- UUID виртуальной машины.

Ключ блокируется при изменении любого из параметров привязки.

Вариант 2 – FQDN:

- FQDN (Fully Qualified Domain Name) – полное доменное имя ПК.

Ключ блокируется только при изменении доменного имени машины.

Ошибка «SL Clone detected» может возникать в случае, когда была обнаружена попытка клонирования Sentinel (HASP) SL ключа, вследствие чего ключ был заблокирован.

Ошибка может возникать в следующих случаях:

- Ключ пытались клонировать. Например: если на ПК с установленным Sentinel (HASP) SL ключом сделать резервную копию жёсткого диска, а затем восстановить из этой копии систему на другом ПК, в восстановленной системе Sentinel (HASP) SL будет заблокирован с пометкой «Clonned», так как изменится ID оборудования.

- На физической системе с установленным Sentinel (HASP) SL ключом заменили материнскую плату (перепрошивка BIOS’а также может дать аналогичный результат), или жёсткий диск, при этом был создан посекторный бекап этого диска, из которого систему восстановили на другом HDD. В такой ситуации система защиты будет считать, что изменились параметры привязки Sentinel (HASP) SL ключа и заблокирует такой ключ с пометкой «Clonned».

Ключ с пометкой «Clonned» можно разблокировать, только вернув все изменённые параметры привязки в изначальное состояние, либо можно удалить клонированный ключ и установить новый. Ключи Sentinel (HASP) SL-Legacy можно очистить от клонирования, процедура описана на сайте.

Как узнать, установлен ли драйвер на ПК?

Вариантов может быть несколько:

- Проверить, есть ли на ПК служба «Sentinel LDK Licence Manager». Она должна быть запущена.

- Запустить инсталлятор консольной версии драйвера с парамертом «-info».

- Использовать Sentinel LDK RuntimeInstall API из комплекта разработчика. Примеры работы с этим API есть в комплекте разработчика: «C:Program FilesSafeNet SentinelSentinel LDKSamplesRuntimeInstall».

Источник: www.euromobile.ru

Sentinel ACC — управление менеджерами лицензий и ключами Sentinel HASP

Sentinel Admin Control Center представляет собой веб-интерфейс менеджера лицензий Sentinel License Manager (HASP License Manager) и служит для просмотра информации о доступных ключах защиты Sentinel (HASP), лицензиях, сессиях и управления ими.

Основное назначение Admin Control Center — помощь системным администраторам в управлении лицензиями на используемое в компании программное обеспечение.

✔ Преимущества Sentinel Admin Control Center:

- Благодаря использованию веб-интерфейса Admin Control Center доступен из любого веб-браузера. Администратору для управления лицензиями не нужно находиться на рабочем месте конечного пользователя программного продукта.

- Учитывая кросс-платформенность, доступ к Admin Control Center можно получить с любого компьютера, где есть веб-браузер.

- Поддержка различных языков, возможность изменения отображаемой информации и внешнего вида позволяют встраивать вызов Sentinel Admin Control Center в другие приложения и привести его вид к единому корпоративному стилю.

- Admin Control Center прост в использовании и для работы с ним не требуется каких-то особых навыков.

- Поддерживает конфигурирование и управление лицензиями в сети.

Sentinel Admin Control Center входит в состав комплекта разработчика Sentinel LDK (HASP SDK) и доступен после установки последнего на компьютер. Кроме того, он также доступен и после установки драйвера электронного ключа Sentinel (HASP). Осуществить запуск Admin Control Center вы можете как через набор компонентов Sentinel Vendor Suite, так и набрав в адресной строке браузера адрес http://:1947

Для более близкого знакомства с Sentinel Admin Control Center рекомендуем скачать комплект разработчика Sentinel LDK (HASP SDK), либо обратиться к документации из его состава.

Источник: erim.ru

Русские Блоги

С ростом популярности микросервисов стабильность между сервисами и сервисами становится все более важной. Sentinel — это легкий продукт для управления потоками, ориентированный на архитектуру распределенных сервисов. Он в основном использует поток в качестве точки входа, чтобы помочь вам защитить стабильность вашего сервиса от множества аспектов, таких как управление потоком, деградация предохранителей и защита от нагрузки системы.

Sentinel история

- В 2012 году родился Sentinel, основной функцией которого было управление входящим потоком.

- С 2013 по 2017 год Sentinel быстро развивался в Alibaba Group и стал базовым технологическим модулем, охватывающим все основные сценарии. Поэтому в Sentinel накоплено большое количество сценариев консолидации трафика и производственных практик.

- В 2018 году Sentinel был открыт с исходным кодом.

Основные понятия Sentinel

Ресурсы

Ресурсы — это ключевая концепция Sentinel. Это может быть любой контент в приложении Java, например, служба, предоставляемая приложением, или служба, предоставляемая другими приложениями, вызываемыми приложением, или даже фрагмент кода. В следующих документах мы будем использовать ресурсы для описания блоков кода.

Пока код, определенный Sentinel API, является ресурсом, он может быть защищен Sentinel. В большинстве случаев вы можете использовать сигнатуры методов, URL-адреса или даже имена служб в качестве имен ресурсов для идентификации ресурсов.

правило

Правила, установленные для состояния ресурсов в реальном времени, могут включать в себя правила управления потоком, правила деградации предохранителей и правила защиты системы. Все правила можно динамически корректировать в реальном времени.

Функция Sentinel и концепция дизайна

управление потоком

Что такое управление потоком

Управление потоком — широко используемая концепция сетевой передачи, которая используется для корректировки данных, отправляемых сетевыми пакетами. Однако с точки зрения стабильности системы большое внимание также уделяется скорости обработки запросов. Запросы, поступающие в любое время, часто бывают случайными и неконтролируемыми, а вычислительная мощность системы ограничена. Нам нужно контролировать поток в соответствии с вычислительной мощностью системы. Sentinel, как оркестратор, может при необходимости преобразовывать случайные запросы в подходящие формы, как показано на следующем рисунке:

Концепция дизайна управления потоком

Управление потоком имеет следующие углы:

- Вызывающая связь ресурсов, такая как вызывающая ссылка ресурсов, связь между ресурсами и ресурсами;

- Индикаторы работы, такие как QPS, пул потоков, загрузка системы и т. Д .;

- Эффекты управления, такие как ограничение постоянного тока, холодный запуск, организация очереди и т. Д.

Философия дизайна Sentinel заключается в том, чтобы позволить вам свободно выбирать угол управления и создавать гибкие комбинации для достижения желаемого эффекта.

Понижение уровня предохранителя

Что такое понижение уровня предохранителя

Помимо управления потоком, одной из задач Sentinel является сокращение нестабильных ресурсов в линии вызова. Из-за сложности вызывающих отношений, если определенный ресурс в вызывающем канале становится нестабильным, это в конечном итоге приведет к накоплению запросов. Эта проблема аналогична описанной в Hystrix.

Принципы Sentinel и Hystrix одинаковы: когда определенный ресурс в ссылке вызова нестабилен, например, когда он отображается как тайм-аут и ненормальная пропорция увеличивается, вызов этого ресурса ограничивается, и запрос быстро завершается неудачно, чтобы избежать Влияет на другие ресурсы и в конечном итоге вызывает лавинный эффект.

Концепция дизайна перехода на более раннюю версию предохранителя

Что касается ограничений, Sentinel и Hystrix использовали совершенно разные подходы.

Hystrix использует пулы потоков для изоляции зависимостей (соответствующие ресурсы в нашей концепции). Преимущество этого метода — наиболее полная изоляция между ресурсами и ресурсами. Недостатком является то, что помимо увеличения стоимости переключения потоков, также необходимо заранее выделить размер пула потоков для каждого ресурса.

Sentinel использовал два подхода к этой проблеме:

- Ограничьте количество параллельных потоков

отличается от метода изоляции пула ресурсов. Sentinel снижает влияние нестабильных ресурсов на другие ресурсы, ограничивая количество одновременных потоков ресурсов. Таким образом, нет потери переключения потоков, и вам не нужно заранее выделять размер пула потоков. Когда определенный ресурс нестабилен, например, время отклика увеличивается, прямое влияние на ресурс заключается в постепенном накоплении количества потоков. Когда количество потоков на определенном ресурсе достигает определенного значения, новые запросы для этого ресурса будут отклонены. Накопленные потоки начинают получать запросы после выполнения своих задач. - Понизить рейтинг ресурсов по времени ответа

Помимо управления количеством параллельных потоков, Sentinel также может быстро понижать версию нестабильных ресурсов за время отклика. Когда время отклика зависимого ресурса слишком велико, любой доступ к ресурсу будет напрямую запрещен и не возобновится, пока не пройдет указанное временное окно.

Защита системы от нагрузки

Sentinel также защищает габариты системы. Предотвращение схода лавин — важная часть защиты системы. Если загрузка системы высока, если вы продолжите пропускать запросы, это может вызвать сбой системы и невозможность ответа. В кластерной среде балансировка сетевой нагрузки перенаправляет трафик, который должен был переноситься этим компьютером, на другие машины. Если другие машины также находятся в пограничном состоянии в это время, этот увеличенный трафик приведет к аварийному завершению работы этой машины и, в конечном итоге, сделает весь кластер недоступным.

В ответ на эту ситуацию Sentinel предоставляет соответствующий механизм защиты для балансировки входящего трафика системы и нагрузки системы, гарантируя, что система обрабатывает большинство запросов в пределах своих возможностей.

Как работает Sentinel

Основной рабочий механизм Sentinel следующий:

- Предоставьте адаптированные или отображаемые API-интерфейсы для основных платформ, чтобы определить ресурсы, которые необходимо защитить, и предоставить средства для статистики в реальном времени и анализа ссылок вызовов ресурсов.

- В соответствии с заданными правилами, в сочетании со статистической информацией о ресурсах в реальном времени, поток контролируется. В то же время Sentinel предоставляет открытый интерфейс для определения и изменения правил.

- Sentinel предоставляет систему мониторинга в реальном времени, которая поможет вам быстро понять текущее состояние системы.

Ссылки по теме: - как пользоваться

- Рабочий процесс Sentinel

- управление потоком

- Понижение уровня предохранителя

- Система адаптивного ограничения тока

- мониторинг в реальном времени

- Приставка

- Расширение динамического правила

- Адаптация основной структуры

- Журнал

- Начать элемент конфигурации

Источник: russianblogs.com