Система обнаруживает активность и блокирует действие вредоносных программ еще до причинения ущерба. Привентивные меры ограничивают возможность установки ненадежных приложений и изменения файлов.

Разграничивая доступ к сетевым ресурсам, исключая возможность DDoS атак, сканирование портов, осуществляя криптографическое преобразование передаваемой информации Secret Net Studio защищает компьютер от сетевых угроз.

Только доверенные пользователи могут работать на корпоративных компьютерах. Их действия ограниченны рамками политик безопасности. Конфиденциальная информация защищена от вирусов, а при удалении многократно затирается без возможности восстановления.

Secret Net Studio централизованно управляет политиками использования подключаемых устройств в организации, разрешает/запрещает их применение по группам, классам, моделям и отдельным устройствам.

Слаженная работа защитных подсистем на 5 уровнях позволяет Secret Net Studio создать комплексную реакцию на инциденты для защиты информации от внешних и внутренних угроз.

Полная настройка с нуля ПАК Соболь 3 + Secret Net Studio 8 / информационная безопасность

Механизмы централизованного развертывания настройки и мониторинга организуют безопасную работу более 10 000 рабочих станций и серверов одновременно.

Secret Net Studio — масштабируемое и надежное решение. Его защитные подсистемы уже сейчас стоят на страже более 1 000 000 компьютеров в России.

Источник: cryptostore.ru

Установка и настройка СЗИ Secret Net Studio в автономном режиме

Установка и настройка СЗИ Secret Net Studio в автономном режиме

Программное обеспечение системы защиты информации Secret Net Studio поставляются на установочном компакт диске. В корневом каталоге данного диска размещается исполняемый файл программы для работы с диском. Запустить установку Secret Net Studio можно как с помощью программы автозапуска, так и непосредственно с помощью дистрибутива, расположенного на диске, по пути: SetupClientSetupClientx64SnSetup.ru-RU.exe.

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

Для установки клиента:

- В поле «Режим работы» укажите режим функционирования клиента — автономный («Автономный режим»).

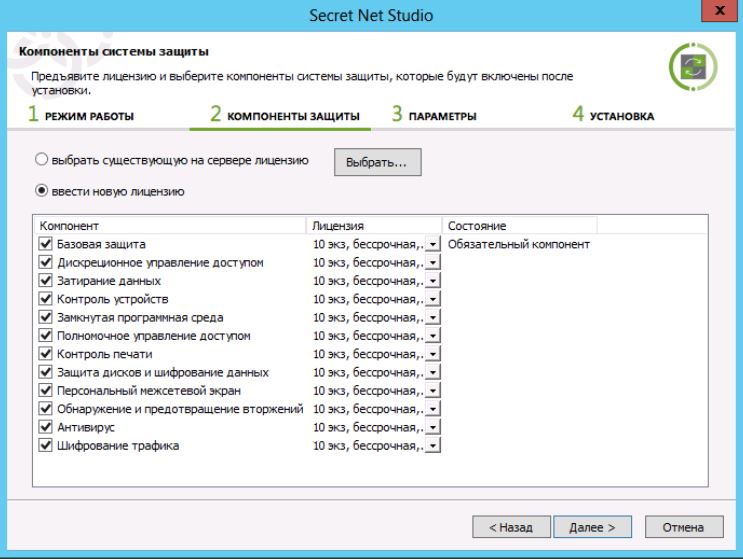

- Нажмите кнопку «Далее >». На экране появится диалог для выбора лицензий и формирования списка устанавливаемых защитных подсистем.

- В диалоге укажите метод получения лицензий:

- чтобы загрузить лицензии из файла (в частности, при установке клиента в автономном режиме функционирования) — установите отметку в поле «ввести новую лицензию».

Если строите систему защиты в ЦОД, рассмотрите вариант размещения сервера в стойке в компании «Микс Телеком». Требуйте скидку при переезде из другого ЦОД!

Что нового в Secret Net Studio 8.8

- Нажмите кнопку «Выбрать». Если указан метод получения лицензий из файла, выберите нужный файл в появившемся диалоге. После загрузки данных в диалоге появятся сведения о лицензиях.

- Отметьте в списке устанавливаемые подсистемы, для которых имеются свободные лицензии (установку компонента «Базовая защита» отключить нельзя). При наличии нескольких групп лицензий для компонента, можно выбрать нужную группу в раскрывающемся списке.

- Нажмите кнопку «Далее >». На экране появится диалог для выбора папки установки клиента и настройки параметров подключений.

- В поле «Установить в папку» оставьте заданную по умолчанию папку установки клиента или укажите другую папку назначения.

- Используйте ссылки в разделе «Дополнительно» для выполнения следующих действий:

- чтобы сохранить заданные параметров установки в файле — выберите ссылку «Сохранить сценарий установки». Файл сценария установки можно использовать для автоматизации процесса установки клиентского ПО на других компьютерах;

- чтобы ввести сведения о компьютере для учета — выберите ссылку «Учетная информация компьютера».

- По окончании настройки параметров нажмите кнопку «Готово».

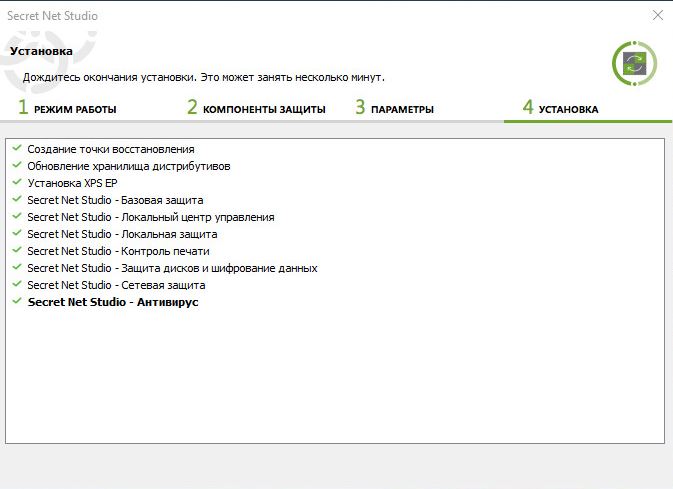

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

- После завершения всех операций установки нажмите кнопку «Далее».

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Что нового в Secret Net Studio 8.8

– Что с сертификатом на Secret Net Studio-C?

– Что нового в версии Secret Net Studio 8.8?

– Каковы дальнейшие планы по развитию продукта?

Похожие записи

Современные реалии в построении сети ЦОД

Спецвыпуск Security Stream #10 — Иван Чернов, Азамат Мусагалиев — Закаляйте нервы, берегите здоровье

Positive Hack Days 12 глазами CISOCLUB

ВЕБИНАР: INDEED PAM PRIVILEGED ACCESS MANAGER

Об авторе Код Безопасности

«Код Безопасности» — российский разработчик сертифицированных средств защиты информации. Продукты компании обеспечивают защиту конечных станций и серверов, периметра сети, современных виртуальных инфраструктур и мобильных устройств сотрудников.