Каждый раз, когда в интернет просачивается информация о скандале, связанном с тем, что куда-нибудь просочились важные документы, я спрашиваю себя, почему они не были зашифрованы? Защита документов должна быть везде, в конце концов.

Chrome теперь даже ставит маркер предупреждения в адресной строке рядом с любым незащищенным http-адресом.

Google ставит ссылки https приоритетными в результатах поиска по сравнению с обычным, незащищенным http-ссылками. (Буква s обозначает безопасный сайт)

Фонд электронных рубежей делает все возможное, чтобы защитить веб-трафик путем паролирования его по протоколу https.

Если вы шифруете все конфиденциальные документы на вашем настольном компьютере или на ноутбуке, хакер или вор не сможет преуспеть в краже личных данных. И вся ваша информация остается конфиденциальной.

Криптография для хакеров. Основы алгоритмов шифрования

Вы также можете смело делиться этими зашифрованными документами с другим, передавая пароль под отдельной защитой.

Чтобы помочь вам выбрать программу для защиты, которая подходит для вашего компьютера, мы собрали коллекцию из текущих представителей на рынке.

Содержание:

- Шифрование файла и VPN

- Нет лазеек

- Два основных подхода

- Обеспечение сохранности оригиналов

- Алгоритмы шифрования

- Криптография с открытым ключом и обмен

- Что лучше?

- CertainSafe

- VeraCrypt (Windows/OS X/Linux)

- AxCrypt (Windows)

Шифрование файла и VPN

В этом обзоре, будут специально рассматриваться продукты, которые шифруют конкретные объекты, а не весь диск, а также решения от Microsoft, работающие с помощью BitLocker.

Шифровать весь диск — это эффективная линия обороны для одного устройства, но она не поможет, когда нужно поделиться конфиденциальными данными.

Вы можете использовать виртуальные частные сети, или VPN, чтобы шифровать свой интернет-трафик.

С вашего ПК на сервере компании VPN все ваши данные шифруются, и это очень здорово. Однако, если вы подключены к защищенному веб-сайту https, ваш трафик не шифруется между VPN-сервером и сайтом.

И конечно, защищенная виртуальная частная сеть может не просто волшебным образом стереть ваши данные, но и удалить их у тех, с кем мы ими поделились.

Использовать VPN — это отличный способ защитить ваш интернет-трафик, когда вы путешествуете, но это не решение для шифрования локальных объектов.

Нет лазеек

Обзор Signal — Месенджер без слежки / Шифрование, приватность и видеозвонки

Зачем шифровать файлы?

Когда ФБР потребовало необходимую информацию по поводу стрелка из Сан-Бернардино, у которого был iPhone, они попросили Apple открыть им лазейку, чтобы обойти зашифрованные алгоритмы.

Но ее просто не существует, и Apple отказались ее создать. ФБР пришлось нанять хакеров, чтобы получить доступ к телефону.

Почему Apple не поможет? Потому что, если хоть раз они согласятся, подобный прокол станет мишенью, призом для плохих парней. Рано или поздно кто-то догадается, как они это сделали.

В одном интервью прошлым, Иван Крстич из Apple заявил, что компания сделала нечто подобное для своих криптографических серверов.

После этого они физически уничтожают ключи, которые позволяют подобные модификации. Apple не может обновить их, но и злоумышленники не могут получить к ним доступ.

У всех продуктов в этом обзоре указано, что лазеек нет, и что так и должно быть. Это значит, что, если вы зашифровали важный документ, а потом забыли пароль, вы потеряете его навсегда.

Два основных подхода

Совсем недавно, если вы хотели сохранить документ в тайне, вы могли бы использовали шифр, чтобы зашифровать его, а затем уничтожали оригинал. Или вы можете запереть его в сейфе.

Это два основных подхода в утилитах шифрования. Они могут использоваться параллельно.

Один вид продукта просто обрабатывает папки, превращая их в непроходимые зашифрованные версии самих себя. Другой создает виртуальный диск, который, когда открыт, действует как любой другой диск на вашем компьютере.

При блокировке виртуального диска все объекты, которые вы помещаете в него, становятся совершенно недоступными.

Подобное решение, как виртуальный диск, позволяет хранить некоторые продукты в облаке. Такой подход требует крайней осторожности, это очевидно.

Шифрование данных в облаке имеет гораздо больше шансов пострадать от атак, чем зашифрованные данные на вашем персональном компьютере.

Что лучше? Это действительно зависит от того, как вы планируете использовать шифрование.

Если Вы не знаете, стоит воспользоваться 30-дневной бесплатной пробной версией, предлагаемой каждым из этих продуктов, чтобы получить понимание того, как работают эти программы.

Обеспечение сохранности оригиналов

После копирования файлов в защищенном хранилище или после того, как вы создали зашифрованную версию, вам совершенно необходимо стереть незашифрованный оригинал.

Просто удалить его недостаточно, даже если вы сделаете это в обход корзины, потому что данные остаются на диске, и программы, направленные на восстановление данных, часто могут вернуть его обратно.

Некоторые продукты шифрования дают возможность избежать этой проблемы путем шифрования файла, буквально переписывая его на жесткий диск с зашифрованной версии.

Этот метод более распространен, хотя можно предложить безопасное удаление как вариант.

Если вы выберете продукт, который не обеспечивает этой функции, вы должны найти бесплатный инструмент для безопасного удаления файлов.

Самыми надежными считаются «шреддеры». Но тут нужно быть предельно аккуратным, так как после использования этого типа программ шансы восстановить оригинал равны нулю.

Перезапись данных перед удалением — достаточно надежное программное средство против восстановления. Магнитные записи данных на жестком диске на самом деле не являются цифровыми.

Говоря простыми словами, этот процесс включает в себя обнуление тех данных, которые остались после удаления.

Если вы действительно думаете, что кто-то может использовать специализированную технику, чтобы восстановить ваши компрометирующие файлы, вы можете установить утилиту для безопасного удаления.

Тогда программа сделает несколько проходов перезаписи данных, так что даже специализированные методы восстановления не смогут вернуть ваши файлы.

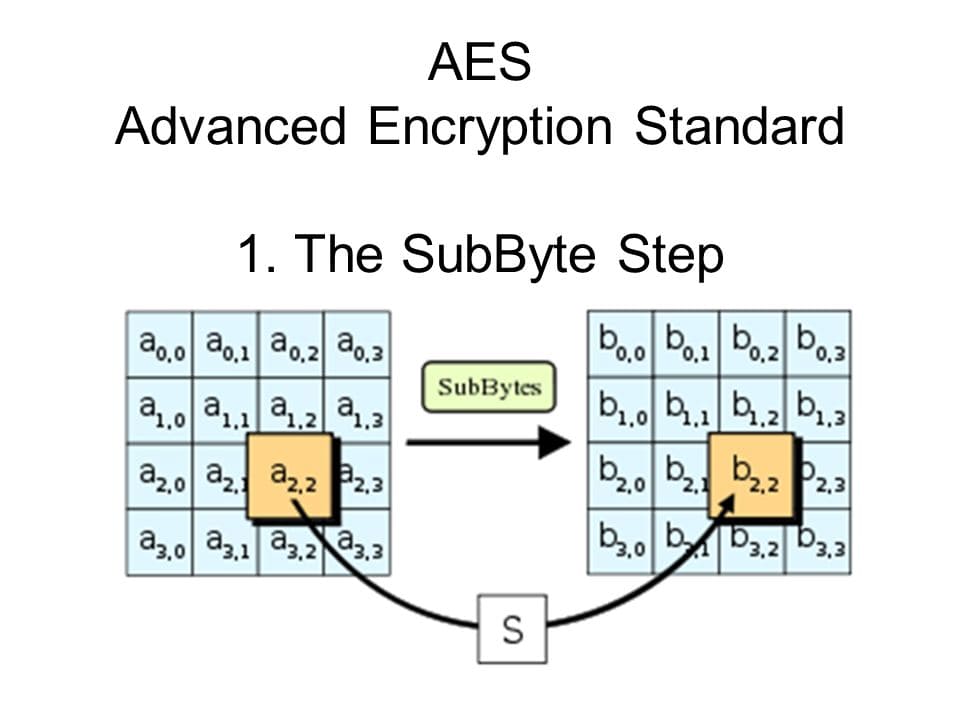

Алгоритмы шифрования

Алгоритм шифрования похож на черный ящик. Дамп документа, изображения или другой файл, который вы загружаете в него, вы получаете обратно. Но то, что вы видите, кажется бредом.

Превратить эту тарабарщину обратно в нормальный документ можно через окно с тем же паролем, который вы вводили при шифровании. Только так вы получите оригинал.

Правительство США признали Расширенный стандарт шифрования (AES) в качестве стандарта, и все продукты, которые здесь собраны, поддерживают стандарт шифрования AES.

Даже те, кто поддерживает другие алгоритмы, как правило, рекомендуют использовать AES.

Если вы эксперт шифрования, вы можете предпочесть другой алгоритм, Blowfish, и возможно, даже алгоритм Советского правительства по ГОСТу.

Но это уже совсем для любителей экстремальных развлечений. Для рядового пользователя AES — это просто отличное решение.

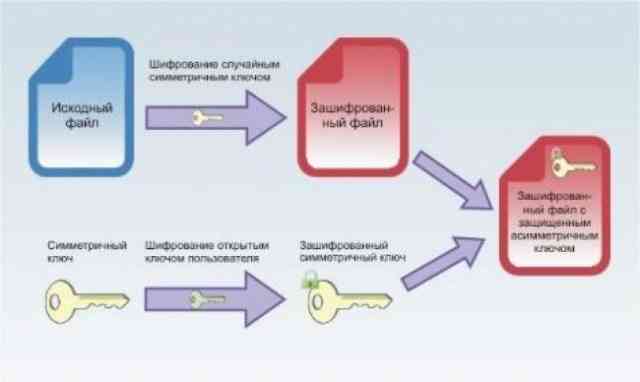

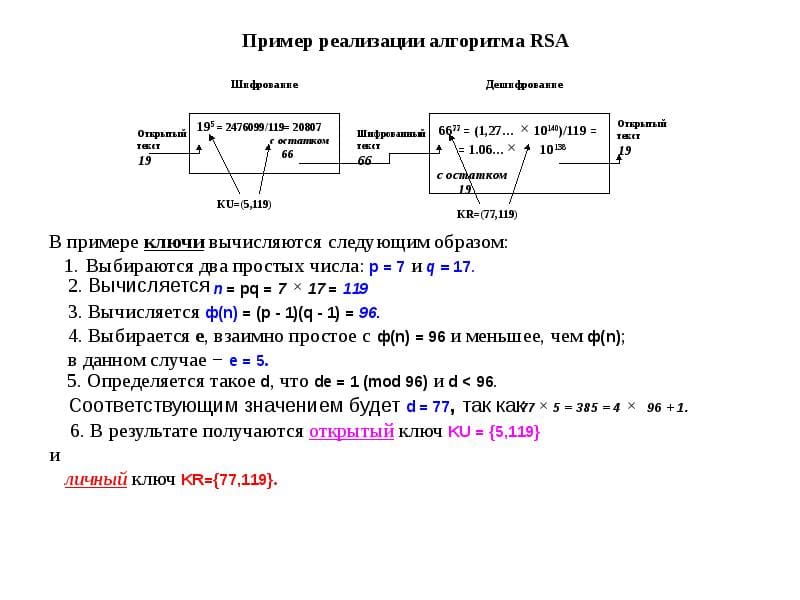

Криптография с открытым ключом и обмен

Пароли важны, и вы должны держать их в тайне, верно? Ну, не при использовании инфраструктуры открытых ключей (PKI), которая используется при криптографии.

С PKI вы получаете два ключа. Один публичный, которым вы можете поделиться им с кем угодно, зарегистрировать его в ключах обмена, нанести в виде татуировки на лоб – в общем, использовать как угодно. Другой — частный и должен быть надежно защищен.

Если я хочу послать вам секретный документ, я просто шифрую его с помощью открытого ключа. Когда вы его получите, вы сможете его использовать, чтобы расшифровать документ. Все просто!

Используя эту систему в обратном направлении, можно создать цифровую подпись, которая подтверждает, что ваш документ пришел от вас и не был изменен. Как? Просто зашифруйте его своим закрытым ключом.

Тот факт, что ваш открытый ключ расшифровывает его, является доказательством, что у вас есть право на его редактирование.

Поддержка PKI является менее распространенной, чем поддержка традиционных симметричных алгоритмов.

Если вы хотите поделиться файлом с кем-то, и ваш инструмент шифрования не поддерживает PKI, есть и другие варианты для обмена.

Многие продукты позволяют создание саморасшифровывающихся исполняемых файлов.

Также вы можете обнаружить, что получатель может использовать бесплатно определенный инструмент только для расшифровки.

Что лучше?

Сейчас есть огромный выбор продуктов, доступный в области шифрования.

Каждый просто должен выбрать то решение, которое будет удобно по функционалу, практично и стильно с точки зрения интерфейса основного окна программы.

CertainSafe

Цифровой CertainSafe сейф проходит через многоступенчатый алгоритм безопасности, которая идентифицирует вас на сайте. Вам придется каждый раз проходить несколько проверок подлинности.

Ваши файлы зашифрованы, если их попытаются взломать, они рассыпятся на части, и никто не сможет их воссоздать. В этом случае существует определенный риск, но при этом, и уровень надежности очень достойный.

Затем каждый кусок файла хранится на другом сервере. Хакер, который смог взломать один из серверов, не сможет сделать ничего полезного.

Блокировка может зашифровать файлы или просто запереть их, чтобы никто не мог их открыть. Она также предлагает зашифрованные шкафчики для безопасного хранения личной конфиденциальной.

Среди многих других полезных функций можно отметить возможность измельчения, шинковки свободного пространства, безопасное сетевое резервное копирование и саморасшифровывающиеся файлы.

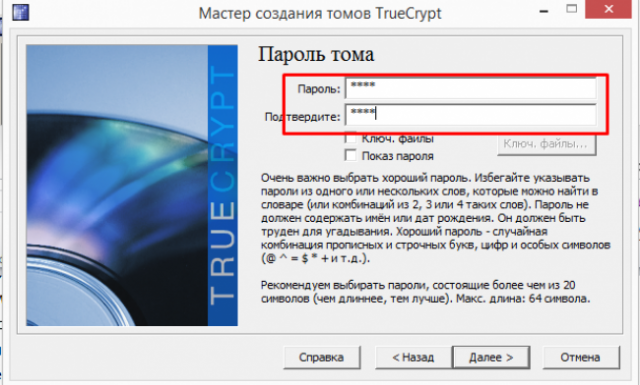

VeraCrypt (Windows/OS X/Linux)

VeraCrypt поддерживает шифрование на truecrypt, которое прекратило свое развитие в прошлом году.

Команда разработчиков утверждает, что они уже рассмотрели вопрос, поднятый в ходе первоначального аудита truecrypt, и считают, что его до сих пор можно использовать как доступную версию для Windows, OS X и Linux.

Если вы ищете инструмент шифрования файла, который действительно работает, то это он. VeraCrypt поддерживает AES (наиболее часто используемый алгоритм).

Также он поддерживает TwoFish и Serpent encryption ciphers, поддерживает и создание скрытых зашифрованных томов.

Программный код открыт, большая часть кодовой базы состоит из Truecrypt.

Программа также постоянно развивается, выходят регулярные обновления безопасности и независимого аудита на стадии планирования (по словам разработчиков).

Те из вас, кто уже ее пробовали, хвалили ее за то, что отлично работает инструмент шифрования на лету, а в ваши файлы расшифровываются только тогда, когда они нужны. Так остальное время они хранятся в зашифрованном виде.

Особенно пользователи отмечают, что программа является мощным инструментом, который прост в использовании и всегда к месту. Да, ему не хватает симпатичного интерфейса или тонны наворотов.

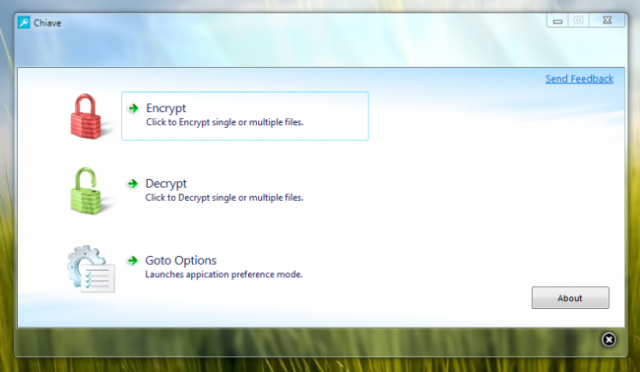

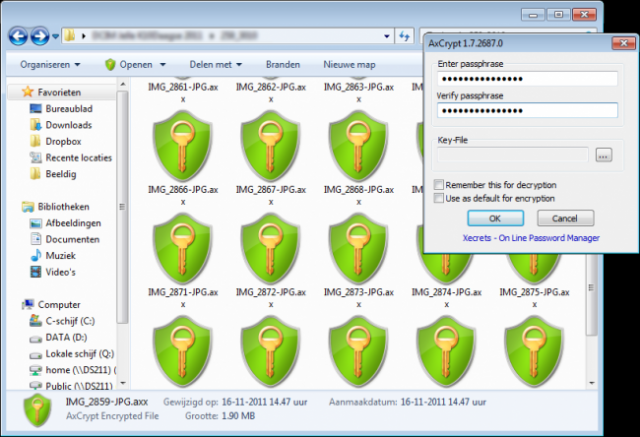

AxCrypt (Windows)

AxCrypt — это бесплатная программа, с открытым исходным кодом лицензии GNU.

GPL-лицензированный инструмент шифрования для Windows, который гордится тем, что является простым, эффективным и надежным в использовании.

Он прекрасно интегрируется с оболочкой Windows, так что вы можете щелкнуть правой кнопкой мышки на файле, который требуется зашифровать и дать команду.

Или можно просто настроить исполняемый код, так что файл будет заблокирован, если не будет использоваться в течение определенного периода времени. Его можно будет расшифровать позже, или когда получатель известит о получении.

Файлы с AxCrypt можно расшифровать по требованию или держать их расшифрованными, пока они используются, а затем автоматически они будут зашифрованы.

Он поддерживает 128-битное шифрование AES, обеспечивает защиту от попыток взлома. Он очень легкий (менее 1 Мб.)

Каждый сам для себя решает, какую программу использовать, но, если ваши данные для вас хоть что-то стоят, обязательно задумайтесь о том, что вам нужна программа для шифрования.

Источник: ddr64.link

Какие алгоритмы шифрования наиболее безопасны?

Шифрование превратилось в модное словечко. Мы все время слышим, как шифрование может защитить нас от прослушивания и слежки. Многие пользователи интернета используют зашифрованные приложения, электронную почту, мессенджеры или VPN для защиты своего соединения.

Между тем, правительства имеют свои представления о зашифрованных услугах – они хотят получить полный доступ к различным учетным записям в чрезвычайных ситуациях. И именно поэтому они требуют предоставлять бэкдоры к зашифрованным услугам через законодательство. Естественно, эти новые законы привлекают большое внимание СМИ, ставя шифрование в центр внимания.

В интернете повсюду мы можем наткнуться на множество случайных букв и цифр, указывающих на шифрование – ECC, XChacha20, AES-256, RC6, 2DES, QUAD или DSA. Но если вы обычный пользователь, заботящийся о своей конфиденциальности и безопасности, все эти аббревиатуры будет трудно переварить в одиночку. Будем надеяться, что некоторые пояснения помогут вам лучше их понять.

Различные типы алгоритмов шифрования

Существует достаточно много алгоритмов шифрования. Поэтому стоит рассмотреть наиболее распространенные из них.

ECC

Это алгоритм асимметричного шифрования нового поколения. Он также используется для генерации ключей шифрования и создания безопасных соединений для безопасной передачи данных. ECC намного быстрее и безопаснее, чем RSA или DSA. Он использует более короткие ключи, чем RSA, которые так же сложно взломать.

Например, 512-битный ECC ключ так же безопасен, как и 15360-битный RSA ключ, но поскольку он намного короче, то потребляет значительно меньше вычислительной мощности для его генерации. ECC используется не так часто, как RSA, поскольку он относительно новый, к тому же RSA легче реализовать.

XChaCha20

Это алгоритм симметричного шифрования, который был разработан Даниэлем Бернштейном. Как и ECC, он относительно новый, но уже зарекомендовал себя как очень безопасный, надежный и быстрый алгоритм. ChaCha является потоковым шифром, что означает, что он шифрует данные бит за бит по мере их поступления. Благодаря этому ChaCha намного быстрее любого блочного шифра и не нуждается в аппаратном обеспечении или большой вычислительной мощности. Это также является причиной того, что ChaCha не подвержен временным атакам, в отличие от некоторых блочных шифров.

RC6 (предыдущие версии-RC4 и RC5)

Это алгоритм симметричного (закрытый ключ) шифрования. Получатель зашифрованных данных может получить доступ к ним только с помощью закрытого ключа, совместно используемого отправителем. RC6 не предназначен для общего пользования и имеет ограничения по объему данных, которые могут быть зашифрованы. Нет никаких известных атак, которые бы ослабили RC6 до такой степени, чтобы взлом был реально осуществим.

AES

Это еще один симметричный алгоритм, который шифрует данные в одном блоке фиксированного размера за один раз. AES может иметь ключи различной длины, например, AES-128, AES-192 или AES-256. Несмотря на то, что 128-битный алгоритм эффективен и безопасен, службы шифрования чаще используют AES-192 для обеспечения максимальной безопасности.

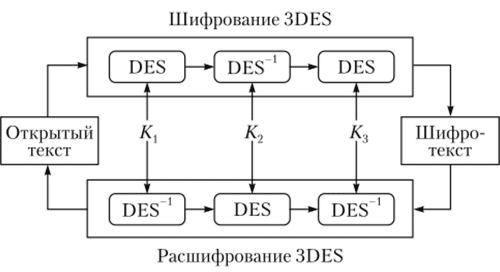

Triple DES

Это более новая версия стандарта шифрования данных, которая широко используется финансовыми службами. Этот алгоритм использует 56-битный ключ, но шифрует данные три раза, превращая их в 168-битный ключ. Однако некоторые эксперты утверждают, что это больше похоже на 112-битный ключ. Процесс тройного шифрования делает его намного медленнее по сравнению с другими алгоритмами.

Также, из-за того, что в нем используются более короткие блоки данных, это может быть проще для расшифровки и утечки данных. По мере появления более современных и быстрых технологий, технология DES постепенно сворачивается.

Blowfish

Это метод шифрования закрытого ключа, разработанный Брюсом Шнайером. Он был введен в 1993 году как быстрая, безлицензионная альтернатива другим популярным в то время алгоритмам шифрования. Многие криптографы все еще изучают этот алгоритм и пытаются подтвердить, что он защищен от взлома.

RSA

В качестве алгоритма асимметричного шифрования (открытого ключа) он использует два ключа: открытый и закрытый. Открытый ключ применяется для шифрования данных, а закрытый – для их расшифровки. RSA широко распространен, но не для шифрования реальных данных, проходящих через интернет.

Вместо этого, он используется для шифрования ключей другого алгоритма, особенно когда вам нужно поделиться своим личным ключом. Сообщается, что 768-битный RSA ключ был взломан, но в настоящее время большинство RSA ключей – 2048-битный и 4096-битный. Это делает его более безопасным для шифрования, но работает он очень медленно.

Diffie-Hellman

Это один из первых протоколов для безопасного обмена ключами по публичному каналу. Как и RSA, Diffie-Hellman полагается на крайнюю сложность больших простых чисел. Обычно он используется для систем SSL, SSH, PGP и других систем PKI (инфраструктура открытых ключей). Поэтому каждый раз, когда вы заходите на веб-сайт со значком замка рядом с его URL-адресом, это означает, что ваше устройство использует Diffie-Hellman.

DSA

Это еще один алгоритм открытого ключа. NIST предложил его для безопасной электронной подписи еще в 1991 году. Как и все методы асимметричного шифрования, этот алгоритм имеет частную и публичную части в своем процессе кодирования. Лицо, которое подписывает, является частным, а лицо, которое проверяет подпись, является публичным. DSA в настоящее время используется как в неклассифицированных, так и в засекреченных сообщениях.

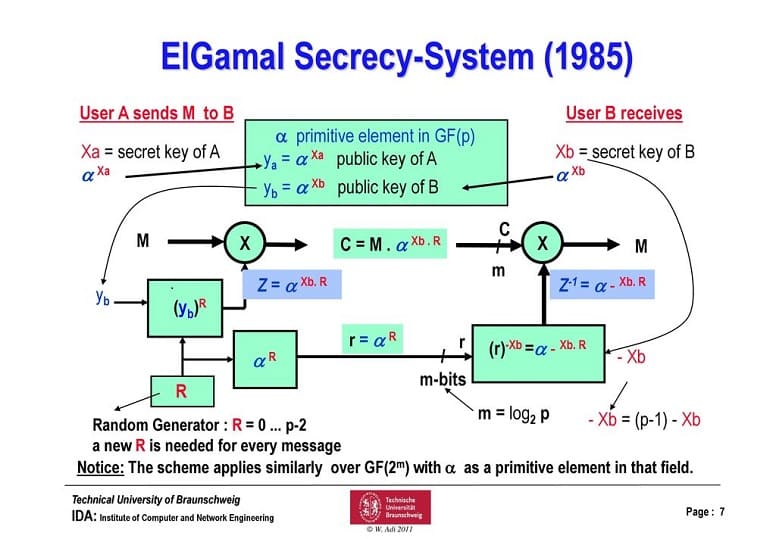

El Gamal

Это алгоритм шифрования с открытым ключом, созданный в 1984 г. Тахером Эль-Гамалем. Это упрощенный алгоритм Diffie-Hellman, позволяющий шифровать в одном направлении без необходимости активного участия второй стороны. Ключевым недостатком этого алгоритма является то, что шифрованный текст в два раза длиннее открытого текста. А наибольшим преимуществом является то, что один и тот же текст создает другой зашифрованный текст каждый раз, когда он шифруется. Неоднократно было доказано, что это очень безопасный метод шифрования.

Какие типы алгоритмов шифрования наиболее безопасны?

На этот вопрос нет простого ответа. Большинство экспертов по кибербезопасности скажут вам, что многое зависит от того, где и как используется каждый алгоритм. Каждый метод шифрования имеет свои минусы и плюсы. Поэтому во многих случаях асимметричное шифрование необходимо использовать в сочетании с симметричным.

В настоящее время AES является самым популярным симметричным алгоритмом, используемым во многих службах шифрования. Он также признан стандартом во многих странах. Однако все больше технических гигантов начинают использовать более новые алгоритмы, такие как ChaCha.

Но симметричное шифрование имеет свои недостатки – закрытый ключ должен быть отправлен получателю. Именно здесь в игру вступают асимметричные алгоритмы. Поэтому, на сегодняшний день будет лучше использовать ECC в сочетании с ChaCha для обеспечения пуленепробиваемой безопасности и наслаждаться душевным спокойствием.

Вам будет полезно узнать – dlp система (это специальное программное обеспечение, предназначенное для защиты данных).

Источник: bezopasnik.info

Программы для шифрования: доступные решения от российских разработчиков

О том, как вероломны и коварны компьютерные вирусы в наше время, знает любой интернет-пользователь. Не стоит забывать о том, что большинство вирусов создано с целью похитить ваши ценные конфиденциальные данные. Чтобы ваши данные не могли прочитать третьи лица и необходимы программы для шифрования. Давайте попробуем разобраться: какую выбрать?

CyberSafe Enterprise — программа для шифрования, предназначенная для защиты информации в компаниях и организациях. Система работает по принципу «прозрачного» шифрования: при создании и редактировании файлов процессы шифрования и дешифрования происходят автоматически, «на лету».

CyberSafe Enterprise предоставляет возможность защитить корпоративную электронную корреспонденцию при работе с любым почтовым клиентом (Microsoft Outlook, Thunderbird, The Bat! и др.), а также при использовании мобильных устройств под управлением iOS и Android. Программа имеет в своем составе сертифицированный в РФ криптопровайдер КриптоПРО CSP и поддерживает стандарты шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012, благодаря чему может быть использована в системах защиты персональных данных классов КС1 и КС2:

Вы можете приобрести лицензию CyberSafe Enterprise на 10 ПК от 34 900 рублей.

Ищете программу для домашнего использования или хотите найти бюджетное решение? Обратите внимание на полнофункциональные аналоги CyberSafe Enterprise от российских разработчиков по доступной цене.

Atlansys Security Server —решение для защиты файловых серверов от российского разработчика Atlansys Software. Продукт надежно защищает корпоративные информационные ресурсы и конфиденциальные данные организации, позволяя скрыть сам факт их наличия от посторонних лиц.

Программа также работает по принципу «прозрачного» шифрования: информация зашифровывается в online-режиме при записи на защищенный диск и расшифровывается при чтении с него. В отключенном состоянии защищенный диск выглядит как обычный диск с неразмеченной областью (отсутствующим разделом).

Atlansys Security Server обладает возможностью шифрования логических разделов целиком. Защищенный диск может быть как зашифрованным разделом жесткого диска, так и съемным диском (USB жестким диском или flash-накопителем). При создании защищенного диска используются криптостойкие алгоритмы шифрования (ГОСТ 28147-89, AES(256), BlowFish(448)):

Годовая лицензия Atlansys Security Server на 10 ПК обойдется вам в 14 500 рублей.

Secret Disk 4 от российского разработчика «Аладдин Р.Д.» — это система защиты конфиденциальной информации от несанкционированного доступа, копирования, повреждения, кражи или неправомерного изъятия. Secret Disk 4 позволяет шифровать системный раздел жёсткого диска. Для доступа к загрузке операционной системы пользователь должен подключить USB-ключ eToken и ввести PIN-код.

Также Secret Disk 4 позволяет шифровать несистемные разделы жёстких дисков, тома на динамических дисках, съёмные носители (USB-диски, Flash-диски, ZIP, магнитооптические диски, дискеты, карты памяти для мобильных устройств и т.п.), а также создавать виртуальные зашифрованные диски в виде файлов-контейнеров. Операции первоначального зашифрования, перешифрования и расшифрования проводятся в фоновом режиме и не мешают работе пользователя.

Лицензия Secret Disk обойдется вам в 3300 рублей за 1 копию.

Еще больше программ вы можете найти в нашем разделе «Шифрование».

Источник: allsoft.ru