Мазаев, Д. В. Интернет-угрозы и способы защиты от них / Д. В. Мазаев, В. В. Ермолаева, А. Г. Мурзагалиев. — Текст : непосредственный // Молодой ученый. — 2015. — № 11 (91). — С. 193-197. — URL: https://moluch.ru/archive/91/19771/ (дата обращения: 02.07.2023).

В настоящее время Интернет является важной частью жизни человека. Многие люди регулярно заходят во «Всемирную паутину», что узнать что-нибудь новое из новостных лент. Для программистов и людей, чья профессия связана с работой на компьютере, Интернет является частью их повседневной работы. Для школьников и студентов это источник любой необходимой информации, возможность играть в игры и общаться в социальных сетях. Вследствие, люди, которые регулярно заходят в Интернет, сталкиваются с различными угрозами.

Технические угрозы и Социальная инженерия — два вида Интернет — угроз. Основными техническими угрозами для пользователей являются вредоносные программы, ботнеты и DoS и DDoS-атаки. Вредоносные программы наносят ущерб компьютеру, серверу или компьютерной сети, например, крадут или стирают данные, которые хранятся на компьютере, что ведет к ухудщению работы устройства или к его Вредоносные программы чаще всего находятся в страницахновостныхсайтовилидругихпопулярныхресурсах,незаметнопроникая накомпьютер пользователя, просматривающего этот сайт. Электроннаяпочта исъемныеносителиинформации также могут являться распространителями вредоносных программ, а любые файлы, скачанные с Интернета, стоит всегда проверять Антивирусом.

ВИРУСЫ И ВРЕДОНОСНЫЕ ПРОГРАММЫ | Информационная безопасность

Вредносныепрограммыделятся навирусы,черви итроянскиепрограммы.

Компью́терный ви́рус — вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи с целью нарушения работы программно-аппаратных комплексов, удаления файлов, приведения в негодность структур размещения данных, блокирования работы пользователей или же приведения в негодность аппаратных комплексов компьютера.

Лежащий в виде зараженногофайла надискевирус неопасен дотехпор,покаего неоткрытьили незапустить. Онначинаетдействоватьтолькотогда,когдапользовательегоактивирует.Вирусыразработаны,чтобыкопироватьсебя,заражаякомпьютеры,приэтомобычноониуничтожаютфайлы.Компьютерныевирусыназванывирусами из-за ихсходства сбиологическимивирусами попризнакуспособности ксаморазмножению.

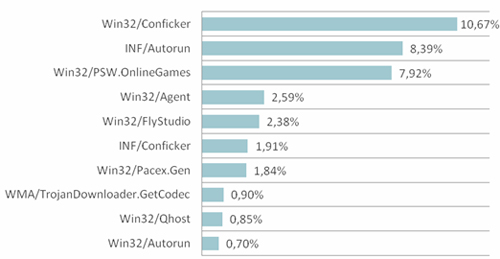

ᐧОдним из вредоносных вирусов является win32 и его модификации. Применениесовременныхантивирусныхпрограммпомогаетпредотвращатьзаражениекомпьютеравирусами, втомчисле иwin32.Этотвирусявляется «Трояном» имаскируетсяпододну извыполняемыхзадачсистемы.

Рис. 1. Диаграмма.Топ-10самыхраспространенныхИнтернет-угроз вмире (июль-2009) (данныекомпании «ESET»)

Сетевой червь — разновидность вредоносной программы(вируса), самостоятельно распространяющейся через локальные и глобальные компьютерные сети. Ониполностьюоправдываютсвоеназвание,посколькураспространяютсяпутем «переползания» изустройства вустройство.

Классификация вредоносных программ

Троя́нская программа (также — троя́н, троя́нский конь) — вредоносная программа, распространяемая людьми, в отличие от вирусов и червей, которые распространяются самопроизвольно. «Трояны» — самый простой вид вредоносных программ, сложность которых зависит исключительно от сложности истинной задачи и средств маскировки. Самые примитивные «трояны» (например, стирающие содержимое диска при запуске) могут иметь исходный код в несколько строк. Примеры троянских программ: Back Orifice, Pinch, TDL-4, Trojan.Winlock.

Достаточно часто злоумышленники заражают компьютер для того, чтобы сделать его частью ботнета —сети из зараженных устройств, расположенных по всему миру.

Ботнет (англ. botnet, произошло от слов robot и network) — это компьютерная сеть, состоящая из некоторого количества хостов(серверов), с запущенными ботами — автономным программным обеспечением. Чаще всего бот в составе ботнета является программой, скрытно устанавливаемой на устройство жертвы и позволяющей злоумышленнику выполнять некие действия с использованием ресурсов заражённого компьютера. Обычно используются для нелегальной или неодобряемой деятельности — рассылки спама, перебора паролей на удалённой системе, атак на отказ в обслуживании.

Крупнейшие ботнеты могу твключать в себя десятки и сотни тысяч компьютеров, а пользователи даже не догадываются, что их компьютеры заражены вредоносными программами и используются злоумышленниками.

DoS иDDoSатаки

DoS (от англ. Denial of Service — отказ в обслуживании) — хакерская атака на вычислительную систему (обычно совершенная хакерами) с целью довести её до отказа, то есть создание таких условий, при которых легальные пользователи системы не могут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ затруднён. Отказ «вражеской» системы может быть и шагом к овладению системой (если в нештатной ситуации ПО выдаёт какую-либо критическую информацию — например, версию, часть программного кода и т. д.). Но чаще это мера экономического давления: простой службы, приносящей доход, счета от провайдера и меры по уходу от атаки ощутимо бьют «цель» по карману.В настоящее время DoS и DDoS-атаки наиболее популярны, так как позволяют довести до отказа практически любую систему, не оставляя юридически значимых улик.

Атака, проводящаяся одновременно сразу с большого числа компьютеров, называется DDoS-атака.

Рис. 2. DoS-атака осуществляетсядвумяспособами

При первом способе для атаки используется уязвимость ПО (программного обеспечения), установленного на компьютере «жертвы». С помощью уязвимости вызывается определенная критическая ошибка, ведущая к нарушению работоспособности системы.

При втором способе атака осуществляется при помощи одновременной отсылки большого количества пакетов информации на атакуемый компьютер, что вызывает перегрузку сети.

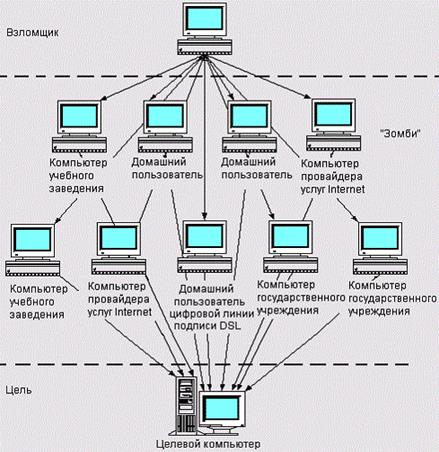

DDoS-атака (распределенный отказ в обслуживании) —это разновидность DoS-атаки, которая организуется при помощи очень большого числа компьютеров, благодаря чему атаке могут быть подвержены сервера даже с очень большой пропускной способностью Интернет-каналов.

Для организации DDoS-атак злоумышленники используют ботнет —специальную сеть компьютеров, зараженных особым видом вирусов. Каждым таким компьютером злоумышленник может управлять удаленно, без ведома владельца. При помощи вируса или программы, искусно маскирующейся под легальную, на компьютер-жертву устанавливается вредоносный программный код, который не распознается антивирусом и работает в фоновом режиме. В нужный момент по команде владельца ботнета такая программа активизируется и начинает отправлять запросы на атакуемый сервер, в результате чего заполняется канал связи между сервисом, на который проводится атака, и Интернет-провайдером и сервер перестает работать.

Социальная инженерия — метод несанкционированного доступа к информационным ресурсам, основанный на особенностях психологии человека. Основной целью социальных инженеров, как и других хакеров и взломщиков, является получение доступа к защищенным системам с целью кражи информации, паролей, данных о кредитных картах и т. п. Основным отличием от стандартной кибер-атаки является то, что в данном случае в роли объекта атаки выбирается не машина, а ее оператор. Именно поэтому все методы и техники социальных инженеров основываются на использовании слабостей человеческого фактора, что считается крайне разрушительным, так как злоумышленник получает информацию, например, с помощью обычного телефонного разговора или путем проникновения в организацию под видом ее служащего. Для защиты от атак данного вида следует знать о наиболее распространенных видах мошенничества, понимать, что на самом деле хотят взломщики и своевременно организовывать подходящую политику безопасности.

Фишинг (англ. phishing, от fishing — рыбная ловля, выуживание) — это вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Пожалуй, это самая популярная схема социальной инженерии на сегодняшний день. Ни одна крупная утечка персональных данных не обходится без волны фишинговых рассылок, предшествующих ей.

Целью фишинга является незаконное получение конфиденциальной информации. Наиболее ярким примером фишинговой атаки может служить сообщение, отправленное жертве по электронной почте, и подделанное под официальное письмо — от банка или платёжной системы — требующее проверки определённой информации или совершения определённых действий. Причины могут называться самые различные. Это может быть утеря данных, поломка в системе и прочее. Такие письма обычно содержат ссылку на фальшивую веб-страницу, в точности похожую на официальную, и содержащую форму, требующую ввести конфиденциальную информацию нг

Способы защиты от угроз в Интернете

Существует много видов и способов атак, но также есть и достаточное количество способов защиты от них. При работе в Интернете рекомендуется выполнять следующие требования:

— ᐧРаботайте на компьютере под учетной записью с ограниченными правами

— ᐧИспользуйте шифрование данных

— ᐧРегулярно выполняйте обновления программного обеспечения

— ᐧИспользуйте и регулярно обновляйте антивирусные программы

— ᐧИспользуйте межсетевой экран

Источник: moluch.ru

1)Сетевые черви.

Сетевой червь — разновидность вредоносной программы, самостоятельно распространяющейся через локальные и глобальные компьютерные сети.

Механизмы распространения

Все механизмы («векторы атаки») распространения червей делятся на две большие группы:

- Использование уязвимостей и ошибок администрирования в программном обеспечении, установленном на компьютере. Например, вредоносная программа Conficker для своего распространения использовала уязвимость в операционной системе Windows; червь Морриса подбирал пароль по словарю. Такие черви способны распространяться автономно, выбирая и атакуя компьютеры в полностью автоматическом режиме.

- Используя средства так называемой социальной инженерии, провоцируется запуск вредоносной программы самим пользователем. Чтобы убедить пользователя в том, что файл безопасен, могут подключаться недостатки пользовательского интерфейса программы — например, червь VBS.LoveLetter использовал тот факт, что Outlook Express скрывает расширения файлов. Данный метод широко применяется в спам-рассылках, социальных сетях и т. д.

Иногда встречаются черви с целым набором различных векторов распространения, стратегий выбора жертвы, и даже эксплойтов под различные операционные системы.

Структура

Черви могут состоять из различных частей.

Часто выделяют так называемые резидентные черви, которые могут инфицировать работающую программу и находиться в ОЗУ, при этом не затрагивая жёсткие диски. От таких червей можно избавиться перезапуском компьютера (и, соответственно, сбросом ОЗУ). Такие черви состоят в основном из «инфекционной» части: эксплойта (шелл-кода) и небольшой полезной нагрузки (самого тела червя), которая размещается целиком в ОЗУ. Специфика таких червей заключается в том, что они не загружаются через загрузчик как все обычные исполняемые файлы, а значит, могут рассчитывать только на те динамические библиотеки, которые уже были загружены в память другими программами.

Также существуют черви, которые после успешного инфицирования памяти сохраняют код на жёстком диске и принимают меры для последующего запуска этого кода (например, путём прописывания соответствующих ключей в реестре Windows). От таких червей можно избавиться только при помощи антивирусного программного обеспечения или подобных инструментов. Зачастую инфекционная часть таких червей (эксплойт, шелл-код) содержит небольшую полезную нагрузку, которая загружается в ОЗУ и может «догрузить» по сети непосредственно само тело червя в виде отдельного файла. Для этого некоторые черви могут содержать в инфекционной части простой TFTP-клиент. Загружаемое таким способом тело червя (обычно отдельный исполняемый файл) теперь отвечает за дальнейшее сканирование и распространение уже с инфицированной системы, а также может содержать более серьёзную, полноценную полезную нагрузку, целью которой может быть, например, нанесение какого-либо вреда (например, DoS-атаки).

Большинство почтовых червей распространяются как один файл. Им не нужна отдельная «инфекционная» часть, так как обычно пользователь-жертва при помощи почтового клиента или Интернет-браузера добровольно скачивает и запускает червя целиком.

Полезная нагрузка

Зачастую черви даже безо всякой полезной нагрузки перегружают и временно выводят из строя сети только за счёт интенсивного распространения. Типичная осмысленная полезная нагрузка может заключаться в порче файлов на компьютере-жертве (в том числе, изменение веб-страниц, так называемый «deface»), также из зараженных компьютеров возможна организация ботнета для проведения сетевых атак или рассылки спама.

Источник: studfile.net

История развития компьютерных вирусов для Unix-подобных систем

Disclamer: статья написана начинающим для начинающих! Если Вы уже сформировавшийся специалист, ничего нового Вы тут, скорее всего, не найдёте. Однако, если прочитаете, критика (желательно конструктивная) приветствуется.

Концептуальная составляющая

Большую часть рынка десктопных операционных систем занята семейством операционных систем Windows. Однако с развитием рынка мобильных устройств и различных технологий, подразумевающих клиент-серверное взаимодействие, на арену уже относительно давно вышли Unix-системы. Подробную статистику за последние 10 лет можно посмотреть, например, здесь.

Первые компьютерные вирусы. Здесь остановимся и, чтобы заранее не создавать напряжённой атмосферы, условимся вирусом называть везде, где это не оговорено особо (разумеется, для краткости), любое вредоносное программное обеспечение (по-английски «malware»), способное внедряться много куда: в код программ, в системные области памяти и т.п. и распространять там свои копии — реплицировать себя. То, что вредоносное программное обеспечение будет делать дальше, зависит от фантазии и цели его написавшего. Именно компьютерный вирус — маленький подкласс таких программ. К тому, какие они бывают, мы вернёмся позже.

Итак, форточку открыли, проветрили. Продолжаем.

Первые компьютерные вирусы появились ещё в середине прошлого века — ещё фон Нейман предложил первые способы написания таких программ. А теперь сориентируемся с временными рамками: первые Unix-подобные системы появились в 1970(69) году в Bell Laboratories AT

меняя атрибуты чтения и записи некоторых файлов, делая их доступными для обычного пользователя.

Основные способы заражения

Вредоносное программное обеспечение может попасть на компьютер многими способами. Перечислим некоторые из них:

- Бинарные файлы и исходные коды, полученные из сторонних репозиториев. Shell scripts (скрипты оболочки), которые помогают установке программ на Linux-системы, часто запускаются, используя права суперпользователя, имеют доступ к файлам системы. Вместо актуальной версии может быть установлена библиотека-обманка.

- Методы social engineering (подробнее можно посмотреть здесь) — некие техники, использующие слабости человеческой психики, эксплуатируя ошибки, совершаемые полльзователем на этой почве, чтобы получить доступ к его данным, правам доступа или ценным данным. Самый простой и известный пример такой страшной техники — фишинг.

- Также стоит заметить, что под Linux работают и вредоносное ПО Windows (здесь мы передаём «привет» Wine), правда живут они (по некоторым причинам: возможно, стандартные методы запуска программ в Windows в Linux не работают) до перезагрузки системы.

В наши дни разработчики программного обеспечения мониторят свои репозитории на наличие уязвимостей, жить становится безопаснее!

Небольшое отступление о том, что такое кибератака

Перечислим здесь некоторых представителей классов атак по сторонним каналам — вида атак, направленных на поиск и использование уязвимостей в практической реализации киберсистемы.

- Кибераналитик получает контроль над вычислительным процессом, активный или пассивный (в зависимости от того, оказывается ли какое-то воздействие над этим процессом);

- Кибераналитик может получать доступ к вычислительному процессу различными способами: получать доступ напрямую к вычислительным компонентам, осуществляя контроль над внешними источниками электропитания или временем исполнения процесса, или использовать внешне доступную информацию.

- По-разному анализруя полученную от системы информацию, кибераналитик имеет возможность исследовать данные процесса напрямую или с использованием статистических методов.

Многие описанные ниже атаки экспуатируют «уязвимости нулевого дня» у системы, какие-либо баги или особенности системы, манипуляция которыми может привести к системным ошибкам — спровоцировать системное поведение, выгодное кибераналитику.