Qrator что это за программа

По умолчанию используется алгоритм Round-robin, и на выбор доступен IPhash. При необходимости вы можете настроить более гибкую балансировку очищенного трафика между вашими адресами. Для этого вы можете комбинировать выше упомянутые методы балансировки с использованием запасных адресов (Primary-Backup) и назначать им «вес» (Weighted load balancing) для распределения нагрузки в процентном соотношении. Подробнее об этом можно почитать в разделе «Апстримы» справки личного кабинета: https://client.qrator.net/qrator/faq/?page=upstreams

Коды ошибок

На наш сайт осуществлялась DDoS-атака, мы перевели A-запись в DNS на Qrator IP, но трафик DDoS все равно поступает.

Может быть три причины происходящего:

- либо еще не все DNS-серверы обновили свои записи, и трафик не полностью перешел под защиту (нужно подождать);

- либо вы не сменили IP-адрес своего сервера перед подключением к Qrator, а значит, он известен атакующей стороне и атака продолжается напрямую (запросите новый ip у хостера);

- вы не только не сменили IP-адрес, но и не закрыли доступ к своему серверу со всех IP-адресов, кроме наших узлов. Это можно сделать в вашем firewall, либо обратившись к хостинг-провайдеру. В справке личного кабинета можно ознакомиться с нашими рекомендациями по настройке firewall: https://client.qrator.net/qrator/faq/?page=fwconfig.

Коды ошибок

Есть необходимость в загрузке на защищаемый сайт множества больших файлов. Это может вызвать проблемы с фильтрацией?

Существует ограничение на размер POST-запроса. При превышении размера запроса, пользователи сайта будут получать сообщение о 413 ошибке. Существуют следующие варианты решения проблемы:

telecom №67. Qrator Labs. Доступность и/или безопасность

- Вы «выводите» из-под защиты Qrator поддомен upload.example.com, предназначенный для загрузки файлов. Это также поможет вам оптимизировать полосу пропускаемого трафика через сеть Qrator;

- Если клиентов, загружающих большие файлы, ограниченное количество — они могут занести в hosts-файл прямой IP-адрес защищаемого ресурса, и работать минуя сеть Qrator.

- Перейти на схему защиты с туннелированием трафика защищаемого приложения, которая настраивается в рамках услуги «Фильтрация HTTPS без раскрытия ключей (PCI-DSS ready)». Подробнее о технологии можно почитать по ссылке: https://qrator.net/ru/qrator-technologies/https-ne. В этой схеме данное ограничение отсутствует, но надо учитывать, что весь легитимный трафик пропущенный через нашу сеть подлежит тарификации https://qrator.net/ru/pricing

Коды ошибок

Возможна ли защита HTTPS-сервисов сайта?

Да, в двух вариантах:

- с раскрытием ключей шифрования и проксированием HTTPS трафика защищаемого приложения. Услуга настраивается пользователем в личном кабинете посредством загрузки и установки цепочки сертификатов с приватным ключом на целевой домен;

- без раскрытия ключей с использованием технологии туннелирования трафика защищаемого приложения (см. раздел [Фильтрация HTTPS без раскрытия ключей (PCI-DSS ready)](https://qrator.net/ru/qrator-technologies/https-ne)]). Услуга настраивается совместно со специалистами технической поддержки.

Настройки HTTPS

С нескольких IP-адресов на наш веб-сервер поступает множество запросов. Может ли это быть атакой?

Вероятно, это адреса наших точек фильтрации. Все пользовательские запросы поступают на них, а далее после анализа и фильтрации проксируются на защищаемый сервер. Сравните подозреваемые адреса с IP-адресами наших узлов фильтрации (список доступен в личном кабинете: https://client.qrator.net/qrator/faq/?page=fwconfig), в случае совпадения, рекомендуем настроить обработу заголовка X-Forwarded-For, куда мы дописываем реальные адреса пользователей: https://client.qrator.net/qrator/faq/?page=realip. Если адреса отличаются, создайте заявку в ЛК Qrator для дополнительной проверки.

Настройки Сеть Qrator

Какого типа проверки осуществляет сеть Qrator при анализе трафика: по заголовкам IP-пакетов, источникам пакетов, что-то еще?

Анализ трафика осуществляется по множеству критериев. Основными являются поведение пользователей, история их запросов, работоспособность защищамого сервера. Особенности действий посетителя сайта в низкоуровневом контексте TCP-соединения также принимается во внимание.

Настройки Сеть Qrator

На какой срок IP-адрес попадает в черный список?

Заблокированный IP-адрес будет со временем исключен из черного списка, минимум — через 5 минут, максимум — через 8 часов.

Настройки Сеть Qrator

Можно полностью отключить защиту на время? Либо отключить ее для определенной части сайта?

Нет, защита включается и выключается только изменением А-записи в DNS.

Настройки Сеть Qrator

Что будет, если при DDoS полоса поступающего к сайту трафика превысит ограничения, предусмотренные тарифным планом? Пострадает ли качество фильтрации?

Качество фильтрации не пострадает и DDoS будет нейтрализован. Вам будет предложено перейти на соответствующий вашим рискам тарифный план. В случае согласия он будет действовать минимум три месяца. В случае вашего несогласия мы можем ограничить весь поступающий трафик (в том числе легитимный) до уровня, предусмотренного вашим тарифом.

Тарифы Сеть Qrator

Как изменить А-запись домена?

Для изменения А-записи используйте панель управления вашего хостинг-провайдера, если управление доменным именем делегировано хостинг-провайдеру, либо панелью управления регистратора, у которого вы регистрировали домен. А-запись необходимо изменить так, чтобы она указывала на IP-адрес сети Qrator, выделенный при регистрации.

Под DDoS-атакой

Трафик на наш сайт поступает от узлов сети Qrator. Как нам при анализе IP-пакетов увидеть IP-адреса посетителей сайта?

Мы дописываем IP-адрес пользователя сайта в заголовок “X-Forwarded-For”, инструкция по настойке обработки этого заголовка доступна в ЛК: https://client.qrator.net/qrator/faq/?page=realip

Под DDoS-атакой

Как быстро мой сайт будет под защитой Qrator после изменения А-записи на Qrator IP?

Время зависит от скорости обновления А-записи на всех DNS серверах, это время равно TTL А-записи, которое индивидуально у разных клиентов. Сеть Qrator готова обрабатывать трафик и осуществлять защиту сразу, как только трафик поступит на Qrator IP.

Под DDoS-атакой

Я подключился 20-го числа. Каким образом будет пересчитана абонентская плата за этот месяц?

Абонентская плата взимается за полный месяц вне зависимости от даты подключения. Совет: если вы не под атакой, то, наверное, не стоит подключаться в конце месяца – подождите несколько дней и сэкономите плату за целый месяц.

Абонентская плата Под DDoS-атакой

Хостинг сообщает, что прямой IP-адрес WEB-приложения стал известен злоумышленникам, и сетевая атака идет на этот адрес, в обход сети Qrator. Что делать?

- запросить у хостинг-провайдера другой IP

- лучше из другой подсети;

- в своем firewall разрешить соединения только от узлов сети Qrator, а все остальные запретить, инструкция есть в личном кабинете: https://client.qrator.net/qrator/faq/?page=fwconfig;

- в ЛК Qrator изменить прямой IP-адрес приложения на новый, полученный у хостинг-провайдера

Сколько раз в месяц, и когда я буду получать счет за услуги?

Ежемесячно до 20-го числа мы начисляем абонентскую плату за следующий месяц, а до 5-го числа начисляем плату за пропущенный легитимный трафик за предыдущий месяц.

Тарифы Абонентская плата HTTPS Сеть Qrator

Какой трафик тарифицируется?

Тарификации подлежит легитимный трафик, то есть трафик пользователей. При этом трафик атак не тарифицируется.

Трафик подлежащий оплате рассчитывается следующим образом: в течение расчетного периода (календарный месяц), с интервалом 1 минута, учитывается среднее на этом интервале значение полосы превалирующего (наибольшего между очищенным сетью фильтрации входящим трафиком и исходящим трафиком сайта) трафика.

По итогам расчетного периода, 90 (девяносто) учтённых максимальных значений отбрасывается, затем максимальное оставшееся учтенное значение трафика округляется в меньшую сторону до целого числа Мбит/c. Полученное число и является значением полосы оплачиваемого трафика.

Тарифы Абонентская плата

Я не знаю, как оценить полосу легитимного трафика моего сайта до подключения к вашей услуге. Как это можно сделать? Мне нужно спрогнозировать сумму платежа.

Можно подключиться к нашей системе на бесплатный недельный тест. По его результату в личном кабинете отобразится нужная статистика.

Источник: technozill.com

Qrator что это за программа

Как удалить аудио из видео

Иск против Apple и Samsung из-за избыточного излучения в своих смартфонах

Смертельная болезнь легких, связанная с вейпингом, уносит жизни четырех американцев (обновлено)

Honor Band 5 выпущен в России, но без NFC и пульсоксиметра

Настройки файлов Cookie

Cookie Box Settings

Cookie Box Settings

Настройки Конфиденциальности

Решите, какие файлы cookie вы хотите разрешить. Вы можете изменить эти настройки в любой момент. Однако, это может привести к тому, что некоторые функции больше не будут доступны. По поводу удаления файлов cookies, проконсультируйтесь в разделе функиции вашего браузера. УЗНАЙТЕ БОЛЬШЕ О ФАЙЛАХ COOKIES , КОТОРЫЕ МЫ ИСПОЛЬЗУЕМ

С помощью ползунка можно включить или отключить различные типы файлов cookie:

Этот веб-сайт будет

- Основной: Запомните настройки для разрешения использовать файлы coоkies

- Основной: Разрешить все сессионные coоkies

- Основной: Соберите информацию, которую вы вводите в контактную форму для рассылки и другие формы на всех страницах

- Основной: Следите за тем, что вы помещаете в корзину

- Основной: Подтверждайте, что именно вы вошли в учетную запись Пользователя

- Основной: Запомните какой язык вы выбрали

Этот сайт не будет

- Помните Ваш логин и пароль

- Функционал: Запомните настройки для социальных сетей

- Функционал: Запомните выбранный регион и страну

- Аналитика: Следите за тем, какие страницы вы посетили и в каких взаимодействиях участвовали

- Аналитика: Следите за своим местонахождением и регионом на основе Вашего IP-номера

- Аналитика: Следите за тем, сколько времени вы проводите на каждой странице

- Аналитика: Улучшайте качество данных о статистических функциях

- Реклама: Адаптируйте информацию и рекламу в соответствии с вашими интересами, например, на основе rонтента, который Вы посетили раньше. (В настоящее время мы не используем тагетирование или целевые файлы cookie)

- Реклама: Собирайте личную информацию такую как имя и местонахождение

Этот веб-сайт будет

- Основной: Запомните настройки для разрешения использовать файлы coоkies

- Основной: Разрешить все сессионные coоkies

- Основной: Соберите информацию, которую вы вводите в контактную форму для рассылки и другие формы на всех страницах

- Основной: Следите за тем, что вы помещаете в корзину

- Основной: Подтверждайте, что именно вы вошли в учетную запись Пользователя

- Основной: Запомните какой язык вы выбрали

- Функционал: Запомните настройки для социальных сетей

- Функционал: Запомните выбранный регион и страну

Этот сайт не будет

- Аналитика: Следите за тем, какие страницы вы посетили и в каких взаимодействиях участвовали

- Аналитика: Следите за своим местонахождением и регионом на основе Вашего IP-номера

- Аналитика: Следите за тем, сколько времени вы проводите на каждой странице

- Аналитика: Улучшайте качество данных о статистических функциях

- Реклама: Адаптируйте информацию и рекламу в соответствии с вашими интересами, например, на основе rонтента, который Вы посетили раньше. (В настоящее время мы не используем тагетирование или целевые файлы cookie)

- Реклама: Собирайте личную информацию такую как имя и местонахождение

Этот веб-сайт будет

- Основной: Запомните настройки для разрешения использовать файлы coоkies

- Основной: Разрешить все сессионные coоkies

- Основной: Соберите информацию, которую вы вводите в контактную форму для рассылки и другие формы на всех страницах

- Основной: Следите за тем, что вы помещаете в корзину

- Основной: Подтверждайте, что именно вы вошли в учетную запись Пользователя

- Основной: Запомните какой язык вы выбрали

- Функционал: Запомните настройки для социальных сетей

- Функционал: Запомните выбранный регион и страну

- Аналитика: Следите за тем, какие страницы вы посетили и в каких взаимодействиях участвовали

- Аналитика: Следите за своим местонахождением и регионом на основе Вашего IP-номера

- Аналитика: Следите за тем, сколько времени вы проводите на каждой странице

- Аналитика: Улучшайте качество данных о статистических функциях

Этот сайт не будет

- Реклама: Адаптируйте информацию и рекламу в соответствии с вашими интересами, например, на основе rонтента, который Вы посетили раньше. (В настоящее время мы не используем тагетирование или целевые файлы cookie)

- Реклама: Собирайте личную информацию такую как имя и местонахождение

Этот веб-сайт будет

- Функционал: Запомните настройки для социальных сетей

- Функционал: Запомните выбранный регион и страну

- Аналитика: Следите за тем, какие страницы вы посетили и в каких взаимодействиях участвовали

- Аналитика: Следите за своим местонахождением и регионом на основе Вашего IP-номера

- Аналитика: Следите за тем, сколько времени вы проводите на каждой странице

- Аналитика: Улучшайте качество данных о статистических функциях

- Реклама: Адаптируйте информацию и рекламу в соответствии с вашими интересами, например, на основе rонтента, который Вы посетили раньше. (В настоящее время мы не используем тагетирование или целевые файлы cookie)

- Реклама: Собирайте личную информацию такую как имя и местонахождение

Этот сайт не будет

- Помните Ваш логин и пароль

Источник: tehnografi.com

Qrator что это за программа

Уважаемые клиенты Телеком-Биржи!

В связи с неблагополучной эпидемиологической ситуацией информируем, что сотрудники Телеком-Биржи с 19.03.2020 и по предварительной оценке до 01.04.2020 работают в штатном режиме на удаленной основе.

Мы ответственно подходим к здоровью нашей команды, качеству сервисов, репутации компании и вашему доверию.

Все сотрудники компании, переведенные на удаленную работу, снабжены необходимыми инструкциями и инструментами, чтобы осуществлять бесперебойную работу, независимо от обстоятельств:

-

реализация всех проектов ведется в штатном режиме, в том числе по ряду проектов с ускорением графиков сдачи сервисов в эксплуатацию;

+7 (495) 021 67 12

Как влияет COVID-19 на IT-инфраструктуру бизнеса наших клиентов?

Одной из проблем, с которой сталкивается большинство компаний в результате перехода на удаленную работу, является невозможность безопасного подключения удаленных работников к корпоративным сетям.

Компании оказываются не готовы к удаленной работе многих сотрудников из-за того, что ранее не были выделены средства на высокопроизводительное VPN-соединение, виртуальную частную сеть и брандмауэр.

Когда компании видят, что их VPN не справляются с увеличением нагрузки, они прибегают к одному из трех вариантов:

Самый небезопасный — снятие любых ограничений и открытие своих внутренних сетей для интернета;

Обновление инфраструктуры VPN — может занять много времени;

Внедрение облачного решения и брандмауэра;

Организовать безопасную работу с корпоративными ресурсами можно с помощью нашего защищенного облачного решения

Источник: cirex.ru

RetailRotor — что это за программа и нужна ли она?

Коротко ответ: данное приложение необходимо для вывода на экран цены устройства, характеристик, дополнительной информации (скидки/акции), устанавливается на витринные образцы в магазине. Если данное приложение обнаружили на только что купленном девайсе — его можно спокойно удалить.

На самом деле все просто — это программа, которую ставят на витринные устройства. Эта прога например может рассказывать о функциях устройства, о его параметрах, почему стоит купить и так далее. Рассказывает конечно не в прямом смысле, все это показывается на экране, но может и звуковое сопровождение есть какое-то.

Конечно, если вы например купили смартфон, нотбук, планшет, компьютер и там есть эта прога — она не нужна. Ее можно спокойно деинсталлировать. Хотя на самом деле это должны были сделать еще в магазине, точнее продавец. PS: кстати такое устройство с витрины я бы не советовал брать, лучше пусть оно остается на витрине, а брать стоит полностью новое устройство.

Вторая важная функция RetailRotor — отображение цены. Это правда очень удобно, прога ставится на устройство с экраном и отображает его цену — не нужно ставить ценники вручную, а при необходимости обновить цену тоже не составит труда. Такая система видеоценников отлично подходит для магазинов электроники, салонов сотовой связи. Ну и кроме цены, конечно может показываться и другая информация — характеристики, реклама, это задается настройками.

Основные фишки RetailRotor:

- Устанавливать цены, обновлять отображаемую информацию можно сразу на нескольких устройствах, используя при этом Wi-Fi. Это намного упрощает весь этот процесс, не нужно возиться с каждым устройством.

- Программа даже может помочь узнать характеристики девайса.

- Оформление отображаемой информации — можно оформить в цвета бренда.

- Например идет новый год — можно быстро включить отображение информации о скидках, акционных предложениях и даже информацию об условиях кредита. PS: только конечно устройство, чтобы было удобно читать — должно иметь не самый маленький дисплей.

Оказывается эта прога популярна, ее с 2021 года используют такие крупные магазины как Эльдорадо, МВидео и другие.

Некоторая информация о приложении под Windows:

Еще полезная информация:

А вот окошко, из которого видим, что на ПК Windows программа устанавливается в стандартную папку C:Program Files (x86)RetailRotor:

А вот пример как красиво отображается информация на смартфоне в магазине DNS:

Ну а вот результат — телефоны отображают цену, некую инфу, и это правда удобно, не нужно играться с каждым телефоном, данные можно через вай фай обновить сразу на всех телефонах:

Конечно, скорее всего это программа платная, все таки она намного упрощает работу с ценами товаров.

Удалить прогу с ПК можно так:

- Зажмите кнопки Win + R, вставьте команду appwiz.cpl, кликните ОК.

- Откроется окно установленного софта, находим RetailRotor, нажимаем правой кнопкой, выбираем пункт Удалить.

- Далее следуем инструкциям на экране, обычно нужно нажимать Далее/Next/Удалить/Uninstall.

Удаление с мобильного устройства Android:

- Откройте настройки смартфона.

- Выберите пункт Приложения или Диспетчер приложений.

- Найдите RetailRotor > удалить.

При удалении может быть запрошен некий код, на офф сайте сказано, что в таком случае нужно позвонить по телефону 89254625457, указав информацию где было приобретено устройство, а также чек или документ, который может подтвердить покупку.

Надеюсь данная информация оказалась полезной. Удачи и добра, до новых встреч друзья.

Источник: virtmachine.ru

Qrator что это за программа

Zip File, мамкины хацкеры. Сегодня мы наконец-то поговорим про ратники. Рассмотрим их основные функции, нюансы открытия портов, варианты решения проблемы с DynDNS и прочие вещи, которые так волнуют начинающих злоумышленников. Оговорочка по Фрейду. Конечно, же безопасников, а не злоумышленников.

Ведь именно специалистам, отвечающим за защиту, приходится выявлять крыс на компьютерах в своих больших и малых конторах.

Для тех, кто не в теме, проведу краткий экскурс в историю. Ратники, они же Remote Access Trojan (трояны удаленного доступа) или попросту крысы, применяются хацкерами для получения доступа к ресурсам компьютера. По сути, это вирусные утилиты, разработанные по образу и подобию админских программ для обслуживания по удалёнке. Таких, как RAdmin, TeamViewer, TightVNC и прочие известные всем нам ремотки.

Однако принцип внедрения у ратников несколько отличается от вышеперечисленного софта. Для того, чтобы установить тот же RAdmin, вам, как минимум нужно побывать за компьютером пользователя 1 раз. Либо обладать правами на установку прог по сети. TeamViewer при первом запуске также выдаст рандомный пароль с уникальным ID, а для дальнейшего подключения без участия пользователя потребуется войти под своей учеткой.

В любом случае, ваш доступ к машине будет так или иначе санкционирован. Ратники же, имея под капотом вирусный бэкграунд, требуют от юзверя лишь запустить их единожды. После этого информация о соответствующем ПК отлетит прямиком к злоумышленнику, который в свою очередь сможет распорядиться полученным доступом по своему усмотрению.

Захочет, будет просто тихонечко пялить экран и мастурбировать на скрины с вебки. Либо, сворует все сохранённые пароли от соц. сетей из вашего браузера. А быть может, сольёт рабочую базу с персональными данными. Большая часть сотрудников ведь и по сей день фигачат на удалёнке. А про безопасность домашних компьютеров работодатели, как-то особо и не задумались с первых месяцев пандемии.

Вот и образовалось, что называется свободная касса для всех любителей поживиться чужими данными. На форумах в дарке, эту тему форсят ещё с апреля и на сегодняшний день ситуация мало чем изменилась. Разве что ратников стало больше, чем раньше и продавать их стали за бабки. Причём функционал у них у всех плюс-минус одинаковый, а отличаются они лишь графической оболочкой.

В данном уроке, я продемонстрирую вам наиболее популярный ратник NjRAT. Он имеет самое большое количество скачиваний на гитхабе, поэтому очень надеюсь, что комментариев типа «ааа вирус нам скидываешь» не будет. Ведь я не заливаю данный ратник в телегу, а показываю, где его может скачать потенциальный злоумышленник и каким образом использовать для своих целей. Если интересно, устраивайтесь по удобней и приступим к созданию крыски. Погнали.

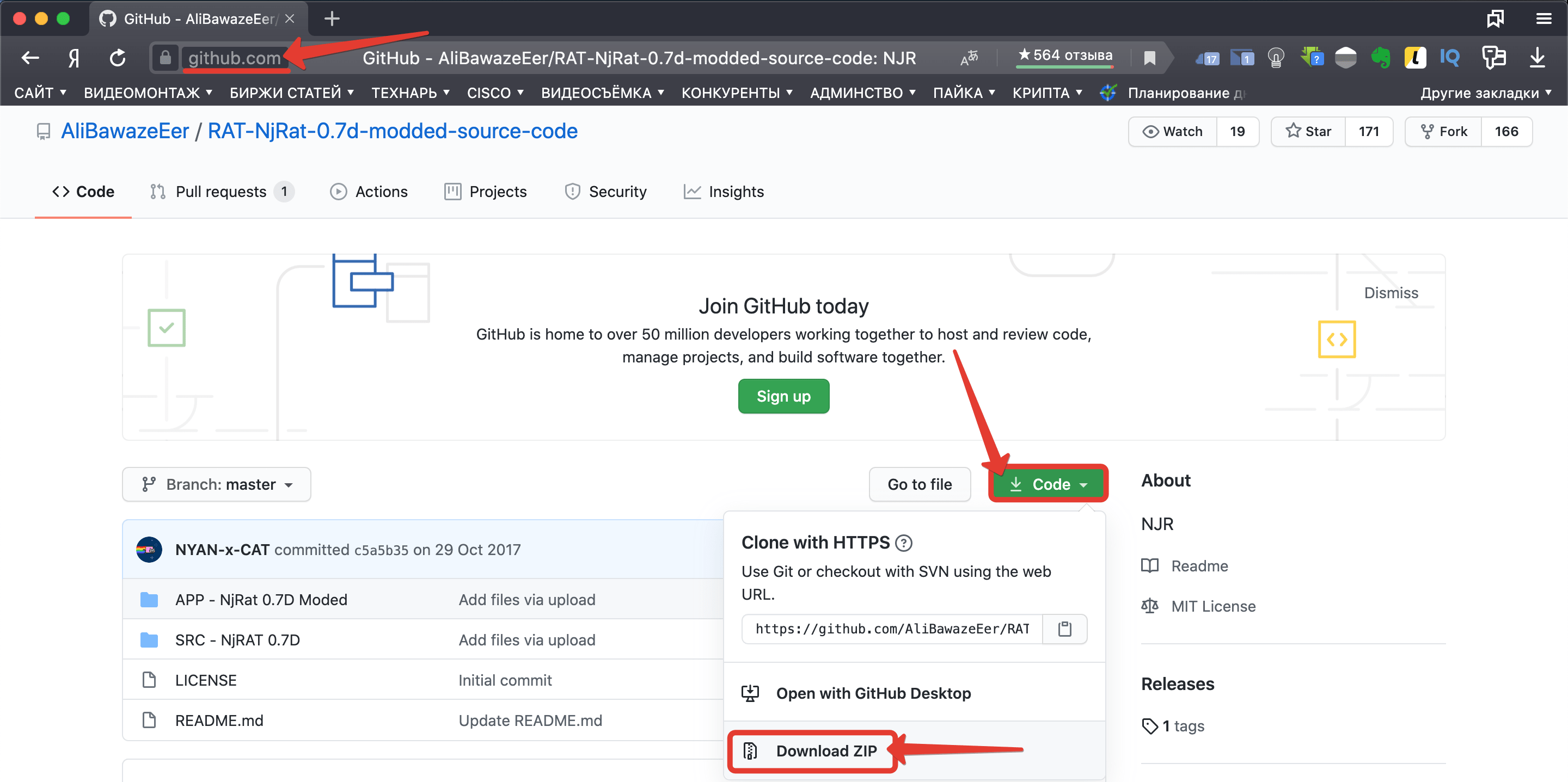

Шаг 1. Заходим на гитхаб и загружаем архив с NjRAT’ом.

Шаг 2. Распаковываем Zip File и внутри созданного каталога ищем папочку Moded, а в ней файл ратника.

Шаг 3. Запускаем его и прописываем порт, который нам нужно будет открыть на роутере. Надеюсь, что не нужно объяснять то, что он же, должен быть добавлен в исключения вашего брандмауэра. Хотя лично я, всегда вырубаю последний, дабы не выносить себе, и без того утомлённый мозг, этим вопросом. А по поводу проброса портов, у меня на канале есть чудеснейший видос про RDP.

Там суть один в один, поэтому растягивать данный ролик по времени разжёвываю эту тему, я тут не буду. Кто не шарит, переходите и смотрите по ссылке в подсказке.

Шаг 4. Ну а мы жмём Start и попадаем в основное окно программы. Тут нас интересует только одна кнопка – «Builder». После нажатия на неё, запускается меню конфигурирования EXE’шки клиента, которая, по сути, и является вирусом. Давайте настроим всё по порядку. В пункте Hostзадаём наш белый IP’шник.

Я миллион раз повторял в своих видео, что если вы хотите заниматься изучением администрирования или безопасности на постоянной основе, то обзавестись белым IPу провайдера нужно в обязательном порядке. Далее у нас порт, открываемый на роутере. Чуть ниже имя жертвы. Маскировка под определённый процесс.

Обычно злоумышленники маскируют ратник под какую-нибудь системную службу, аля служба печати или диспетчер задач. Ну а справа у нас дополнительные параметры вируса. BSODпри попытке закрытия, копирование в автозагрузку, запись в реестре, распространение по USB в случае подключения носителя к ПК и прочие прелести.

В более продвинутых ратниках ещё встречается функция изменения иконки, FUD-крипт и т.д. Ниже размер логов. Пусть будет 512. В принципе, всё. Кликаем «Build» для создания файла.

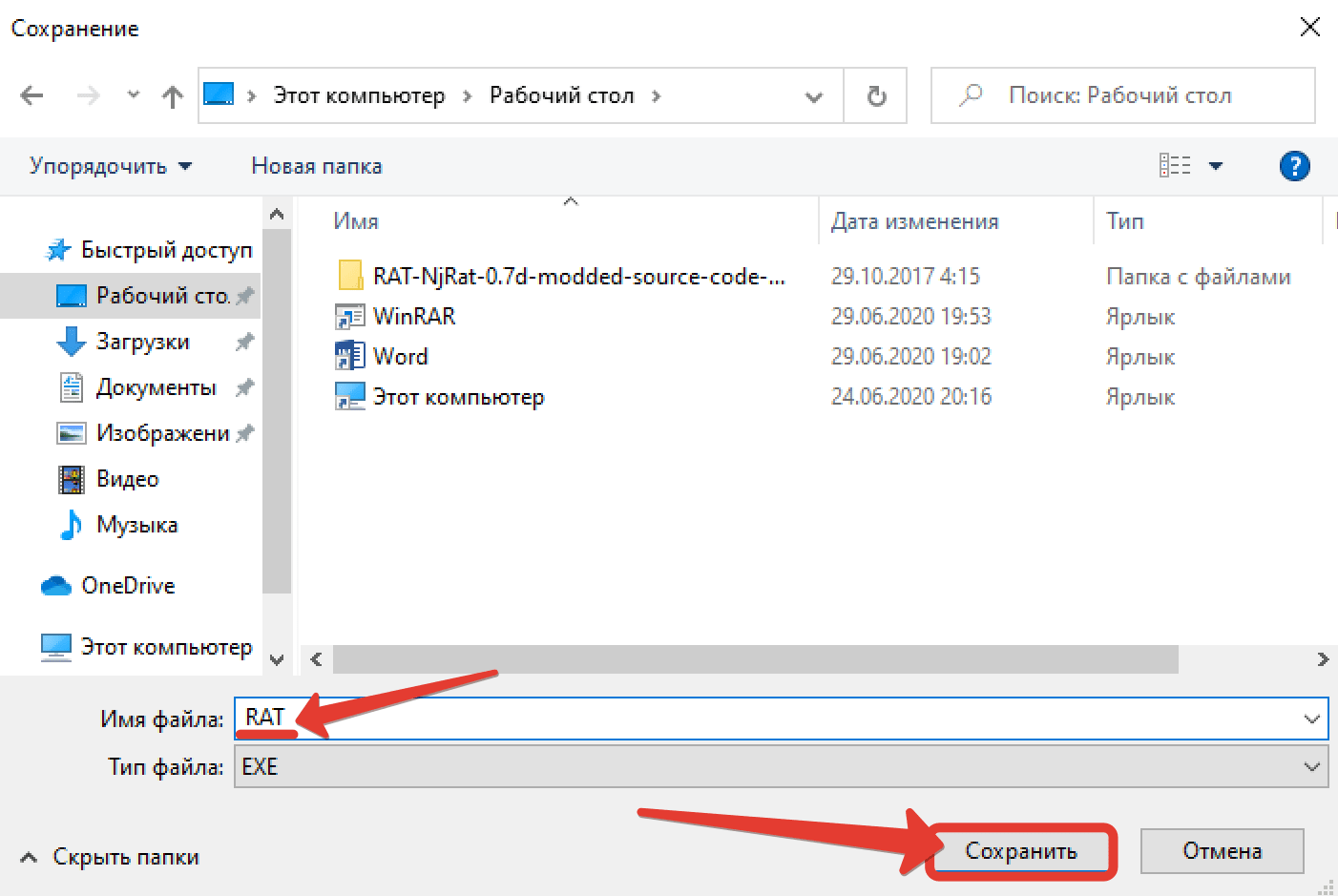

Шаг 5. Указываем имя и месторасположения. Я назову RAT, однако ясен-красен, что для распространения такое имя уж точно не годится и вы никогда не встретите подобную EXE’шку в чистом виде. По поводу максировки вирусов в меня на канале также есть пару занятных роликов. Ссылка на один из них непременно всплывёт в подсказке.

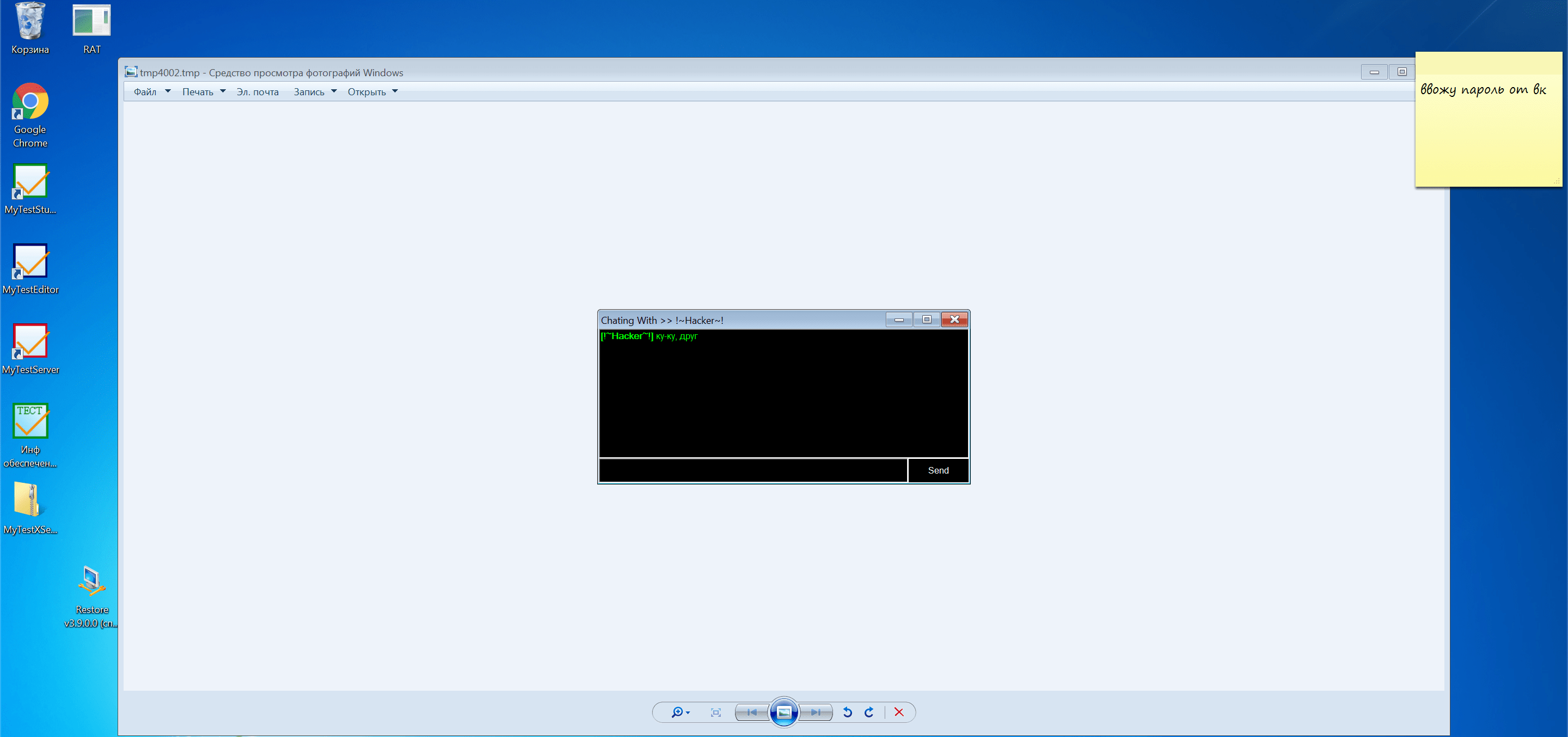

Шаг 6. Окей. Запускаем файл на компьютере жертвы.

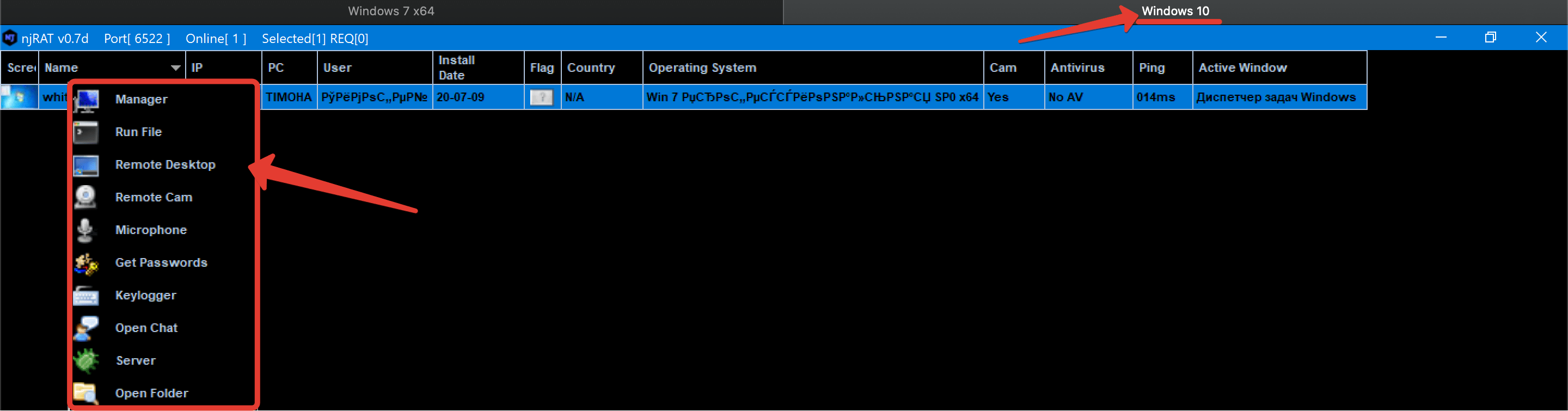

Шаг 7. И вернувшись на свой ПК проверяем статус подключения. Комп подключился, а значит наш вирус уже в системе, и мы можем начинать кошмарить её по полной программе. Для этого достаточно вызвать контекстное меню функций и выбрать наиболее подходящий нам вариант.

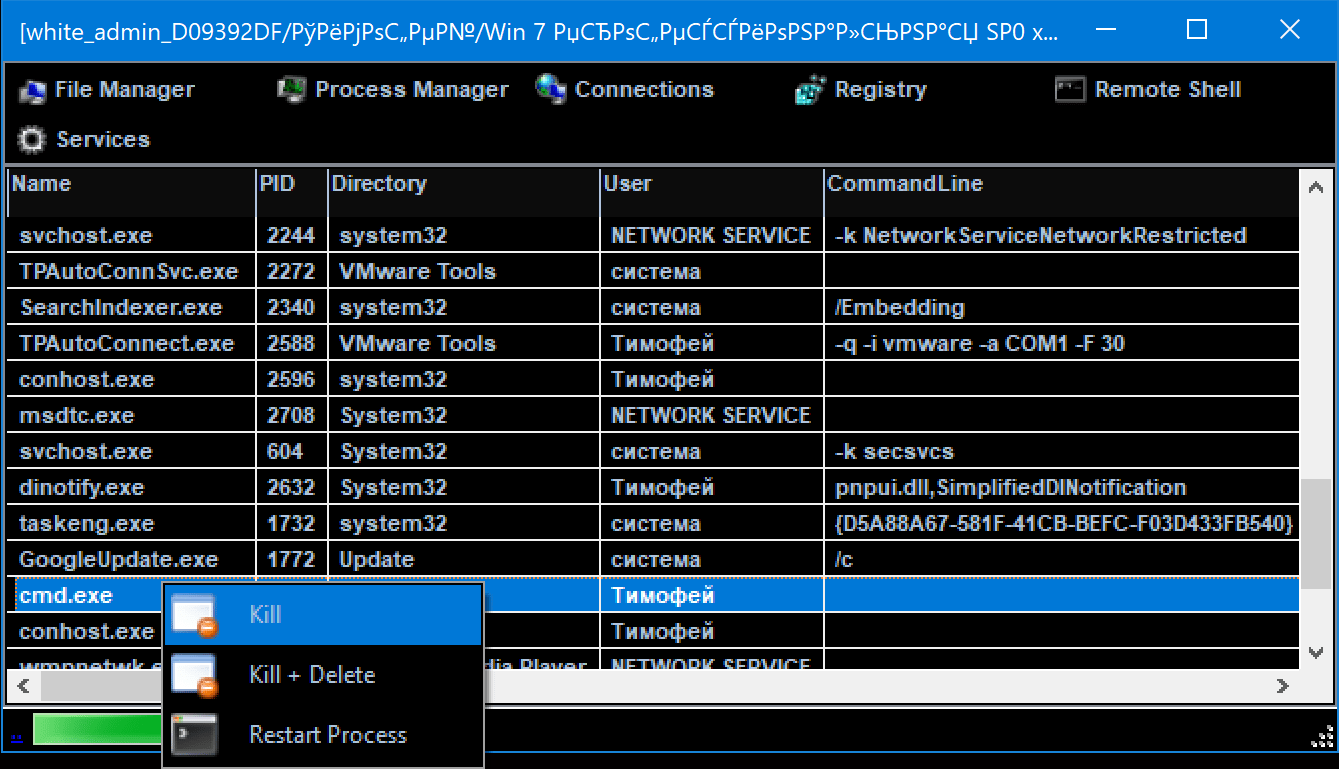

Шаг 8. Давайте рассмотрим всё по порядку. Первый пункт Manager предоставляет нам доступ к файлам на дисках, открывает менеджер процессов, в котором мы можем выключить ту или иную задачу, а также посмотреть текущие соединения и поковыряться в регистре.

Шаг 9. Функция «Run File» позволяет запустить любой файл с диска или по внешней ссылке. Давайте я для примера продемонстрирую жертве пикчу носков.

Шаг 10. Указываем путь к картинке. И затем проверяем результат на клиенте.

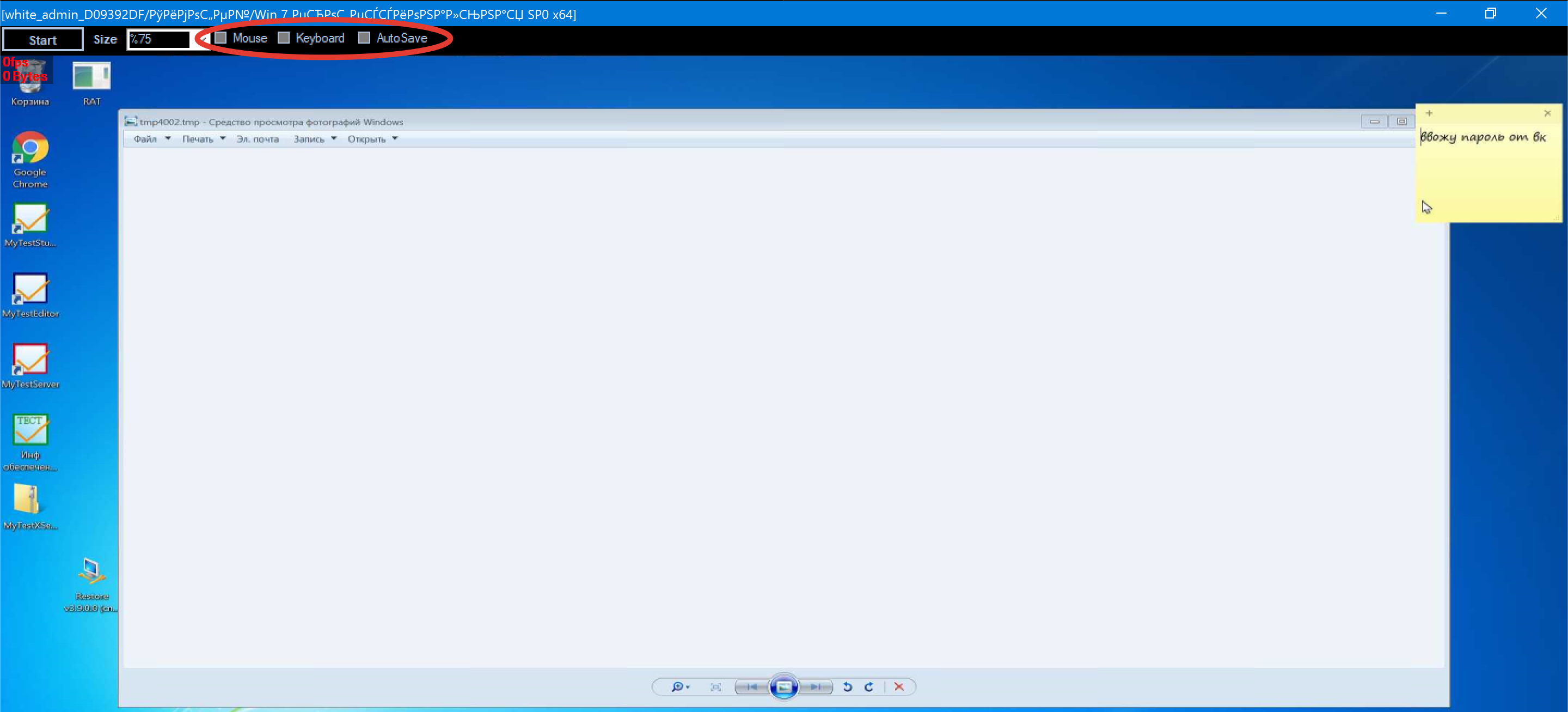

Шаг 11. Всё отрабатывает. Теперь давайте затестим удалённый рабочий стол. Подключившись с его помощью можно не только смотреть за происходящим, но также, как и в любой популярной удалёнке управлять мышкой, клавой и делать скриншоты.

Шаг 12. Про вебку и микрофон думаю объяснять не нужно. Это, пожалуй, одни из самых полезных функций для злоумышленников, живущих за счёт продажи компромата в даркнете.

Шаг 13. Хотя, как по мне, большинству хацкеров ничуть не меньше зайдёт функция «Get Passwords». Она вытаскивает все сохранённые пассы из браузеров. Т.к. у меня это виртуалка, соответственно тут данный список девственен и чист.

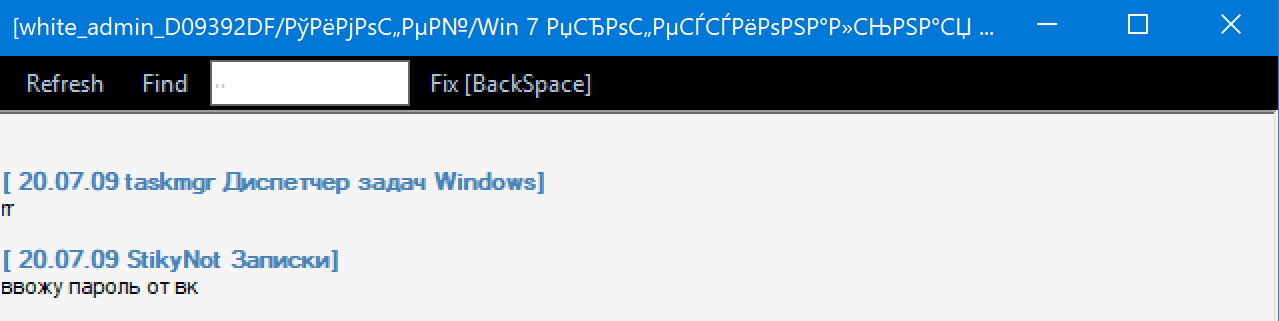

Шаг 14. Далее по списку у нас старый добрый кейлоггер. Он перехватывает все нажатия клавиш пользователя. От набивки текста унылейшей курсовой, до пароля в vk.

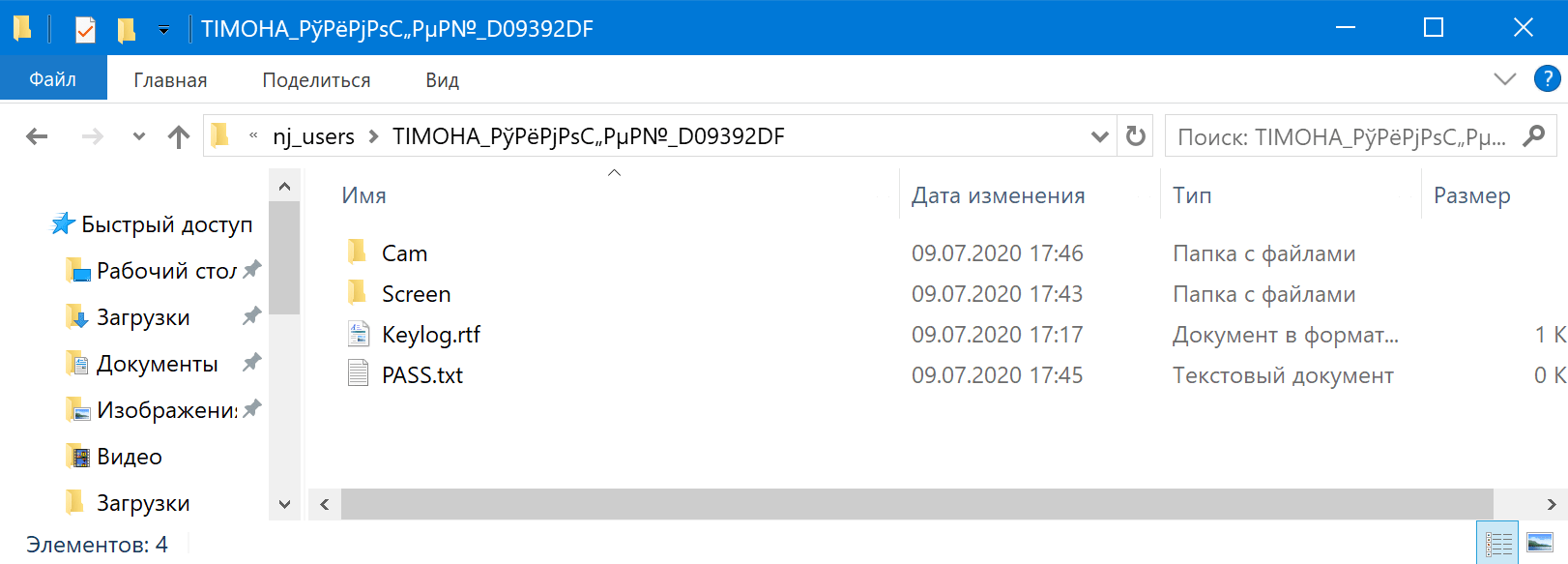

Шаг 15. А затем сейвит их в отдельный RTF’овский файл, который складывается в папку пользователя, рядом с TXT’шкой пассвордов.

Шаг 16. Ну и самое весёлое – это, конечно же, чат с жертвой. Вы можете пообщаться с беднягой, пообещав удалить троянчик с компьютера за пару сотен пиастров.

Шаг 17. И в случае удачной сделки, даже сдержать своё слово, мочканув вредонос удалённо.

И вроде бы, с первого взгляда, всё круто, однако, не стоит забывать о подводных камнях. Во-первых, для того, чтобы всё завелось, на компьютере жертвы должен быть либо отключён автивирус. Либо ваш EXE-файл должен быть прокриптован. Во-вторых, на сегодняшний день, львиная доля членов нашего братства, жидится потратить сотку на белый IP и тем самым добавляет себе гемороя с пробросом портов.

Да, чисто теоретически можно попробовать воспользоваться популярным сторонним сервисом No-IP и с помощью технологии DynDNS забацать себе псевдо-белку. Также у некоторых именитых сетевых вендеров есть свои собственные, бесплатные сервисы для этой истории. Например, у тех же ASUS данная фича прекрасно работает из коробки. Однако, никакой дин вам не поможет, если ваш гавно-провайдер по экономическим соображениям экономит пул, и посадив клиентов за NAT, раздаёт, что называется «many to one».

В этом случае, вам поможет только белый IP или VPN. Либо, если у вас есть собственный Web-сайт, можно попробовать поизголяться с online-ратниками. Они хоть и менее функциональны, зато не требуют открытия портов. Следующий ролик у нас, как раз, будет по этой теме. Так что, если ты, друг мой, впервые забрёл на канал и ещё не оформил подписку, сейчас самое время.

Клацай на колокол и в твоей ленте будут регулярно появляться годнейшие видосы по вирусологии, этичному хакингу и пентестингу.

С олдов жду лайки и конечно же комментарии по поводу того, какие ратники вы используете в своих обучающих целях. На сегодняшний день их развелось просто офигеть, как много, поэтому давайте посредством народного голосования выберем лучший. Хотя я почти на 100% уверен, что лидером окажется Putin RAT, но всё же давайте ради приличия немножко поиграем в иллюзию демократии. Напоследок, традиционно, желаю всем удачи, успеха и самое главное, безопасной работы.

Берегите себя и свои тачки. Не допускайте крыс в свою ОСь. Самый лучший способ для этого раз и навсегда перейти на Linux и больше никогда не вспоминать об EXE-файлах. Ну а с вами, как обычно, был Денчик. Искренне благодарю за просмотр.

До новых встреч, камрады. Всем пока.

Источник: kurets.ru