Всё о PowerShell в Windows и на Linux. Системное администрирование Windows

Использование PortQry для проверки открытых портов TCP/UDP (сканер портов)

В Windows есть множество инструментов для диагностики проблем в сетях TCP/IP (ping, telnet, pathping и т. д.). Но не все из них позволяют удобно проверять состояние или сканировать открытые сетевые порты на удалённом сервере. Утилита Portqry — удобный инструмент для проверки ответа портов TCP/UDP на удалённых узлах для диагностики проблем, связанных с работой различных сетевых служб и межсетевых экранов в сетях TCP/IP. Чаще всего утилита Portqry используется как более функциональная замена команде telnet и, в отличие от telnet, также позволяет проверять открытые порты UDP.

Сканирование открытых портов UDP/TCP с помощью PortQry

Первая версия PortQry для Windows Server 2003 некорректно работает в более новых версиях ОС (Windows Server 2008 и новее), поэтому была выпущена вторая версия утилиты, PortQryV2. Это та версия, которую вы должны использовать сегодня (вы можете скачать PortQryV2 с сайта Microsoft).

Способы открытия портов на Windows 10, 8, 7

В Windows 10 вы можете установить PortQry с помощью менеджера пакетов Chokolatey с командой:

choco install portqry

Скачайте и распакуйте архив PortQryV2.exe. Запустите командную строку и перейдите в каталог с утилитой, например:

cd c:toolsPortQryV2

Если вы установили PortQry с помощью choco, то папка с исполнимым файлом PortQry уже добавлена в PATH, поэтому для запуска программы достаточно в командной строке указать её имя:

PortQry

Например, чтобы проверить доступность DNS-сервера у клиента, нужно проверить, открыты ли на нем 53 порты TCP и UDP. Синтаксис команды проверки порта следующий:

PortQry -n server [-p протокол] [-e || -r || -o конечная точка(и)]

- -n — имя или IP-адрес сервера, доступность которого вы проверяете;

- -e — номер порта, который нужно проверить (от 1 до 65535);

- -r — диапазон проверяемых портов (например, 1:80);

- -p — это протокол, используемый для проверки. Это может быть TCP, UDP или ОБА (по умолчанию используется TCP).

Примечание. В отличие от командлета PowerShell Test-NetConnection, который можно использовать для проверки доступности только портов TCP, утилита PortQry поддерживает протоколы TCP и UDP.

Для лучших результатов рекомендуется запускать PortQry с правами локального администратора.

В нашем примере команда выглядит так:

PortQry -n 8.8.8.8 -p both -e 53

Portqry вернёт одно из трёх доступных состояний порта:

- Listening (прослушивание) — означает, что порт открыт (принимает соединения), от него получен ответ;

- Not Listening (нет прослушивания) — показывает, что в целевой системе нет процесса (службы), который принимает соединения на указанном порту. Такое состояние показывается в случае если PortQry получил ответ ICMP «Назначение недоступно — Порт недоступен» при проверке порта UDP или пакет TCP с флагом Reset (сброс соединения);

- Filtered (фильтруется) — означает, что PortQry не получил ответа от указанного порта или ответ был отфильтрован. Т.е. на целевой системе этот порт не прослушивается или доступ к нему ограничен брандмауэром или некоторыми настройками системы. По умолчанию порты TCP опрашиваются 3 раза, а UDP — один.

В нашем примере DNS-сервер доступен от клиента как через TCP, так и через UDP-порты.

Как Проверить Открыт ли Порт средствами Windows

TCP port 53 (domain service): LISTENING UDP port 53 (domain service): LISTENING or FILTERED Sending DNS query to UDP port 53. UDP port 53 is LISTENING

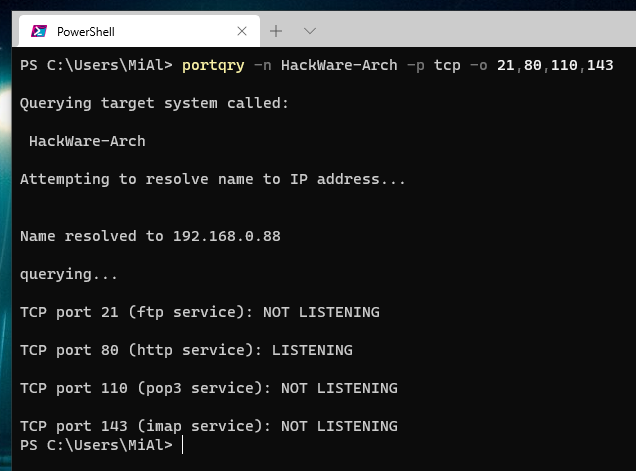

Используя атрибут -o, вы можете указать последовательность портов для проверки их доступности:

portqry -n HackWare-Arch -p tcp -o 21,80,110,143

Следующая команда сканирует диапазоны хорошо известных номеров портов TCP/IP и возвращает список портов, которые принимают соединения (работает как сканер портов TCP):

portqry -n ya.ru -r 1:1024 | find » LISTENING»

Вы можете сохранить результат сканирования открытых портов в текстовый файл:

portqry -n 10.0.25.6 -p tcp -r 20:500 -l scan_port_log.txt

Утилита portqry имеет интерактивный режим:

portqry -i

Теперь в приглашении интерактивного режима PortQry вы можете указать имя удалённого компьютера и номер порта:

node srv-lic set port=80

Чтобы проверить порт на указанном сервере, нажмите q и Enter.

Используя аргументы -wport и -wpid, вы можете отслеживать состояние указанного порта (wport) или всех портов, связанных с указанным процессом (wpid) на локальном хосте.

Например, следующая команда будет отслеживать ответ указанного локального порта в течение 10 минут (например, порт RDP 3389), и если его статус изменится, она уведомит об этом администратора (подробный журнал будет доступен в файле LogFile.txt). Чтобы остановить мониторинг порта, нажмите Ctrl-C:

portqry -wport 3389 -wt 600 -l LogFile.txt -y -v

Вы можете получить информацию об открытых портах и активных TCP/UDP-соединениях на локальном компьютере:

portqry -local

Состояние открытых портов расширенных сетевых служб в PortQry

PortQry имеет встроенную поддержку некоторых сетевых сервисов. Это LDAP, удалённые вызовы процедур (RPC), протоколы электронной почты SMTP/POP3/IMAP4, SNMP, FTP/TFTP, NetBIOS Name Service, L2TP и т. д. В дополнение к проверке доступности порта инструмент выполняет специфичные для протокола запросы для получения статус услуги.

Например, с помощью следующей команды вы можете проверить доступность службы сопоставления конечных точек RPC (TCP/135) и получить список имён конечных точек RPC, зарегистрированных на компьютере (включая их имена, UUID, адрес, к которому они привязаны, и приложение, к которому они относятся).

portqry -n 10.0.25.6 -p tcp -e 135

TCP port 135 (epmap service): LISTENING Using ephemeral source port Querying Endpoint Mapper Database… Server’s response: UUID: d95afe72-a6d5-4259-822e-2c84da1ddb0d ncacn_ip_tcp:10.0.25.6 [49152] UUID: 8975497f-93f3-4376-9c9c-fd2277495c27 Frs2 Service ncacn_ip_tcp:10.0.25.6 [5722] UUID: 6b5bd21e-528c-422c-af8c-a4079be4a448 Remote Fw APIs ncacn_ip_tcp:10.0.25.6 [63006] UUID: 12345678-1234-abcd-ef22-0123456789ab IPSec Policy agent endpoint ncacn_ip_tcp:10.0.25.6 [63006] UUID: 367abb81-9844-35f1-ad32-912345001003 ncacn_ip_tcp:10.0.25.6 [63002] UUID: 50cda2a3-574d-40b3-1d66-ee4aaa33a076 ncacn_ip_tcp:10.0.25.6 [56020] …….. UUID: 3c4428c5-f0ab-448b-bda1-6ce01eb0a6d5 DHCP Client LRPC Endpoint ncacn_ip_tcp:10.0.25.6 [49153] Total endpoints found: 61 ==== End of RPC Endpoint Mapper query response ==== portqry.exe -n 10.0.25.6 -e 135 -p TCP exits with return code 0x00000000.

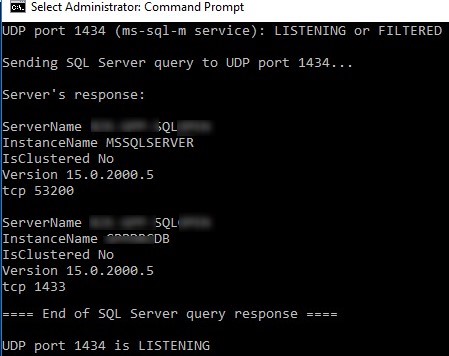

Или вы можете проверить доступность и ответ службы браузера SQL Server, работающей на Microsoft SQL Server:

PortQry.exe -n rome-sql01 -e 1434 -p UDP

UDP port 1434 (ms-sql-m service): LISTENING or FILTERED Sending SQL Server query to UDP port 1434. Server’s response: ServerName ROME-SQL01 InstanceName MSSQLSERVER IsClustered No Version 15.0.2000.5 tcp 53200 ServerName ROME-SQL01 InstanceName DBINVENT IsClustered No Version 15.0.2000.5 tcp 1433 ==== End of SQL Server query response ==== UDP port 1434 is LISTENING

Как видите, инструмент PortQry показал не только доступность порта 1434/UDP, но также версию SQL-сервера и имена экземпляров, запущенных на SQL-сервере, и их TCP-порты. Первый экземпляр DBINVENT прослушивает порт по умолчанию TCP/1433, а второй MSSQLSERVER использует фиксированный порт TCP/53200 из диапазона RPC.

Вы можете опросить порт SNMP на устройстве, указав имя сообщества:

portqry -n rome-sql1 -cn !snmp_trap! -e 161 -p udp

При проверке порта TCP/25 на SMTP-сервере вы можете получить баннер службы SMTP:

portqry -n mx.server.com -p tcp -e 25

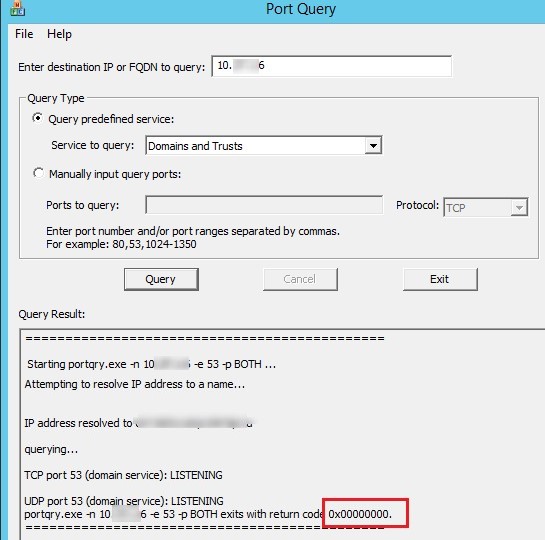

Версия PortQuery с графическим интерфейсом

Первоначально PortQry был исключительно консольным (CLI) инструментом. Чтобы сделать его более удобным для пользователей, которым не нравится использовать командную строку, Microsoft разработала простой графический интерфейс для portqry — PortQueryUI. Вы можете загрузить PortQueryUI с официального сайта загрузки Microsoft: PortQueryUI.

Фактически, PortQueryUI — это графическая надстройка для portqry, которая генерирует команду и возвращает результат в графическом окне.

Кроме того, PortQueryUI содержит несколько предопределённых наборов запросов для проверки доступности популярных сервисов Microsoft:

- Domain and trusts (проверка служб ADDS на контроллере домена Active Directory)

- Exchange Server

- SQL Server

- Networking

- IP Sec

- Веб сервер

- Net Meeting

Думаю, PortQueryUI в особых комментариях не нуждается. Всё должно быть понятно, если вы посмотрите на скриншот ниже. Введите имя удалённого хоста или IP-адрес удалённого сервера, выберите одну из предопределённых служб (Query predefined service) или укажите номера портов для ручной проверки портов (Manually input query ports) и нажмите кнопку «Query».

Возможные коды возврата в PortQueryUI (выделены на скриншоте):

- 0 (0x00000000) — соединение установлено успешно и порт доступен;

- 1 (0x00000001) — указанный порт недоступен или отфильтрован;

- 2 (0x00000002 — нормальный код возврата при проверке доступности UDP-соединения, поскольку ответ ACK не возвращается.

Источник: pwsh.ru

Как проверить открыт ли порт на компьютере с Windows?

Порты компьютера обеспечивают связь с приложениями и службами компьютера, поэтому часто возникает необходимость проверить открыт ли порт на вашем компьютере. Часто в этом кроется причина неработоспособности сервиса в Интернете.

Итак, для того, чтобы проверить открыт порт или нет на Вашем локальном компьютере Windows, необходимо:

1. Нажать сочетание клавиш «Win+R»

2. В поле «Открыть» вписать команду appwiz.cpl :

нажать на клавишу «ОК»

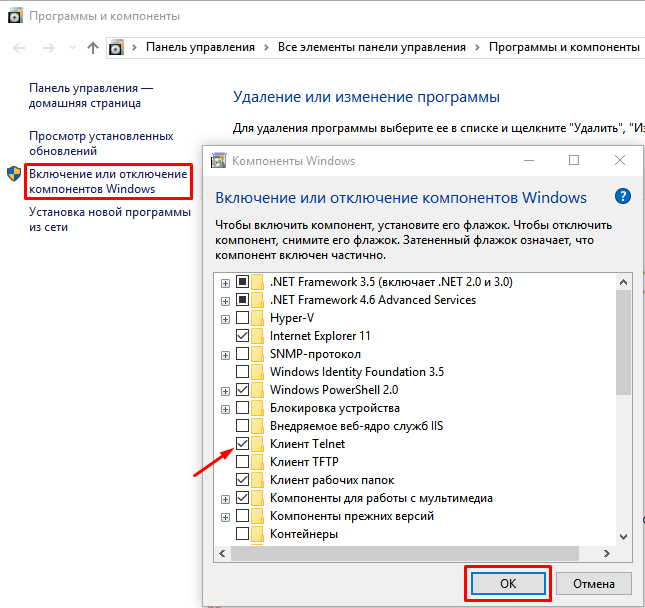

3. В окне «Программы и компоненты» нажать на «Включение и отключение компонентов Windows» и в списке компонент отметить «Клиент Telnet«:

нажмите на кнопку «ОК» и перезагрузите, если потребует, компьютер.

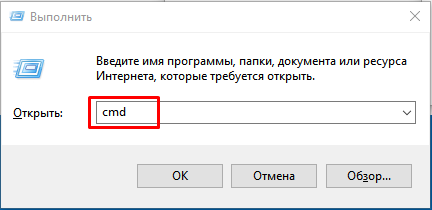

4. Далее нажмите на сочетание клавиш «Win+R» и впишите команду вызова cmd:

нажмите на кнопку «ОК»

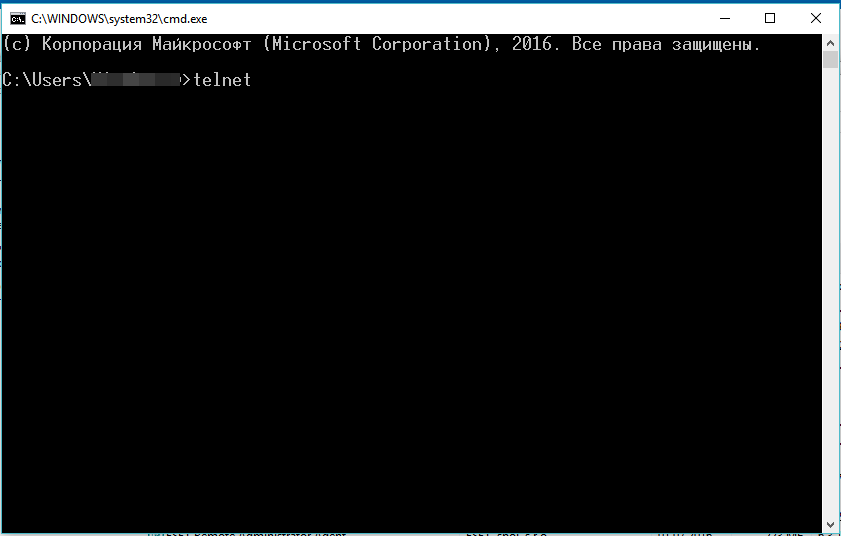

5. В окне командной строки впишите telnet:

и нажмите клавишу «Enter«.

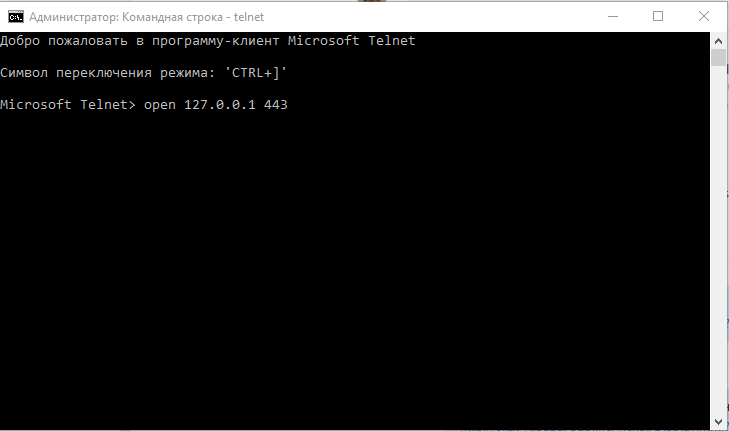

6. После перехода в консоль Telnet впишите команду open 127.0.0.1 . Например, для порта 443:

Нажмите клавишу «Enter»

7. В случае установки соединения появится окно:

В случае, если соединение не удалось установить:

Как открыть или закрыть порт смотрите в статье.

Еще один вариант для просмотра открытых портов — воспользоваться командой в CMD:

netstat -an |find /i «listening»

netstat -an |find /i «listening»

, которая выводит список всех портов, находящихся в режиме прослушивания (listening).

для просмотра всех активных процессов процессов возможно воспользоваться командой:

netstat -an

Список возможных статусов:

LISTENING — процесс находится в режиме прослушивания;

ESTABLISHED — связь установлена, происходит передача данных;

CLOSE_WAIT — ожидает закрытия;

TIME_WAIT — превышено время ответа.

Понравилась статья? Поделиться с друзьями:

Вам также может быть интересно

Администрирование 0

Столкнулся с необходимостью выбора качественного и недорого антивируса для домашнего использования. Вероятно кто-то скажет

Администрирование 0

Не так давно тестировал сервис публикации скриншотов от Joxi.ru, но нашел более удобный аналог

Администрирование 0

При установке Net.Framework (ASP.Net) в компонентах Windows довольно часто сталкивался с ошибкой при запуске

Администрирование 1

При установке виртуальной машины Windows 10 на Hyper-V Windows Server 2008 R2 возникает ошибка:

Администрирование 0

Для оптимизации производительности БД часто приходиться изучать какие таблицы в БД наиболее «нагружены» (содержат

Администрирование 0

Уже достаточно давно сложилась необходимость подключать свой сайт в защищенный режим использования по шифрованному

Источник: remotehelper.ru

Лучшие 10 сканеров открытых портов и инструментов проверки портов

Обзоры

Автор cryptoparty На чтение 3 мин Опубликовано 26.08.2019

Сканеры портов и инструменты проверки портов являются одной из наиболее важных частей для определения открытых портов и состояния порта.

Открытые порты означают номер порта TCP или UDP, который предназначен для подтверждения пакетов.

Веб-страницы или службы FTP требуют, чтобы их определенные порты были «открыты» на сервере, чтобы они были свободно доступны.

Что такое сканер открытых портов?

Сканер открытых портов – это инструмент, который используется для проверки внешнего IP-адреса и определения открытых портов в соединении.

Он используется для определения, правильно ли настроена переадресация портов или серверные приложения блокируются брандмауэром.

Инструменты проверки портов, используемые для проверки сети на наличие портов, которые обычно пересылаются.

Немногие порты, такие как порт 25, обычно блокируются на уровне ISP, пытаясь перехватить подозрительную задачу.

Каждые данные содержат номер порта, который позволяет протоколам определять их желаемое местоположение и соответственно перенаправлять их.

Является ли сканирование портов незаконным?

Сканирование портов само по себе не является незаконным, но сканирование целевого хоста без авторизации является незаконным, и вы столкнетесь с проблемами.

Сканеры TCP портов помогают администраторам серверов и пентестера проверять, через какие порты поступают данные в сеть, и защищать ее от вторжений.

Самые популярные используемые сетевые порты

- 20 FTP – Data

- 21 FTP – Control

- 22 SSH Remote Login Protocol

- 23 Telnet

- 25 Simple Mail Transfer Protocol (SMTP)

- 110 POP3

- 115 Simple File Transfer Protocol (SFTP)

- 118 SQL Services

- 53 Domain Name System (DNS)

- 443 HTTPS

- 143 IMAP

- 389 LDAP

- 37 Time Protocol

- 123 Network Time Protocol

- 530 Remote procedure call

- 547 DHCPv6 server

Как сканировать открытые порты в Windows?

Сканирование можно выполнить с помощью командной строки.

- Нажмите одновременно клавишу Windows и клавишу r, чтобы открыть “выполнить”.

- Введите cmd и нажмите Enter.

- В командной строке введите «netstat -a» и нажмите ввод.

- Через несколько секунд отобразится полный список портов, которые устанавливают соединение.

Риск безопасности из-за открытых портов:

Большинство подозрительного программного обеспечения ведет себя как служба, ожидающая соединения от удаленного злоумышленника, чтобы предоставить ему данные или полномочия над машиной.

Наиболее распространенная практика обеспечения безопасности – закрывать неиспользуемые порты на частных машинах, чтобы заблокировать известный доступ к любой службе, которая может продолжать работать на ПК без информации клиента, независимо от того, была ли неправильно настроена авторизованная служба или из-за подозрительного программного обеспечения.

Лучшие инструменты для проверки открытых портов и сканеров портов

- Advanced Port Scanner

- TCP Port Scan with Nmap

- IPVOID

- Network Port Scanner Tool

- DNS Tools

- Web Proxy and Privacy Tool

- Solar winds Port Scanner

- IP Tool

- UltraTools

- Yougetsignal

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

Источник: itsecforu.ru