Вредоносное программное обеспечение

Вредоносное программное обеспечение и, прежде всего, компьютерные вирусы представляют очень серьезную опасность для информационных систем. Недооценка этой опасности может иметь серьезные последствия для информации пользователей. В то же время чрезмерное преувеличение угрозы вирусов негативно влияет на использование всех возможностей компьютерной сети. Знание механизмов действия вредоносного программного обеспечения (ПО), методов и средств борьбы с ними позволяет эффективно организовать противодействие вирусам, свести к минимуму вероятность заражения и нанесения вреда машинам и информации.

О наличии вредоносного ПО в системе пользователь может судить по следующим признакам:

- появление сообщений антивирусных средств о заражении или о предполагаемом заражении, «самопроизвольное» отключение антивирусных программных средств;

- явные проявления присутствия вируса, такие как: сообщения, выдаваемые на монитор или принтер, звуковые эффекты, неожиданный запуск программ, уничтожение файлов и другие аналогичные действия, однозначно указывающие на наличие вируса в системе;

- неявные проявления заражения, которые могут быть вызваны и другими причинами, например, сбоями или отказами аппаратных и программных средств компьютерной системы – увеличение времени обработки той или иной информации (т.н. «задумчивость» ПК), необоснованное уменьшение свободного объёма на дисковых носителях, отказ выполнять программы-сканеры вирусной активности, «зависания» системы и т.п.;

- рассылка писем, которые пользователем не отправлялись, по электронной почте.

- Virus (вирус) – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению по локальным ресурсам компьютера.

- при заражении доступных дисков вирус проник в файлы, расположенные на сетевом ресурсе;

- вирус скопировал себя на съёмный носитель или заразил файлы на нем;

- пользователь отослал электронное письмо с зараженным вложением.

- Net-Worm (сетевой червь) – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению в компьютерных сетях. Отличительной особенностью данного типа червей является отсутствие необходимости в пользователе как в звене в цепочке распространения (т.е. непосредственно для активации вредоносной программы).

- Email-Worm (почтовый червь) – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению по каналам электронной почты. В процессе размножения червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком-либо сетевом ресурсе (например, указатель URL на зараженный файл, расположенный на взломанном или хакерском Web-сайте).

- P2P-Worm – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению по каналам файлообменных пиринговых сетей (например, Kazaa, Grokster, eDonkey, FastTrack, Gnutella и др.).

- IM-Worm – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению по каналам систем мгновенного обмена сообщениями (например, ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype и др.).

- IRC-Worm – вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению через Интернет-чат (Internet Relay Chats).

- Backdoor (бэкдор) – вредоносная программа, предназначенная для скрытого удалённого управления злоумышленником пораженного компьютера. По своей функциональности бэкдоры во многом напоминают различные системы администрирования, разрабатываемые и распространяемые фирмами-производителями программных продуктов. Эти вредоносные программы позволяют делать с компьютером всё, что в них заложил автор: принимать или отсылать файлы, запускать и уничтожать их, выводить сообщения, стирать информацию, перезагружать компьютер и т.д.

- Exploit (эксплойт) – программы, в которых содержатся данные или исполняемый код, позволяющие использовать одну или несколько уязвимостей в программном обеспечении на локальном или удаленном компьютере с заведомо вредоносной целью.

- Rootkit – программа, предназначенная для сокрытия в системе определенных объектов либо активности. Сокрытию, как правило, подвергаются ключи реестра (например, отвечающие за автозапуск вредоносных объектов), файлы, процессы в памяти зараженного компьютера, вредоносная сетевая активность. Сам по себе Rootkit ничего вредоносного не делает, но данный тип программ в подавляющем большинстве случаев используется вредоносными программами для увеличения собственного времени жизни в пораженных системах в силу затрудненного обнаружения.

- Trojan – вредоносная программа, предназначенная для осуществления несанкционированных пользователем действий, влекущих уничтожение, блокирование, модификацию или копирование информации, нарушение работы компьютеров или компьютерных сетей, и при этом не попадающая ни под одно из других троянских поведений.

- Trojan-Banker – предназначена для кражи пользовательской информации, относящейся к банковским системам, системам электронных денег и пластиковых карт.

- Trojan-Dropper – предназначена для несанкционированной пользователем скрытой инсталляции на компьютер-жертву вредоносных программ, содержащихся в теле этого типа троянцев.

- Trojan-Proxy – предназначена для осуществления злоумышленником несанкционированного пользователем анонимного доступа к различным Интернет-ресурсам через компьютер-жертву.

- Trojan-Mailfinder – предназначена для несанкционированного пользователем сбора адресов электронной почты на компьютере с последующей передачей их злоумышленнику.

- Trojan-Clicker – предназначена для несанкционированного пользователем обращения к Интернет-ресурсам (обычно, к Web-страницам).

- Trojan-GameThief – предназначена для кражи пользовательской информации, относящейся к сетевым играм. Найденная информация передается злоумышленнику.

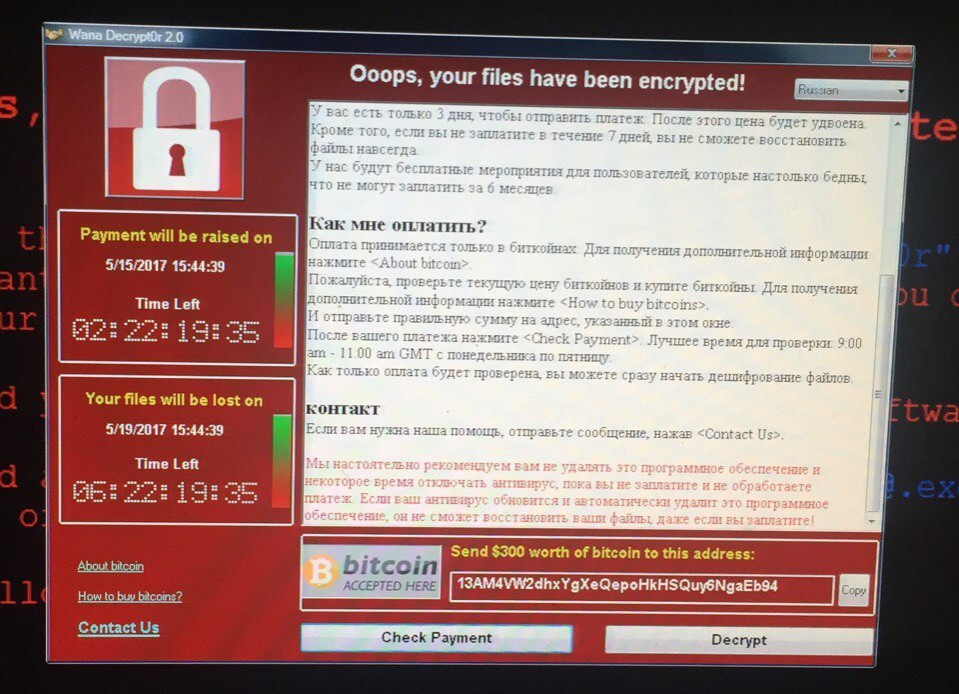

- Trojan-Ransom – предназначена для несанкционированной пользователем модификации данных на компьютере-жертве таким образом, чтобы сделать невозможным работу с ними, либо блокировать нормальную работу компьютера. После того как данные взяты злоумышленником под контроль, пользователю выдвигается требование выкупа.

- Trojan-PSW – предназначена для кражи пользовательских аккаунтов (логин и пароль) с пораженных компьютеров. Название PSW произошло от Password-Stealing-Ware.

- Trojan-DDoS – предназначена для проведения несанкционированной пользователем DoS-атаки с пораженного компьютера на компьютер-жертву по заранее определенному адресу.

- Trojan-IM – предназначена для кражи пользовательских аккаунтов (логин и пароль) от Интернет-пейджеров (например, ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype и др.).

- Trojan-SMS – предназначена для несанкционированной пользователем отсылки SMS-сообщений с пораженных мобильных устройств на дорогостоящие платные номера, которые «жестко» записаны в теле вредоносной программы.

- Trojan-ArcBomb – эти троянцы представляют собой архивы, специально сформированные таким образом, чтобы вызывать нештатное поведение архиваторов при попытке разархивировать данные – зависание или существенное замедление работы компьютера или заполнение диска большим количеством «пустых» данных. Особенно опасны «архивные бомбы» для файловых и почтовых серверов, если на сервере используется какая-либо система автоматической обработки входящей информации – архивная бомба может просто остановить работу сервера.

- Trojan-Downloader – предназначена для несанкционированной пользователем загрузки и установки на компьютер-жертву новых версий вредоносных программ, установки троянцев или рекламных систем. Загруженные из Интернета программы либо запускаются на выполнение, либо регистрируются троянцем на автозагрузку в соответствии с возможностями операционной системы.

- Trojan-Notifier – предназначена для несанкционированного пользователем сообщения своему «хозяину» о том, что заражённый компьютер сейчас находится «на связи». При этом на адрес злоумышленника отправляется информация о компьютере, например, IP-адрес компьютера, номер открытого порта, адрес электронной почты и т.п.

- Trojan-Spy – предназначена для ведения электронного шпионажа за пользователем (вводимая с клавиатуры информация, снимки экрана, список активных приложений и т.д.). Найденная информация передается злоумышленнику.

- MultiPacked – файловые объекты, многократно упакованные различными программами упаковки. Антивирус при детектировании такого объекта обнаруживает исполняемый файл, упакованный одновременно тремя и более упаковщиками.

- SuspiciousPacker – файловые объекты, сжатые специальными программами-упаковщиками, которые созданы для защиты вредоносного кода от детектирования антивирусным ПО.

- RarePacker – файловые объекты, сжатые различными редко встречающимися упаковщиками, например, реализовывающими какую-либо конкретную идею.

- Constructor – программы, предназначенные для изготовления новых компьютерных вирусов, червей и троянских программ.

- HackTool – программы, используемые злоумышленниками при организации атак на локальный или удаленный компьютер (например, несанкционированное пользователем внесение нелегального пользователя в список разрешенных посетителей системы; очистка системных журналов с целью сокрытия следов присутствия в системе; снифферы с выраженным вредоносным функционалом и т.д.).

- Spoofer – программы, позволяющие отправлять сообщения и сетевые запросы с поддельным адресом отправителя.

- DoS – программы, предназначенные для проведения DoS-атак на компьютер-жертву.

- Hoax – программы, которые не причиняют компьютеру какого-либо прямого вреда, однако выводят сообщения о том, что такой вред уже причинен, либо будет причинен при каких-либо условиях, либо предупреждают пользователя о несуществующей опасности.

- irToolV – программы, позволяющие злоумышленнику модифицировать другие вредоносные программы таким образом, чтобы они не детектировались антивирусным программным обеспечением.

- Flooder – программы, функцией которых является «забивание» бесполезными сообщениями сетевых каналов, отличных от почтовых, Интернет-пейджеров и SMS (например, IRC).

- Email-Flooder, IM-Flooder, SMS-Flooder – программы, функцией которых является «забивание» бесполезными сообщениями каналов электронной почты, каналов Интернет-пейджеров (ICQ, MSN Messenger и др.) и каналов передачи SMS-сообщений.

- распространенность ОС;

- отсутствие встроенных антивирусных механизмов;

- относительная простота;

- продолжительность эксплуатации.

Источник: studfile.net

Виталий Камлюк о подозрительной программе Computrace

Как узнать, есть ли в вашем телефоне вирус, и как его удалить

Когда вы представляете себе хакеров, вы, вероятно, думаете о двух вещах: либо крупномасштабные атаки на предприятия, которые наносят многомиллионный ущерб, либо микрофишинговые атаки, которые преследуют наиболее уязвимых пользователей Интернета. Если вы, живущий в эпоху Интернета, уверены в полной защищенности своего устройства, то вам порой трудно представить себе вирус, сеющий хаос на вашем телефоне и незаметно добывающий ваши данные.

Но по мере того, как цифровая эра переключалась с настольных компьютеров на мобильные устройства, то же самое делали и хакеры. Сегодня ваш мобильный телефон также может быть уязвим, как и ноутбук. Так как же вы узнаете, есть ли на вашем телефоне вирус? Следите за явными признаками неоптимальной производительности, а затем эффективно устраняйте неполадки, чтобы удалить вирус.

Могут ли телефоны заражаться вирусами?

Телефон может заразиться вирусом. По мере того как в качестве персонального устройства популярность смартфонов обошла компьютеры, хакеры также воспользовались данной тенденцией: стали активно развиваться вредоносные программы для мобильных устройств. В то время как традиционный вирус воспроизводит себя во время работы, вирусы на мобильных устройствах нацелены на слабые места в вашей операционной системе для интеллектуального анализа данных, получения финансовой выгоды или повреждения сети.

Возможности обмена данными обычно блокируются между приложениями, но некоторые приложения были тщательно изучены на предмет неправильной обработки данных, в результате чего их пользователи являются более уязвимыми к этим типам атак.

8 признаков того, что ваш телефон заражен вирусом

В то время как некоторые вирусы просто ограничивают функции вашего телефона, другие имеют более злонамеренный умысел украсть и удалить ваши данные или сделать от вашего имени несанкционированные покупки. Зачастую, сложно сразу распознать вирус, так как вредоносное ПО может находиться в спящем режиме в то время, пока вы используете свой телефон привычным способом.

Некоторые проблемы, связанные с неоптимальной производительностью телефона, являются обычным симптомом его «износа». Однако эти симптомы также могут быть признаком того, что на вашем телефоне работает вредоносная программа. Если у вас есть проблемы с производительностью на вашем телефоне, устраните неполадки, попытавшись удалить вирус.

Эти 8 признаков указывают на то, что ваш телефон может быть заражен вирусом:

1. Чрезмерное использование данных: зараженный телефон может иметь вирус, который незаметно работает в фоновом режиме и способен значительно увеличить общее использование данных.

2. Мошеннические поборы: некоторые формы троянов могут увеличить ваш телефонный счет, т.к. могут сами совершать покупки в определенных приложениях, подписываться на премиум-аккаунты и т.д. – все это будущие доходы хакеров.

3. Сбой приложений: если ваш телефон заражен, то это может привести к повторяющимся сбоям в работе приложений. Существует несколько причин, по которым приложения будут аварийно завершать работу, поэтому прежде чем предполагать худшее дважды проверьте, что ваше дисковое пространство не заполнено полностью, и у вас не работает одновременно слишком много приложений.

4. Всплывающие окна: в то время как некоторые всплывающие окна являются нормальной функцией рекламы во время просмотра веб-страниц, но если ваш браузер закрыт, а вам часто показываются всплывающие окна, то это может быть признаком наличия на вашем телефоне рекламного ПО – типа вредоносных программ, целью которых является интеллектуальный анализ данных.

5. Телефон намного быстрее разряжается: если вирус, например вредоносное ПО, работает в фоновом режиме во время нормального использования сотовой связи, то вы можете столкнуться с необъяснимо быстрым разрядом батареи по мере увеличения использования оперативной памяти вашего телефона.

6. Неизвестные приложения: когда вы видите неизвестно откуда появившиеся приложения, то они могут быть вредоносными программами (или появиться в результате работы вредоносной программы). Трояны также могут «прикрепляться» к легальным приложениям с целью причинения ущерба.

7. Перегрев: вредоносные программы могут потреблять много оперативной памяти и ресурсов процессора, что может привести к перегреву вашего телефона. Хотя это нормально, когда ваш телефон иногда перегревается, но постоянные перегревы могут быть сигналом опасности.

8. Спам-тексты: распространенная форма вредоносного ПО, которую можно найти на мобильном телефоне, будет собирать конфиденциальные данные и пытаться также заразить ваши контакты, отправляя тексты с опасными ссылками и вложениями.

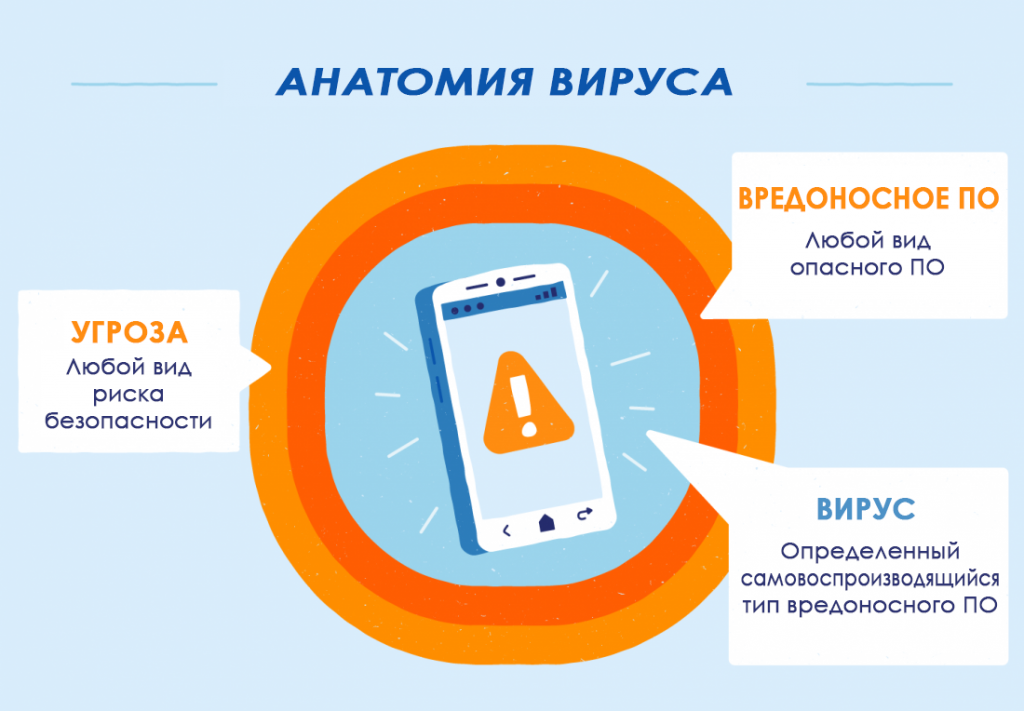

Типы мобильных вирусов

Наиболее распространенными мобильными вирусами являются рекламное ПО, шифровальщики, шпионские программы, трояны и черви. В то время как термин «вирус» стал широко распространенным термином для любого вида угрозы безопасности, на самом деле вирус представляет собой специфическую форму вредоносного ПО, т.е. это всего лишь один тип технологической угрозы.

Вирусы могут быть скрыты в легальных приложениях, фейковых электронных письмах или зараженных вложениях. Хакеры постоянно совершенствуют свое «ремесло», чтобы проникнуть в ваше устройство неожиданными способами во избежание обнаружения.

- Рекламное ПО (Adware): в то время как некоторые всплывающие окна являются ожидаемой частью маркетинговых акций, все же резкий рост их количества может быть признаком наличия рекламного ПО. В лучшем случае они могут вызывать раздражение. В худшем случае такие вредоносные программы могут отслеживать вашу активность и получить доступ к вашему устройству для кражи данных.

- Шифровальщик (Ransomware): впервые появившись на настольных компьютерах, шифровальщики шифруют личную информацию, чтобы пользователь не мог получить к ней доступ. Затем они требуют выкуп за доступ к зашифрованным файлам.

- Шпионское ПО (Spyware): шпионские программы часто скрываются в, казалось бы, легальных приложениях. Затем программа-шпион загружается на ваше устройство и отслеживает вашу активность, местоположение, имена пользователей и пароли. Скорее всего, вы даже не заметите, что такая опасная программа появилась на вашем телефоне.

- Троян (Trojan): троян на вашем мобильном телефоне обычно появляется в виде текстового сообщения. Затем он будет отправлять премиум-сообщения, увеличивая ваш телефонный счет. А совсем недавно, например, банковский троян проник на устройства с Android и стал перехватывать сообщения с личной финансовой информацией.

- Червь (Worm): еще один вирус, распространяемый через текстовые сообщения, — червь, которому для распространения хаоса не требуется взаимодействие с пользователем. Его главная цель — распространить себя на как можно большем количестве устройств, чтобы хакеры могли загружать вредоносное ПО на телефоны и красть данные.

Как удалить вирус с iPhone

В то время как считается, что операционная система на iPhone очень безопасна, вирусы все же могут преодолевать встроенные системы безопасности, особенно на «перепрограммированных» телефонах. Чтобы удалить вирус с iPhone, начните с очистки истории данных. Если проблема не устранена, восстановите свой телефон с помощью старой резервной копии. Если вы все еще видите подозрительную активность, сбросьте телефон до заводских настроек (при этом стираются сохраненные данные и предполагаемый вирус).

Шаг 1: Очистите данные браузинга и историю. Откройте настройки, выберите ваш браузер, нажмите на кнопку для очистки истории и просмотра веб-сайтов.

Шаг 2: Восстановите ваш телефон с помощью резервной копии. Откройте настройки, затем Apple ID, выберите iCloud, затем перейдите к управлению хранилищем и резервным копиям. Выберите самую последнюю резервную копию и восстановите устройство.

Шаг 3: Сбросьте до заводских настроек. Это должно быть последним средством. Откройте Настройки и выберите раздел Общие. Там вы сможете найти возможность сброса с опцией удаления всего содержимого и всех настроек. В результате этого ваш телефон будет сброшен до заводских настроек.

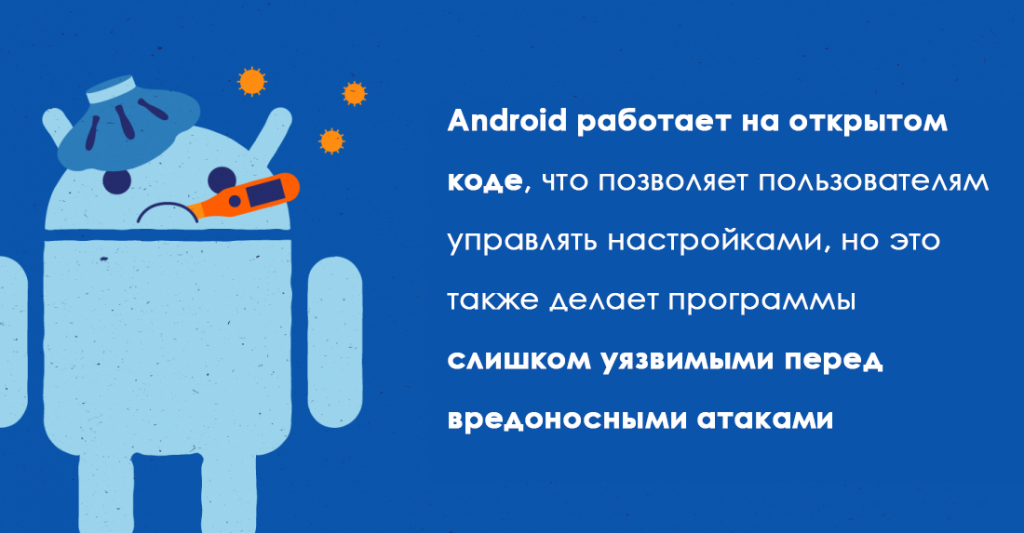

Как удалить вирус с телефона Android

Из-за своего открытого исходного кода устройства Android особенно уязвимы для вредоносных атак. Антивирусное программное обеспечение — это самый надежный способ защитить ваш Android от вирусов. Чтобы удалить вирус с Android, сначала перезагрузите устройство в безопасном режиме.

Затем откройте Настройки и просмотрите недавно установленные приложения, чтобы попытаться найти любую подозрительную активность. Удалите все сомнительные программы и включите Play Protect. Периодически сканируйте устройство на наличие угроз и управляйте ими по мере необходимости.

Шаг 1: Очистите кэш. Выберите приложения и уведомления, затем найдите Chrome. Перейдите к его хранилищу и выберите опцию очистки кэша.

Шаг 2: Загрузите устройство в безопасном режиме. Нажмите и удерживайте кнопку питания. Когда появится диалоговое окно, выберите опцию перезагрузки в безопасном режиме.

Шаг 3: найдите подозрительные приложения. Откройте Настройки, выберите приложения и просмотрите установленные приложения, чтобы найти любые подозрительные загрузки. Если нашли подозрительное приложение, просмотрите информацию о нем и при необходимости удалите его.

Шаг 4: Включите Play Protect. В то время как антивирус является наиболее безопасным способом защиты вашего Android от вредоносных программ, Play Protect — это встроенная программа, которая может быть полезна в качестве вторичной меры защиты. Чтобы включить ее, выберите приложение Play Store, откройте меню в левом верхнем углу и включите опцию сканирования вашего устройства на наличие угроз безопасности.

Как защитить себя от телефонного вируса

В качестве первой линии защиты используйте антивирусное программное обеспечение для защиты вашего телефона от вредоносных программ. Будьте осторожны при установке новых приложений. Прочтите отзывы и внимательно ознакомьтесь с правилами и условиями использования интересующей программы, где может быть указано на доступ к персональным данным. Регулярно создавайте резервные копии вашего телефона, чтобы вы могли восстановить предыдущую версию, если вирус действительно проникнет в ваше устройство.

- Загружайте только проверенные приложения: избегайте сторонних магазинов приложений. Это сводит к минимуму риск установки опасных приложений, выдающих себя за легитимное программное обеспечение.

- Пользуйтесь безопасным WiFi: всегда используйте защищенный Wi-Fi или VPN, что позволит защитить вас от хакеров, которые хотели бы перехватить поток ваших данных на телефон и с него.

- Проверьте разрешения для приложения: прочитайте правила и условия использования перед загрузкой незнакомого приложения. Обратите внимание, что любое подозрительное приложение способно использовать личную информацию или изменять условия без предварительного уведомления.

- Установите антивирусную программу: антивирус является лучшей защитой от мобильных вредоносных программ. Регулярно запускайте антивирусные проверки и удаляйте все обнаруженные угрозы.

- Обновляйте вашу операционную систему: обновления операционной системы часто исправляют ошибки, обнаруженные в ее предыдущих версиях.

- Не открывайте подозрительные сообщения: вредоносные программы могут приходить в виде вложений электронной почты, текстов и ссылок. Не нажимайте на незнакомые ссылки или сообщения, так как они могут быть шлюзом для фишинговых атак.

- Не перепрограммируйте (jailbreak) ваш телефон: оставив ваш телефон в оригинальном состоянии, вы получаете необходимые обновления и патчи для своей операционной системы, поскольку iOS постоянно усиливает свою безопасность. Когда вы делаете джейлбрейк для вашего телефона, вы становитесь уязвимы для дыр безопасности, найденных в предыдущих версиях, а также опасностей, которые может представлять открытый исходный код.

Некоторые вирусы на мобильных телефонах дремлют до тех пор, пока не активируются, что позволяет им подключиться к как можно большему объему пользовательских данных прежде, чем они будут обнаружены. Антивирусное программное обеспечение может защитить ваши мобильные устройства от кибер-атак. Будьте бдительны при загрузке новых приложений и обращайте внимание на проблемы производительности, которые могут являться признаками работы вредоносных программ на вашем мобильном устройстве.

Источник: www.cloudav.ru

Диспетчер задач: подозрительные процессы. Как найти и удалить вирус?

Некоторые вирусные объекты достаточно тщательно скрывают свою деятельность от пользователя. Иногда это происходит настолько качественно, что даже опытный человек не может до конца понять, важная программа это или скрывающийся вирусный объект, который нужно немедленно ликвидировать.

Благодаря Диспетчеру задач, некоторую часть вирусных программ можно отыскать как раз там, в разделе процессов, затем просмотреть их расположение на компьютере и благополучно их удалить. Вроде все легко, но есть одно, но. Как же отличить необходимую программу от того же вируса, ведь по сути они ничем не отличаются. Да и сделав неправильное удаление, можно и вовсе ухудшить работу системы. В данной статье речь пойдет о подозрительных процессах (программах) в диспетчере задач и о правильном удалении их из системы.

Как перейти в диспетчер задач.

Для этого нужно воспользоваться комбинациями клавиш DEL, CTRL, ALT, либо попробовать CTRL, ESC, SHIFT. Последнее сочетание подходит непосредственно для ОС XP, 7, 8 и 10.

Именно здесь можно детально увидеть, какие программы работают сейчас в фоновом режиме. Для этого нужно кликнуть на 2 вкладки: процессы и приложения. Во втором разделе процессов будет гораздо больше, так как это небольшие файлы, которые поддерживают работу системы. Во вкладке приложения можно увидеть открытые программы. Если какая-то программа не нужна, ее можно быстро завершить.

То же самое можно проделать и в разделе «процессы». Если видно, что определенный объект в полном объеме изнуряет работу центрального процессора, то его можно двумя щелчками завершить.

Поиск сомнительных объектов.

В уже запущенных процессах всегда можно обнаружить массу файлов, среди которых может работать и вирус. Если завершить нужный файл для системы, компьютер может неправильно себя повести, а в некоторых случаях и перезагрузиться. Есть некоторые вирусы, которые качественно маскируют себя под отдельные процессы.

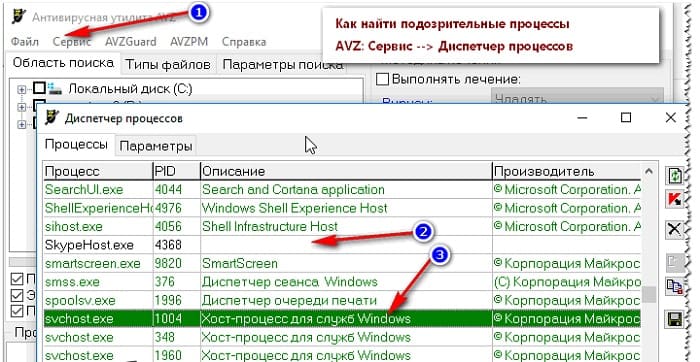

К примеру, тот же svhost.exe системный процесс, может оказаться замаскированным вирусным объектом. Поэтому, чтобы не наделать ошибок, лучше отдать должное антивирусной программе AVZ. Она представляет собой обширный арсенал нужных утилит для увеличения безопасности ОС.

Скачать программу можно на официальном сайте, затем распаковать файл и запустить его. Перейдя во вкладку «сервис», можно обнаружить два основных параметра – менеджер запуска и диспетчер процессов. Для начала стоит зайти в первую ссылку и просмотреть, какие файлы начинают работать в первую очередь после загрузки компьютера. При проверке будет обнаружено множество файлов.

Отмеченные зеленым – это файлы проверенные, черным – сомнительные программы. Во второй ссылке можно просмотреть процессы, которые функционируют в данный момент. Здесь также есть зеленые и черные. На последние фрагменты обратить внимание и стоит.

Проверка системы на вирусы, Трояны, Adware и многое другое.

В программе AVZ предоставляется возможность проверить систему на вирусы. Как показывает практика, сканировать эта программа умеет. Более того ее можно использовать вместе с основным антивирусником, как дополнение. Для сканирования необходимо выбрать нужный диск, где проводить проверку и нажать кнопку «пуск».

Проверяет программа очень быстро, в некоторых компьютерах на 50 Гб затрачивается не более 10 минут. Важно проверить компьютер полностью. Помимо этой программы стоит просканировать системы и этими утилитами: ADV Cleaner, Wise Disk Cleaner, Cleaner Master.

На видео: Удаление вирусов антивирусной утилитой AVZ

Избавление от критических изменений в компьютере.

Уязвимые места вполне могут быть возможны, поэтому о них также нужно задуматься. Многие параметры в системе могут быть небезопасны. К примеру, в некоторых компьютерах установлен автозапуск, в результате какой-то диск или носитель могут заразить компьютер вирусами. Поэтому стоит отказаться от автозапуска. Это может быть совсем неудобным, ведь если раньше вставлялся диск или флешка, то они запускались сразу, то сейчас придется делать все немного иначе.

Чтобы убрать автозапуск, можно перейти в программу AVZ, зайти в раздел «файл» и выбрать параметр «мастер поиска и устранения проблем». Здесь можно не только убрать автозапуск и найти в системе какую-то проблему, но и убрать мусор в ОС и почистить историю некоторых сайтов.

Если же в диспетчере задач во вкладке «процессы» не видно какого-то файла, который сильно грузит процессор, но сам компьютер все равно тормозит и плохо прогружает, то стоит обратиться к утилите Process Explorer. Она находит все процессы, которые находятся в действии в данный промежуток времени. Обо всех процессах и программах здесь можно узнать подробные сведения. Также утилита удаляет надоедающую рекламу во всех установленных браузерах, ускоряет их работу и избавляется от многих вирусных объектов.

Такую работу обязательно нужно проделывать время от времени. Вирусный объект в скором времени может захватить весь компьютер, который потом уже будет ремонтировать непосредственно специалист. Есть вирусы, которые просто нагружают процессор, в результате работа за компьютером не может быть нормальной, так как постоянные зависания, реклама в браузере просто не дадут комфортно работать. Поэтому подобного рода очистка обязательна.

Источник: bezopasnik.info

Обнаружение и удаление вирусов с вашего телефона или ПК

Вредоносное ПО — это общий термин для любого паразитического программного обеспечения, специально созданный для нанесения ущерба вашему серверу, компьютеру, сети или вашему телефону.

Вредоносное ПО называют по-разному, но все они с одинаковым намерением. Есть Вирус-вымогатель , который буквально представляет собой программное обеспечение, предназначенное для кражи вашей информации и удержания выкупа. С угрозами раскрыть некоторые данные и секреты у жертвы нет иного выбора, кроме как заплатить «выкуп».

Кроме того, есть Spyware — вредоносное программное обеспечение, созданное для сбора и кражи информации от своих жертв.

- Логическая бомба

- Компьютерные черви

- Вирус Троян

- Руткит

Важно знать, что ваш компьютер может быть заражен вредоносным ПО различными способами.

Хотя большинство вредоносных программ имеют похожие признаки, некоторые из них более опасны, чем другие. По сути, все они имеют одинаковый результат и неприятные последствия.

2. Вредоносные программы на вашем телефоне

Большинство людей сомневаются в том, что мобильные устройства могут заразиться вредоносным ПО.

Это на 101% возможно, может быть и не в стандартном методе, для устройств Apple. Технически, применяется тот же процесс. Как только вредоносная программа подключается к вашему телефону, она выполняет несколько операций. Взаимодействует с ресурсами вашего телефона и уничтожает множество программ.

Классические признаки вредоносного ПО в вашем телефоне:

- Приложения загружаются долго

- Ваша батарея разряжается быстрее, чем обычно

- Отображаются не загруженные приложения

3. Как защититься от вредоносного ПО

Есть два способа обнаружения и удаления вредоносных программ с вашего телефона.

- Ручной способ

- Автоматический способ

Автоматический способ

Этот метод очень прост. Вам необходимо купить, загрузить и установить антивирусное программное обеспечение, которое выполнит эту работу. Большинство антивирусов поставляется с различными функциями. Эти приложения могут сканировать все виды вредоносных программ, удалять их и защищать ваш телефон от будущих атак.

Ручной метод для Android

Шаг первый: выключите телефон

В тот момент, когда вы обнаруживаете классические признаки проникновения вредоносных программ, первое, что вы делаете, если не можете точно определить место входа — это выключить телефон.

Выключение телефона остановит дальнейшее повреждение и распространение вредоносного программного обеспечения на другие программы.

Это самый безопасный вариант!

Источник: itgap.ru