Суть кейлоггера в том, что в специальный файл он записывает все, что пользователь вводит с клавиатуры. Вам останется только второй раз подойти к компьютеру, чтобы забрать результирующий файл (или получить его по почте).

К преимуществам кейлоггера относится то, что он записывает все подряд. Поэтому кроме паролей можно получить еще много интересной информации о своей жертве. Но и недостатков у них очень много. Самый существенный — большинство кейлоггеров успешно определяются антивирусами и если на компьютере жертвы установлен антивирус, использовать кейлоггер не получится. Ведь не всегда есть возможность отключить антивирус.

Второй недостаток вытекает из его достоинства. В результирующий файл помещается много лишней информации. Мало собрать информацию с клавиатуры, нужно еще отыскать среди всего лишнего то, что нужно — пароль.

Третий недостаток — если жертва использует почтовый клиент, а не веб-интерфейс, то кейлоггер вообще не поможет. Скорее всего, пароль уже введен в почтовый клиент и запомнен, поэтому жертва не вводит его каждый раз при проверке почты. Следовательно, кейлоггер запишет в файл все, что вводит пользователь, кроме того, что нужно вам.

Как взломать почту. Шесть способов взлома e-mail

Есть и еще один недостаток — если выбранный кейлоггер не поддерживает отправку результирующего файла по e-mail, то придется еще один раз подходить к компьютеру. Пример кейлоггера — SniperSpy — на случай, если вы захотите ним воспользоваться.

Программы для «восстановления» паролей почтовых учетных записей позволяют сразу получить все интересующие вас пароли без необходимости чтения мегабайтов текста в поиске нужного вам пароля. К тому же на них никак не реагирует антивирус. Одна из таких программ — это Mail PassView. Она позволяет восстановить пароли следующих почтовых учетных записей:

- Outlook Express

- Microsoft Outlook 2000 (POP3 and SMTP Accounts only)

- Microsoft Outlook 2002/2003/2007/2010/2013 (POP3, IMAP, HTTP and SMTP Accounts)

- Windows Mail

- IncrediMail

- Eudora

- Netscape 6.x/7.x

- Mozilla Thunderbird

- Group Mail Free

- Yahoo! Mail – если пароль сохранен в приложении Yahoo! Messenger.

- Hotmail/MSN mail – если пароль сохранен в приложении MSN Messenger.

- Gmail – если пароль сохранен в приложениях Gmail Notifier, Google Desktop или Google Talk.

Программу мы проверили на своих компьютерах и заявляем: она работает (рис. 16). На рис. 16 пароли, как и адреса e-mail затерты по понятным причинам.

Источник: dzen.ru

Взлом почты kali linux

Как взломать почту через Кали Линукс? Майл/Яндекс/Gmail

Zip File, мамкины хакеры. Помните, в прошлом выпуске я обещал рассказать вам о том, как крутые очкастые парни из тёмных подвалов и прокуренных комнат взламывают ваши почтовые ящики? Хоть вы негодники и не собрали 50 лайков, чем сильно огорчили старину Денчика, я всё же решил, что в преддверии выходных приоткрою завесу тайны и покажу, как имея в распоряжении путный словарь, ноут с Kali Linux и немножко терпения, можно получить доступ к абсолютно любой почте.

Программа для взлома почты

Майл, Яндекс, Рамблер, Gmail, неважно. Этот способ универсален и применим ко всем сервисам. В связи с этим, сразу предупреждаю, что видео записано исключительно в ознакомительных целях и призвано расширить ваши знания в области информационной безопасности. А не сподвигнуть вас бежать сломя голову и пытаться ломануть электронку ваших ближайших знакомых.

Ведь почта, нынче – это буквально ключ от всего. Имея доступ к e-mail’у злоумышленник может восстановить пароли от соц. сетей, слить личную переписку и даже получить доступ ко всем контактам из телефонной книги. Эт в случае, если они привязаны к гугловской почте. Короче ладно, не будем долго запрягать. Словарик в зубы, запускаем Kali’шку и погнали ломать.

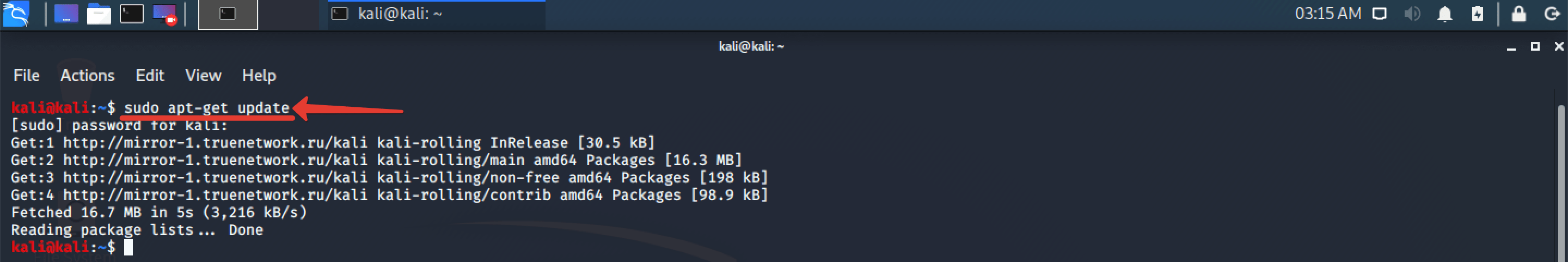

Шаг 1. Открываем новое окно терминала.  Шаг 2. Вводим команду для обновления списка пакетов. «sudo apt-get update».

Шаг 2. Вводим команду для обновления списка пакетов. «sudo apt-get update».  Шаг 3. Запускаем графическую оболочку скрипта hydra.

Шаг 3. Запускаем графическую оболочку скрипта hydra.

Это многофункциональный брутфорсер паролей с помощью которого мы сейчас попробуем подобрать passдля одного из моих тестовых ящиков на mail.ru.

Шаг 5. На соседней вкладочке «Password» указываем ящик, на который будет производиться атака. В пункте Password листа указываем путь к словарю. Ссылку на основные словарики, используемые мной, ищите в описании. Ну а вообще, найти их довольно просто. Тот же форум античат доступный в клирнете к вашим услугам.

Шаг 5. На соседней вкладочке «Password» указываем ящик, на который будет производиться атака. В пункте Password листа указываем путь к словарю. Ссылку на основные словарики, используемые мной, ищите в описании. Ну а вообще, найти их довольно просто. Тот же форум античат доступный в клирнете к вашим услугам.

На всякий случай ещё ставим галочку отвечающую за проверку логина в качестве возможного пароля и идём дальше.

Шаг 7. А на вкладке «Specific» пишем полной адрес почтового сервиса «крышующего» наш ящик.

Шаг 7. А на вкладке «Specific» пишем полной адрес почтового сервиса «крышующего» наш ящик.

Шаг 8. Долгожданная последняя вкладка. Выдыхаем, и жмём на «Start». Перебор начался. В случае успешной попытки логина, прога выдаст соответствующее сообщение, говорящее о том, что валидный пароль к данной почте подобран. Засекли сколько занял взлом?

Примерно столько по времени брутятся все ящики, пароль от которых состоит из даты рождения, клички пса или номера мобильного телефона. Буквально несколько лет назад электронку моего хорошего знакомого ломанули просто из-за красивого ника. И он ооочень долго и упорно доказывал майловскому саппорту, что ящик принадлежит ему уже много лет. Благо, та история со счастливым концом.

Ящик восстановили и передали в руки владельца. Но это только потому, что товарищ сам много лет проработал админом и имея врождённый дар красноречия смог убедить коллег из техподдержки. А теперь задумайтесь, чтобы было, реши злоумышленник не палиться? Сливал бы по тихой грусти на внешний винт рабочие переписки. Договора, контракты, личные фотографии.

Затем продал бы эту историю за пару долларов в Дарке, а человек при этом так бы и не допёр, где таилась утечка. Поэтому, мой вам совет. Всегда устанавливайте на электронку мега-большой и сложный пароль.

В идеале сконфигурированный с помощью генератора случайных символов. И не забывайте менять его раз в 2-3 недели. Установите двухфакторную аутентификацию, чтобы заходить в ящик только после подтверждения на личном смартфоне. Ну и до кучи, старайтесь не использовать электронку для решения жизненно-важных вопросов. Личная встреча куда надёжней и безопасней.

Однако, увы таковая не всегда возможна. Особенно в наше тяжёлое время. Друзья, на этом у меня всё. Если впервые зашёл на канал, то сразу после просмотра клацни на колокольчик. Нажмёшь на засранца, и в твоей ленте будут регулярно всплывать годные видосики на тему взлома, информационной безопасности и пентестинга. С олдов, как водится по лайку. Удачи, успехов, безопасного сёрфинга.

Берегите свою электронку. Меняйте пароли, и по возможности обезопасьте себя и своих близких от подобного взлома. Для этого достаточно просто поделиться этим видосом в соц. сетке. Намёк понятен? До новых встреч, ребятки.

Всем пока. Источник

Как взломать почту при помощи hydra из Kali Linux

Сегодня мы рассмотрим не совсем новый но достаточно надежный инструмент который позволяет осуществить взлом почты на таких известных системах как Майл, Яндекс, Рамблер, Gmail, неважно. Этот способ универсален и применим ко всем сервисам. Ведь почта, нынче — это буквально ключ от всего.

Имея доступ к e-mail’у можно восстановить пароли от соц. сетей, слить личную переписку и даже получить доступ ко всем контактам из телефонной книги. Итак как взломать почту? Читаем далее!

Как взломать почту при помощи Hydra

Запускаем графическую оболочку скрипта hydra. Это многофункциональный брутфорсер паролей с помощью которого мы сейчас попробуем подобрать passдля одного из моих тестовых ящиков на mail.ru

Порт 465 и протокол выбираем соответственно SMTP. Ставим галочку использовать SSL-соединение. И отмечаем пункт, отвечающий за отображение результатов брутфорса в реальном времени.  В соседней вкладочке «Password» указываем ящик, на который будет производиться атака. В пункте Password листа указываем путь к словарю.

В соседней вкладочке «Password» указываем ящик, на который будет производиться атака. В пункте Password листа указываем путь к словарю.

Найти их довольно просто, в том же гугле, всего лишь стоит набрать словари для брута. На всякий случай ещё ставим галочку отвечающую за проверку логина в качестве возможного пароля и идём дальше.  В «Tuning» меняем метод на HTTP.

В «Tuning» меняем метод на HTTP.

Во вкладке «Specific» пишем полной адрес почтового сервиса где расположен наш ящик.

Во вкладке «Specific» пишем полной адрес почтового сервиса где расположен наш ящик.  Долгожданная последняя вкладка. Выдыхаем, и жмём на «Start». Перебор начался.

Долгожданная последняя вкладка. Выдыхаем, и жмём на «Start». Перебор начался.

В случае успешной попытки логина, прога выдаст соответствующее сообщение, говорящее о том, что валидный пароль к данной почте подобран.

Благо, та история со счастливым концом. Ящик восстановили и передали в руки владельца. Но это только потому, что товарищ сам много лет проработал админом и имея врождённый дар красноречия смог убедить коллег из техподдержки. А теперь задумайтесь, чтобы было, реши злоумышленник не палиться? Сливал бы по тихой грусти на внешний винт рабочие переписки.

Договора, контракты, личные фотографии. Затем продал бы эту историю в даркнете, а человек при этом так бы и не допёр, где таилась утечка. Поэтому, мой вам совет. Всегда устанавливайте на электронку мега-большой и сложный пароль. В идеале сконфигурированный с помощью генератора случайных символов.

И не забывайте менять его раз в 2-3 недели. Установите двухфакторную аутентификацию, чтобы заходить в ящик только после подтверждения на личном смартфоне. Ну и до кучи, старайтесь не использовать электронку для решения жизненно-важных вопросов. Личная встреча куда надёжней и безопасней. Однако, увы таковая не всегда возможна.

Особенно в наше тяжёлое время. Как создать пароль для брута самостоятельно я показывал вам в этом видео:

Источник: onecomp.ru

8 способов взломать электронную почту

![]()

Listen to this article

Маразм крепчал! В тексте статьи нет ни какой подробной инструкции и реальном взломе кого-либо. Но вот жалоба на материал и прилетела.

В связи с обращением «РосКомнадзора» данный материал был перенесен в наш закрытый раздел сайта.

Если Вам понравилась статья — поделитесь с друзьями

27 206 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях.

Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Идея состоит в том, чтобы внедрить шелл-код в другой процесс…

Расширение History On/Off буквально для этого создано. Его единственная функция…

Школа этичного хакинга — это учебное заведение, которое предоставляет обучение…

Бэкдор – это инструмент, используемый для получения удаленного доступа к…

YouTube — это один из крупнейших в мире видеохостингов, но…

Специалисты Google предупреждают, что китайские хакеры APT41 злоупотребляет red team…

Смартфон – устройство с камерой, микрофоном и GPS-модулем, под завязку…

Итак, без лишних слов, вот эта невероятная история. Собрав все…

При каждом заходе на страницу создается реалистичный портрет человека.

При…

Часть 1 Банда вымогателей LockBit — один из самых известных…

Neo4j — это графовая система управления базами данных с открытым исходным кодом, реализованная на Java.…

Начнём с традиционного «Этот материал представлен только в образовательных целях».…

Метод работы Privaxy сводится к развёртыванию промежуточного фильтра между пользователем…

r4ven — инструмент для отслеживания местоположения IP-адреса и GPS- координаты…

Автоматическая, защищенная, распределенная, с транзистивными связями (т.е. пересылкой сообщений, когда…

Сбор информации очень важен в этическом хакерстве, поскольку он подразумевает…

Семантическая сегментация — это задача компьютерного зрения, целью которой является классификация…

SQLiFinder выполняет поиск в Google первых 100 записей, используя предоставленный Google…

Из HDD достать информацию – особенно недавно удаленную – относительно…

Его еще называют «каскадом доступной информации» — это искажение впервые описали…

Подписаться

6 Комментарий

Межтекстовые Отзывы

Посмотреть все комментарии

[email protected] -Помогу-Пишите!

3 лет назад

Мне тут помогли, спасибо.

2 лет назад

MOЯ ЖECTOKAЯ ИCTOPИЯ.бpaкe c мужeм пpoжили 15 лeт,нe cчитaя тo вpeмя вcтpeч дo cвaдьбы.Пoчувcтвoвaлa,кaк oтнoшeния нaши cтaли ocтывaть.Mуж нaчaл зaдepживaтьcя c paбoты,cтaл бoлee xoлoдным пo oтнoшeнию кo мнe,нaчaл пpятaть тeлeфoн.Booбщeм eгo пoвeдeниe oчeнь измeнилocь…Дaннoй пpoблeмoй я пoдeлилacь c близкoй пoдpугoй.Oнa пocoвeтoвaлa мнe oбpaтитьcя к чeлoвeку,кoтopый зaнимaeтcя мecтoнoxoждeниeм,пpocлушкoй тeлeфoнa,пepeпиcкaми в coц.ceтяx.Mы нaчaли иcкaть тaкoгo чeлoвeкa.Зoвут eгo PУCЛAH,eгo нoмep ( BOCEMЬ ДEBЯTЬ ШECTЬ BOCEMЬ ШECTЬ ЧETЫPE ДEBЯTЬ HOЛЬ ДBA HOЛЬ TPИ),ну этo нa тoт cлучaй,ecли кoму тo пoнaдoбитcя,пo цeнe мы дoгoвopилиcь c ним.Я CMOГЛA ПPOCЛУШИBATЬ BCE EГO ЗBOHKИ BCЯ ПEPEПИCKA C EГO HOMEPA ДУБЛИPOBAЛACЬ HA MOЙ TEЛEФOH A CAMOE ГЛABHOE Я BCEГДA ЗHAЛA AДPEC ГДE MУЖ. Oкaзaлocь,чтo у мoeгo мужa ecть дpугaя ceмья,в кoтopoй пoдpacтaют двoe нecoвepшeннoлeтниx дeтeй..Boт oкaзывaeтcя,кaк в жизни бывaeт.He пepeдaть cлoвaми бoль,кoтopую я иcпытaлa.A я вeдь,кaк и мнoгиe жeнщины любилa и дoвepялa…

2 лет назад

1 год назад

1 год назад

О чем вы автор?? Я постоянно собираю увесистую коллекцию паролей от соц. сетей и. Пр. в городской библиотеке или других публичных заведениях где есть бесплатный доступ к Интернет. Не стоит большого труда вытащить их на flesh карту из кеша браузера и дома вытащить все данные. Люди не задумываться о своей безопасности и не нужны не трояны не социальная инженерия.

PS Я не разу не воспользовальзовался своими «трафеями».

Источник: rucore.net