Эволюция экосистемы решений UserGate SUMMA

Импортозамещение, без сомнения, стало одним из главных трендов 2022 г. Однако факт локализации разработки в России сам по себе не гарантирует ни качество системы, ни развитие функциональности, ни положительные отзывы со стороны заказчиков. В основе успешных систем защиты должны лежать фундаментальные принципы. В этой статье речь пойдет о том, на каких именно принципах базируются продукты UserGate.

Сами по себе продукты не решают комплексных задач обеспечения безопасности. Если просто установить и настроить NGFW, безопасность автоматически не появится: необходима экосистема продуктов, которая позволит с помощью комбинаций разнообразных решений реализовывать современные концепции сетевой безопасности.

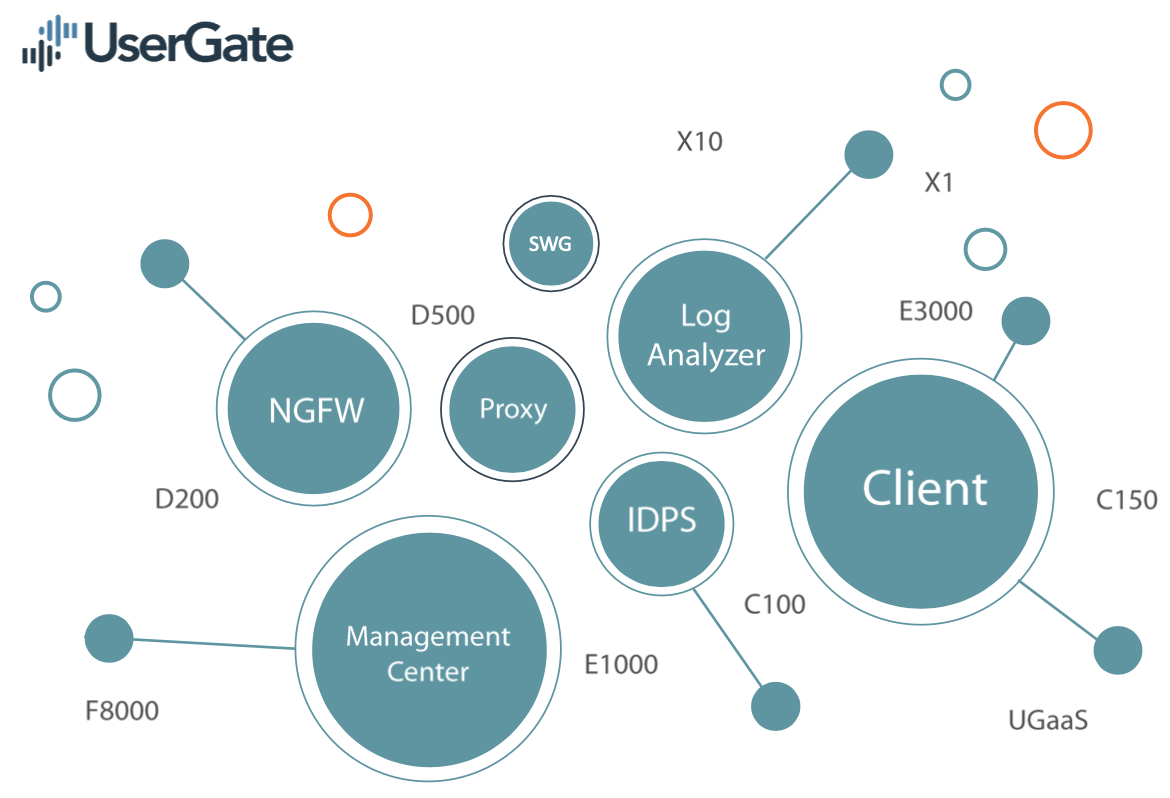

За последние годы у UserGate появились продукты, которые сформировали экосистему UserGate SUMMA. В нее, кроме UserGate NGFW, входит: решение по поиску, глубокому анализу и реагированию на инциденты безопасности UserGate Log Analyzer; программный комплекс для безопасности конечных пользователей UserGate Client; модуль обнаружения и предотвращения вторжений (СОВ/IDPS); централизованное решение для управления экосистемой безопасности корпоративного уровня UserGate Management Center. Комплексно отвечая на потребности заказчиков, мы постоянно расширяем нашу линейку. В ближайшем будущем в рамках SUMMA ожидается релиз UserGate DCFW (Data Center Firewall) – высокоскоростного межсетевого экрана нового поколения, предназначенного для обработки больших объемов трафика, и модуля WAF UserGate для защиты веб-приложений.

Настройка Usergate — учет интернет трафика в локальной сети

Центром экосистемы SUMMA является UserGate NGFW. За годы работы над ним мы накопили технологии, которые уже делают наш файрвол, возможно, лучшим в стране. И мы планируем сделать UserGate NGFW лучшим в мире.

Четыре примера прорывных улучшений UserGate NGFW

Фазовый обход правил

Традиционная схема проверки сетевых пакетов на множестве правил предполагает пошаговую проработку каждого правила. В нашей практике мы увидели то, что пользователи иногда создают огромное количество правил, и это начинает сказываться на быстродействии файрвола.

Поэтому мы применяем свою технологию проверки правил: в первую очередь проводится по критериям срабатывания правил, а лишь затем по тем правилам, которые учитывают актуальные критерии. За этим вроде бы простым решением стоит серьезная математика. И теперь для UserGate NGFW практически неважно, какое количество правил предусмотрено вами в фильтрации: обработка происходит намного быстрее.

UserGate не мешает легитимному трафику

Традиционный подход прокси-сервера к обработке трафика предполагает процесс дублирования установки сессии, то есть прокси-сервер сначала принимает на себя соединение от источника, а затем инициирует соединение с адресатом. Это создает проблему со скоростью прохождения трафика.

Фильтрация во встроенном прокси-сервере UserGate работает по-другому: наши технологии позволяют контролировать соединения, не дублируя запросы. Мы смотрим и контролируем, но не вносим задержки в трафик. Это позволяет инспектировать трафик очень быстро и качественно, и, что важно, обеспечивать максимальную видимость происходящего в этом сетевом соединении.

Что такое UserGate Client?

Быстрая авторизация пользователей

В нашей практике встречаются случаи, когда в домене заказчика заведено очень большое количество пользователей. Традиционный подход к авторизации каждого пакета нагружал контроллер огромным количеством запросов, практически парализуя его работу.

Просто отказаться от авторизации пользователей невозможно, ведь это сразу скажется на видимости происходящего в сети, и часть событий безопасности окажется недоступной для мониторинга и анализа.

Технологии UserGate позволяют проводить авторизацию более эффективно, в результате домен заказчика может поддерживать огромное количество пользователей без потери производительности.

SSL-инспекция трафика

Практически в любой сети движется зашифрованный трафик, и если вы не знаете, что в нем содержится, то только потому, что ваше устройство с этим не справляется. Вы можете пропустить признаки уже осуществляемой атаки или еще только вредоносной нагрузки, которая направляется к вашим пользователям.

UserGate NGFW поможет с этим справиться, потому что он умеет дешифровать трафик. Для инспекции зашифрованного трафика UserGate использует не потенциально уязвимый Open SSL, а собственную библиотеку по работе с SSL-трафиком. Библиотека позволяет дешифровывать протокол TLS 1.3 (причем разработчики UserGate это сделали одними из первых в мире) и TLS ГОСТ. UserGate NGFW дешифрует почти 100% трафика, что позволяет повысить прозрачность картины происходящего с сетевым трафиком.

Экспертиза UserGate

Если вы покупаете какой-то продукт по обеспечению безопасности, но в нем ничего не обновляется и отсутствует список сигнатур, то в нем нет признаков экспертизы разработчика. Между тем, экспертиза – это восемьдесят процентов успеха хорошего ИБ-продукта. Именно поэтому своя экспертиза – это важный элемент экосистемы UserGate SUMMA, позволяющий заказчикам использовать компетенции наших специалистов.

UserGate снижает зависимость от Open Source

Мы принципиально отказываемся от Open Source. Важно понимать, что продукты и проекты с открытым кодом редко могут удовлетворить запросы Enterprise-заказчиков и являются всего лишь временным решением. Безусловно, даже именитые мировые производители используют Open Source, о чем открыто говорят на своих ресурсах.

Но в списке заимствований вы не встретите готовые продукты, такие как Suricata, Squid или pfSense/OPNSense. Такой подход позволяет нам реализовывать сложные проекты для очень непростых заказчиков. Мы постоянно сталкивались с уникальными задачами, и полное владение своим кодом является залогом их успешного решения.

Свое ПО дает нам также возможность контролировать все обновления. Это защищает нас от потенциальных угроз со стороны сообществ Open Source, в которые могут проникнуть злонамеренные контрибьюторы, обогатив код закладками.

Регулярное обновление продуктовых линеек

У UserGate своя программная платформа, и мы шаг за шагом переводим все решения на собственную аппаратную архитектуру. Это дает нам возможность конструировать и расширять продуктовую линейку под самые разные задачи и условия.

Линейки наших продуктов обозначаются латинскими буквами:

- C – для малого бизнеса, филиалов, POS-систем, школ, Wi-Fi-точек;

- D – для среднего бизнеса, образования, медицины, государственных структур и крупных филиалов;

- E – для больших корпоративных сетей и интернет-провайдеров;

- F – для крупных корпоративных сетей и дата-центров;

- X – для промышленных и транспортных объектов на открытом воздухе.

В 2022 г. мы выпустили платформу C150, существенно более мощную и производительную, чем С100. Мы сделали Х10 для работы в промышленных сетях с АСУ ТП. А в наших ближайших планах – платформа-мечта под кодовыми буквами FG.

Собственная микроэлектроника

Для решений нашего класса важно использовать процессор не общего назначения, а специализированный сетевой, который будет полностью адаптирован под наши задачи.

В декабре 2021 г. мы завершили разработку сразу четырех процессоров:

- криптопроцессор для использования в VPN (AES 128/192//256 SHA1/SHA2);

- сетевой процессор для NGFW;

- контентный процессор для L7 (регулярные выражения);

- контентный процессор для IDPS (регулярные выражения).

Следующая проблема, которую нам предстоит решить, – производство процессоров.

Инновационные разработки

С 2020 г., в том числе при поддержке Фонда «Сколково», ведется разработка высокопроизводительного программно-аппаратного комплекса с поддержкой функциональности ИИ. Проект носит кодовое название UserGate Security Gateway.

В настоящее время хакерское сообщество взяло на вооружение механизмы автоматизации атак и начало применять инструменты машинного обучения и искусственного интеллекта для проникновения в инфраструктуру и дальнейшего развития своих атак. Использование подобных инструментов снижает стоимость атаки, в итоге под ударом оказываются даже малые и средние предприятия.

Программно-аппаратный комплекс UserGate Security Gateway – это универсальный шлюз безопасности класса NGFW, ориентированный на применение в корпоративных сетях малого и среднего размера, ритейле и компаниях с развитой филиальной сетью. Заложенные в основу UserGate Security Gateway инструменты машинного обучения, искусственного интеллекта и аппаратного ускорения смогут повысить уровень защиты от автоматизированных атак и киберугроз, инициируемых киберпреступниками, в том числе с применением алгоритмов искусственного интеллекта, а также других современных технологий. Аппаратные ускорители использованы для повышения производительности работы межсетевого экрана, системы обнаружения вторжений и реализации механизмов ML, в частности генетических алгоритмов, и ИИ непосредственно на уровне программно-аппаратного комплекса.

Высокую производительность обеспечивает совмещение программной архитектуры и инструментов аппаратного ускорения. Пропускная способность UserGate Security Gateway в режиме межсетевого экрана доходит 60 Гбит/с, что позволяет сократить стоимость защищаемого мегабита трафика до $1 (TCO/Mbps).

Пропускная способность в режиме системы обнаружения вторжений с использованием инструментария AI IDPS (Artificial Intelligence Intrusion Detection and Prevention System) – до 20 Гбит/с. Эта функциональность позволит повысить вероятность обнаружения угроз, для которых лаборатории еще не подготовили сигнатуры.

Планируемый рост вероятности – 10-15%, на основании сравнения тестовых трафиков с выключенным и включенным функционалом AI IDPS. Для организаций со строгой политикой информационной безопасности будет актуальна реализация механизмов выявления аномалий трафика с помощью инструментов искусственного интеллекта и генетических алгоритмов без передачи трафика за периметр клиента. Этот подход позволяет повысить защищенность на 10-15%, не нарушая политики безопасности. Реализация механизма автоматического формирования правил фильтрации с помощью машинного обучения позволяет сократить срок формирования индивидуальных правил до двух месяцев.

Заключение

Заказчику не нужен просто ИБ-продукт, ему необходимо решение конкретных задач. UserGate SUMMA в совокупности дает синэргетический эффект, когда продукты и решения, платформы и технологии объединены и слаженно работают в рамках различных концепций безопасности. SUMMA, которая для UserGate является не только технологическим, но и философским подходом, важна и с точки зрения работы с партнерами и заказчиками, и с точки зрения дальнейшего развития технологий и продуктов UserGate.

Источник: www.itsec.ru

Как защитить облачную инфраструктуру — рассказываем на примере межсетевого экрана нового поколения UserGate в облаке Cloud

В условиях санкций многие зарубежные вендоры покинули российский рынок или ограничили свою деятельность. В то же время выросло число кибератак на бизнес-инфраструктуру. В таком контексте встает вопрос импортозамещения иностранных решений, направленных на защиту корпоративных приложений и сервисов.

В большинстве случаев первым рубежом защиты от внешних кибератак является периметровый межсетевой экран, поэтому стоит уделить особое внимание выбору этого решения. Учитывая современные реалии в виде многообразия векторов атак на информационные ресурсы, следует рассматривать комплексный подход и не ограничиваться лишь функциональностью классического межсетевого экрана.

Заместить зарубежные решения можно двумя способами:

1. Самостоятельно с помощью open source продуктов, таких как OPNsense, pfSense или IPFire. Однако их реализация подразумевает самостоятельную настройку и их эксплуатацию в отсутствие службы поддержки, а это может быть критичным при возникновении технических проблем. Если в ходе настройки или эксплуатации возникают какие-либо сложности, искать помощи приходится на тематических форумах или расспрашивать участников открытого сообщества. Далеко не каждый бизнес обладает штатом экспертов и специалистами для развертки подобных систем, поэтому компании часто привлекают консультантов.

2. В рамках комплексного подхода по обеспечению информационной безопасности силами одного поставщика, который предоставит техническую поддержку и консультации по настройке, а также предложит дополнительные сервисы в рамках собственной экосистемы.

Если рассматривать ситуацию под таким углом, то имеет смысл обратиться к решениям российских вендоров.

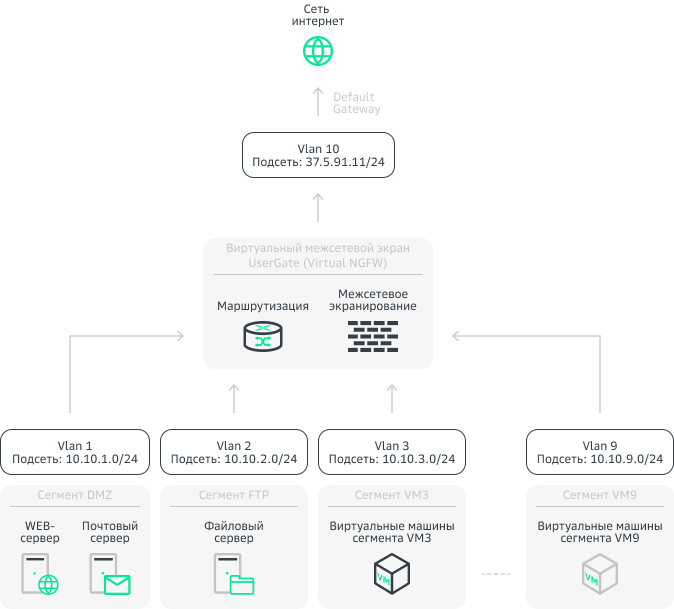

Для чего нужны NGFW в облаке

Облачная инфраструктура имеет встроенные средства межсетевого экрана, реализующие функции контроля внешних и внутренних информационных потоков в клиентском тенанте. Но таких возможностей недостаточно для современной сетевой защиты инфраструктуры.

В качестве одного из вариантов ее реализации возможна установка аппаратного NGFW, но это далеко не всегда целесообразно с точки зрения затрат на закупку, внедрение и сопровождение такого решения. Оптимальным вариантом защиты облачной инфраструктуры является применение виртуального NGFW. Решением может стать виртуальный межсетевой экран нового поколения (NGFW) UserGate. Он легко настраивается и гибко масштабируется, а также имеет сертификацию ФСТЭК. Сегодня поговорим о наиболее распространенных функциональных сценариях, в которых пригодится сервис.

Контроль соединений внутри тенанта

Классические межсетевые экраны работают со статическими списками контроля доступа, когда системный администратор вручную указывает IP-адреса, с которыми приложение может или не может устанавливать соединение. NGFW позволяет решать дополнительные задачи на уровне межсетевого экрана — блокировать доступ к потенциально опасным сайтам, выявлять и предотвращать сетевые атаки.

NGFW UserGate также работает с протоколами RIP, OSPF, BGP и мультикаст-трафиком.

Обмен данными в UserGate возможен только при наличии разрешающих правил. Они могут учитывать:

- IP-адреса, подсети источника сетевого трафика;

- принадлежность хостов к пользователям Active Directory;

- тип взаимодействующих приложений;

- произвольные временные интервалы — например, разрешать движение трафика исключительно в дневное время.

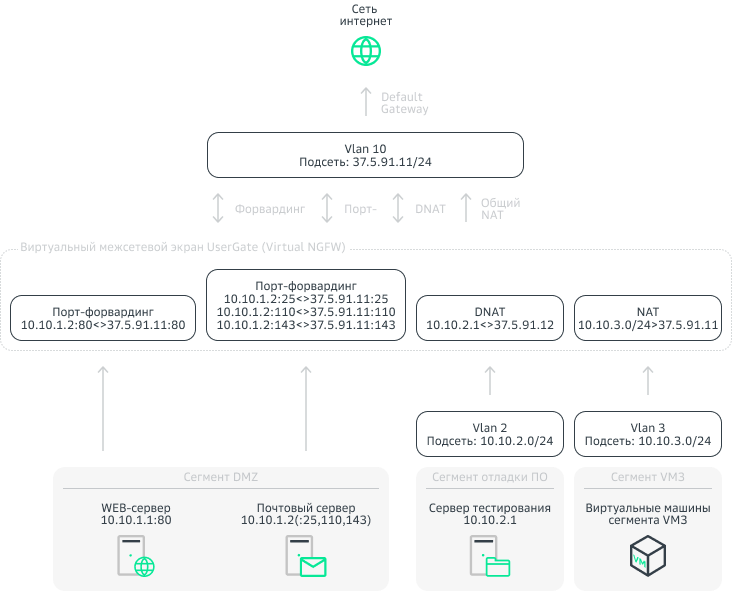

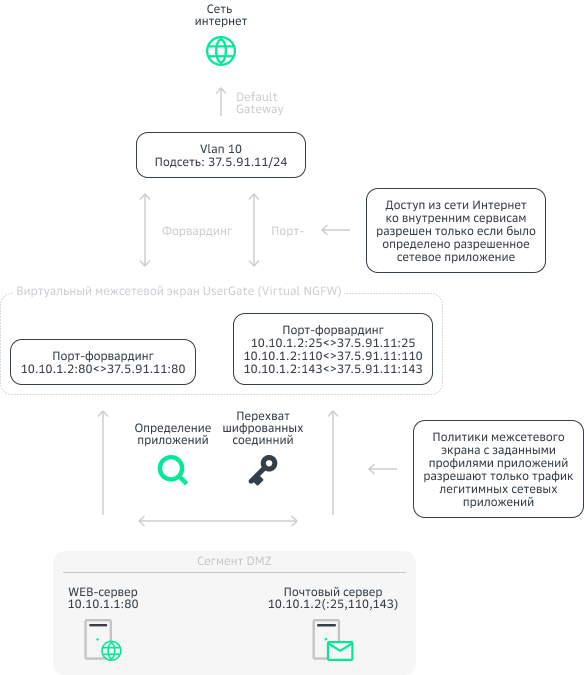

Шлюз доступа в интернет

Большинство NGFW поддерживает несколько вариантов преобразования адресов. В случае с UserGate — это NAT, DNAT и PAT, а также маршрутизация на основе политик (policy-based routing) и транслирование подсетей (network mapping).

- NAT позволяет организовать выход в интернет для внутренних хостов тенанта, транслируя все сетевые подключения в единый внешний адрес.

- DNAT меняет адрес и порт назначения пакетов. Его используют для перенаправления запросов из интернета на приватный IP-адрес частной сети.

- PAT позволяет транслировать только определенные сетевые порты. Такой подход часто применяют для публикации почтовых серверов. Переадресация портов считается самым безопасным и экономичным методом преобразования адресов.

- Policy-based routing применяют при наличии нескольких сетевых интерфейсов. Типовой вариант — перенаправление пакетов на резервный канал провайдера во время обслуживания оборудования или миграции топологии локальной вычислительной сети.

- Network mapping позволяет подменять адреса целых подсетей. По аналогии с предыдущим типом трансляции адресов, его применяют при перенастройке сетевой инфраструктуры, когда её топология содержит пересекающиеся адресные пространства.

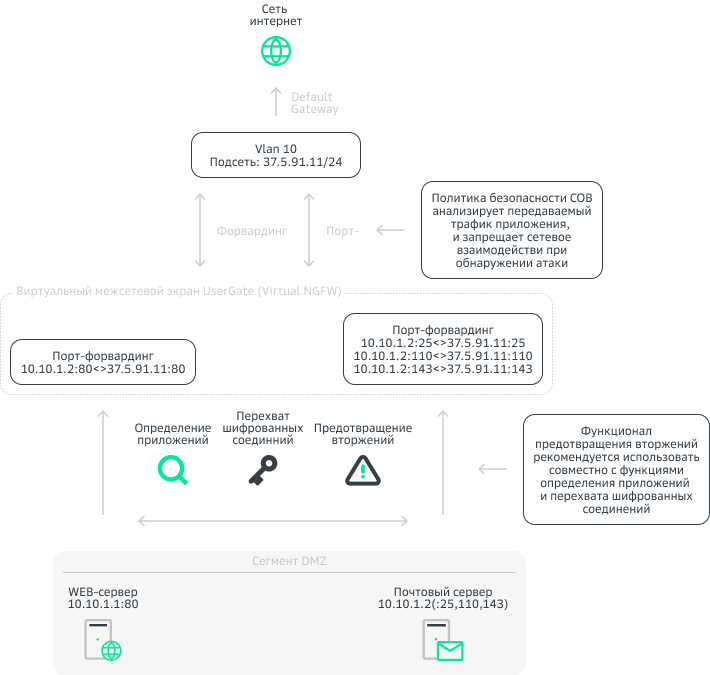

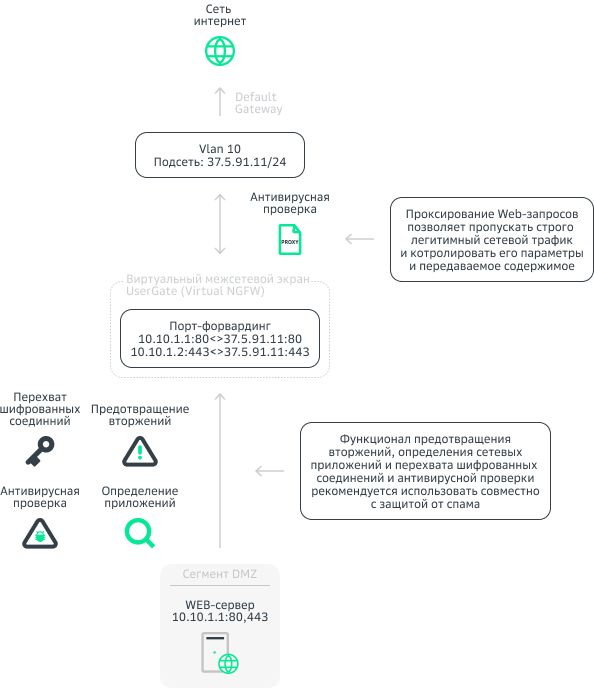

Предотвращение вторжений (IPS/IDS)

Системы NGFW идентифицируют кибератаки на инфраструктуру по специальным сигнатурам. UserGate распознает 10 тысяч различных сетевых атак. Все сигнатуры разделены на группы по уровню угрозы и классам уязвимостей. С их помощью администратор формирует профили системы обнаружения вторжений (СОВ). Впоследствии эти профили можно применять в политиках безопасности для настройки защиты определённых сервисов.

По умолчанию системы обнаружения вторжений не умеют отражать атаки по HTTPS, SSH или SMTPS. В UserGate это ограничение можно обойти — достаточно настроить профиль инспектирования SSL и импортировать корневой SSL-сертификат на всех хостах виртуальной инфраструктуры.

Контроль сетевых приложений

С помощью NGFW администратор может запретить работу тех или иных приложений без блокировки портов. UserGate определяет более 1,7 тысяч программ и объединяет их в группы по уровню угрозы — от очень низкого до очень высокого. Каждая группа разбита на категории по функциональной принадлежности — games, tunneling, email, remote access, business и другие. Сами категории дополнительно разделены по технологиям межсетевого взаимодействия — одноранговая сеть, клиент-сервер и так далее.

NGFW сможет идентифицировать приложение, даже если задействован шифрованный протокол. Для этого необходимо настроить функцию инспектирования SSL, однако стоит помнить о двух нюансах.

- Для каждого опубликованного приложения должно действовать свое правило перехвата SSL-трафика — обязательно с выделенным SSL-сертификатом от глобального центра сертификации.

- Следует запрещать только нежелательные и вредоносные группы приложений — удалённый доступ, игры, майнинг. Остальные приложения должны быть разрешены. Однако их межсетевое взаимодействие всё же следует ограничить — открыть работу лишь по определенному типу трафика или порту.

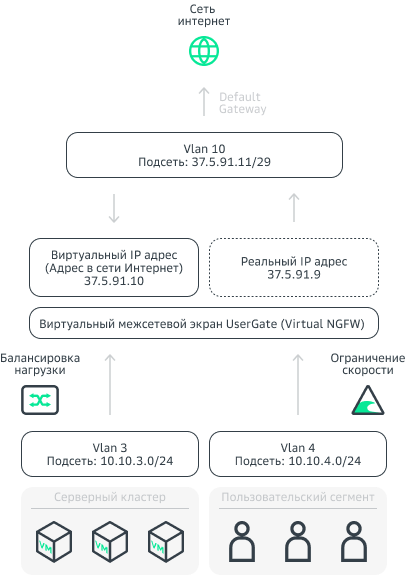

Балансировка и ограничение трафика

NGFW может ограничить производительность сети для пользователей, хостов и приложений. Например, чтобы снизить объемы видеотрафика и высвободить ресурсы под VPN-туннели.

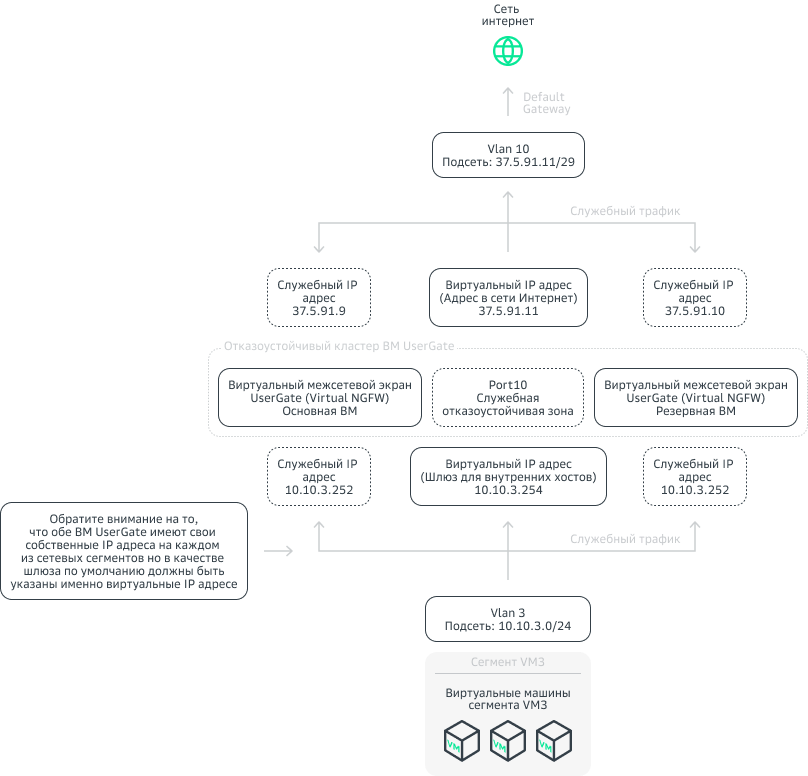

Отказоустойчивое исполнение

Две виртуальные машины NGFW можно объединить в логическую сущность. Тогда они будут резервировать друг друга.

Система UserGate поддерживает эту функциональность, но для этого необходима дополнительная лицензия. После этого можно строить кластер отказоустойчивости из двух узлов. У него есть два режима — «горячий» резерв и «распределение нагрузки». В первом случае виртуальные машины работают по принципу разделения ролей.

Один из серверов играет роль мастер-узла для обработки трафика, а другие выступают в качестве резервного. В случае выхода из строя активной виртуальной машины её задачи принимает на себя второй узел.

Во втором случае обе виртуальные машины передают и валидируют трафик, что повышает производительность NGFW. Для балансировки сетевых подключений применяется протокол VRRP.

Объединяя виртуальные машины UserGate в кластер, важно учитывать два момента:

- Обмен служебной информацией между участниками кластера должен идти по отдельному интерфейсу в выделенной сетевой зоне.

- IP-подсети резервируют до трёх IP-адресов в каждой зоне: собственные адреса интерфейсов участников кластера, а также новый виртуальный IP-адрес, выполняющий роль шлюза по умолчанию для конечных хостов.

Сертифицированное исполнение NGFW

Системы NGFW — один из ключевых компонентов при настройке средств защиты конфиденциальной информации. Требования к подобным системам прописаны в документации ФСТЭК. Если говорить о системе UserGate, то она имеет сертификат ФСТЭК №3905 на «Универсальный шлюз безопасности «UserGate UTM»». Документ подтверждает, что NGFW надежно защищает от несанкционированного доступа к информации, не являющейся гостайной. Решение может использоваться в составе автоматизированных систем до класса защищенности 1Г и информационных системах персональных данных и государственных информационных системах до 1 класса (уровня) защищенности включительно.

Настройка удаленного доступа в тенант

С помощью NGFW можно настроить безопасное удаленное подключение к системам в облаке. Для удаленного доступа пользователей в тенант используется протокол L2TP. UserGate реализует VPN-подключение по топологии типа «звезда». VPN-подключения агрегирует центральная ВМ UserGate, настроенная на основном виртуальном дата-центре, через которую проходит зашифрованный сетевой трафик.

Протокол L2TP упрощает конфигурацию VPN на удалённых клиентских ВМ UserGate. При этом UserGate позволяет установить защищенное соединение между маршрутизаторами и файрволами сторонних поставщиков.

Если постоянное VPN-подключение хоста не нужно, можно использовать специальный веб-портал. В панели управления легко настроить права пользователей и открыть доступ только к ограниченному набору возможностей.

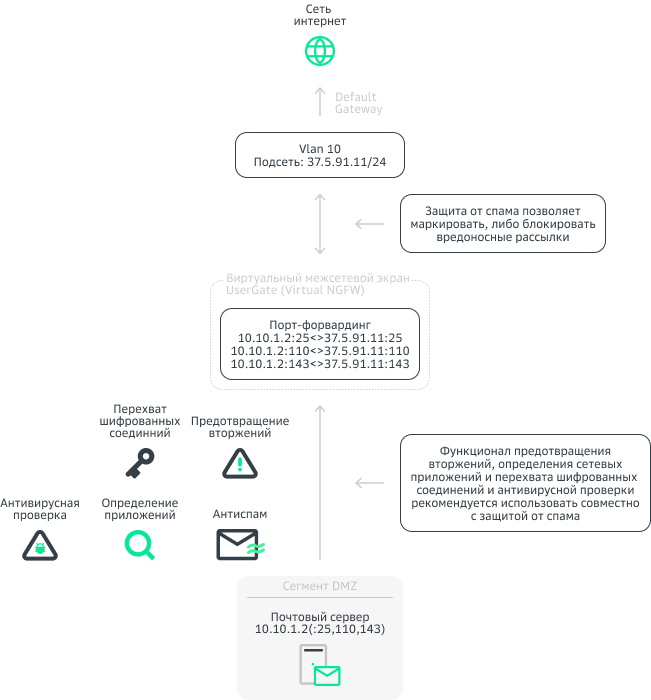

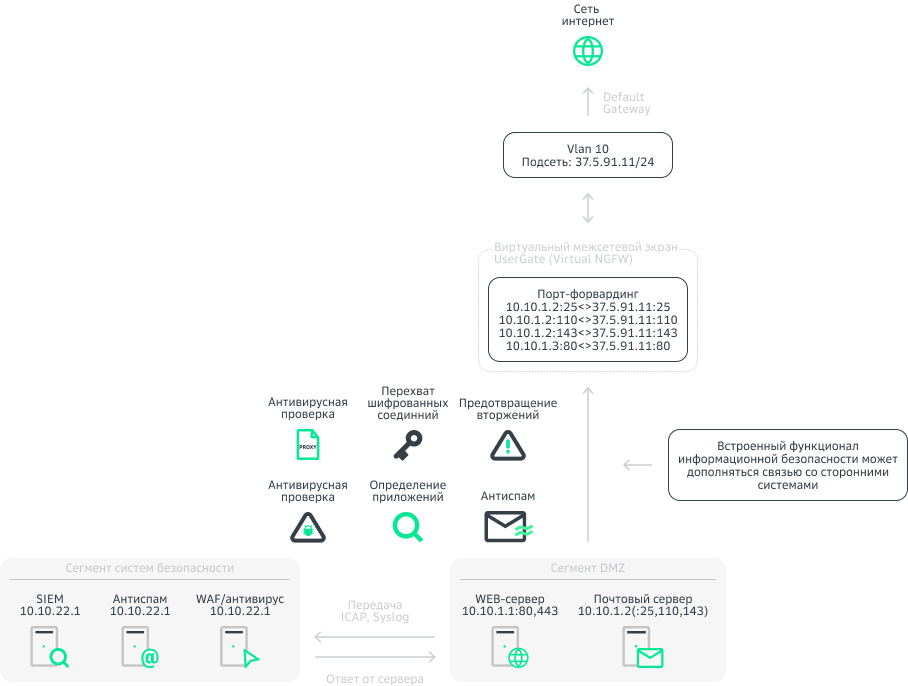

Защите веб-сервера и почтового трафика

Это дополнительная функциональность в UserGate, для которой необходимо приобрести лицензию на модуль Advanced Threat Protection (ATP). Защита веб-серверов реализована при помощи реверсивного прокси с контролем трафика и антивирусными проверками.

UserGate также предлагает антиспам-модуль для защиты трафика почтовых серверов. Решение позволяет маркировать письма специальными метками, указывающими на потенциальную опасность отправления. Система сразу блокирует письма, которые пересылаются на заведомо вредоносные адреса, запрещённые DNSBL-фильтрами.

Для работы антиспам системы также необходимы лицензии модулей Mail Security (MS) и Stream Antivirus (AV).

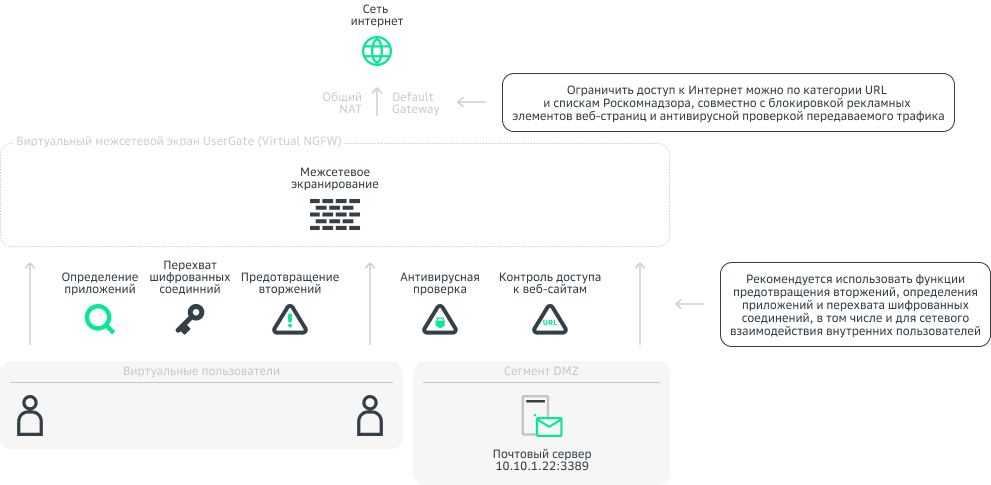

Доступ пользователей в Интернет

В большинстве случаев NGFW системы позволяют контролировать доступ сотрудников в Интернет, блокировать загрузку вредоносного и нежелательного контента. Например, UserGate обеспечивает аутентификацию пользователей и поддерживает внешние источники учетных записей — LDAP-сервер, Radius, TACACS+, Kerberos, SAML. Система также контролирует доступ к веб-ресурсам с помощью специализированных списков, категорий и морфологических словарей.

UserGate также позволяет настраивать группы сайтов, разделенные по тематическим категориям URL. Доступ к каждой из них можно ограничить для заданных сетевых зон, хостов или пользователей. Помимо этого, наш NGFW работает с ресурсами, входящими в списки Роскомнадзора. Также UserGate блокирует рекламу, приложения соцсетей и реализует безопасный поиск за счет антивирусных проверок сетевого трафика.

Контроль доступа производится не только по принадлежности сайта к заданной категории, но и по его текстовому наполнению. Морфологические словари позволяют категорировать даже ранее неизвестные (либо скомпрометированные) сайты.

Соответствующая функциональность настраивается при помощи политик безопасности. Но для антиспама и антивирусных проверок необходимы дополнительные лицензии — Advanced Threat Protection (ATP).

Как всем этим управлять

Управлять распределенной инфраструктурой с несколькими виртуальными машинами UserGate можно с помощью специальных инструментов — UserGate Management Center (UGMC) и UserGate Log Analyzer (LogAn).

UserGate Management Center предоставляет собой единый центр управления. Администратор может выполнять мониторинг виртуальных машин UserGate, управлять их настройками, применять политики. В целом работа с UGMC упрощает работу с несколькими NGFW в облаке провайдера.

UserGate Log Analyzer — это вспомогательная система сбора и анализа событий NGFW. Она позволяет просматривать системные сообщения виртуальных машин UserGate в единой информационной консоли. В то же время LogAn уменьшает нагрузку на шлюзы UserGate, перекладывая обработку журналов, создание отчетов и хранение данных событий на внешний сервер. В итоге NGFW быстрее фильтрует сетевой трафик.

LogAn формирует ежедневные информационные отчеты о событиях безопасности для ретроспективного анализа, в том числе со сторонних устройств при помощи протокола SNMP. Глубина журналирования также возрастает за счет большего размера хранилища.

При необходимости NGFW UserGate можно интегрировать с другими системами кибербезопасности такими, как SIEM, Sandbox, WAF. Например, интеграция с SIEM происходит про помощи отправки Syslog сообщений, а с дополнительными решениями проверки сетевого трафика — за счет перенаправления на них части пакетов протоколом ICAP.

Запросите бесплатную консультацию по вашему проекту

Оставить заявку

Источник: sbercloud.ru

Обзор платформы UserGate

Мы продолжаем цикл статей, посвященных тематике комплексной ИТ- интеграции.

И сегодня мы хотим поговорить об одной из отечественных разработок, которую мы как интеграторы можем предложить нашим заказчикам для решения задачи обеспечения безопасности периметра сети. Особенно это актуально в условиях секционной политики и требований импортозамещения.

Введение санкций стало вызовом, в том числе, для инженеров, которые получили сертификацию, огромную базу знаний по решениям иностранных вендоров, но в какой-то момент были вынуждены оперативно перестроиться на «новую волну», фактически многое начав заново.

На новый уровень пришлось выйти и отечественным разработчикам, чтобы в кратчайшие сроки предложить достойную альтернативу лидерам IT-решений. Сейчас уже можно сказать, что получается у них довольно неплохо. Перейдем к конкретному примеру, а именно -межсетевому экрануUserGate. Кратко рассмотрим, какие задачи он позволяетт нам решать, и какой в него заложен потенциал для развития.

Итак, давайте поговорим о том, что же предлагает UserGate из функционала, и в каких сферах может быть применен.

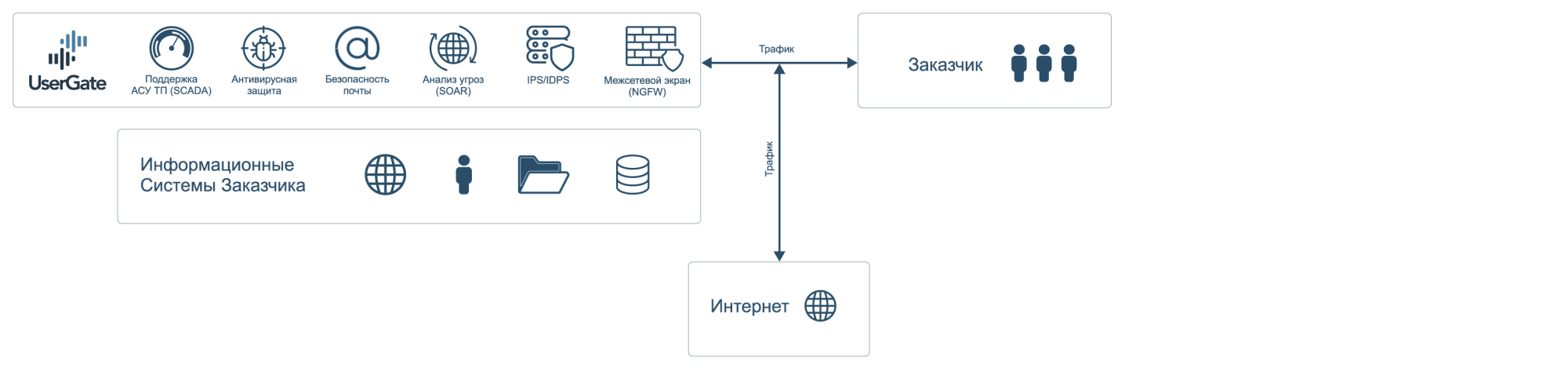

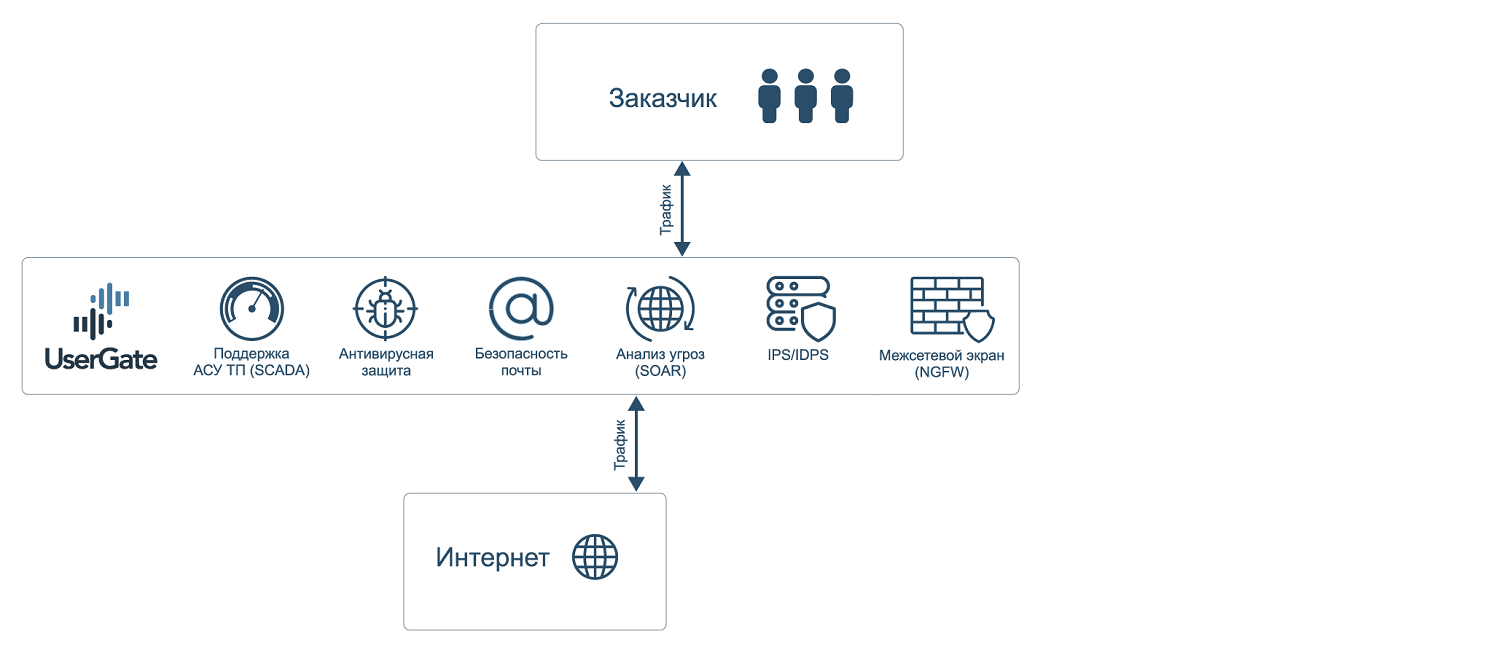

Рисунок 1 – Функционал межсетевых экранов UserGate

Рисунок 2 – Сферы применения межсетевых экранов UserGate

Разработчики очень много времени внимания уделили созданию собственной платформы, которая не опирается на использование чужого исходного кода и сторонних модулей. UserGate работает на базе специально созданной и постоянно поддерживаемой и развивающейся операционной системы UG OS.

По сути, UserGate представляет собой универсальный интернет-шлюз класса Unified Threat Management (единая защита от угроз), объединяющий функционал межсетевого экрана, маршрутизатора, шлюзового антивируса, системы обнаружения и предотвращения вторжений (СОВ), VPN-сервера, системы контентной фильтрации, модуля мониторинга и статистики и многое другое. Продукт позволяет управлять сетью компании, оптимизировать используемый ею трафик и эффективно предотвращать интернет-угрозы.

Рассмотрим подробнее, что может предложить UserGate в плане функционала безопасности сети и защиты от сетевых угроз.

Межсетевое экранирование

Встроенный в UserGate межсетевой экран нового поколения (NGFW — Next Generation Firewall) фильтрует трафик, проходящий через определенные протоколы (например, TCP, UDP, IP), тем самым обеспечивая защиту сети от хакерских атак и разнообразных типов вторжений, основанных на использовании данных протоколов.

Обнаружение и предотвращение вторжений

Система обнаружения и предотвращения вторжений (СОВ) позволяет распознавать вредоносную активность внутри сети. Основной задачей системы является обнаружение, протоколирование и предотвращение угроз в режиме реального времени, а также предоставление отчетов. Администратор может создавать различные СОВ-профили (наборы сигнатур, релевантных для защиты определенных сервисов) и задавать правила СОВ, определяющие действия для выбранного типа трафика, который будет проверяться модулем СОВ в соответствии с назначенными профилями.

Антивирусная проверка трафика

Потоковый антивирус UserGate позволяет обеспечить антивирусную проверку трафика без ущерба для производительности и быстродействия сети. По заявлению вендора модуль использует обширную базу сигнатур, которая постоянно обновляется. В качестве дополнительной защиты можно подключить модуль эвристического анализа.

Проверка почтового трафика

Работа с внешними системами безопасности

Имеется возможность передавать HTTP/HTTPS и почтовый трафик (SMTP, POP3) на внешние серверы ICAP, например, для антивирусной проверки или для анализа передаваемых пользователями данных DLP-системами. Администратор может указать, какой трафик требуется передавать на ICAP, а также настроить работу с фермами серверов.

Управление АСУ ТП

В новой версии платформы появилась возможность настройки автоматизированной системы управления технологическим производством (АСУ ТП) и управления ей. Администратор может контролировать трафик, настроив правила обнаружения, блокировки и журналирования событий. Это позволяет автоматизировать основные операции технологического процесса, сохраняя при этом возможность контроля и вмешательства человека при необходимости.

Настройка политик безопасности при помощи сценариев

UserGate позволяет существенно сократить время между обнаружением атаки и реакцией на нее благодаря автоматизации безопасности при помощи механизма сценариев (SOAR — Security Orchestration, Automation and Response). Эта концепция находится на пике популярности и позволяет администратору создавать сценарии (запускаемые по плану или при обнаружении атаки), где прописываются автоматические действия в ответ на те или иные события. Такой подход обеспечивает гибкую настройку политик безопасности, сокращает участие человека благодаря автоматизации повторяющихся задач, а также дает возможность приоритезировать сценарии для скорейшей реакции на критичные угрозы.

А теперь посмотрим, какие технологии предлагает UserGate для обеспечения решения задач отказоустойчивости и надёжности.

Поддержка кластеризации и отказоустойчивости

UserGate поддерживает 2 типа кластеров: кластер конфигурации, позволяющий задать единые настройки узлам в рамках кластера, и кластер отказоустойчивости, призванный обеспечить бесперебойную работу сети. Кластер отказоустойчивости может работать в двух режимах: Актив-Актив и Актив-Пассив. Оба поддерживают синхронизацию пользовательских сессий, что обеспечивает прозрачное для пользователей переключение трафика с одного узла на другие.

FTP поверх HTTP

Модуль FTP поверх HTTP позволяет обращаться к содержимому FTP-сервера из браузера пользователя.

Поддержка нескольких провайдеров

При подключении системы к нескольким провайдерам UserGate позволяет настроить для каждого из них свой шлюз для обеспечения доступа к интернету. Администратор также может скорректировать балансировку трафика между провайдерами, указав вес каждого шлюза, или указать один из шлюзов как основной с переключением на других провайдеров в случае недоступности основного шлюза.

Управление пропускной способностью

Правила управления пропускной способностью служат для ограничения канала для определенных пользователей, хостов, сервисов или приложений. Кроме всего прочего, в продуктах UserGate реализован довольно широкий функционал маршрутизации трафика и публикации локальных ресурсов.

UserGate позволяет использовать как статическую, так и динамическую маршрутизацию. Динамическая маршрутизация осуществляется по протоколам OSPF и BGP, что делает возможным применение UserGate в сложной маршрутизируемой сети предприятия. Администратор может создавать в системе правила NAT (для предоставления пользователям доступа в интернет), а также правила безопасной публикации внутренних ресурсов в интернет с использованием reverse-прокси для HTTP/HTTPS и DNAT для других протоколов.

В принципе, ничего инновационного, но для того, чтобы инженеры заказчика чувствовали себя относительно спокойно, этих технологий вполне достаточно.

Управление трафиком и контроль доступа в интернет

Если есть доступ в интернет, есть и задача контроля трафика. Еще не так давно большинство корпоративных клиентов было заинтересовано прежде всего в минимизации расходов на доступ в интернет (особенно это касалось небольших фирм) и безопасности (эту задачу давно с успехом решает всевозможное антивирусное ПО). Сегодня все больше внимания уделяется тому, как сотрудники используют Сеть и как сделать так, чтобы их действия не угрожали безопасности бизнес критичных сервисов.

Применение модуля интернет-фильтрации обеспечивает административный контроль за использованием интернета и блокировку посещения потенциально опасных ресурсов, а также, когда это необходимо, сайтов, не связанных с работой. Для анализа безопасности ресурсов, запрашиваемых пользователями, используются репутационные сервисы, MIME-типы контента (фото, видео, тексты и др.), специальные морфологические словари, предоставляемые UserGate, а также черные и белые списки URL.

С помощью Useragent администратор может запретить или разрешить работу с определенным типом браузеров. UserGate предоставляет возможность создавать собственные черные и белые списки, словари, MIME-типы, морфологические словари и Useragent, применяя их к пользователям и группам пользователей.

Даже безопасные сайты могут содержать нежелательные изображения на баннерах, содержимое которых не зависит от владельца ресурса. UserGate решает эту проблему, блокируя баннеры, защищая пользователей от негативного контента. У UserGate, есть, на наш, очень интересная функция инжектирования кода на web-страницы. Она позволяет вставить необходимый код во все web-страницы, которые просматривает пользователь. Далее администратор может получать различные метрики на каждый элемент страницы и при необходимости скрывать различные элементы от показа на web-страницах.

С помощью технологии MITM (Man In The Middle) есть возможность фильтровать не только обычный, но и зашифрованный трафик (протоколы HTTPS, SMTPS, POP3S), подписывая доверенным корневым сертификатом при шифровании после анализа. Система позволяет настроить выборочную проверку трафика, например, не расшифровывать ресурсы категории «Финансы».

UserGate помогает принудительно активировать функцию безопасного поиска для систем Google, Yandex, Yahoo, Bing, Rambler, Ask и портала YouTube. С помощью такой защиты возможно добиться высокой эффективности, например, при фильтрации откликов на запросы по графическому или видеоконтенту. Также можно заблокировать поисковые системы, в которых не реализована функция безопасного поиска. Кроме того, у администраторов есть инструментарий для блокировки игр и приложений в наиболее популярных социальных сетях, при том, что доступ к самим социальным сетям может быть разрешен.

Платформа поддерживает различные механизмы авторизации пользователей: Captive-портал, Kerberos, NTLM, при этом учетные записи могут поступать из различных источников — LDAP, Active directory, FreeIPA, TACACS+, Radius, SAML IDP. Авторизация SAML IDP, Kerberos или NTLM позволяет прозрачно (без запроса имени пользователя и его пароля) подключить пользователей домена Active Directory.

Администратор может настроить правила безопасности, ширину канала, правила межсетевого экранирования, контентной фильтрации и контроля приложений для отдельных пользователей, групп пользователей, а также всех известных или неизвестных пользователей. Дополнительно к этому продукт поддерживает применение правил безопасности к пользователям терминальных служб с помощью специальных агентов (Terminal Services Agents), а также применение агента авторизации для Windows-платформ. Для обеспечения большей безопасности учетных записей существует возможность использовать мультифакторную аутентификацию с помощью токенов TOTP (Time-based One Time Password Algorithm), SMS или электронной почты. Функционал предоставление временного доступа у сети может пригодиться для гостевого WiFi с подтверждением через email или sms. При этом администраторы могут создавать отдельные настройки безопасности для каждого временного клиента.

Заключение

В этой статье мы постарались кратко рассказать о том функционале, который реализован на платформе межсетевых экранов UserGate. Пока за скобками остались и технологии организации виртуальных сетей для геораспределной сети, и безопасный доступ пользователей к ресурсам компании и т.д.

Все эти темы, вплоть до примеров конфигураций различных технологий, запланированы в следующих статьях, посвященных платформе UserGate.

Источник: habr.com

1. UserGate Getting Started. Введение

Эта первая статья из планируемого цикла статей о продукции отечественной компании UserGate (ООО «Юзергейт»), которая разрабатывает технологии, обеспечивающие безопасность доступа в интернет и управление пользователями и улучшению качества интернет-доступа. Основной офис UserGate находится в Технопарке Академгородка Новосибирска, также имеются офисы в Москве и Хабаровске, что позволяет им осуществлять деятельность во всех часовых поясах России. Но сначала мы немного расскажем об истории развития данной компании:

Российская компания ООО «Юзергейт», выпускающая решения в области информационной безопасности, долгое время работала под брендом Entensys. Они создавали продукты предназначенные в основном для малого и среднего бизнеса под операционную систему Windows. Далее в рамках внутреннего стартапа началась разработка новой платформы UGOS (usergate operation system).

В 2013 году на основе UGOS был выпущен популярный продукт UserGate Web Filter, который стал использоваться крупнейшими операторами связи и провайдерами публичного Wi-Fi-доступа, высшими и средними образовательными учреждениями. В 2016 году выпущен UserGate UTM – это была уже система все-в-одном, т.е. комплексная защита. Уже в 2018 году началась разработка собственных аппаратных платформ.

Таким образом развитие компании разделяется на три этапа представленных ниже:

В настоящее время UserGate стал решением Next Generation Firewall и конкурирует с зарубежными аналогами, такими как Check Point , Fortinet , Cisco и другими.

Теперь подробнее о межсетевом экране UserGate:

Межсетевые экраны UserGate разработаны на базе собственной операционной системы UGOS и поставляются либо в виде виртуального образа, либо как готовый к использованию программно-аппаратный комплекс. Актуальной версией является UserGate 5.x. В текущем 2020 году компания планирует выпустить новую версию UserGate v.6, где подготавливается около 200+ новых функций.

Также рассчитывают выпустить Usergate Management Center для централизованного управления всеми платформами UserGate без потери целостности управления (пока платформа управляется через web-интерфейс и CLI, аппаратные платформы UserGate UTM модели D, E и F оснащены модулем IPMI (Intelligent Platform Management Interface), предлагают удаленное управление и мониторинг аппаратной части). В этом году (2020) уже выпущен продукт Log Analyzer (далее LogAn) позволяющей переложить обработку журналов, создание отчетов и процессинг других статистических данных на внешний сервер LogAn, объединить журналы с нескольких шлюзов UserGate для общего анализа, увеличить глубину журналирования за счет большего размера хранилища на серверах LogAn, собирать по SNMP и анализировать информацию со сторонних устройств. LogAn поставляется в виде программно-аппаратного комплекса (ПАК, appliance) либо в виде образа виртуальной машины (virtual appliance), предназначенного для развертывания в виртуальной среде.

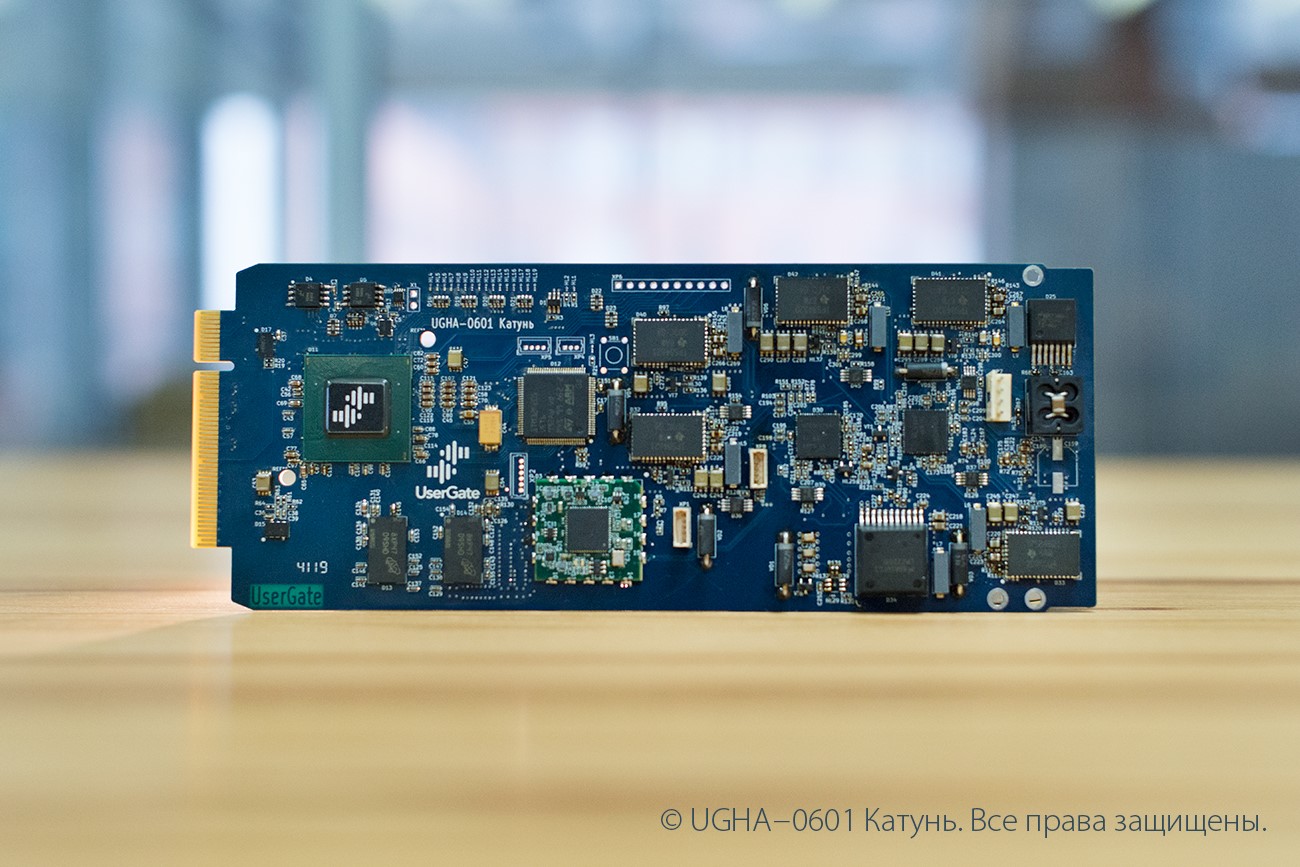

Планируется запуск аппаратного ускорителя «Катунь» для платформ D, E и F (подробнее о линейке платформ ниже). Основное назначение ускорителя — это выполнение наиболее ресурсозатратных операций, связанных с анализом интернет-трафика, с отражением вторжений и другими функциями безопасности. Данный ускоритель позволит разгрузить основную систему. По информации с сайта UserGate за процессором могут оставаться задачи управления и какие-либо части алгоритма, имеющие ветвления и не поддающиеся распараллеливанию.

Использование аппаратных ускорителей дает массу очевидных преимуществ, среди которых:

- масштабируемость — суммарная мощность системы определяется количеством установленных однородных плат — такое решение значительно выгоднее, чем набор разнородных платформ;

- нет требований к предельно высокой производительности CPU, т. к. основная «тяжелая» работа будет перенесена на ускорители;

- лучшие (по сравнению с платформами на закрытой архитектуре) гарантии безопасности;

- полный контроль (в отличие от «классической» системы) над латентностью;

- низкое энергопотребление и тепловыделение, что особенно важно для центров обработки данных;

- уменьшение габаритов;

- снижение стоимости оборудования, способного обеспечивать обработку трафика на высоких скоростях.

UserGate Серия C.Данная серия представлена моделью C100. Этот шлюз подойдет для малого бизнеса, филиалов, POS-систем, ритейла, предприятий образования из-за своих малых размеров и цены.

UserGate Серия C

Производительность:

| Пропускная способность межсетевого экрана, UDP (Мбит/с) | 2 000 |

| Одновременных TCP сессий | 2 000 000 |

| Новых сессий в секунду | 34 000 |

| Инспектирование SSL (Мбит/с) | 70 |

| Система обнаружения вторжений (IPS), (Мбит/с) | 800 |

| Система обнаружения вторжений (IDS), span-порт, (Мбит/с) | 1 000 |

| Управление приложениями L7, (Мбит/с) | 850 |

| Потоковый антивирус, (Мбит/с) | 200 |

| Контентная фильтрация, (Мбит/с) | 200 |

| Рекомендованное количество пользователей | до 100 |

UserGate серия X представлен шлюзом X1. Данный шлюз подойдет для промышленных и транспортных объектов на открытом воздухе и рассчитан на работу в самых суровых условиях: при температурах от -40C до +70C и относительной влажности от 5% до 95%. Модель имеет компактный размер, вес около 1 кг и настенное крепление или крепление на DIN-рейку.

UserGate серия X

Производительность:

| Пропускная способность межсетевого экрана, UDP (Мбит/с) | 800 |

| Одновременных TCP сессий | 2 000 000 |

| Новых сессий в секунду | 10 000 |

| Инспектирование SSL (Мбит/с) | 10 |

| Система обнаружения вторжений (IPS), (Мбит/с) | 50 |

| Система обнаружения вторжений (IDS), span-порт, (Мбит/с) | 70 |

| Управление приложениями L7, (Мбит/с) | 60 |

| Потоковый антивирус, (Мбит/с) | 15 |

| Контентная фильтрация, (Мбит/с) | 15 |

| Рекомендованное количество пользователей | до 5 |

UserGate серия D представлена двумя моделями D200 и D500. Данные модели отличаются производительностью, способными обеспечить безопасность предприятий небольшого и среднего размера с несколькими сотнями пользователей (для среднего бизнеса, предприятий образования, медицины, государственных структур и крупных филиалов).

UserGate серия D

Производительность:

| Модель | D200 | D500 |

| Пропускная способность межсетевого экрана, UDP (Мбит/с) | 18 000 | 20 000 |

| Одновременных TCP сессий | 8 000 000 | 16 000 000 |

| Новых сессий в секунду | 145 000 | 160 000 |

| Инспектирование SSL (Мбит/с) | 400 | 750 |

| Система обнаружения вторжений (IPS), (Мбит/с) | 1 600 | 2 000 |

| Система обнаружения вторжений (IDS), span-порт, (Мбит/с) | 2 000 | 3 000 |

| Управление приложениями L7, (Мбит/с) | 1 700 | 2 100 |

| Потоковый антивирус, (Мбит/с) | 1 500 | 2 000 |

| Контентная фильтрация, (Мбит/с) | 1 500 | 2 000 |

| Рекомендованное количество пользователей | до 300 | до 500 |

UserGate серия E представлена двумя моделями E1000, E3000 и способна решать задачи по защите от всевозможных интернет-угроз в сетях с количеством пользователей до тысячи и более. Данная серия предназначается для использования в основном для крупных банков и заводов, администраций, ведомственных подразделений, крупных образовательных учреждений.

UserGate серия E

Производительность:

| Модель | E1000 | E3000 |

| Пропускная способность межсетевого экрана, UDP (Мбит/с) | 25 000 | 30 000 |

| Одновременных TCP сессий | 16 000 000 | 16 000 000 |

| Новых сессий в секунду | 170 000 | 182 000 |

| Инспектирование SSL (Мбит/с) | 1 000 | 1 300 |

| Система обнаружения вторжений (IPS), (Мбит/с) | 2 800 | 3 900 |

| Система обнаружения вторжений (IDS), span-порт, (Мбит/с) | 3 900 | 4 800 |

| Управление приложениями L7, (Мбит/с) | 2 800 | 3 900 |

| Потоковый антивирус, (Мбит/с) | 2 300 | 3 300 |

| Контентная фильтрация, (Мбит/с) | 2 300 | 3 300 |

| Рекомендованное количество пользователей | до 1 000 | до 3 000 |

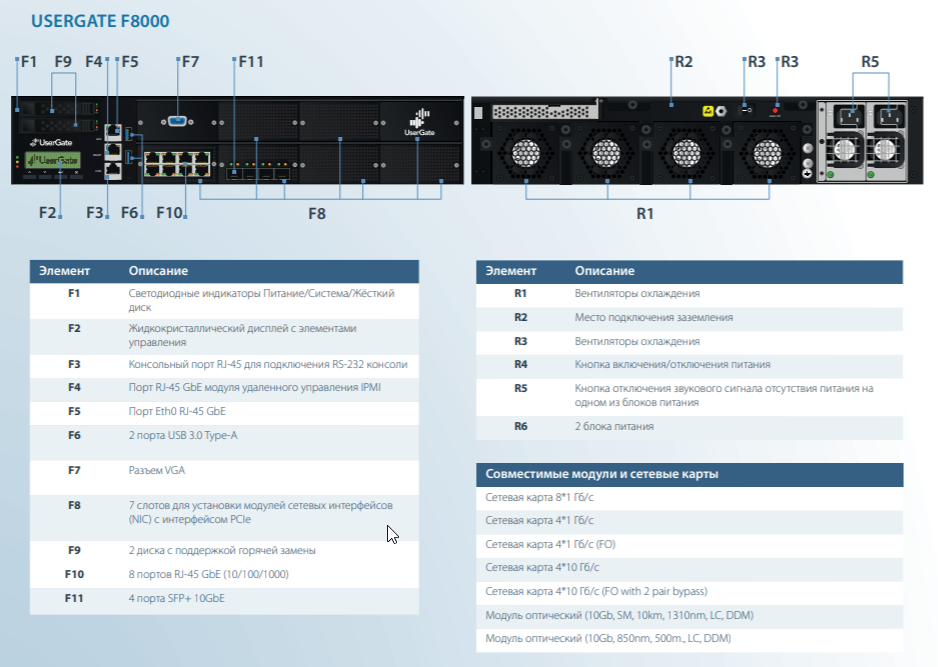

UserGate серия F. Данная серия представлена моделью F8000. Она подходит для крупных корпоративных сетей, ритейла, дата-центров, высших учебных заведений, министерств.

UserGate серия F

Производительность:

| Пропускная способность межсетевого экрана, UDP (Мбит/с) | 57 000 |

| Одновременных TCP сессий | 48 000 000 |

| Новых сессий в секунду | 448 500 |

| Инспектирование SSL (Мбит/с) | 2 000 |

| Система обнаружения вторжений (IPS), (Мбит/с) | 8 000 |

| Система обнаружения вторжений (IDS), span-порт, (Мбит/с) | 14 000 |

| Управление приложениями L7, (Мбит/с) | 8 000 |

| Потоковый антивирус, (Мбит/с) | 4 000 |

| Контентная фильтрация, (Мбит/с) | 4 000 |

| Рекомендованное количество пользователей | до 10 000 |

Межсетевой экран может быть развернут на виртуальной инфраструктуре. При этом поддерживается работа с любыми гипервизорами, такими как VMware, Hyper-V, Xen, KVM, OpensStack, VirtualBox, а также в облачных веб-сервисах, таких, как Amazon EC2 и Microsoft Azure. Функциональность эквивалентна той, что предоставляется аппаратными комплексами UserGate.

Платформа UserGate предоставляет многочисленные возможности по управлению функциями безопасности. Основные из них:

- расширенная защита от угроз – ATP;

- антивирусная защита;

- контроль интернет-приложений на уровне L7;

- безопасность электронной почты;

- корпоративный межсетевой экран;

- гостевой портал;

- использование в высоконагруженных системах;

- высокая отказоустойчивость и кластеризация;

- поддержка АСУ ТП (SCADA);

- наличие интернет-шлюза для контроля доступа в интернет;

- система обнаружения и предотвращения вторжений (IPS);

- контроль мобильных устройств;

- безопасная публикация ресурсов и сервисов;

- дешифрование SSL;

- анализ современных угроз (SOAR);

- контроль интернет трафика;

- идентификация пользователей;

- виртуальная частная сеть (VPN).

Ключевые факты

Если говорить о развитии платформы, то UserGate один из первых вендоров, который реализовал возможность инспектирования трафика TLS 1.3., также в июле 2020 года предоставил возможность расшифровывать TLS-трафик на уровне шлюза в случае использования алгоритмов, поддерживающих национальные стандарты ГОСТ. Эта возможность помимо стандартной SSL инспекции позволяет решать проблему, когда зарубежные браузеры и операционные системы не хотят принимать сертификаты, совместимые с ГОСТ.

Касательно требований законодательства РФ следует отметить, что на текущий момент Usergate удовлетворяет им и так как Usergate является отечественной компанией, то следует ожидать что межсетевые экраны будут удовлетворять им и в будущем. Например, UserGate сертифицированы ФСТЭК России (номер сертификата 3905 от 26.03.2018, действует до 26.03.2021) по требованиям к Межсетевым Экранам (4-й класс, профили А и Б) и к Системам Обнаружения Вторжений (4-й класс), а также по 4 уровню доверия.

Так же решение UserGate внесено Реестр Российского программного обеспечения (Регистрационный номер 1194). А в начале сентября продукт UserGate Log Analyzer добавлен в единый реестр российских программ для электронных вычислительных машин и баз данных по приказу Министерства цифрового развития, связи и массовых коммуникаций Российской Федерации от 31 августа 2020 года.

Более подробно найти информацию о линейке продуктов и о каждом ее элементе можно на странице UserGate странице UserGate , так же там подробно описаны основные функции на платформе UserGate. Документация по решениям . Базы знаний по отдельным кейсам . Видео-материалы по отдельным кейсам . Вебинары и другие на этом youtube-канале. Так же есть платные курсы от УЦ Информзащита — многофункциональный межсетевой экран UserGate 5 и многофункциональный межсетевой экран UserGate 5. Продвинутый курс .

Мир сходит с ума и грянет киберапокалипсис. Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Источник: www.securitylab.ru

Виртуальный межсетевой экран UserGate

UserGate обеспечивает межсетевое экранирование, при этом сохраняя высокую скорость обработки трафика, многоуровневую безопасность, применение гранулярных политик к пользователям и прозрачное использование интернет-канала.

Название услуги

Лицензия Usergate

Стоимость услуги

6 937,50 руб. в месяц

Получить консультацию

Какие ресурсы будут защищены

UserGate можно использовать по двум сценариям:

- Защита выделенных облачных ресурсов

- Полная защита трафика в локальной сети

Защита выделенных облачных ресурсов

В первом варианте, при обращении к информационной сети пользователи заходят через внешний адрес UserGate.

При этом UserGate полностью контролирует трафик облачных систем, входящий трафик от рабочих мест, исходящий трафик самих серверов.

Обычный интернет-трафик пользователей не контролируется.

Полная защита трафика в локальной сети

Во втором варианте защищается весь информационный поток локальной сети.

Для этого между облачным UserGate и выходным маршрутизатором локальной сети настраивается VPN-канал.

Внешние соединения разрешаются только через UserGate. В данном случае полностью функционирует интернет-фильтрация, обнаружение атак, потоковый антивирус.

Основные функции UserGate:

Защита от угроз и атак

Защита от DoS-атак, в том числе ограничение максимального числа соединений на одного пользователя или на защищаемый сервис. Защита от угроз нулевого часа, а также предотвращение нарушений приватности пользователя со стороны различных поисковых машин, социальных сетей и других компаний.

Блокировка рекламы через модуль Adblock, который анализирует загружаемый контент с учетом знания известных рекламных сетей и используемых ими скриптов. Это позволяет блокировать рекламный контент, подгружаемый со сторонних сайтов, а также всплывающие окна. UserGate может блокировать скрипты, которые обеспечивают наблюдение за поведением пользователя в интернете.

Виртуальная частная сеть (VPN)

UserGate позволяет использовать VPN как для удаленного подключения устройств, так и для создания защищенных туннелей между серверами. Такой подход позволяет объединить разрозненные офисы в единую логическую сеть, значительно сокращая и упрощая применение единых настроек безопасности в сети филиалов.

Это позволяет обеспечить безопасный доступ к корпоративным ресурсам для сотрудников компаний с распределенной структурой.

Разбор и анализ трафика

UserGate осуществляет морфологический анализ содержимого веб-страниц на наличие определенных слов и словосочетаний. Это позволяет контролировать доступ к конкретным разделам сайта, не блокируя ресурс целиком на уровне категории или домена.

Интернет-фильтрация

Использование интернет-фильтрации значительно увеличивает безопасность локальной сети, так как позволяет обеспечить административный контроль за использованием интернета, закачками, блокирует посещения потенциально опасных ресурсов, а также, когда это необходимо, сайтов, не связанных с работой.

Безопасность почты

Проверка почты важна как для фильтрации спама, так и для защиты от зараженных писем, фишинга, фарминга и прочих видов мошенничества. UserGate позволяет отфильтровывать письма, основываясь на анализе их содержания и эвристике.

Анализу подвергаются письма на любых языках, а также графические сообщения.

Безопасность дата-центров

Система обнаружения и предотвращения вторжений (IPS) позволяет реагировать на атаки злоумышленников, использующих известные уязвимости, а также распознавать вредоносную активность внутри сети.

Система IPS отслеживает и блокирует атаки в режиме реального времени. Возможными мерами превентивной защиты являются блокирование определенных сегментов сетевого трафика, обрыв соединения и оповещение администратора.

Анализ угроз

Технологии UserGate соответствуют современной концепции SOAR и позволяют анализировать поведение различных процессов, выявлять риски и автоматически обеспечивать на основе этого анализа адекватную реакцию. Администратор может задавать сценарии и ответные действия на события, что сокращает время между обнаружением угрозы и ответом на нее, а также приоритезировать события, обеспечивая своевременную реакцию на критические атаки.

Кластеризация и высокая отказоустойчивость

Функция высокой отказоустойчивости позволяет кардинально снизить риски, которые могут возникать в связи со сбоями в работе аппаратного обеспечения. Данная функция позволяет устанавливать систему на группе узлов и автоматически переключать между ними нагрузку в случае сбоев. Кластеризация позволяет применять к разным нодам единые настройки, политики, библиотеки, сертификаты, сервера авторизации, группы пользователей и т. д.

Примеры использования

- Сертифицированный ФСТЭК межсетевой экран.

- Система обнаружения вторжений (СОВ).

- Защита от DoS-атак и сетевого флуда.

- Управление трафиком и контроль доступа в интернет.

- Статистика и автореагирование на инциденты LogAnalyser.

- Контент-фильтрация и контроль приложений.

- Балансировка нагрузки.

- VPN-сервер.

- Шлюзовой антивирус.

Сертификаты ФСТЭК, ФСБ сервиса

Решение UserGate находится в реестре отечественного ПО и сертифицировано ФСТЭК России. Соответствует требованиям документов: Требования доверия, Требования к МЭ, Профиль защиты МЭ (А четвертого класса защиты. ИТ.МЭ.А4.ПЗ), Профиль защиты МЭ (Б четвертого класса защиты. ИТ.МЭ.Б4.ПЗ), Профиль защиты МЭ (Д четвертого класса защиты. ИТ.МЭ.Д4.ПЗ), Требования к СОВ, Профили защиты СОВ (cети четвертого класса защиты. ИТ.СОВ.С4.ПЗ)

Источник: www.cloud4y.ru