Программы шпионы: описание софта для слежения за компьютерами

Программы слежения за компьютером, или как их еще называют – программы шпионы, устанавливаются системными администраторами на служебные ПК по распоряжению руководителями предприятий. Целью установки шпионского ПО является контроль за эффективностью проведения рабочего времени и рациональностью использования оборудования предприятия. В меньшей степени программы слежения за компьютером используются в частном порядке: родительский контроль и слежение за личной жизнью домочадцев. Но и этот способ применения шпионских утилит набирает популярность среди населения.

Шпионский софт не стоит путать с троянским, дело в том, что он абсолютно безопасен для работы оборудования, передает данные только контролирующему лицу и не ведет никакую другую вредоносную деятельность по отношению к пользователю компьютера, на который установлена программа шпион. Однако разработчики не исключают тот факт, что их полностью легитимная программа может быть приобретена и установлена на личный ПК без ведома пользователя, с целью преследования корыстных целей. При этом стоит помнить, что установленная программа, может никак себя не проявлять, т.е пользователь может и не подозревать о стороннем контроле над его действиями.

Программы слежения за ПК: обзор 5+1 шпионского софта

На сегодняшний день рынок IT-технологий предлагает богатый ассортимент программ шпионов от различных разработчиков с разнообразным перечнем возможностей программ и уровнем контроля. Сегодня мы представим вам обзоры лишь 6 самых популярных, по мнению интернет-сообщества, программ для слежения за компьютером.

NeoSpy

NeoSpy – многофункциональная программа шпион, зарекомендовала себя как софт, который легко обслуживается, устанавливается и может использоваться администратором в 2-х режимах:

- администраторский режим – открытый для всех пользователей режим, когда программа отображается в виде ярлыка на рабочем столе и в системных папках;

- скрытый режим – утилита не видна пользователю, ее работа не отображается ни на рабочем столе, не в системных папках и даже ее процессы не отображаются диспетчере задач.

По функционалу программа слежения за компьютером NeoSpy отличается довольно широкими возможностями, кроме того, разработчики предлагают, как платную, так и бесплатную версию программы для ознакомления. Естественно, бесплатная версия программы шпиона NeoSpy весьма ограничена в функциональности, глубине контроля и полноте отчета, но также имеется возможность работы в скрытом режиме.

Приобретение полной версии софта открывает администратору возможность контролировать посещение сайтов и использование интернет-мессенджеров пользователем ПК, производить мониторинг клавиатуры, можно в реальном времени отследить деятельность, происходящую на мониторе, просматривать и делать скриншоты подконтрольного экрана, а при наличии установленной веб-камеры делать снимки рабочего места.

Кроме того, NeoSpy позволяет следить за содержимым буфера обмена, контролировать и просматривать файлы, отправленные на принтер или скопированные на флэшку, узнать координаты расположения переносного ПО и в целом контролировать технические характеристики и системные события на компьютере.

NeoSpy – имеет русский и интуитивно понятный интерфейс, что облегчает работу как при настройке программы, так и при получении отчетов.

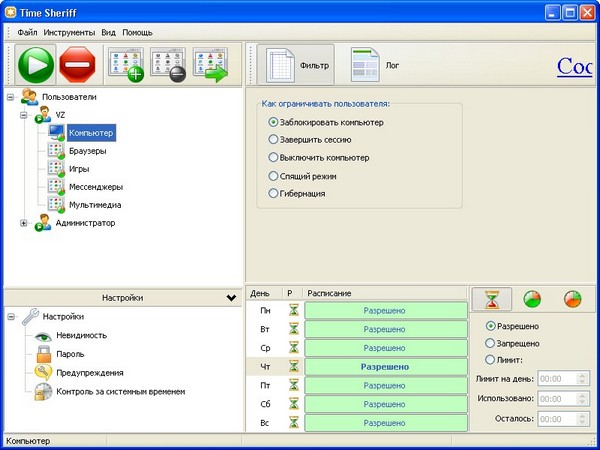

Real Spy Monitor

Программа слежения за компьютером Real Spy Monitor имеет англоязычный интерфейс, что ограничивает ее использование для большого числа пользователей, однако, в отличие от NeoSpy, Real Spy Monitor не только является программой шпионом, записывающей деятельность пользователя на подконтрольном ПК, но и имеет возможность установки блокировки и их гибкой настройки.

Кроме мониторинга клавиатуры, буфера обмена, системных событий на ПК, просматриваемых страниц в Интернете, использования мессенджеров и электронной почты, Real Spy Monitor позволяет работать с несколькими учетными записями и проводить автоматический, но выборочный запуск слежения за определенными учетными записями.

Важно! Утилита Real Spy Monitor работает в условно-скрытом режиме, она не имеет активных окон, но отображаются процессы ее деятельности в диспетчере задач.

Actual Spy

Изначально программа для слежения за компьютером Actual Spy позиционировалась как клавиатурный шпион, или кейлоггер, но со временем обросла дополнительными опциями контроля и из рядового кейлоггера преобразовалась в полноценный шпионский софт.

Помимо записи нажимаемых клавиш Actual Spy, как и свойственно программе шпиону, следит за буфером обмена, в отчет прикрепляет фото экрана, передает данные о посещаемых пользователем веб-ресурсах и прочее, что уже имеется в стандартном арсенале у NeoSpy и Real Spy Monitor. Но программа работает в административном режиме, после установки Actual Spy в меню Пуск создается соответствующий ярлык, да и процесс запуска программы не является скрытым от пользователя.

Особых преимуществ у Actual Spy перед выше описанными конкурентами нет, а вот жалобы администраторов на корректность отчетов мониторинга клавиатуры могут встречаться на различных форумах, посвященных программам для слежки за компьютером.

SpyGo

SpyGo — шпионский софт, также подходящий для домашнего использования и применения на офисных компьютерах. Отличительные качества этой программы заключены в том, что она имеет возможность ручного включения, что позволяет разработчикам предоставлять пользователям условно-бесплатную лицензию, с ограничением мониторинга 20 мин интервалом ежедневно. Но это не единственный недостаток пробной версии SpyGo. Дело в том, что получение отчета возможно только из интерфейса программы, отправить его на электронную почту или с помощью FTP – невозможно.

Шпионская программа SpyGo имеет все необходимые для подобного софта функции, она также отслеживает буфер обмена, системые события, предоставляет запись с клавиатуры, записывает все включаемые пользователем программы, отмечает операции с файлами и производит контроль за посещаемыми веб-ресурсами. Администратору также доступны записи происходящего на мониторе, а при наличии микрофона, можно прослушать запись окружающей обстановки.

Как отмечают пользователи программы SpyGo, ее основной проблемой является несовместимость со многими версиями Windows.

Snitch

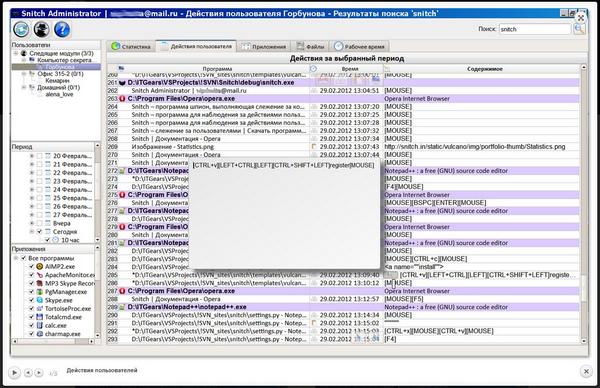

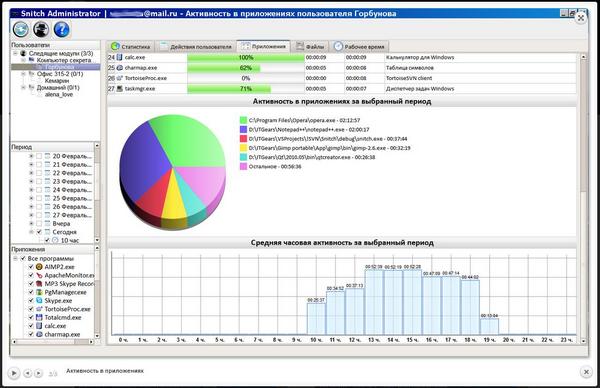

Snitch, или если дословно перевести с английского языка — «стукач», софт работает в скрытом режиме, прост в управлении и практически не нагружает работу ПК. Пробных или ограниченных в функционале версий разработчики не предлагают. Программа выполняет все функции шпионской утилиты, предоставляет понятные и подробные отчеты и не требовательна к сетевой конфигурации. В качестве единственного недостатка можно отметить лишь конфликтность с некоторыми антивирусами.

Ardamax Keylogger

Ardamax Keylogger – еще один кейлоггер, предоставляющий администратору информацию, считанную с нажатых клавиш клавиатуры в любой программе, считывает не только переписку, но и вписанные логины и пароли. Утилита отличается от представленных выше программ для слежения за компьютером тем, что выпускается в легкой и простой в установке и настройке версии, работает в абсолютно скрытом режиме, отследить который пользователю ПК крайне сложно.

Ardamax Keylogger может предоставить скриншоты и аудиозапись происходящего вблизи компьютера с помощью подключенной веб-камеры или простого микрофона. Платная версия данной программы стоит в районе 50$, но разработчики охотно предоставляют бесплатную, но максимально ограниченную версию, на пробу.

Как обнаружить программу шпиона на своем домашнем или рабочем компьютере

Обнаружить следы работы шпионского софта на офисном ПК крайне сложно, а уж отключить его, тем более — невозможно, ведь вся настройка оборудования и установленные программы, настроены таким образом, чтобы не выдать присутствия контроля и функционирование программы для слежения за компьютером. Десятки высококвалифицированных программистов, кропотливо, и за огромные деньги, работали на данным функционалом, единственное, на что следует рассчитывать это на официальное предупреждение от руководства компании о введении мер контроля.

В домашних условиях отследить работу шпионской программы и отключить слежку, значительно проще, ведь в настройках оборудования не заведены ограничения на установку программ и их настройку. Оптимальным вариантом для обнаружения шпионского софта является установка антивирусной программы с функцией поиска шпионских троянов, например, Spyware Terminator или Super Anti Spyware, так же существуют программы блокирующие некоторый функционал отслеживающего софта типа Malwarebytes Anti-Malware, Super AntiSpyware и им подобные.

Использование программ шпионов: юридическая сторона вопроса

Использование программ слежения за компьютером, в первую очередь, позиционируется как применение специализированного софта, с целью защиты интересов руководителей предприятий и госструктур, призванных обезопасить интеллектуальный труд, защитить коммерческую тайну и избежать утечку информации, а также предотвратить нерациональное использование рабочего времени и служебного оборудования.

Кроме того, программы шпионы, позволяют восстановить случайно утерянные в ходе работы и не сохранения документа данные, поэтапно воссоздать ход работы. В случае отсутствия работника, без его участия можно получить всю необходимую информацию, тем самым, не приостанавливая производственный процесс и не отзывая работника из отпуска или больничного.

Преимуществ у программ отслеживания ПК более чем достаточно и при соответствующем их использовании они приносят большую пользу развитию предприятия. Однако не защищенным звеном, в случае установки следящего софта, остается подчинённый, поэтому разработчики рекомендуют своим клиентам использовать только те функции, которые обусловлены производственной необходимостью.

Не следует использовать программу в целях тотального контроля, подслушивать разговоры, читать личную переписку, чтобы удовлетворить свое любопытство, а также не рекомендуется устанавливать подобное ПО без письменного уведомления работника, либо прописать соответствующие пункты в договоре при найме сотрудника.

С юридической точки зрения, установка программы для слежения за компьютером полностью оправдана и законна, если есть определенные пункты в договоре, контракте, в должностных инструкциях, правилах внутреннего трудового распорядка в коллективном договоре и прочих документах. Выявление нерационального использования рабочего времени или служебного оборудования работодатель в праве расценивать как нарушение трудовых обязательств работником.

Советуем прочитать:

- TeamViewer 11 – обзор новой версии популярной программы для удаленного управления компьютером

- 1С Бухгалтерия — возможности и преимущества софта для бизнеса

- SAP что это за программа и ее описание

- Программы по умолчанию Windows 10: как задать новые программы

Источник: www.comp-web-pro.ru

ТОП-10 ШПИОНСКИХ ПРОГРАММ ДЛЯ СЛЕЖКИ ЗА КОМПЬЮТЕРОМ И СМАРТФОНОМ

Идея шпионского ПО для отслеживания активности на электронных устройствах стара как мир. Это подручный инструмент, призванный похищать данные с других компьютеров, смартфонов или планшетов.

Ежегодно появляются все более изощренные системы мониторинга, разработки в сфере ИИ и прочее, и прочее. Многие компании-производители предлагают даже бесплатные приложения для отслеживания данных на своих сайтах.

Мы провели исследование и попытались выяснить, какие из трестировавшихся приложений, лучшие. И вот список из десяти разработок, возглавляет его MSPY.

В этой статье мы сравним эти программы, которые позволяют фактически взять под контроль электронное устройство другого человека.

Выбирая шпионское ПО для мониторинга данных, стоит, конечно же, внимательно просмотреть список доступных функции. От этого зависит эффективность.

Как правило, такие приложения и системы мониторинга содержат классический набор функций:

Мониторинг SMS и звонков. Вы получаете уведомления о входящих и исходящих звонках и сообщениях с других устройств – то есть всегда остаетесь в курсе всего, о чем пользователь удаленного устройства беседует с другими людьми. Достаточно полезная функция.

Мониторинг соцсетей, чатов и почты. Обычно в лучших GPS-трекерах реализована возможность отслеживания контента, которым люди обмениваются в чатах и социальных сетях, входящей и исходящей корреспонденции.

Веб-активность. Вы получаете доступ к полной истории браузера – список сайтов, которые посещает целевой пользователь. С помощью этой функции, родители могут выяснить, как дети пользуются интернетом.

Законно ли это?

Существует множество причин, по которым кто-то может шпионить за смартфоном другого человека.

Не будем лишний раз напоминать о том, что нарушать приватность крайне неэтично и, к тому же, незаконно. Конечно, похищение личных данных (номеров кредитных карт, например) карается законом. Но если вы обеспокоенный родитель или сознательный владелец компании, нет оснований, которые бы помешали вам позаботиться о безопасности ребенка или коммерческих секретов. В таком случае ваши мотивы вполне оправданы и не стоит сомневаться в законности такого мониторинга.

Основные сценарии использования

- Подрастающее поколение получает доступ к широкому многообразию электронных устройств – от планшетов до смартфонов всевозможных производителей. Поэтому родителям приходится следить за тем, как дети пользуются гаджетами.

- Стоит отдельно упомянуть об угрозе со стороны инсайдеров, когда сотрудники похищают коммерческие секреты организаций, в которых работают.

- Более того, мобильные трекеры помогают отслеживать местонахождение устройств. И зачастую это единственное, что помогает найти украденный iPhone, от которого не удается получить никаких сигналов.

1. mSpy

Это одно из лучших шпионских приложений; доступно для множества устройств: iPad, iPhone, iPod, Windows и Mac. За mSpy придется заплатить $29.99 в месяц. Компания-разработчик описывает свое детище как самый удобный способ для родителей, которым нужна информация с электронных устройств их детей.

Основные функциональные возможности:

- Мониторинг текстовых сообщений

- Мониторинг звонков

- Мониторинг почты

Вы можете анонимно просматривать данные почты, Skype, Facebook, SMS, Telegram, Tinder, Viber, WeChat, WhatsApp и практически все другие современные средства коммуникации, а также контакты, адресные книги, календари, историю в браузерах (даже в режиме инкогнито).

В этой разработке больше функций, чем в других системах. Например, в HIGHSTER нет возможности отследить почту, в FLEXYPSY такая функция есть, но найти ее сложнее.

HIGHSTER и MSPY – единственные приложения, которые показывают IP-адрес удаленного устройства и его местонахождение.

Для доступа к удаленным устройствам нужно интернет-соединение. Но некоторые программы в этом отношении работают лучшем, чем другие. Так, MSPY и HIGHSTER собирают данные даже если нет активного подключения; полученная информация отправляется позже, по запросу. А вот, к примеру, MOBYSTEALTH и FLEXYSPY неактивны без сетевого подключения.

2. FlexiSpy

Этот инструмент совместим с любым аппаратным обеспечением, его стоимость – $68. FlexiSpy достаточно прост в использовании.

3. SpyBubble

SpyBubble подходит для большинства случаев. Но разработчики приложения, как и создатели многих других подобных инструментов, рекомендуют его для родителей, которые хотят убедиться, что с ребенком все в порядке. Стоимость SpyBubble – $49.95.

Родители могут анонимно отслеживать SMS-сообщения, звонки, социальные сети и местонахождение (функция GPS-трекинга).

4. SpyEra

В SpyEra больше всего шпионских функций. Стоимость ПО – $149. Эту систему используют владельцы коммерческих организаций для отслеживания действий сотрудников в сети. С помощью SpyEra можно узнать, не копирует ли кто-то из персонала важные данные, или же уличить в неверности кого-то из супругов.

5. Ispyoo (дешевый тайм-трекер)

Ispyoo предоставляет доступ к SMS и MMS, отслеживает входящие и исходящие звонки, и вместе с тем позволяет сохранить анонимность, за $22.99.

6. TheTruthSpy

Приложение доступно на iPhone, Windows, Blackberry и Android (в т.ч. Samsung), отслеживает: текстовые сообщения, звонки, электронные письма и GPS-адреса.

Вы получаете подробную информацию о местонахождении удаленного устройства, включая долготу и широту, список мест, в которых находилось электронное устройство.

Временные метки и уведомления для определенных локаций.

Стоимость TheTruthSpy – $16.99.

7. Highster Mobile (самый дешевый трекер)

Highster Mobile удаленно отслеживает активность на устройствах. Это один из лучших шпионских инструментов, который подходит для iPhone, Windows, Blackberry и Android. Упрощенный процесс установки. Стоит Highster Mobile $69.99, на сайте компании есть и бесплатная версия приложения.

8. PhoneSheriff

PhoneSheriff пользуется широкой популярностью по всему миру, потому что сообщает точные данные о потерянном устройстве, точное время, когда устройство было утеряно, его местоположение на Google картах и другие данные. PhoneSheriff стоит $49.

9. Mobistealth

Mobistealth позволяет находить утерянные устройства, в случае если от них нет сигналов, за $79.

Основная функция приложения – логирование SMS-сообщений (T-Mobile, Verizon и AT

С помощью международного GPS-трекинга можно просмотреть контактные данные, сохраненные на целевых устройствах. В этом уникальность такого секретного спутниковый трекера. Можно видеть GPS-логи, а также GPS-логи в режиме реального времени. Местоположение устройства отмечается на Google Картах в реальном времени.

10. MobileSpy

MobileSpy, опять же, призван помочь родителям выяснить, где находятся отпрыски. Более того, в целях безопасности можно отслеживать пользование соцсетями (Facebook) и другие взаимодействия (звонки и SMS). Так родители могут узнать, не стал ли ребенок жертвой кибербуллеров и других злоумышленников. Устанавливается софт очень просто и стоит $49.97.

Реклама

Источник: employee-monitoring-software.ru

Сельсовет у компа

С вирусами и последствиями их воздействия на компьютерные системы сегодня знакомы практически все пользователи. Среди всех угроз, которые получили наибольшее распространение отдельное место занимают программы-шпионы, следящие за действиями юзеров и занимающиеся кражей конфиденциальной информации. Далее будет показано, что собой представляют такие приложения и апплеты, и рассмотрен вопрос, связанный с тем, как обнаружить шпионскую программу на компьютере и избавиться от такой угрозы без вреда для системы.

Что такое шпионская программа?

Начнем с того, что шпионские приложения, или исполняемые апплеты, обычно называемые Spyware (spy по-английски «шпион»), в обычном смысле вирусами, как таковыми, не являются. То есть они не оказывают практически никакого воздействия на систему в плане ее целостности или работоспособности, хотя при заражении компьютеров способны постоянно находиться в оперативной памяти и потреблять часть системных ресурсов. Но, как правило, на быстродействии ОС это особо не сказывается.

Но вот основным их назначением является именно отслеживание работы пользователя, а по возможности — кража конфиденциальных данных, подмена электронной почты с целью рассылки спама, анализ запросов в Интернете и перенаправление на сайты, содержащие вредоносное ПО, анализ информации на винчестере и т. д. Само собой разумеется, что у любого юзера должен быть установлен хотя бы примитивный антивирусный пакет для защиты. Правда, в большинстве своем ни бесплатные антивирусы, ни тем более встроенный брэндмауэр Windows полной уверенности в безопасности не дают. Некоторые приложения могут просто не распознаваться. Вот тут и возникает вполне закономерный вопрос: «А какой же тогда должна быть защита компьютера от шпионских программ?» Попробуем рассмотреть основные аспекты и понятия.

Виды шпионских программ

Прежде чем приступать к практическому решению, следует четко себе представлять, какие именно приложения и апплеты относятся к классу Spyware. На сегодняшний день различают несколько основных типов:

- кей-логгеры;

- сканеры жестких дисков;

- экранные шпионы;

- почтовые шпионы;

- прокси-шпионы.

Каждая такая программа по-разному воздействует на систему, поэтому далее посмотрим, как именно проникают шпионские программы на компьютер и что они могут натворить в зараженной системе.

Методы проникновения Spyware в компьютерные системы

Сегодня в связи с неимоверным развитием интернет-технологий Всемирная паутина является основным открытым и слабозащищенным каналом, который угрозы такого типа используют для внедрения в локальные компьютерные системы или сети.

В некоторых случаях шпионские программы на компьютер устанавливает сам пользователь, как ни парадоксально это звучит. В большинстве случаев он об этом даже не догадывается. А все банально просто. Например, скачали вы из Интернета вроде бы интересную программу и запустили установку. На первых стадиях все выглядит, как обычно.

Но вот потом иногда появляются окна с предложением инсталляции какого-то дополнительного программного продукта или надстройки к Интернет-браузеру. Обычно все это написано мелким шрифтом. Пользователь, стремясь побыстрее завершить процесс установки и приступить к работе с новым приложением, зачастую не обращает на это внимания, соглашается со всеми условиями и… в итоге получает внедренного «агента» по сбору информации.

Иногда шпионские программы на компьютер устанавливаются в фоновом режиме, маскируясь потом по важные системные процессы. Вариантов тут может быть предостаточно: инсталляция непроверенного ПО, загрузка контента из Интернета, открытие сомнительных вложений электронной почты и даже простое посещение некоторых небезопасных ресурсов в Сети. Как уже понятно, отследить такую установку без специальной защиты просто невозможно.

Последствия воздействия

Что касается вреда, наносимого шпионами, как уже было сказано, на системе это в целом не отражается никоим образом, но вот пользовательская информация и личные данные подвержены риску.

Наиболее опасными среди всех приложений такого типа являются так называемые кей-логгеры, а проще говоря, клавиатурные шпионы. Как раз они и способны следить за набором символов, что дает злоумышленнику возможность получения тех же логинов и паролей, банковских реквизитов или пин-кодов карт, и всего-того, что пользователь не хотел бы сделать достоянием широкого круга людей. Как правило, после определения всех данных происходит их отсылка либо на удаленный сервер, либо по электронной почте, естественно, в скрытом режиме. Поэтому рекомендуется применять для хранения столь важной информации специальные утилиты-шифровальщики. К тому же сохранять файлы желательно не на жестком диске (их запросто найдут сканеры винчестеров), а на съемных носителях, да хотя бы на флэшке, причем обязательно вместе с ключом дешифратора.

Кроме всего прочего, многие специалисты считают наиболее безопасным использование экранной клавиатуры, хотя и признают неудобство этого метода.

Отслеживание экрана в плане того, чем именно занимается юзер, опасность представляет только в случае, когда вводятся конфиденциальные данные или регистрационные реквизиты. Шпион просто через определенное время делает скриншоты и отправляет их злоумышленнику. Использование экранной клавиатуры, как в первом случае, результата не даст. А если два шпиона работают одновременно, то вообще никуда не скроешься.

Отслеживание электронной почты производится по списку контактов. Основной целью является подмена содержимого письма при отправке его с целью рассылки спама.

Прокси-шпионы вред наносят только в том смысле, что превращают локальный компьютерный терминал в некое подобие прокси-сервера. Зачем это нужно? Да только затем, чтобы прикрыться, скажем, IP-адресом юзера при совершении противоправных действий. Естественно, пользователь об это не догадывается. Вот, допустим, кто-то взломал систему защиты какого-то банка и украл энную сумму денег.

Отслеживание действий уполномоченными службами выявляет, что взлом был произведен с терминала с таким-то IP, находящегося по такому-то адресу. К ничего не подозревающему человеку приезжают спецслужбы и отправляют за решетку. Правда, ничего хорошего в этом нет?

Первые симптомы заражения

Теперь переходим к практике. Как проверить компьютер на шпионские программы, если вдруг по каким-то причинам закрались сомнения в целостности системы безопасности? Для этого нужно знать, как на первых стадиях проявляется воздействие таких приложений.

Если ни с того ни с сего замечено снижение быстродействия, или система периодически «виснет», или вообще отказывается работать, для начала следует посмотреть на использование нагрузки на процессор и оперативную память, а также провести мониторинг всех активных процессов.

В большинстве случаев пользователь в том же «Диспетчере задач» увидит незнакомые службы, которых до этого в дереве процессов не было. Это только первый звоночек. Создатели программ-шпионов далеко не глупы, поэтому создают программы, которые маскируются под системные процессы, а выявить их без специальных знаний в ручном режиме просто невозможно. Потом начинаются проблемы с подключением к Интернету, изменяется стартовая страница и т. д.

Как проверить компьютер на наличие шпионских программ

Что же касается проверки, штатные антивирусы тут не помогут, особенно если они уже пропустили угрозу. Как минимум потребуется какая-то портативная версия вроде Dr. Web Cure It! или Kaspersky Virus Removal Tool (а лучше – что-то наподобие Rescue Disc с проверкой системы еще до ее загрузки).

Как найти шпионскую программу на компьютере? В большинстве случаев рекомендуется использовать узконаправленные специальные программы класса Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware и др.). Процесс сканирования в них полностью автоматизирован, равно как и последующее удаление. Но и тут есть вещи, на которые стоит обратить внимание.

Как удалить шпионскую программу с компьютера: стандартные методы и используемое стороннее ПО

Удалить шпионское ПО с компьютера можно даже вручную, но только при условии, что программа не замаскирована.

Для этого можно обратиться к разделу программ и компонентов, найти искомое приложение в списке и запустить процесс деинсталляции. Правда, деинсталлятор Windows, мягко говоря, не совсем хорош, поскольку оставляет после завершения процесса кучу компьютерного мусора, так что лушче использовать специализированные утилиты вроде iObit Uninstaller, которые, кроме удаления стандартным способом, позволяют производить углубленное сканирование на предмет поиска остаточных файлов или даже ключей и записей в системном реестре.

Теперь пару слов о нашумевшей утилите Spyhunter. Многие ее называют чуть ли не панацеей от всех бед. Позволим себе с этим не согласиться. Сканирует она систему еще ничего, правда, иногда выдает ложное срабатывание Проблема не в этом. Дело в том, что деинсталлировать ее оказывается достаточно проблематично.

У рядового пользователя от всего того количества действий, которые нужно выполнить, просто голова кругом идет.

Что использовать? Защита от таких угроз и поиск шпионских программ на компьютере можно осуществить, например, даже при помощи пакета ESETNOD32 или Smart Security с активированной функцией «Антивор». Впрочем, каждый сам выбирает, что для него лучше и проще.

Узаконенный шпионаж в Windows 10

Но и на этом еще не все. Все выше сказанное касалось только того, как проникают шпионские программы в систему, как ведут себя и т. д. Но что делать, когда шпионаж узаконен?

Windows 10 в этом плане отличилась не в лучшую сторону. Тут имеется куча служб, которые нужно отключить (обмен данными с удаленными серверами Microsoft, использование идентификации для получения рекламы, отправку данных в компанию, определение местоположения с использованием телеметрии, получение обновлений из нескольких мест и т. д.).

Существует ли 100-процентная защита?

Если посмотреть внимательно на то, как проникают шпионские программы на компьютер и что они делают впоследствии, о 100-процентной защите можно сказать только одно: ее не существует. Даже при задействовании всего арсенала средств в безопасности можно быть уверенным процентов на 80, не более. Однако и со стороны самого пользователя должны отсутствовать провоцирующие действия в виде посещения сомнительных сайтов, установки небезопасного программного обеспечения, игнорирование предупреждений антивируса, открытие вложений электронной почты из неизвестных источников и т. д.

Поделиться

- Получить ссылку

- Электронная почта

- Другие приложения

Источник: seloru.blogspot.com

Программа шпион на компьютере

Наверняка Вам приходилось слышать о программах-шпионах. Да, они существуют. Многие путают такие программы с вирусами, но это не так. Программы-шпионы не имеют вредного кода, их функция другая – узнать, что вы делаете на компьютере и передать «куда надо». В основном такие программы могут применяться в сфере бизнеса.

Например, служба безопасности компании вполне может установить такие программы на компьютеры сотрудников, что бы знать, чем те занимаются в рабочее время. Программы-шпионы обладают большими функциональными возможностями. Они не только рассказывают «хозяину», какие приложения открывал работник, но и записывают все нажатия клавиш, ведут список использовавшихся файлов, список посещённых интернет-адресов и даже делают скриншоты рабочего стола с заданным интервалом времени. Т.е. становятся доступны все введённые логины и пароли, переписка в QIP, Skype и других мессенджерах, а также время, проведённое на интернет-сайтах.

Если работодатель устанавливает на компьютерах своей компании подобные программы для защиты коммерческой информации и защиты от мошенничества (с информированием сотрудников, конечно), то это вполне понятно, но как быть с защитой личной информации? Ведь такую программу могут установить и на ваш домашний компьютер, а вы даже не будете об этом догадываться (пока ваши аккаунты в социальных сетях не заблокируются, например). К сожалению, программы-шпионы делаются именно так, чтобы пользователь о них ничего не знал. Значок в трее не висит, предупреждения не вылезают, и, к тому же, процессы не висят. Вызываются эти программы, обычно, только нажатием специальных горячих клавиш.

ПОЛЕЗНО: 10 программ которые облегчают жизнь

Powered by Inline Related Posts

Рассмотрим несколько программ шпионов.

Real Spy Monitor

Эта программка прекрасно подходит для работы нескольких человек на одном компьютере с операционной системой WindowsXP. Человек, установивший RealSpyMonitor под своей учётной записью, всегда будет в курсе, что делали на этом компьютере другие пользователи. Время и список запускаемых файлов, открытых окон, действий и посещённых страниц в интернете. Также можно настроить снятие скриншотов с определённым интервалом времени.

Эта программка идеально подходит для домашнего использования, дабы оградить детей от посещения определённых «хозяином» сайтов или запуска файлов. Программа на английском языке.

Snitch

Snitch – это легкий в использовании программный комплекс, осуществляющий сбор информации о действиях пользователя за компьютером, с целью ее последующего анализа.

Практически любая программа шпион, предоставляют собранную информацию в неудобном для анализа виде, в результате чего большинство пользователей используют ее только как keylogger (рус.кейлоггер). Snitch предлагает комфортный доступ к собранным данным, предоставляя безграничные возможности для изучения характера и эффективности времяпрепровождения пользователя компьютера на котором установлен следящий модуль Snitch.

ПОЛЕЗНО: Точка восстановления системы Windows

Powered by Inline Related Posts

Установка клиентского модуля Snitch происходит крайне просто и не вызывает трудностей, а его работа на компьютере не оказывает существенного влияния на его быстродействие, в отличие от других программ выполняющих слежение за компьютером. В результате скрытое слежение за компьютером проходит, без каких либо негативных последствий, снижающих уровень комфорта работы в используемых приложениях.

Установка клиентского модуля Snitch происходит крайне просто и не вызывает трудностей, а его работа на компьютере не оказывает существенного влияния на его быстродействие, в отличие от других программ выполняющих слежение за компьютером. В результате скрытое слежение за компьютером проходит, без каких либо негативных последствий, снижающих уровень комфорта работы в используемых приложениях.

Mipko

У этой компании несколько продуктов для разных задач: PersonalMonitor, EmployeeMonitor и TerminalMonitor. Соответственно, для домашнего компьютера, для контроля над компьютерами сотрудников компании и для контроля над действиями сотрудников на терминальном сервере.

Список функциональных возможностей в общем стандартный, но есть одна полезная функция – режим тревоги.Действие его заключается в следующем: администратор вносит в базу данных программы слова, которые будут отслеживаться кейлоггером. Если пользователь, за компьютером которого выполняется слежение, набирает одно из запрещенных слов, MipkoEmployeeMonitor тут же фиксирует это и оповещает администратора сообщением по электронной почте или другим способом. Такая функция пригодится, например, чтобы не допустить утечки конфиденциальных данных.

Источник: spydevices.ru