Программы-шифровальщики в последние годы из экзотики превратились в проблему для сотен тысяч людей . Вы тоже можете попасть под раздачу. Кибервымогательство стало массовой индустрией , в ней даже появилось разделение труда: одни преступники пишут вредоносы, другие выбирают цели и занимаются заражениями, получая процент от выкупа.

Последние пару лет вымогатели фокусировались на организациях, но это не значит, что обычные пользователи могут расслабиться. Так что если вы не хотите остаться без любимых фотографий и документов, почитайте про защиту от шифровальщиков.

Что такое вирус-шифровальщик

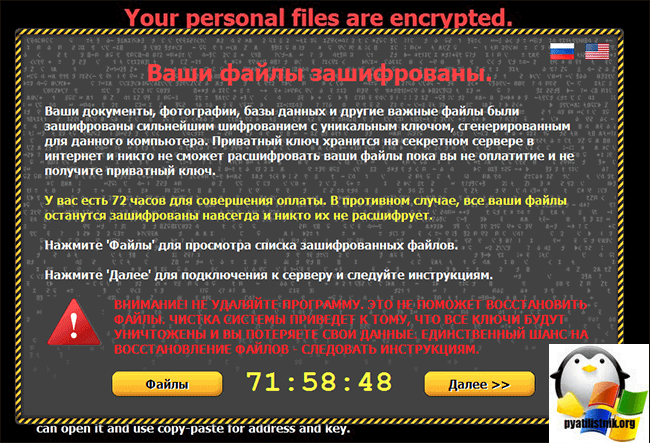

Это вредоносная программа, которая ищет на диске ценную информацию: документы, фото, базы данных, и шифрует их. Эти зашифрованные файлы невозможно открыть и использовать. После этого шифровальщик выводит на экран сообщение с требованием выкупа за восстановление данных.

Дальше бывает несколько вариантов:

- Злоумышленники высылают ключ и инструкции по расшифровке.

- Преступники просто собирают деньги и ничего не отвечают.

- Иногда файлы повреждаются так, что вернуть их уже не получится.

Вирус-шифровальщик может попасть на ваш компьютер разными путями, скажем, через чужую флешку или с незнакомого сайта. Обыкновенно для заражения используют электронные письма с опасными вложениями или ссылками на опасные сайты. Иногда шифровальщики распространяются среди подключенных к единой сети устройств. Поймав зловреда на одно устройство, ожидайте атаки и на все. Так, один шифровальщик на рабочем устройстве может привести к краху всех коммуникаций компании.

Что такое шифровальщик? | IT Insight

Что делать, если данные зашифровали

Если ваши данные зашифровали, не паникуйте. Это крайне неприятно, но, возможно, вы еще сможете восстановить файлы. Вот несколько советов:

- . Ни в коем случае не платите вымогателям. Выкуп — это инвестиция в развитие зловредов и сигнал злоумышленникам о том, что продолжать в том же духе выгодно. Заплатив мошенникам, вы не получаете никаких гарантий.

- На сайте No More Ransom с помощью сервиса «Крипто-шериф» узнайте название попавшегося вам зловреда. Если для него уже есть декриптор (а на этом сайте их десятки), он бесплатно восстановит данные. Ресурс поддерживают Европол и многие компании, которые профессионально борются с киберпреступностью.

- Если вы не нашли программу-декриптор, не отчаивайтесь и следите за новостями — возможно, его скоро выпустят.

Теперь, когда вы знаете врага в лицо, самое время выучить пару правил информационной гигиены, которые помогут вам избежать вымогательств.

1. Делайте резервные копии

Регулярно сохраняйте важные файлы и документы в облачное хранилище типа диска Google или Yandex и на внешний жесткий диск. Бэкапьте фото раз в неделю, а важные документы раз в день или раз в пару дней. Долго и лениво? У нас есть советы по автоматизации бэкапов . И не откладывайте это: резервная копия поможет и при атаке шифровальщиков, и если отчет удалит прогулявшийся по клавиатуре кот — но только если копии свежие.

Вирусы-шифровальщики и как от них защититься

Несколько правил успешного бэкапа: 1) подключайте резервный жесткий диск только тогда, когда работаете с ним: если он окажется подключен к компьютеру в момент нападения шифровальщика, его тоже зашифруют, и вся затея потеряет смысл. 2) защитите доступ к облаку надежным паролем и двухфакторной аутентификацией, чтобы никто там не безобразничал.

2. Будьте осторожны с сообщениями

Шифровальщики чаще всего обитают во вложениях к письмам, поэтому к каждому неожиданному письму относитесь с осторожностью.

Прежде всего убедитесь, что знаете отправителя. Письма от незнакомцев оцените с максимальным скепсисом, особенно если в них есть вложения или ссылки. То же касается сообщений в соцсетях и мессенджерах. Если у вас есть хоть малейшие сомнения, и особенно если вам обещают выплаты и выигрыши — смело отправляйте послание в спам.

Включите проверку почтового трафика в защитном решении, если она там есть. Спам-фильтр оградит вас от части подобных писем.

Если подозрительное сообщение отправил знакомый, свяжитесь с ним по другому каналу связи: его аккаунт или почтовый ящик могли взломать.

3. Избегайте подозрительных сайтов

Чтобы заставить жертву скачать т.оян, преступники используют широкий арсенал уловок, не ограничиваясь ссылками. Если после клика на баннер появляется совсем не тот веб-ресурс, который вы ожидали, или на экране возникает предложение загрузить что-то на ваш компьютер, немедленно закрывайте страницу. Скорее всего, ваш компьютер пытаются заразить.

4. Вовремя обновляйте программы

Чтобы проникнуть на устройства, злоумышленники часто эксплуатируют известные уязвимости, для которых уже выпустили заплатки. Если вы не обновляетесь вовремя, вы рискуете. Включите автообновление везде, где это возможно, и регулярно проверяйте апдейты для приложений, которые не имеют такой функции.

5. Установите защитное решение

Современные решения умеют распознавать и оперативно блокировать вредоносные программы. К примеру, Kaspersky Internet Security включает целый спектр средств защиты от шифровальщиков. Даже если зловред проберется через файловый антивирус, он не сможет сделать свое черное дело: специальная система анализирует действия запущенных файлов и блокирует попытки шифровать файлы или отменяет действия вредоносов, если они все же успели как-то навредить данным.

Источник: dzen.ru

Программа шифровальщик что это

Добрый день уважаемые читатели и гости блога, как вы помните в мае 2017 года, началась масштабная волна заражения компьютеров с операционной системой Windows, новым вирусом шифровальщиком, по имени WannaCry, в результате чего он смог заразить и зашифровать данные, более чем на 500 000 компьютеров, вы только вдумайтесь в эту цифру. Самое страшное, что данная разновидность вирусов, практически не отлавливается современными антивирусными решениями, что делает его еще более угрожающим, ниже я вам расскажу метод, как обезопасить свои данные от его влияния и как защититься от шифровальщиков за минуту, думаю вам это будет интересно.

Что такое вирус шифратор

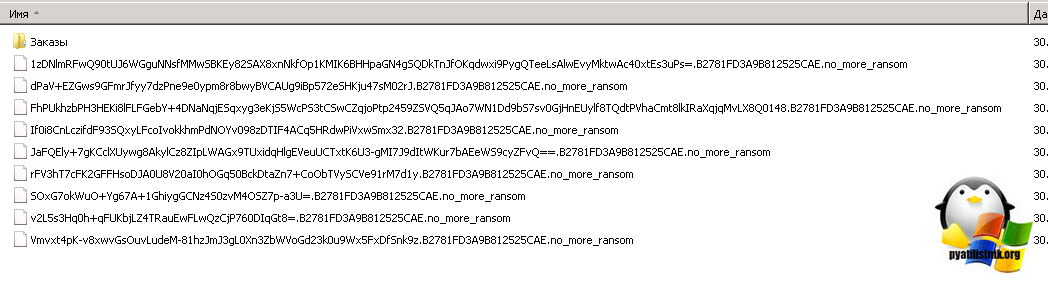

Форматы зашифрованных файлов

Самыми распространенными форматами файлов после шифрования являются:

Последствия вируса шифровальщика

Опишу самый распространенный случай в котором задействован вирус шифратор. Представим себе обычного пользователя в любой абстрактной организации, в 90 процентах случаев у пользователя есть интернет за его рабочим местом, так как с помощью него он приносит прибыль компании, он совершает серфинг в интернет пространстве. Человек не робот и может отвлекаться от работы, просматривая интересные ему сайты, или сайты которые ему посоветовал его друг. В результате этой деятельности, он может заразить свой компьютер шифровальщиком файлов, сам того не подозревая и узнать об этом, тогда, когда уже будет поздно. вирус сделал свое дело.

Вирус в момент своей работы старается обработать все файлы, к которым у него есть доступ, тут и начинается, что важные документы в папке отдела, к которым у пользователя есть доступ, вдруг превращаются в цифровой мусор, локальные файлы и многое другое. Понятно, что должны быть резервные копии файловых шар, но как быть с локальными файлами, которые могут составлять всю работу человека, в результате компания теряет деньги, за простой работы, а системный администратор выходит из зоны комфорта и тратит свое время на расшифровку файлов.

То же самое может быть и у рядового человека, но последствия тут локальные и касаются лично его и его семьи, очень печально видеть случаи, когда вирус зашифровал все файлы, включая семейных архив фотографий и у людей не осталось резервной копии, ну не принято у обычных пользователей ее делать.

С облачными сервиса все не так просто, если вы все храните там и не используете толстого клиента у себя в операционной системе Windows, одно дело, там в 99% вам ничего не грозит, но вот если вы используете, например, «Яндекс диск» или «mail Облако» синхронизируя файлы со своего компьютера на него, то заразившись и получив, что все файлы зашифрованы, программа их отправит прямиком облако и вы так же все потеряете.

В итоге вы видите картинку на подобие этой, где вам сообщается, что все файлы зашифрованы и вам необходимо отправить деньги, сейчас это делается в биткоинах, чтобы не вычислить злоумышленников. После оплаты, вам якобы должны прислать, дешифратор и вы все восстановите.

Никогда не отправляйте деньги злоумышленникам

Источники троянов шифровальщиков

Давайте попытаемся выделить основные источники проникновения шифратора к вам на компьютер.

- Электронная почта > очень часто людям приходят непонятные или фейковые письма с ссылками или зараженными вложениями, кликнув по которым, жертва начинает устраивать себе бессонную ночь. Как защитить электронную почту я вам рассказывал, советую почитать.

- Через программное обеспечение — вы скачали программу из неизвестного источника или поддельного сайта, в ней зашит вирус шифратор, и при установке ПО вы его себе заносите в операционную систему.

- Через флешки — люди до сих пор очень часто ходят друг к другу и переносят через флешки кучу вирусов, советую вам почитать » Защита флешки от вирусов»

- Через ip камеры и сетевые устройства имеющие доступ в интернет — очень часто из-за кривых настроек на роутере или ip камере подключенной в локальную сеть, хакеры заражают компьютеры в той же сети.

Как защитить от вируса шифровальщика ваш ПК

Защищает от шифровальщиков грамотное использование компьютера, а именно:

- Не открывайте не известную вам почту и не переходите по непонятным ссылкам, каким бы образом они к вам не попали, будь то почта или любой из мессенджеров

- Максимально быстро устанавливайте обновления операционной системы Windows или Linux, они выходят не так часто, примерно раз в месяц. Если говорить про Microsoft, то это второй вторник, каждого месяца, но в случае с шифровальщиками файлов, обновления могут быть и нештатные.

- Не подключайте к своему компьютеру неизвестные флешки, просите друзей скинуть лучше ссылку на облако.

- Убедитесь, что если вашему компьютеру не нужно быть доступным в локальной сети для других компьютеров, то выключите доступ на него.

- Ограничьте права доступа на файлы и папки

- Установка антивирусного решения

- Не устанавливайте непонятные программы, взломанные непонятно кем

С первыми тремя пунктами все понятно, а вот на оставшихся двух я остановлюсь подробнее.

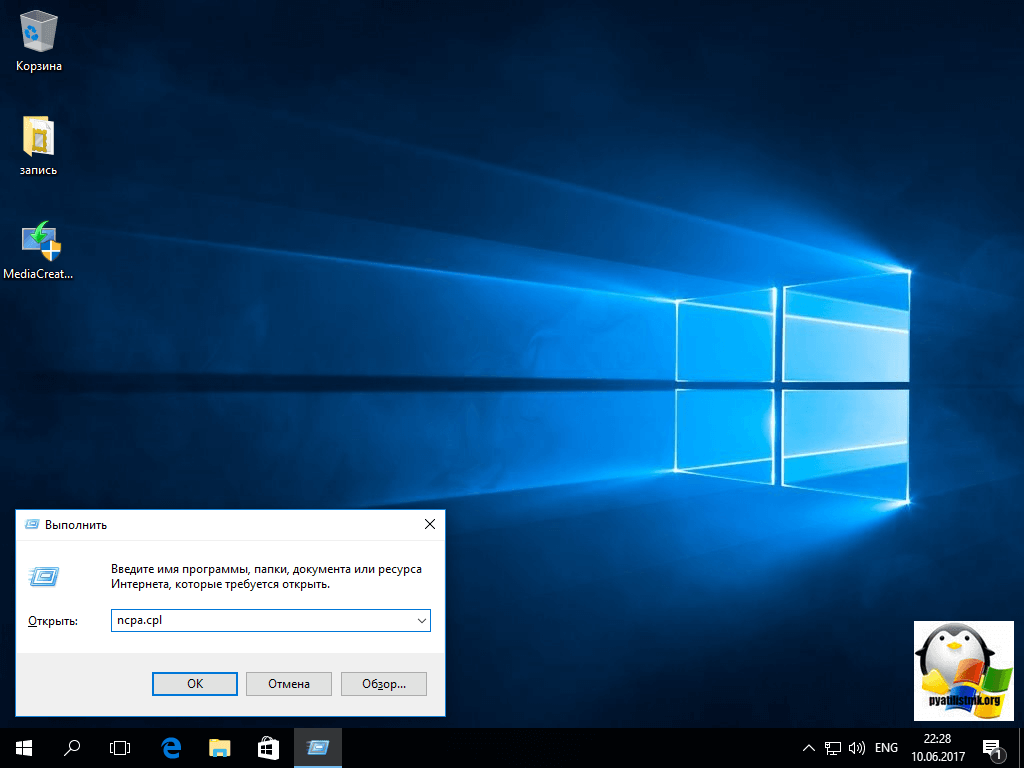

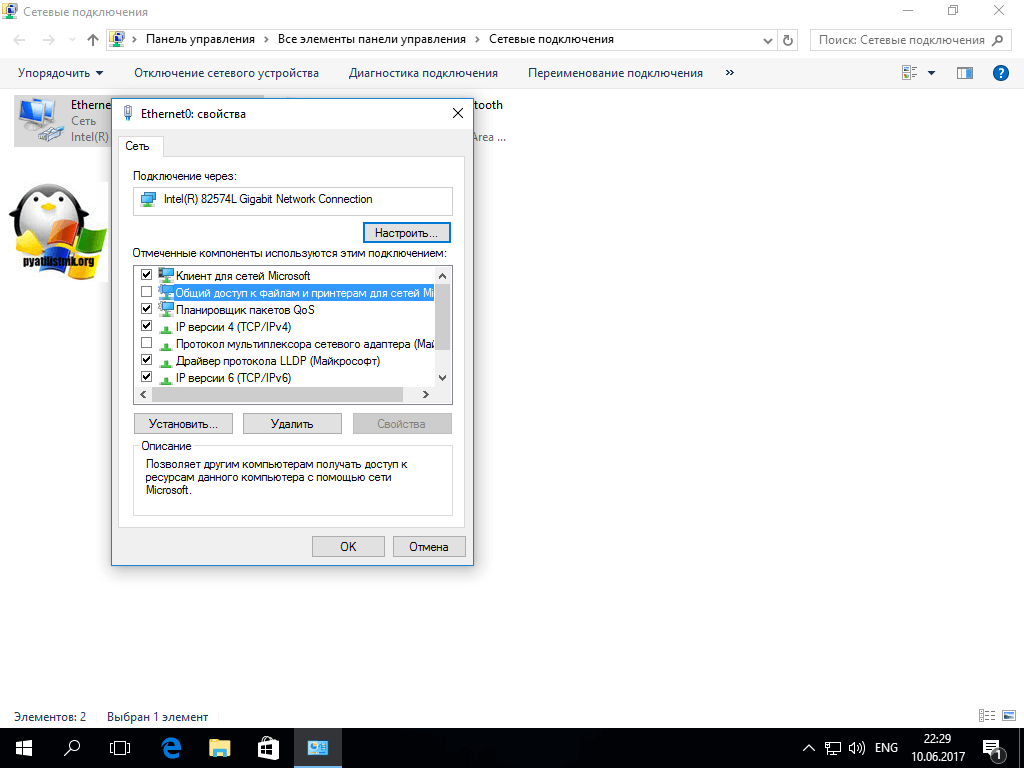

Отключаем сетевой доступ к вашему компьютеру

Когда меня спрашивают как организовывается в windows защита от шифровальщиков, то первым делом я рекомендую людям отключить «службу доступа к файлам и принтерам сетей Microsoft», которая позволяет другим компьютерам получить доступ к ресурсам данного компьютера с помощью сетей Microsoft. Это так же актуально от любопытных системных администраторов, работающих у вашего провайдера.

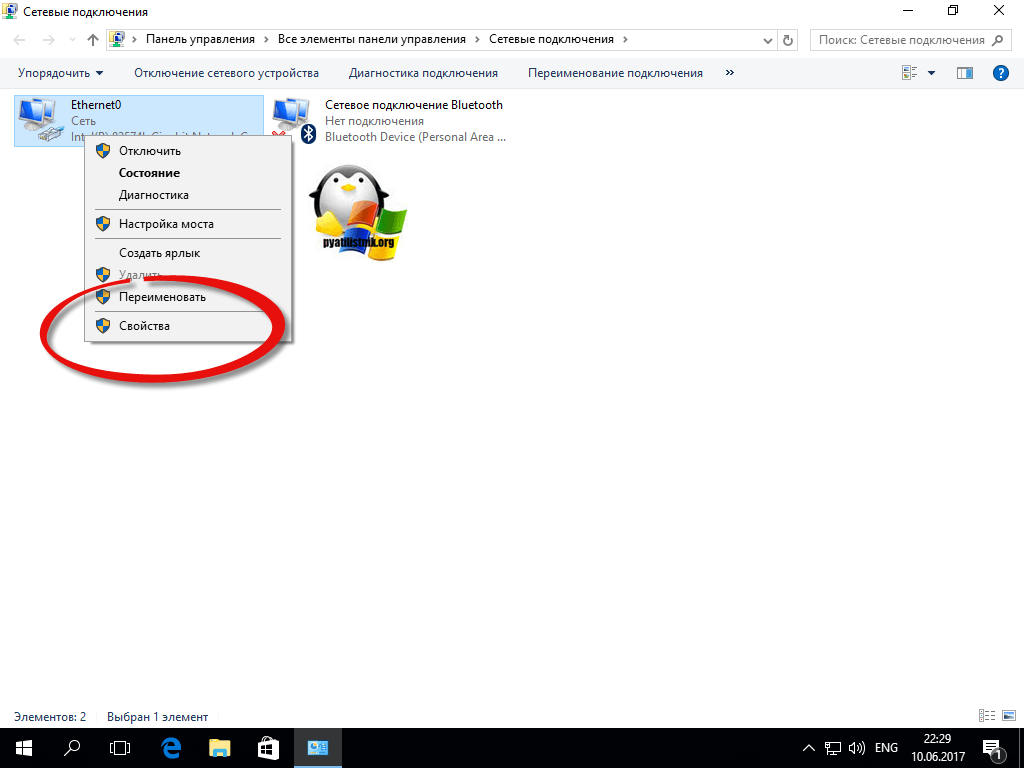

Выбираем нужный сетевой интерфейс и кликаем по нему правой кнопкой мыши, из контекстного меню выбираем пункт «Свойства»

Находим пункт «Общий доступ к файлам и принтерам для сетей Microsoft» и снимаем с него галку, после чего сохраняем, все это поможет защитить компьютер от вируса шифровальщика в локальной сети, ваша рабочая станция просто не будет доступна.

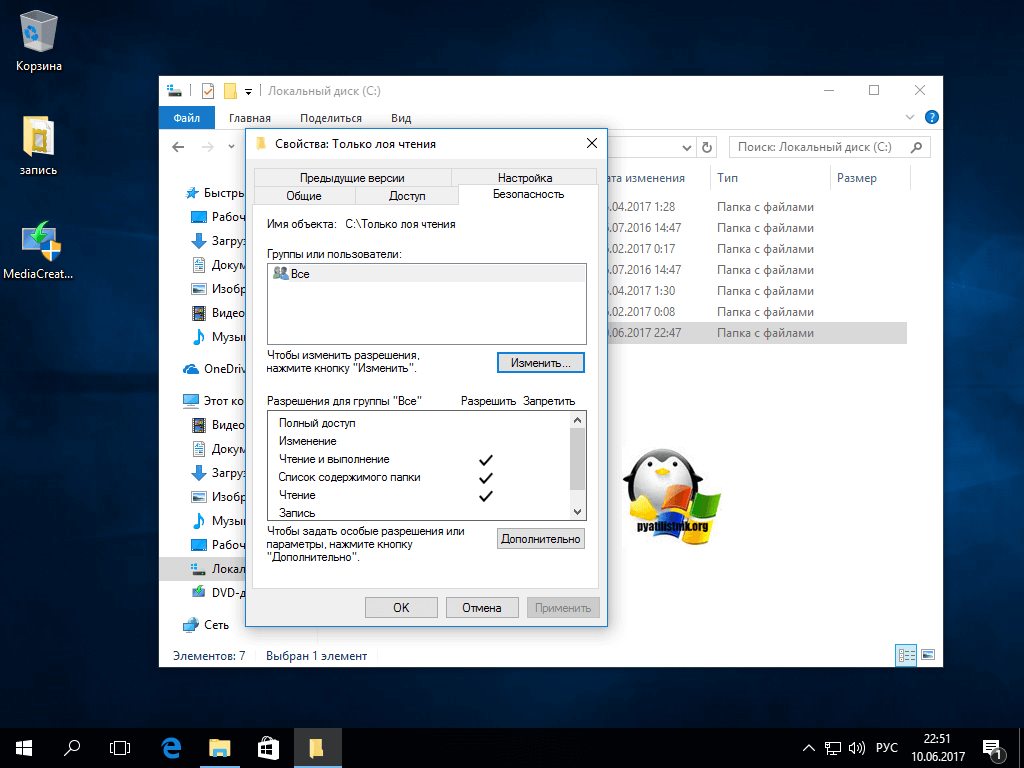

Ограничение прав доступа

Защита от вируса шифровальщика в windows может быть реализована вот таким интересным способом, я расскажу как я сделал для себя. И так основная проблема в борьбе с шифровальщиками, заключается в том, что антивирусы, просто не могут в режиме реального времени с ними бороться, ну не может он на сегодняшний момент защитить вас, поэтому будем хитрее.

Если у вирус шифратора нет прав на запись, то он и не сможет ничего сделать с вашими данными. Приведу пример, у меня есть папка фотографии, она хранится локально на компьютере, плюс есть две резервные копии на разных жестких дисках. На своем локальном компьютере я сделал на нее права, только на чтение, для той учетной записи под которой сижу за компьютером. Если бы вирус попал, то прав у него просто не хватило бы, все как видите просто.

Как все это реализовать, чтобы защититься от шифровальщиков файлов и все уберечь, делаем следующее.

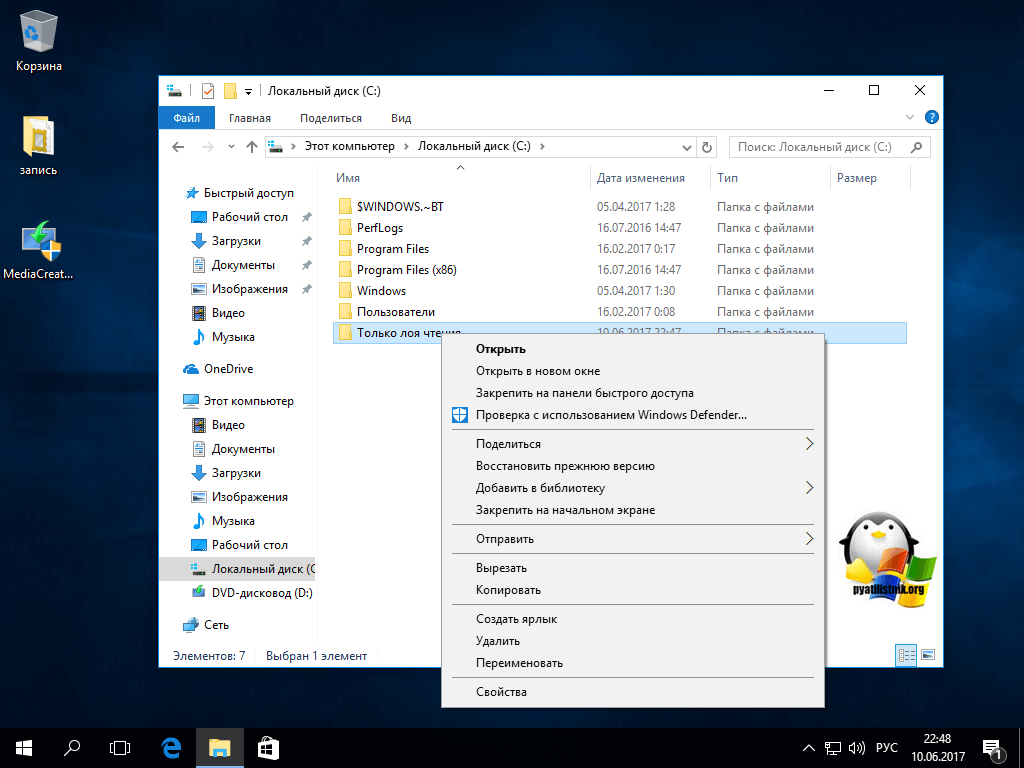

- Выбираем нужные вам папки. Старайтесь использовать именно папки, с ними проще назначать права. А в идеале создайте папку, под названием только для чтения, и уже в нее помещайте все нужные вам файлы и папки. Чем хорошо, назначив на верхней папке права, они автоматически будут применены и для других, находящихся в ней папок. Как только скопируете все нужные файлы и папки в нее, переходите к следующему пункту

- Щелкаем по папке правым кликом из из меню выбираем «Свойства»

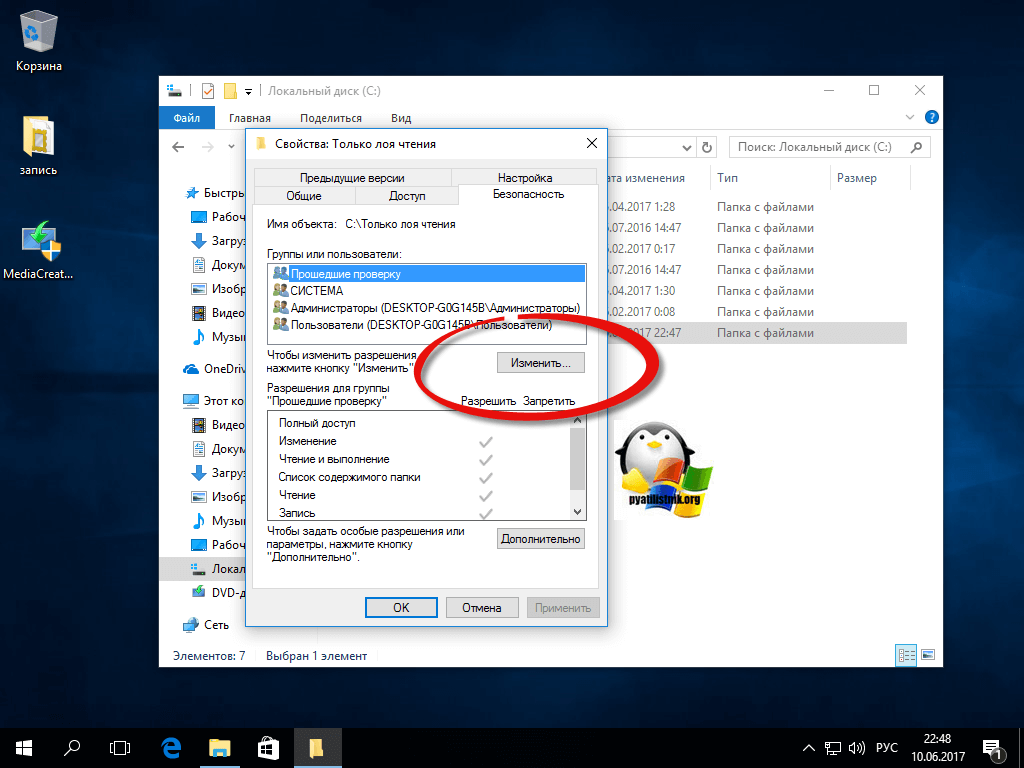

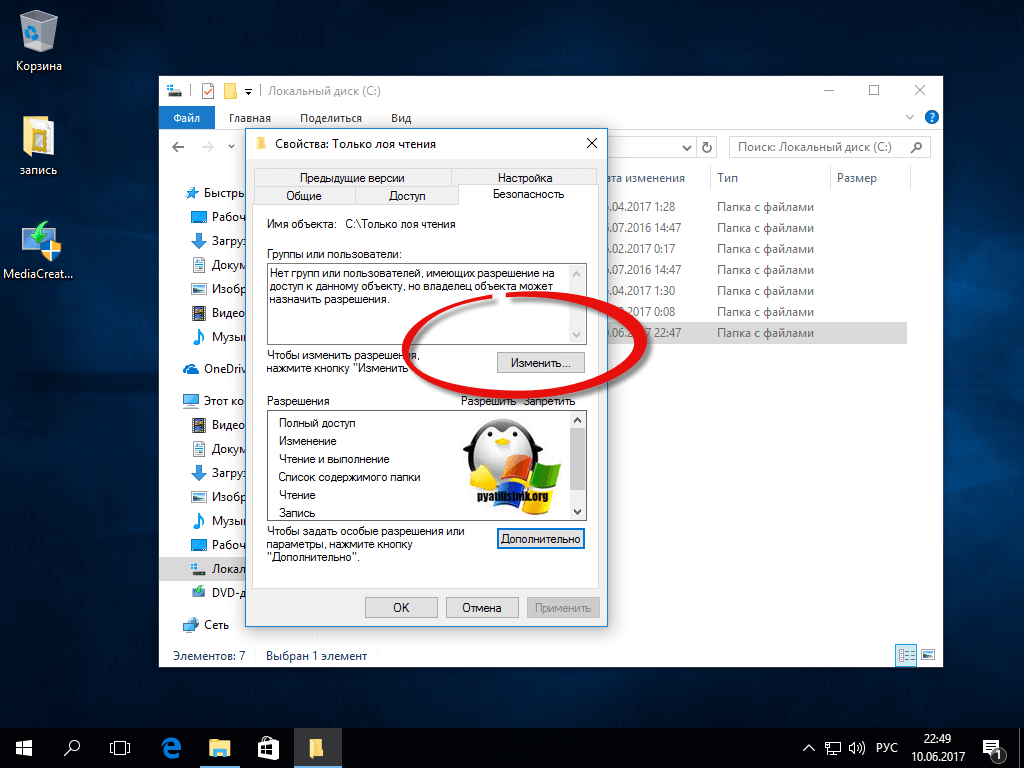

- Переходим на вкладку «Безопасность» и нажимаем кнопку «Изменить»

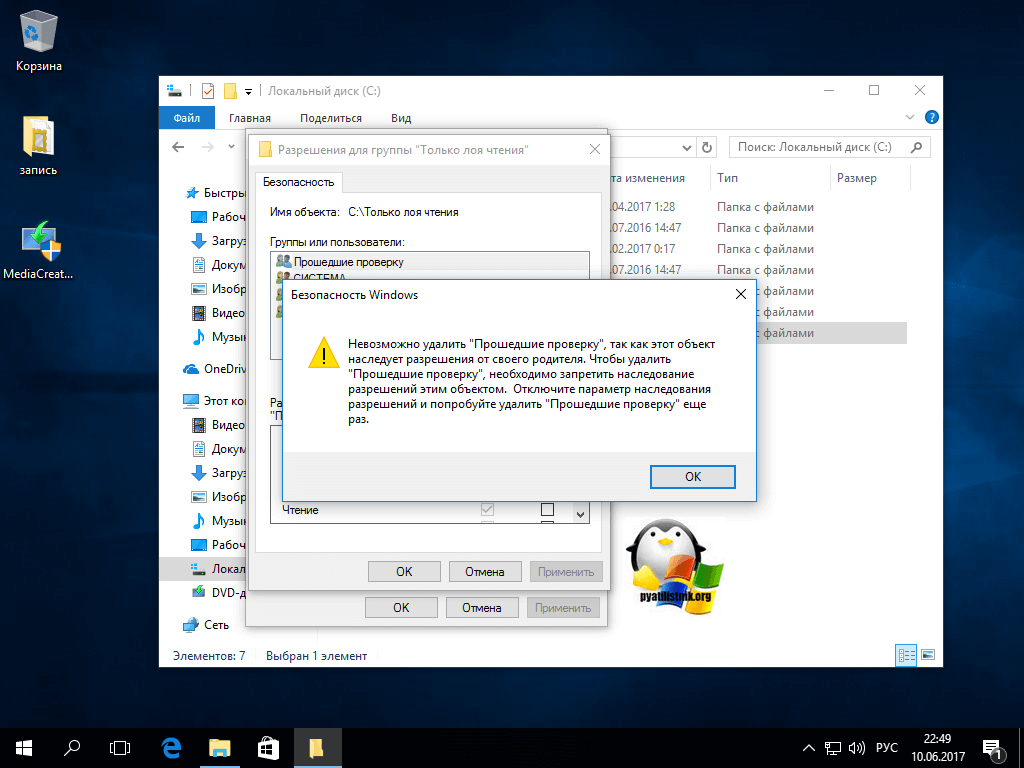

- Пробуем удалить группы доступа, если получаете окно с предупреждением, что «Невозможно удалить группу, так как этот объект наследует разрешения от своего родителя», то закрываем его.

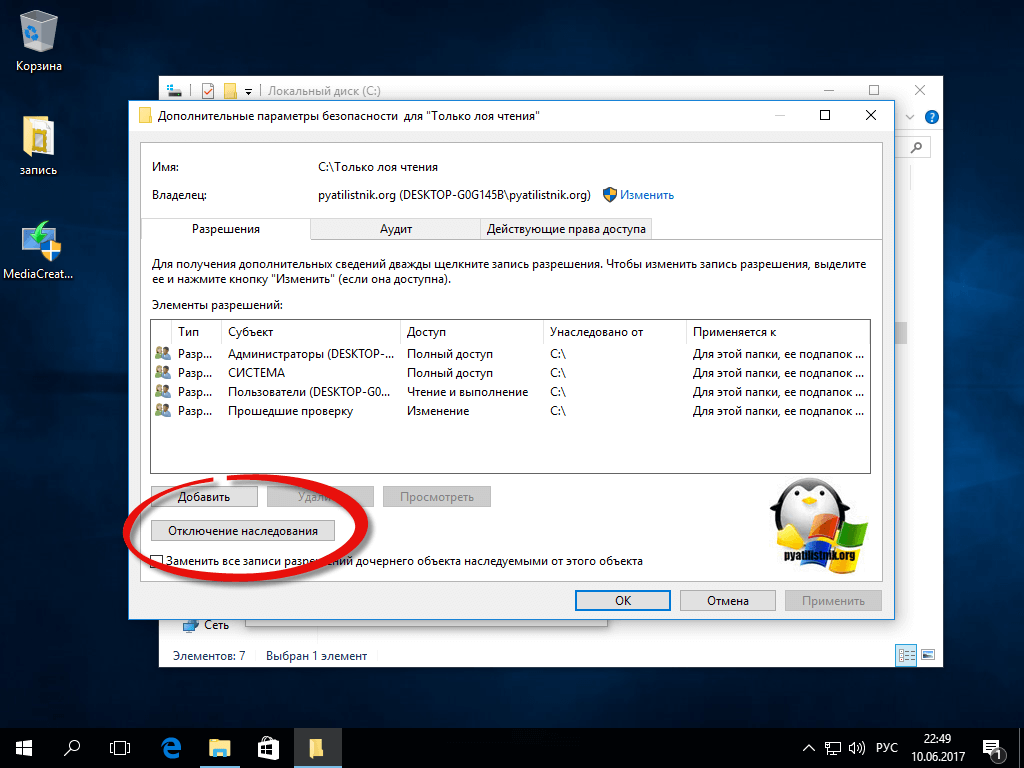

- Нажимаем кнопку «Дополнительно». В открывшемся пункте, нажмите «отключить наследования»

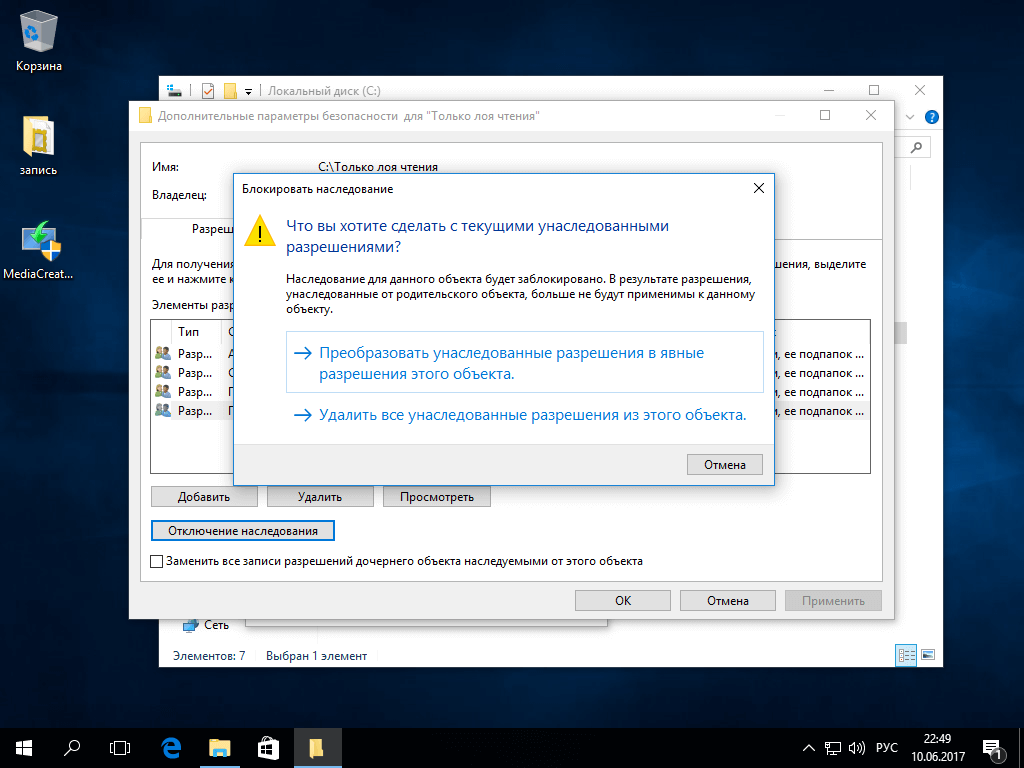

- На вопрос «Что вы хотите сделать с текущим унаследованными разрешениями» выберите «Удалить все унаследованные разрешения из этого объекта»

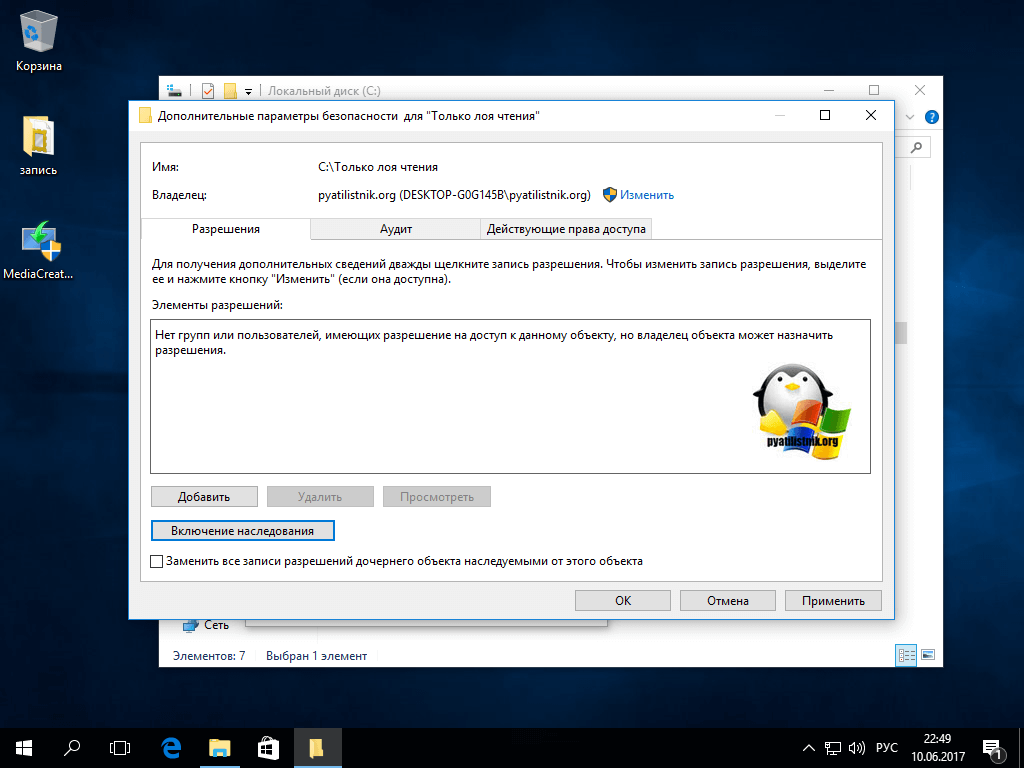

- В итоге в поле «Разрешения» все будут удалены.

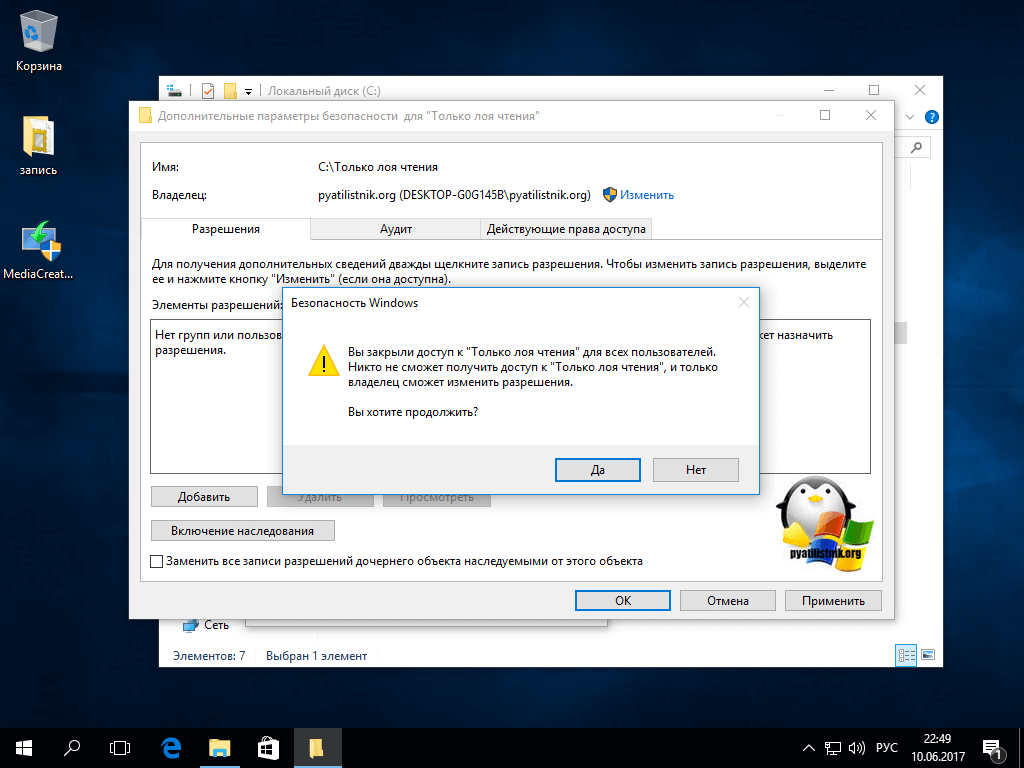

- Сохраняем изменения. Обратите внимание, что теперь только владелец папки может изменять разрешения.

- Теперь на вкладке «Безопасность» нажмите «Изменить»

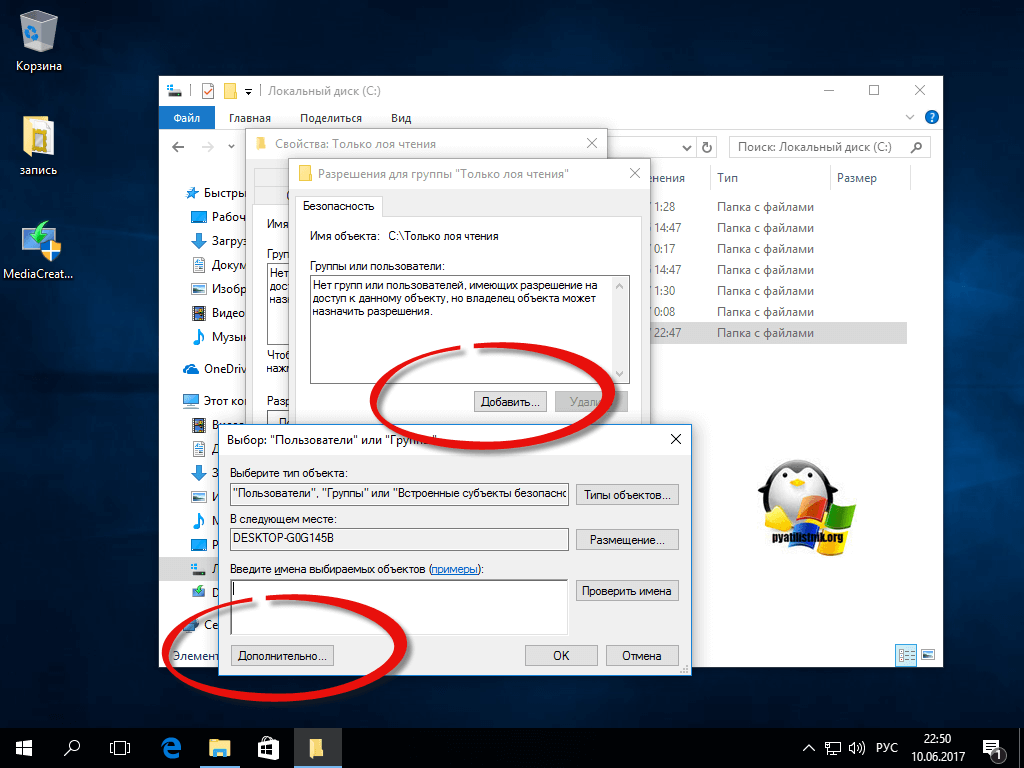

- Далее нажимаем «Добавить — Дополнительно»

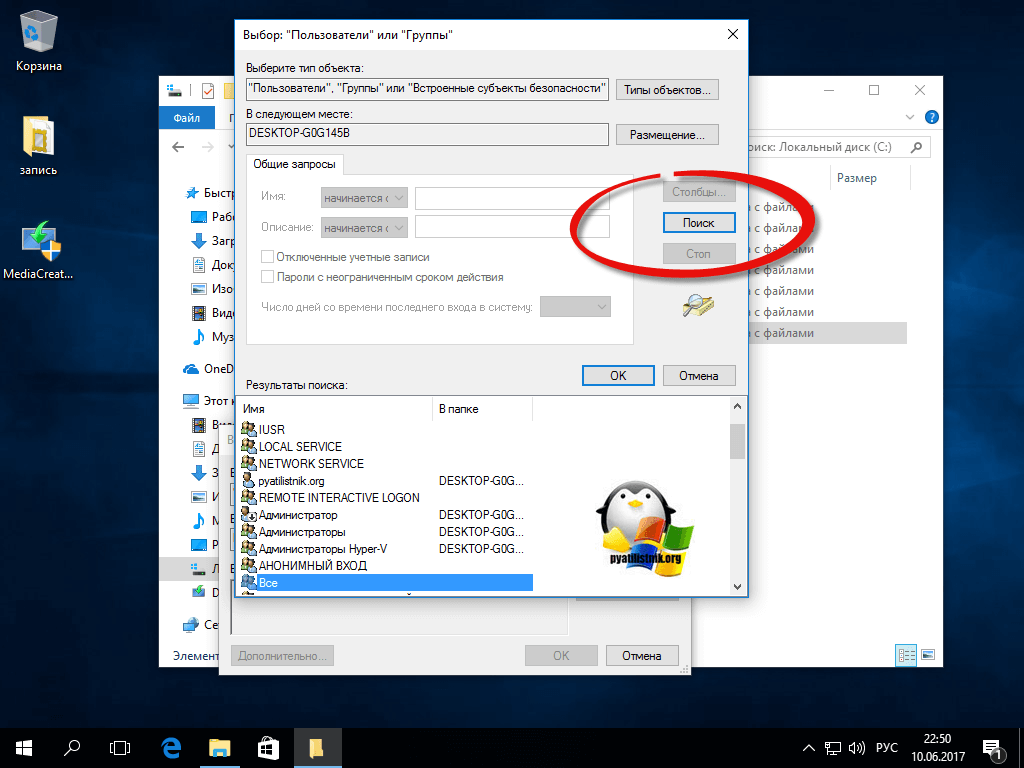

- Нам необходимо добавить группу «Все», для этого нажмите «Поиск» и выберите нужную группу.

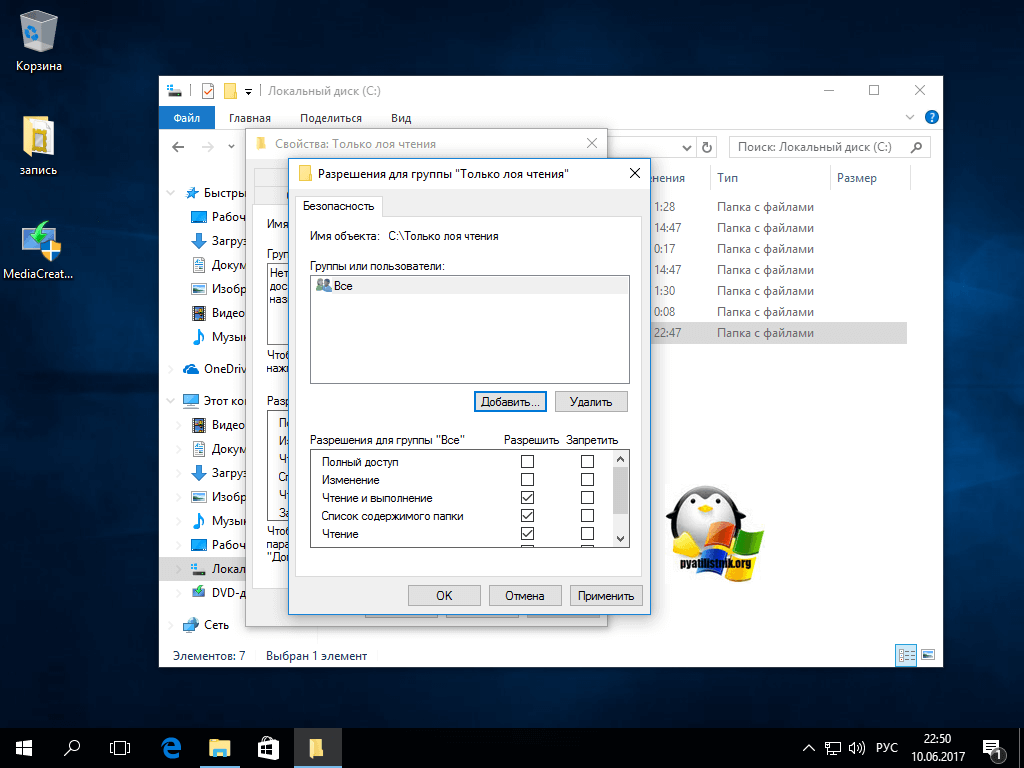

- Для защиты Windows от шифровальщика, у вас для группы «Все» должны быть выставлены права, как на картинке.

- Все теперь никакой вирус шифратор вам для ваших файлов в данной директории не грозит.

Я надеюсь, что Microsoft и другие антивирусные решения смогут улучшить свои продукты и защитят компьютеры от шифровальщиков, до их вредоносной работы, но пока этого не произошло, соблюдайте те правила, что я вам описал и делайте всегда резервные копии важных данных.

Популярные Похожие записи:

Не работает 1С 7.7 в Windows Server 2019

Не работает 1С 7.7 в Windows Server 2019 Chrome не открывает страницы, произошел сбой

Chrome не открывает страницы, произошел сбой Как вернуть средство просмотра фотографий Windows 11, за минуту

Как вернуть средство просмотра фотографий Windows 11, за минуту Camtasia не удалось загрузить библиотеку активов

Camtasia не удалось загрузить библиотеку активов Как убрать задний фон на фото онлайн и без программ

Как убрать задний фон на фото онлайн и без программ- Отличия Global Hot Spare и Dedicated Hot Spare

5 Responses to Как защититься от шифровальщиков за минуту

А как насчёт антивируса Romad? Хотелось бы услышать ваше мнение о том, как он справляется с вирусами.

Вот только добавить в эту папку ничего нельзя. Надо перед каждым добавлением менять опять права. Простые пользователи это делать не будут, а для обслуживающего сисадминовского персонала это не реально )))

А нельзя организовать белый список разрешённых расширений для файлов для каждой папки отдельно? Проще запретить файлы с расширениями не из списка, чем вся эта чехарда с правами для каждого сотрудника в отдельности.

запустить cmd с админскими правами, ввести gpedit.msc пройти по пути Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Политики ограниченного использования программ. Там создать политику (основное создастся само) зайти в дополнительные правила и правым кликом мыши создать правило для пути, в уровни безопасности выбрать запрещено, а в путь вписать из этого списка, т.е. сначала одну, попом опять правым кликом вторую и т.д. %windir%Temp*.cmd

%windir%Temp*.bat

%windir%Temp*.vbs

%windir%Temp*.js

%windir%Temp*.wsh

%windir%Temp*.wsc %UserProfile%AppDataLocalTemp*.exe

%UserProfile%AppDataLocal*.cmd

%UserProfile%AppDataLocal**.cmd

%UserProfile%AppDataLocal**.bat

%UserProfile%AppDataLocal*.bat

%UserProfile%AppDataLocal**.vbs

%UserProfile%AppDataLocal*.vbs

%UserProfile%AppDataLocal**.js

%UserProfile%AppDataLocal*.js

%UserProfile%AppDataLocal**.wsh

%UserProfile%AppDataLocal*.wsh

%UserProfile%AppDataLocal**.wsc

%UserProfile%AppDataLocal*.wsc после перегрузить комп. Тем самым Вы запретите выполнение скриптов из опасных мест, можете добавить туда что то своё.

>Вот только добавить в эту папку ничего нельзя….

Можно немного модифицировать метод. Создать двух доп. пользователей, одному дать только права удалять файлы из этой папки, другому — только добавлять. Администратор может запустить explorer через «от имени другого пользолвателя» и изменять содержимое. Главное — чтобы никто не входил в Windows этими пользователями. Простые пользователи должны иметь права только на чтение, как в статье.

Вирус, если таковой появится, в 99 случаях из 100 работает от имени текущего пользователя.

Источник: pyatilistnik.org

Вирус-шифровальщик – что это, чем опасен

Современные технологии позволяют хакерам постоянно совершенствовать способы мошенничества по отношению к обычным пользователям. Как правило, для этих целей используется вирусное ПО, проникающее на компьютер. Особенно опасным считаются вирусы-шифровальщики. Угроза заключается в том, что вирус очень быстро распространяется, зашифровывая файлы (пользователь попросту не сможет открыть ни один документ). И если удалить вирус-шифровальщик довольно просто, то куда сложнее расшифровать данные.

Что делать, если вирус зашифровал файлы на компьютере

Подвергнуться атаке шифровальщика может каждый, не застрахованы даже пользователи, у которых стоит мощное антивирусное ПО. Трояны шифровальщики файлов представлены различным кодом, который может быть не под силу антивирусу. Хакеры даже умудряются атаковать подобным способом крупные компании, которые не позаботились о необходимой защите своей информации. Итак, «подцепив» в онлайне программу шифровальщик, необходимо принять ряд мер.

Главные признаки заражения – медленная работа компьютера и изменение наименований документов (можно заметить на рабочем столе).

- Перезапустите компьютер, чтобы прервать шифрование. При включении не подтверждайте запуск неизвестных программ.

- Запустите антивирус, если он не подвергся атаке шифровальщика.

- Восстановить информацию в некоторых случаях помогут теневые копии. Чтобы найти их, откройте «Свойства» зашифрованного документа. Этот способ работает с зашифрованными данными расширения Vault, о котором есть информация на портале.

- Скачайте утилиту последней версии для борьбы с вирусами-шифровальщиками. Наиболее эффективные предлагает «Лаборатория Касперского».

Вирусы-шифровальщики в 2016: примеры

При борьбе с любой вирусной атакой важно понимать, что код очень часто меняется, дополняясь новой защитой от антивирусов. Само собой, программам защиты нужно какое-то время, пока разработчик не обновит базы. Нами были отобраны самые опасные вирусы-шифровальщики последнего времени.

Подробнее об одном из самых опасных и распространенных вредоносных кодов читайте здесь: что такое no_more_ransom

Ishtar Ransomware

Ishtar – шифровальщик, вымогающий у пользователя деньги. Вирус был замечен осенью 2016 года, заразив огромное число компьютеров пользователей из России и ряда других стран. Распространяется при помощи email-рассылки, в которой идут вложенные документы (инсталляторы, документы и т.д.). Зараженные шифровальщиком Ishtar данные, получают в названии приставку «ISHTAR».

В процессе создается тестовый документ, в котором указано, куда обратиться за получением пароля. Злоумышленники требует за него от 3000 до 15000 рублей.

Опасность вируса Ishtar в том, что на сегодняшний день нет дешифратора, который бы помог пользователям. Компаниям, занимающимся созданием антивирусного ПО, необходимо время, чтобы расшифровать весь код. Сейчас можно лишь изолировать важную информацию (если представляют особую важность) на отдельный носитель, дожидаясь выхода утилиты, способной расшифровать документы. Рекомендуется переустановить операционную систему.

Neitrino

Шифровальщик Neitrino появился на просторах Сети в 2015 году. По принципу атаки схож с другими вирусами подобной категории. Изменяет наименования папок и файлов, добавляя «Neitrino» или «Neutrino». Дешифрации вирус поддается с трудом – берутся за это далеко не все представители антивирусных компаний, ссылаясь на очень сложный код.

Некоторым пользователям может помочь восстановление теневой копии. Для этого кликните правой кнопкой мыши по зашифрованному документу, перейдите в «Свойства», вкладка «Предыдущие версии», нажмите «Восстановить». Не лишним будет воспользоваться и бесплатной утилитой от «Лаборатории Касперского».

Enigma

Вирус-шифровальщик Enigma начал заражать компьютеры российских пользователей в конце апреля 2016 года. Используется модель шифрования AES-RSA, которая сегодня встречается в большинстве вирусов-вымогателей. На компьютер вирус проникает при помощи скрипта, который запускает сам пользователь, открыв файлы из подозрительного электронного письма.

До сих пор нет универсального средства для борьбы с шифровальщиком Enigma. Пользователи, имеющие лицензию на антивирус, могут попросить о помощи на официальном сайте разработчика. Так же была найдена небольшая «лазейка» – Windows UAC. Если пользователь нажмет «Нет» в окошке, которое появляется в процессе заражения вирусом, то сможет впоследствии восстановить информацию при помощи теневых копий.

Granit

Новый вирус-шифровальщик Granit появился в Сети осенью 2016 года. Заражение происходит по следующему сценарию: пользователь запускает инсталлятор, который заражает и шифрует все данные на ПК, а также подключенных накопителях. Бороться с вирусом сложно. Для удаления можно воспользоваться специальными утилитами от Kaspersky, но расшифровать код еще не удалось.

Возможно, поможет восстановление предыдущих версий данных. Помимо этого, расшифровать может специалист, который имеет большой опыт, но услуга стоит дорого.

Tyson

Был замечен недавно. Является расширением уже известного шифровальщика no_more_ransom, о котором вы можете узнать на нашем сайте. Попадает на персональные компьютеры из электронной почты. Атаке подверглось много корпоративных ПК. Вирус создает текстовый документ с инструкцией для разблокировки, предлагая заплатить «выкуп».

Шифровальщик Tyson появился недавно, поэтому ключа для разблокировки еще нет. Единственный способ восстановить информацию – вернуть предыдущие версии, если они не подверглись удалению вирусом. Можно, конечно, рискнуть, переведя деньги на указанный злоумышленниками счет, но нет гарантий, что вы получите пароль.

Spora

1C.Drop.1

Этот вирус-шифровальщик для 1С появился летом 2016 года, нарушив работу многих бухгалтерий. Разработан был специально для компьютеров, на которых используется программное обеспечение 1С. Попадая посредством файла в электронном письме на ПК, предлагает владельцу обновить программу. Какую бы кнопку пользователь не нажал, вирус начнет шифрование файлов.

Над инструментами для расшифровки работают специалисты «Dr.Web», но пока решения не найдено. Виной тому сложный код, который может быть в нескольких модификациях. Защитой от 1C.Drop.1 становится лишь бдительность пользователей и регулярное архивирование важных документов.

da_vinci_code

Новый шифровальщик с необычным названием. Появился вирус весной 2016 года. От предшественников отличается улучшенным кодом и стойким режимом шифрования. da_vinci_code заражает компьютер благодаря исполнительному приложению (прилагается, как правило, к электронному письму), который пользователь самостоятельно запускает.

Шифровальщик «да Винчи» (da vinci code) копирует тело в системный каталог и реестр, обеспечивая автоматический запуск при включении Windows. Компьютеру каждой жертвы присваивается уникальный ID (помогает получить пароль). Расшифровать данные практически невозможно. Можно заплатить деньги злоумышленникам, но никто не гарантирует получения пароля.

Два адреса электронной почты, которыми часто сопровождались вирусы-шифровальщики в 2016 году. Именно они служат для связи жертвы со злоумышленником. Прилагались адреса к самым разным видам вирусов: da_vinci_code, no_more_ransom и так далее. Крайне не рекомендуется связываться, а также переводить деньги мошенникам. Пользователи в большинстве случаев остаются без паролей.

Таким образом, показывая, что шифровальщики злоумышленников работают, принося доход.

Breaking Bad

Появился еще в начале 2015 года, но активно распространился только через год. Принцип заражения идентичен другим шифровальщикам: инсталляция файла из электронного письма, шифрование данных. Обычные антивирусы, как правило, не замечают вирус Breaking Bad. Некоторый код не может обойти Windows UAC, поэтому у пользователя остается возможность восстановить предыдущие версии документов. Дешифратора пока не представила ни одна компания, разрабатывающая антивирусное ПО.

XTBL

Очень распространенный шифровальщик, который доставил неприятности многим пользователям. Попав на ПК, вирус за считанные минуты изменяет расширение файлов на .xtbl. Создается документ, в котором злоумышленник вымогает денежные средства. Некоторые разновидности вируса XTBL не могут уничтожить файлы для восстановления системы, что позволяет вернуть важные документы.

Сам вирус можно удалить многими программами, но расшифровать документы очень сложно. Если является обладателем лицензионного антивируса, воспользуйтесь технической поддержкой, приложив образцы зараженных данных.

Kukaracha

Шифровальщик «Кукарача» был замечен в декабре 2016 года. Вирус с интересным названием скрывает пользовательские файлы при помощи алгоритма RSA-2048, который отличается высокой стойкостью. Антивирус Kaspersky обозначил его как Trojan-Ransom.Win32.Scatter.lb. Kukaracha может быть удален с компьютера, чтобы заражению не подверглись другие документы. Однако зараженные на сегодняшний день практически невозможно расшифровать (очень мощный алгоритм).

Как работает вирус-шифровальщик

Существует огромное число шифровальщиков, но все они работают по схожему принципу.

- Попадание на персональный компьютер. Как правило, благодаря вложенному файлу к электронному письму. Инсталляцию при этом инициирует сам пользователь, открыв документ.

- Заражение файлов. Подвергаются шифрации практически все типы файлов (зависит от вируса). Создается текстовый документ, в котором указаны контакты для связи со злоумышленниками.

- Все. Пользователь не может получить доступа ни к одному документу.

Средства борьбы от популярных лабораторий

Широкое распространение шифровальщиков, которые признаются наиболее опасными угрозами для данных пользователей, стало толчком для многих антивирусных лабораторий. Каждая популярная компания предоставляет своим пользователям программы, помогающие бороться с шифровальщиками. Кроме того, многие из них помогают с расшифровкой документов защитой системы.

Kaspersky и вирусы-шифровальщики

Одна из самых известных антивирусных лабораторий России и мира предлагает на сегодня наиболее действенные средства для борьбы с вирусами-вымогателями. Первой преградой для вируса-шифровальщика станет Kaspersky Endpoint Security 10 с последними обновлениями. Антивирус попросту не пропустит на компьютер угрозу (правда, новые версии может не остановить). Для расшифровки информации разработчик представляет сразу несколько бесплатных утилит: RectorDecryptor, XoristDecryptor, RakhniDecryptor и Ransomware Decryptor. Они помогают отыскивать вирус и подбирают пароль.

Dr. Web и шифровальщики

Эта лаборатория рекомендует использовать их антивирусную программу, главной особенностью которой стало резервирование файлов. Хранилище с копиями документов, кроме того, защищено от несанкционированного доступа злоумышленников. Владельцам лицензионного продукта Dr. Web доступна функция обращения за помощью в техническую поддержку. Правда, и опытные специалисты не всегда могут противостоять этому типу угроз.

ESET Nod 32 и шифровальщики

В стороне не осталась и эта компания, обеспечивая своим пользователям неплохую защиту от проникновения вирусов на компьютер. Кроме того, лаборатория совсем недавно выпустила бесплатную утилиту с актуальными базами – Eset Crysis Decryptor. Разработчики заявляют, что она поможет в борьбе даже с самыми новыми шифровальщиками.

Источник: xakepam.net