Идентификатор корреляции SharePoint в сообщениях об ошибке: что это такое и для чего он используется

Примечание: Мы стараемся как можно оперативнее обеспечивать вас актуальными справочными материалами на вашем языке. Эта страница переведена автоматически, поэтому ее текст может содержать неточности и грамматические ошибки. Для нас важно, чтобы эта статья была вам полезна. Просим вас уделить пару секунд и сообщить, помогла ли она вам, с помощью кнопок внизу страницы. Для удобства также приводим ссылку на оригинал (на английском языке).

Если у вас возникают проблемы с общедоступным веб-сайтом или опросом, электронной почтой или другим приложением, позвоните в компанию, которой принадлежит веб-сайт. Обычно контактные данные можно найти в нижней части страницы или в разделе «О нас» либо «Контакты».

Если ошибки возникают на веб-сайте организации, обратитесь к человеку, который им управляет. Чаще всего подобные проблемы может устранить только веб-мастер (администратор SharePoint) или другой специалист компании.

3 Подпись в web интерфейсе SamoWare

Если вы являетесь администратором SharePoint, веб-мастером или администратором сайта , а пользователи задают вам вопросы об идентификаторах корреляции, прочтите эту статью.

Что такое идентификатор корреляции?

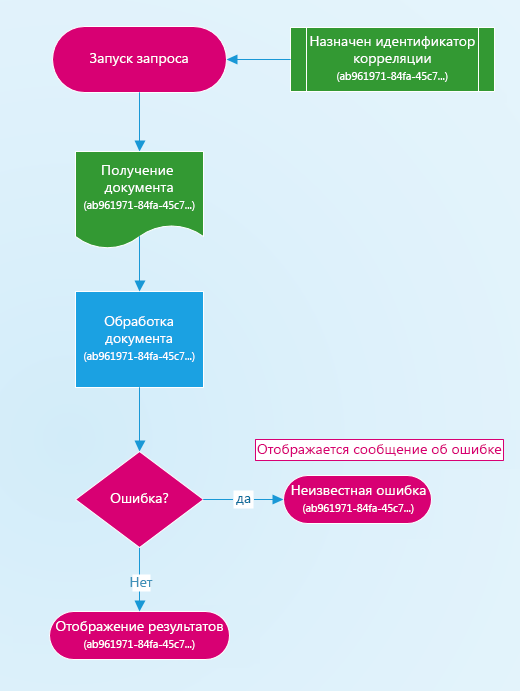

Идентификатор корреляции не является номером ошибки или кодом. Просто это GUID (глобальный уникальный идентификатор), который автоматически создается для каждого запроса, который получает сервер SharePoint. Они уникальны для каждого запроса, а не для каждой ошибки. Однако при возникновении ошибки сообщение об ошибке содержит идентификатор корреляции, который был действителен для запроса.

Идентификатор корреляции помогает администратору SharePoint определить, что происходило во время ошибки. Он полезен только для выявления ошибки. Идентификатор корреляции позволяет найти предыдущие запросы или процессы в журнале ULS SharePoint, чтобы выяснить, что вызвало проблему и привело к ней. Если возникает ошибка SharePoint, которую не удается определить, регистрируется сообщение «Произошла непредвиденная ошибка», в которое включается идентификатор корреляции. Идентификатор корреляции позволяет узнать, что произошло, но не указывает это.

Идентификатор корреляции есть как у сбойных, так и у успешных запросов. Он уникален для каждого нового запроса и действует только во время его выполнения. Он не похож на ошибки Windows, для которых выдается номер 80xxxxxx, точно определяющий проблему. Нет смысла искать определенный идентификатор корреляции Интернете, так как он уникален для вашего сервера и данного момента времени.

Тем не менее идентификатор корреляции полезен для трассировки процесса. Все действия, выполняемые SharePoint во время обработки запросов, регистрируются в журнале ULS и группируются по идентификаторам корреляции. Поскольку SharePoint одновременно обрабатывает тысячи запросов, с помощью идентификатора корреляции можно отфильтровать действия, которые SharePoint выполнял для определенного запроса.

Samoware — все корпоративные коммуникации в одном приложении

Администраторы могут применять идентификатор корреляции для трассировки ошибок, проблем с производительностью и других неполадок. Используя идентификаторы корреляции запросов, которые вызывают проблемы, можно более глубоко изучить ситуацию. Если ошибка не произошла и сообщение об ошибке не было создано, для просмотра идентификатора корреляции, созданного процессом, можно использовать панель разработчика.

Использование идентификатора корреляции

Если вы пользователь, у вас, вероятно, нет доступа к журналам, в которых могут пригодиться идентификаторы корреляции. Если это так, обратитесь в справочную службу или к администратору. Объясните свою ситуацию и помогите диагностировать проблему. При необходимости сообщите идентификатор корреляции, который был указан в сообщении об ошибке.

Если вы ИТ-специалист или администратор, чтобы разобраться в ситуации, вам может потребоваться найти нужный идентификатор корреляции в журнале ULS для времени проблемного события. Возможно, вам придется поискать веб-интерфейс с необходимым идентификатором. Идентификатор корреляции не устранит ошибку, но он поможет выполнить трассировку запроса и выяснить ее причину.

Найдя его, вы сможете понять, что произошло до ошибки, какое сообщение об ошибке отобразилось и какие события были инициированы сбоем. Для облегчения поиска необходимого номера и фильтрации запросов можно использовать дополнительные средства, такие как программа ULSViewer. Другие идеи и советы см. в записи блога Ведение журнала и устранение неполадок SharePoint с помощью ULSViewer.

Вот типичный сценарий использования идентификатора корреляции.

- Пользователь получает сообщение об ошибке при открытии файла в Excel и сообщает администратору идентификатор корреляции, а также дату и время инцидента.

- Найдите каталог журнала и необходимые данные, а затем откройте в Excel этот файл:

- Найдите идентификатор корреляции. Вы также можете отфильтровать данные на уровне событий, чтобы понять, что происходит:

- Если вы не сможете найти идентификатор корреляции, попробуйте поискать в данных для других веб-серверов, которые использовались во время сбоя.

Дополнительные сведения

Вот несколько дополнительных ресурсов для администраторов, которые помогут вам в отладке SharePoint ных ошибок. Помимо этих ссылок, попробуйте искать в Интернете многие сторонние сайты и сообщества, которые предлагают поддержку и средства для работы с SharePoint. Так как SharePoint — платформа, у вас есть сообщество тысяч разработчиков, ИТ-специалистов и пользователей, занимающихся разработкой инструментов, приложений и документации.

- Поиск и просмотр файлов журнала SharePoint

- Использование журналов событий и трассировки в SharePoint

- SharePoint для ИТ-специалистов

- Страница скачивания ULSViewer

Источник: support.microsoft.com

Как удалить ADW_SAMOWARE — Руководство по удалению Adware

ADW_SAMOWARE это известная форма рекламного ПО, разновидность вредоносного программного обеспечения, которое запускается на вашем компьютере для отображения нежелательной рекламы без вашего согласия. ADW_SAMOWARE считается надстройкой для веб-браузера — она устанавливается без вашего ведома в качестве плагина или расширения в вашем браузере.

После установки ADW_SAMOWARE начинает отображать нежелательную рекламу, когда вы просматриваете Интернет с помощью браузера. Этот тип рекламного программного обеспечения не ограничивается показом рекламы, но также может перенаправлять вас на другие вредоносные веб-сайты и постоянно отображать всплывающие рекламные объявления.

Наиболее распространенные методы, с помощью которых ADW_SAMOWARE может войти в ваш браузер, — это случайное нажатие на «спонсируемые ссылки», установка легального программного обеспечения, поставляемого с этим типом рекламного ПО, или установка зараженного подключаемого модуля или расширения браузера. ADW_SAMOWARE также может заразить ваш компьютер, если вы откроете вложение электронной почты или загрузите программу, уже зараженную ADW_SAMOWARE.

Как только ваш компьютер заражен ADW_SAMOWARE, он сразу же начнет вести себя злонамеренно. В дополнение к отображению нежелательных рекламных объявлений, ADW_SAMOWARE может попросить вас установить ложные обновления программного обеспечения или предоставить вашу личную и конфиденциальную информацию для сбора.

Кроме того, рекламные программы, такие как ADW_SAMOWARE, также могут изменять настройки вашего браузера. Браузеры, зараженные ADW_SAMOWARE, часто изменяют свои настройки по умолчанию нежелательным образом. В крайних случаях ADW_SAMOWARE может нанести очень серьезный ущерб вашей системе, манипулируя реестром Windows и настройками безопасности на вашем компьютере.

ADW_SAMOWARE Подробнее

- Название рекламного ПО: ADW_SAMOWARE

- Уровень риска: Средний

- Длина файла: неизвестный

- Подтип: рекламное ПО

- Категория: Рекламное

Что такое Adware?

Adware — это программное приложение, которое отображает рекламные баннеры во время выполнения программы. Объявления предоставляются через всплывающие окна или панели, которые появляются в пользовательском интерфейсе программы. Рекламное программное обеспечение часто создается для компьютеров, но также может быть найдено на мобильных устройствах. Обоснование для рекламного ПО заключается в том, что оно помогает покрыть расходы на разработку программы для разработчика программного обеспечения и сократить или устранить затраты для пользователя.

Рекламное программное обеспечение приносит доход его разработчику, автоматически отображая рекламу в пользовательском интерфейсе программного обеспечения или на экране, который появляется на лице пользователя в процессе установки. Вы также можете открывать новые вкладки, видеть изменения на своей домашней странице, видеть результаты поиска, о которых вы никогда не слышали, или даже перенаправляться на сайт NSFW.

Как ADW_SAMOWARE попал на мой компьютер?

ADW_SAMOWARE иногда интегрируется в бесплатное программное обеспечение (бесплатное программное обеспечение), которое пользователь откуда-то скачал. После установки пользователь может продолжить использование программного обеспечения в рекламных целях или приобрести бесплатную версию программного обеспечения.

Производители программного обеспечения оплачивают показ объявлений при поиске определенного программного обеспечения. Эти объявления приведут вас к загрузке программного обеспечения, которое может даже не установить искомое программное обеспечение, но вы все равно получите рекламное ПО. Итак, хотя вы думаете, что все, что вы получаете, — это приличное бесплатное программное обеспечение, на самом деле вы получаете много рекламы.

Помимо замены рекламы вашей и вывода денег из поисковых систем, рекламное ПО также будет появляться с еще более сомнительными предложениями, например, с просьбой установить «обновление» для Adobe Flash. Все это для чего-то, что покупатель мог бесплатно скачать с нужного сайта. Разработчик бесплатного программного обеспечения не получает никакой части дохода; фактически, их репутация, вероятно, была повреждена.

Каковы симптомы ADW_SAMOWARE?

- Ваш браузер неожиданно работает медленнее, чем раньше, и / или очень часто вылетает.

- Баннеры и реклама появляются на сайтах, которых у них никогда не было.

- Ваша домашняя страница каким-то образом изменилась, и вы не можете сбросить ее.

- Каждый раз, когда вы хотите посетить веб-сайт, вы будете перенаправлены на другую страницу.

- Вы заметите новые панели инструментов, плагины или расширения в вашем браузере.

- Если вы нажмете где-нибудь на странице, откроется одно или несколько всплывающих окон.

- Ваш компьютер начинает устанавливать нежелательные приложения без вашего разрешения.

Как удалить ADW_SAMOWARE?

Отключиться от интернета

Закройте все открытые окна браузера и приложения (включая электронную почту), затем отключите компьютер от Интернета.

Если вы подключены к Интернету через кабель Ethernet, самый простой способ отсоединения — просто отсоединить кабель от компьютера.

Если вы подключены через Wi-Fi

- При поиске введите «Сетевые подключения» и выберите «Показать сетевые подключения». Определите соединение, которое вы хотите отключить.

- Щелкните правой кнопкой мыши по соединению и выберите «Отключить / Активировать».

- Нажмите кнопку Windows, чтобы запустить интерфейс загрузки, затем введите по беспроводной сети.

- Нажмите Настройки, чтобы отобразить список настроек беспроводной сети.

- Нажмите на Включить или отключить беспроводную связь.

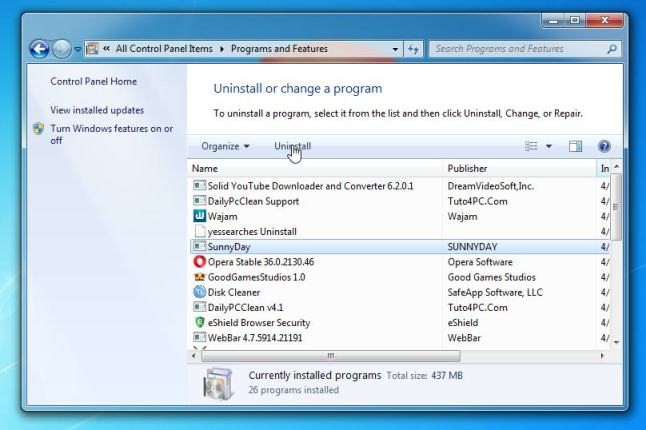

Удалите все вредоносные программы из Windows

На этом этапе мы попытаемся выявить и удалить все вредоносные программы, которые могут быть установлены на вашем компьютере.

- Зайдите в «Программы и функции».

- Найдите вредоносное ПО и удалите его.

- На экране «Программы и компоненты» отображается список всех программ, установленных на вашем ПК. Прокрутите список вниз, пока не найдете вредоносное ПО, затем щелкните по нему, чтобы выделить, затем нажмите кнопку «Удалить», которая появляется на верхней панели инструментов.

- Следуйте инструкциям на экране, чтобы удалить программу.

В следующем окне сообщения подтвердите процесс удаления, нажав Да, затем следуйте инструкциям по удалению программы.

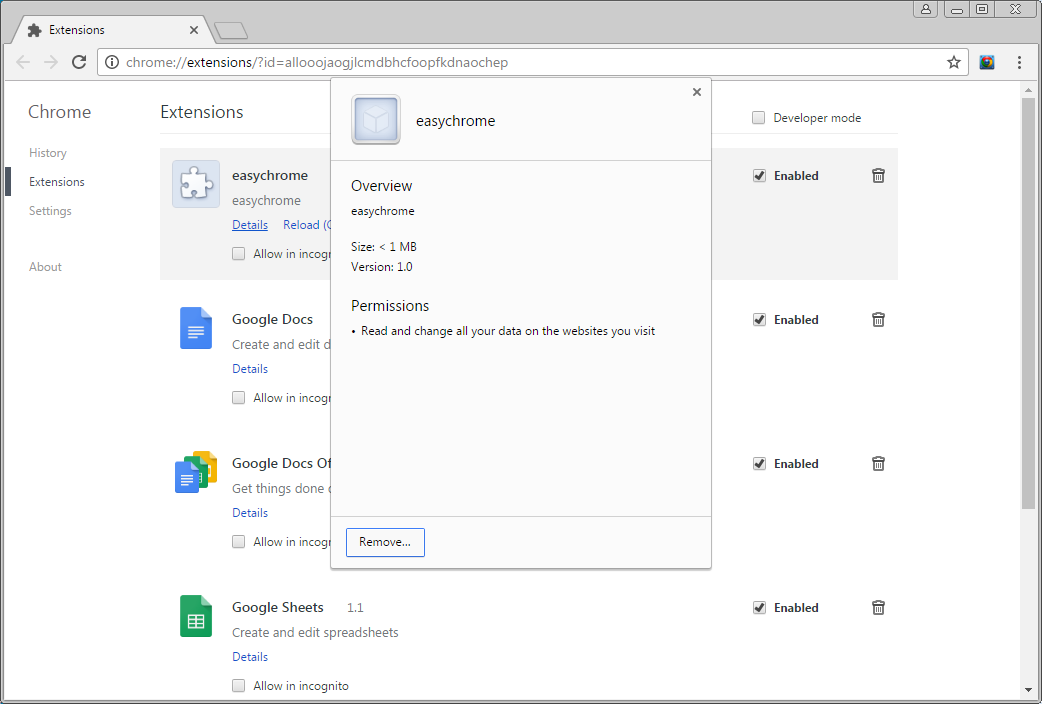

Очистите ADW_SAMOWARE из вашего браузера

Даже если вышеуказанный шаг сработал для вас, есть вероятность, что рекламное ПО уже заразило ваш браузер, и удаление программы не избавит от рекламы. Чтобы очистить браузер, просто перезагрузите его поисковую систему (если она изменилась) и найдите расширения или надстройки, которые вы не можете распознать.

- Зайдите в настройки браузера и найдите заголовок поиска. Это должно быть в общем разделе.

- В раскрывающемся меню выберите поисковую систему, которую вы хотите очистить (например, Google).

Для поиска расширения или надстройки рекламного ПО я рекомендую использовать сторонний инструмент, который отображает все расширения и плагины всех ваших браузеров в одном окне, включая скрытые.

Использовать антишпионскую программу

Наконец, вам, безусловно, нужно антишпионская программа который работает в фоновом режиме вашего компьютера. Вам нужна программа, которая может обнаруживать и перехватывать шпионское ПО, когда оно пытается проникнуть в ваш компьютер; он также должен уметь сканировать ваш компьютер на наличие шпионского ПО и изолировать его. Обязательно обновляйте свою антишпионскую программу новыми ежедневными или еженедельными «файлами определений», чтобы она работала эффективно. Никогда не стоит оставлять свой компьютер незащищенным и открытым для шпионского или рекламного ПО.

report this ad # A B C D E F G H I J K L M N O P Q R S T U V W X Y Z Категории Рекламное ПО

report this ad

Источник: windowsbulletin.com

samoware что это за программа

Samoware

Unified Communication Client

Requires CommuniGate Pro server.

What’s New

New Features

• Image processing

• In-app notifications

• Sending and delivery status icons

• Buddy from different CGP domain

• New features in ‘Files’ section

• Change user avatar

• New group voice call from group chat.

• Auto-capitalisation in chat feed

• Yandex.Maps links processing

• Two-factor authentication

Design

• Forward messages

• ‘Files’ section

• Video files playback

• Face ID deactivation after password change

Bugfixes

• ‘Invisible’ status

• Counters

• Localisation

App Privacy

Data Not Collected

The developer does not collect any data from this app.

Privacy practices may vary, for example, based on the features you use or your age. Learn More

Information

English, Albanian, Arabic, Catalan, Czech, Danish, Dutch, Finnish, French, German, Greek, Hebrew, Hungarian, Indonesian, Italian, Japanese, Kazakh, Korean, Malay, Persian, Polish, Portuguese, Romanian, Russian, Simplified Chinese, Slovak, Spanish, Thai, Traditional Chinese, Turkish, Ukrainian, Vietnamese

Загрузка скетча в Самовар

Если у вас есть ESP32, вы уже можете загрузить скетч, и протестировать, как работает Самовар.

Для того, чтобы загрузить скетч в ESP32, необходимо установить программу Arduino IDE. Она используется как редактор скетчей, как компилятор скетчей, а так же для загрузки скомпилированной программы в ESP32

После установки Arduino IDE ее нужно научить работать с ESP32, по умолчанию она этого не умеет. Об этом читайте здесь: Установка и настройка платы ESP32 в Arduino IDE

Если удалось скомпилировать пример, и загрузить его на ESP32 – можно переходить к настройке, компиляции и загрузке Самовара.

Скачиваем из GitHub архив с последней стабильной версией скетча.

Проверьте каталог Документы/Arduino/. Внутри данного каталога не должно быть каталогов(папок) с названиями Samovar, libraries и tools.

Проверьте каталог Документы/Arduino/. Внутри данного каталога не должно быть каталогов(папок) с названиями Samovar, libraries и tools. Внимание! При каждой установке новой версии Самовара из Документы/Arduino/ необходимо удалять или переносить в другое место вышеназванные папки.

Внимание! При каждой установке новой версии Самовара из Документы/Arduino/ необходимо удалять или переносить в другое место вышеназванные папки.

Распакуйте скачанный архив в удобное для Вас место. Войдите во вновь появившийся каталог и пройдите в глубину до последнего каталога Samovar x.xx (где x.xx – номер версии). Переименуйте каталог Samovar x.xx в Samovar и скопируйте его в Документы/Arduino/.

Из каталога Samovar скопируйте папки libraries и tools в Документы/Arduino/. Таким образом в каталоге Документы/Arduino/ должно находиться 3 папки: Samovar, libraries и tools.

Проверьте, что файл esp32fs.jar в каталоге tools находится по следующему пути: tools/ESP32FS/tool/esp32fs.jar. Если структура каталогов не такая – ее необходимо скорректировать, иначе не получится загрузить web-интерфейс на ESP32.

Обратите внимание! Библиотеки необходимо использовать те, которые загружены вместе с Самоваром. Код части библиотек изменен (исправлены ошибки, добавлена возможность работы с ESP32).

Если запущена Arduino IDE ее необходимо закрыть, и открыть заново.

В Arduino IDE открываем файл Samovar.ino из каталога Документы/Arduino/Samovar.

Устанавливаем в ESP32 web-интерфейс: в меню “Инструменты” выбираем ESP32 Sketch Data Upload – содержимое каталога Samovar/data установится на ESP32 (это web-интерфейс).

Загружаем скетч на ESP32: нажимаем кнопку – Загрузка, на ESP32 загрузится Самовар. В процессе загрузки могут выводиться различные предупреждающие сообщения, их нужно игнорировать. Если появится сообщение Connecting, но загрузка не начнется, а на экране будут появляться точки, необходимо на ESP32 на 3 секунды нажать кнопку Boot.

В случае успеха можно открыть монитор com-порта (проверьте, что установлена скорость 115200), в мониторе вы должны увидеть сообщения о старте Самовара, и IP адрес, с которым Самовар подключился к вашей сети. Если Самовар не смог подключиться к сети, то он создаст свою wifi точку с именем Samovar, без пароля. Ниже подробнее о подключении к wifi.

Дополнительная информация по настройкам Blynk доступна тут, по использованию графиков тут

Для работы насоса достаточно напряжения 0.6V. Если нет вольтметра, можно подстроечный резистор на драйвере установить в среднее положение. Если насос не крутится – можно чуть-чуть увеличить напряжение.

Обратите внимание, менять установку подстроечного резистора желательно при отключенном напряжении, так как высок риск сжечь драйвер. Так же желательно смазать ролики насоса силиконовой смазкой. Это снизит трение, а следовательно нагрузку на шаговый двигатель, и повысит долговечность силиконовой трубки.

Для Самовара для драйвера A4988 нужно замкнуть вывод MS1, MS2, MS3 и VCC а так же замкнуть контакты SLP, RST и VCC (на плате разъем H1) и в настройках Самовара в браузере указать примерное значение шагов на мл жидкости – 16000. Точно подобрать шаги можно в настройках, пункт – калибровка насоса.

Переходим к настройке скетча Samovar

После тестовой загрузки откройте файл Samovar_ini.h в Arduino IDE. Он содержит в себе основные настройки скетча, которые можно менять. В других файлах, без опыта программирования, лучше ничего не менять.

Если вы не используете датчик потока, обязательно отключите его использование в скетче. Для этого необходимо в файле Samovar_ini.h изменить строку

Если не планируется использовать управляемый регулятор напряжения, необходимо строку

Если не планируется использовать Blynk, необходимо строку

После внесения необходимых изменений надо еще раз загрузить скетч в ESP32, и можно перейти к настройкам самого Самовара.

При первом запуске Самовар создаст свою wifi-точку с именем Samovar, без пароля. При подключении к этой wi-fi точке должен открыться портал. Если портал не открылся автоматически, необходимо открыть страницу в браузере устройства, с которого вы подключились к Самовару по адресу 192.168.4.1, откроется форма с параметрами подключения к wi-fi.

Необходимо выбрать пункт “Configure WiFI”

Далее выбрать в настройках свою домашнюю wi-fi сеть и ввести пароль. Если используется Blynk, можно в третьей строке указать его токен. Так же токен можно указать в настройках Самовара – Настройки – Прочие – Токен Blynk. При изменении токена Blynk в настройках необходимо перезагрузить Самовар, чтобы Blynk начал работать с новым токеном.

Если токен был указан при настройке подключения к сети, перегружать Самовар не нужно, указанный токен сразу инициализируется корректно. После успешной настройки wifi Самовар должен будет подключиться к локальной сети. Если этого не произошло, его нужно перегрузить.

Если планируется использовать Blynk, можно в третьей строке указать его токен. Так же токен можно будет указать позднее в настройках Самовара – Настройки – Прочие – Токен Blynk. При изменении токена Blynk в настройках необходимо перезагрузить Самовар, чтобы Blynk начал работать с новым токеном. Если токен был указан при настройке подключения к сети, перегружать Самовар не нужно, указанный токен сразу корректно проинициализируется.

После успешной настройки wifi к Самовару можно подключиться двумя способами:

Перейти по ссылке http://samovar.local (может работать не всегда, зависит от настроек вашего роутера).

Подключиться по IP-адресу, который можно посмотреть мониторе порта Arduino IDE – Инструменты – монитор порта. Для этого надо открыть монитор порта, установить скорость 115200 бод, отключить ESP32 от компьютера, и подключить заново. В мониторе порта появиться статус загрузки Самовара, в том числе и IP-адрес, с которым Самовар подключился к вашему роутеру. Если установлен дисплей, IP-адрес можно посмотреть на дисплее на четвертом экране.

- ← samlab что это за программа

- samsung accessory service что это за программа →

Источник: pedagogik-a.ru

Процесс SMSS.EXE

Среди многих процессов, которые пользователи различных версий ОС Виндовс могут наблюдать в «Диспетчере задач», постоянно присутствует SMSS.EXE. Выясним, за что он отвечает, и определим нюансы его работы.

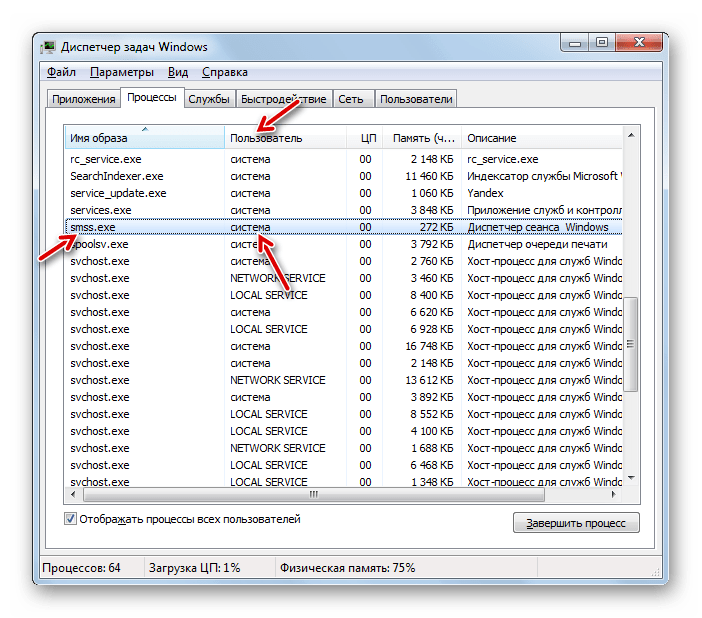

Информация о SMSS.EXE

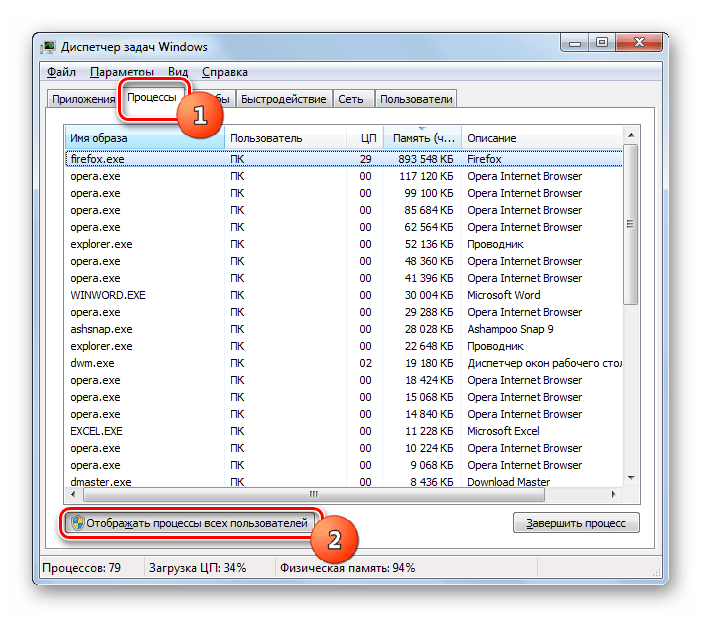

Чтобы отобразить SMSS.EXE в «Диспетчере задач», требуется в его вкладке «Процессы» кликнуть кнопку «Отображать процессы всех пользователей». Связана такая ситуация с тем, что данный элемент не входит в ядро системы, но, несмотря на это, постоянно запущен.

Итак, после того, как вы нажали на вышеуказанную кнопку, среди элементов списка появится название «SMSS.EXE». Некоторых пользователей волнует вопрос: не вирус ли это? Давайте определим, чем же этот процесс занимается и насколько он безопасен.

Функции

Сразу нужно сказать, что настоящий процесс SMSS.EXE не только полностью безопасен, но без него даже невозможна работа компьютера. Его наименование является аббревиатурой английского выражения «Session Manager Subsystem Service», что на русский язык можно перевести, как «Субсистема управления сеансами». Но данный компонент принято называть проще – «Диспетчер сеансов Windows».

Как уже говорилось выше, SMSS.EXE не включен в ядро системы, но, тем не менее, является жизненно необходимым для неё элементом. Он при старте системы запускает такие важные процессы, как CSRSS.EXE («Процесс исполнения клиент/сервер») и WINLOGON.EXE («Программа входа в систему»). То есть, можно сказать, что при запуске компьютера именно изучаемый нами в данной статье объект стартует одним из первых и активирует другие важные элементы, без которых операционная система не заработает.

После выполнения своей непосредственной задачи по запуску CSRSS и WINLOGON «Диспетчер сеансов» хотя и функционирует, но находится в пассивном состоянии. Если взглянуть на «Диспетчер задач», то мы увидим, что данный процесс потребляет при этом совсем мало ресурсов. Тем не менее, если его завершить принудительно, то систему ожидает крах.

Кроме описанной выше основной задачи, SMSS.EXE отвечает за запуск системной утилиты проверки диска CHKDSK, инициализацию переменных окружения, производство операций по копированию, перемещению и удалению файлов, а также загрузку библиотек Known DLL, без которых также невозможна работа системы.

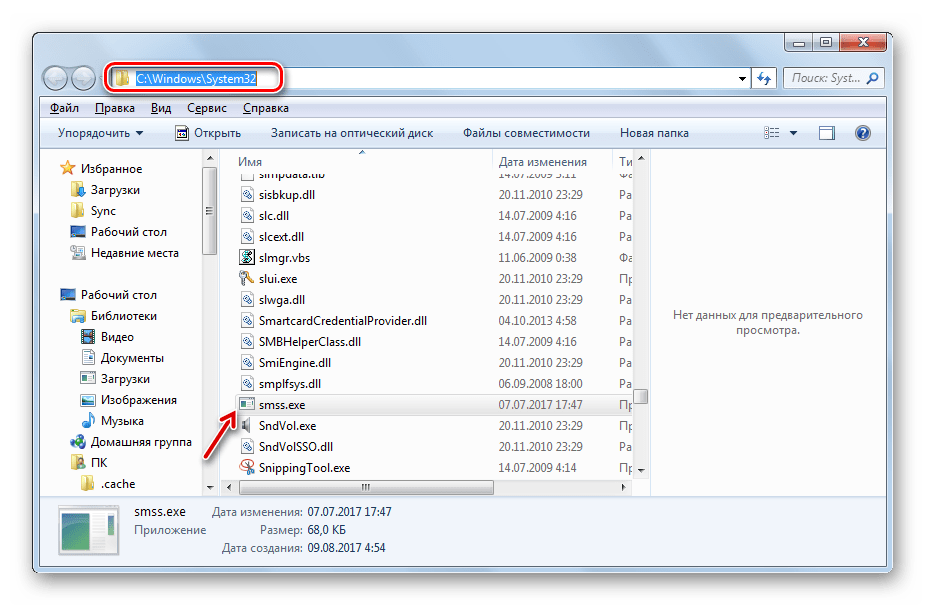

Месторасположение файла

Определим, где же расположен файл SMSS.EXE, который инициирует одноименный процесс.

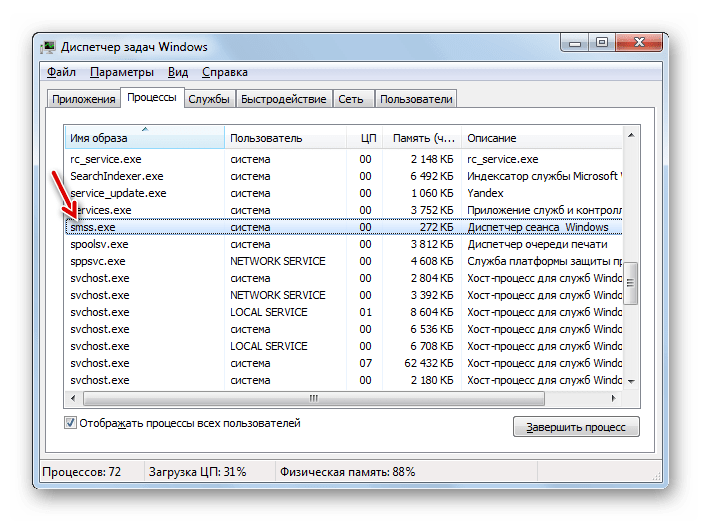

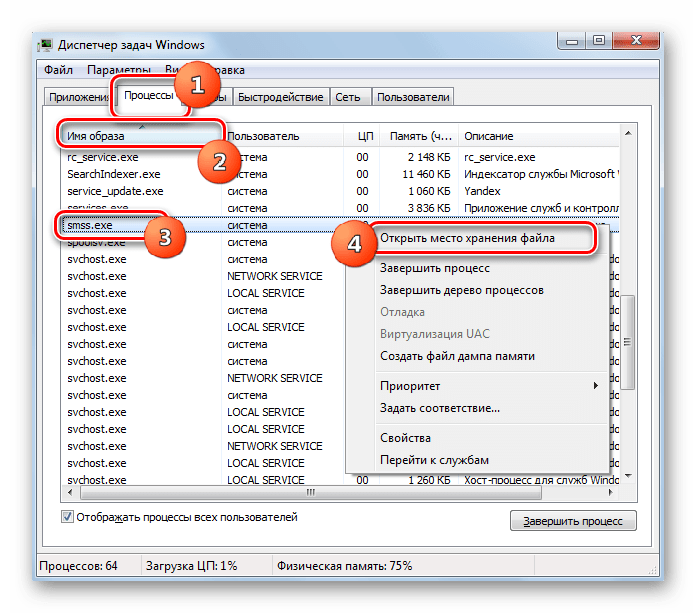

- Чтобы это узнать, откройте «Диспетчер задач» и перейдите в раздел «Процессы» в режиме показа всех процессов. Найдите в перечне наименование «SMSS.EXE». Чтобы это было легче сделать, можно выстроить все элементы по алфавиту, для чего следует кликнуть по наименованию поля «Имя образа». После обнаружения необходимого объекта, кликните правой кнопкой мыши (ПКМ). Щелкайте «Открыть место хранения файла».

- Активировался «Проводник» в той папке, где размещен искомый файл. Чтобы узнать адрес этого каталога, достаточно посмотреть на адресную строку. Путь к нему будет следующий: C:WindowsSystem32

Вирус

Как мы уже сказали, процесс SMSS.EXE не является вирусным. Но, в то же время, под него могут маскироваться и вредоносные программы. Среди основных признаков вируса следующие:

- Адрес места хранения файла отличается от того, который мы определили выше. Например, вирус может маскироваться в папке «Windows» или в любой другой директории.

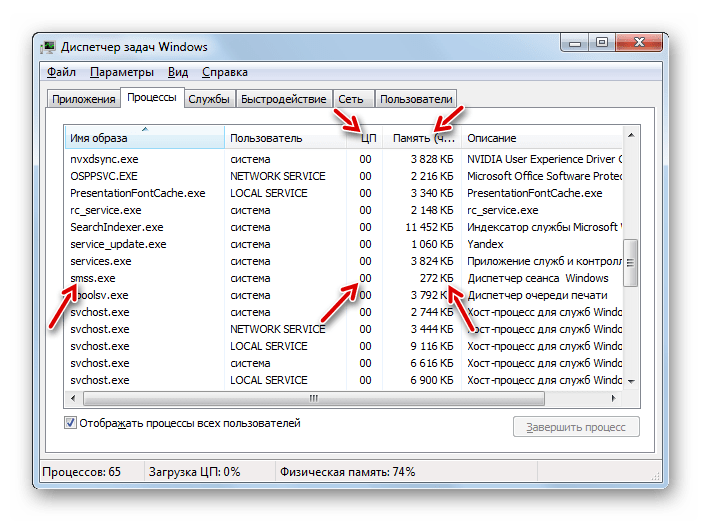

- Наличие в «Диспетчере задач» двух и больше объектов SMSS.EXE. Настоящим может быть лишь один.

- В «Диспетчере задач» в графе «Пользователь» указано значение, отличное от «Система» или «SYSTEM».

- SMSS.EXE потребляет довольно много системных ресурсов (поля «ЦП» и «Память» в «Диспетчере задач»).

Первые три пункта являются прямым указанием на то, что SMSS.EXE фальшивый. Последний — только косвенное подтверждение, так как иногда процесс может потреблять много ресурсов не из-за того, что он вирусный, а по причине каких-либо сбоев в системе.

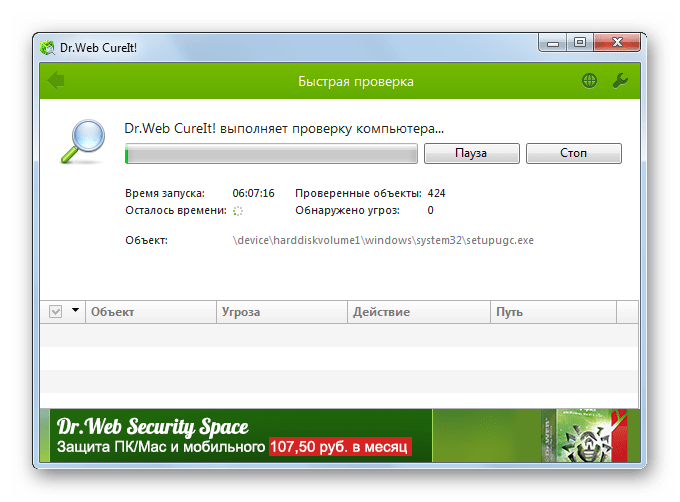

Итак, что же делать, если вы обнаружили один или несколько из вышеперечисленных признаков вирусной активности?

- Прежде всего, просканируйте компьютер антивирусной утилитой, например, Dr.Web CureIt. Это не должен быть стандартный антивирус, который установлен на вашем компьютере, так как если предположить, что система подверглась вирусной атаке, то стандартное антивирусное программное обеспечение уже пропустило вредоносный код на ПК. Также следует учесть, что проверку лучше делать или с другого устройства, или с загрузочной флэшки. В случае обнаружения вируса придерживайтесь тех рекомендаций, которые дает программа.

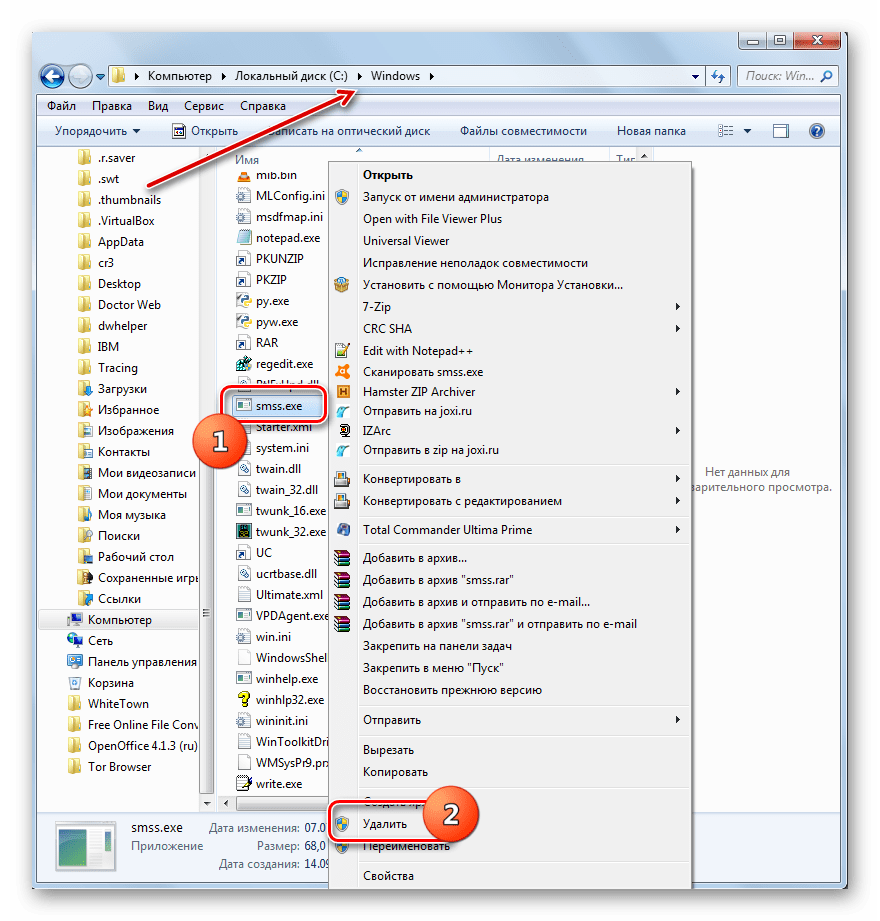

- Если же работа антивирусной утилиты не принесла результатов, но вы видите, что файл SMSS.EXE расположен не в том месте, где он должен находиться, то в этом случае есть смысл удалить его вручную. Для начала завершите процесс через «Диспетчер задач». Затем перейдите с помощью «Проводника» в директорию расположения объекта, щелкните по нему ПКМ и из списка выберите «Удалить». Если система запросит подтверждение удаления в дополнительном диалоговом окне, то следует подтвердить свои действия, нажав кнопку «Да» или «OK».

Внимание! Таким способом стоит удалять SMSS.EXE только в том случае, если вы убедились, что он расположен не на своем месте. Если файл находится в папке «System32», то даже в случае наличия остальных подозрительных признаков, вручную удалять его строго воспрещается, так как это может привести к непоправимому повреждению Windows.

Итак, мы выяснили, что SMSS.EXE является важным процессом, который отвечает за пуск операционной системы и ряд других задач. В то же время, иногда под личиной данного файла может скрываться и вирусная угроза.

Источник: lumpics.ru