Израильский шпион: Что такое Pegasus и как он работает

Шпионская вредоносная программа Pegasus является одной из самых серьезных угроз для журналистов и активистов-правозащитников, поскольку правительства, выступающие против них, могут различными способами проникнуть в их сотовые телефоны, повредить их, практически создать проблемы в их работе.

Это побудило ИТ-специалистов и экспертов по безопасности ответить на неоднократные вопросы людей о том, что делать, чтобы обезопасить себя от атак вредоносных программ: «Если мы хотим быть честными, мы должны сказать, что ничего невозможно сделать».

Газета «Гардиан» в сообщении, представляя шпионскую программу Pegasus израильской компании NSO Group, которая следила за многими известными лицами, такими как президент Франции Эммануэль Макрон, и многими демократическими и правозащитными фигурами, пытается передать информацию об этой вредоносной программе и ее функции.

Как пишет «Гардиан», Pegasus — это мощная вредоносная шпионская программа, разработанная израильской компанией NSO Group, которая представлена правительствам разных стран мира. Вредоносная программа способна заражать миллиарды мобильных телефонов на базе iOS или Android и использовать их данные в разведывательных операциях.

Pegasus — ВИРУС ГОДА! | Как проверить, заражен ли ваш телефон шпионской программой Pegasus?

Первую версию вредоносного ПО Pegasus обнаружили в 2016 году. В первой версии вредоносное ПО жертву возбуждали щелкнуть электронное письмо или телефонное сообщение. В результате этого заражался весь его мобильный телефон.

Однако с тех пор наступательные возможности компании NSO Group значительно развились. Теперь он поддерживает так называемые атаки с нулевым щелчком и не требует от владельца мобильного телефона никаких действий. В нынешних условиях это вредоносное ПО использует уязвимости в мобильных операционных системах, которые производители не успели исправить.

В 2019 году WhatsApp раскрыл, что вредоносная программа компании Group NSO отправило вредоносные ссылки на более чем 1400 мобильных телефонов, используя их слабые места в своих целях. Вредоносная программа Pegasus может легко проникнуть в сотовый телефон через звонок в WhatsApp, даже если человек не отвечает на звонок. По сути, в ходе своих шпионских операций Pegasus запускает специальный код на телефон и, таким образом, совершает вредоносные операции. К сожалению, вредоносная программа Pegasus в последнее время разрабатывает приложения, упрощающие доступ к миллионам мобильных телефонов Apple. Отреагировав на этот вопрос компания Apple заявила, что будет постоянно выпускать новые обновления с защитой от хакерских атак, таких как Pegasus.

Благодаря исследовательской работе руководителя Citizen Lab в правозащитной организации Amnesty International в Берлине Клаудио Гварнери, теперь больше, чем раньше стало ясно техническое понимание о вредоносной программе Pegasus, а также о том, какие вредоносные операции она выполняет после проникновения в мобильные телефоны. В частности, он указывает, что вредоносная программа Pegasus атакует сотовые телефоны таким образом, что жертве очень сложно понять, что против него проводится шпионская операция.

По оценкам, вредоносная программа Pegasus до сих пор успешно и активно следило за операционными системами Android и iOS. Кроме того, в исследованиях особо подчеркивалось, что компания NSO Group активно пытается найти новые уязвимости (новые слабые места), особенно в операционных системах iOS.

Следует отметить, что Pegasus также может быть установлен через беспроводной передатчик или приемник недалеко от места, где находится человек (человек, за которым следует слежка), и выполнять шпионскую операцию. А если украдут сотовый телефон жертвы, данная вредоносная программа может быть вручную установлена на его мобильный телефон и выгружена его информация.

Как только вредоносная программа Pegasus устанавливается на мобильный телефон, она может украсть всю информацию и файлы с этого телефона. Текстовые сообщения, история звонков, календари, электронные письма, а также история поисков могут быть объектами полной слежки через Pegasus.

Многие наблюдатели, эксперты по вопросам безопасности и ИТ-специалисты считают, что вредоносная программа Pegasus может делать то, что не может сделать даже владелец мобильного телефона. Это практически делает владельца мобильного телефона в абсолютную жертву для шпионского ПО Pegasus.

Юристы израильской компании NSO Group заявляют, что все, что было сказано о вредоносном ПО Pegasus, является всего лишь домыслом, а не фактом. Они описали все, что было сказано о Pegasus, как безосновательные слова. Однако до сих пор они не оспаривали никаких выводов о вредоносном ПО Pegasus.

Компания NSO Group вложила значительные средства в создание трудностей у других для обнаружения ее вредоносных программ и их действий. В нынешних условиях очень сложно выявить вредоносные операции программы Pegasus. Эксперты по безопасности отмечают, что более новые версии Pegasus, скорее всего, поместятся только в кратковременную память мобильных телефонов, и как только телефон будет выключен, их следы будут полностью удалены с мобильного телефона.

Шпионская вредоносная программа Pegasus является одной из самых серьезных угроз для журналистов и активистов-правозащитников, поскольку правительства, выступающие против них, могут различными способами проникнуть в их сотовые телефоны, повредить их, практически создать проблемы в их работе. Это побудило ИТ-специалистов и экспертов по безопасности ответить на неоднократные вопросы людей о том, что делать, чтобы обезопасить себя от атак вредоносных программ: «Если мы хотим быть честными, мы должны сказать, что ничего невозможно сделать».

Источник: diana-mihailova.livejournal.com

Pegasus: как шпионское ПО стало угрозой для мировой цифровой индустрии и безопасности граждан

Даже самые продвинутые в мире коммерческие системы слежения за людьми могут быть использованы не по назначению. Об этом стало известно в ходе масштабного исследования семнадцати СМИ в десяти странах. Согласно утекшим в сеть данным, программное обеспечение Pegasus, разработанное для отслеживания преступников, использовалось против активистов, выступающих за права человека, журналистов, политиков, исследователей и ученых.

Израильская компания NSO Group, создавшая Pegasus, утверждает, что лишь лицензирует свои разработки для государственных структур, занимающихся поимкой международных преступников и террористов. Представители NSO Group назвали расследование журналистов против Pegasus клеветой и отказалась от дальнейших комментариев ситуации.

Тем не менее основатель и CEO компании NSO Group ранее признавался, что при определенных обстоятельствах некоторые пользователи могут использовать Pegasus «некорректно». При этом израильские разработчики лицензировали свой продукт для 40 стран, включая государства с процветающей коррупцией и страны, в которых нарушаются права человека.

Подобные открытия в очередной раз говорят о том, что разработчики программного обеспечения для шпионажа потеряли контроль над своими продуктами, да и в целом вся индустрия вышла из-под контроля. Те, кто купил тот же Pegasus, могут следить как за преступниками, так и за мирными гражданами, чьи интересы противоречат интересам государства. И что еще хуже, вероятно, в будущем ни один телефон не сможет гарантировать отсутствие «жучков» во встроенном ПО.

Как работает Pegasus

Pegasus считается лучшим приложением для шпионажа из всех существующих. С помощью него можно «проникнуть» в устройство жертвы без какой-либо активности с ее стороны. То есть владелец смартфона может не предпринимать никаких действий, а пользователь Pegasus все равно сможет незаметно внедрить «жучок» в систему. Это так называемая zero-click-атака. Как только Pegasus оказывается в устройстве жертвы, смартфон тут же превращается в полноценный механизм для тотальной слежки за владельцем гаджета.

В первые же секунды активности программа копирует на устройство шпиона все сообщения, изображения, видеоролики и содержимое папки «Загрузки», которые сможет найти в телефоне жертвы. Помимо этого, Pegasus может записывать разговоры, отслеживать местоположение телефона, а также в любой момент активировать камеру и микрофон и передавать сигнал с них на удаленное устройство в режиме реального времени. Буквально вся жизнь отслеживаемой личности оказывается на ладони у тех, кто использует Pegasus.

Взлом протокола устройства в игре Cyberpunk 2077

Ранее в сети уже всплывали улики, говорящие о том, что это ПО используется совсем не по назначению. В 2018 году подобное приложение использовалось для взлома смартфона миллиардера Джеффа Безоса принцем Саудовской Аравии. А годом позже выяснилось, что несколько индийский юристов и активистов подверглись аналогичной хакерской атаке.

Теперь же стало известно, что Pegasus использовался для отслеживания действий президента Мексики Андреса Мануэля Лопеса Обрадора (Andrés Manuel López Obrador) и 50 наиболее приближенных к нему человек, включая близких друзей, членов семьи, медицинских сотрудников и т.п. Аналогичным образом государственные органы «наблюдали» за Рахулом Ганди (Rahul Gandhi) – нынешним конкурентом действующего премьер-министра Индии Нарендры Моди (Narendra Modi).

Следы использования Pegasus также были найдены в устройствах членов семьи и друзей убитого журналиста Джамаля Хашогги (Jamal Khashoggi). Имеются сведения, что схожее ПО использовалось на устройствах мексиканского журналиста Сесилио Пинеда Битры (Cecilio Pineda Birto), которого убили в 2017 году.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Индустрия шпионажа

И хотя возможности Pegasus могут повергнуть в шок, подобные приложения в различных проявлениях существуют уже довольно давно. Самые простые вариации цифровых «жучков» появились еще в начале 90-х годов. Сейчас же это целая индустрия, где спрос значительно превышает предложение.

Подобное ПО можно купить в даркнете всего за 5000 рублей. За эту сумму можно получить утилиту, с помощью которой можно будет незаметно для жертвы включить на устройстве веб-камеру или зафиксировать все нажатия на клавиатуре взломанного компьютера. Такие программные инструменты часто используются сталкерами и абьюзивными партнерами, и это серьезная проблема.

Конечно, все помнят о масштабной системе отслеживания людей, о которой поведал Эдвард Сноуден. Судя по предоставленным им данным, государственные органы собирали слишком много персональных данных граждан. Причем данных, которые очевидно выходили за пределы компетенции использующих их спецслужб.

В 2017 году мир узнал о проекте Eternal Blue – программном обеспечении для реализации кибершпионажа, которое было разработано секретной командой элитных программистов, работающих в Агентстве Национальной Безопасности США. Этот проект украли хакеры из группировки Shadow Brokers и продали его в даркнете. Вероятно, именно это ПО впоследствии использовалось для организации массовых хакерских атак Wannacry, направленных на сотни крупных организаций по всему миру в 2017 году.

Почему Pegasus отличается от остальных

Когда Эдвард Сноуден рассказал о действиях правительства США, многие были шокированы тем, какие возможности по отслеживанию людей открыли современные цифровые технологии. Но та массовая слежка велась специализированными органами, которые имеют юридическое право на сбор персональных данных, потому что представляют собой службы, как раз и занимающиеся шпионажем.

Речь уже не идет о том, что государство нарушает права своих граждан, в частности права на частную жизнь. Случай с Pegasus говорит нам о том, что теперь мощнейшие инструменты для отслеживания людей через смартфоны свободно продаются в сети. Важно понимать, что аналогичное ПО преступники используют, чтобы устраивать кибератаки на бизнес и целые государства.

Когда вскрылась информация о возможностях и принципах работы Pegasus, Эдвард Сноуден призвал к международному отказу от использования цифровых «жучков», потому что в противном случае человечество угодит в мир, где ни одно устройство не сможет гарантировать отсутствие в нем утилит для незаметного включения камеры или программы, записывающей разговоры пользователя. И это случится довольно скоро, если исходный код Pegasus постигнет та же судьба, что постигла Eternal Blue. То есть если он попадет в руки злоумышленников.

Человечество пока едва ли осознает, как Pegasus может повлиять на частную жизнь отдельных личностей и населения Земли в целом. Модель бизнеса NSO Group не позволяет уверенно говорить о том, как и на каких условиях компания лицензирует свое шпионское ПО, кто по итогу может им пользоваться, может ли NSO Group отнять лицензию у покупателей ПО, а если может, то по какой причине, и существуют ли независимые регуляторы, следящие за тем, как в разных странах используется Pegasus.

Судя по имеющимся данным, Pegasus множество раз использовался не по назначению, а это значит, что необходим специальный орган, который следил бы за тем, как и кто использует шпионское ПО. Снова стоит начать говорить о более жестком контроле над разработкой программного обеспечения для отслеживания людей через мобильные устройства. Если не начать предпринимать меры уже сейчас, то жертвами Pegasus будут не только пара-тройка громких имен, а каждая живая душа.

Источник: timeweb.com

Как узнать, заражен ли ваш iPhone или iPad шпионской программой Pegasus, которую использовали спецслужбы

Как найти на телефоне шпионскую программу Pegasus, с помощью которой за вами могут следить.

Обычно установить шпионское программное обеспечение на смартфоны и планшеты непросто, особенно на iPhone или iPad. Но шпионское ПО Pegasus — редкое исключение. В июле 2021 года исследователи обнаружили, что программа Pegasus заразила смартфоны некоторых журналистов, активистов и политиков в разных странах.

Что делает Pegasus настолько опасным, так это то, что пользователю не нужно ничего делать, чтобы активировать ее. В некоторых случаях для установки шпионского ПО достаточно просто получить сообщение на телефон, и, если шпионское программное обеспечение будет установлено, хакер получает полный доступ к устройству и его данным.

Pegasus, конечно же, является целевым шпионским ПО, и Apple, вероятно (пока нет официальной информации), включила патч от этой уязвимости в обновление iOS 14.7.1.

Как же можно проверить свой смартфон на наличие установленного без вашего ведома шпионского приложения Pegasus? Мы в 1Gai.Ru разобрались, что для этого нужно, а также узнали, какие устройства подвержены атаке.

Для начала краткая справка:

Приложение Pegasus было разработано израильской компанией NSO Group. Программа создана с целью отслеживания террористов, экстремистов и других опасных преступников. Данная программа способна проникать не только на устройства под управлением операционной системы iOS, но и свободно автоматически устанавливаться на телефонах и планшетах под управлением Android. В случае заражения устройства есть возможность удаленно контролировать сообщения в чатах, читать электронную почту, иметь доступ к фото/видео, получать данные о местоположении (точки геолокации). Кроме того, приложение позволяет удаленно активировать камеру и микрофон устройства, осуществляя удаленную слежку и прослушку.

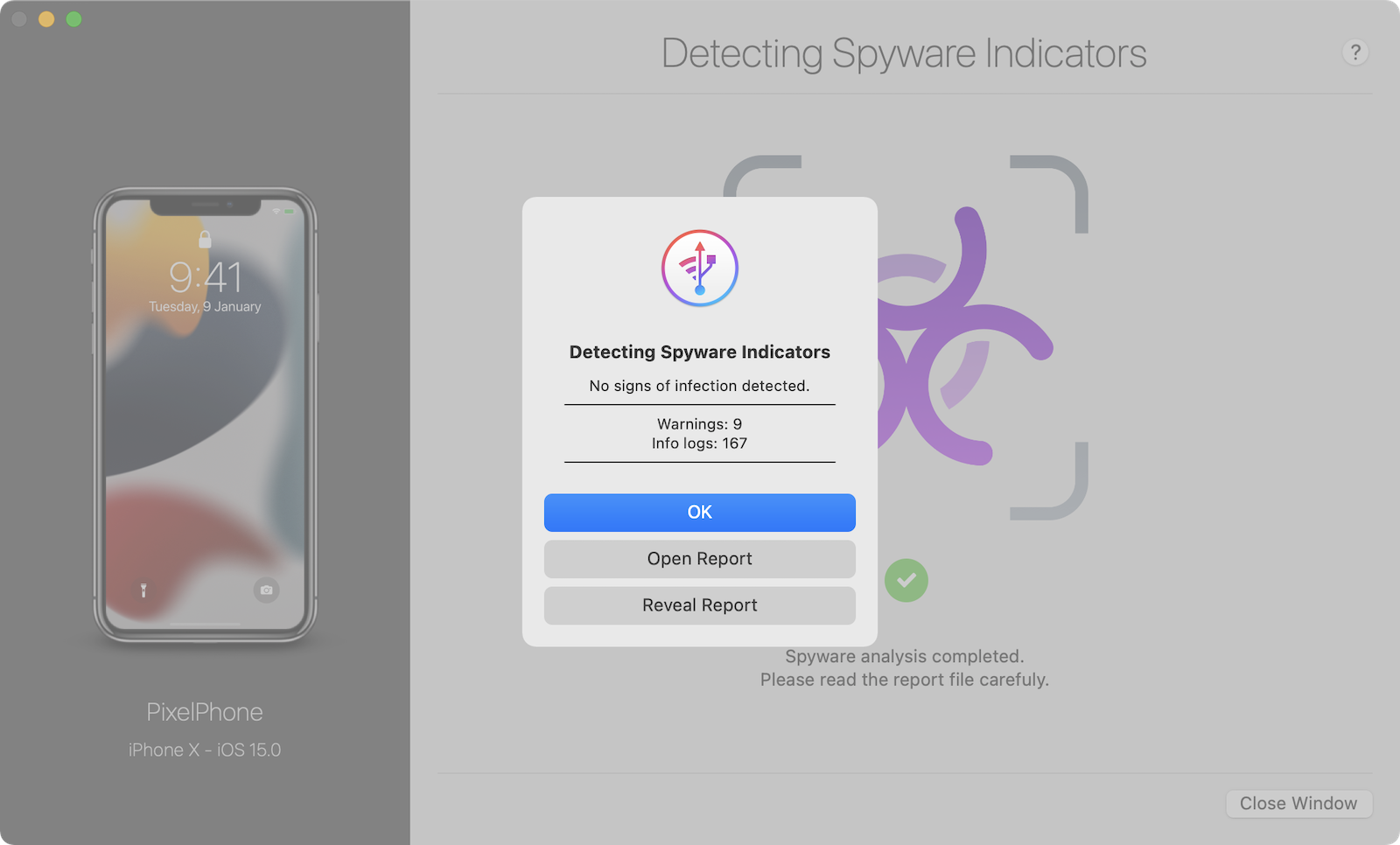

Если вам интересно узнать, есть ли сейчас на вашем телефоне iPhone или планшете iPad шпионская программа Pegasus, появился простой способ узнать это с помощью стороннего инструмента iMazing для iPhone и iPad, который имеет бесплатную функцию обнаружения шпионского ПО (речь идет о версии iMazing в версии 2.14).

Правда, для того чтобы просканировать свой телефон на наличие шпионского приложения, придется установить инструмент на свой ПК.

После загрузки программы iMazing на свой Mac или ПК под управлением Windows подключите iPhone или iPad к компьютеру, предварительно разблокировав устройство. Выберите свое устройство в приложении iMazing и далее опцию «Обнаружить шпионское ПО».

Затем следуйте инструкциям мастера программы, трижды нажав кнопку «Далее», чтобы загрузить необходимые данные, и согласитесь с условиями предоставления услуг. Наконец, нажмите кнопку «Начать анализ», чтобы запустить процесс сканирования устройства.

Программа iMazing загрузит все данные, сделает резервную копию вашего iPhone или iPad и начнет анализировать ваше устройство на наличие шпионского ПО. Это может занять некоторое время — например, у нас во время тестирования iMazing процесс создания резервной копии телефона занял около 30 минут.

После завершения резервного копирования iMazing попросит вас ввести пароль шифрования резервной копии (если вы его настроили) и приступит к работе.

iMazing просканирует данные на вашем iPhone или iPad, что может занять 5-10 минут. После завершения анализа iMazing в удобной для чтения форме покажет вам результаты проверки. Например, после сканирования мы получили девять предупреждений, но сканирование не выявило никаких признаков заражения вредоносным или шпионским ПО.

Если устройство будет заражено, первое, что вы должны сделать, — это не паниковать. Дело в том, что это может быть ложным срабатыванием — на всякий случай запустите тестирование еще раз. Вы также можете отправить отчет в службу поддержки клиентов iMazing для дальнейшего анализа полученных результатов.

И если вы действительно получите положительный результат, и особенно если вы или члены вашей семьи проявляете политическую активность, вы журналист, или занимаете какую-то государственную должность, или вы предприниматель, то вы должны знать, что вы в зоне риска, поскольку в таком случае есть большая вероятность, что за вами осуществляется удаленная слежка через ваше устройство.

iMazing в этом случае советует вам немедленно выключить устройство и удалить из него SIM-карту. Затем вы можете приступить к искоренению инфекции с устройства путем восстановления из более старой резервной копии вашего телефона или планшета (в этом случае после загрузки резервной копии более ранней версии вам необходимо сделать тестирование на шпионское ПО еще раз, чтобы убедиться, что она тоже не была заражена).

Второй способ избавиться от Pegasus — это удаление всех ваших данных с устройства, со сбросом к заводским установкам. То есть вы должны вернуть устройство в начало работы с нуля.

Есть ли еще способ обнаружить Pegasus?

Amnesty International выпустила утилиту с открытым исходным кодом под названием MVT (Mobile Verification Toolkit) , предназначенную для обнаружения следов Pegasus. Программное обеспечение работает с персональным компьютером и анализирует данные, включая файлы резервных копий, экспортированные с iPhone или телефона Android.

Источник: 1gai.ru

Шпионская программа проникает в память смартфона: как работает ПО Pegasus

Если вы обращали внимание на новости последней недели, возможно, вы слышали что-то о «Пегасе». В данном случае это не мифический летающий конь, а мощное шпионское ПО для взлома телефонов, продаваемое израильской компанией, которое якобы использовалось для слежки за журналистами, политиками, активистами и даже руководителями предприятий по всему миру. Вот что это за вирус, откуда взялся и кому стоит его опасаться.

Возможность собирать любые личные данные

Если вы не находитесь на виду, то вряд ли станете целью изощренной хакерской операции, хотя. Неужели обычному человеку действительно нужно беспокоиться о том, что кто-то взломает его телефон и будет слушать его разговоры или наблюдать за ним через камеры? Возможно, нет. Но отчеты специалистов действительно дают понять, что продукция компании Apple, так рьяно борющейся за обеспечение своей кибербезопасности, не защищена полностью. Любой iPhone можно взломать.

Это может быть удивительно для многих, поскольку Apple уже давно приобрела репутацию частной и безопасной альтернативы конкурентам Microsoft и Google, чья операционная система Android работает на большинстве телефонов в мире, кроме iPhone. Apple дважды занимала широко разрекламированную позицию против федерального правительства США, отказываясь помочь ФБР разблокировать телефоны, принадлежащие подозреваемым террористам. Но тот факт, что ФБР смогло проникнуть в эти телефоны без помощи Apple, более чем настораживает.

Так как насчет Pegasus?

Шпионское ПО Pegasus фигурирует в многочисленных отчетах, основанных на утечке 50 000 телефонных номеров, принадлежащих журналистам, диссидентам, правозащитникам и главам государств. Тысячи личных сотовых простых граждан также могли быть взломаны им. Это сложное шпионское ПО, разработанное израильской разведывательной компанией NSO Group, может собирать данные с телефона цели, получать доступ к местоположению и записывать все происходящее через микрофон и камеру без ведома владельца.

Компания NSO утверждает, что она продает свои технологии государственным органам только для расследования и борьбы с терроризмом и преступностью с единственной целью — спасение жизней. Представители фирмы говорят, что утверждения, содержащиеся в отчете, являются ложными, хотя его соучредитель и генеральный директор Шалев Хулио также сообщил, что компания «расследует все обвинения».

Не просто случайные жертвы

Агенты, которые исследовали устройства, принадлежащие телефонным номерам, указанным в списке, обнаружили, что некоторые люди стали мишенью не просто так. Они проводили какие-либо расследования или выступали против правительств или других влиятельных людей, а не потому, что они были преступниками или террористами.

Компания Amnesty International провела собственное масштабное расследование о том, как Pegasus использует собственные приложения от Apple, в том числе «Apple фото», «Apple музыка» в качестве векторов атаки. Некоторые из эксплойтов уже были известны специалистам по безопасности и исследователям. Например, тот факт, что хакер может отправлять через iMessage вредоносное ПО, которое заражает целевой телефон, даже если получатель ни на что не нажимает, известен как эксплойт с нулевым щелчком.

Так ли безопасны устройства iPhone?

Представители Apple сообщили, что iPhone является «самым безопасным и защищенным потребительским мобильным устройством на рынке» и что для обнаружения и устранения новых угроз требуется несколько шагов. «Компания осуждает кибератаки против политиков, правозащитников, журналистов и других лиц, пытающихся сделать мир лучше, — говорится в заявлении Apple, — атаки, подобные описанным, имеют короткий срок годности и нацелены на конкретных лиц. Они, конечно, представляют угрозу, но мы продолжаем неустанно работать, чтобы защитить всех наших клиентов».

Расследование показывает, что iPhone и любое другое устройство не защищены на 100 % и всегда будут наверстывать упущенное, чтобы исправить уязвимости, которые находят и используют хакеры. Даже самые безопасные устройства и приложения для обмена зашифрованными сообщениями потенциально могут быть взломаны. Чрезвычайно маловероятно, что они будут использованы против устройства, принадлежащего вам, среднему читателю. Но не следует полагать, что никто не может осуществить проникновение внутрь вашего гаджета.

Источник: fb.ru