В середине 2013 года некоторые западные опубликовали новости о том, что Соединенные Штаты Америки вместе с Австралией перехватывают информацию как на внутренних каналах связи (стационарная телефонная связь, мобильная связь, интернет и тд) так и на международных. Спустя время в европейских и американских СМИ появились публикации что аналогичный шпионаж и прослушку осуществляют спецслужбы Великобритании и Франции.

Пикантным моментом разразившегося скандала стал тот факт, что США и Великобритания следили не только за собственными гражданами, вели разведывательные шпионские операции не только против потенциальных противников, но следили и за своими союзниками по NATO , а также странами Евросоюза, не входящими в Североатлантический военный альянс.

ИНТЕРНЕТ-ПРОВАЙДЕР СЛЕДИТ ЗА ТОБОЙ?

6 июня 2013 года в Гонконге бывший сотрудник ЦРУ и бывший спецагент АНБ (Агентства национальной безопасности) США Эдвард Сноуден встретился с журналистами Гленном Гринвальдом (The Guardian US), Бартоном Геллманом (Washington Post) и режиссёром-документалистом Лаурой Пойтрас. Во время этой встречи беглый американский спецагент начал давать серию разоблачительных интервью о деятельности американских спецслужб по слежке и контролю за интернетом по всему миру.

Откровения бывшего системного аналитика ЦРУ Эдварда Сноудена с июня 2013 года начала публиковать британская газета «The Guardian» целый месяц! Опубликованные показания Сноудена свидетельствовали, что американское АНБ ведет целый ряд засекреченных разведывательных операций и программ прослушки телефонных разговоров, мониторинг интернет-трафика и перехват электронных сообщений миллиардов людей по всей планете.

Кто и за кем следит в интернете?

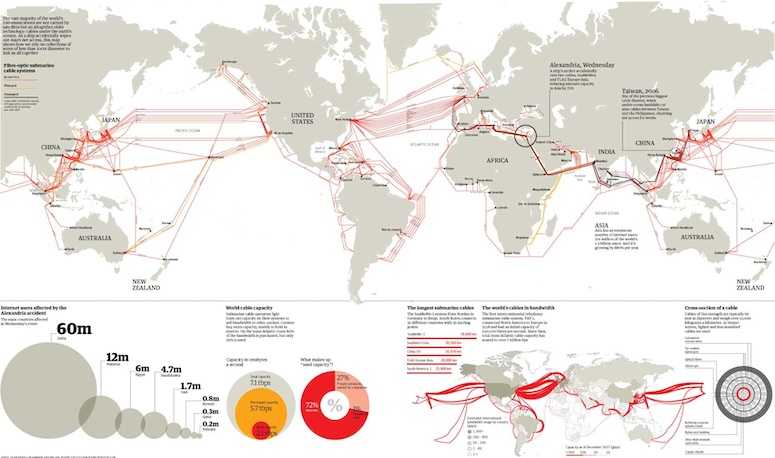

Объектами шпионажа со стороны США стали такие страны как Россия, Китай, Пакистан, Иран, государства Латинской Америки, Австралия, Новая Зеландия, а также страны Европейского Союза. Прямо с корневых серверов и центральных магистральных интернет-каналов АНБ ведет негласный массовый съём информации (так называемый сниффинг, от англ. to sniff — нюхать). И если в 90х подобная преступная «прослушка трафика» применялась хакерами, то в 21 веке за дело серьезно взялись самые могущественные спецслужбы планеты!

КАК СЛЕДИТЬ СКРЫТНО ЗА ЧЕЛОВЕКОМ в 2021?!

Отдельно стоит отметить, что одновременно в интересах американских спецслужб работают сразу несколько разведывательных программ , которые пересекаются и дублируют друг друга, всё это было завязано в единую секретную информационно-коммуникационную систему тотальной слежки.

В этой системе участвовали не только АНБ и ЦРУ, доступ к анализаторам трафика имели ФБР и Министерство юстиции США в соответствии с рядом законов, типа Закона о внешней разведке США (FISA Amendments Act 2008) а также решениями, вынесенными секретным Судом по делам внешней разведки США (United States Foreign Intelligence Surveillance Court).

Некоторые американские спецслужбы тесно взаимодействовали с британским «Центром правительственной связи» (Government Communications Headquarters, GCHQ), входящим входит в состав Объединённого разведывательного комитета, совместно с MI5 (внутренняя разведка Великобритании) и MI6 (внешняя разведка), австралийским «Управлением радиотехнической обороны» (Defence Signals Directorate, Australian Signals Directorate), являющимся разведслужбой и одним из подразделений Управления военной разведки Австралии.

В слежке участвовали даже Google, Facebook и Apple

Тесно взаимодействовали с американским Агентством Национальной Безопасности и ЦРУ такие частные коммерческие компании как мировой поисковый гигант Google, самая могущественная социальная сеть в мире Facebook, крупнейший в США поставщик услуг беспроводной связи Verizon , крупнейшая телекоммуникационная компания Австралии — Telstra, предоставляющая интернет-услуги, а также услуги телефонии, мобильной связи, кабельного телевидения и др, в том числе крупные интернет-провайдера и операторы связи.

В скандалах и судах по обвинениям в слежке за абонентами засветился и такой американский транснациональный телекоммуникационный конгломерат как ATT», «Jewel против АНБ», «Clapper против Amnesty International» и др. Помимо этого Сноуден сообщил журналистам, что с АНБ по программе PRISM сотрудничали еще и такие компании как: Apple, Microsoft, Skype, Paltalk, Yahoo! и AOL .

Разведывательные программы американских спецслужб

- PRISM — сотрудничество между АНБ и интернет-провайдерами, в рамках которого провайдеры предоставляли АНБ доступ (прямой или непрямой — спорный вопрос, точного ответа нет, по понятным причинам) к своим серверам.

- X-Keyscore — программа для проведения различных видов поиска среди собранных разведданных (совместно с европейскими союзниками: немецкими Bundesnachrichtendienst of Germany (BND) и Bundesamt für Verfassungsschutz of Germany (BfV), а также шведским National Defence Radio Establishment (FRA) of Sweden).

- ECHELON — радиоперехват спутниковых каналов коммерческой международной связи всеми странами-участницами Соглашения о радиотехнической разведывательной деятельности (UKUS SIGINT).

- CO-TRAVELER — инструмент для отслеживания передвижения владельцев сотовых телефонов и выявления их скрытых контактов.

- Boundless Informant — компьютерная программа для визуализации собранных разведданных.

- Dropmire — наблюдения за иностранными посольствами и дипломатическим персоналом.

- Fairview — программа слежения за пользователями мобильных телефонов на территории иностранных государств (особенно за SMS-сообщениями).

- Main Core — хранение перехваченной финансовой информации.

- «Upstream» (примером которой является «Комната 641A») и Tempora — перехват информации, передаваемой по волоконно-оптическим линиям связи и магистральным каналам Интернета.

- Terrorist Finance Tracking Program — совместная программа ЦРУ и Министерства финансов США по получению доступа к базе транзакций SWIFT. По данным правительства США, его усилия по противодействию террористической деятельности были скомпрометированы после того, как информация о существовании программы просочилась в средства массовой информации.

- Insider Threat Program — положение, обязывающее федеральных служащих докладывать о наличии «высокорисковых людей или поведения» среди своих сослуживцев и устанавливающее наказание для тех из них, кто откажется доносить на своего коллегу.

- JUGGERNAUT — система для перехвата информации (включая разговоры, факсы, данные и текстовые сообщения), передаваемой по сетям мобильной связи.

- LOPERS — программное обеспечение для ведения электронной разведки в телефонных сетях общего пользования.

- Stellar Wind — глубинный анализ собранных разведданных.

Программы слежки европейских спецслужб

В интернете доступна некоторая ограниченная информация о европейских программах слежки за пользователями, вот часть из них:

Слежка за интернетом в Великобритании

- Interception Modernisation Programme — инициатива по расширению возможностей правительства Великобритании на законных основаниях осуществлять перехват коммуникаций и хранить полученные данные в единой БД.

- Tempora — запущенная в действие осенью 2011 года секретная программа компьютерного слежения, используемая Центром правительственной связи Великобритании (GCHQ) совместно с АНБ США.

- Mastering the Internet (MTI) — один из компонентов британской программы слежки Tempora.

- Impact Nominal Index — система для полиции и других силовых структур Великобритании, позволяющая оперативно навести справки об интересующих лицах.

- Karma Police — программа для сбора метаданных интернет-пользователей.

- Squeaky Dolphin — программа, разработанная GCHQ для сбора, обработки и анализа данных из социальных сетей.

- MUSCULAR — программа, использовавшаяся GCHQ совместно с АНБ для вклинивания в коммуникации между дата-центрами Yahoo и Google.

Слежка за интернетом в Германии

- Nachrichtendienstliches Informationssystem — поисковая база данных немецкой Федеральной службы защиты конституции Германии (Bundesamt für Verfassungsschutz — BfV).

- Project 6 — совместная с ЦРУ программа слежки (German intelligence agencies Bundesnachrichtendienst (BND) и Bundesamt für Verfassungsschutz (BfV) взаимодействуют с ЦРУ США).

Слежка за интернетом во Франции

- Frenchelon — французская глобальная система радиоэлектронной разведки, аналог американской системы ECHELON, находится в ведении Генерального директората внешней безопасности (DGSE) и Управления военной разведки (DRM).

Слежка за интернетом в Швейцарии

- Оникс — система радиоэлектронной разведки, контролируемая разведкой Швейцарии, предназначена для перехвата военных и гражданских коммуникаций (электронная почта, факс и телефонные звонки). Кстати, в 2001 году швейцарская система Оникс удостоена «Премии Большого Брата», являющейся международной «наградой» за самое грубое нарушение неприкосновенности частной жизни и свободы граждан.

Слежка за интернетом в Швеции

- Titan — база данных, созданная Радиотехническим управлением министерства обороны Швеции, хранит и обрабатывает записи телефонных переговоров, интернет-трафика и данных электронных транзакций, перехваченных в международных коммуникациях.

Разведывательные программы российских спецслужб

- СОРМ (Система технических средств для обеспечения функций оперативно-рoзыскных мероприятий) — комплекс технических средств и мер, предназначенных для проведения оперативно-розыскных мероприятий в сетях телефонной, подвижной и беспроводной связи и радиосвязи (согласно Закону «О связи» и приказу Министерства связи № 2339 от 9 августа 2000 года). Состоит из нескольких составляющих:

- «СОРМ-1» — система прослушивания телефонных переговоров, организованная в 1996 году

- «СОРМ-2» — система протоколирования обращений к сети Интернет, разработанная рабочей группой представителей Госкомсвязи России, ФСБ России, ЦНИИ Связи и Главсвязьнадзора, организованна в 2000 году (ПТП, КТКС).

- «СОРМ-3» — обеспечивает сбор информации со всех видов связи и её долговременное хранение.

- «Пакет Яровой» — поправки, вносимые этим набором дополнений в законодательство России, призваны расширить полномочия правоохранительных органов, ввести новые требования к операторам связи, интернет-провайдерам и онлайн-проектам.

Пока российские спецслужбы лишь собирают данные, но достоверных подтверждений того, что собранная информация может быть проанализирована в автоматическом режиме (как это делают американские разведывательные программы) не существует.

Источник: www.stepandstep.ru

Следит ли за вами ваш интернет провайдер

Всем ясно, что ваш провайдер в курсе всех ваших передвижений по Интернету, частенько встречаются истории о том, что сотрудники компаний мониторят трафик клиентов. Как это происходит, можно ли этого избежать? .

Как за тобой следят

Провайдеры в РФ обязаны анализировать трафик пользователей на соответствие нормам российского законодательства. В частности, п. 1.1 Федеральный закон от 07.07.2003 N 126-ФЗ (ред. от 05.12.2017) «О связи» гласит:

Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, информацию о пользователях услугами связи и об оказанных им услугах связи, а также иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.

Сам трафик провайдер, естественно, не хранит. Однако он выполняет его обработку и классификацию. Результаты записываются в лог-файлы.

Анализ основной информации ведётся в автоматическом режиме. Обычно трафик выбранного пользователя зеркалируется на СОРМ-сервера (средства оперативно-розыскных мероприятий), которые контролируют МВД, ФСБ и др., и анализ проводится уже там.

Составной частью современных систем СОРМ-2 является циклический буфер хранения данных. В нём должен храниться проходящий через провайдера трафик за последние 12 часов. С 2014 года внедряется СОРМ-3. Её главное отличие – дополнительное хранилище, в которое должен складываться трехлетний архив всего биллинга и всех логов соединений.

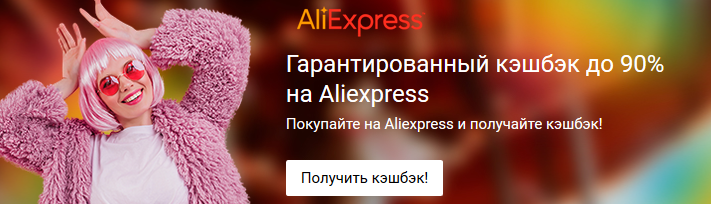

Как читают трафик с помощью DPI

Пример схемы от VAS Expert

В составе СОРМ либо отдельно могут использоваться DPI (Deep Packet Inspection). Это системы (обычно программно-аппаратные комплексы – железо со специальным ПО), которые работают на всех, кроме первого (физического, битового), уровнях сетевой модели OSI.

В простейшем случае провайдеры используют DPI для контроля доступа к ресурсам (в частности, к страницам сайтов из «черного» списка Роскомнадзора по ФЗ № 139 о внесении изменений в закон «О защите детей от информации, причиняющей вред их здоровью и развитию» или торрентам). Но, вообще говоря, решение могут применить и для чтения вашего трафика.

Противники DPI заявляют, что право на неприкосновенность переписки закреплено в конституции, к тому же технология нарушает сетевой нейтралитет. Но это не мешает задействовать технологию на практике.

DPI без проблем разбирает содержимое, которое передаётся по незашифрованным протоколам HTTP, FTP.

Некоторые системы также используют эвристику – косвенные признаки, которые помогают опознать сервис. Это, к примеру, временные и численные характеристики трафика, а также особые последовательности байт.

С HTTPS сложнее. Однако в уровне TLS, начиная с версии 1.1, который сегодня нередко используется для шифрования в HTTPS, доменное имя сайта передаётся в открытом виде. Таким образом, провайдер сможет узнать, на какой домен вы заходили. Но что там делали, он без закрытого ключа не узнает.

В любом случае провайдеры не проверяют всех подряд

Это слишком затратно. А вот мониторить чей-то трафик по запросу теоретически могут.

То, что отметила система (или товарищ майор), обычно исследуется вручную. Но чаще всего никакого СОРМ у провайдера (особенно если это мелкий провайдер) нет. Всё ищется и находится рядовыми сотрудниками в базе данных с логами.

Как отслеживают торренты

Торрент-клиент и трекер, как правило, обмениваются данными по протоколу HTTP. Это открытый протокол, а значит, смотрите выше: просмотр трафика пользователя с помощью атаки MITM, анализ, расшифровка, блокировка с помощью DPI. Провайдер может исследовать очень много данных: когда стартовало или завершилось скачивание, когда стартовала раздача, какое количество трафика было роздано.

Сидеров найти труднее. Чаще всего в таких случаях специалисты сами становятся пирами. Зная IP-адрес сидера, пир может направить провайдеру уведомление с именем раздачи, её адресом, временем начала раздачи, собственно, IP-адресом сидера и т.д.

В России пока что это безопасно – все законы ограничивают возможности администрации трекеров и других распространителей пиратского контента, но не рядовых пользователей. Однако в некоторых европейских странах пользование торрентами чревато большими штрафами. Так что если едете за границу, не попадайтесь.

Что происходит, когда вы заходите на сайт

Провайдер видит URL, который вы открыли, если анализирует содержимое пакетов, которые вам приходят. Сделать это можно, к примеру, с помощью MITM-атаки (атака “man-in-the-middle”, человек посередине).

Из содержимого пакетов можно получить историю поиска, проанализировать историю запросов, даже прочитать переписку и логины с паролями. Если, конечно, сайт использует для авторизации нешифрованное HTTP-соединение. К счастью, такое встречается всё реже.

Если сайт работает с HTTPS, тогда провайдер видит только IP-адрес сервера и имя домена, а также время подключения к нему и объём трафика. Остальные данные проходят в зашифрованном виде, и без приватного ключа расшифровать их невозможно.

Что насчёт MAC-адреса

Ваш MAC-адрес провайдер видит в любом случае. Точнее, MAC-адрес устройства, которое подключается к его сети (а это может быть не компьютер, а роутер, например). Дело в том, что авторизация у многих провайдерах выполняется по логину, паролю и MAC-адресу.

Но MAC-адреса на многих роутерах можно подменять вручную. Да и на компьютерах MAC-адрес сетевого адаптера устанавливается вручную. Так что если сделать это до первой авторизации (или поменять позднее и попросить перепривязать аккаунт к новому MAC-адресу), истинный MAC-адрес провайдер видеть не будет.

Что происходит, если у вас включен VPN

Если вы используете VPN, то провайдер видит, что шифрованный трафик (с высоким коэффициентом энтропии) отправляется на определённый IP-адрес. Кроме того, он может узнать, что IP-адреса из этого диапазона продаются под VPN-сервисы.

Куда идёт трафик с VPN-сервиса, провайдер автоматически отследить не может. Но если сопоставить трафик абонента с трафиком любого сервера по временным меткам, можно выполнить дальнейшее отслеживание. Просто для этого нужны более сложные и дорогие технические решения. От скуки никто такое точно разрабатывать и использовать не будет.

Бывает, что внезапно VPN «отваливается» – такое может произойти в любой момент и в любой операционной системе. После того, как VPN прекратил работу, трафик автоматически начинает идти открыто, и провайдер может его анализировать.

Важно, что даже если анализ трафика показывает, что слишком большой объём пакетов постоянно идёт на IP-адрес, который потенциально может принадлежать VPN, вы ничего не нарушите. Пользоваться VPN в России не запрещено – запрещено предоставлять такие услуги для обхода сайтов из «чёрного списка» Роскомнадзора.

Что происходит, когда вы включаете Tor

Когда вы подключаетесь через Tor, провайдер также видит зашифрованный трафик. И расшифровать, что вы делаете в интернете в данный момент, он не сможет.

В отличие от VPN, где трафик обычно направляется на один и тот же сервер в течение большого промежутка времени, Tor автоматически меняет IP-адреса. Соответственно, провайдер может определить, что вы, вероятно, пользовались Tor, по шифрованному трафику и частой смене адресов, а затем отразить это в логах. Но по закону вам за это тоже ничего не будет.

При этом вашим IP-адресом в сети Tor кто-то может воспользоваться, только если вы сконфигурировали Exit Node в настройках.

А как насчёт режима «инкогнито»

Этот режим не поможет скрыть ваш трафик от провайдера. Он нужен, чтобы сделать вид, что вы не пользовались браузером.

В режиме «инкогнито» не сохраняются файлы cookie, данные сайтов и история просмотров. Однако ваши действия видят провайдер, системный администратор и веб-сайты, на которые вы заходите.

Но есть и хорошая новость

Провайдер знает о вас многое, если не всё. Однако бюджет мелких компаний не позволяет купить оборудование DPI, установить СОРМ или настроить эффективную систему мониторинга.

Если совершать легальные действия в интернете открыто, а для действий, предполагающих конфиденциальность, пользоваться VPN, Tor или другими средствами обеспечения анонимности, вероятность «попасть на карандаш» к провайдеру и спецслужбам минимальна. Но 100% гарантию дают только 100% легальные действия.

Источник: cloudteh.ru

Трафик любит счет. Следим за интернет-соединениями

По слухам, в одной восточной стране, где нефти больше, чем песка, все подданные обладают неограниченным бесплатным доступом в Сеть. Так правители заботятся о счастье своего народа. Вряд ли ошибусь, если скажу, что лишь очень немногие смогут скоро очутиться в том благодатном краю. Поэтому знать, сколько мегабайт было скачано за каждый сеанс подключения к Сети, необходимо любому отечественному интернетчику. Просто чтобы не вылететь в трубу.

Калькуляторы байт и секунд

Что может быть проще dialup-соединения? Казалось бы, только считай время, проведенное в Сети, и дело в шляпе. Ан нет, узнать на самом деле можно гораздо больше. В этом нам поможет DialUp Monitor.

Программа ведет полную статистику по интернет-подключению, в том числе учитывает название соединения, по которому осуществлен дозвон, скорость подключения (текущую и среднюю), количество принятых и отправленных байт, время нахождения в Сети, IP-адреса клиента и сервера. При отключении от интернета DialUp Monitor сохраняет статистику, благодаря чему ведется полный контроль за временем работы в Сети, объем переданной информации и другие данные. Кроме того, DialUp Monitor позволяет осуществить дозвон до провайдера своими средствами. Такой вот непростой dial-up-счетчик.

Если требуется лишь контроль над длительностью пребывания в глобальной Сети, то vAv iNet StatistiX — ваш выбор . Данная утилита не нуждается в инсталляции, поэтому всегда может быть под рукой. Эта незатейливая программа отражает продолжительность текущего и предыдущего соединения, а также соединений за день, неделю и месяц. Все показатели складываются в общую сумму.

Ничего другого, кроме продолжительности пребывания в Сети, vAv iNet StatistiX не учитывает. Разве что имеются богатые возможности по настройке тарифов и отображения выдаваемых сведений. Во время работы vAv iNet StatistiX сворачивается в крохотное окошко с выводом данных о текущем соединении, так что занимает она очень мало места на экране. Есть система защиты от сбоев, например от зависания компьютера или неожиданного отключения электричества (в том смысле, что полученные за текущий сеанс данные не пропадут из-за неполадок).

Программа для контроля за трафиком v Av_traffic Watcher II также обладает системой защиты от сбоев. Но не только. Утилита может напоминать пользователю о превышении лимита времени, проведенного в Сети, а также сообщать о подключении или отключении от интернета. Хитрая функция «Исключение» может сделать так, что активные соединения по заданным учетным записям будут игнорироваться и подсчета трафика по ним вестись не будет. Данная утилита также не требует инсталляции, но при этом есть одно ограничение: запускать ее с компакт-дисков нельзя, так как в этом случае vAv_traffic Watcher II не будет функционировать в полном объеме.

Почитатели минимализма придут в восторг от DU Meter. Ее интерфейс прост и лаконичен. А краткость, как известно, сестра таланта. Предназначение данной утилиты — считать, сколько всего было принято и отправлено информации с компьютера, на котором она установлена. Отдельно DU Meter может вести статистику по dialup-соединениям.

Функция stopwatch позволяет замерить количество отправленных или полученных байт за определенный промежуток времени.

BMExtreme обладает не столь спартанским интерфейсом, как DU Meter. Однако и эта программа подойдет тем, кто не желает быть перегруженным лишней информацией. Пользователь видит, когда и сколько байт было отправлено либо получено компьютером, а также скорость передачи данных. Правда, это не все статистические данные, которые отслеживает BMExtreme.

Чтобы увидеть остальное, нужно заглянуть в настройки. Программа знает много языков, в том числе и русский, однако на русский язык переведено не все.

Гораздо более мощным средством является BWMeter. Если предыдущие утилиты предназначены для работы на одной машине, то BWMeter — инструмент системного администратора. Программа отслеживает потоки мегабайтов по Всемирной паутине и внутри локальной сети. Причем делается не только сухой подсчет байтов, но и ведется история полученных и отправленных данных (например, какой был использован протокол при передаче информации). BWMeter блокирует заданные сайты, устанавливает ограничения скорости, сообщает об интернет-атаках и делает много других жизненно необходимых в работе системного администратора вещей, а многочисленные фильтры значительно облегчают ее использование.

Другим полнофункциональным пакетом для контроля трафика внутри Сети является TMeter. Она считает трафик различных хостов в Сети, распознает протоколы и даже может работать в качестве файервола. Это еще один инструмент суровых сисадминов.

TMeter предоставляет возможность удаленного мониторинга компьютеров (полезно в локальной сети) и может заблокировать соединение, если какой-то пользователь слишком увлекся и превысил лимит отведенного ему трафика. Естественно, информация отображается и в графическом, и цифровом виде. Таким образом, можно сразу увидеть, что или кто сильнее всего нагружает интернет-канал. Для облегчения учета сетевой активности предусмотрено автоматическое ежедневное и ежемесячное формирование отчетов по счетчикам. Руководители организаций сразу поймут, как полезна эта программа, а вот их работники, скорее всего, почувствуют себя чуточку несчастней.

Семь программ для контроля трафика и времени соединения — далеко не исчерпывающий перечень утилит подобной тематики. Но те, что описаны в статье, способны ответить как на минимальные запросы, так и удовлетворить требованиям продвинутого пользователя. Как обычно, ищите их на нашем DVD в разделе « Софт ».

Источник: www.igromania.ru