Этичный хакинг и тестирование на проникновение, информационная безопасность

Как надёжно зашифровать файлы, диски, флешку (инструкция по VeraCrypt)

В настоящие дни мы постоянно имеем дело с информацией. Благодаря развитию информационных технологий, теперь работа, творчество, развлечение в значительной степени превратились в процессы по обработке или потреблению информации. И среди этого огромного массива информации часть данных не должна быть общедоступной. Примером такой информации могут быть файлы и данные, связанные с коммерческой деятельностью; приватные архивы.

Часть этих данных не предназначена для широкого круга просто по той причине, что «им незачем об этом знать»; а какая-то информация является жизненно важной.

Эта статья посвящено надёжной защите именно жизненно важной информации, а также любых файлов, которые вы хотите оградить от доступа других лиц, даже если ваш компьютер или носитель (флешка, жёсткий диск) попали в руки посторонних лиц, в том числе технически продвинутых и имеющих доступ к мощным вычислительным ресурсам.

Асимметричное шифрование | Криптография

Почему не стоит доверять программам для шифрования с закрытым исходным кодом

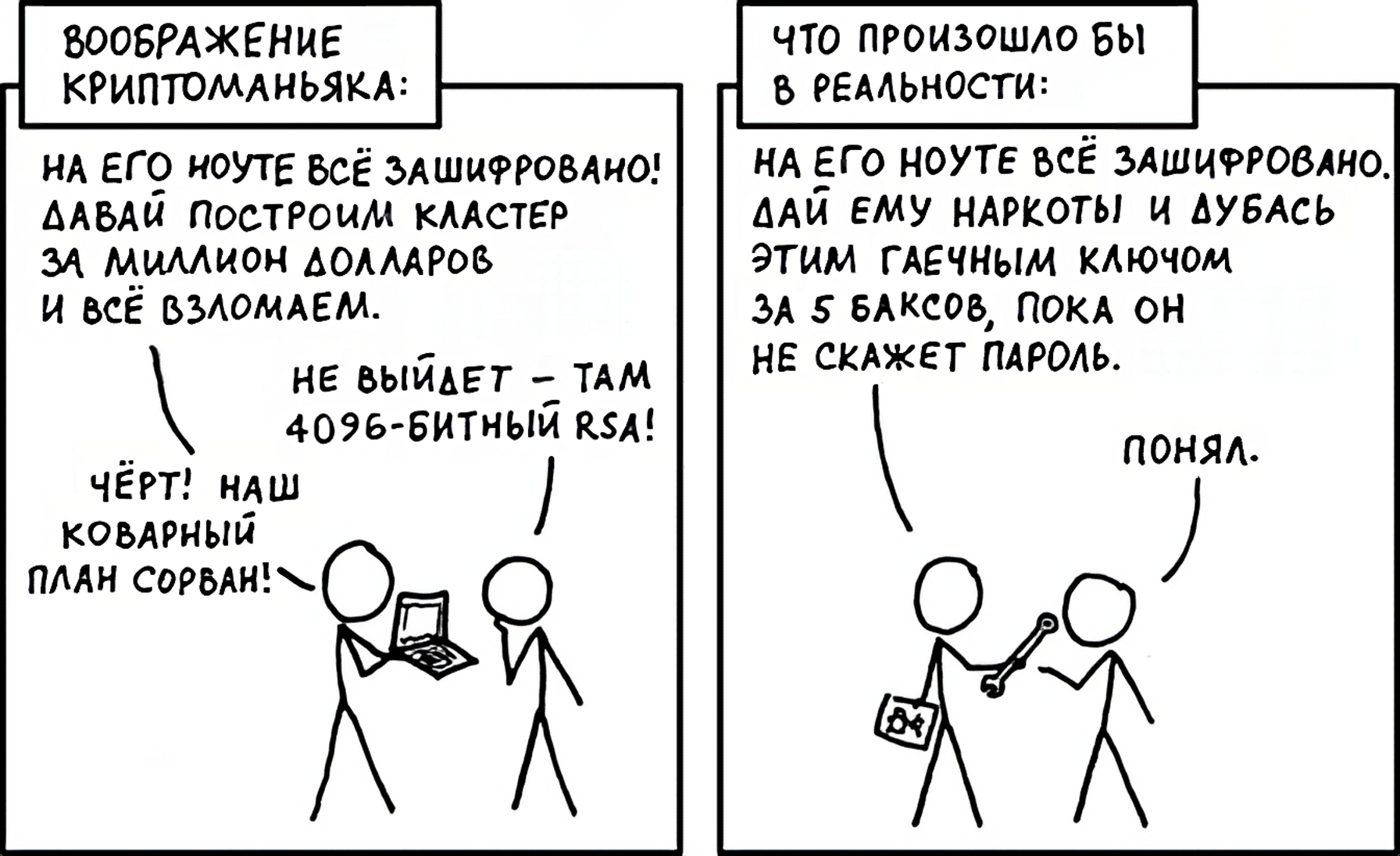

В программы с закрытым исходным кодом могут быть внедрены «закладки» (и не надо надеяться, что их там нет!) и возможность открывать зашифрованные файлы с помощью мастер-ключа. Т.е. вы можете использовать любой, самый сложный пароль, но ваш зашифрованный файл всё равно с лёгкостью, без перебора паролей, может быть открыт с помощью «закладки» или владельцем мастер-ключа. Размер компании-производителя программного обеспечения для шифрования и название страны в данном вопросе роли не играют, поскольку это является частью государственной политики многих стран. Ведь нас всё время окружают террористы и наркоторговцы (а что делать?).

Т.е. на действительно надёжное шифрование можно надеяться правильно используя популярное программное обеспечение с открытым исходным кодом и стойким для взлома алгоритмом шифрования.

Стоит ли переходить с TrueCrypt на VeraCrypt

Эталонной программой, которая много лет позволяет очень надёжно шифровать файлы является TrueCrypt. Эта программа до сих пор прекрасно работает. К сожалению, в настоящее время разработка программы прекращена.

Её лучшей наследницей стала программа VeraCrypt.

VeraCrypt – это бесплатное программное обеспечение для шифрование дисков, она базируется на TrueCrypt 7.1a.

VeraCrypt продолжает лучшие традиции TrueCrypt, но при этом добавляет повышенную безопасность алгоритмам, используемым для шифрования систем и разделов, что делает ваши зашифрованные файлы невосприимчивым к новым достижениям в атаках полного перебора паролей.

VeraCrypt также исправила многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. Она может работать с томами TrueCrypt и предлагает возможность конвертировать контейнеры TrueCrypt и несистемные разделы в формат VeraCrypt.

Эта улучшенная безопасность добавляет некоторую задержку только к открытию зашифрованных разделов без какого-либо влияния на производительность в фазе использования зашифрованного диска. Для легитимного пользователя это практически незаметное неудобство, но для злоумышленника становится практически невозможным получить доступ к зашифрованным данным, несмотря на наличие любых вычислительных мощностей.

Самый простой способ зашифровать файлы – зашифровать их в Hat.sh

Это можно продемонстрировать наглядно следующими бенчмарками по взлому (перебору) паролей в Hashcat:

Для TrueCrypt:

Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 21957 H/s (96.78ms) Speed.Dev.#2.: 1175 H/s (99.79ms) Speed.Dev.#*.: 23131 H/s Hashtype: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 9222 H/s (74.13ms) Speed.Dev.#2.: 4556 H/s (95.92ms) Speed.Dev.#*.: 13778 H/s Hashtype: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 2429 H/s (95.69ms) Speed.Dev.#2.: 891 H/s (98.61ms) Speed.Dev.#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 43273 H/s (95.60ms) Speed.Dev.#2.: 2330 H/s (95.97ms) Speed.Dev.#*.: 45603 H/s

Для VeraCrypt:

Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 68 H/s (97.63ms) Speed.Dev.#2.: 3 H/s (100.62ms) Speed.Dev.#*.: 71 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 26 H/s (87.81ms) Speed.Dev.#2.: 9 H/s (98.83ms) Speed.Dev.#*.: 35 H/s Hashtype: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 3 H/s (57.73ms) Speed.Dev.#2.: 2 H/s (94.90ms) Speed.Dev.#*.: 5 H/s Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 154 H/s (93.62ms) Speed.Dev.#2.: 7 H/s (96.56ms) Speed.Dev.#*.: 161 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit Speed.Dev.#1.: 118 H/s (94.25ms) Speed.Dev.#2.: 5 H/s (95.50ms) Speed.Dev.#*.: 123 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit + boot-mode Speed.Dev.#1.: 306 H/s (94.26ms) Speed.Dev.#2.: 13 H/s (96.99ms) Speed.Dev.#*.: 319 H/s

Как можно увидеть, взломать зашифрованные контейнеры VeraCrypt на несколько порядков сложнее, чем контейнеры TrueCrypt (которые тоже совсем не просты).

Полный бенчмарк и описание железа я публиковал в статье «hashcat + oclHashcat = hashcat».

Второй важный вопрос – надёжность. Никто не хочет, чтобы особо ценные и важные файлы и сведения были потеряны из-за ошибки в программе. Я знаю о VeraCrypt сразу после её появления. Я следил за её развитием и постоянно к ней присматривался. На протяжении последнего года я полностью перешёл с TrueCrypt на VeraCrypt.

За год ежедневной работы VeraCrypt меня ни разу не подводила.

Таким образом, на мой взгляд, сейчас стоит переходить с TrueCrypt на VeraCrypt.

Как работает VeraCrypt

VeraCrypt создаёт специальный файл, который называется контейнер. Этот контейнер является зашифрованным и может быть подключён только при вводе верного пароля. После ввода пароля, контейнер отображается как дополнительный диск (как вставленная флешка). Любые файлы, помещённые на этот диск (т.е. в контейнер), шифруются.

Пока контейнер подключён, вы беспрепятственно можете копировать, удалять, записывать новые файлы, открывать их. Как только контейнер отключён, все файлы на нём становятся абсолютно недоступными, пока вновь не будет выполнено его подключение, т.е. пока не будет введён пароль.

Работа с файлами в зашифрованном контейнере ничем не отличается от работы с файлами на любом другом диске.

При открытии файла или записи его в контейнер, не нужно ждать расшифрования – всё происходит очень быстро, будто бы вы действительно работаете с обычным диском.

Как установить VeraCrypt в Windows

С TrueCrypt имела место полушпионская история – были созданы сайты для «скачать TrueCrypt», на них бинарный файл (ну естественно!) был заражён вирусом/трояном. Те, кто скачивал TrueCrypt с этих неофициальных сайтов заражали свои компьютеры, что позволяло злоумышленникам воровать персональную информацию и способствовать распространению вредоносного ПО.

Вообще-то, все программы нужно скачивать только с официальных сайтов. И уж тем более это касается программ, которые затрагивают вопросы безопасности.

Официальными местами размещения установочных файлов VeraCrypt являются:

- https://www.veracrypt.fr/en/Downloads.html

- https://sourceforge.net/projects/veracrypt/

Установка VeraCrypt в Windows

Имеется мастер установки, поэтому процесс установки VeraCrypt схож с аналогичным процессом других программ. Разве что можно пояснить несколько моментов.

Установщик VeraCrypt предложит две опции:

- Install (Установить VeraCrypt в вашу систему)

- Extract (Извлечь. Если вы выберите эту опцию, все файлы из этого пакета будут извлечены, но в вашу систему ничего не будет установлено. Не выбирайте её если вы намереваетесь шифровать системный раздел или системный диск. Выбор этой опции может быть полезен, например, если вы хотите запускать VeraCrypt в так называемом портативном режиме. VeraCrypt не требует установки в операционную систему, в которой она будет запускаться. После извлечения всех файлов, вы можете запускать непосредственно извлечённый файл ‘VeraCrypt.exe’ (откроется VeraCrypt в портативном режиме))

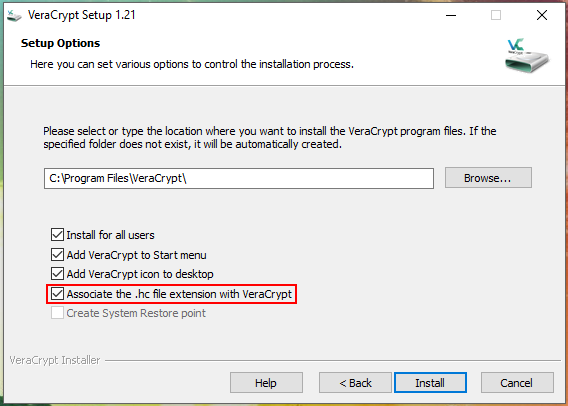

Если вы выберите отмеченную опцию, т.е. ассоциацию с файлами .hc, то это добавит удобство. Поскольку если вы создадите контейнер с расширением .hc, то по двойному клику по данному файлу будет запускаться VeraCrypt. Но минус в том, что посторонние лица могут знать, что .hc являются зашифрованными контейнерами VeraCrypt.

Программа напоминает о донате:

Если вы не стеснены в средствах, конечно же, обязательно помогите автору этой программы (он один) не хотелось бы его потерять, как мы потеряли автора TrueCrypt…

Инструкция VeraCrypt для начинающих

У VeraCrypt много разных возможностей и продвинутых функций. Но самой востребованной функцией является шифрование файлов. Далее пошагово показано как зашифровать один или несколько файлов.

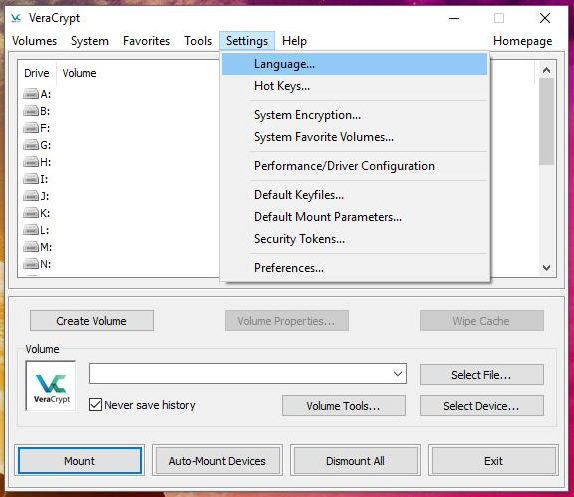

Начнём с переключения на русский язык. Русский язык уже встроен в VeraCrypt. Его нужно только включить. Для этого в меню Settings выберите Language…:

Там выберите русский язык, после этого язык программы сразу поменяется.

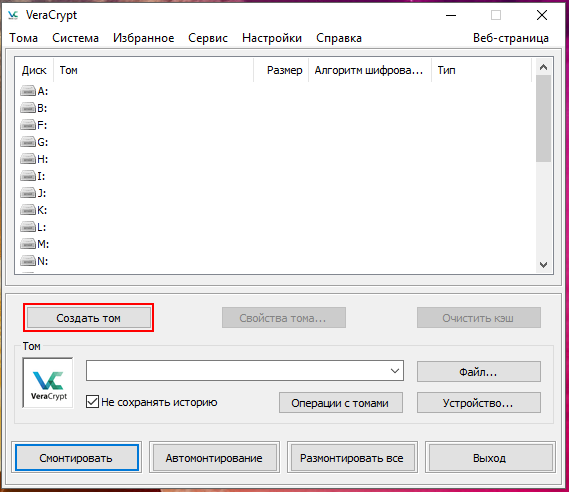

Как уже было сказано, файлы хранятся в зашифрованных контейнерах (их ещё называют «тома»). Т.е. начать нужно с создания такого контейнера, для этого в главном интерфейсе программы нажмите на кнопку «Создать том».

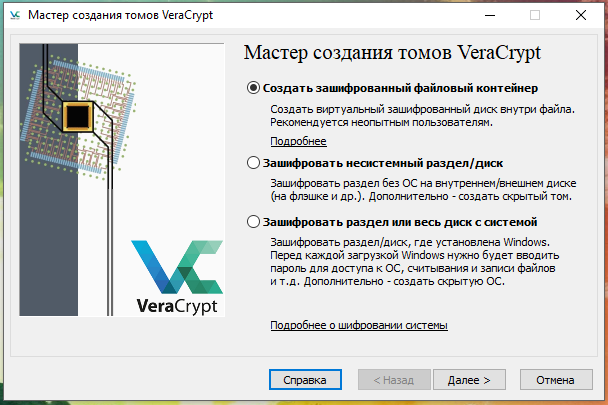

Появится мастер создания томов VeraCrypt:

Нас интересует именно первый вариант («Создать зашифрованный файловый контейнер»), поэтому мы, ничего не меняя, нажимаем Далее,

VeraCrypt имеет очень интересную функцию – возможность создать скрытый том. Суть в том, что в файле создаётся ни один, а два контейнера. О том, что имеется зашифрованный раздел знают все, в том числе возможные неблагожелатели. И если вас силой заставляют выдать пароль, то трудно сослаться, что «зашифрованного диска нет».

При создании скрытого раздела, создаются два зашифрованных контейнера, которые размещены в одном файле, но открываются разными паролями. Т.е. вы можете в одном из контейнеров разместить файлы, которые выглядят «чувствительными». А во втором контейнере – действительно важные файлы. Для своих нужд вы вводите пароль для открытия важного раздела.

В случае невозможности отказать, вы раскрываете пароль от не очень важного диска. Никаких возможностей доказать, что имеется второй диск, нет.

Для многих случаев (сокрытие не очень критических файлов от посторонних глаз) будет достаточно создать обычный том, поэтому я просто нажимаю Далее.

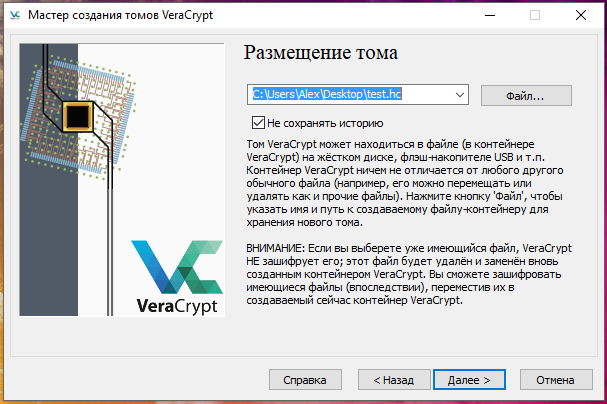

Выберите место расположения файла:

Том VeraCrypt может находиться в файле (в контейнере VeraCrypt) на жёстком диске, флэш-накопителе USB и т.п. Контейнер VeraCrypt ничем не отличается от любого другого обычного файла (например, его можно перемещать или удалять как и прочие файлы). Нажмите кнопку ‘Файл’, чтобы указать имя и путь к создаваемому файлу-контейнеру для хранения нового тома.

ВНИМАНИЕ: Если вы выберете уже имеющийся файл, VeraCrypt НЕ зашифрует его; этот файл будет удалён и заменён вновь созданным контейнером VeraCrypt. Вы сможете зашифровать имеющиеся файлы (впоследствии), переместив их в создаваемый сейчас контейнер VeraCrypt.

Можно выбрать любой расширение файла, это никак не влияет на работу зашифрованного тома. Если вы выберите расширение .hc, а также если вы при установке задали ассоциацию VeraCrypt с данным расширением, то при двойном клике по данному файлу будет запускаться VeraCrypt.

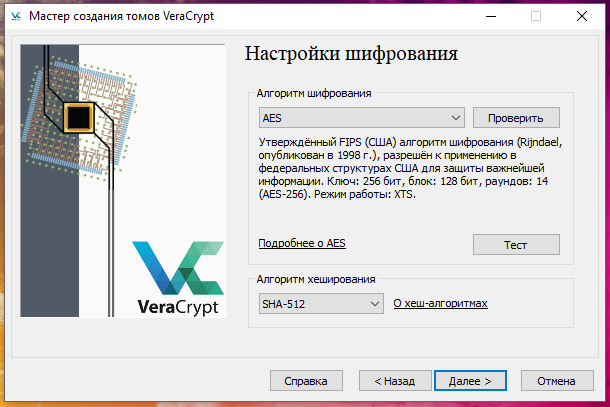

Выбор алгоритмов шифрования и хеширования. Если вы не уверены, что выбрать, то оставьте значения по умолчанию:

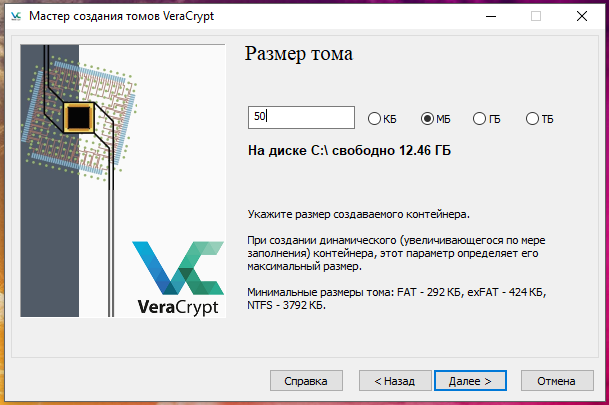

Введите размер тома и выберите единицы измерения (килобайты, мегабайты, гигабайты, терабайты):

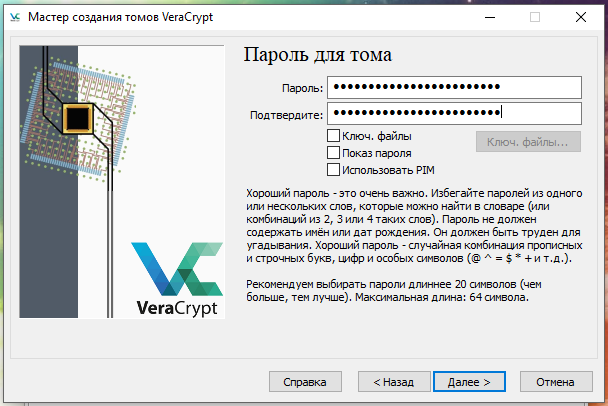

Очень важный этап, установление пароля для вашего зашифрованного диска:

Рекомендуем выбирать пароли длиннее 20 символов (чем больше, тем лучше). Максимальная длина: 64 символа.

Теперь снова в качестве паролей можно использовать русские буквы.

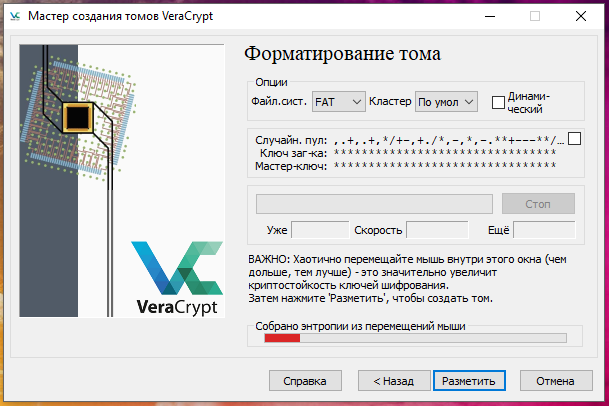

Помогаем программе собрать случайные данные:

Обратите внимание, что здесь вы можете поставить галочку для создания динамического диска. Т.е. он будет расширятся по мере заполнения его информацией.

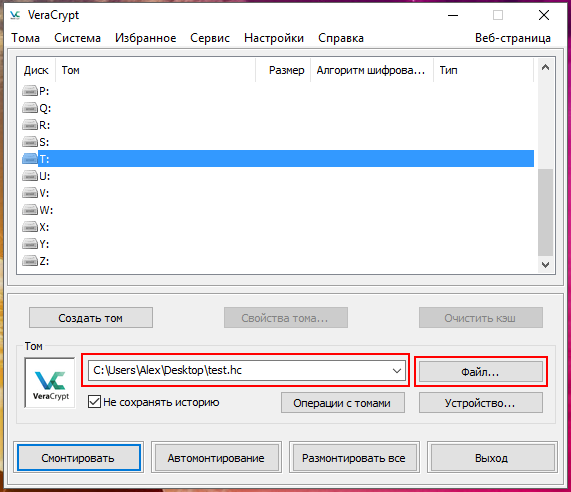

В результате у меня создан на рабочем столе файл test.hc:

Если вы создали файл с расширением .hc, то вы можете дважды кликнуть по нему, откроется главное окно программы, причём уже будет вставлен путь до контейнера:

В любом случае, вы можете открыть VeraCrypt и выбрать путь до файла вручную (Для этого нажмите кнопку «Файл»).

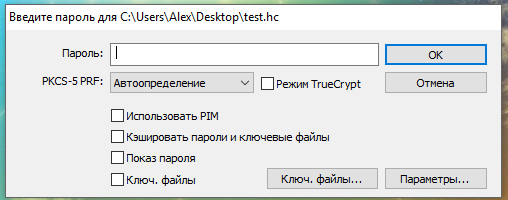

Далее нажмите кнопку Смонтировать, появится окно для ввода пароля:

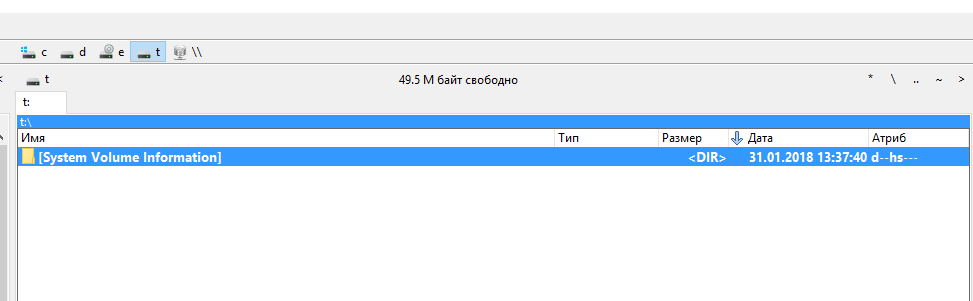

Если пароль введён верно, то у вас в системе появится новый диск:

Вы можете скопировать/переместить на него любые файлы. Также вы можете создавать там папки, копировать оттуда файлы, удалять и т.д.

Чтобы закрыть контейнер от посторонних, нажмите кнопку Размонтировать:

Чтобы вновь получить доступ к своим секретным файлам, заново смонтируйте зашифрованный диск.

Настройка VeraCrypt

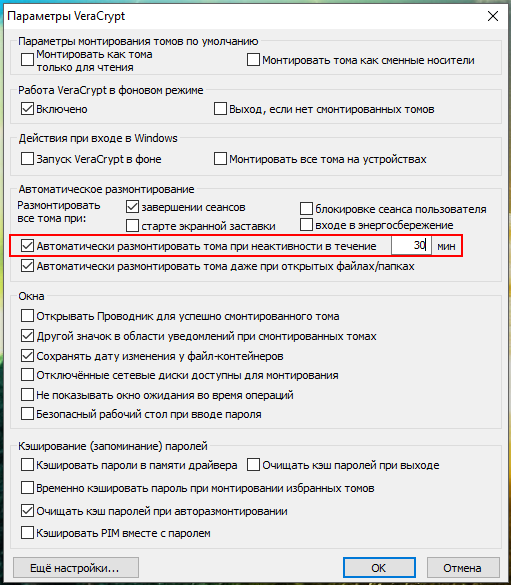

У VeraCrypt довольно много настроек, которые вы можете изменить для вашего удобства. Я настоятельно рекомендую поставить галочку на «Автоматически размонтировать тома при неактивности в течение»:

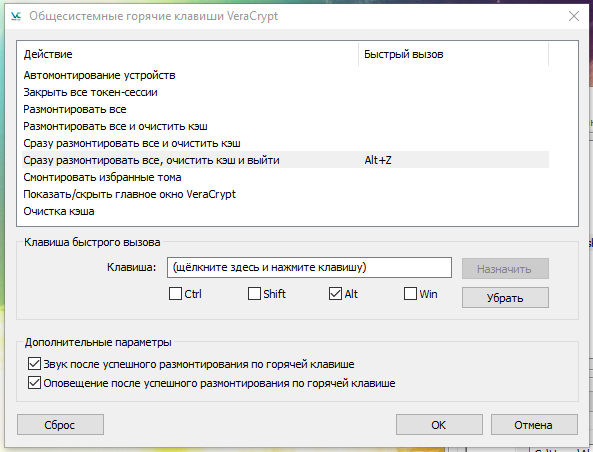

А также установить горячую клавишу для «Сразу размонтировать все, очистить кэш и выйти»:

Это может очень… ОЧЕНЬ пригодиться…

Портативная версия VeraCrypt в Windows

Начиная с версии 1.22 (которая на момент написания является бетой) для Windows был добавлен портативный вариант. Если вы прочитали раздел про установку, вы должны помнить, что программа и так является портативной и позволяет просто извлечь свои файлы. Тем не менее, отдельный портативный пакет имеет свои особенности: для запуска установщика вам нужны права администратора (даже если вы хотите просто распаковать архив), а портативная версия может быть распакована без прав администратора – отличие только в этом.

Официальные бета версии доступны только только здесь. В папке VeraCrypt Nightly Builds файлом с портативной версией является VeraCrypt Portable 1.22-BETA4.exe.

Файл с контейнером можно разместить на флешке. На эту же флешку можно скопировать портативную версию VeraCrypt – это позволит вам открывать зашифрованный раздел на любом компьютере, в том числе без установленной VeraCrypt. Но помните об опасности перехвата нажатия клавиш – вероятно, в этой ситуации может помочь экранная клавиатура.

Как правильно использовать программное обеспечение для шифрования

Несколько советов, которые помогут вам лучше сохранять свои секреты:

- Старайтесь не допускать посторонних лиц до вашего компьютера, в том числе не сдавайте ноутбуки в багаж в аэропортах; если есть возможность, отдавайте компьютеры в ремонт без системного жёсткого диска и т.д.

- Используйте сложный пароль. Не используйте тот же самый пароль, который вы используете для почты и т.д.

- При этом не забудьте пароль! Иначе данные будет невозможно восстановить.

- Скачивайте все программы только с официальных сайтов.

- Используйте бесплатные программы или купленные (не используйте взломанный софт). А также не скачивайте и не запускайте сомнительные файлы, поскольку все подобные программы, среди прочих зловредных элементов, могут иметь килоггеры (перехватчики нажатий клавиш), что позволит злоумышленнику узнать пароль от вашего зашифрованного контейнера.

- Иногда в качестве средства от перехвата нажатий клавиш рекомендуют использовать экранную клавиатуру – думается, в этом есть смысл.

Связанные статьи:

- Как установить VeraCrypt в Linux (91.8%)

- Как пользоваться Whonix (операционная система для анонимности, приватности и безопасности) (58.2%)

- Как пользоваться gpg: шифрование, расшифровка файлов и сообщений, подпись файлов и проверка подписи, управление ключами (54.9%)

- OpenSSL: принципы работы, создание сертификатов, аудит (54.9%)

- Как включить DNS через HTTPS и для чего это нужно (54.9%)

- Решение проблемы: Live USB флэшка с Linux не загружается, ошибка «A start job is running for live-config contains the components that configure a live system during the boot process (late userspace)» (RANDOM — 8.2%)

Источник: hackware.ru

8 лучших инструментов шифрования для Windows

Шифрование является важной частью цифровой безопасности и конфиденциальности. Существует немало приложений и сервисов для шифрования файлов и папок. Если вы всерьёз относитесь к защите своих данных, следует знать о лучшем программном обеспечении для шифрования.

Оглавление показать

- Что такое программное обеспечение для шифрования?

- Зачем нужно программное обеспечение для шифрования

- AxCrypt

- CryptoExpert

- VeraCrypt

- Folder Lock

- Boxcryptor

- NordLocker

- CryptoForge

- BitLocker

- Заключение

Что такое программное обеспечение для шифрования?

Шифрование применяется на устройствах при передаче информации, которая в результате не может быть прочитана посторонними. В век компьютеров это весьма важно. Шифрование пропускает данные через очень сложный алгоритм с обеих сторон, при отправке и получении.

Это достигается за счёт программного обеспечения для шифрования. Оно задействует очень длинную строку чисел, которые работают как ключ для блокировки и разблокировки данных. Когда файл зашифровывается, информация кодируется очень сложной математической формулой с применением этого ключа.

Переданная информация не может быть прочитана, пока не будет расшифрована этим же устройством или другим, у которого есть этот ключ.

Программы шифрования применяются для отправки важных данных, которым нужен высокий уровень безопасности. Шифрование можно использовать и для безопасного хранения отдельных файлов или всего хранилища на устройстве, у которого есть вероятность попасть в чужие руки или быть украденным.

Существует немало бесплатных программ для шифрования. Они тоже дают высокий уровень защиты, так как хакерам потребуется расшифровать очень сложную цепь чисел, а не просто строку из 8-24 символов.

Зачем нужно программное обеспечение для шифрования

Утечки данных в наши дни случаются постоянно. По этой причине приходится искать методы защиты. Частные пользователи и предприятия должны учиться использовать программы шифрования для защиты важных данных.

Лучшие программы для шифрования могут защищать хранимую, получаемую и передаваемую информацию.

С ростом популярности облачных хранилищ нельзя оставлять свои файлы открытыми, иначе они могут быть украдены и прочитаны. Среди этих файлов могут быть конфиденциальные финансовые и другие личные данные, способные привести к краже денег.

Программы шифрования для персонального и делового применения позволят пользоваться всеми удобствами общения в интернете, не беспокоясь о брутфорс-атаках, хакерах и пытающихся увидеть ваши данные шпионах.

Может показаться, что программами для шифрования сложно пользоваться, но это не так. Ниже описаны лучшие из них.

AxCrypt

AxCrypt разработали для обычных пользователей и небольших компаний. Эта программа надёжная и очень мощная. Она предлагает все нужные для защиты файлов инструменты.

Файлы защищены 128-битным или 256-битным шифрованием AES, что должно остановить злоумышленников. Есть возможность облачного хранения данных.

Это программное обеспечение автоматически защищает файлы в хранилищах Google Drive и Dropbox. Это приятный бонус, так как даже файлы за пределами вашего компьютера будут защищены.

Программа многоязычная и работает с более чем дюжиной языков. Скоро их станет ещё больше.

Имеется управление паспортами и функциональное приложение, с помощью которого можно управлять своими файлами. Предлагается бесплатная версия AxCrypt, хотя её возможности достаточно ограниченные.

В целом же трудно будет найти приложение для шифрования лучше этого.

Плюсы:

- Серьёзное шифрование.

- Есть бесплатная версия.

- Простота пользования.

- Редактирование зашифрованных файлов.

- Безопасный обмен с применением криптографии с открытым ключом.

- Безопасное удаление файлов.

- Онлайн-хранилище паролей.

Может не понравиться:

Источник: trashexpert.ru

20+ open source утилит для шифрования файлов на (почти) любой случай жизни

На самом-самом деле его секреты нафиг никому не нужны. И кстати, такой ключ за 5 баксов ещё надо поискать

Шифропанкам посвящается. Мы собрали тулкит из популярных программ (преимущественно с симметричным шифрованием), которые помогут защитить личные данные от несанкционированного доступа и попросили исследователя криптографии из компании «Криптонит» прокомментировать наш выбор.

Под катом безопасные решения для шифрования файлов при помощи браузера, для быстрой защиты, пересылки, загрузки в облако шифрованных данных, криптографические контейнеры с двойным дном, десяток консольных инструментов для криптографии и комбайн, объединяющий их под единым графическим интерфейсом. А еще ответы на животрепещущие вопросы, например: «Что лучше AES, Кузнечик, Serpent или Twofish»?

Штатное полнодисковое шифрование

Для начала коротко о стандартных решениях, интегрированных в операционные системы.

В современных смартфонах довольно надежная реализация полнодискового шифрования, по крайней мере, если судить по стоимости эксплоитов на черном рынке. Если вы используете пароль, а не пин-код, отключили биометрию, не трогали загрузчик, то рядовой злоумышленник вряд ли доберется до данных. С настольными операционными системами ситуация сложнее.

Apple использует в macOS технологию FileVault на базе алгоритма XTS-AES-128 с длиной ключа 256 бит и криптографический чип T2 для работы с ключами. Это решение близко по надежности к шифрованию IPhone. В то же время Windows предлагает BitLocker, который шифрует систему при помощи 128- или 256-битного алгоритма AES и Encrypting File System для шифрования отдельных файлов, однако эти функции недоступны в Windows 10/11 Home. Они работают в профессиональных редакциях операционной системы.

Для Linux существует общий «стандартный» метод шифрования LUKS, но его реализации отличаются от дистрибутива к дистрибутиву. Обычно используется шифрование AES с 256-битными ключами, но LUKS работает с разными шифрами (Serpent, Twofish, CAST-128, CAST-256) и хеш-функциями (SHA-1, SHA-256, SHA-512, RIPEMD160, WHIRLPOOL). В итоге получается зоопарк, которому нельзя дать единую однозначную оценку.

Так что наличие штатного шифрования не мешает существовать ряду альтернативных решений с открытым исходным кодом. Они предназначены для куда более разнообразных сценариев использования. Пойдем от простого к сложному.

Простое файловое шифрование

Hat.sh и Cloaker

Веб-приложения, которые обеспечивают локальное шифрование отдельных файлов в браузере с использованием известной библиотеки libsodium и криптографических алгоритмов:

- XChaCha20-Poly1305 — для симметричного шифрования.

- Argon2id — для получения ключа на основе пароля.

- X25519 — для обмена ключами.

XChaCha20-Poly1305 — ARX-шифр, который выполняет аутентифицированное шифрование, то есть помимо собственно шифрования обеспечивает целостность данных. Алгоритм достаточно быстр, надежен и проверен практикой.

Здесь и далее комментирует Степан Давыдов, старший специалист-исследователь лаборатории криптографии компании «Криптонит».

Hat.sh и Cloaker — простые решения, не требующие предварительной настройки. Hat.sh лучше подходит для шифрования больших файлов, а Cloaker оптимизирован для работы на мобильных устройствах и имеет десктопную версию. Из-за выбранного алгоритма шифрования и браузерного исполнения лучшее их применение — скорее защита файлов перед передачей по незащищенным каналам, чем долговременное хранение информации.

Picocrypt

Windows, macOS и Linux

Крошечная, весом 2MB, но функциональная утилита, которая не требует установки и прав администратора. Обычно использует XChaCha20 и функцию формирования ключа Argon2 для создания криптоконтейнеров. В «режиме паранойи» использует каскадное шифрование — последовательно шифрует данные при помощи XChaCha20 и Serpent, и использует HMAC-SHA3 вместо BLAKE2b для аутентификации. Все используемые в Picocrypt криптографические примитивы взяты из модуля golang.org/x/crypto.

С точки зрения криптографии использование одного алгоритма шифрования уже надежно защищает данные. Повторное шифрование другим алгоритмом не увеличит стойкость, но при этом возрастают используемые ресурсы и время работы.

Кроме того, Picocrypt может:

- защищать от повреждений шифрованные контейнеры ценой небольшого увеличения размера при помощи кодов Рида-Соломона, способных исправлять ошибки;

- разбивать контейнеры на части;

- сжимать файлы при упаковке;

- использовать ключевые файлы как дополнительный (или единственный) метод защиты криптоконтейнеров.

Шифрование файлов перед загрузкой в облако

Cryptomator

Windows, macOS, Linux, iOS, Android

Cryptomator не заменяет клиенты для облачных хранилищ, однако он предназначен специально для шифрования каталогов, которые будут синхронизированы с их помощью. Эта программа скрывает структуру каталогов, шифрует файлы и их имена с помощью AES и 256-битного ключа, генерируемого на основе пароля при помощи scrypt.

AES выбран на конкурсной основе в качестве, де-факто, международного стандарта. AES один из наиболее популярных и подробно исследованных шифров. Это не значит, что у него нет недостатков, например, разработан теоретический способ снизить стойкость AES на 2 бита ключа, однако с 1997 года не найдено ни одной практически полезной атаки.

Впрочем, алгоритм шифрования, это еще не все. Важно заметить, что Cryptomator не скрывает метаданные: метки времени доступа, модификации и создания файлов, а также количество, размер файлов и папок.

Документация Cryptomator подробно описывает архитектуру безопасности. Некоторые криптографические библиотеки Cryptomator (cryptolib, cryptofs, siv-mode и cryptomator-objc-cryptor) прошли аудит Cure53. Исключение составляет cryptolib-swift — библиотека, используемая в Cryptomator для iOS. К тому же, исходный код мобильных приложений не опубликован.

Duplicati

Специализированное решение для безопасного резервного копирования файлов в облачные хранилища. Оно использует AES-256 для защиты данных средствами SharpAESCrypt или GnuPG.

Duplicati поддерживает инкрементное резервное копирование, то есть сначала загружает полную резервную копию, а затем сохраняет небольшие добавочные обновления. Кроме того, эта утилита позволяет создавать резервные копии открытых или заблокированных файлов с помощью службы моментальных снимков тома (VSS) Windows или диспетчера логических томов (LVM) в Linux.

RClone

Windows, macOS, Linux, .deb, .rpm, FreeBSD, Plan9, Solaris

Это универсальный инструмент для управления данными в облаке, который может: перемещать, копировать, синхронизировать, монтировать, проверять, удалять, дедуплицировать и, конечно, шифровать.

Для криптографической защиты файлов в RClone используется 256-битный ключ и соль, создаваемые на основе пары разных пользовательских паролей.

Кстати, о паролях. Учитывая то, какие обширные словари и базы доступны злоумышленникам, наиболее безопасным вариантом и для криптоконтейнеров и любых других целей, будут пароли длиной от 16 символов. Либо полностью случайные, либо пароли, в которых часть случайная, а часть — ваша парольная фраза. Для их генерации и хранения можно пользоваться менеджерами, например, KeePass Password Safe.

В RClone шифрование выполняется с помощью NaCl SecretBox, при помощи алгоритмов XSalsa20 и Poly1305, которые также обеспечивают целостность файлов. Имена файлов и каталогов также по умолчанию шифруются. Структура и размер файлов и другие метаданные не шифруются.

В отличие от Cryptomator, RClone подключается к облакам напрямую. Он поддерживает двустороннюю синхронизацию (пока что в качестве экспериментальной функции), поэтому он подходит для автоматической синхронизации файлов между устройствами в сценарии, когда на файлы шифруются перед загрузкой в облако, а на компьютере хранятся в расшифрованном виде. Правда, для настройки такой конфигурации придется повозиться с консолью. RClone имеет лишь базовый веб-интерфейс, настройка шифрования производится при помощи текстовых команд.

Создание шифрованных архивов, контейнеров и томов

VeraCrypt

Windows, macOS, Linux, FreeBSD, Raspberry Pi

Известное решение для создания защищенных файловых контейнеров с длинной историей, репутацией, регулярными обновлениями и обширными функциями. VeraCrypt позволяет создавать скрытые тома и каскадное шифрование, обеспечивает правдоподобное отрицание. Поддерживает полнодисковое шифрование, составляя конкуренцию BitLocker.

По умолчанию эта утилита использует 256-битное шифрование AES, но поддерживает и другие шифры: Camellia, Кузнечик, Serpent и Twofish с 256-битным ключем и различные их сочетания.

Все эти алгоритмы являются блочными (подаваемые на вход данные обрабатываются блоками) и симметричными (для зашифрования и расшифрования сообщений используется один и тот же ключ). В них применяются идентичные линейные и нелинейные операции, различающиеся лишь длинами и значениями параметров. Криптостойкость блочных шифров принимается аксиоматически и подтверждается отсутствием найденных атак. Можно даже сказать, что количеством неудачных попыток их найти.

Наиболее надежными являются российский стандарт Кузнечик, а также международные стандарты ISO/IEC AES и Camellia при использовании с 256-битными ключами. Алгоритмы Serpent и Twofish не имеют известных уязвимостей, однако их анализу уделялось существенно меньше внимания.

zuluCrypt

Эта программа фактически является графическим интерфейсом для работы с cryptsetup. Она задействует возможности криптографического API ядра Linux для создания и монтирования томов PLAIN dm-crypt, LUKS, контейнеров TrueCrypt, VeraCrypt и BitLocker. Не позволяет создавать разделы BitLocker, только просматривать их содержимое, но в остальном универсальна.

Kryptor

Консольный инструмент для шифрования и подписи файлов, который разрабатывается, как замена age и Minisign, а также современная альтернатива GPG. Использует алгоритм XChaCha20-Poly1305 для защиты файлов, argon2id для получения ключа на основе пароля, BLAKE2b для хеширования, X25519 для обмена ключами и Ed25519 для цифровых подписей. Все они реализованы при помощи библиотеки libsodium. Хорошо документирован.

Kryptor скрывает метаданные и имена файлов и поддерживает асимметричные ключи, так что позволяет наладить обмен файлами с проверкой подлинности отправителя по заведомо небезопасным каналам.

Dexios

Linux, Windows, MacOS, FreeBSD (запускается на Android через Termux)

Еще один консольный инструмент шифрования. Написан на языке Rust и способен шифровать как отдельные файлы, так и каталоги. Как и Kryptor, снабжен подробной документацией.

Dexios поддерживает AES-256-GCM и ChaCha20-Poly1305 для шифрования файлов, а также BLAKE3-Balloon и argon2id для формирования ключа. Все криптографические примитивы взяты из набора RustCrypto. А еще, в 2022 году Dexios прошел проверку NCC без существенных замечаний (отчет по AES и отчет по ChaCha20-Poly1305).

Tomb

Командная оболочка для криптографического API ядра Linux. Tomb служит для управления cryptsetup и LUKS. По умолчанию применяет для защиты файлов и каталогов алгоритм AES-256 (XTS plain), однако может использовать все доступные в Linux криптографические примитивы.

По концепции эта утилита напоминает zuluCrypt, но Tomb позволяет хранить криптографические ключи отдельно, например, на флеш-накопителе, и поддерживает стеганографию (сокрытие ключей в текстах и JPEG-файлах).

Несмотря на все городские легенды о закладках в популярных алгоритмах шифрования, отечественных и зарубежных, ни одного такого свидетельства нет. Все перечисленные в статье алгоритмы известны криптографическому сообществу долгое время, по каждому из них проведен неоднократный анализ и ни одной атаки, сколько-нибудь близкой к практической, не найдено. Наилучший результат, полученный российскими криптоаналитиками для стандартизованных современных криптомеханизмов, относится к алгоритму генерации ключа MQ-DRBG. Авторам исследования удалось снизить криптостойкость с 256 до 153 бит, тем не менее практические атаки не найдены, а наличие закладки не доказано.

Однако, одно дело алгоритм сам по себе, другое — реализация шифрования в конкретной программе. На этом уровне многое может пойти не так. Периодические независимые проверки криптографических инструментов очень важны. Дальше будет описан хороший пример.

SiriKali

Решение в стиле «все в одном» — комбайн с графическим интерфейсом на Qt/C++, который управляет зашифрованными папками при помощи ряда инструментов.

В Linux в качестве бэкенда SiriKali выступают:

В Windows SiriKali работает с:

В macOS к утилите подключаются:

Все это консольные инструменты, которые можно использовать и отдельно от SiriKali. Достаточно широкий выбор, однако, не все они одинаково полезны. Так, во время аудита в 2014 году в EncFS были найдены уязвимости, которые до сих пор не исправлены. Проект не обновлялся с 2018 года и прямо скажем, устарел.

В противовес выделим Gocryptfs (прошла аудит и была доработана по итогам), cppcryptfs, и Securefs, которые служат для создания и управления каталогами-контейнерами, основанными на файловой системе FUSE (Filesystem in Userspace) на базе AES256-GCM.

Эти решения концептуально занимают промежуточное место между криптографичекими контейнерами и пофайловым шифрованием. Утилиты для работы с FUSE на логическом уровне манипулируют контейнерами, но каждый файл в контейнере хранится отдельно. Такой подход лучше подходит для работы с облачными хранилищами — изменение одного файла не означает повторную загрузку всего контейнера, однако Filesystem in Userspace не скрывает структуру каталогов и размеры файлов.

Что касается CryFS, то эта консольная утилита создана для использования вместе с Dropbox или другими облачными сервисами. В ней для криптографии используется библиотека Crypto++. Ее архитектура описана в магистерской диссертации и научной статье, опубликованной на DBSec 2017. В основе шифр AES-256.

CryFS предоставляет зашифрованную файловую систему иного типа. Она дробит файлы на шифрованные блоки, которые хранятся в базовом каталоге с использованием случайного идентификатора в качестве имени файла. Таким образом, помимо сокрытия содержимого файла, CryFS скрывает метаданные и структуру каталогов.

У подхода есть минус — множество отдельных файлов, которые генерирует программа. В некоторых облачных сервисах можно быстро столкнуться с ограничением на максимальное число файлов. К тому же, при шифровании файлов, размером менее нескольких МБ, CryFS увеличивает занимаемое ими место, из-за фиксированного размера шифрованного блока. Но главный недостаток утилиты заключается в том, что она все еще находится в стадии бета-тестирования.

Как видите, Open Source-сообщество создало и поддерживает много интересных и полезных программ для шифрования, но, если говорить о решениях, которые используют в повседневной жизни эксперты-криптографы, то обычно это все-таки VeraCrypt.

Степан Давыдов, старший специалист-исследователь лаборатории криптографии компании «Криптонит».

- Блог компании Бастион

- Информационная безопасность

- Open source

- Софт

Источник: habr.com