Process Explorer – альтернатива стандартному Task Manager-у. Эта утилита, как и многие другие утилиты Sysinternals, здорово расширяет возможности контроля и управления системой. Главное новшество только что вышедшей 14-ой версии — возможность мониторить сетевую активность процессов. Далее небольшой обзор возможностей этой утилиты, которые считаю наиболее полезными для себя.

Для справки. С 2006 года Sysinternals была приобретена Microsoft, а ключевая фигура этой компании – Марк Руссинович с тех пор работает в Microsoft. Марк известен своими утилитами, книгой Windows Internals, блогом и является признанным специалистом по архитектуре Windows.

- Колонки в главном окне

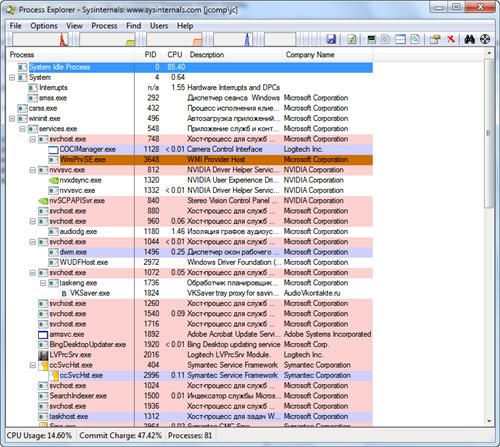

- Сервисы внутри svchost

- Суммарные графики активности, процесс с максимальной активностью

- Суммарные графики активности в трее, процесс с максимальной активностью

- Сетевые соединения процесса

- Потоки процесса, их активность, стек потока с загрузкой символов

- Информация по использованию памяти в системе

- Handles и DLL процесса

- Поиск handles и DLL

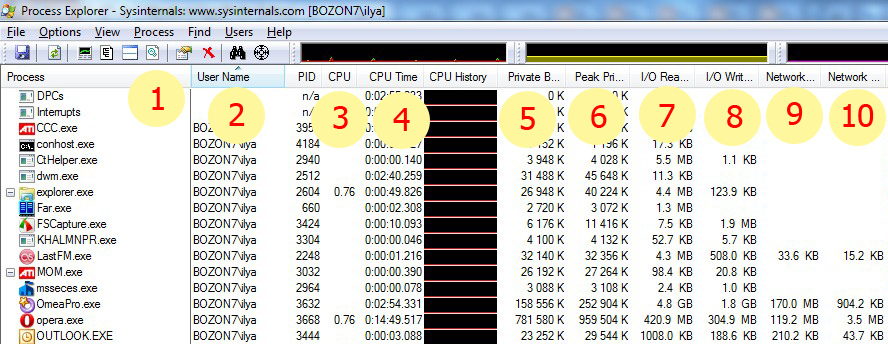

Колонки в главном окне

- Имя процесса

- Владелец процесса, я использую сортировку по этому полю, чтобы первыми шли пользовательские процессы, потом системные

- Загрузка CPU процессом

- Суммарное затраченное время CPU, интересно иногда обращать на это внимание, полезен для таймирования

- Private bytes — объем занимаемой процессом памяти (реально выделенные страницы, исключая shared)

- Peak private bytes — пиковое значение Private bytes, интересно иногда взглянуть до чего дело доходило

- I/O read bytes — суммарный объем считанных с диска данных, по изменению видна активность

- I/O write bytes — суммарный объем записанных на диск данных, по изменению видна активность

- Network receive bytes — суммарный объем считанных из сети данных, по изменению видна активность

- Network send bytes — суммарный объем переданных в сеть данных, по изменению видна активность

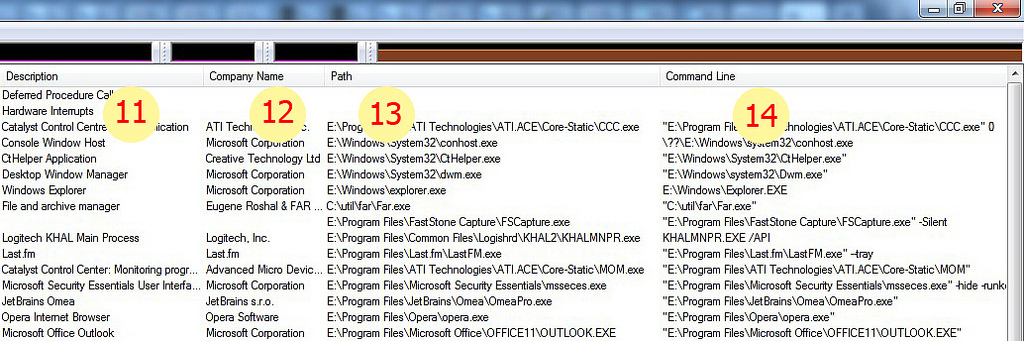

- Описание процесса

- Название компании

- Полный путь к образу процесса (тут можно точно понять откуда стартовал процесс)

- Командная строка запуска процесса

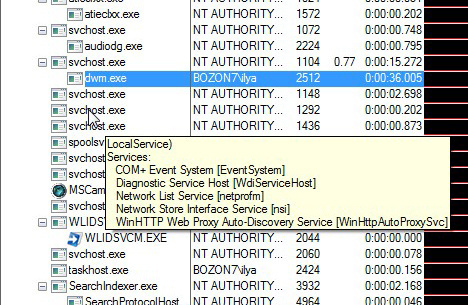

Сервисы внутри svchost

При наведении курсора на svchost (процесс который хостит в себе сервисы) можно видеть перечень сервисов – довольно полезная фича.

Суммарные графики активности, процесс с максимальной активностью

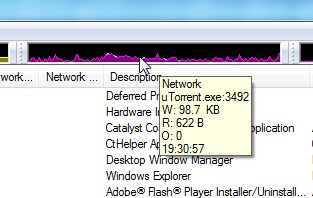

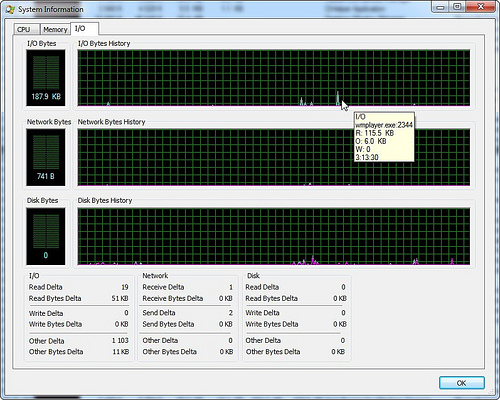

Сверху основного окна расположены графики основных суммарных параметров – память, дисковая, сетевая и CPU активность. При перемещении курсора по истории параметра, показан процесс который дал максимальный вклад в это значение в данный момент времени. Кроме того в тултипе есть информация о мгновенном значении параметра (зависит от частоты обновления). На следующей картинке — график сетевой активности.

В окне «system information» графики собраны вместе, здесь удобнее смотреть корреляцию параметров.

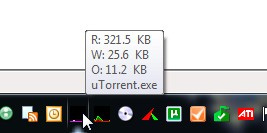

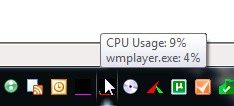

Суммарные графики активности в трее, процесс с максимальной активностью

Очень удобная фича – выведение в трей иконок с графиками суммарной активности. Там могут быть графики дисковой активности, CPU и память. Я использую первые два – поглядываю туда, при возникновении вопросов достаточно навести курсор и узнать какой процесс дает максимальный вклад в параметр. К сожалению сетевую активность туда нельзя выставить, я надеюсь это вопрос времени.

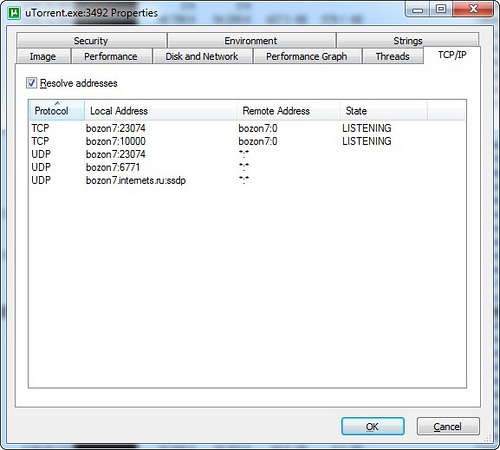

Сетевые соединения процесса

В свойствах процесса в закладке TCP/IP можно посмотреть текущие активные соединения. К сожалению сетевая активность по ним не видна, эта функциональность пока доступна в другой утилите – tcpview.

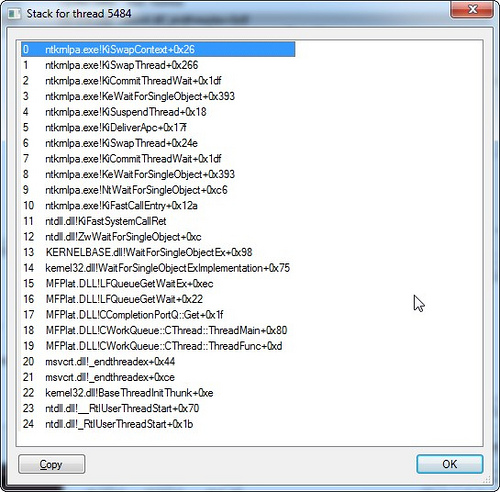

Потоки процесса, их активность, стек потока с загрузкой символов

В свойствах процесса в закладке threads видны все его потоки и загрузка CPU по потокам. Допустим хочется рассмотреть стек потока, который интенсивно что-то делает или висит. Для этого сперва надо его распознать, допустим по загрузке CPU, потом полезно приостановить процесс, чтобы спокойно рассмотреть его состояние — это можно сделать прямо в этом окне по кнопке “suspend”.

Далее выделяем поток и нажимаем “stack”. В большинстве случаев стек будет начинаться в недрах системы и обрываться не совсем понятным образом. Дело в том, что не имея отладочной информации по системным библиотекам не удастся корректно развернуть стек и разобраться в нем. Есть решение – нужно сконфигурировать доступ с символьной информации с сайта Microsoft. Надо проделать несколько шагов:

- Установить Debugging Tools. Из приведенной ссылки надо пойти по ссылке “Debugging Tools for Windows 32-bit Versions” или “Debugging Tools for Windows 64-bit Versions”. Далее выбрать для скачивания последнюю версию не интегрированную в SDK, иначе это выльется в скачивание огромного объема SDK, а так всего несколько Mb.

- Настроить доступ к символам в Process Explorer. Options –> Configure Symbols. В одном поле задаем путь к dbghelp.dll, которая находится внутри установленного продукта из шага 1. Во втором настраиваем такую хитрую строку: “srv*C:Symbols*http://msdl.microsoft.com/download/symbols”. Часть строки указывает на локальный кэш для PDB файлов, вторая часть на путь к серверу для скачивания.

- Теперь список потоков и стек будут более информативны. При открытии этих окон может происходить задержка на время подкачки PDB файлов с сервера Microsoft, но делается это один раз для каждой версии модуля, результат кэшируется в выбранной папке.

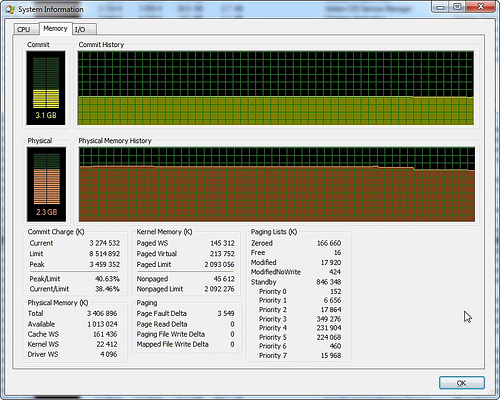

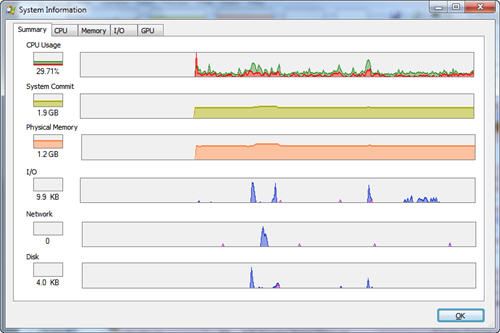

Информация по использованию памяти в системе

В окне «system information» закладка «memory». Здесь есть два графика – commit и physical. Physical – использование физической памяти без учета файлового кэша, под который уходит все что остается. Commit – сколько памяти выделено для процессов включая используемую виртуальную память. Под графиками в разделе «Commit Charge» есть поля Limit и Peak.

Limit определяется суммой физической и виртуальной памяти, т.е. это максимальный суммарный объем памяти, который может выделить система. Peak – это максимум графика Commit за время работы утилиты. Процентные соотношения Current/Limit и Peak/Limit удобны для быстрой оценки насколько состояние системы приближалось к критическому лимиту по доступной памяти.

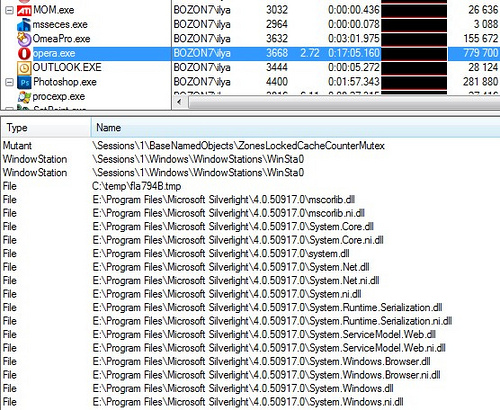

Handles и DLL процесса

В главном окне можно включить разделитель и снизу отображать DLL или handles выделенного процесса. При борьбе с вирусами и отладке программ это бывает очень полезно. На картинке — список handles для opera, первый handle файловой системы – это flash ролик в временном каталоге.

Для DLL можно добавить колонку с полным путем к образу, отсортировав по нему, проанализировать нет ли каких подозрительных модулей. На картинке видно, что подключен модуль от Logitech, есть подозрение что это что-то типа хука внедряющегося во все процессы. Следующим пунктом посмотрим где он еще встречается.

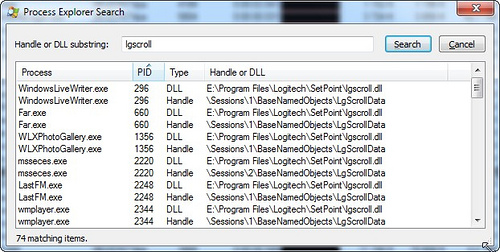

Поиск handles и DLL

Поиск по имени handle или DLL во всех процессах. Вводим имя DLL от Logitech из предыдущего пункта и убеждаемся что подключается он почти везде.

Другой пример – надо понять, кто блокирует файл или работает с папкой. Вводим часть пути и находим все процессы, которые открыли подобные объекты системы. Можно щелкнуть на элементе из списка и перейти к процессу, при этом будет подсвечен соответствующий handle или DLL.

PS Для отображения некоторых полей (например сетевая статистика) требуются административные привилегии. Повысить привилегии в уже запущенном Process Explorer можно с помощью команды в меню File. Только при наличии таких привилегий есть возможность добавить такие колонки. Я считаю такое поведение неверным, т.к. скрывает потенциальные возможности приложения от пользователя.

Если поля добавлены и при следующем запуске нет административных прав, то они будут пустыми. Можно задать ключ «/e» в командной строке, чтобы форсировать поднятие привилегий при старте Process Explorer.

- windows

- sysinternals

- process explorer

Источник: habr.com

Process Explorer

О программе

Process Explorer – утилита для расширенного управления процессами ОС Windows. Продвинутая альтернатива Диспетчера задач Windows

Что нового

- Process Explorer v17.03 — Это обновление Process Explorer, расширенной утилиты просмотра процессов, DLL и хэндлов, добавляет улучшенную поддержку упакованных приложений, исправляет ошибку темного режима и ошибку безопасности.

Системные требования

- Windows 8.1 и выше

- Windows Server 2012 и выше

- Клиент: Windows 8.1 и выше.

- Сервер: Windows Server 2012 и выше.

Полезные ссылки

- Как узнать, какая программа использует веб-камеру в Windows

- В Process Explorer 16.0 добавили поддержку VirusTotal

Подробное описание

Process Explorer — программа для мониторинга процессов в ОС Windows. Приложение позволяет отследить любой процесс в системе и узнать используемые им файлы и папки. Получаемая информация о процессе значительно подробнее, чем у Диспетчера задач Windows.

Наиболее интересная и полезная возможность Process Explorer от Microsoft — возможность узнать какому процессу принадлежит окно на рабочем столе. Во многих случаях это позволяет быстро обнаружить вредоносный процесс и остановить его (например, можно удалить порнобаннер).

Другие программы

Sysinternals Suite

Широкий набор системных инструментов для Windows

Autoruns для Windows

Расширенный монитор автозагрузки

Рекомендуем

АКЦИЯ

Антибаннер, антифишинг и антитрекинг

БЕСПЛАТНО

Активная защита Protect, защищенный режим

БЕСПЛАТНО

Надежный менеджер паролей

АКЦИЯ

Очистка системы от ПНП и рекламы

ПРОБНАЯ

Источник: www.comss.ru

Альтернативный диспетчер задач для Windows 7/10

Возможности стандартного диспетчера задач в Windows 7/10 ограничены, а в некоторых случаях, и вовсе не позволяют решить положенную задачу. Что же не устраивает в старом добром диспетчере задач? Вот краткий перечень:

- В нём нельзя посмотреть иерархию запущенных процессов, их связь между собой

- Нет информации о процессах

- Нет никакой информации об открытых дескрипторах и загруженных библиотеках DLL

- Нельзя завершить (прикончить) некоторые зависшие процессы, особенно системные

- Блокируется вирусами

- и некоторые другие

Если у вас те же проблемы или не получается разблокировать диспетчер задач, то можно прибегнуть к сторонним разработкам.

Process Explorer от компании Sysinternals

Компания Microsoft уже давно сотрудничает с Sysinternals и даже перекупила себе некоторых программистов. Утилиты этой компании Microsoft часто приводит на своём официальном сайте как вспомогательные для решения проблем с Windows. И именно Process Explorer рекомендуется в Microsoft как альтернатива диспетчеру задач.

Это бесплатная, лёгкая и не требующая установки программа. Достаточно загрузить утилиту по прямой ссылке, распаковать и запустить исполняемый файл «procexp.exe». Для 64-х битных систем запускаем «procexp64.exe»

Process Explorer умеет делать всё:

- показывает всю необходимую информацию о ВСЕХ запущенных процессах и используемых ресурсах по каждому из них

- показывает подробную информацию по использованию ресурсов системы в целом (оперативная память, процессор, диски, а также по GPU (видеокарта))

- располагает информацией о том, какие DLL используются каждым процессом и с какими ключами они запускались

- имеет хорошую систему поиска по всей доступной информации

- есть поиск в интернете по выбранным подозрительным процессам на предмет вирусности

- и конечно же, умеет закрывать непослушные процессы

Посмотрите видео по Process Explorer

Монитор ресурсов компьютера можно вызвать кликнув два раза по графикам в шапке программы или с помощью комбинации клавиш «Ctrl + I». Чтобы полностью заменить диспетчер задач на Process Explorer (т. е. чтобы он вызывался по «Ctrl + Shift + Esc» и «Ctrl + Alt + Del») нужно кликнуть в меню «Options -> Replace Task Manager» . Для того чтобы это сработало, Process Explorer должен быть запущен не из архива, а уже из папки распакованной из архива.

В свойствах каждого процесса есть информация и графики как он использует процессор, жёсткий диск, сеть, а также видеокарту. Показывается сколько использовано ресурсов видеопроцессора (GPU) и видеопамяти. Хорошо так отлавливать скрытые майнеры. Это такие программы, которые нагружают видеокарту своими задачами, из-за чего компьютер греется, но вы не понимаете почему.

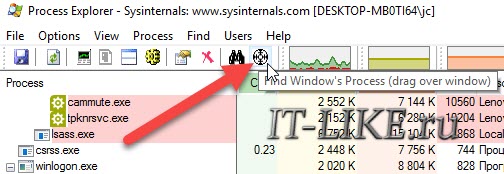

Как узнать название процесса любого окна

Предположим, у нас есть программа антивирус NOD32, и мы хотим найти её в Process Explorer. Для этого есть функция «Find Window’s Process». Нажимаем на кнопку, удерживаем и переносим на окно программы: