Троян удаленного доступа (RAT) — это тип вредоносного ПО, которое позволяет хакерам отслеживать и контролировать ваш компьютер или сеть. Но как работает RAT, почему хакеры их используют и как их избежать?

RAT предоставляют хакерам удаленный доступ к вашему компьютеру

Если вам когда-либо приходилось вызывать техподдержку для ПК, то вы, вероятно, знакомы с магией удаленного доступа. Когда удаленный доступ включен, авторизованные компьютеры и серверы могут контролировать все, что происходит на вашем ПК. Они могут открывать документы, загружать программное обеспечение и даже перемещать курсор по экрану в режиме реального времени.

RAT — это тип вредоносного ПО, очень похожий на легальные программы удаленного доступа. Основное отличие, конечно, заключается в том, что RAT устанавливаются на компьютер без ведома пользователя. Большинство легитимных программ удаленного доступа созданы для технической поддержки и обмена файлами, а RAT — для слежки, взлома или уничтожения компьютеров .

Самый простой скрытый доступ к смарту жены

Статьи на тему

Подобно большинству вредоносных программ, RAT встраиваются в легитимные файлы. Хакеры могут прикрепить RAT к документу по электронной почте или в большом программном пакете, например в видеоигре.

Рекламные объявления и вредоносные веб-страницы также могут содержать RAT, но большинство браузеров предотвращают автоматическую загрузку с веб-сайтов или уведомляют вас, когда сайт небезопасен.

Вообще говоря, RAT не замедляет работу вашего компьютера, и хакеры не всегда выдают себя, удаляя файлы или перемещая курсор по экрану. В некоторых случаях пользователи заражённые RAT, годами не замечают ничего плохого.

Большинство компьютерных вирусов сделаны с единственной целью. Кейлоггеры автоматически записывают все, что вы вводите, вымогатели ограничивают доступ к вашему компьютеру или его файлам до тех пор, пока вы не заплатите, а рекламное ПО выдает сомнительную рекламу на ваш компьютер для получения прибыли.

Но крысы особенные. Они дают хакерам полный анонимный контроль над зараженными компьютерами.

Кроме того, хакеры могут использовать RAT для скрытой активации веб-камеры или микрофона компьютера.

Хакер с RAT может стереть ваш жесткий диск, загрузить нелегальный контент из Интернета через ваш компьютер. Хакеры также могут удаленно управлять вашим компьютером, чтобы выполнять незаконные действия в Интернете от вашего имени, или использовать вашу домашнюю сеть в качестве прокси-сервера для анонимного совершения преступлений.

Хакер также может использовать RAT, чтобы взять под контроль домашнюю сеть и создать ботнет.

По сути, ботнет позволяет хакеру использовать ваши компьютерные ресурсы для выполнения часто нелегальных задач, таких как DDOS-атаки, майнинг биткойнов, хостинг файлов и торрент. Иногда эту технику используют кибер преступники или во время кибервойны.

Не беспокойся. Крыс легко избежать

Если вы хотите избежать RAT, не загружайте файлы из источников, которым вы не можете доверять.

Как удалено (подключиться) ВЗЛОМАТЬ любой компьютер | Полный доступ к чужому компьютеру

Вы не должны открывать вложения электронной почты от незнакомых людей (или потенциальных работодателей)

Вы не должны загружать игры или программное обеспечение с не официальных веб-сайтов и не должны качать торрент-файлы, если они не из надежного источника.

Обновляйте ваш браузер и операционную систему с помощью исправлений безопасности.

Конечно, вы должны включить антивирусное программное обеспечение. Защитник Windows входит в комплект поставки вашего ПК (и, честно говоря, это отличное антивирусное программное обеспечение), но если вам нужна дополнительная защита, вы можете загрузить коммерческое антивирусное программное обеспечение.

Поскольку большинство хакеров используют известные RAT (вместо того, чтобы разрабатывать свои собственные), антивирусное программное обеспечение является самым простым способом поиска и удаления RAT с вашего компьютера.

Если у вас запущен антивирус, но вы все еще параноидально чувствуете, что на вашем ПК есть RAT, вы всегда можете отформатировать компьютер . Это решительная мера, но вероятность успеха составляет 100% Если антивирусное программное обеспечение не находит RAT, то, вероятно, у вас нет RAT.

Что вы думаете о вредоносных программах? Дайте нам знать в комментариях ниже.

Источник: dzen.ru

Распознавание программ-вымогателей (ransomware): чем отличаются трояны-шифровальщики

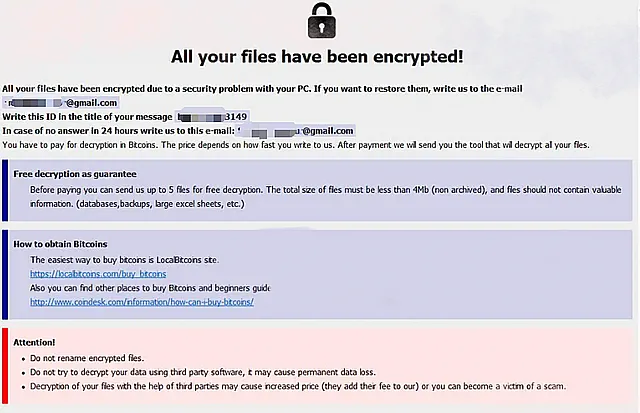

Программы-вымогатели – это разновидность вредоносных программ, используемых киберпреступниками. Если компьютер или сеть заражены программой-вымогателем, происходит блокировкадоступа к системе или шифрованиеданных. Киберпреступники требуют от своих жертв выкуп в обмен на предоставление доступа к данным.

Чтобы защититься от заражения программами-вымогателями, рекомендуется сохранять бдительность и использовать программы безопасности. У жертв программ-вымогателей есть три варианта действий после заражения: можно заплатить выкуп, попытаться удалить вредоносную программу или перезагрузить устройство. Векторы атак, используемые троянами-вымогателями, включают, в основном, протокол удаленного рабочего стола, фишинговые сообщения электронной почты и уязвимости программного обеспечения. Таким образом, атака программ-вымогателей может быть нацелена как на частных лиц, так и на компании.

Выявление программ-вымогателей – основные различия

Наиболее популярны два типа программ-вымогателей:

- Программы-блокировщики с требованием выкупа. Этот тип вредоносных программ блокирует основные функции компьютера. Например, может быть ограничен доступ к рабочему столу, а мышь и клавиатура могут быть частично отключены, что позволяет взаимодействовать с окном, содержащим требование выкупа, и произвести платеж. Кроме того, может быть выведен из строя компьютер. Но есть и хорошие новости: вредоносные программы-блокировщики обычно не нацелены на важные файлы; их цель – просто заблокировать ваше устройство. Поэтому полное уничтожение ваших данных маловероятно.

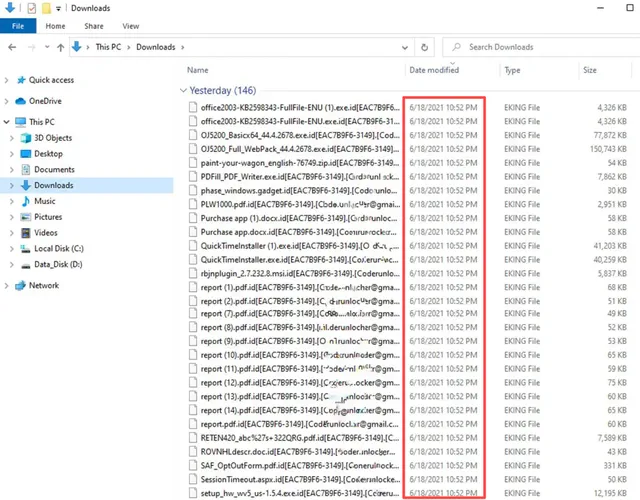

- Вредоносные программы-шифровальщики. Цель таких программ-вымогателей – зашифроватьважные данные, такие как документы, изображения и видео, но не вмешиваться в основную работу компьютера. Это часто вызывает панику, поскольку пользователи видят файлы, но не могут получить к ним доступ. Разработчики таких программ часто добавляют к требованию выкупа обратный отсчет: «Если вы не заплатите выкуп до установленного срока, все ваши файлы будут удалены». Учитывая количество пользователей, не знающих о необходимости создания резервных копий данных в облачных хранилищах или на внешних физических устройствах, атаки программ-шифровальщиков могут иметь крайне негативные последствия. Поэтому многие жертвы платят выкуп просто для того, чтобы вернуть свои файлы.

Locky, Petya и прочие

Теперь вы знаете, что такое программы-вымогатели, и каких основных двух типов они бывают. Далее приведены несколько примеров известных программ-вымогателей, показывающих, чем они опасны.

Locky

Locky – это программа-вымогатель, атака с применением которой была впервые совершена группой организованных хакеров в 2016 году. С использованием Locky было зашифровано более 160 типов файлов. Программа распространялась с помощью писем, содержащих зараженные вложения.

Пользователи попались на уловку с сообщениями электронной почты и установили программу-вымогатель на свои компьютеры. Этот метод распространения называется фишингом и представляет собой один из методов социальной инженерии. Программа-вымогатель Locky нацелена на типы файлов, часто используемые дизайнерами, разработчиками, инженерами и тестировщиками.

WannaCry

WannaCry – это атака программы-вымогателя, в 2017 году имевшая место в более чем 150 странах. Она была разработана для использования уязвимости в системе безопасности Windows, созданной АНБ и ставшей известной в результате действий группы хакеров Shadow Brokers.

Атаке WannaCry подверглись 230 000 компьютеров по всему миру, в том числе треть больниц Национальной службы здравоохранения Великобритании, что повлекло ущерб в 92 миллиона фунтов стерлингов. Пользователи были заблокированы, и у них требовали выкуп в биткойнах. Это атака вскрыла проблему устаревших систем: хакеры использовал уязвимость операционной системы, для которой на момент атаки уже в течение продолжительного времени существовал патч. Мировой финансовый ущерб, нанесенный WannaCry, составил около 4 миллиардов долларов США.

Bad Rabbit

Bad Rabbit – это атака с использованием программ-вымогателей, которая распространялась с 2017 года посредством так называемой скрытой загрузки. Для выполнения таких атак используются незащищенные веб-сайты. При атаке с использованием скрытой загрузки пользователь посещает настоящий веб-сайт, не подозревая, что он был взломан.

Для большинства атак с использованием скрытой загрузки от пользователя требуется только открыть взломанную страницу. В этом случае запуск установщика, содержащего скрытую вредоносную программу, ведет к заражению. Это называется распространением вредоносных программ. Bad Rabbit просит пользователей запустить поддельную установку Adobe Flash, тем самым заражая компьютер вредоносной программой.

Ryuk

Ryuk – это троян-шифровальщик, распространившийся в августе 2018 года. Он отключаетфункцию восстановления операционных систем Windows, что делает невозможным восстановление зашифрованных данных без внешней резервной копии. Вирус Ryuk также шифрует сетевые жесткие диски. Атака имела масштабные последствия; многие американские компании, подвергшиеся нападению, выплатили требуемые суммы выкупа. Общий ущерб оценивается более чем в 640 000 долларов.

Shade/Troldesh

Атака программы-вымогателя Shade (также известной как Troldesh) произошла в 2015 году. Она распространялась через спам-сообщения, содержащие зараженные ссылки или вложенные файлы. Интересно, что исполнители атаки Troldesh общались непосредственно со своими жертвами по электронной почте. Жертвы, с которыми у них сложились «хорошие отношения», получали скидки. Однако такое поведение – скорее исключение, чем правило.

Jigsaw

Атака программы-вымогателя Jigsaw началась в 2016 году. Она получила свое название из-за изображения известной куклы из франшизы фильма «Пила». С каждым часом, пока выкуп оставался невыплаченным, программа-вымогатель Jigsaw удаляла все больше файлов. Дополнительный стресс у пользователей вызвало использование изображения из фильма ужасов.

CryptoLocker

CryptoLocker – это программа-вымогатель, впервые обнаруженная в 2007 году, распространяемая через зараженные вложения электронной почты. Она выполняла поиск важных данных на зараженных компьютерах и зашифровывала их. Пострадало около 500 000 компьютеров.

Правоохранительным органам и компаниям по обеспечению безопасности в конечном итоге удалось получить контроль над сетью взломанных домашних компьютеров, используемых для распространения CryptoLocker по всему миру. Это позволило агентствам и компаниям перехватывать данные, передаваемые по сети, незаметно для злоумышленников. В конечном итоге это привело к созданию онлайн-портала, на котором жертвы могли получить ключ для разблокировки своих данных. Это позволило им получить свои данные без необходимости платить преступникам выкуп.

Petya

Petya (не путать с ExPetr) – это атака программы-вымогателя, впервые произошедшая в 2016 году, а затем повторившаяся как GoldenEye в 2017 году. Вместо шифрования отдельных файлов эта вредоносная программа-вымогатель шифровала целиком жесткие диски жертв. Это достигалось путем шифрования основной таблицы файлов (MFT), что сделало невозможным доступ к файлам на жестком диске. Программа-вымогатель Petya распространялась по корпоративным отделам кадров с посредством поддельного приложения, содержащего зараженную ссылку Dropbox.

Существует другой вариант вируса Petya – Petya 2.0, отличающийся некоторыми ключевыми особенностями. Однако с точки зрения осуществления атаки, оба вируса одинаково опасны для устройства.

GoldenEye

Повторное появление вируса Petya под именем GoldenEye привело к мировому заражению программами-вымогателями в 2017 году. Вирус GoldenEye, также известный как «смертоносный брат» WannaCry, поразил более 2000 целей, в том числе несколько известных российских нефтяных компаний и банков. В результате атаки вируса GoldenEye на Чернобыльскую АЭС, сотрудники были вынуждены вручную проверять уровень радиации, поскольку их компьютеры с Windows были отключены от сети.

GandCrab

GandCrab – это скандальная программа-вымогатель, угрожающаяраскрыть увлечения своих жертв порнографией. Злоумышленники утверждали, что взломали веб-камеру жертвы и требовали выкуп. В случае неуплаты выкупа они грозились опубликовать материалы, компрометирующие жертву. После первого упоминания в 2018 году, появлялись различные версии программы-вымогателя GandCrab. В рамках проекта «No More Ransom» производители систем безопасности и органы полиции разработали инструмент для расшифровки данных, зашифрованных программами-вымогателями, чтобы помочь жертвам восстановить конфиденциальные данные из GandCrab.

B0r0nt0k

B0r0nt0k – это использующая шифрование программа-вымогатель, предназначенная для серверов на базе Windows и Linux. Эта программа-вымогатель шифруетфайлы на серверах Linux и добавляет к ним расширение .rontok. Она представляет опасность не только для файлов, но также меняет параметры запуска программ, отключает функции и приложения и добавляет записи реестра, файлы и программы.

Программа-вымогатель Dharma Brrr

Brrr – новая программа-вымогатель от Dharma, устанавливается вручную хакерами, взломавшими подключенные к Интернету службы рабочего стола. Как только хакер активирует программу-вымогатель, начинается шифрование обнаруженных файлов. Зашифрованным файлам присваивается расширение .id-[id].[email].brrr.

Программа-вымогатель FAIR RANSOMWARE

FAIR RANSOMWARE – это программа-вымогатель, выполняющая шифрование данных. С помощью мощного алгоритма шифруются все личные документы и файлы жертвы. Файлы, зашифрованные с помощью этой вредоносной программы, имеют расширение .FAIR RANSOMWARE.

Программа-вымогатель MADO

Программа-вымогатель MADO – это еще один вид программы-шифровальщика. Данные, зашифрованные этой программой, имеют расширение .mado и больше не открываются.

Атаки с использованием программ-вымогателей

Как описано выше, программы-вымогатели используются в абсолютно разных сферах. Обычно требуемый размер выкупа составляет от 100 до 200 долларов. Однако в некоторых случаях злоумышленники требуют гораздо больший выкуп, особенно если понимают, что блокировка данных может повлечь значительные финансовые потери для атакуемой компании. Таким образом, это позволяет киберпреступникам зарабатывать существенные суммы денег. В двух приведенных ниже примерах обратите внимание на жертв кибератаки, а не на тип используемых программ-вымогателей.

Программа-вымогатель WordPress

Программа-вымогатель WordPress, как следует из названия, нацелена на файлы веб-сайтов WordPress. У жертв вымогают выкуп, что типично для программ-вымогателей. Чем более востребован сайт на платформе WordPress, тем выше вероятность его атаки с применением программ-вымогателей.

Дело компании Wolverine

Компания Wolverine Solutions Group (предоставляющая медицинские услуги) стала жертвой атаки программ-вымогателей в сентябре 2018 года. Большое количество файлов компании было зашифровано вредоносной программой, в результате чего сотрудники не смогли их открыть. К счастью, эксперты-криминалисты смогли расшифровать и восстановить данные 3 октября. Однако в результате атаки были скомпрометированы данные многих пациентов. Имена, адреса, медицинские данные и другая личная информация могла попасть в руки киберпреступников.

Услуги по предоставлению программ-вымогателей

Услуги по предоставлению программ-вымогателей позволяют киберпреступникам с низкими техническими возможностями осуществлять атаки с использованием этих программ. Вредоносные программы предоставляется покупателям, что снижает риск и повышает выгоду для разработчиков.

Выводы

Атаки программ-вымогателей имеют различные проявления и масштабы. Вектор атаки – это важный фактор, зависящий от типа используемой программы-вымогателя. Чтобы оценить серьезность и масштабы атаки, необходимо учитывать потенциальный ущерб, то есть какие данные могут быть удалены или опубликованы. Независимо от типа программы-вымогателя, предварительное резервное копирование данных и использование программ безопасности может значительно снизить последствия атаки.

Другие статьи по теме

What Что такое программы-вымогатели

How to remove ransomware Как удалить программы-вымогатели

How to prevent Ransomware Как защитить себя от программ-вымогателей

Другие статьи по теме:

- Что такое программы-вымогатели

- Как удалить программы-вымогатели

- Как защитить себя от программ-вымогателей

Распознавание программ-вымогателей (ransomware): чем отличаются трояны-шифровальщики

«Лаборатория Касперского» поможет определять и различать программы вымогатели Bad Rabbit, CryptoLocker, GandCrab и многие другие.

Источник: www.kaspersky.ru

Программы-вымогатели и защита: что делать прямо сейчас, чтобы оставаться в безопасности

В течение многих лет программы-вымогатели остаются серьёзной проблемой безопасности как для частных лиц, так и для компаний. Это больше, чем просто вредоносные коды, сегодня это считается видом цифрового терроризма, и это справедливо.

Хорошей новостью является то, что вы можете предотвратить атаки вымогателей самостоятельно, не тратя денег. Вам нужно только понять, как это работает, и. избежать этого.

Этот пост расскажет о программах-вымогателях с точки зрения непрофессионала и о том, как вы можете обезопасить себя от этого типа мошенничества.

Уделение внимания и, самое главное, серьёзное отношение к проблеме – это ключ.

Что такое программы-вымогатели и чем они так опасны

Программа-вымогатель – это разновидность вредоносного программного обеспечения, которое при запуске шифрует или блокирует популярные типы файлов, из-за чего вы не можете открывать документы или даже запускать приложения.

Затем вредоносное ПО отображает сообщение с инструкциями о том, как вы можете заплатить – обычно с помощью криптовалюты – чтобы вернуть доступ к своим файлам.

Вы можете думать о программах-вымогателях как о событии, когда кто-то приходит в ваш дом и распыляет тип клея, который невозможно удалить, на всю вашу мебель и технику, делая их недоступными или бесполезными. Затем этот человек требует плату за удаление этого клея секретным методом, известным только ему.

На самом деле, когда вы видите это ужасное сообщение, вам лучше надеяться, что у вас есть альтернативный способ восстановить ваши данные – с помощью резервных копий. В противном случае, скорее всего, вы никогда не получите свои файлы обратно.

Это связано с тем, что выкуп, как правило, непомерно высок, и когда вы начинаете платить, вам придётся продолжать платить, потому что злоумышленники могут начать выдавать порцию данных за раз.

Кроме того, есть вероятность, что вы не вернете свои данные на 100% в целости. Среди прочего, они могут потерять папку хранения или другие атрибуты. (Продолжая аналогию, если вашу мебель измазали клеем, почти невозможно вернуть её к первоначальному состоянию).

Иногда сам вымогатель бывает «низкого качества», и даже его создатель не может исправить ущерб.

Кстати, оплата означает, что вы поддерживаете практику цифрового вымогательства, а это только усугубляет ситуацию. Таким образом, платить вымогателю – очень плохая идея.

В любом случае, программы-вымогатели могут стать такой же головной болью, как и та, которая положит конец вашему бизнесу или карьере.

Как программы-вымогатели заражают компьютеры

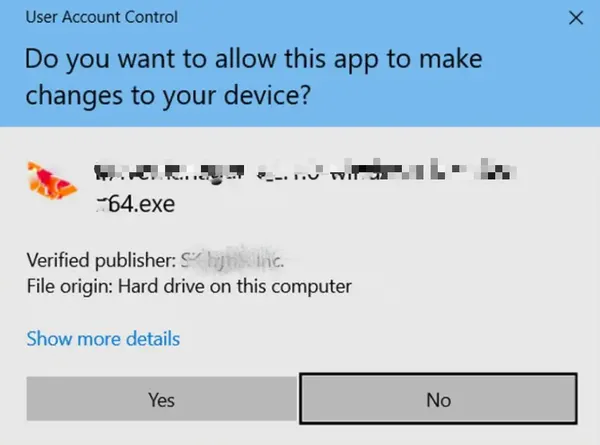

В целом верно одно: программы-вымогатели не устанавливаются сами по себе. Это не вирус. Как и в случае большинства программ, для его запуска требуется взаимодействие с пользователем.

Чтобы использовать популярные приложения, такие как Zoom или Skype, вам сначала нужно загрузить, установить и запустить их, прежде чем вы увидите результат – в данном случае чат с удаленным абонентом.

Пользователь должен взаимодействовать с компьютером и разрешить программе-вымогателю загрузить и запустить атаку. (Вы должны, так сказать, открыть дверь, чтобы этот незнакомец вошел).

Тем не менее, выделяют два способа проникновения программ-вымогателей на компьютер:

- Пользователя обманом заставляют поверить, что он делает что-то доброе (опять же, например, использует Zoom).

- Злоумышленникам удается получить доступ к вашему компьютеру, вероятно, удаленно, а затем самостоятельно установить и запустить вредоносное ПО.

По этой причине атака программ-вымогателей всегда является чем-то вроде «внутренней работы» – кто-то должен иметь полный доступ к вашему компьютеру, чтобы это произошло. А это означает две вещи:

- Трудно предотвратить. Чтобы заразиться, может потребоваться всего несколько неправильных кликов, а для того, чтобы нанести большой ущерб, требуется короткое время. (Гораздо быстрее распылить клей на вещи, чем физически унести их. Это намного хуже, чем взлом или кража со взломом.)

- Ущерб обширный. Подвержены все файлы на компьютерах и все сетевые ресурсы, к которым имеет доступ текущий пользователь зараженного компьютера. Поэтому ожидайте, что все общие папки будут уязвимы.

Существует множество вариантов программ-вымогателей. Относительно легко изменить несколько строк кода, чтобы создать новый вариант. В наши дни программы-вымогатели доступны в качестве услуги. Её можно арендовать и разделить награбленное с создателем.

Когда выходит новая версия, даже самое лучшее защитное программное обеспечение не может остановить его выполнение. Антивирусы и антивирусные приложения, как правило, отстают на один шаг.

По моему опыту, некоторые варианты программ-вымогателей могут даже удалить себя после того, как нанесли ущерб, что затрудняет их отслеживание.

В итоге, мы имеем «большое окно», где и когда каждый может быть уязвимым. Но, вы всегда должны пытаться предотвратить заражение компьютера программами-вымогателями и иметь план на случай непредвиденных обстоятельств.

Как предотвратить заражение вымогателем

Лучший способ избежать программ-вымогателей – принять меры предосторожности и всегда соблюдать меры безопасности.

Хорошая новость заключается в том, что вы можете на 100% обезопасите себя, если будете бдительны. Это похоже на то, чтобы не пускать кого попало в свой дом.

Надлежащие методы борьбы с программами-вымогателями

Есть два основных способа обеспечить безопасность вашего компьютера.

Первый: уважайте предупреждения вашего компьютера!

Загрузка программ-вымогателей на ваш компьютер ещё не конец игры. Именно когда вы выполняете («запускаете», «открываете» или «просматриваете») это вызывает проблемы. Однако, во многих случаях загрузка и запуск части программного обеспечения объединены в одно действие.

Таким образом, щелчок по встроенной ссылке в сообщении электронной почты может означать, что вы собираетесь выполнить какой-то вредоносный код. Вот хорошая новость: когда вы собираетесь сделать что-то, что может изменить систему, компьютер просит подтвердить это. Это ваш последний шанс остаться в безопасности.

Когда появляется всплывающее окно с вопросом, хотите ли вы продолжить, не торопитесь ответить утвердительно. Не нажимайте просто «Да», «ОК», «Выполнить» и т.д., не зная, что произойдет в результате. Сохранение бдительности – это, безусловно, самый эффективный способ обезопасить свой компьютер от чего угодно, в том числе от программ-вымогателей.

Что делать, если вы случайно загрузили и запустили программу-вымогатель

- Немедленно выключите компьютер, отключив его от источника питания (или нажав и удерживая кнопку питания в течение нескольких секунд). Программе-вымогателю требуется время, чтобы зашифровать весь компьютер и сетевые папки. Это невозможно, если компьютер выключен.

- Извлеките все устройства хранения, внутренние и внешние, из своего компьютера и подключите их к другому, чтобы скопировать данные.

- Выполните переразметку (форматирование) или выбросьте старые устройства хранения.

Если вы не знакомы с шагами №2 и №3, обратитесь к специалисту. Но вы должны сделать №1 немедленно. Если вы оставите компьютер включенным, это только усугубит ситуацию. Не испытывайте судьбу!

Имейте в виду, что некоторые варианты программ-вымогателей не атакуют сразу, а ждут, пока компьютер не будет бездействовать, чтобы совершить плохие дела. Дело в том, что вероятность того, что вы осознаете, что ваш компьютер подвергается атаке, очень мала.

Если вы считаете, что заразились, или видите доказательства этого – машина может вести себя странно или совершать много необычных действий – немедленно выключите компьютер и вызовите специалиста.

Второй: защитите свой компьютер от непреднамеренного доступа

- Будьте начеку: считайте, что вы уязвимы, и сохраняйте бдительность. Опять же, для заражения требуется всего несколько секунд (после нескольких бессмысленных щелчков мыши).

- Оставайтесь в курсе: держите свой компьютер в актуальном состоянии – регулярно обновляйте операционную систему и все используемые приложения.

- Надежные пароли: всегда используйте надёжные пароли и храните их в безопасном месте. (Кстати, когда дело доходит до паролей, сложность не связана с безопасностью. Вместо этого используйте персональный трудно угадываемый пароль, который вам легко запомнить и использовать. Это может быть предложение или длинная последовательность цифр, или сочетание того и другого).

- Остерегайтесь вложений/встроенных ссылок: не открывайте вложения электронной почты и не нажимайте на встроенные ссылки с экрана электронной почты, чата или социальных сетей, не зная наверняка, что это безопасно. (Как правило, наведя указатель мыши на гипертекст, вы можете просмотреть всю ссылку в строке состояния в нижней части окна.)

- Используйте защитное программное обеспечение и обновляйте его. По крайней мере, программное обеспечение может дать вам больше предупреждений, прежде чем вы решите выполнить подозрительный код. Однако не полагайтесь исключительно на защитное программное обеспечение; последняя линия обороны – это всегда вы, пользователь.

- Выключайте компьютер: если компьютер включен круглосуточно и без выходных, это не только тратит впустую энергию, но и даёт злоумышленникам больше времени, чтобы повозиться с вашей системой издалека. Выключайте компьютер, когда вы его не используете.

- Правильно настройте удаленный доступ: не включайте удалённый доступ, если вы не собираетесь его использовать. Когда вы включите его, убедитесь, что вы знаете, как сделать это безопасно. Самое простое – изменить номер порта по умолчанию. Кроме того, использование надежных паролей является обязательным.

Как свести к минимуму и управлять ущербом от программ-вымогателей

Попытка предотвратить атаку программы-вымогателя всегда хороша, но этого недостаточно. Было бы разумно предположить, что все вышеперечисленные меры могут не сработать – мы все подвержены ошибкам. Таким образом, следует подготовиться к случаю, когда ваш компьютер заразится.

Вот печальная истина: если ваш компьютер заразится программой-вымогателем, он понесёт ущёрб. Что мы можем сделать, так это попытаться управлять этим или свести к минимуму последствия. Скорее всего, вам нужно будет восстановить свой компьютер с нуля. Здесь важно обеспечить безопасность ваших данных.

Единственный способ убедиться, что ваши данные в безопасности, – это использовать хорошую практику резервного копирования. Позвольте мне ещё раз сказать, что регулярное и правильное резервное копирование – единственный надёжный способ защитить вашу информацию от атаки программ-вымогателей.

Хороший и правильный здесь означает, что резервная копия не должна быть легкодоступна для пользователя. Если резервная копия доступна пользователю зараженной учетной записи во время атаки, сами резервные копии также будут зашифрованы и, следовательно, станут бесполезны.

Общие рекомендации по хорошему и правильному резервному копированию

Регулярно делайте резервные копии – это ежедневное (если не ежечасное) дело.

- Для дома:

- Делайте резервную копию в автономном режиме. Примером резервного копирования в автономном режиме является чередование резервных копий на двух или более внешних дисках и отключение каждого диска после задания резервного копирования или каждый день. Так у вас всегда будет набор резервных копий, не подключенных к компьютеру.

- Используйте какой-нибудь облачный сервис резервного копирования. По моему опыту, некоторые из них, такие как Google Drive и Яндекс.Диск, достаточно умны, чтобы не создавать резервные копии данных, зашифрованных программами-вымогателями, и большинство из них предоставляют достаточно бесплатного онлайн-хранилища для ваших важных данных.

- Используйте другую учетную запись пользователя для задания резервного копирования и запретите другим пользователям доступ к резервным копиям. Цель состоит в том, чтобы вообще не иметь доступа к резервным копиям.

- Используйте сервер NAS в качестве места назначения резервного копирования. Эти серверы могут хранить версии своих данных с помощью снэпшотов (теневых копий), что позволяет вам восстанавливать их, если общие папки заражены.

Кстати, если вы используете компьютер/сервер Windows в качестве места назначения резервного копирования, обязательно включите функцию теневого копирования на этом компьютере.

Примечание. Если заражен сам сервер, теневое копирование не поможет, поскольку программа-вымогатель имеет тенденцию удалять все локальные теневые копии. Поэтому ещё раз, убедитесь, что учетная запись администратора сервера, которую вы используете для создания резервных копий, безопасна, сохранив её пароль.

И это всё. Если вы будете следовать приведенным выше рекомендациям по резервному копированию, ваши данные будут в безопасности, даже если ваш компьютер заражён программой-вымогателем. Возможно, вам все равно придется нанять кого-нибудь для восстановления данных, но стоимость будет значительно меньше, чем уплата выкупа.

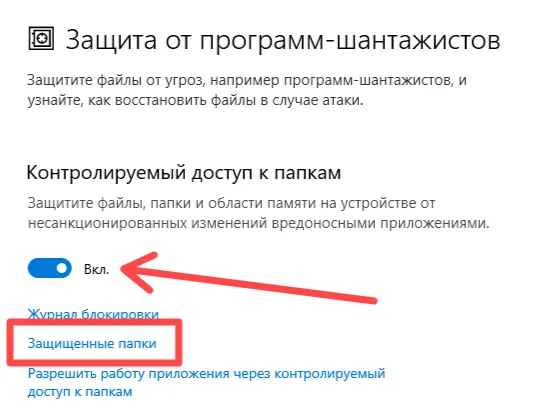

Как предотвратить атаку с помощью системы безопасности Windows

Встроенный в Windows 10 Центр безопасности Windows имеет собственную функцию защиты от программ-вымогателей, которая защищает ваши файлы при заражении компьютера. Кстати, эта функция доступна и в Windows 11.

Вот как это работает: эта функция предварительно ограничивает полный доступ (чтение и запись) к определенным папкам и позволяет только предварительно утвержденным приложениям изменять содержимое этих папок. Другие приложения имеют доступ только для чтения.

Microsoft автоматически определяет эти «белые списки» приложений и, как правило, включает общие приложения. Однако вы также можете вручную добавить другие приложения в белый список. Программа-вымогатель по умолчанию отсутствует в списке и, следовательно, не сможет внести изменения в ваши файлы, чтобы причинить какой-либо вред.

Другими словами, функция защиты от программ-вымогателей в Windows 10 добавляет еще один защитный слой вокруг ваших данных, позволяя изменять ваши данные только «известным» или одобренным приложениям. В результате ваша информация в безопасности, даже если на вашем компьютере есть программа-вымогатель.

Использование этого метода имеет некоторые вредные побочные эффекты: многие законные приложения не будут работать правильно, пока вы вручную не добавите их в список разрешенных. Но это небольшая цена.

Примечание. Если вы используете стороннюю антивирусную программу, которая, как правило, отключает систему безопасности Windows, вам необходимо сначала удалить эту программ.

Действия по включению защиты от программ-вымогателей в Windows 10

- Откройте поле поиска справа от кнопки «Пуск» и найдите «Защита от программ-шантажистов». Когда она появится в результатах поиска, нажмите – появится страница «Защита от программ-шантажистов» Windows Security.

- В разделе Контролируемый доступ к папкам сдвиньте переключатель в положение Вкл. Нажмите «Да» в ответ на запрос контроля учетных записей.

- Щелкните Защищенные папки. Здесь вы увидите, что все папки в текущем профиле (Документы, Картинки, Музыка и т.д.) уже добавлены. Вы можете добавить или удалить другие папки по вашему выбору, включая общие сетевые папки, щелкнув значок кнопку + Добавить защищенную папку .

- Нажмите «Разрешить работу приложения через контролируемый доступ к папкам». Здесь вы можете добавить дополнительные приложения по вашему выбору, чтобы иметь полный доступ к содержимому защищенных папок, нажав Добавление разрешенного приложения . Если вы не уверены, оставьте этот список пустым.

И это всё! Отныне ваши данные в безопасности, даже когда ваш компьютер подвергается атаке программ-вымогателей. (Тем не менее, не рассчитывайте на это на 100%, убедитесь, что вы также делаете резервные копии, упомянутые выше.

Опять же, имейте в виду, что эта функция может блокировать доступ хороших программ к вашим данным. Вы можете заметить, что некоторые программы, такие как сканер или фоторедактор, отображают сообщения об ошибках. В этом случае вам нужно будет повторить шаг №4 и добавить соответствующие приложения в список разрешенных приложений.

Последние мысли – защита от Ransomware

За последние несколько лет я сталкивался с гораздо большим количеством печальных ситуаций, связанных с программами-вымогателями, чем хотел бы помнить.

Во всех случаях вовлеченные стороны не знали, насколько плохи программы-вымогатели, чтобы заранее позаботиться о предотвращении и защите.

Поэтому позвольте мне повторить:

Программы-вымогатели – это разновидность зла, которая возникает подобно сердечному приступу: неожиданно и часто без предупреждения.

Проверьте свои драгоценные данные прямо сейчас и, по крайней мере, сделайте резервную копию, пока не стало слишком поздно. Оставайтесь в безопасности!

Источник: webznam.ru