Шифровальные протоколы WPA и WPA2, используемый для защиты домашних беспроводных соединений, считаются очень надежными. Теоретически, еще пару лет назад такие протоколы давали стопроцентную гарантию безопасности вашего Wi-Fi, конечно при условии, если вы используете сложные пароли. Но современное оборудование и новейшие технологии все чаще делают взлом такой защиты достаточно нетрудным делом.

Использование либо Программной или пользовательской документации, либо и то, и другое является соглашением правительства США о том, что Программное обеспечение и пользовательская документация являются «коммерческим компьютерным программным обеспечением» и «коммерческой компьютерной документацией программного обеспечения» и представляют собой принятие прав и ограничений в настоящем документе.

Настоящее Соглашение представляет собой полное соглашение между Белкин и вами в отношении Программного обеспечения и вашего использования и заменяет любые конфликтующие или дополнительные условия, содержащиеся в любом заказе на поставку или в другом месте. Никакое положение настоящего Соглашения не может быть отменено, изменено или заменено, за исключением письменного документа, принятого Белкиным и вами. Белкин может предоставить перевод этого Соглашения в удобное для пользователей. Однако в случае конфликта или несоответствия между английскими и любыми неанглийскими версиями английская версия настоящего Соглашения будет регулироваться, если это не запрещено местным законодательством в вашей юрисдикции.

Кто подключен к моему wi fi и пользуется Интернетом? Блокировка доступа к wi fi

Например, использование для подбора паролей специальных адаптеров позволяет без труда подбирать даже, казалось бы, надежные пароли за сравнительно короткое время. А для тех, кто не хочет тратиться на дорогой аппарат, существуют профильные сервисы вроде Cloud Cracke, позволяющие за скромную сумму взломать любой пользовательский пароль. Получается, что надежность защиты Wi-Fi-сети нельзя гарантировать. Зато есть возможность узнать, взломана ли ваша сеть и используется ли она в данный момент несанкционированными пользователями.

За исключением случаев, изложенных в предыдущем предложении, лицо или организация, которые не являются участниками настоящего Соглашения, не имеют права применять какой-либо срок настоящего Соглашения. Никакая сбой или задержка в осуществлении какого-либо права или средства правовой защиты не действуют как отказ от любого такого права или средства правовой защиты. Язык настоящего Соглашения не должен толковаться строго за или против любой из сторон, независимо от того, кто составил такой язык или нести основную ответственность за его разработку.

По существу, если у вас безлимитный тариф и широкополосный доступ, то беспокоиться за кражу интернета особенно нечего. Можно и вовсе проявить свою щедрость и не «паролить» домашнюю сеть. Однако все это может быть справедливым, если вы отлично знаете своих соседей и полностью уверены в их порядочности и благонадежности. Но в случае, если вашим соединением воспользуются в каких-то преступных целях, подобная доброта закончится плохо. Именно поэтому нужно следить за тем, чтобы вашим «вай-фаем» не пользовались посторонние. В этом помогут два небольших приложения: и .

Права и обязанности по настоящему Соглашению не могут быть назначены вами, и любое попытанное присвоение недействительно и не действует. Настоящее Соглашение связывает и обеспечивает в интересах сторон и их преемников и разрешенных назначений. В случае какого-либо судебного разбирательства между сторонами, вытекающими из настоящего Соглашения или связанным с ним, преобладающая сторона имеет право взыскать в дополнение к любой другой освобожденной или предоставленной ему компенсацию свои расходы и издержки, понесенные в любом таком разбирательстве.

— это программа, которая мониторит беспроводные сети и выводит на экран компьютера список всех устройств, подключенных в данное время к сети. Для каждого такого гаджета отображается IP-адрес, адрес MAC, название и [иногда] имя компьютера. Список подключенных устройств можно экспортировать в CSV/XML/HTML формате или просто скопировать его в буфер обмена. Также у Wireless Network Watcher есть функция, с помощью которой программа в фоновом режиме сканирует сеть и при обнаружении новых подключений сигнализирует пользователю звуковым оповещением.

Если вы находитесь в Соединенных Штатах, раздел 17 относится к вам. Если вы находитесь за пределами Соединенных Штатов, или если Раздел 17 не применяется к вам или иным образом не может быть применен в суде компетентной юрисдикции, то к вам применяется Раздел 18.

Любые действия, вытекающие из настоящего Соглашения или относящиеся к нему, могут быть представлены исключительно в соответствующем государственном или федеральном суде в Лос-Анджелесе, Калифорнии и Белкине, и вы безоговорочно соглашаетесь на юрисдикцию таких судов и места проведения в Лос-Анджелесе, штат Калифорния. Кроме того, Белкин может потребовать судебного запрета в любом суде, обладающем юрисдикцией для защиты своих прав на интеллектуальную собственность.

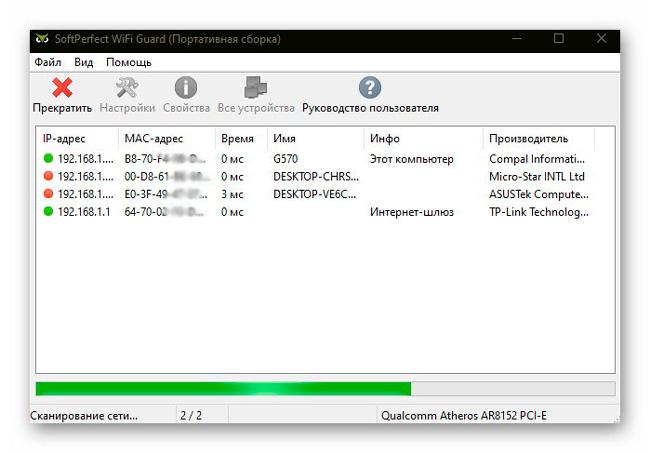

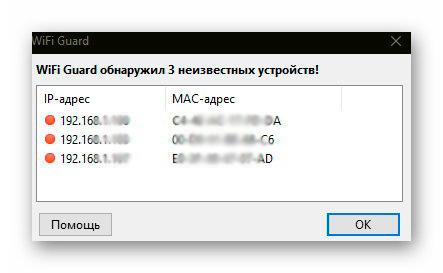

SoftPerfect WiFi Guard — э то более простое приложение, по сравнению с Wireless Network Watcher, в обязанности которого входит сканирование сети на присутствие в ней новых устройств. Если обнаружено незнакомое подключение, утилита предупреждает об этом. Если подключившееся устройство вам знакомо и не представляет опасности, его можно добавить в Белый список, и SoftPerfect WiFi Guard будет игнорировать его.

Каждая из Конвенции Организации Объединенных Наций о договорах международной купли-продажи товаров и Конвенции Организации Объединенных Наций об ограничении периода международной купли-продажи настоящим прямо исключается и не будет применяться к настоящему Соглашению. Указанные торговые марки третьих сторон являются собственностью соответствующих владельцев.

Все можно использовать бесплатно. Чтобы получить быстрый обзор сетевого трафика, в большинстве случаев достаточно инструментов сетевого анализа. Вместе с этим инструментом мы предоставим вам дополнительные инструменты, которые прекрасно сочетаются, чтобы предоставить вам важную информацию о трафике в вашей сети. Вам не нужно делать больше для хорошего обзора.

Это позволяет вам видеть, какие компьютеры во внутренней сети отправляют данные в Интернет. Вы также можете отобразить содержимое пакета. Часто информации с таким отношением недостаточно.

Обе утилиты бесплатны, а скачать их можно с официальных сайтов.

С ростом современных компьютерных технологий возрастает шанс злоумышленников использовать ваш интернет. Если он проводной, то сделать это очень тяжело, практически не реально. Но теперь мало кто им пользуется, все используют беспроводные сети через Wi-Fi.

Это дает дополнительную информацию об отсканированных пакетах. Однако не все карты поддерживают эту функцию. Определить страну назначения пакетов. Если вы нажмете на пакет, вы увидите содержимое в нижнем поле. Вы можете отобразить это в соответствии с различными критериями.

Экспорт или экспорт пакетов для анализа. Для этого просто выберите столбцы, данные которых вы хотите проанализировать позже, и скопируйте их в буфер обмена через контекстное меню. Используя эту команду из контекстного меню, вы создаете текстовый файл, содержащий самую важную информацию о выбранных пакетах.

Практически все интернет провайдеры используют так называемый ключ сети – . Система шифрования используется WPA, WPA2. Хотя многие пользователи, которые самостоятельно настраивают роутер, выставляют ключ очень простой, например день рождения или логин в соцсети. Взломать такой пароль не составит труда.

В нижней части вы можете, конечно, также отметить содержимое отдельных пакетов и скопировать их в буфер обмена через контекстное меню. Вы должны сначала активировать эту опцию. Интернет-пакеты с бесплатными онлайн-инструментами. Вам не нужно устанавливать этот инструмент.

Инструмент отображает с локальных компьютеров, пакеты которых отправляются с адреса источника на адрес назначения. Инструмент также отображает локальную программу, которая отправляет данные, а также источник и порт назначения. Если возможно, вы также увидите значок соответствующей программы.

Для тех пользователей интернета, у которых безлимитные тарифные планы, финансовых потерь не возникнет. Единственное, что должно насторожить, это резкое снижение скорости загрузки сайтов или закачки файлов.

А вот для владельцев лимитных тарифов такое соединение приведет к большим финансовым потерям от перебора трафика. Бывают случаи, когда хакер специально взламывает защищенную сеть с целью совершения противозаконных действий. В результате можно повредить владельцу тарифного плана.

Вам также не нужно устанавливать этот инструмент. В окне вы также увидите время передачи, ответственные процессы и размер пакетов. Используя контекстное меню отдельных пакетов, вы можете сохранить их и отправить их как почту, например, если вам нужна дополнительная информация.

В свойствах пакетов вы также можете указать страну-источник и страну назначения, в которую был отправлен пакет. Когда вы перезапустите инструмент, вы увидите страну назначения пакетов. Опять же, у вас есть то преимущество, что вам не нужно устанавливать программу.

Таким образом, вы можете назначать пакеты отдельным устройствам и быстро идентифицировать неавторизованные устройства или пользователей в сети. До тех пор, пока есть доверие, и мы знаем пароль — что-то, что не очень распространено в доме моих друзей — нет никаких проблем с предоставлением человеку доступа к вашему соединению.

Как узнать кто подключился к Wi-Fi

Как понять, что кто-то подсоединился к вашему роутеру? Самый простой способ – это получить статистику трафика в интернет провайдера. Даже на странице сайта провайдера есть такие данные. Если величина выходного и входного трафика слишком высокая, а сделать его не реально, то есть несанкционированное подключение. Другой вариант – уменьшение скорости открытия страниц или закачки файлов в торрентах.

Проблема возникает, когда кому-то нежелательно — так или иначе называть ее — проникает в нашу сеть и начинает делать мошенничество или ненадлежащее использование нашего соединения. Давайте понемногу увидим, что предлагает нам приложение. Что вы думаете об этом приложении? Вы когда-нибудь заблуждались в своей сети? Что вы сделали?

Но есть большие риски, добавляет он: «Если будет применено злонамеренное использование, полиция в конечном итоге стучит в вашу дверь». Хотя позже вы можете доказать свою невиновность, сначала никто не избежит посещения агентов. К счастью, защита от этих злоумышленников также проста. Самый простой способ узнать, кто подключен к нашей сети, — это программы, известные как «снифферы» или сетевые сканеры, установленные на наших собственных устройствах. С мобильного телефона, планшета или компьютера, с которым мы обычно подключаемся к Интернету дома, мы можем получить список всех устройств, которые используют ту же сеть в то время.

Каким образом можно обнаружить такие подключения?

Есть несколько программных продуктов или используя сам роутер. Начнем с роутера, так как данный способ не требует установки дополнительных программ.

Поиск подключенных WiFi устройств с помощью роутера

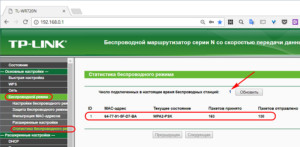

После ввода пары логин-пароль пользователь попадает в меню роутера, где есть меню «Wireless» (Wireless Settings). Если выбрать вкладку «Wireless Statistics», то в нем будут отображены все подключенные устройства.

Существует множество приложений, которые могут быть установлены на «смартфонах» бесплатно. Если мы отключим все наши устройства, их не следует указывать, а индикатор маршрутизатора должен перестать мигать. Однако вышеуказанные программы позволяют вам поймать злоумышленника только тогда, когда вы подключены. Если мы хотим знать, если во время нашей работы кто-то вошел в нашу сеть, вам нужно получить доступ к сети маршрутизатора. Этот шаг немного более трудоемкий.

Поиск подключенных WiFi устройств с помощью программ

Прежде всего, нужно поместить адрес маршрутизатора в интернет-браузер. Доступ к сети, в которой спрашивает нас пользователь и пароль маршрутизатора. В идеале мы бы изменили пароль по умолчанию, но если мы этого еще не сделали, есть многочисленные интернет-страницы, которые сообщают нам, что означает исходный пароль, указывая только модель маршрутизатора.

Тут достаточно просто принудительно отключить несанкционированное подключение. Хотя так просто хакер от взломанного роутера не отстанет.

Поиск подключенных WiFi устройств с помощью программ

Wireless Network Watcher — бесплатная программа, которая проводит сканирование сети в поиске подключенных устройств. Благодаря ей можно не только найти IP или MAC-адрес, но и определить имя компьютера.

После прохождения этого шага, из Интернета нашего маршрутизатора, мы можем проконсультироваться с историей подключенных устройств. И, как и в предыдущем случае, речь идет о дифференциации известных устройств от злоумышленников. Главное — сменить пароль, особенно если он не был выполнен раньше и продолжает переносить его по умолчанию. Аналогично, хотя это было изменено ранее, рекомендуется периодически делать это.

Он может быть изменен с той же веб-страницы маршрутизатора. Имейте в виду, что необходимо будет изменить настройки безопасности наших устройств, чтобы они могли быть подключены в соответствии с новыми условиями. С помощью этих мер мы затрудняем доступ к потенциальным злоумышленникам.

Настроить ее можно на работу в фотоном режиме, на скорость работы ОС не влияет, есть возможность оповещения при подключении в сеть постороннего.

SofPerfect WiFi Guard — работает аналогично первой программе, бесплатная, в ней можно создать список устройств, которым доступ к Wi-Fi разрешен.

Еще одна программа называется Who’s On My Wifi. Программа также поможет определить, кто в данный момент времени подключен к WiFi.

Как узнать кто подключился к Wi-Fi

Однако в некоторых системах эти данные зашифрованы, и даже если кто-то обращается к ним, мало что может сделать. Тем не менее, кто не согласен с этим видением закрытия частных сетей. Поскольку откровения Эдварда Джозефа Сноудена о том, что в Соединенных Штатах есть мега-аппарат, чтобы шпионить за всем, что путешествует по Интернету, возник вопрос: насколько мы безопасны в Интернете?

Поверьте, предупреждение Сноуде выходит далеко за рамки дипломатического кризиса. Мы все уязвимы. Просто сотовый телефон подключен к сети, и все.

Она абсолютно бесплатная, но требует установки на компьютер. Я думаю, что никаких сложностей при использовании Who Is On My WiFi у вас не возникнет.

Защита роутера

Нужно защитить роутер от взлома. Как это сделать?

Есть несколько основных правил защиты роутера от взлома:

- Изменение типа шифрования на WPA или WPA2.

- Установка ключа сети с не менее 12 знаков, используя реестр и цифры.

- Включение фильтра MAC-адресов, но не каждый роутер имеет такую функцию. Эта утилита дает возможность прописать конкретные адреса устройств, которым открыт доступ к роутеру.

- Включить брандмауэр роутера. Долго блокировать он не сможет хакера, но минимальную защиту обеспечит.

- Сделать роутер невидимым, используя идентификатор сети SSID. При этом нужно использовать максимально сложное имя сети, чтобы только то, кто знает точное имя, смог подключиться к роутеру..

При покупке и настройке роутера нужно тщательно изучить инструкцию пользователя, желательно внимательно прочитать правила и условия формирования паролей. При их создании никто не должен присутствовать, только вы. Ведь к роутеру можно и с мобильного телефона подсоединиться, в таком случае связь Wi-Fi должна быть невидимой для других устройств.

Это полная пластина для хакеров. Дневник подтвердил уязвимость, свидетельствующую о действии хакера, который сохранит имя. Он обратился к общественным интернет-сетям площади Руи Барбоса и автовокзала. В обеих средах он мог видеть около двух часов все, что он «проходил».

Фотографии, разговоры, пароли, видео. Например, на площади Руи Барбоса всего за 20 минут хакер смог перехватить 745 000 данных. Он использовал ноутбук, оснащенный некоторым программным обеспечением для перехвата и декодирования данных. Постепенно, с помощью других программ и собственных знаний хакера, буквы, цифры и коды расшифровываются и уступают место тексту и изображению.

Вы должны помнить главное: чем лучше вы и роутер, тем меньше шансов будет хакеру взломать коды доступа или ключ сети. И использовать максимально сложные.

Свежие записи

- Как сделать лендинг самому: инструкция от маркетолога

- Внешняя вспышка для смартфона — в помощь ютуберам Внешняя фотовспышка для смартфона вконтакте

- Водонепроницаемый чехол для телефона своими руками

- Отличительное черты растрового графического редактора Артвивер

- Бесплатные программы для Windows скачать бесплатно

- Скачать последнюю аську на компьютер

- Сколько можно заработать на майнинге криптовалюты за месяц

- Лучшие биткоин краны с выводом на ebay

Источник: thetarif.ru

Программа для контроля подключенных устройств к вай фай сети

Зачастую очень полезно быть в курсе и выполнять отслеживание данных, какое количество гаджетов и устройств подключено к личной беспроводной сети. Может случиться такое, что без разрешения владельца точки доступа, к ней получили доступ посторонние лица, которые пользуются трафиком и потребляют информацию. Установить несанкционированное подключение и выполнять контроль Wifi сети можно при помощи специального программного обеспечения.

Основная задача представленных программ — мониторинг личной домашней Wifi сети и уведомление о подключении неизвестных устройств. Программные методы не позволяют отсоединить определенного пользователя, однако, зная о подключении, можно принять меры, чтобы обезопасить сеть. Например, сменить пароль.

Опасность от доступа посторонних

Любые несанкционированные соединения с персональной беспроводной сетью являются факторами риска. В лучшем случае, подключенный пользователь будет расходовать трафик. А в худших — сможет получить доступ к роутеру и изменить настройки, внедрить вредное программное обеспечение или вирусы и многое другое. Распространены случаи, когда под взламывают сеть пользователя и совершают правонарушение под видом владельца точки доступа, чтобы впоследствии переложить ответственность.

Важно! На сегодняшний день есть приложения и сервисы, которые без проблем способны взломать любой пароль.

Для защиты, применяется программа для определения подключенных устройств к Wifi и контроля. Она может вычислить несанкционированные подключения, чтобы своевременно принять меры по защите.

Признаки подключения посторонних

На сегодняшний день, распространены два основных признака, которые указывают на то, что к Вайфай пользователя могли подключиться и получить доступ посторонние лица. Первым таким симптомом является резкое снижение пропускной способности соединения.

Практика показывает, что временное снижение скорости возможно по причине неполадок у провайдера, однако, это также может свидетельствовать о пользовании трафиком посторонних пользователей.

В качестве второго признака, заявляется возможное ограничение по доступу к различным сайтам с личного адреса IP.

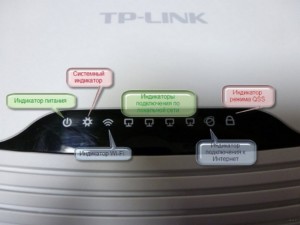

Обратите внимание! Рекомендуется мониторить световой индикатор Wi-Fi подключения на корпусе маршрутизатора. Если отключить все персональные устройства от доступа, лампа не должна мигать или постоянно гореть.

Такое поведение индикатора контроля доступа Wi-fi является основным признаком несанкционированного доступа.

Устройства на админке маршрутизатора

Наиболее легкий способ определить, кто соединен с сетью — панель управления персонального маршрутизатора. Для этого следует зайти в интерфейс устройства. Для этого, в окне браузера требуется набрать IP-адрес маршрутизатора. Обычно, если не было изменений, то корректный адрес указан на корпусе прибора, например, 192.168.1.

Далее требуется ввести логин и пароль, которые также отображаются на корпусе. Довольно часто стандартные значения соответствуют admin/admin.

Последующие шаги зависят от компании производителя личного маршрутизатора. Однако, меню у всех практически идентичны. Например, у фирмы Asus необходимо в понели управления открыть раздел «Клиенты». Там будет указано точное количество подключенных устройств.

Программы

Для того, чтобы узнать, кто заходит к личной сети, можно применить программу для контроля Wifi. Таких утилит достаточно много, можно воспользоваться одной из перечня:

- Who Is On My WiFi. Программа отображает оповещения непосредственно на рабочем столе в реальном времени, когда неизвестное устройство соединяется с Wi-Fi сетью. Кроме этого, предоставляется подробная информация о конкретном устройстве, которая состоит из: последний известный IP-адрес гаджета, MAC-адрес, дата и время, когда устройство было обнаружено впервые, цифровую подпись, когда устройство последний раз было обнаружено, в текущее время подключено или нет, имя сетевой карты (если это возможно) и т.д.

- Wireless Network Watcher. Представляет собой портативное ПО для нахождения нарушителей собственной беспроводной точки доступа. Для подключенного прибора отображается практически идентичная информация той, что и в указанном выше программном обеспечении;

- SoftPerfect WiFi Guard. Программа для контроля Вай Фай сети. Возможности ее также соответствуют уже указанным. Можно поставить периодичность проверки и настроить уведомления.

Что делать, если найдены неизвестные

После выполнения тестирования соединения идеальным результатом считается, если посторонние приборы найдены не были. Однако, случается такое, что сканирование находит любителей «халявы». В таком случае, требуется выполнить определенные мероприятия, для повышения безопасности домашнего маршрутизатора.

Веб-интерфейс роутера Asus

Наиболее эффективными действиями будут такие:

- ввести MAC-адреса несанкционированных устройств в черный список маршрутизатора. Это выполняется в настройках веб-интерфейса;

- выполнить аудит безопасности устройства;

- поменять пароли для доступа, как для соединения с точкой доступа, так и для администратора Вайфай;

- при помощи специальной программы провести сканирование трафика пользователя и выяснить, для чего ему понадобилось подключаться;

- установить одну из программ на режим постоянного сканирования примерно один раз в неделю. Это будет наиболее эффективным методом.

Отключение посторонних

Веб-интерфейс роутера позволяет отключить любые устройства от сети. Необходимо выбрать пользователя и запретить ему передачу данных. Идентификация проводится согласно уникальных двенадцатизначных номеров, что делает невозможным дальнейшее преодоление черного списка.

Чтобы выполнить указанное действие и отключить доступ посторонним, следует:

- в строке обозревателя ввести IP-адрес роутера, которые отображен на наклейке на корпусе. Такие данные для каждого маршрутизатора также можно посмотреть в Интернете;

- ввести данные пароля и логина;

- отыскать список подсоединенных гаджетов. Зачастую он находится в специализированном разделе, который может называться «Клиенты», «Пользователи» или под похожими наименованиями;

- выбрать те приборы, которые вызывают подозрения и удалить из списка. Некоторые виды интерфейса могут запрещать доступ. Все зависит от производителя Wi-Fi оборудования;

- все действия выполнены, несанкционированные пользователи заблокированы.

Однако, можно сделать проще. Чтобы не заходить в интерфейс, не искать и выделять подозрительные гаджеты, можно просто сменить пароль к сети Вайфай и перезагрузить маршрутизатор. В дальнейшем, персональные устройства смогут подключиться, а злоумышленникам придется постараться заново подобрать пароль.

Защита

Некоторые Wifi control программы могут защитить от сторонних подключений и взломов. Для этого требуется установить фильтрацию подтверждения соединения только для перечня определенных MAC-адресов. Все гаджеты, которые были признаны безопасными, получат возможность подключиться, а другие будут блокироваться.

Обратите внимание! Также следует обязательно применять дополнительные возможности по защите персональной сети. Например, создание и применение надежного пароля с наиболее технологичным методом проверки подлинности с WPA2. Такую утилиту намного сложнее обойти или взломать, чем ее прежнюю версию WEP.

ПО для контроля за подключенными

Стандартный роутер не может сообщить владельцу о наличие новых соединений. Однако, такую работу могут выполнять специальные программы, которые обладают функциями контроллера соединений. Наиболее распространенными являются такие:

- Netgear Genie. Наиболее простая программа, которая отлично справляется со всеми функциями;

- Acrylic WIFI Professional. Кроме основной направленности, утилита помогает найти и исправить возможные сетевые проблемы;

- WIFI Guard. Наиболее известный представитель перечня подобных программ. Позволяет пользователю выполнять контроль объема гаджетов в сети и просто блокировать их в случае надобности. Каждый пользователь помечается зеленым или красным цветом. Первый обозначает нормальное подключение, а второй говорит о нелегальности.

Как наказать любителей чужого трафика

Для соседа, который привык к «халяве», можно установить пожизненную блокировку доступа. Можно в интерфейсе роутера выставить ему лимит скорости, например, в десять килобайт в секунду. Сам владелец точки доступа ничего от этого не потеряет, однако, будет хорошо греть мысль о том, что злоумышленник открывает стартовую страницу «Яндекса» несколько минут.

Контроль беспроводной сети является важным компонентом современного доступа к глобальной сети. При помощи специальных программ, злоумышленник может подобрать пароль к точке доступа и пользоваться бесплатным доступом. Вычислить и запретить ему подключение можно через настройки роутера или при помощи более продвинутых специальных программ. Обязательно требуется сменить пароль, если было выявлен несанкционированный доступ. Это позволит отсеять лишние устройства.

Подгорнов Илья Владимирович Всё статьи нашего сайта проходят аудит технического консультанта. Если у Вас остались вопросы, Вы всегда их можете задать на его странице.

Источник: vpautinu.com

Сканер WiFi Guard выявит взлом роутера

К сожалению, многие забывают поставить элементарный пароль на свою беспроводную «сетку» и даже не подозревают, о том, что кто-то произвел взлом роутера и бесплатно подключен к ним.

Для этих людей придумали программу WiFi Guard, которая заставит их задуматься о безопасности.

Нет пароля на WI-FI?

Тогда мы идём к Вам — мы любим бесплатный Интернет…

Программа WiFi Guard

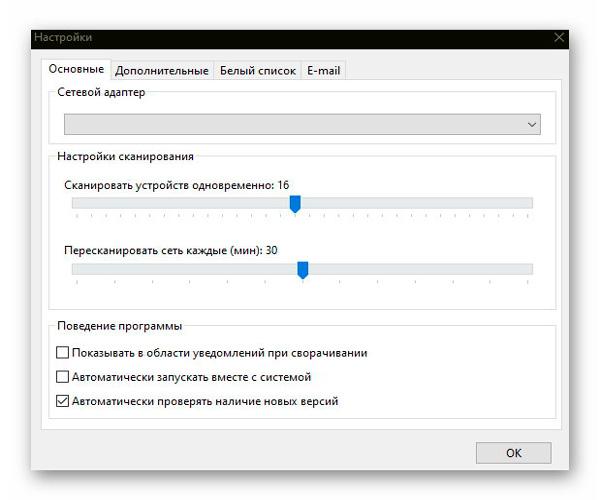

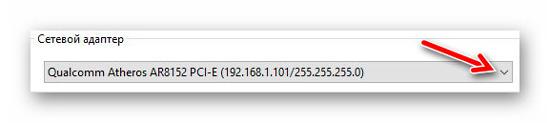

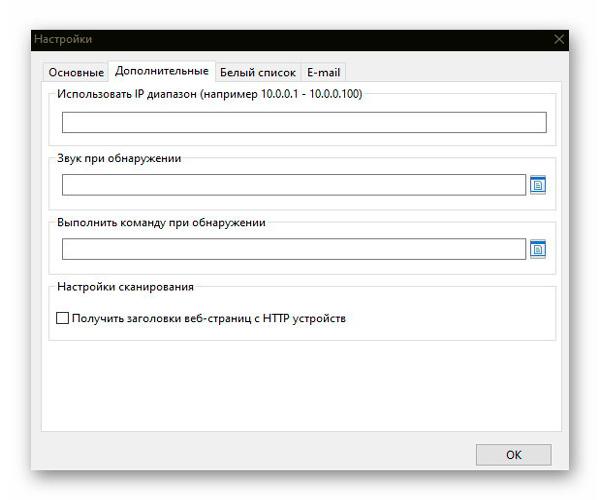

Этот WiFi сканер локальной сети прекрасно понимает русский язык (и многие другие) и сразу после своей установки открывает окно настроек…

…в котором нужно выставить свой сетевой адаптер. Обычно он имеет ip-адрес начинающийся с 192.168…

Во второй вкладке можно включить звуковое оповещение при подключении какого-либо устройства…

После настроек можно запускать сканирование…

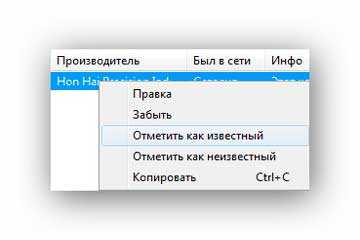

По ip или mac адресам опознайте свои устройства в сети и назовите их для лёгкого распознавания в следующий раз.

Клик правой кнопкой мыши по строке и «Правка»…

Если не знаете адреса своих устройств — просто, методом исключения, отключите их по очереди от «локалки» и пересканируйте wi-fi сеть.

Сейчас знатоки скажут, что сеть можно посмотреть и средствами системы, но у программы WiFi Guard есть преимущества:

- звуковое оповещение при подключении нового устройства (тихий взлом роутера у соседей не пройдет)

- WiFi сканер локальной сети умеет проверять ее с заданным интервалом

- программа обнаруживает устройства с фаерволами, которые не отвечают на пинг

- выявлять взлом роутера с ней гораздо удобнее и быстрее

WiFi Guard не защищает wi-fi сеть, а только отображает подключенные устройства!

После выявления чужих устройств в сети примите меры безопасности — хотя бы установите пароль (или смените его) в роутере.

Для мощной и надежной защиты сети — Интернет в помощь. Там много советов и различных программ можно найти для этого.

Скачать сканер WiFi Guard

Получить сканер WiFi Guard можно по официальной ссылке с сайта производителя…

| Предназначение: | Программа для сканирования беспроводной сети на предмет взлома роутера |

| Название программы: | WiFi Guard |

| Производитель (автор): | SoftPerfect Pty Ltd® |

| Статус: | Бесплатно |

| Категория: | Интернет |

| Размер инсталлятора (архива): | 5.1 Мб |

| Поддержка ОС: | Windows XP,7,8,10 |

| Язык интерфейса: | Английский, Русский… |

| Безопасность: | Вирусов нет |

| Похожие программы: | NetAnimate |

| Ссылка на инсталлятор/сайт: | Скачать/Перейти |

На официальном сайте есть и портативная версия для скачивания (что это значит) — в распакованном архиве выбираете разрядность своей операционной системы и в соответствующей папке кликаете по симпатичному ярлыку утилиты для ее запуска…

Бесплатная версия отображает не более 5-ти одновременно подключенных устройств — этого в большинстве случаев достаточно обычным пользователям.

Источник: optimakomp.ru