Логирование действий необходимо в ходе работы пользователей с автоматизированной системой, в которой непрерывно происходит изменение существующей информации, добавление новых данных, совершение различных действий, способных повлиять на ход дальнейших событий в соответствии с заложенными в программу моделями бизнес-процессов.

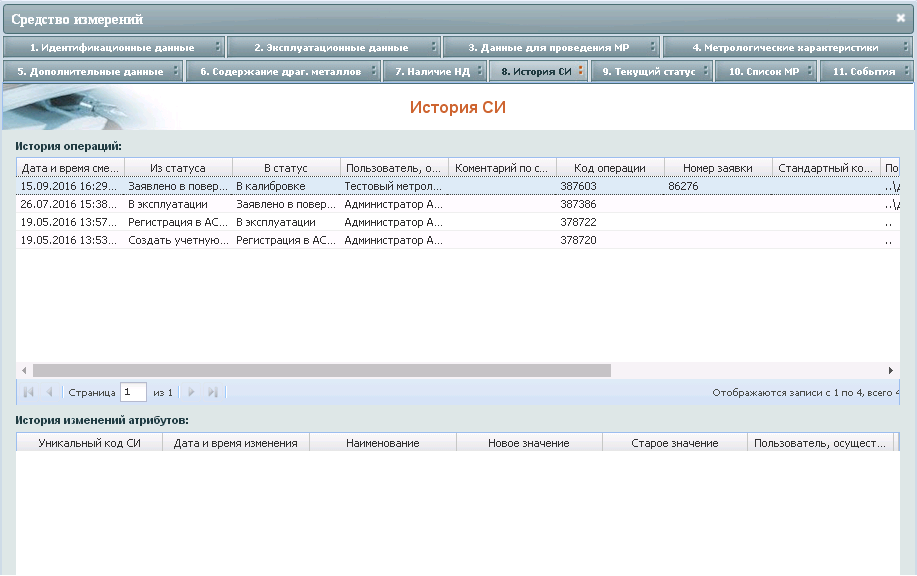

- История изменения атрибутов учетной карточки СИ;

- История операций над средствами измерения;

- Протоколирование действий при изменении атрибутов карточки метрологических работ.

Пользователь АСОМИ в соответствующей роли при необходимости может редактировать учетную карточку средства измерения, изменяя какой-либо из ее параметров. Система автоматически сохраняет всю историю изменения параметров в Историю изменения атрибутов учетной карточки СИ. При записи система логирования автоматически (по факту изменения атрибута) вносит уникальный код СИ, для которого изменяется атрибут, дату и время изменения атрибута СИ, наименование измененного атрибута и его новое значение. Также указывается пользователь, совершивший данное изменение. Имея в своем распоряжении подобный инструмент, легко отследить все действия по изменению информации о парке СИ, проконтролировать и оценить произведенные изменения, а также, при необходимости, выяснить правомерность произведенных сотрудником действий.

Логирование действий

Во время прохождения средством измерения метрологических работ происходит перевод карточки СИ по статусам того или иного рабочего цикла (консервация, списание, ремонт, т.д.). Все операции над СИ при переводе из статуса в статус протоколируются в Истории операций над СИ. Система логирования автоматически заносит в журнал такие данные, как Код операции над СИ, Номер заявки на метрологическую работу, Дату и время операции над СИ, и т.п. Каждой записи соответствует пара пользователей — осуществившего операцию над СИ и ответственного за обработку нового статуса.

Во время прохождения средства измерения по циклу метрологических работ создается карточка метрологических работ (МР). Пользователь, при наличии прав, может редактировать карточку МР, заполняя в нее информацию по проведенной метрологической работе и при необходимости занести комментарий. Программа автоматически выполняет протоколирование действий и сохраняет всю историю изменения параметров в Историю изменения атрибутов карточки МР. В частности, в журнал попадают сведения о дате и времени изменения атрибута карточки МР, наименовании и идентификатора атрибута карточки, новое значение атрибута, а также пользователь, осуществивший операцию над карточкой МР. Эти данные позволяют впоследствии рассмотреть и оценить программу действий пользователя в отношении СИ, его правомочность и компетентность при внесении изменений такого рода, и т.д.

Как часть программного комплекса для управления ресурсами предприятия NERPA ERP, решение АСОМИ и его преемник NERPA-Метрология осуществляют подробное логирование действий пользователя, в том числе, с целью создания и предоставления отчётов об операциях в системе. Эти отчёты могут использоваться впоследствии не только при анализе программы действий пользователя, но и при протоколировании действий других модулей системы в отношении средств измерения (СИ) и активов метрологической службы.

Что такое лог (log) программы

Источник: www.novosoft.ru

LogRock: Тестирование через логирование

Уже более 2-х лет мы работаем над своим проектом Cleverbrush. Это софт для работы с векторной графикой. Работа с графическим редактором подразумевает огромное количество вариантов использования приложения. Мы пытаемся экономить деньги и время, поэтому оптимизируем все, в том числе тестирование. Покрывать тест кейсами каждый вариант это слишком дорого и нерационально, тем более что все варианты покрыть невозможно.

В ходе разработки был создан модуль для React JS приложений — LogRock (github).

Этот модуль позволяет организовать современное логирование приложения. На основании логов мы производим тестирование. В этой статье я расскажу Вам о тонкостях использования данного модуля и как организовать тестирование через логирование.

В чем проблема?

Если сравнивать программу с живым организмом, то баг в ней — это болезнь. Причиной возникновения этой «болезни» может стать целый ряд факторов, в том числе и окружение конкретного пользователя. Это особенно актуально если мы рассматриваем веб-платформу. Иногда причинно-следственная связь очень сложная, и баг, который нашли при тестировании — результат целого ряда событий.

Как и при человеческих недугах, лучше пациента никто не объяснит свои симптомы, ни один тестировщик не сможет рассказать, что произошло, лучше чем сама программа.

Что же делать?

Для понимания что происходит нам нужен список действий, которые совершил пользователь в нашем приложении.

Для того, чтобы наша программа сама нам могла сообщить что у неё «болит», мы возьмем модуль LogRock (github) и свяжем его с ElasticSearch, LogStash и Kibana.

ElasticSearch — мощная система полнотекстового поиска. Можете посмотреть тутор по ElasticSearch здесь.

LogStash — система сбора логов из всевозможных источников, которая умеет отправлять логи в том числе и в ElasticSearch.

Kibana — веб-интерфейс к ElasticSearch с большим количеством дополнений.

Как это работает?

В случае ошибки (или просто по требованию) приложение отправляет логи на сервер где они сохраняются в файл. Logstash инкрементально сохраняет данные в ElasticSearch — в базу данных. Пользователь заходит в Kibana и видит сохраненные логи.

Так выглядит хорошо настроенная Kibana. Она отображает данные из ElasticSearch. Kibana может отображать данные в виде таблиц, графиков, карт и т. д., что очень удобно для анализа и понимания что происходит с нашим приложением.

В данной статье я НЕ буду рассматривать настройку ElasticStack!

Создание системы логирования

Для примера мы будем интегрировать систему логирования в одностраничном JS приложении, написанном на React. В действительности не важно на каком фреймворке будет написано ваше приложение. Я постараюсь описать сам подход построения лог системы.

1. Клиент

1.0 LogRock. Установка

Для установки необходимо выполнить:

npm install logrock или yarn add logrock

1.1 LogRock. Настройка приложения

Для начала обернем наше приложение в компонент

import < LoggerContainer >from «logrock»;

LoggerContainer – это компонент который реагирует на ошибки вашего приложения и формирует стек.

Стек – это объект с информацией о операционной системе пользователя, браузере, какая кнопка мыши или клавиатуры была нажата и конечно же подмассив actions, где записаны все действия юзера, которые он совершил в нашей системе.

LoggerContainer имеет ряд настроек, рассмотрим часть из них

limit= onError= < sendToServer(stack); >> >

active – включает или отключает логгер

limit – задает лимит на количество сохраняемых последних действий юзером. Если юзер совершит 21 действие, то первое в данном массиве автоматически удалится. Таким образом, мы будем иметь 20 последних действий, которые предшествовали ошибке.

onError – колбек, который вызывается в момент возникновения ошибки. В него приходит объект Стека, в котором сохранена вся информация об окружении, действиях пользователя и т.д. Именно из этого колбека нам необходимо отправлять эти данные в ElasticSearch или бекенд, или сохранять в файл для дальнейшего анализа и мониторинга.

1.2 LogRock. Логирование

Для того, чтобы произвести качественное логирование действий пользователя, нам придется покрыть наш код лог-вызовами.

В комплекте модуля LogRock идет логгер, который связан с LoggerContainer

Предположим у нас есть компонент

import React, < useState >from «react»; export default function Toggle(props) < const [toggleState, setToggleState] = useState(«off»); function toggle() < setToggleState(toggleState === «off» ? «on» : «off»); >return `> onClick= />; >

Для того, чтобы его правильно покрыть логом, нам нужно модифицировать метод toggle

function toggle() < let state = toggleState === «off» ? «on» : «off»; logger.info(`React.Toggle|Toggle component changed state $`); setToggleState(state); >

Какими бывают кейлоггеры и как от них защититься

Кейлоггеры опасны тем, что передают сторонним пользователям личные данные вроде логинов и паролей. Зачастую они представляют собой вредоносное ПО типа «руткит». Но в некоторых случаях такие программы-шпионы полезны.

Кейлоггер – что это?

Кейлоггер для ПК – специализированный софт, который фиксирует ввод с клавиатуры и запоминает эти данные. Программы такого типа еще называют клавиатурными шпионами. Чтобы наглядно понять, о чём идет речь, можно скачать бесплатный кейлоггер, представленный в обзоре лучших решений по данной ссылке.

Задача программы для перманентного отслеживания нажатий клавиатуры – фиксировать активность Пользователя А за ПК и передавать ее Пользователю Б, который контролирует работу программы. Если Пользователь Б – злоумышленник, он получает доступ к личным данным Пользователя А, включая его логины/пароли, поисковые запросы, переписку в мессенджерах и по e-mail.

Если Пользователь Б – руководитель Пользователя А, и речь идет о программе Keylogger, установленной на рабочем ПК, тогда софт может выступать методом контроля. Отслеживание действий работника за компьютером законно, и дает четкий ответ на вопрос – чем специалист занимается в течение дня, стабильно выполняет должностные обязанности или приоритетно решает личные проблемы и задачи.

Виды клавиатурных шпионов

Все программы кейлоггеры, включая разработанные под Android, можно разделить на два вида – санкционированные и несанкционированные. Первые используются для контроля сотрудников на производстве, вторые относятся к вредоносному ПО и применяются злоумышленниками. Основные группы классификационных признаков:

- По методуотслеживания. Программные клавиатурные шпионы – это софт, который инсталлируется в операционную систему. Аппаратные кейлоггеры – это физические устройства, которые скрытно подключаются к клавиатуре или системному блоку. Есть еще акустические кейлоггеры, но они относятся к специализированному криптографическому оборудованию.

- По методу контроля. Есть кейлоггеры для считывания нажатий на клавиши. Имеются такие программы, которые фиксируют активность клавиатуры и мыши. Продвинутый шпионский софт также записывает в лог дату и время для каждого нажатия.

- По месту хранения лога. Это наиболее важный аспект работы программ для считывания нажатий на клавиатуре. Лог (файл с записанными данными) может храниться на жестком диске ПК, в оперативной памяти или локальной сети. Хранение возможно также в облаке или на удаленном сервере. Некоторые программы отсылают логи на почту в заданные интервалы времени.

Как отдельный классификационный признак можно выделить метод отправки лога с записанными нажатиями клавиш на клавиатуре. Полнофункциональный кейлоггер способен отправлять данные на e-mail, по FTP, HTTP и беспроводной связи (например, через Wi-Fi и Bluetooth). Об особенностях каналов передачи и иных важных моментах изложено подробнее в Интернете.

Чем опасны кейлоггеры?

ПО для отслеживания нажатий клавиш не несет опасности системе. Как правило, софт совершенно не нагружает компьютер, его работа не влияет на активность пользователя. Предназначение программ кейлоггеров в отличие от типичного вирусного ПО не в том, чтобы нанести вред оборудованию и установленному на него программному обеспечению. А в том, чтобы украсть личные данные.

Выполняя запоминание клавишного ввода, программа-шпион позволяет злоумышленнику узнать все ваши пароли – от электронной почты, мессенджера, аккаунта в социальной сети и в онлайн-игре. Он получает доступ даже к вашим облачным сервисам. Для компаний это чревато инсайдерскими сливами и масштабными взломами с кражей данных. В том числе – данных о счетах. Клавиатурные шпионы опаснее обычных вирусов, потому что зачастую стандартные антивирусные системы даже при глубокой проверке не выявляют опасность.

Официальные продукты данного типа, применяемые для родительского контроля и контроля сотрудников на рабочих местах, вносятся в специальные сигнатурные базы. Нелегальных программ для считывания паролей с клавиатуры в этих базах нет. Их почти невозможно отследить автоматизированными методами, помогает только глубокая ручная проверка.

Методы защиты от кейлоггеров

Во-первых, поставьте хороший антивирус, который как минимум не допустит несанкционированной установки стороннего ПО. Во-вторых, защитите свой ПК паролем и не открывайте к нему доступ другим пользователям. Ограничьте свою сеть Wi-Fi, даже если это не публичная, а домашняя сеть.

В-третьих, не подключайте к ПК носители данных от непроверенных источников. Не принимайте в мессенджерах и на почте файлы от неизвестных контактов и тем более не запускайте исполняемые файлы, в происхождении которых не уверены. По статистике, каждая вторая программа шпион для компьютера устанавливается на ПК через торренты.

Если вы предполагаете, что отслеживание действий на вашем компьютере уже происходит, выполните полную проверку антивирусом, а затем откройте диспетчер задач. Проанализируйте все активные процессы – программа для отслеживания нажатий клавиш есть в списке, но она маскируется. Ищите непонятные названия, дубли процессов или процессы, которые аномально грузят систему.

Программы для фиксации действий мыши и клавиатуры могут находиться как в «Фоновых процессах», так и в «Автозагрузке». В современных версиях Windows есть функция, позволяющая прямо из диспетчера задач перейти в браузер по поисковому запросу о назначении того или иного процесса. В 9 из 10 случаев так можно обнаружить кейлоггер (если это действительно он).

Софт для логирования действий пользователя нельзя деинсталировать как обычную программу. Необходимо физически удалить все файлы программы (опять же – можно перейти прямо из диспетчера задач). Затем нужно воспользоваться специализированным решением вроде CCleaner и почистить реестр системы.

Некоторые программы для отслеживания нажатий клавиатуры и мыши глубоко внедряются в систему, могут дублировать свои файлы и автоматически снова добавляться в автозагрузку. Для борьбы с таким ПО необходимо найти его название и погуглить рекомендации по удалению. Либо обратиться в сервис к опытным специалистам.

Источник: compsch.com