Распределенная атака типа «отказ в обслуживании» (DDoS) — это разновидность атаки «отказ в обслуживании» (DoS), которая переполняет целевую сеть, веб-сайт и сервер фальшивым трафиком, чтобы нарушить нормальный трафик. Как правило, атаки являются случайными, и цель автоматически выбирается онлайн-инструментом DDoS-атаки, но онлайн-атака DDoS также может быть специально нацелена на конкретную сеть, веб-сайт и сервер. Вся информация, представленная в этом блоге, носит исключительно образовательный характер, мы не поддерживаем какую-либо незаконную деятельность вредоносных программ в Интернете. DDoS-атаки являются незаконными в большинстве стран мира, и в США лицо, признанное виновным, может быть заключено в тюрьму на срок до 10 лет.

СКОЛЬКО СТОИТ DDOS-АТАКА?

Лучший бесплатный онлайн-инструмент для DDoS-атак

DDoS-атаку можно использовать как во благо, так и во вред. В основном он используется хакерами для получения известности, чтобы нарушить работу серверов или служб жертвы. Существует множество инструментов для проведения DDoS-атак онлайн.

Ниже перечислены лучшие бесплатные инструменты DDoS, доступные для загрузки, с их функциями.

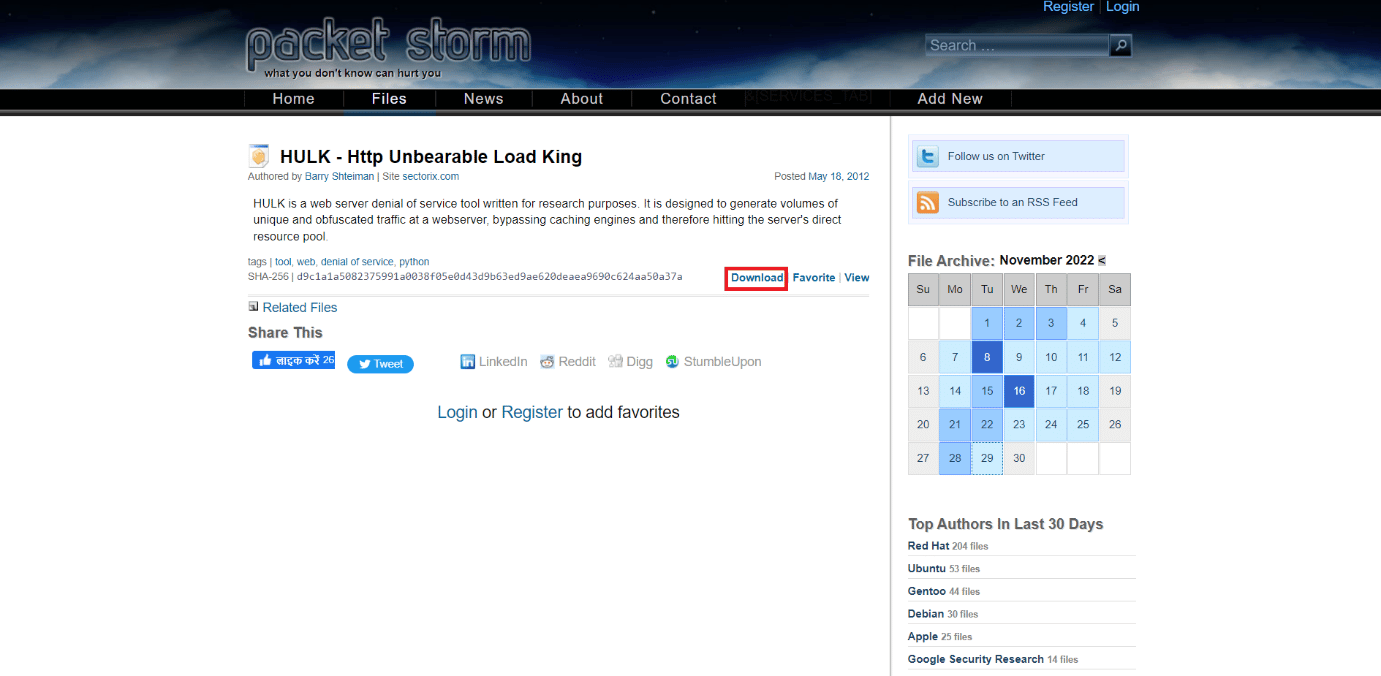

1. HULK (Король невыносимой нагрузки HTTP)

Этот инструмент отправляет малоизвестный и уникальный трафик на веб-сервер. Это инструмент атаки типа «отказ в обслуживании», но отправляемый им трафик может быть заблокирован, и злоумышленник может не быть полностью анонимным. ХАЛК претендует на то, чтобы быть созданным только для исследовательских целей, хотя его можно использовать не только для исследовательских целей.

- На целевой веб-сервер генерируется большой объем уникального трафика.

- Труднее обнаружить, но не невозможно.

- Поражает непосредственно пул ресурсов сервера, минуя механизм кэширования.

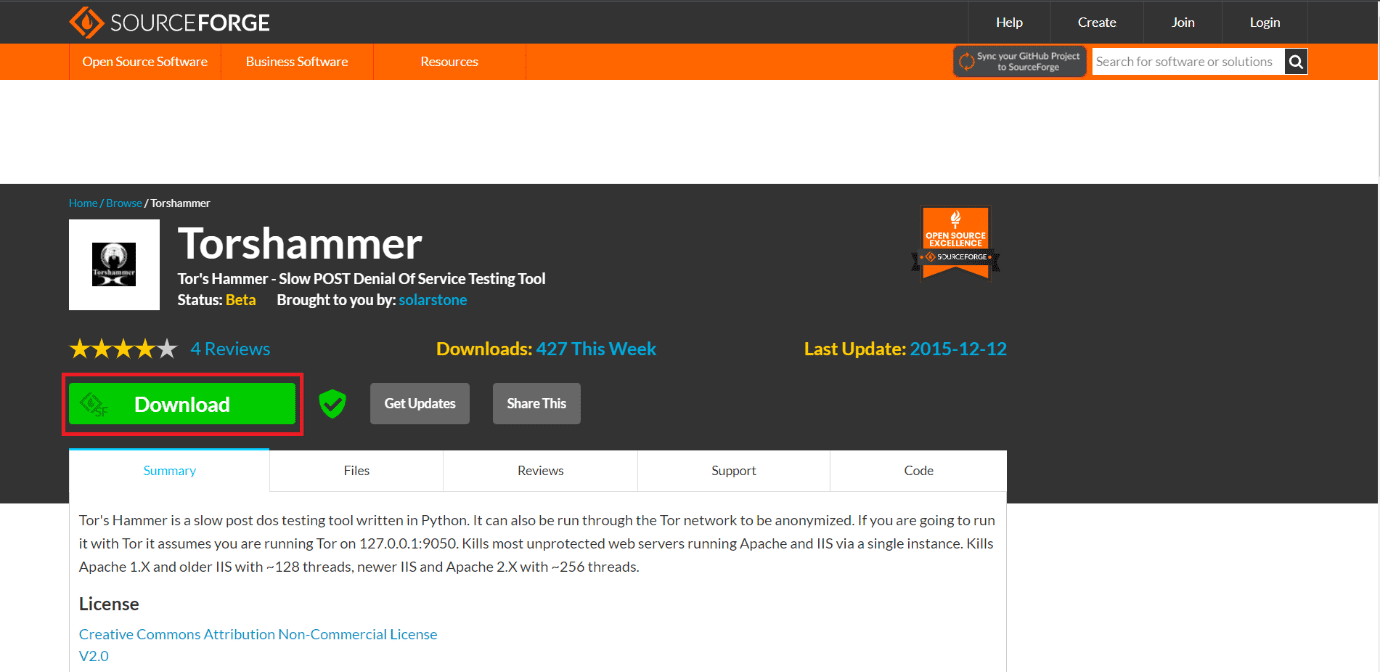

2. Молот Тора

Лучше всего использовать его с сетью Tor, чтобы оставаться неопознанным при проведении DDoS-атаки. Чтобы использовать его с сетью Tor, используйте этот адрес 127.0.0.1:9050. Молот Тора создан для целей тестирования, но его можно использовать для медленной пост-атаки. Используя Tor’s Hammer, пользователь может атаковать серверы IIS и Apache.

- Специализируется на анонимных атаках.

- Также используется для проведения демонстрационных атак пентестерами на структуры безопасности.

- Работает на уровне 7 модели OSI.

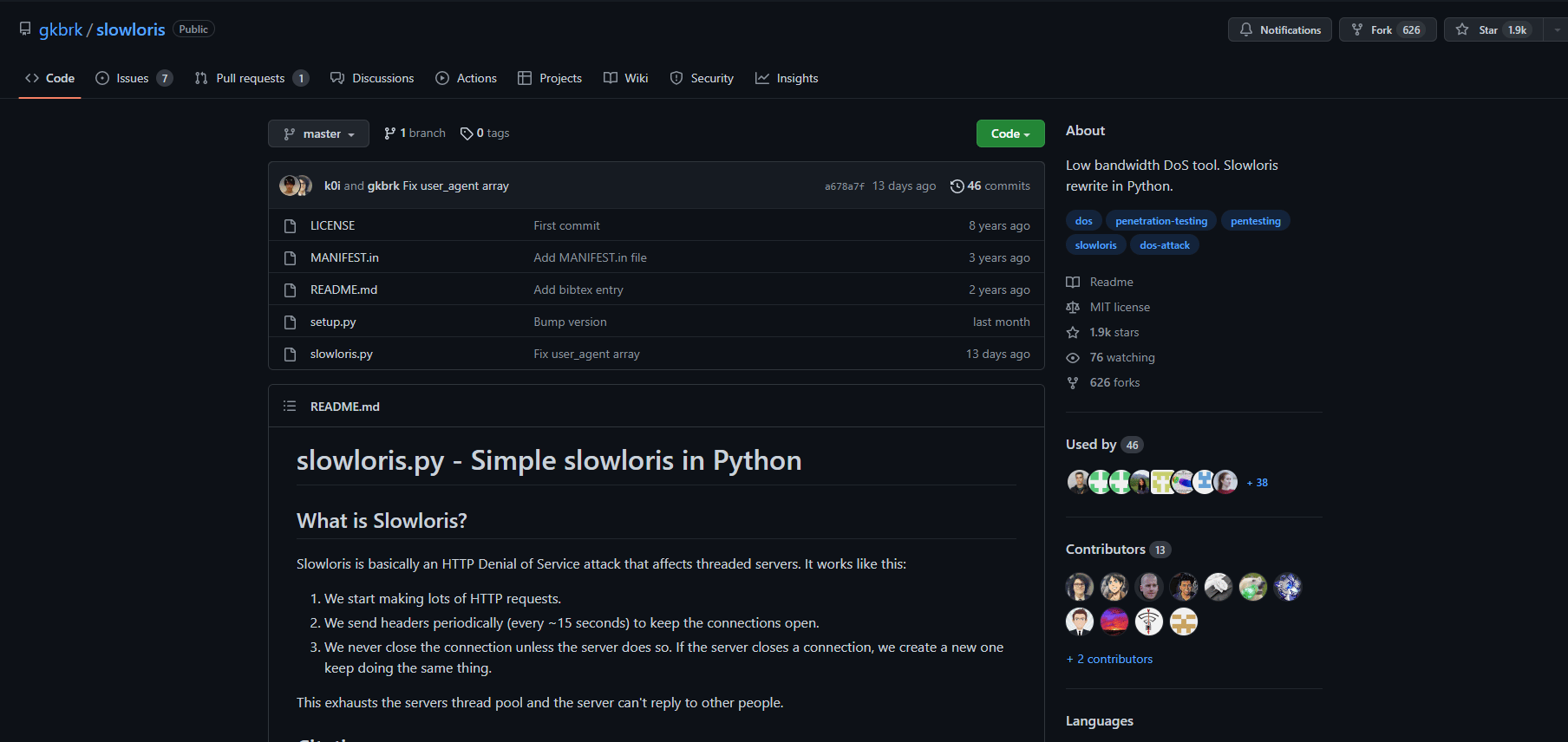

3. Слоулорис

Программа для DOS и DDOS атаки | Что такое DDOS и DOS атака?

Слоулорис представляет собой многоуровневое приложение, которое атакует многопоточные серверы, используя частичные HTTP-запросы для открытия соединений между целевым веб-сервером и отдельным компьютером, после чего соединения остаются открытыми в течение более длительного времени, чтобы заполнить и замедлить целевые серверы трафиком.

- Проводите атаки, отправляя законные HTTP-запросы.

- Может поддерживать соединение с сервером-жертвой столько времени, сколько это необходимо.

- Требуется минимальная пропускная способность на целевом веб-сервере.

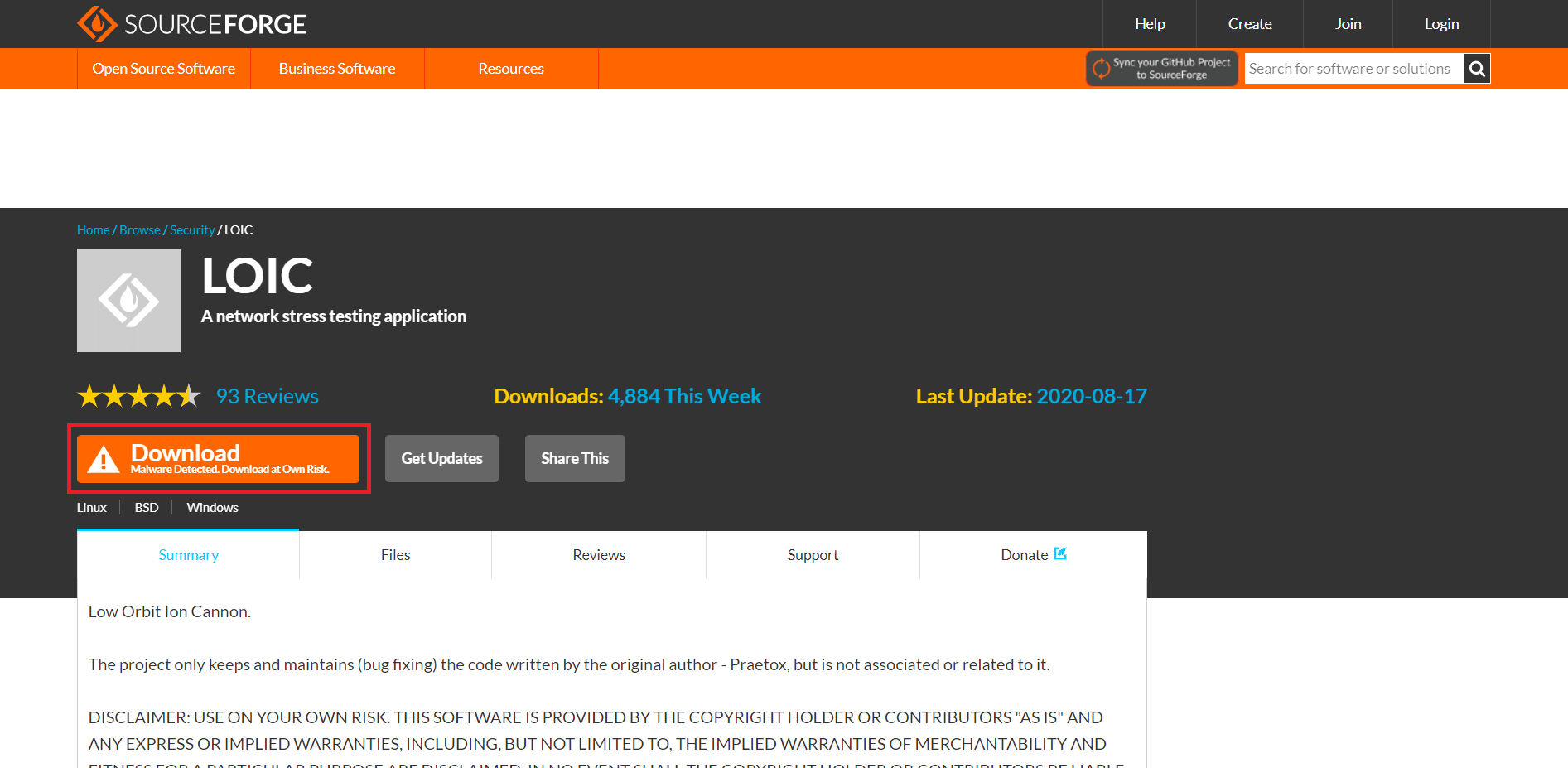

4. LOIC (низкоорбитальная ионная пушка)

LOIC или низкоорбитальная ионная пушка — популярный инструмент и один из лучших онлайн-инструментов для DDoS-атак. Интерфейс очень прост в использовании, и LOIC отправляет запросы HTTP, UDP и TCP на серверы. Это эффективно в считанные секунды, целевой веб-сайт будет недоступен в течение нескольких секунд после начала атаки, но он не скрывает ваш IP-адрес даже после использования прокси-сервера.

- В основном используется для атаки на небольшие серверы.

- Доступно на Linux, Windows и Android.

- Простота в использовании, несколько шагов, чтобы инициировать атаку.

5. РУДИ (RU-Dead-Yet)

РУДИ автоматически просматривает целевой DDoS-сайт и находит встроенные веб-формы. Он выполняет только короткие медленные DDoS-атаки уровня 7, которые реализуются с использованием длинных полей, которые генерируют низкую и медленную скорость трафика.

- Трудно обнаружить.

- Интерактивное консольное меню.

- Работает в медленном темпе.

6. Пилорис

Пилорис — это инструмент для проверки уязвимости сервера к исчерпанию соединения с использованием общего количества одновременных TCP-соединений, если есть ограничение на то же самое. Службы, которые занимают много памяти на одно соединение или обрабатывают соединение в независимых потоках, чаще всего подвержены этой форме уязвимости.

- Атаки могут быть совершены на SMTP, HTTP, FTP, Telnet и IMAP.

- Интерактивный и удобный интерфейс после установки.

- Использует прокси SOCK и соединения SSL.

7. DDOSIM (распределенный симулятор отказа в обслуживании)

ДДОСИМ заключается в имитации DDoS-атаки как на сайте, так и в сети. Он атакует сервер, копируя различные хосты-зомби, после чего эти хосты устанавливают полное TCP-соединение с сервером или сетью.

- HTTP DDoS-атаки могут быть выполнены с использованием действительных запросов.

- DDoS-атаки могут быть совершены с использованием недействительных запросов.

- Работает на Linux и Windows.

8. Давосет

Давосет используется для проведения атак на веб-сайты путем получения доступа через другие сайты. Этот конкретный метод в последнее время используется хакерами для злонамеренной деятельности в Интернете. Этот инструмент поможет вам легко проводить DDoS-атаки.

- Обеспечивает поддержку файлов cookie.

- Бесплатное программное обеспечение, предоставляющее пользовательский интерфейс командной строки для совершения атаки.

- Проводит атаку с использованием внешних сущностей XML.

9. Золотой глаз

Золотой глаз Инструмент проводит атаку, отправляя HTTP-запрос на целевой сервер. Он использует все сокеты HTTP/S, имеющиеся на целевом сервере, для DDoS-атаки.

- Рандомизирует GET, POST для получения смешанного трафика.

- Написано на Питоне.

- Легко использовать.

10. HTTP-ОТПРАВКА OWASP

HTTP-сообщение Open Web Application Security Project (OWASP) помогает вам проверить сетевую производительность ваших веб-приложений. Это позволяет вам составить отказ в обслуживании с одной DDoS-машины онлайн.

- Пользователи могут выбирать мощность сервера.

- Бесплатное использование даже в коммерческих целях.

- Позволяет пользователю тестировать атаки на прикладном уровне.

11. ХОИК

Хоик это инструмент, который проводит атаки на небольшие веб-сайты с использованием сообщений TCP, UDP. Атаки Xoic легко обнаруживаются и блокируются.

- Поставляется с тремя режимами для атаки.

- Очень прост в использовании.

- Выполняет DoS-атаки с помощью сообщений ICMP, UDP, HTTP или TCP.

12. HOIC (высокоорбитальная ионная пушка)

Высокоорбитальная ионная пушка (HOIC) это инструмент, который был выпущен для замены LOIC. Он может проводить 256 одновременных сеансов атаки одновременно. Заполнение целевой системы ненужными запросами, чтобы законный запрос не мог быть обработан.

- Полностью бесплатное использование.

- Доступно для Windows, Mac и Linux.

- Разрешить пользователям контролировать атаки с низкими, средними и высокими настройками.

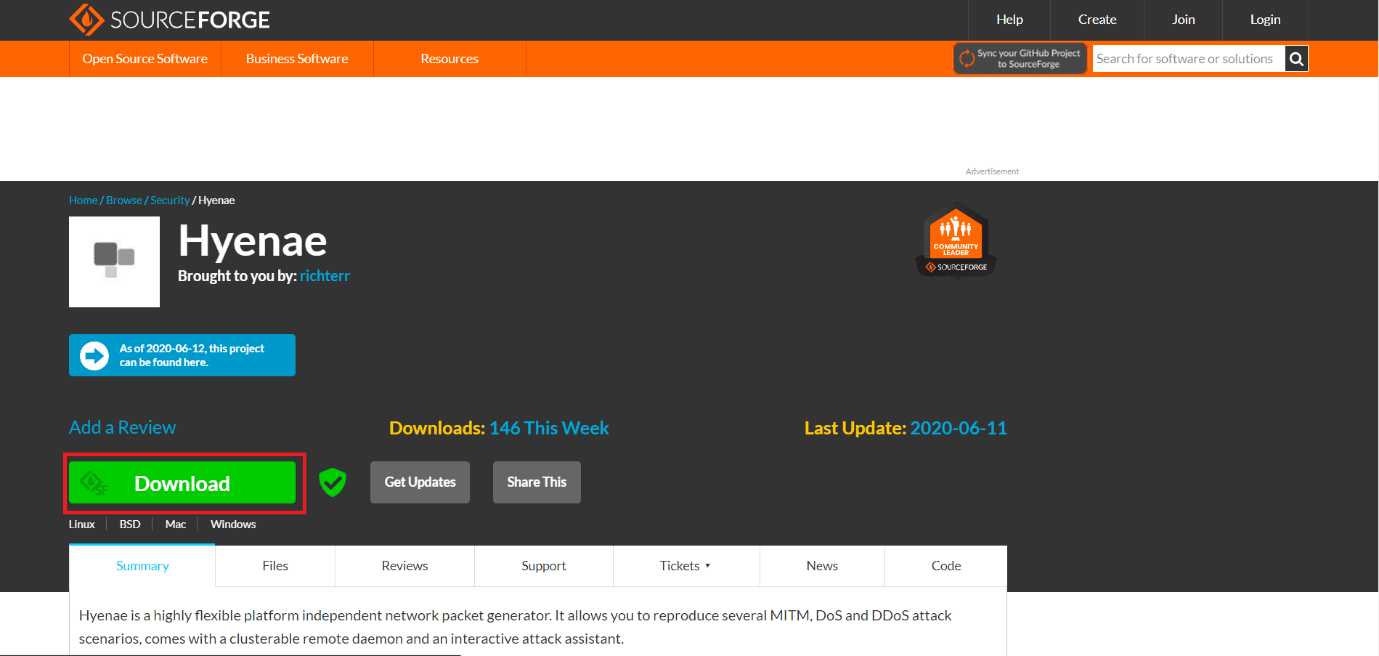

13. Гиены

Гиены позволяет вам производить несколько атак MITM, DoS и DDoS, которые поставляются с кластерным удаленным демоном и интерактивным помощником по атаке.

- Множество функций, таких как переполнение ARP-запросов, отравление ARP-кэша, переполнение ICMP-эхо и т. д.

- Интеллектуальное определение адреса и протокола адреса.

- Умная рандомизация на основе подстановочных знаков.

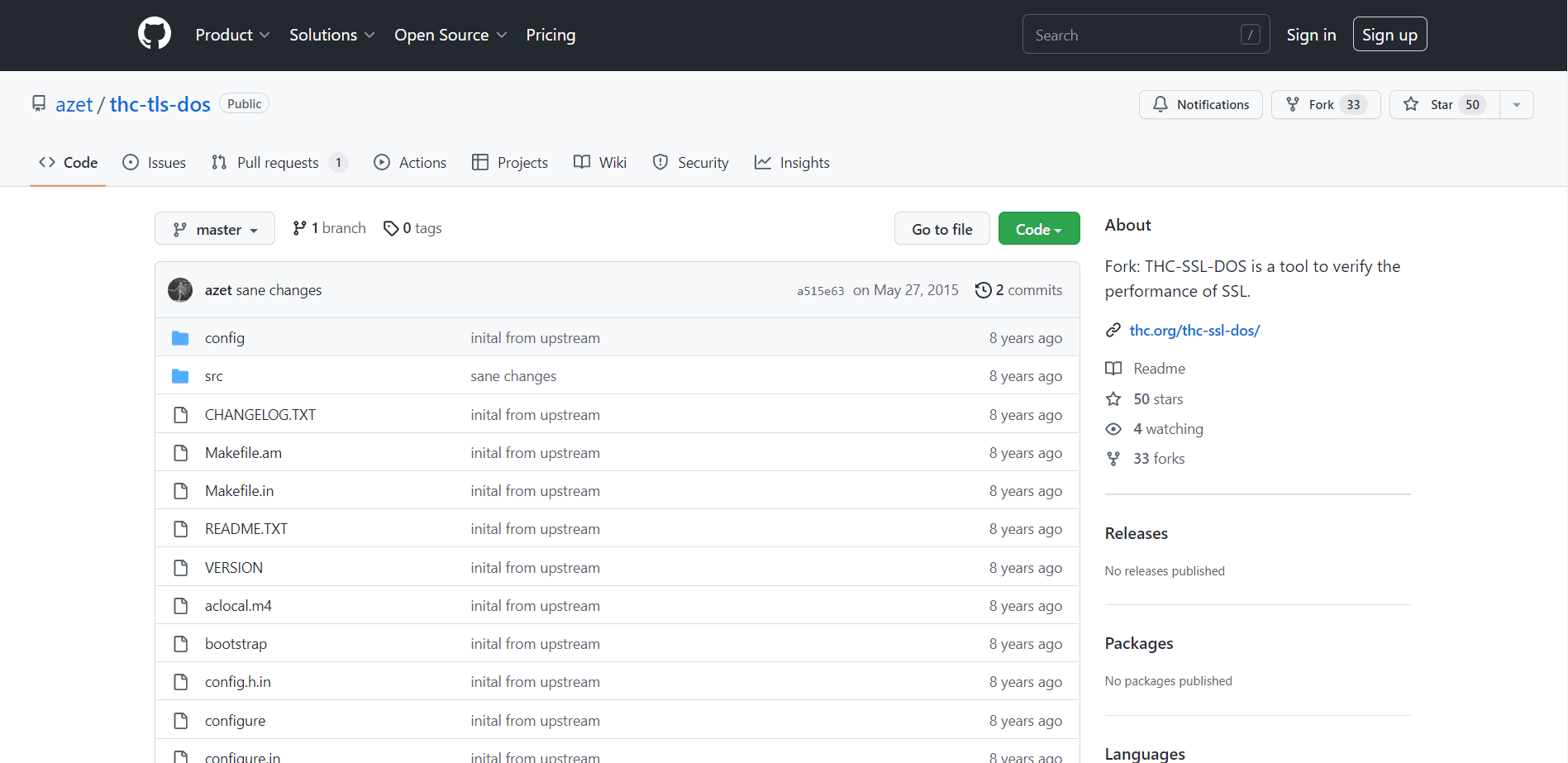

14. THC-SSL-DOS

THC-SSL-DOS это инструмент, который помогает пользователю успешно провести атаку на целевой веб-сайт, исчерпав все SSL-соединения и отключив сервер жертвы.

- Пользователи могут проверить производительность SSL.

- Также использует функцию безопасного повторного согласования SSL.

- Поддерживает Linux, Windows и macOS.

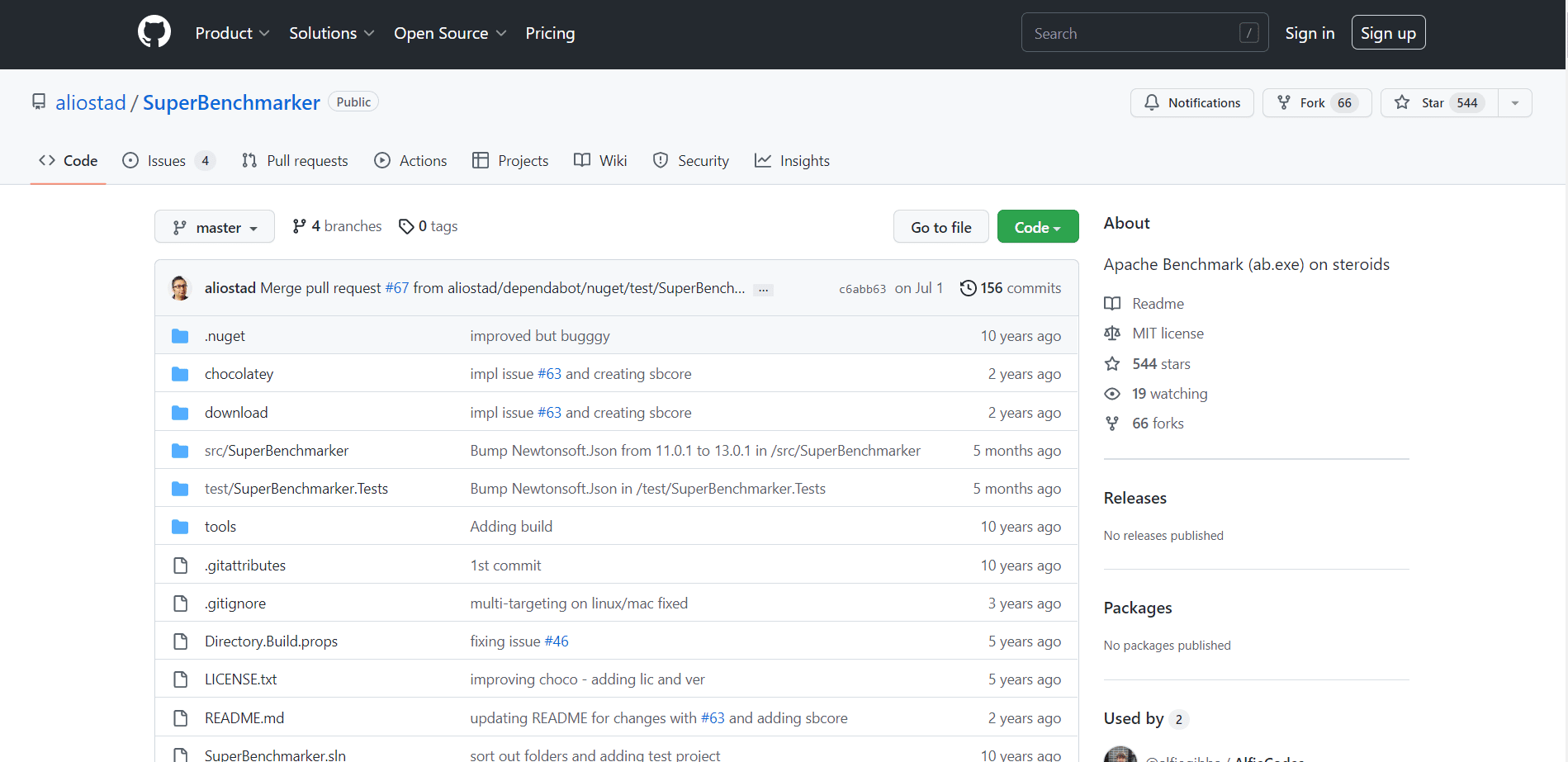

15. Инструмент сравнительного анализа Apache

Инструмент сравнительного анализа Apache в основном используется для тестирования загрузки серверов путем отправки многочисленных одновременных запросов. Кроме того, его также можно использовать для проведения DDoS-атаки.

- Может протестировать любой HTTP-сервер.

- Отображает результат в конце.

- Поддерживает Windows и macOS.

Лучший инструмент для DDoS-атак для Windows

Все перечисленные выше инструменты являются инструментами DDoS-атаки для Окна . Некоторые из них также доступны в других операционных системах, таких как Linux и macOS.

DDoS-атаки незаконны, но есть способы, которыми они используются для абсолютно законных действий, таких как блокировка вашего собственного сервера или службы, которые вы не хотите привлекать внимание людей в Интернете, и мы надеемся, что ваш запрос на лучшую DDoS-атаку онлайн-инструмент предназначен для хороших и законных целей. Надеюсь, мы ответили на все ваши вопросы, связанные с загрузкой лучшего инструмента DDoS. Дайте нам свои отзывы в комментариях ниже.

Источник: toadmin.ru

Список лучших инструментов для DOS атак

Полагаю что все уже знают что такое Дос атак, если нет то Denial of Service(DOS) — отказ в обслуживании, тип атаки на сеть, которая призвана вывести сеть на колени, перегрузив ее бесполезным трафиком. Этот тип атаки направлен на отрезание доступа к ресурсу, таких как веб-сайт, веб-приложение, cервис и т.д. или делая этот ресурс крайне медленным. Этот тип атак обычно реализуется путем атаки ресурса таких как веб сервис с слишком много запросов одновременно. Это приводит к тому что сервер не может отвечать на все запросы. Эффект от этого может быть либо сбой серверов, либо замедляя их.

HOIC — Высокоскоростной-многопоточный http флуд, флуд до 256 сайтов одновременно, Использует ускорители, чтобы увеличить Дос-вывод и многое другое.

HPING — это генератор пакетов и анализатор для TCP/IP протокол. Особенности: поддерживает TCP, протокол udp, протокол ICMP и RAW-IP протоколы.

pyloris — инструмент для тестирования сервера. Он может быть использован для выполнения DOS-атак на сервис. Этот инструмент может использовать socks прокси и SSL-соединений для выполнения DOS-атаку на сервер. Он может быть направлен против различных протоколов, включая HTTP, FTP, протоколы SMTP, IMAP и протоколы Telnet.

slowloris — держит соединения открытыми, направив частичный http-запросов.

thcssl — перегружает сервер и выбивает его из Интернета. Инструмент отходит от традиционной DDoS-атак инструменты: она не требует какой-либо скорость передачи и всего один компьютер.

torshammer — Это медленный POST-инструмент, написанный на Python. Этот инструмент имеет дополнительное преимущество: его можно запускать через сети Tor для анонимности при выполнении атаки. Это эффективный инструмент, который может убить Apache или IIS серверы в несколько секунд.

Источник: codeby.net

Что такое DDoS-атака. Как сделать DDOS атаку?

В век современных технологий и интернета, скорее всего, многие из нас слышали о наличии DDoS-атаки, которая проводится злоумышленниками в отношении каких-либо сайтов или серверов крупных компаний. Это довольно сильное оружие в информационном пространстве.

С помощью них можно отключить один или несколько сайтов, нарушить работу всего сегмента, а также отключить интернет в одной маленькой стране. С каждым днем мощность DDoS-атаки растет. Если вы хотите узнать больше о DDoS-атаке, а именно как она заражает компьютер и как ее можно сделать, то вам следует ознакомиться с этой статью на Elgreloo.com. В ней вы сможете найти ответы на свои вопросы о такой атаке.

Что такое DDoS-атака?

Хакеры в последние годы оценили возможности Интернета для проворачивания своих не вполне законных и полностью беззаконных действий. Сегодня уже невозможно встретить хакера-кустаря, ломающего систему «тет-а-тет»: это и опасно для него, да и не очень интересно. Зачем это делать, если можно заставить выполнять взлом одних программ другими? Одним из таких технологий является DdoS атака, которую не следует путать с операционной системой MS-DOS.

Само понятие ddos атака происходит от английских слов Denial of Service, что в дословном переводе на русский язык означает, как полный отказ в обслуживании. А если быть ещё точнее, то такая ddos атака, направленная на вычислительную систему и имеет цель, которая заключается в выведении её из работоспособного состояния.

В такие моменты, создаются определённые условия, при которых пользователи различных сайтов, как правило, принадлежащих госструктурам, банкам и т. д., являются временно не доступными. То есть пользователи подвергшемуся такому нападению сайта, не могут получить к нему доступ или же этот доступ затруднён.

Отказ подвергнутому нападению системы осуществляется с целью овладению «вражеской» системой. Но чаще ddos атаки это временная мера экономического давления. То есть вынужденный простой атакованного ресурса ударит по карману его владельцев и сделает его временно недоступным.

Иногда к фактической ddos атаке, приводят непреднамеренные действия самих пользователей. К таким действиям, можно отнести размещение на ресурсе с большой посещаемостью, Вашей рекламной информации, в которой проставлена ссылка, ведущая на Ваш сайт. В результате этого за короткий промежуток времени осуществляется большой переход на Ваш веб сайт а большой наплыв пользователей, как раз и может привести к превышению предельно допустимой нагрузки на сервер. И, как следствие к полному или частичному отказу обслуживании части из них.

В чем суть DDoS-атаки?

Задача атаки строится на том, чтобы убрать из Сети, «завалить» неугодный сервер. Таких задач сегодня ставится много: кто-то таким образом воюет с правительственным режимом, а другие тихо и скромно мешают жить конкурирующим фирмам, сайтам газет и общественных организаций. Часто можно встретить упоминание о том, что это делают не профессиональные хакеры, а некая группа анонимных пользователей, использующих хакерские инструменты для атаки.

Суть DdoS атаки сводится к наличию у компьютера множества портов. Серверная или клиентская часть система постоянно слушает эти порты, так как через них проходит важная информация:

- Управление удаленными ПК для ремонта, обучения, настройки.

- Выполнение технических корректировок и обновлений системы.

- Синхронизация времени, служебные посылки и стандартные ответы сервера и т.п.

В ходе автоматических диалогов система должна отвечать на запросы, переданные через эти виртуальные порты. Некоторые из них являются потенциально опасными, поэтому их закрывают файрволлом. Грубо говоря, файрволл просто игнорирует появление запросов через них. Но портов много, и все их закрыть не получится, иначе компьютер просто не сможет работать в Интернет.

Суть атаки сводится к тому, чтобы делать бессмысленные и частые запросы в таком объеме, что сервер будет тратить все свое время лишь на их обработку. Таким образом, для реакции на живых посетителей времени просто не останется, а сервер, переполненный заявками, может просто зависнуть. «Поднять» его требует много времени. Кроме того, во время зависания одной или нескольких служб безопасности, специально внедренные в пакеты эксплойты могут проникнуть в систему уже практически через парадный вход, закрепиться в ней и делать то, что обычно делают компьютерные вирусы: изменять и воровать информацию, предоставлять хакеру доступ к сайту и т.п.

Почему после проведения ddos атак, подвергнувшийся нападения сайт «лежит» (недоступен)?

Все предельно просто. Дело в том, что каждый интернет канал имеет собственные ограничения на передачу трафика, в во время ддос атаки, канал атакующего, забивается «мусором» (множественными запросами к серверу). В следствии этого данный сервер не может обработать внезапно возникшее огромное количество таких запросов и попросту начинает «виснуть».

Как заражают компьютеры?

Для поиска компьютеров для ддос атак, используется специальная программа для ddos атак. С её помощью происходит заражение компьютеров. Происходит это двумя способами.

- В первом, используются само размножающиеся DDoS-модули и те, которые устанавливаются вручную. Само размножающиеся распространяются посредством электронной почты, icq и иногда даже через баннеры, которые установлены на страницах сайтов.

- Во втором способе злоумышленник (хакер) вручную взламывает каждый отдельно взятый компьютер, после чего внедряет в него вредоносный модуль.

DdoS атаками сегодня занимаются не простые пользователи, а сами компьютеры. Если они заражены специальным червем или вирусом, который себя не проявляет, время болезни может откладываться на долгий срок.

По сигналу одного человека все они мгновенно активизируются и «работают артиллерией» по выбранной жертве, причем пользователь даже может не знать, что его компьютер используется для атак. В этом случае его компьютер выступает в роли «зомби» или «ботом», а атакующая сеть – «ботнетом».

В настоящее время законодательство многих стран требует привлекать к ответственности не только хакеров-инициаторов атак, но и пользователей, через чьи компьютеры «ддосятся» чужие сервера. Проверяйте свои машины более внимательно.

Как сделать ddos (ддос) атаку?

Простота проведения DDos атак делает её проведение доступной даже для рядового программиста, который не имеет большого опыта для проведения подобной работы. Ддос атака происходит следующим образом.

Некий злоумышленник (один или в составе группы), взламывает большое количество компьютеров, подключенных к интернету и намеренно, заражает их специальными ddos-модулями. После этого, в строго запланированное время, он отдает команду всему количеству зараженных компьютеров-зомби (да, да получается целая армия-зомби компьютеров, беспрекословно выполняющих, чьи-то указания) и что примечательно, чем больше компьютеров будет принимать участие в ddos атаке, тем сильнее она может получиться и тем тяжелее серверу будет от нее избавиться.

В проведении таких ддос атак, как мы уже говорили, используются компьютеры и интернет каналы сторонних пользователей, которые не догадываются о том, что их комп используется для проведения ddos атак.

Сейчас более популярным становится взламывать и всячески мешать работе сайтов с помощью DDOS-атак. Сейчас мы попробуем понять, как самому сделать DDOS-атаку. DDOS-атака производится с достаточно большого количества персональных компьютеров. Это могут быть не только «взломанные» компы, но еще и персональные компьютеры других злоумышленников.

- Первым делом написать специальный скрипт для DDOS трояна. Это, так сказать, не такая уж и сложная задача. В интернете имеются даже готовые DDOS-скрипты. Но если неверно прописать скрипт, вы можете навести атаку на себя, поэтому лучше найти проверенный DDOS-скрипт.

- Создать интернет-площадку (либо каким-либо образом получить полный доступ на площадку соседа), а затем «залить» туда сам троян;

- В зависимости от предполагаемого атакуемого сервера, ваш сайт должны посетить более 3000-6000 уникальных человек;

- Активировать написанный скрипт и просто наблюдать за желаемым результатом.

Но есть еще один из вариантов для проведения вышеуказанной атаки. Можно заказать DDOS-атаку. Но это достаточно затратный, но при этом очень эффективный способ. В среднем, за такую вирусную-атак просят от 19 тысяч — до 29 999 тысяч рублей.

Как защитить себя от DoS/DDoS-атак

Toll Free 8-800 номера или как можно разориться на звонках

- Назад

- Вперёд

Читайте последние бизнес новости мира от новостного портала LinDeal.com, все самые свежие события на сегодня по ссылке https://lindeal.com/news.

Самые популярные статьи

Играть в судоку (Sudoku) онлайн бесплатно без регистрации

Как скачать видео с Одноклассников бесплатно и без регистрации

ТОП-10 лучших косметических брендов во всем мире

Что такое DDoS-атака. Как сделать DDOS атаку?

ТОП 10 самых популярных мессенджеров в мире

Как увеличить время работы батареи (аккумулятора) на телефоне или планшете

Кофе и вся информация о нем: история, виды, польза и вред, приготовление

Топ-7 лучших сайтов для просмотра фильмов и сериалов онлайн бесплатно

Что такое реплика бренда и в чем ее отличие от оригинала?

Анатомия лица: анатомическая структура, нервы, сосуды и мимические мышцы лица

Лучшие фильмы, меняющие жизнь, сознание, мировоззрение и взгляды на жизнь

Дрожжевое тесто для пирожков — лучшие рецепты приготовления дрожжевого теста для пирожков

История бутерброда — Как появился бутерброд

Самые известные и популярные бренды бытовой техники

Google Classroom (Класс): как работать с платформой?

История iPhone: эволюция смартфонов Apple по годам

Сильная личность, какие качества ее отличают и основные признаки сильной личности

Какие стандартные программы должны быть на компьютере?

Самые известные и популярные сорта пиццы. Виды пиццы

Как правильно выбрать недорогой и качественный планшет?

СЛЕДИТЕ ЗА ELGRELOO.COM В СОЦИАЛЬНЫХ СЕТЯХ

Подписаться на наши группы и не пропускайте важные статьи!

Источник: elgreloo.com

13) Инструменты атаки DDoS

DoS (отказ в обслуживании) – это атака, используемая для отказа в доступе законного пользователя к ресурсу, такому как доступ к веб-сайту, сети, электронной почте и т. Д. Распределенный отказ в обслуживании (DDoS) – это тип атаки DoS, осуществляемой рядом скомпрометированные машины, предназначенные для одной и той же жертвы. Это наводняет компьютерную сеть пакетами данных.

Существует множество инструментов DDoS-атак, которые могут создавать распределенную атаку типа «отказ в обслуживании» на целевой сервер. Ниже приведен отобранный список инструментов атаки DDoS с их популярными функциями и ссылками на веб-сайты. Список содержит как открытое (бесплатное), так и коммерческое (платное) программное обеспечение.

1) LOIC (ION-пушка с низкой орбитой)

LOIC (Low Orbit ION cannon) – это программное обеспечение с открытым исходным кодом для DDoS-атаки. Этот инструмент написан на C #. Этот инструмент отправляет запросы HTTP, TCP и UDP на сервер.

Особенности:

- LOIC поможет вам проверить производительность сети.

- Это позволяет вам создать DDoS-атаку против любого сайта, которым они управляют.

- Loic не скрывает IP-адрес, даже если прокси-сервер не работает.

- Это поможет вам выполнить стресс-тестирование, чтобы проверить стабильность системы.

- Это программное обеспечение может использоваться для идентификации программ, которые могут быть использованы хакерами для атаки на компьютерную сеть.

2) HOIC (Пушка высокой орбиты ION)

High Orbit Ion Cannon – это бесплатный инструмент для отказа в обслуживании. Он предназначен для атаки более чем на один URL одновременно. Этот инструмент помогает вам запускать DDoS-атаки с использованием HTTP (Hypertext Transfer Protocol).

Особенности:

- Вы можете атаковать до 256 сайтов одновременно.

- У него есть счетчик, который поможет вам измерить выход.

- Его можно перенести на Linux или Mac OS.

- Вы можете выбрать количество потоков в текущей атаке.

- HOIC позволяет вам контролировать атаки с низкими, средними и высокими настройками.

3) HTTP невыносимая загрузка короля (HULK)

HTTP Unbearable Load King (HULK) – это инструмент DDoS веб-сервера. Он специально используется для генерации объемов трафика на веб-сервере.

Особенности:

- Это может обойти сервер кеша.

- Этот инструмент поможет вам генерировать уникальный сетевой трафик.

- HTTP Unbearable Load King (HULK) можно легко использовать в исследовательских целях.

4) DDoSIM (симулятор DDoS)

DDoSIM (DDoS Simulator) – это инструмент, который используется для создания распределенной атаки типа «отказ в обслуживании» на целевой сервер. Он написан на C ++ и может использоваться в операционной системе Linux.

Особенности:

- Этот инструмент указывает на способность сервера обрабатывать DDOS-атаки для конкретных приложений.

- Это позволяет вам создавать полные соединения TCP с целевым сервером.

- DDoSIM предоставляет множество возможностей для сетевой атаки.

- TCP-соединения могут быть залиты через произвольный сетевой порт.

5) PyLoris

PyLoris – это программный продукт, предназначенный для тестирования уязвимости сети с помощью атаки распределенного отказа в обслуживании (DDoS) в Интернете. Это помогает вам контролировать плохо управляемые одновременные соединения.

Особенности:

- Он обеспечивает простой в использовании графический интерфейс (графический интерфейс пользователя).

- Этот инструмент позволяет атаковать с помощью заголовков HTTP-запросов.

- Он имеет самую последнюю кодовую базу (набор исходного кода, используемого для построения конкретной программной системы).

- Вы можете запустить PyLoris с помощью скрипта Python.

- Этот инструмент поддерживает Windows, Mac OS и Linux.

- Он предоставляет расширенный вариант с ограничением в 50 потоков, каждый из которых имеет в общей сложности 10 соединений.

6) OWASP HTTP POST

Программное обеспечение HTTP Post OWASP (Open Security Application Project) позволяет вам проверять ваши веб-приложения на производительность сети. Это поможет вам провести отказ в обслуживании с одной машины.

Особенности:

- Это позволяет вам распространять и передавать инструмент с другими.

- Вы можете свободно использовать этот инструмент в коммерческих целях.

- OWASP HTTP POST поможет вам поделиться результатом в соответствии с лицензией, которую он предоставляет.

- Этот инструмент позволяет вам тестировать атаки на уровне приложений.

- Это поможет вам определить емкость сервера.

7) РУДИ

RUDY – это краткая форма RU-Dead-Yet. Это поможет вам выполнить атаку DDoS с легкостью. Он нацелен на облачные приложения путем прекращения сеансов, доступных на веб-сервере.

Особенности:

- Это простой и легкий инструмент.

- Он автоматически просматривает целевой веб-сайт и обнаруживает встроенные веб-формы.

- RU-Dead-Yet позволяет проводить HTTP-DDoS-атаку, используя длинную форму отправки поля.

- Этот инструмент предоставляет интерактивное консольное меню.

- Он автоматически определяет поля формы для отправки данных.

8) Молот Тора

Tor’shammer – это DDoS-программа прикладного уровня. Вы можете использовать этот инструмент для таргетинга веб-приложений и веб-сервера. Он выполняет интернет-запрос на основе браузера, который используется для загрузки веб-страниц.

Особенности:

- Это позволяет создавать разметку расширенного текста с помощью Markdown (инструмент синтаксиса форматирования простого текста).

- Tor’s Hammer автоматически конвертирует URL в ссылки.

- Это приложение использует ресурсы веб-сервера, создавая огромное количество сетевых подключений.

- Вы можете быстро связать другие артефакты в вашем проекте.

- Он поддерживает HTTP-запросы POST и соединения от 1000 до 30000 секунд.

9) ДАВОСЕТ

DAVOSET – это программное обеспечение для совершения DDOS-атак с использованием любых функций веб-сайта. Этот инструмент командной строки поможет вам совершать распределенные атаки типа «отказ в обслуживании» без каких-либо хлопот.

Особенности:

- Он обеспечивает поддержку файлов cookie.

- Этот инструмент предоставляет интерфейс командной строки для выполнения атаки.

- DAVOSET также может помочь вам выполнить атаку с использованием внешних сущностей XML (атака на приложение, которое анализирует ввод XML).

10) Золотой глаз

Инструмент GoldenEye проводит DDoS-атаку, отправляя HTTP-запрос на сервер. Он использует сообщение KeepAlive в паре с опциями управления кэшем, чтобы сохранить разрыв подключения к сокету.

Особенности:

- Этот инструмент использует все сокеты HTTP / S на сервере приложений для атаки DDoS.

- Это простое в использовании приложение, написанное на Python.

- Произвольное создание пользовательских агентов возможно.

- Он рандомизирует GET, POST для получения смешанного трафика.

Источник: coderlessons.com