Для начала небольшое введение, как и положено, скучное и формальное. Информация правит миром. Информация дороже золота. Какую бы еще избитую мысль привести, чтобы подтвердить тезис, в котором и так никто не сомневается?

Любая информация имеет особенность утекать. Причем обычно к конкурентам. Чтобы ваша информация оставалась при вас, ее надо защищать. Перечислим три основных способа защиты, посмотрим на плюсы и минусы. Ну а чтобы вы могли на равных разговаривать с вашим начальником службы ИТ-безопасности, добавим порцию умных слов, описывающих эти методы профессиональными терминами.

Первый способ. Можно построить стену, в стене прорубить калитку, у калитки поставить часового, и он будет совать нос в каждый документ, который пытаются вынести за пределы стены. Если документ похож на секретный, калитка захлопывается и вызывается начальник охраны.

Умные слова. Такой способ называется граничным DLP (Border DLP). Понятно, почему граничным: мы же запрещаем документам покидать границы нашей организации. Аббревиатура DLP расшифровывается как Data Leak Prevention – предотвращение утечек данных.

Часть 1. DLP: понятие, актуальность, типы, принципы функционирования

Документы определяются как секретные либо по имени файла (способ простой, но ненадежный, ибо переименовать файл очень просто), либо по его содержимому. Вычисляется так называемая сигнатура – бинарная последовательность, которая будет уникальной для каждого исходного документа. Когда документ пытается покинуть пределы организации каким-либо путем – по сети, через USB-диск (флешку), по почте и так далее, определяется его сигнатура и сравнивается с базой защищаемых документов. Если сигнатура в базе найдена, операция блокируется, а ИТ-безопасность уведомляется.

Плюсы. Сделать такую систему достаточно просто, поэтому на рынке их много и стоят они относительно недорого.

Минусы. Не обязательно выносить документ из организации по сети или по почте. Есть и альтернативные способы. Во-первых, его можно прочитать и запомнить. Во-вторых, сделать снимок экрана и отправить по почте. В-третьих, сфотографировать документ, открытый на экране монитора.

В-четвертых, вообще изменить документ, теперь он не будет совпадать с сигнатурой, а значит, система ничего не заметит.

Выводы. Стоит ли платить за такую систему – решайте сами. В качестве дополнения она, может, и сгодится. Проблема только в том, что зачастую две однотипные, но по-разному работающие системы имеют свойство конфликтовать.

Второй способ.Стену можно не строить (к чему такие строгости?), зато приставить к каждому работнику по сотруднику тайной службы, чтобы ходил следом да приглядывал, какие документы тот пытается прочитать. И только он захочет открыть запрещенный документ, как его хвать за рукав, секретный документ назад на полку, а нарушителя режима – куда следует.

Умные слова.Такой вариант DLP называется агентским (Agent DLP). На каждый компьютер в организации устанавливается агент, отслеживающий всякую попытку работы с любыми документами (открытие, копирование, удаление, печать и т. д.). При каждой такой попытке он вычисляет сигнатуру документа, сравнивает ее с базой сигнатур.

Краткий обзор на DLP-систему «СёрчИнформ КИБ»

Если документ защищен, определяется пользователь, пытающийся с ним работать, и есть ли у этого пользователя права на выполнение этой операции. Если права есть, операция выполняется, если нет, блокируется и уведомляется служба безопасности.

Плюсы. С помощью данного способа действительно можно эффективно защитить документы. Их невозможно будет даже открыть, а если нельзя открыть, то нельзя и ознакомиться с содержимым. Хотя, если основной задачей стоит именно запрет на открытие документов, здесь достаточно стандартного механизма разграничения прав доступа к файлам Windows.

Минусы. Как ни странно, тут их предостаточно. Во-первых, на каждом компьютере в сети работает агент, что отнюдь не сказывается положительно на общей производительности компьютера.

Страдает также производительность сети, ведь каждый компьютер периодически обращается к базе сигнатур документов (нет, она, конечно же, сохраняется локально на компьютерах, но ведь ее надо периодически обновлять). Во-вторых, перед открытием, копированием, печатью каждого документа происходят вычисление его сигнатуры, сравнение и прочие действия, что в случае среднего компьютерного «железа» может обеспечить 1–5-секундные задержки (а то и больше) между запуском операции и ее выполнением.

В-третьих, систему нужно настроить, указав все файлы, которые нужно защищать, и права доступа к ним для разных пользователей. Ну и наконец – деньги. Лицензия на каждый агент стоит недешево – 50–100 американских долларов, причем ближе к 100, чем к 50. При этом лицензию купить нужно на каждый компьютер, в противном случае можно сесть за незащищенную машину и получить доступ к файлам.

Выводы. Неплохой подход, если минусы для вас несущественны. Работает с любыми документами, но эффективен не во всех ситуациях.

Третий способ.Можно и стен не строить, и на соглядатаев не тратиться. Просто зашифровать документы. Что толку от документа, который прочесть невозможно? А хочешь прочесть, обратись в хранилище ключей, там твою личность проверят и дадут ключик.

Но даже с ключиком ты не всесилен, если он не разрешает документ печатать или вносить в него изменения.

Умные слова.Каждая компания называет эту технологию по-разному. Но есть и общее название – DRM (Digital Rights Management), управление цифровыми правами. Данная технология реализуется путем встраивания механизма шифрования / дешифрации в стандартные программы для просмотра и редактирования документов.

Для Microsoft это большинство программ, входящих в Office: Word, Excel, PowerPoint, Outlook; для Adobe – Acrobat и Acrobat Reader. Клиентская часть при попытке открытия документа обращается с информацией о документе и открывающем его пользователе к серверу ключей, который хранит сведения о правах различных пользователей на доступ к различным документам. Если право на доступ есть, отправляется ключ, с помощью которого клиент незаметно для пользователя расшифровывает документ и дает возможность выполнить разрешенные операции. То есть если в правах задано «Только просмотр», то напечатать документ уже не получится.

Плюсы. Защищенные письма в Outlook открываются заметно медленнее обычных, но в целом данная технология имеет хорошие показатели по скорости работы и мало нагружает компьютер и сеть.

Минусы. Я не зря сказал, что все компании называют эту технологию по-своему. Каждая компания еще и реализует эту технологию по-своему. Для защиты документов Microsoft Office используется программное обеспечение от Microsoft (причем желательно, чтобы Office был определенной версии), для защиты Adobe PDF – да, угадали, программное обеспечение от Adobe. Причем если захотите открыть документ с рабочего ноутбуку, который унесли домой, позаботьтесь, чтобы сервера были доступны извне вашей организации.

Вывод.Решение в целом неплохое, но весьма нишевое. Нужно в тех случаях, когда есть небольшое количество документов, которые надо защитить. Документы в едином формате, клиентское программное обеспечение одной и той же версии установлено у всех сотрудников, которые с этими документами будут работать (например, высшее руководство компании). Но для массового применения решение достаточно тяжелое и неэффективное.

Источник: habr.com

Что такое DLP-система, как она видит ваши данные и почему они – кладезь информации для управления бизнесом

DLP-системы (Data Leakage Prevention) давно используются не только для защиты от утечек данных. Экспансивное развитие технологий сменилось интенсивным. DLP начали расти вглубь, улучшая качество анализа и перехвата контента. Благодаря этому данные из DLP становятся бесценны для принятия любых управленческих решений. Это позволяет превратить информационную безопасность в сервис для других подразделений компании — от HR до экономической безопасности

6197 просмотров

Зачем бизнесу данные из DLP, кроме обеспечения кибербезопасности? InfoWatch

Зачем анализировать данные

Первая задача, которую призван решить анализ данных, – это предотвращение утечек. Без технологий анализа утечки тоже можно предотвращать, но придётся применять слишком много административных мер и по сути всем всё запретить (это способы низкобюджетной безопасности, мы писали о них здесь). Если компания достаточно большая, это может навредить бизнес-процессам. Мы этого не хотим! Поэтому нужно блокировать данные избирательно, а выбирать, что блокировать и для какого пользователя, помогают технологии анализа.

Вторая задача – разметка перехваченного архива. Архив перехвата без разметки – это большая куча данных, работать с которой можно только с помощью полнотекстового поиска, но и он не всегда помогает. Яркий пример – это нормальная форма в текстовых объектах InfoWatch Traffic Monitor. Например, у вас есть номер кредитной карты из 16 цифр.

Этот номер в переписке может быть записан в любом формате: все цифры слитно, группы по 4 цифры с различными разделителями и т.д. Полнотекстовым поиском в архиве перехвата такой номер карты найти практически невозможно. Но тут на помощь приходит нормальная форма. В Traffic Monitor есть текстовый объект «Кредитная карта», который отлавливает кредитки вне зависимости от форматирования.

После чего выделяет нормальную форму, снимая любое форматирование. Нормальная форма сохраняется в базе данных (БД) с привязкой к перехваченному объекту. Далее при поиске номер карты можно задать в любом формате, от неё также будет получена нормальная форма и уже по ней будет произведён поиск.

Анализ цепочек событий

Ещё одно применение разметки архива событий – это анализ цепочек событий. На основе такого анализа появляются продукты класса UBA (User Behavior Analytics), например, InfoWatch Prediction. Они анализируют поведение пользователя – тот набор событий в информационной среде, который пользователь генерирует.

Хорошо размеченные события показывают, что же на самом деле делает пользователь: от нарушения различных политик безопасности до анализа обычных жизненных ситуаций. Отправка резюме, посещение сайта поиска работы или сайта оценки работодателей – система выстраивает подобные события в цепочку и помогает понять, есть ли вероятность увольнения.

А, может быть, кто-то из сотрудников аффилирован с компанией-подрядчиком? InfoWatch Prediction умеет выявлять и такие риски. Как это работает? Можно искать аномалии в поведении, направленные аномалии – такие, как аномальное количество скопированных файлов, говорящее о накоплении информации для будущего слива.

Можно отслеживать цепочки событий, применять Machine Learning и прогнозировать риски, можно искать сбои и «затыки» в бизнес-процессах и вовремя корректировать их с пользой для бизнеса. InfoWatch Prediction сейчас развивается в этом направлении.

Какие данные бывают в компании

В современном мире очень много способов представить данные. Это оправдано и помогает улучшать качество программных продуктов. Например, архивы помогают сэкономить время пересылки и место для хранения информации. Офисные форматы хранят текст, изображения, разметку текста и другую метаинформацию в одном файле.

Быстро к этой информации доступ получить затруднительно, нужно знать формат хранения данных. А ИБ – это область быстрого реагирования. Поэтому в DLP-системе существует богатый набор экстракторов. Их задача получить примитивы информации из всех поддерживаемых в компании форматов (текст, изображения, векторная графика и др.).

Разумеется, текст – самый простой и удобный для анализа примитив информации. Даже изображения DLP-системы стараются привести к тексту с помощью технологии OCR (Optical Character Recognition). С изображениями работают современные методы computer vision, в т.ч. нейронные сети, которые уже могут много «рассказать» об изображении. Надеемся, в будущем технологии разовьются до такой степени, что можно будет получить полнотекстовое описание изображения (такие наработки есть уже сейчас). Не так давно из разряда бинарных в отдельный примитив информации перешли векторные изображения, т.к. мы научились их анализировать как структурированные данные.

Анализировать данные можно в трёх направлениях: смысловом, формальном и содержательном. Для смыслового поиска информации обычно используется классификатор. Данный подход позволяет при утечке из перехваченной информации извлечь тематику, не имея точного образца для поиска.

При формальном анализе интересует в первую очередь то, как информация оформлена, и уже во вторую, чем она является. Яркий пример такого анализа – регулярные выражения. А вот поиском по образцу как раз и занимаются содержательные виды анализа. Для их работы необходимо иметь эталон или несколько эталонов, с которыми и сравнивается анализируемая информация.

Какие есть технологии анализа

Классификация может быть применена к данным с признаками, по которым мы можем определять некие группы или тематики данных. Довольно долго классификация не применялась к изображениям, но computer vision и увеличение вычислительных мощностей позволили классифицировать и этот вид данных.

Вообще, основные критерии при создании технологий – это, конечно, максимум качества за минимум времени работы. При анализе данных «на лету» важно делать это быстро, иначе ИБ-специалист узнает о нарушении слишком поздно. DLP-система перехватывает миллионы событий ежедневно. Задержки при анализе такого огромного количества перехваченных объектов могут быть критичны для бизнеса. В нашей практике были случаи, когда в ходе пилотного внедрения DLP прямо на одной из встреч с заказчиком специалист по безопасности получил уведомление об утечке критичных данных и буквально сорвался с места, чтобы заняться этим инцидентом.

Для работы классификатора необходима обучающая коллекция. Это должна быть размеченная коллекция, т.е. каждый документ в ней должен быть отнесён к одному из представленных классов. Самая простая аналогия – это директории с документами на жёстком диске.

Далее из представленных документов выделяются признаки (ключевые точки для изображений и термины для текстов), которые с привязкой к категориям отправляются в математическое ядро, а оно обучается на их основе. После того, как классификатор обучен, в него можно подавать документы. Процесс анализа схож с обучением.

После перехвата из документа извлекаются признаки и подаются в математическое ядро для классификации, в результате работы классификатор возвращает принадлежность анализируемых данных к одной или нескольким категориям. Заранее настроить классификатор для любой компании чаще всего не представляется возможным. Даже одна и та же тематика у компаний, работающих на одном рынке, может выражаться разными наборами терминов. Поэтому при установке DLP производится тонкая настройка классификаторов для повышения качества их работы. В процессе эксплуатации необходимо так же понадобится донастройка классификаторов, т.к. меняются категории или их признаки.

Например, при настройке DLP в отделе кадров было старое, «больное» МФУ. Категория «Паспорт РФ» была дообучена на сканах с этого МФУ. Через полгода в отделе кадров появилось новое модное МФУ с очень высоким качеством сканирования.

С его сканов стали снимать больше ключевых точек, плюс перераспределились старые, а также не стало царапин на стекле сканера, которые давали ключевые точки. В такой ситуации качество классификации упадет, хотя и не критично. Однако этому можно противостоять, дообучив классификатор – предъявив ему новые примеры отсканированных паспортов.

Кроме изображений мы классифицируем и тексты. Для классификации текстов можно использовать много подходов из машинного обучения, InfoWatch использует два: косинусную меру (т.н. БКФ — База Контентной Фильтрации) и логистическую регрессию, с применением которой у нас скоро выйдет очередной релиз. Для текста признаками являются слова.

Слова практически в любом языке имеют формы, при этом конечный смысл текста, в котором эти формы используются, меняется не радикально. Поэтому, в наших классификаторах используется морфология слова. Мы используем морфологические словари для нескольких языков (сейчас их 18), приводя все слова к нормальной форме, что помогает повысить качество классификации. Для тех языков, для которых у нас нет словарей, классификаторы работают на точное совпадение. Для поднятия точности есть еще технология исправления опечаток, которая выделенные слова сравнивает с известными терминами и может исправить одну опечатку.

Для формального анализа используются регулярные выражения, в Traffic Monitor они представлены в технологии текстовые объекты.

Источник: vc.ru

[Anti-Malware] Как выбрать лучшую DLP-систему?

![[Anti-Malware] Как выбрать лучшую DLP-систему?](https://gardatech.ru/upload/iblock/752/Article-_3A.jpg)

За последние годы рынок DLP-систем активно менялся, вендоры находили для себя новые вызовы, и каждый при этом определял направление развития по-своему. В результате сегодня в данном классе представлено много конкурентоспособных решений без возможности выделить из них универсального лидера. В статье мы попробуем обозначить круг возможных потребностей и рассмотрим для каждой ситуации наиболее интересные реализации.

- Введение

- Критерии выбора DLP-системы

- 2.1. Для чего вы планируете использовать DLP, и кто может использовать ее вместе с вами?

- 2.2. Есть ли у вас человеческие ресурсы? Какими навыками обладают специалисты?

- 2.3. Какие каналы вам необходимо контролировать?

- 2.4. Готовы ли вы блокировать передачу информации?

- 2.5. Насколько вы знаете бизнес-процессы в организации?

- 2.6. В каком виде вы планируете предоставлять и получать информацию?

- 2.7. Вам нужна максимальная функциональность или задачу можно решить специализированным решением?

- 2.8. Потребуется ли доработка под ваши задачи?

Введение

Казалось бы, выбрать должно быть просто. Что делает хорошая DLP-система? Контролирует все каналы передачи данных, эффективно выявляет угрозы утечки конфиденциальных данных, стабильно работает и не прерывает бизнес-процессов.

Что можно сделать, чтобы выбрать лучшую для потребностей конкретной компании?

- Составить (или найти) огромную таблицу сравнения и разобраться с каналами;

- Почитать рекламные материалы и убедиться в эффективности;

- Почитать отзывы, статьи, спросить коллег и оценить стабильность работы.

Но остаются вопросы:

- Используете ли вы все каналы передачи данных?

- Нужно ли вам прерывать процесс передачи? Закрыть канал полностью или детектировать именно конфиденциальные данные?

- Как вам определять наличие риска? Анализировать информацию? Или пользователя? Или обстоятельства произошедшего?

- Не окажется ли, что именно ваши активы имеют нестандартную структуру и плохо детектируются, а именно ваш софт конфликтует с программным обеспечением вендора?

Так еще и выясняется, что во многие DLP-системы уже включены:

- Функциональность контроля эффективности сотрудников. Информация об активных приложениях, посещенных сайтах, кейлоггер, запись видео экрана — все это действительно полезно и для предотвращения утечек! Подобным опытом поделимся в отдельной статье.

- Функциональность User Behavior Analytics (UBA). Анализ поведения сотрудников и выявление аномальных действий — компактная версия крайне популярных сегодня комплексов. Да, количество доступных источников данных здесь меньше и это сказывается на функциональности, но применительно именно к задаче контроля конфиденциальных данных работает отлично.

«На бумаге» сравнить качество реализации подобных инструментов уже значительно сложнее. Получается, большинство вопросов можно снять только одним способом: провести пилотный проект. Но решений много, а кадровых ресурсов мало. Даже пара небольших бесплатных проектов в конечном итоге может обойтись довольно дорого. А небольшими они будут, только если заранее четко представить, что именно необходимо протестировать.

А значит, ключевая задача — выделить для тестирования одно-два решения, где реализованы наиболее интересные функции.

Об этом и будем вести речь далее.

Критерии выбора DLP-системы

Для начала рассмотрим наиболее универсальные способы.

Самые продаваемые. Парадокс, но они же самые дорогие. Явные «лидеры рынка», собравшие в себе «всё лучшее, что на данный момент известно».

Однако многие особенности не могут быть объективно плохими или хорошими. Например:

- Система не может собирать всю возможную информацию и при этом не быть требовательной к ресурсам.

- Система не может с высокой точностью определять факты утечки и не требовать детального описания ваших активов.

- Система не может прерывать рисковые процессы и при этом не создавать риска для бизнеса.

Таким образом, даже если мы имеем дело с «лидером рынка», не факт, что вам понравится то, какой выбор когда-то для себя сделали его разработчики.

Самые мощные. Система предотвращает утечку данных по различным каналам, значит, чем больше каналов — тем мощнее.

Однако, как уже обозначалось выше, каналы это еще далеко не всё.

Первый раз мы выбирали систему именно по этому принципу. В процессе тестирования оказалось, что это четыре не интегрированных между собой продукта одного вендора. При этом на обслуживание каждого нужно по два человека на постоянной основе. Это, конечно, преувеличение для большей наглядности.

Самые рекомендуемые. Нужно определиться с источником рекомендаций — квадрант Gartner, например. Правый верхний угол: Forcepoint и Symantec. Системы действительно мощные и авторитетные. Но почему именно они?

Потому что это западный рынок, и наши игроки на нём пока не популярны. На приведенные выше системы приходится по 66 и 69 review (исследования, на основе которых дается оценка) соответственно. На всех «наших» вместе взятых менее десяти.

Рисунок 1. Gartner Magic Quadrant for Enterprise Data Loss Prevention

Попробуем представить более индивидуальные критерии выбора.

Первым делом сформулируем потребности. Предлагаем несколько вопросов для самоконтроля. Ответив на каждый из них, вы сможете оценить, что из нескольких одновременно недостижимых вариантов вам больше подходит.

После этого рассмотрим варианты реализации. Данная информация является лишь нашей рекомендацией и основана на субъективном опыте работы с системами. Упоминание вендора в конкретном контексте не означает, что в продуктах конкурентов таких возможностей нет, как и то, что указанная система может работать только так, как написано здесь. Приводится лишь наиболее удачная на наш взгляд реализация конкретной особенности.

Для чего вы планируете использовать DLP, и кто может использовать её вместе с Вами?

Все, конечно, понимают, что DLP — это инструмент для обеспечения информационной безопасности. Но некоторые, возможно, удивятся, как много еще найдется подразделений, заинтересованных в информации из DLP-архива. Стоит ли спрашивать, нужна ли службе экономической безопасности информация о взаимодействиях с контрагентами (реализовано в InfoWatch, Ростелеком-Solar)?

Будет ли интересна службе внутренней безопасности информация об определенных пристрастиях среди работников (есть в SearchInform, «Гарда Технологии»)? Да, возможно, вы работаете в небольшой организации и все перечисленные выше — это вы сами. Но от этого подобная информация не теряет актуальность.

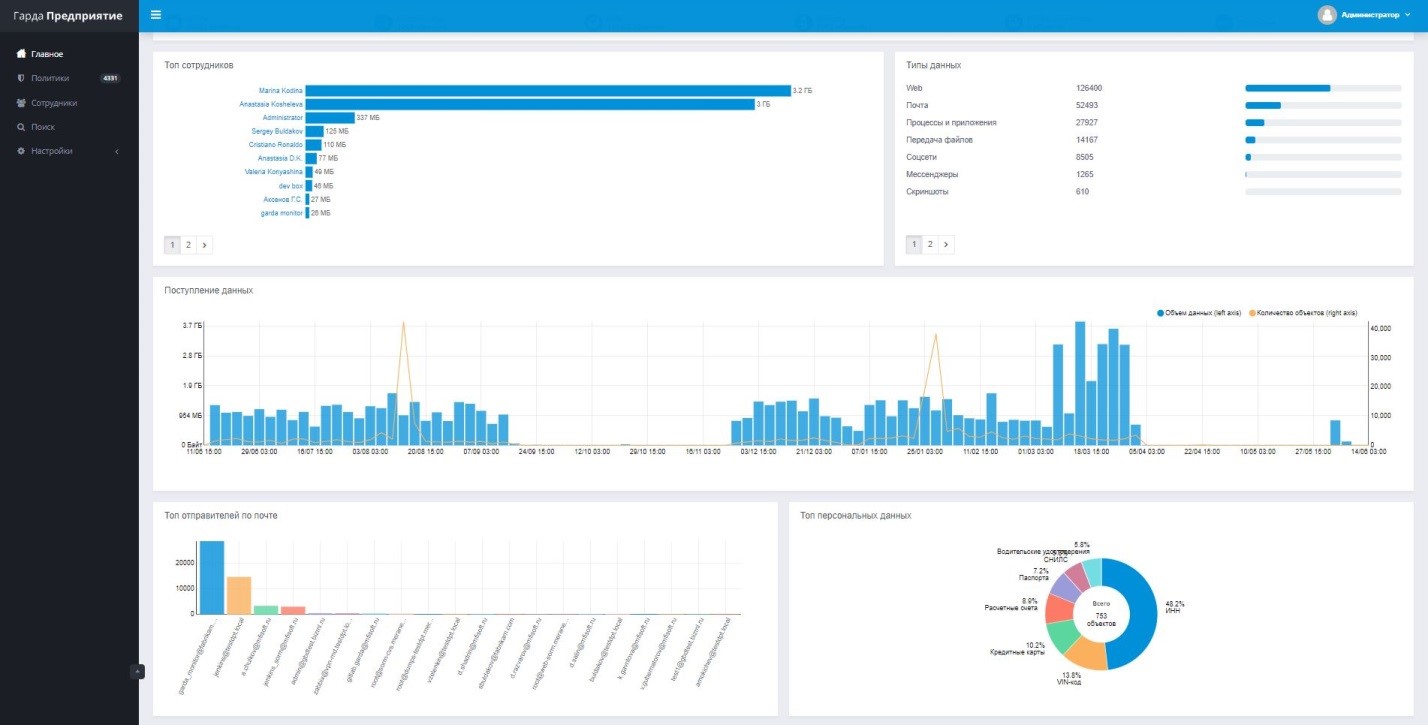

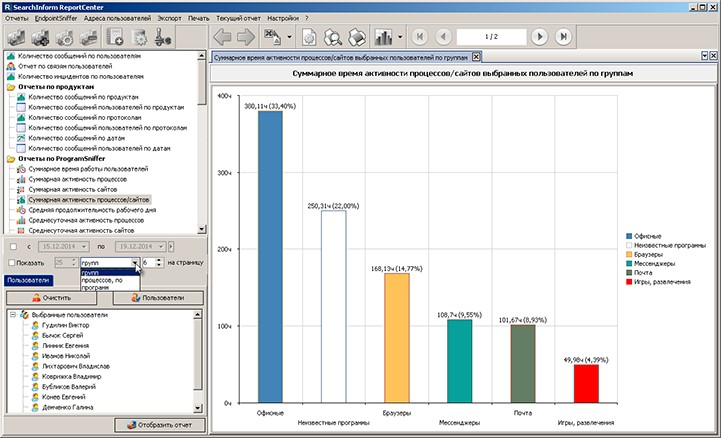

Не исключено, что контролем некоторых процессов заинтересуется непосредственно руководство компании. Выберите симпатичную систему с дружелюбным интерфейсом (например, Ростелеком-Solar, «Гарда Технологии») и покажите, как за пять минут оценить оперативную обстановку(Ростелеком-Solar, «Гарда Технологии», InfoWatch). Здесь же очень могут пригодиться возможности по получению информации об эффективности работы сотрудников (как в SearchInform, InfoWatch, «Гарда Технологии», Zecurion), а если нет — им всегда будет рад департамент HR. И это еще не полный перечень вариантов использования.

Рисунок 2. Рабочий стол аналитика в Solar Dozor

Рисунок 3. Дашборд — «Гарда Предприятие»

Рисунок 4. Отчет по активности пользователей — КИБ SearchInform

Как подключить коллег, всегда остается на ваше усмотрение: можете предоставить ограниченный доступ, можете сами выгружать информацию по запросу либо настроить регулярную отправку данных. Суть в том, что с большим количеством вариантов использования будет гораздо проще окупить затраты на такую довольно-таки дорогую «игрушку».

Есть ли у вас человеческие ресурсы? Какими навыками обладают специалисты?

Некоторые системы требуют минимум участия в их повседневной работе (Forcepoint, Symantec). Но будьте готовы, что из коробки всё не «взлетит». Вам потребуются довольно дорогие специалисты для настройки политик. Очень много их времени придется задействовать на старте, но и это еще не всё: регулярно (по крайней мере, раз в квартал) будьте готовы снова подключать их для актуализации имеющихся правил контроля. Примерно за год, а в некоторых компаниях и гораздо быстрее, бизнес-процессы изменятся так, что DLP либо начнет ловить воздух, либо погребет вас под волной неинформативных уведомлений.

Обратная ситуация — «ловим всё, разбираемся после» (SearchInform, «Гарда Технологии»). Можете сэкономить время (и деньги) на настройке, но будьте готовы раскапывать ключевую информацию в потоке плохо структурированных данных (не потому что эти системы плохие, а потому что мы сэкономили на настройке). Плюсуйте в штат по одному человеку на каждую 1000 сотрудников на контроле и считайте. Кому-то так выйдет даже дешевле, чем всё досконально настраивать.

Возможен и промежуточный вариант (InfoWatch, Ростелеком-Solar). Потратили время, настроили — дальше потихоньку разбираем. Понемногу где-то подкручиваем, оптимизируем временные затраты автоматизацией.

Если принято решение, что для постоянной работы с системой нужно больше одного человека, можно обратить внимание на то, как в DLP построен процесс взаимодействия между аналитиками, насколько удобно будет взаимодействовать между собой (Ростелеком-Solar) и насколько каждый из них сможет настроить систему под свои задачи («Гарда Технологии»).

Какие каналы вам необходимо контролировать?

Какие каналы действительно использует бизнес? Какие из них будет небезопасно использовать даже при наличии DLP? Можно ли от чего-то отказаться? Например, возможность контроля ICQ в DLP это хорошо. Но если в вашей организации общаются с клиентами только в Skype, не логичнее ли будет заблокировать запуск всех посторонних мессенджеров («Гарда Технологии», Ростелеком-Solar)?

Готовы ли вы блокировать передачу информации?

Возможностями по блокированию потенциально критичных действий DLP-системы различаются очень сильно. Разберемся, какие именно процессы мы хотим прерывать: не позволять записывать информацию на съемный носитель (Zecurion, DeviceLock), приостанавливать отправку писем или модифицировать их контент (Forcepoint, Ростелеком-Solar), не давать загружать файлы на внешние ресурсы включая web-почту, мессенджеры, файлообменники и облачные сервисы (Ростелеком-Solar, InfoWatch), контролировать отправку данных на печать (Ростелеком-Solar, InfoWatch).

Не менее интересный вопрос — хотите ли вы полностью заблокировать канал передачи данных (SearchInform, InfoWatch) или попробуете запрещать только факты отправки именно конфиденциальных данных (Forcepoint,Ростелеком-Solar). Как будете определять конфиденциальные данные: при помощи контентного анализа (Forcepoint, Ростелеком-Solar) или организуете процесс регулярной маркировки всего ценного, чтобы не заблокировать случайно лишнего (Forcepoint, «Гарда Технологии», Safetica).

Насколько Вы знаете бизнес-процессы в организации?

Ряд сложных вопросов: «Какие у вашей организации есть ценные активы?», «Где они хранятся?», «Кто, кому и по каким каналам их передает?» Если не уверены, что всё это знаете идеально, у вас, тем не менее, два выхода:

Провести аудит. Скорее всего, привлечь специалистов со стороны и долго с пристрастием опрашивать Бизнес на тему, где, что и для каких целей у них припасено. Собирать образцы активов вперемешку с абстрактными описаниями «файликов с большим количеством цифр». Только после этого возвращаться к процессу написания политик контроля.

Внедрять систему, собирающую много данных и имеющую возможность «прошерстить» уже собранную информацию на соответствие только что придуманным политикам (SearchInform, «Гарда Технологии», Ростелеком-Solar). Анализировать, сравнивать, строить графики и только потом переходить к автоматизации и блокировке.

В каком виде вы планируете предоставлять и получать информацию?

Предлагаем подумать об отчётах. Нужно ли будет выгружать «доказательную базу» (SearchInform, Zecurion)? Или потребуется наглядная статистика (InfoWatch, «Гарда Технологии»)?

Рисунок 5. Сводка по компании — InfoWatch Vision

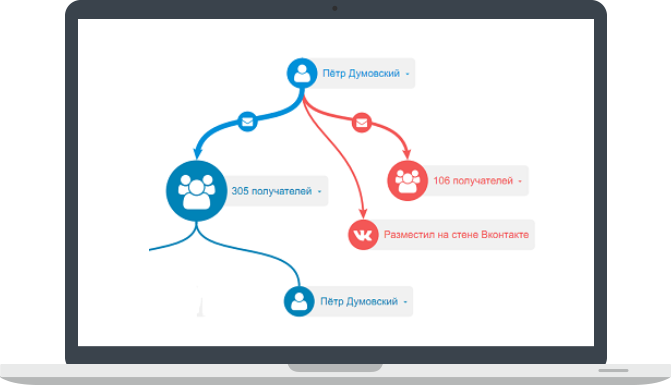

Рисунок 6. Визуализация перемещения информации — «Гарда Предприятие»

Будете ли анализировать нагрузку на своих сотрудников (Ростелеком-Solar)?

Рисунок 7. Статистика по офицерам информационной безопасности в Solar Dozor

Вам нужна максимальная функциональность

. Или задачу можно решить специализированным решением?

Возможно, при помощи DLP нужно решить какую-то локальную задачу? Например, контролировать съемные носители (Zecurion, DeviceLock). Не исключено, что у нас совсем немного информационных систем и можно настроить контроль для всех документов, которые из них выгружаются (Safetica). Либо акцент в контроле все-таки смещен не в сторону конфиденциальных данных, а в сторону непосредственно сотрудников (контроль сотрудников с примесью DLP — Staffcop, «Стахановец»).

Потребуется ли доработка под ваши задачи?

Возможно, вам потребуется реализовать в системе что-то нестандартное? Как правило, разработчики всегда приветствуют интересные идеи для возможной реализации в системе. Но совсем другое дело, если идея им интересной не покажется.

Например, Ростелеком-Solar ревностно следит, чтобы не отклоняться от основной концепции (и это действительно гармоничный продукт!), но если вы не вписываетесь — сожалеем. InfoWatch в той же ситуацииреализует ваш каприз за ваши же деньги. А «Гарда Технологии» делают довольно молодой продукт и очень легки на подъем. Договориться с ними будет проще.

Вопросы стабильности, быстродействия, качества поддержки и прочие в данном случае оставим за скобками. Всё это можно и нужно будет попробовать лично.

Выводы

Так как во многих случаях одна и та же функциональность для разных задач может стать как преимуществом, так и недостатком, в одном решении объединить все лучшие качества невозможно. Рекомендуем начать выбор системы с определения собственных целей и возможностей. Воспользуйтесь нашей методикой или сформулируйте их на базе собственного опыта.

Выберите решения, где уделяется внимание именно вашим интересам, и попробуйте их на пилотном внедрении. Понимая, что ищете, вы оперативно проведете тестирование и не потратите время и деньги на временные задачи. А проверив систему в собственной инфраструктуре, вы, наконец, сможете дать ответ на вопрос, какая DLP-система для вас самая лучшая.

![[Anti-Malware] Как выбрать лучшую DLP-систему?, фото 1](https://gardatech.ru/upload/medialibrary/8f7/8f7f1b7aecfa35eb409ab46d31c184a8.png)

Николай Постнов

Руководитель направления Infosecurity в Softline

Источник: gardatech.ru