На первый взгляд данное действие кажется противозаконным. Ведь современные мобильные устройства используют не только как средства связи с окружающим миром. В данный момент смартфоны — это хранилища огромного количества личной информации пользователя.

При взломе телефонного аппарата «злоумышленник» получает доступ ко всем интимным данным «жертвы». В том числе: фотографиям, видеозаписям, перепискам, заметкам, аккаунтам приложений, которые установлены на смартфоне. Для большинства людей подобный взлом равен проникновению в личную жизнь.

Кроме того, некоторые способы взломы предоставляет возможность управлять мобильным устройством «жертвы». То есть «злоумышленник» получает доступ практически ко всему функционалу смартфона: может совершать голосовые вызовы и отправлять текстовые сообщения, устанавливать или удалять интересующие сообщения, изменять системные настройки оборудования.

Но, несмотря на такой богатый функционал множества «шпионских» программ для взлома гаджетов, в основном, доступ к мобильному устройству другого пользователя использую исключительно ради получения необходимой взломщику личной информации абонента.

12 х@акерских приложений для Андроид телефона | хакерфон без рут | Dimon Dev

Зачем нужен взлом чужого телефона

Стоит понять, что взлом чужого телефона, это вторжение в личную жизнь человека, так как в настоящее время мобильные устройства являются не только средствами связи, но и хранилищами личной информации пользователя: фотографий, видеозаписей, а также переписки.

Поэтому пострадавшие от взлома смартфона могут обратить с заявлением в правоохранительные органы. В таком случае начнётся расследование по делу о внедрении в личную жизнь человека.

Однако, несмотря на огромные риски и даже грозящую уголовную ответственность на просторах Всемирной паутины можно найти множество способов взлома чужого мобильного устройства. Ведь спрос рождает предложение.

В основном, пытаются получить доступ к смартфону близкие друг другу люди. Например, родители, которые начинают волноваться за поведение своего ребёнка-подростка. Удалённый мониторинг смартфона позволяет им знать обо всех секретах их чада.

Также взлом телефона пользуется спросом в супружеских парах, в которых один из супругов начинает сомневаться в верности другого, а прочитать личные переписки — лучший способ уличить в измене.

Помимо этого к удалённому доступу мобильного устройства часто прибегают недоверчивые работодатели, чтобы проверить, как их подчинённый использует предоставленный ему служебный телефон.

Естественно, у пользователя могут быть свои причины взлома чужого смартфона, однако от этого данный процесс не становится менее противозаконным.

Как узнать пароль друга в Роблокс

Существует ещё один способ как взломать Роблокс и получить пароли других игроков. Это можно сделать, если у вас есть почта друга, с которым вы играете. Он должен быть привязан к игре. И тогда открывается возможность войти в его игру при помощи почты и запросить пароль.

- Переходим на главную https://www.roblox.com/.

- Вверху нажимаем на кнопку Login.

- Ничего не вводим, а выбираем внизу ссылку ForgotPassword? Она поможет, если вы забыли свой пароль от аккаунта и не можете попасть в игру.

- В строке Email вводим почту друга. И нажимаем на кнопку Submit.

На электронный адрес, который вы указали, будет отправлено письмо. В нём находится ссылка. Если на неё нажать, перебрасывает на окно, где можно ввести новый пароль. Сохраняем его и авторизуемся в игре с новым паролем и именем.

Сейчас читают: Во что поиграть в Роблоксе.

Какими способами можно взломать телефон

Существует два основных способа, которыми можно взломать чужой телефон:

- использование специализированных программ для удалённого доступа к мобильному устройству;

- обратиться к услугам компаний, которые предоставляют услуги взлома телефонов.

О конторах, которые обещают взломать чужой смартфон речь пойдёт далее, поэтому для начала разберём первый способ.

Получить данные через специализированную программу-шпион без сомнения наиболее лёгкий метод взлома чужого смартфона. Ведь для этого не требуется каких-либо специализированных навыков программирования от взломщика. Однако главным преимуществом такого рода приложения является то, что их практически невозможно обнаружить «жертве взлома».

Программы шпионы, в свою очередь, делятся на два основных вида:

- с доступом к мобильному устройству взлома;

- без доступа к смартфону «жертвы».

Первый приложения для «шпионажа» работают непосредственно на телефонном аппарате, доступ к которому взломщик хочет получить. Из-за этого возникает главная особенность данного вида программ: для взлома необходимо, чтобы программа-шпион была установлена на носителе.

То есть взломщик должен иметь физический доступ к интересующему его устройству. После установки, приложение начнёт загружать информацию с интересующего смартфона на специальный онлайн-сервер программы. Взломщик в свою очередь будет иметь доступ к данному хранилищу.

Физический доступ к мобильному устройству «жертвы» понадобится только один раз. В дальнейшем данные будут автоматически загружаться на онлайн-сервер.

Второй вид приложений-шпионов работает исключительно со смартфонами iPhone от компании Apple. Данные программы работают путём мониторинга специализированных облачных хранилищ, в случае с «яблочной» продукцией – это iCloud. Соответственно, для взлома смартфона не понадобится физический доступ к гаджету.

Однако у данного вида программ есть существенный недостаток — обновлённые данных «жертвы». Дело в том, что облачные хранилища обновляют информацию в определённые временные отрезки установленные пользователем. Поэтому просматривать данные в режиме онлайн не получится.

Приложения для удаленного доступа к чужому телефону

На рынке мобильных приложений существует множество программ, которые предоставляют своим пользователям получить удалённый доступ к чужим мобильным устройствам. Однако стоит учитывать, что на желание пользователей взломать смартфон другого абонента учитывается злоумышленниками, которые под видом программ-шпионов распространяют вирусы и другое вредоносное программное обеспечение, или же обманом изымают денежные средства.

В данной статье мы разберем следующие приложения для взлома чужого телефона:

- iKeymonitor;

- IP Webcam;

- mSPY;

- Spyzie.

Данное программное обеспечение проверено множеством пользователей, поэтому бояться за соответствие предоставляемых услуг не стоит.

Каждая из предоставленных в списке программ отличается собственным функционалом, поэтому разумнее будет рассмотреть представленные приложения-шпионы более детально.

iKeymonitor

iKeymonitor — популярное приложения для удалённого доступа к чужому электронному устройству.

Основной фишкой этой программы-шпиона является «кейлоггер». Эта специализированная функция, которая позволяет взломщику всё, что когда-либо было набрано на клавиатуре: сообщения, номера телефонов, логины и пароли.

Ещё один плюс данного программного обеспечения — кроссплатформенность. То есть приложение iKeymonitor можно использовать для взлома устройств как на устройствах работающих на операционной системе Android, так и на Айфонах с их iOS.

Чтобы взломать устройство с помощью программы iKeymonitor пользователю необходимо:

- Создать учётную запись на iKeymonitor.

- На мобильном устройстве, которое необходимо взломать, нужно перейти на сайт сайт и ввести свои данные пользователя.

- Зайти в загрузки и выбрать нужный файл, соответствующий параметрам аппарата — операционной системе, наличием или отсутствием рутинга/джейлбрейка.

- Установить выбранный файл на смартфоне.

- Подождать час для сбора программой всей системной информации.

- Зайти на сайт iKeymonitor, для получения удалённого доступа к устройству.

Скачивать приложение-шпион лучше всего с официального сайта разработчика, чтобы избежать вредоносных программ или вирусов.

IP Webcam

Данное приложение специализирует больше на шпионаже, чем на предоставления доступа к интересующему взломщика устройству.

Дело в том, что данное программное обеспечение позволяет лишь следить за «жертвой» непосредственно через фронтальную или основную камеру телефонного аппарата, но не даёт взломщику право просматривать личную информацию, хранящеюся на смартфоне.

IP Webcam работает исключительно на смартфонах, которые оснащены операционной системой Android.

Чтобы взломать камеру мобильного устройства с помощью приложения IP Webcam, необходимо выполнить следующую пошаговую инструкцию:

- Прежде всего, необходимо установить приложение IP Webcam. Сделать это необходимо как на мобильном устройстве, которое необходимо взломать, так и на оборудование с которого будет производиться мониторинг. Это может быть как смартфон на операционной системе Android, так и персональный компьютер.

- Затем следует запустить приложение. В меню «Server control» необходимо нажать вкладку «Start server».

- Начнётся трансляция с камеры устройства. Внизу экрана будет адресная строка, которую необходимо скопировать в браузер устройства, с которого пользователь будет «шпионить».

- Завершающее действие — скрыть приложение, чтобы пользователь не заподозрил, в том, что его телефон просматривается. Для этого в настройках программы следует нажать на вкладку «Run in background».

Приложения такого типа используют огромное количество энергии смартфона, ведь по сути мобильное устройства практически всегда будет транслировать прямой видеоэфир в сеть.

MSPY

mSPY — одна из самых популярных программ для взлома чужого мобильного устройства.

Данное приложение обладает следующим функционалом:

- кейлоггер — способность восстановить ранее напечатанную пользователем информацию;

- Geo-Fencing — функция, которая демонстрирует актуальное местоположение устройства;

- Мониторинг социальных сетей — возможность получать доступ к аккаунтам «жертвы» в популярных соцсетях.

Стоит заметить, что mSPY работает исключительно со смартфонами компании Apple.

Чтобы взломать чужой смартфон по средствам приложения-шпиона mSPY следует пошагово выполнить данную инструкцию:

- Приобрести программное обеспечение на официальном сайте разработчика. mSPY работает по принципу абонентской платы, то есть за предоставляемые услуги пользователь должен платить определённую сумму каждый месяц. К тому же от предоставляемого пакета услуг будет зависеть цена предложения.

- Проверить указанную электронную почту. В присланном письме выбрать путь взлома «с джейлбрейк» или «без джейлбрейк».

- Для взлома без JailBreak. Ввести пароль Apple ID и пароль пользователя, телефон которого необходимо взломать.

- Для получения доступа с JailBreak. Установите необходимо приложение на смартфон «жертвы».

- После выполнения всех пунктов следует перейти на панель управления mSPY и начать мониторинг за выбранным устройством.

Приобретать программное обеспечение от mSPY необходимо исключительно на официальном сайте разработчика, чтобы избежать мошенничества.

Spyzie

Spyzie — приложение для взлома, которое легко обходится без предоставления взломщику root-прав. То есть подтверждения от владельца телефона о возможности редактировать и изменять системные файлы оборудования.

Ещё одна полезная функция программы-шпиона Spyzie возможность дистанционного удаления. Крайне удобная функция, если взломщик забыл скрыть иконку приложения или доступ к личным данным «жертвы» больше не нужен.

Для того чтобы получать удалённый доступ к устройству с помощью утилиты Spyzie нужно:

- Зарегистрироваться на официальном сайте разработчика.

- Ввести основные данные интересующего смартфона.

- Загрузить приложение на телефон «жертвы» или ввести данные Apple ID, в случае удалённого доступа.

- Перейти на сайт программы и начать мониторинг.

Программное обеспечение Spyzie можно скачать с официального сайта разработчика, как для смартфонов, работающих на ОС Android, так и для владельцев iPhone.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

Стоит ли пользоваться услугами сомнительных компаний

Помимо специализированных программ-шпионов на просторах Всемирной паутины можно найти множество фирм, которые предоставляют услуги по взлому гаджетов. Рассмотрим все плюсы и недостатки данного вида компаний:

| Преимущества | Недостатки |

| Возможность взломать мобильное устройство без физического доступа к нему | Огромный риск нарваться на мошенников |

| Завышенная ценовая политика подобного рода компаний | |

| Личные данные с взламываемого смартфона доступны также сотрудникам фирмы |

Как видно из сравнения, негативных сторон у данного способа получения доступа к чужому телефону больше, поэтому обращаться в компании следует только в случае крайней необходимости.

Как обезопасить свой телефон от взлома

- Прежде всего, необходимо сохранять физический доступ своего телефона от злоумышленников, то есть не давать мобильный незнакомым людям, следить за всеми действиями на своём смартфоне, когда им пользуется другой человек.

- Также следует не оставлять свои личные данные, логины и пароли в публичных местах. Не сообщать адреса и информацию для входа в аккаунты разных приложений третьим лицам.

- Следующий шаг защиты телефонного аппарата от взлома — сохранение стабильной работы защитного программного обеспечения. Для этого нужно обновлять систему при первой просьбы устройства и иметь хороший антивирус, или другое защитное приложение.

Также советуем посмотреть данные видеоинструкцию по защите своего мобильного

![]()

![]()

Бесплатные аккаунты Роблокс

Если вам нужен чей-нибудь игровой профиль, то его можно достать бесплатно. И не нужно будет никого взламывать. Их можно получить по ссылке LoginZ. Список данных для входа пополняется очень часто. Используйте их для входа. Если какой-то не работает, переходите к другому.

Путём перебора можно найти профили с некоторыми ценными вещами.

В этой группе ВКонтакте игроки часто обмениваются аккаунтами. Или отдают их бесплатно, когда игра начинает им надоедать. Чтобы узнать в ней пароль и логин других людей в игре Roblox, напишите сообщение, что примите в дар аккаунт.

Хотите больше новостей по игре, подписывайтесь на нашу группу в ОК!

Источник: 3dgitter.ru

Лучшие хакерские приложения для Android

В Android есть приложение для всего. Если вы сетевой администратор, специалист по сетевому тестированию или кто-то, кто хочет стать хакером в белой шляпе, вы можете использовать свое устройство Android для создания Проверки и тесты Комплексный сбор базовой информации и поиск дыр в безопасности. Вот некоторые из Лучшие приложения для взлома что вы можете попробовать на Android.

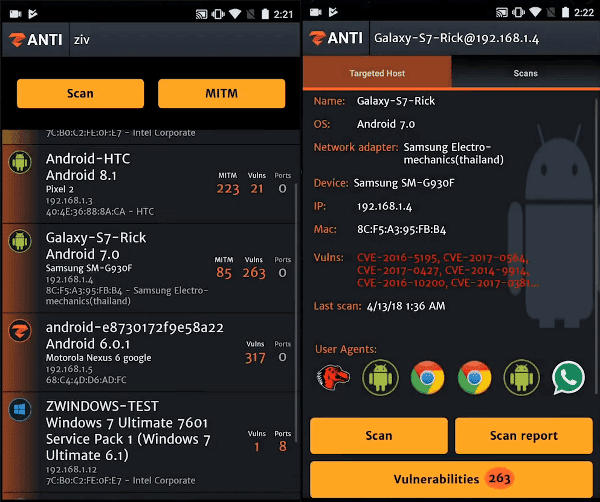

1. Инструмент тестирования мобильного проникновения zANTI

Считается Zante Один из самых популярных инструментов тестирования уязвимостей с полным набором функций, позволяющий не только выявлять, но и моделировать реальные эксплойты и методы мобильных атак. Одним щелчком мыши zANTI может собрать большой объем информации о любой сети или подключенном устройстве.

Собранная информация может быть использована для определения уязвимости устройства или сети. Для любых известных уязвимостей и выполнения MITM-атак (Человек посередине). При необходимости вы можете настроить zANTI для отправки отчетов по электронной почте на все устройства и данных, которые он собирает через регулярные промежутки времени. Хотя вы можете установить zANTI на некорневые устройства, вам необходимо иметь рутированное устройство, чтобы использовать все возможности и функции приложения zANTI для Android.

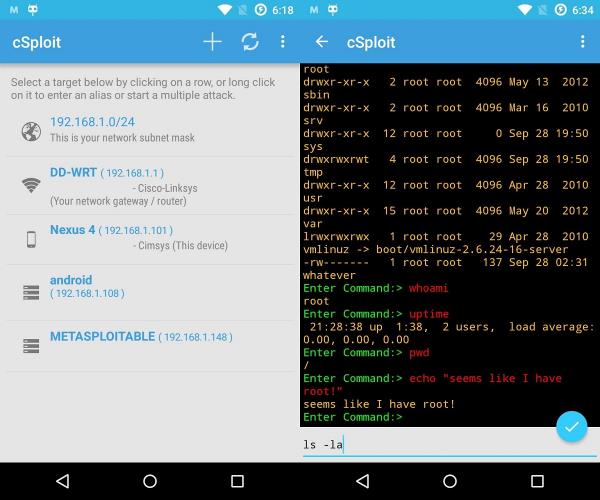

2. cSploit

cSploit Это бесплатный профессиональный набор инструментов безопасности с открытым исходным кодом, который поставляется со встроенной структурой Metasploit и простым в использовании пользовательским интерфейсом. Из коробки cSploit может отображать локальную сеть, обрабатывать пакеты TCP или UDP, обнаруживать открытые порты, операционные системы отпечатков пальцев для хостов, выполнять атаки MITM (человек посередине) и т. Д. Поскольку приложение поставляется с платформой Metasploit, оно может находить уязвимости в сети или подключенных устройствах, создавать команды оболочки и настраивать параметры эксплойтов для лучшего контроля.

Для работы с cSploit ваше устройство должно быть рутировано и иметь установленные SuperSU и BusyBox.

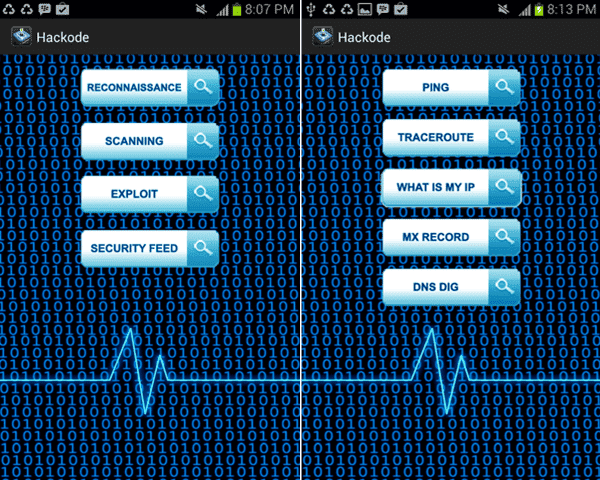

3. Hackode

Хотя он и не такой мощный, как zANTI или cSploit, Hackode Это очень хорошее приложение, которое позволяет собирать информацию о других устройствах. Используя Hackode, вы можете Проверить на уязвимости на устройстве или в сети и найдите его. Кроме того, в приложении есть встроенные сетевые инструменты, такие как Ping, DNS Lookup, traceroute, диагностика DNS, мониторинг информационных эксплойтов и безопасность. Поскольку приложение не требует корневого устройства Android, если вы не против использования пользовательского интерфейса приложения, вам следует попробовать Hackode. Работа будет выполнена, если у вас есть только базовые потребности.

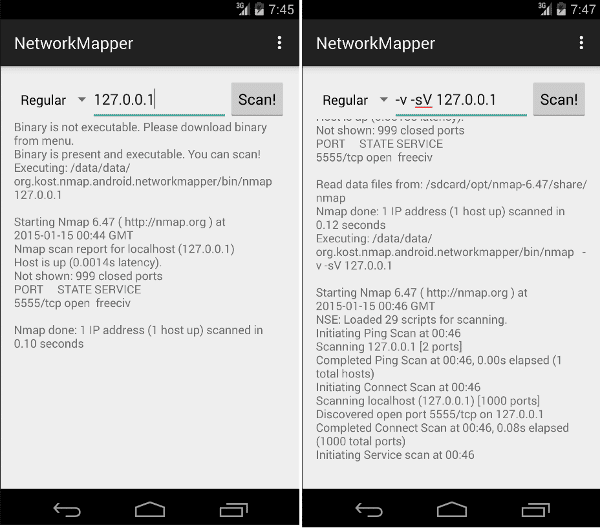

4. Сетевой картограф

Network Mapper Это мощный инструмент, который использует широко используемый сканер Nmap в фоновом режиме для отображения и сканирования подключенных сетей. После установки Network Mapper из Play Store он автоматически загрузит и установит необходимые двоичные файлы Nmap из Интернета и предоставит вам простой в использовании графический интерфейс пользователя для выполнения сканирования. С помощью Network Mapper вы можете выполнить всестороннее сканирование сети, чтобы идентифицировать действующие хосты и собрать набор информации, такой как открытые порты, сетевые атрибуты, информацию об операционной системе и т. Д.

Network Mapper работает на обоих устройствах с root-доступом или без него. Однако на устройствах без рута функциональность ограничена из-за ограничений Android.

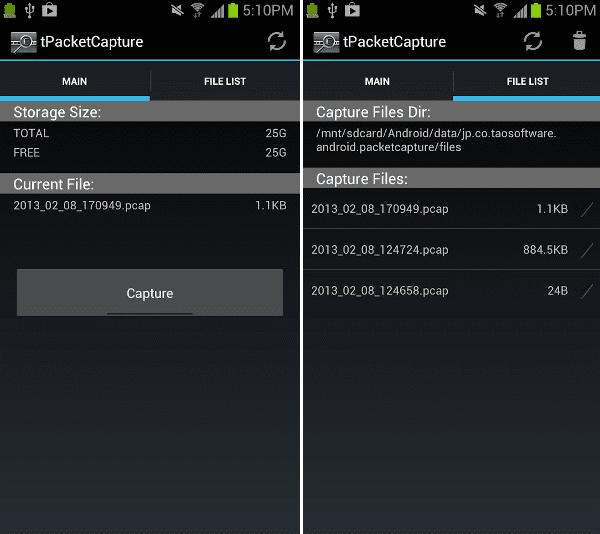

5. tPacketCapture

Как видно из названия, tPacketCapture Это простое приложение для захвата пакетов и данных, передаваемых по вашей сети. Поскольку tPacketCapture работает, создавая собственный локальный VPN, он одинаково хорошо работает как на корневых, так и на некорневых устройствах. Преимущество tPacketCapture заключается в том, что он хранит все захваченные данные в файле PCAP, так что вы можете использовать мощные настольные инструменты, такие как Wireshark, для подробного анализа.

6. Хакуна

Считается Хакуна Одно из самых полных хакерских приложений для Android. Вы можете попробовать детальное сканирование Wi-Fi или обратиться к службе защиты от взлома в режиме реального времени, которая называется Wi-Fi Police. Что дает вам полный список пойманных хакеров, пытающихся взломать вашу сеть. Кроме того, приложение предоставляет сетевой инспектор для обнаружения шпионских программ, троянов, руткитов и других скрытых атак. Также частью пакета является анализатор конфиденциальности, который информирует вас об опасных приложениях на вашем устройстве.

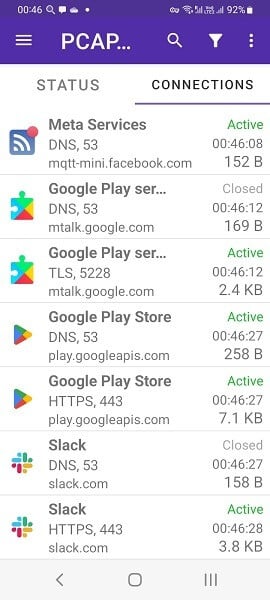

7. ПКАПдроид

Подготовить PCAPдроид Сложное решение для обнаружения всех уязвимостей приложений на вашем телефоне Android. Мы часто устанавливаем множество приложений на свои устройства, не понимая последствий для безопасности. Таким образом, PCAPdroid информирует вас обо всех передачах данных, связанных с обменом данными между приложениями. Если есть какое-либо вредоносное ПО, вы можете его увидеть. Осмелимся сказать, что вы никогда не должны устанавливать какие-либо приложения на свое Android-устройство, не загрузив его сначала через PCAPdroid.

8. Надежная мобильная безопасность

يستخدم Надежная мобильная безопасность Глубокое обучение поиску потенциально опасных приложений на вашем телефоне. Он также отслеживает опасные сети Wi-Fi и фишинговые прокси-серверы, но его основная цель — постоянно следить за приложениями, которые вы добавляете на свое устройство. Если вы беспокоитесь о том, что неизвестное приложение внезапно получило доступ к камере, микрофону и другим важным элементам вашего телефона, Trustd предупредит вас о подозрительной активности шпионских программ, программ-вымогателей и различных других атак.

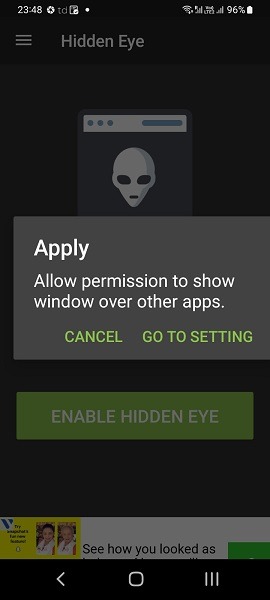

9. Hidden Eye — Селфи злоумышленника

Часто злоумышленник ищет эту драгоценную возможность в течение нескольких минут, когда вы не смотрите на свой телефон, чтобы они могли получить к нему доступ. В качестве финального теста самовзлома вы должны защитить свое устройство на случай, если кто-то попытается физически получить к нему доступ в ваше отсутствие. Вот где это Скрытый глаз Быстрое решение, чтобы избежать любопытных хакеров. Если злоумышленник попытается проникнуть в ваше устройство, вы должны улыбнуться, потому что он оставит после себя милое маленькое селфи, сделанное камерой вашего телефона.

Некоторые часто задаваемые вопросы о взломе телефона

Как узнать, был ли взломан мой Android-телефон?

Если ваш телефон взломан системой Android, будут наблюдаться некоторые симптомы, такие как случайная установка приложений, трудности с удалением некоторых приложений, использование большого объема памяти, сбой системы и блокировка Google доступа к Google Play и другим службам по соображениям безопасности. Однако, даже если эти симптомы не наблюдаются, рекомендуется использовать один Антивирусные приложения для Android которые рассматриваются в этом руководстве.

Как запретить удаленный доступ к моему телефону?

Если вы подозреваете, что безопасность вашего телефона скомпрометирована и к нему осуществляется удаленный доступ, первое, что вы должны сделать, — это выйти из своих учетных записей Android. Вам нужно сразу сменить пароли к основному аккаунту, используя другой компьютер или телефон. Как только вы это сделаете, сделайте это Сделайте резервную копию ваших контактов И сделайте сброс настроек телефона. После завершения процесса восстановите резервную копию, чтобы восстановить доступ к данным вашего телефона.

Законно ли проводить тест на проникновение на Android?

Тестирование на проникновение на ваших собственных устройствах является законным, так как вы имеете право проверить свое устройство на наличие уязвимостей. Однако, если вы делаете это от имени других, вы должны получить от них какое-либо письменное согласие, чтобы защитить себя в случае юридических проблем (даже если это касается близких друзей или семьи).

Наличие признанного сертификата этического хакера (CEH) повышает ваши полномочия этического хакера. Несанкционированные попытки взлома без информации или согласия владельца устройства определенно являются незаконными и могут привести к проблемам с законом, если вас поймают. Сам Google может предотвращать несанкционированные вторжения в ваш телефон в качестве меры безопасности (даже если вы делаете это намеренно), поэтому мы рекомендуем использовать приложения для тестирования безопасности, найденные в Play Store, вместо того, чтобы открывать файлы APK напрямую.

Какие есть хорошие приложения для взлома Android вне Play Store?

Если вы планируете провести тест на проникновение на более новом телефоне Android, мы не рекомендуем использовать большинство приложений за пределами Play Store. Это может привести к уязвимостям безопасности, которые могут сделать ваш телефон уязвимым для сбоев и потери данных. Однако есть несколько исключений. Приложение под названием Kali Linux NetHunter хорошо работает на вашем телефоне Android и очень безопасно в использовании.

Прокомментируйте ниже, чтобы поделиться своими мыслями и впечатлениями об использовании взлом приложений выше для Android. Вы можете просмотреть сейчас Лучшие приложения для Android для доступа к защищенному паролем WiFi.

Источник: www.dz-techs.com

Программы для взлома для Android

- Pocket City 2

- Farming Simulator 23

- Tiny Bunny

- Northgard

- Despot’s Game

- 20 Minutes Till Dawn

- Abandon Ship

- Minecraft — Pocket Edition (Майнкрафт)

- Terraria

- Fortnite

- Minecraft — Pocket Edition

- Terraria

- PUBG Mobile lite

- Fortnite

- PUBG Mobile скачать

- Geometry Dash

Полезные программы для Андроид

Популярные теги Андроид

- Игры на Андроид

- Программы на Андроид

- Игры на Андроид без интернета

- Портированные игры на Андроид

- Взломанные игры на Андроид

- Лучшие игры на Андроид

Все права защищены.

Функционал в разработке!

Пока эти кнопки заработают, пройдут года, может даже века, но вы не отчаивайтесь, ждите и вам воздастся! Хочешь ускорить процесс разработки? Делай репосты страниц сайта в соцсети и рассказывай о нас друзьям!

Источник: pdalife.to