Работа с большими объемами данных может осложняться потерей информации или частой монотонной работой с повторением одних и тех же действий. В операционной системе Windows 10 упростили некоторые операции за счет возможности работы с историей буфера обмена.

Буфер обмена — это промежуточное хранилище для информации, в которое она попадает после выполнения операции «Скопировать» или «Вырезать». Затем из буфера обмена информация переносится в новое место.

Если раньше стандартными средствами операционной системы можно было вставлять только последний скопированный фрагмент, то теперь в Windows 10 можно работать и с более ранними копиями текстов или рисунков.

Буфер обмена вызывается клавиатурной комбинацией Win + V (Win – это клавиша с флажком). При первом нажатии этого сочетания клавиш операционная система продемонстрирует сообщение об ошибке «Не удается отобразить журнал» и предложит включить журнал буфера обмена. Для этого необходимо будет нажать на кнопку «Включить».

Как передать файлы с Сяоми на компьютер без провода

После этого операционная система осуществить включение буфера, в котором отобразятся последние скопированные текстовые и графические файлы.

Обратите внимание! Если автоматического включения не произошло, запустить данную функцию можно через настройки операционной системы.

Как подключить журнал буфера обмена

Нажмите клавишу Win и выберите раздел « Параметры ».

Источник: www.internet-technologies.ru

Как посмотреть историю USB подключений к стационарному компьютеру/ноутбуку?

Любое устройство, подключаемое к системе – оставляет свои следы в реестре и лог файлах.

Существует несколько способов определить — какие USB-Flash-накопители подключались к устройству:

- С использованием специальных программ.

Если нужно знать, что именно копировалось с/на компьютер – используем этот способ. При условии соблюдения политик безопасности и с помощью специального софта можно не только отследить, что в компьютер вставлялся USB flash диск, но и логировать имена файлов, которые копировались с/на диск, и содержимое этих копируемых файлов.

С помощью специальных программ можно проконтролировать доступ не только к USB flash-дискам, но и ко всему спектру съемных устройств, принтеров и сканеров.

Специализированного софта по данной теме можно перечислить много, например – SecureWave Sanctuary Device Control / Lumension Device Control, DeviceLock, GFi EndPointSecurity, InfoWatch Device Monitor и т.п. Выбор конкретного софта зависит от конкретных условий применения.

2. Ручной – самостоятельно просматриваем реестр

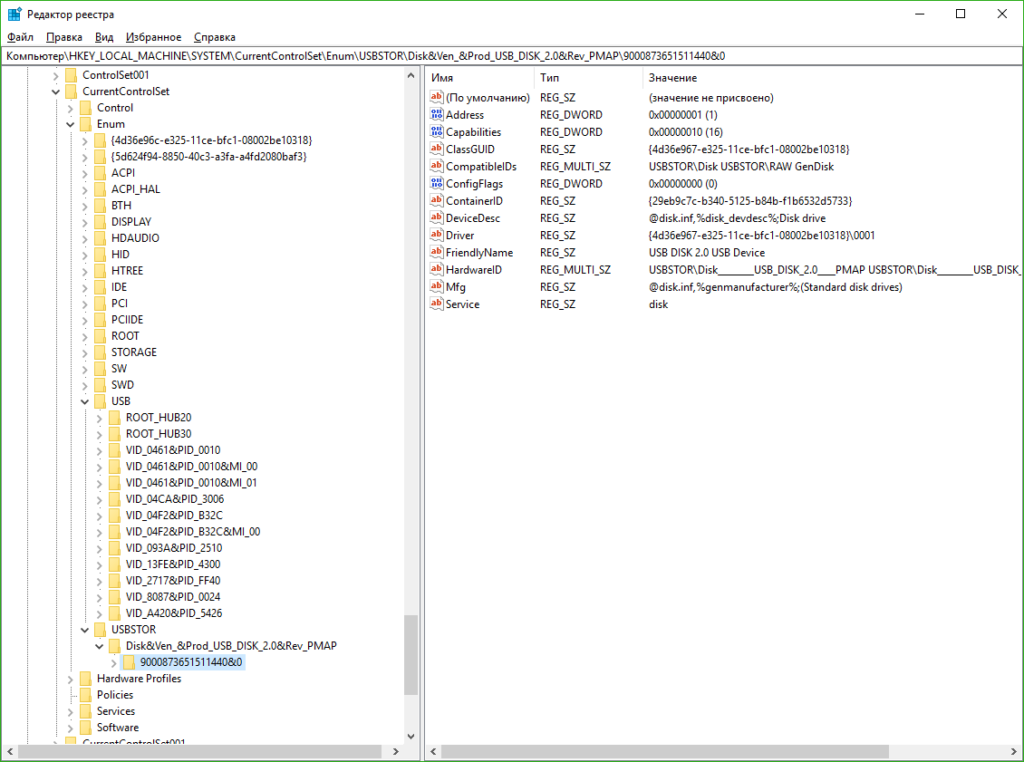

Все данные о подключениях USB хранятся в реестре в этих ветках:

Обмен с устройствами поблизости на Windows 11

В первой (USBSTOR) отображаются устройства-носители (как правило флеш-накопители), во- второй (USB) – телефоны, камеры, мышки и т.д.

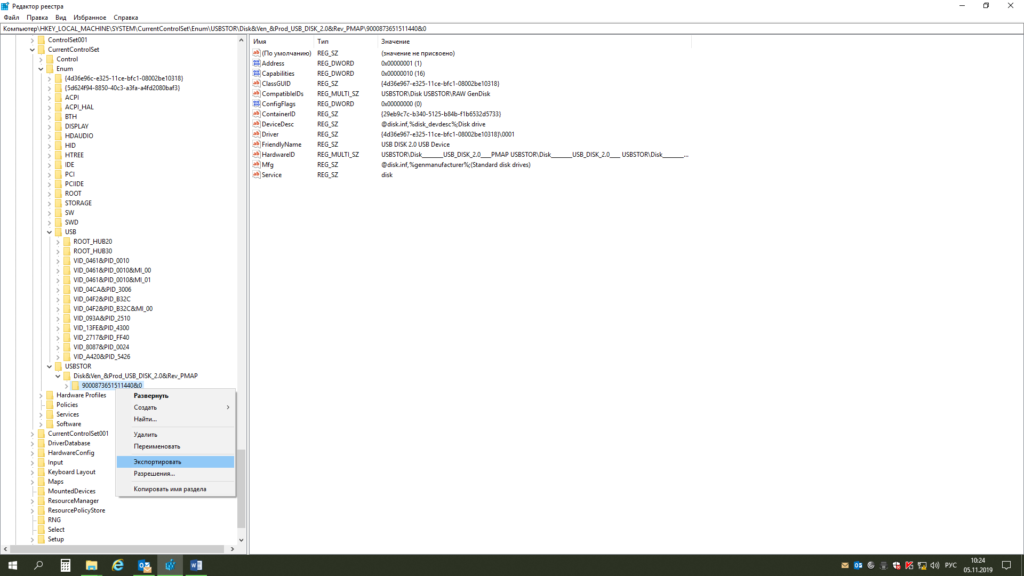

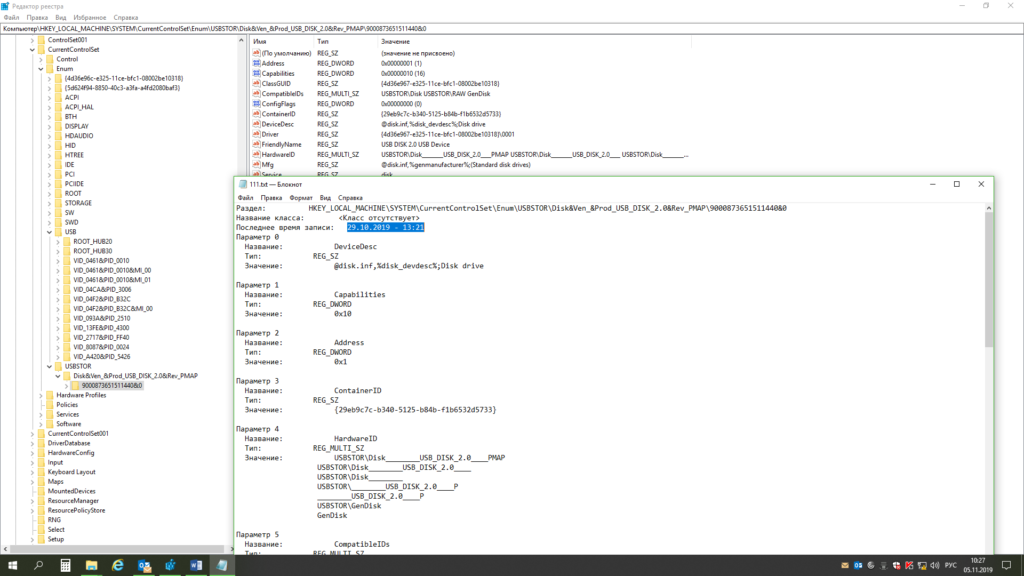

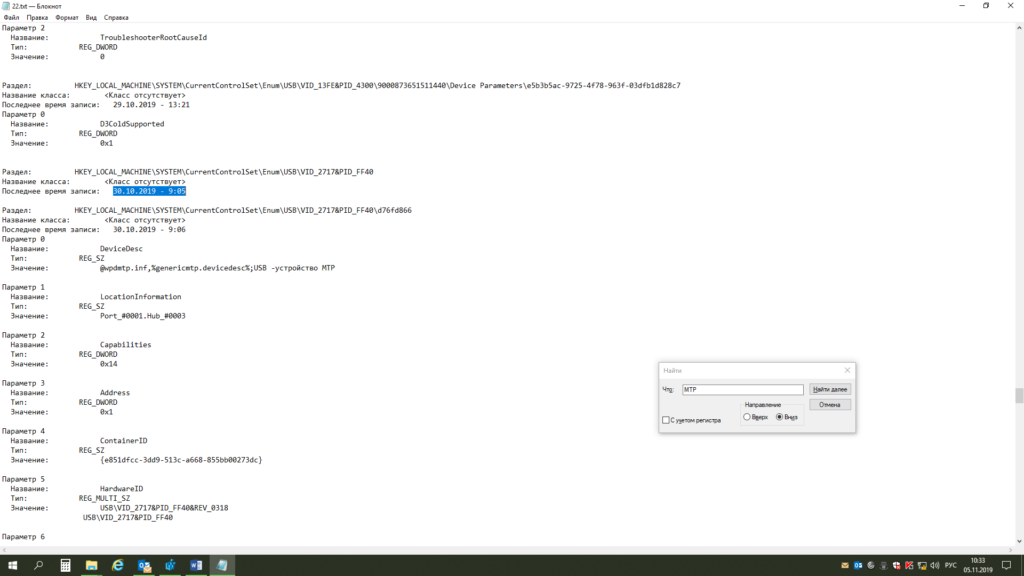

Для того, чтобы узнать дату и время подключения можно экспортировав нужный раздел в файл с расширением txt.

В данном примере флешка была вставлена в USB порт 29.10.2019 — 13:21.

Так же можно экспортировать раздел USBSTOR в файл с расширением txt.

Затем запускаем поиск устройств MTP (латинскими).

Находим дату и время подключения мобильного телефона (в данном примере) к USB компьютера. Так же по поиску устройств MTP могут находиться фотоаппараты и планшеты.

Из практики: Те, кто хоть как-то связан с кибербезопасностью, наверняка не раз слышали поучительную истории о флешках, разбросанных по парковкам. Это был обычный эксперимент, проведенный в студенческом кампусе Университета штата Иллинойс, с несколькими сотнями утерянных флешек, на которых был записан безобидный скрипт, сообщающий о подключении USB-накопителя к компьютеру. Итог – 45% утерянных флешек были подключены в течении 10 часов после начала эксперимента (подробнее об этой истории — на сайте ).

Еще одно событие, произошедшее в прошлом году. В изолированную сеть атомной электростанции попало вредоносное ПО. Причина – сотрудник, для решения задач предприятия, использовал USB со скачанным для семейного просмотра фильмом.

Помните, что даже личные накопители сотрудников (флешки, карты памяти) способны нанести компании урон не меньший, чем внешняя атака.

Источник: newtechaudit.ru

Как узнать, что копировалось на флешку или другой носитель

Часто приходя домой в вставляя флешку с любимыми фотографиями (любыми файлами) люди обнаруживают что пропали файлы на флешке. К счастью все на месте и они никуда не пропали, просто мы их не видим. Все это работа вирусов и в этой статье я покажу как вернуть файлы.

- Проверяем компьютер на вирусы с помощью Malwarebytes Anti-Malware.

- Открываем Мой компьютер, кликаем по флешке правой кнопкой и выбираем свойства.

- В открывшемся окне мы видим свободное и занятое место на флешке. Если занятого места нет — пробуем восстановить удаленные файлы, если есть — эта статья для вас.

Как узнать, что копировалось на флешку или другой носитель?

Всем доброго дня, вопрос такой — есть ли возможность средствами Windows или сторонними программами узнать, что и куда копировалось в последнее время? Если да, то как это сделать? Подскажите, пожалуйста.

Как узнать, что в DataGridView вертикальная или горизонтальная полоса прокрутки достигла начала или конца?

Привет всем! Подскажите, пожалуйста, каким образом определить, что в DataGridView вертикальная.

Можно ли как-то узнать, что программа была перенесена с одного компьютера на другой

нужно это для того, чтобы программа работала только на доверенных компьютерах. мне предлагали.

Как узнать размер (в байтах) который занимает в даный момент форма или другой контрол

Как узнать размер (в байтах) который занимает в даный момент форма или другой контрол

Как узнать, что файл, к которому обращается программа на Delphi, не занят другой программой?

Ситуация следующая- Есть две программы, которые обращаются к одному текстовому файлу, одна из.

Всем доброго дня, вопрос такой — есть ли возможность средствами Windows или сторонними программами узнать, что и куда копировалось в последнее время? Если да, то как это сделать.

Если при копировании не было ошибки, если на использование того или иного диска не были указанны квоты и логирование квот, то практически средствами Windows это невозможно.

Но Dog-и существуют еще с DOS, поищи по интернету их много. Ими не только, кто куда копировал можно узнать но и когда и чем (все зависит от самой dog-программы).

Если при копировании не было ошибки, если на использование того или иного диска не были указанны квоты и логирование квот, то практически средствами Windows это невозможно.

Но Dog-и существуют еще с DOS, поищи по интернету их много. Ими не только, кто куда копировал можно узнать но и когда и чем (все зависит от самой dog-программы).

Искать время доступа

Допустим, ваше USB-устройство смонтировано как suspicious_USB .

Откройте Terminal или xterm окно. Допустим, вы уверены, что не монтировали свое USB-устройство ни на одном компьютере с 20 дней. В окне командной строки выполните следующие команды:

Эта команда отобразит вам любой файл (даже скрытый), который любая операционная система могла открыть менее чем за 21 день. Вывод этой команды покажет вам подробное время последнего доступа к любому прочитанному или просто затронутому файлу или папке. Например, эта команда покажет вам, что папка была просто открыта. Эта команда покажет вам, что Spotlight работает на вашем USB-накопителе.

Если вы что-нибудь найдете, вы узнаете, когда ваш USB был прочитан.

Можно ли узнать копировались ли файлы с компьютера на флешку

Подскажите, как решить данную проблему.

Идея в следующем.

Программа должна отслеживать какие файлы скопированы только на флешку (или USB-винчестер).

Буду благодарен, если направите на путь истинный, подскажите какими функциями необходимо воспользоваться.

P.S. На данный момент я смог определить только, какой тип переносного носителя подключен к ПК и отследить подключение флешки.

Перехват (хуки) API CopyFile/CopyFileEx которые в свою очередь ответственны за копирование (их больше на самом деле).

Перехват (хуки) API CopyFile/CopyFileEx которые в свою очередь ответственны за копирование (их больше на самом деле).

А как сделали? Поделитесь плз. Нужно решить похожую задачу. Обнаружить попытку теневого копирования на флешку. Спасибо.

Пробую использовать функцию ReadDirectoryChanges(). Получилось мониторить действия в конкретной папке, а если имя папки не известно заранее.

Исползуя WM_DEVICECHANGE детектим момент подключения флешки, потом начинаем наблюдать за флешкой. Проблема будет в том, что если у нас есть манипулятор, который указывает на флешку вынуть ее будет невозможно.

Как понять, что вся необходимая информация , правильно сохранена на флешку?

1) После того, как Вы перенесли все файлы на флешку, они там должны отображаться. Зайдите в папки на флешке, запустите только что сохраненные файлы с флешки. Можно не все, а несколько хаотично, для проверки.

2) Закройте все файлы и папки на флешке, выньте флешку из компа, затем вставьте обратно.

3) Повторить пункт 1)

4) Если всё открывается, запускается, читается, слушается, то файлы сохранены правильно. Если нет, то пересохранить информацию, либо отформатировать/заменить флешку.

Источник: fobosworld.ru