Правовая охрана программ и данных. Защита информации.

Правовая охрана программ и данных. Правовая охрана программ для ЭВМ и баз данных впервые в полном объеме введена в Российской Федерации Законом «О правовой охране программ для электронных вычислительных машин и баз данных», который вступил в силу 20 октября 1992 г.

Предоставляемая настоящим законом правовая охрана распространяется на все виды программ для компьютеров (в том числе на операционные системы и программные комплексы), которые могут быть выражены на любом языке и в любой форме.

Для признания и реализации авторского права на компьютерную программу не требуется ее регистрация в какой-либо организации. Авторское право на компьютерную программу возникает автоматически при ее создании.

Для оповещения о своих правах разработчик программы может, начиная с первого выпуска в свет программы, использовать знак охраны авторского права, состоящий из трех элементов:

— буквы С в окружности или круглых скобках;

Правовая охрана программ и данных

— наименования (имени) правообладателя;

— года первого выпуска программы.

Автору программы принадлежит исключительное право на воспроизведение и распространение программы любыми способами, а также на осуществление модификации программы.

Защита от нелегального копирования и использования. Программная защита для предотвращения копирования дистрибутивных дискет может состоять в применении нестандартного форматирования. Кроме того, на дискете или CD-ROM может быть размещен закодированный программный ключ, без которого программа становится непригодной к работе и который теряется при копировании.

Аппаратную защиту от нелегального использования можно реализовать с помощью аппаратного клю-ча, который присоединяется обычно к параллельному порту компьютера.

Защита доступа к компьютеру. Для защиты от несанкционированного доступа к данным, хранящимся на компьютере, служат пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом возможна регистрация всех попыток несанкционированного доступа.

Защита дисков, папок и файлов. Каждый диск, папку и файл можно защитить от несанкционированного доступа: например, установить определенные права доступа (полный или только чтение), причем разные для различных пользователей.

Защита информации в Интернете. На серверах в Интернете размещается различная важная информация: Web-сайты, файлы и т. д. Если компьютер подключен к Интернету, то в принципе любой пользователь, также подключенный к Интернету, может получить доступ к информационным ресурсам этого сервера. Он в состоянии изменить или заменить Web-страницу сайта, стереть или, наоборот, записать файл и т. д. Чтобы этого не происходило, доступ к информационным ресурсам сервера (его администрирование) производится по паролю.

Если сервер имеет соединение с Интернетом и одновременно служит сервером локальной сети (Интранет-сервером), то возможно несанкционированное проникновение из Интернета в локальную сеть. Во избежание этого устанавливается программный или аппаратный барьер между Интернетом и Интранетом с помощью брандмауэра (firewall). Брандмауэр отслеживает передачу данных между сетями и предотвращает несанк-ционированный доступ.

Информационное право и информационная безопасность

Основные логические устройства компьютера (сумматор, регистр).

Поскольку любая логическая операция может быть представлена в виде комбинации трех базовых операций (И, ИЛИ, НЕ), любые устройства компьютера, производящие обработку или хранение информации, могут быть собраны из базовых логических элементов как из кирпичиков.

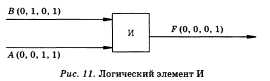

Логический элемент И. На входы А и В логического элемента последовательно подаются четыре пары сигналов различных значений, на выходе получается последовательность из четырех сигналов, значения которых определяются в соответствии с таблицей истинности операции логического умножения (рис. 11).

Логический элемент ИЛИ. На входы Аи В логического элемента последовательно подаются четыре пары сигналов различных значений, на выходе получается последовательность из четырех сигналов, значения которых определяются в соответствии с таблицей истинности операции логического сложения (рис. 12).

Логический элемент НЕ. На вход А логического элемента последовательно подаются два сигнала, на выходе получается последовательность из двух сигналов,

значения которых определяются в соответствии с таблицей истинности логического отрицания (рис. 13).

Сумматор. В целях максимального упрощения работы компьютера все многообразие математических операций в процессоре сводится к сложению двоичных чисел. Поэтому главной частью процессора является сумматор, который обеспечивает такое сложение.

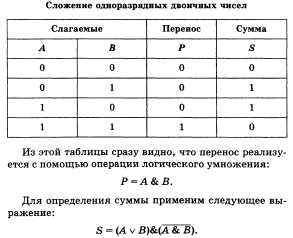

При сложении двоичных чисел образуется сумма в данном разряде, при этом возможен перенос в старший разряд. Обозначим слагаемые (А, В), перенос (Р) и сумму (S). Построим таблицу сложения одноразрядных двоичных чисел с учетом переноса в старший разряд (табл. 4).

Теперь, на основе полученного логического выражения, можно построить из базовых логических элементов схему полусумматора (рис. 14).

Данная схема называется полусумматором, так как выполняет суммирование одноразрядных двоичных чисел без учета переноса из младшего разряда.

Многоразрядный сумматор процессора состоит из полных одноразрядных сумматоров. На каждый разряд ставится одноразрядный сумматор, причем выход (перенос) сумматора младшего разряда подключен ко входу сумматора старшего разряда.

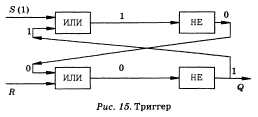

Триггер. Важнейшей структурной единицей оперативной памяти компьютера, а также внутренних регистров процессора является триггер (рис. 15). Это устройство позволяет запоминать, хранить и считывать информацию (каждый триггер может хранить 1 бит информации).

Для построения триггера достаточно двух логических элементов «ИЛИ» и двух элементов «НЕ».

В обычном состоянии на входы триггера подан сигнал «О», и триггер хранит «О». Для записи «1» на вход S (установочный) подается сигнал «1». При последовательном рассмотрении прохождения сигнала по схеме видно, что триггер переходит в это состояние и будет устойчиво находиться в нем и после того, как сигнал на входе S исчезнет. Триггер запомнил «1», т. е. с выхода триггера Q можно считать «1».

Чтобы сбросить информацию и подготовиться к приему новой, на вход R (сброс) подается сигнал «1», после чего триггер возвратится к исходному «нулевому» состоянию.

Источник: studopedia.su

Правовая охрана программы данных. Защита информации. — презентация

Презентация на тему: » Правовая охрана программы данных. Защита информации.» — Транскрипт:

1 Правовая охрана программы данных. Защита информации

2 Авторское право Автор – это физическое лицо, творческим трудом которого создано произведение. Автор должен обладать определенными правами на свое произведение; совокупность этих прав принято называть авторским правом. Авторское право, или copyright, означает «право создания копий». Авторское право – одна из форм защиты интеллектуальной собственности.

4 Авторское право не распространяется На идеи и принципы, включая «идеи и принципы организации интерфейса и алгоритма, а также языки программирования».

5 Российское законодательство об авторском праве Закон РФ 5352–1 от 9 июля 1993 г. (с изменениями) «Об авторском праве и смежных правах» (ЗоАП) Закон РФ 3523–1 от 23 сентября 1992 г. (с изменениями) «О правовой охране программ для электронно-вычислительных машин и баз данных» (ЗоЭВМ) Основные положения программы для ЭВМ относятся к объектам авторского права; право авторства презюмируется и не требует регистрации; автору или иному правообладателю принадлежит исключительное право осуществлять и/или разрешать выпуск в свет, воспроизведение, распространение и иное использование программы для ЭВМ; имущественные права на программные продукты могут быть переданы кому-либо только по договору; лицо, правомерно владеющее экземпляром программы для ЭВМ, вправе осуществлять ее запись в память одной ЭВМ или одного пользователя в сети, если иное не предусмотрено договором с правообладателем.

6 Составляющие авторского права Права ЛичныеИмущественные Право авторства. Право на имя. Право на целостность. Выпуск в свет. Воспроизведение.

Распространение. Иное использование. Все действия без согласия правообладателя незаконны!

7 Компьютерное пиратство Экземпляры программ для ЭВМ или базы данных, изготовленные (введенные в хозяйственный оборот) с нарушением авторских прав, называются контрафактными. Незаконное копирование Незаконная установка программ на компьютеры Изготовление подделок Нарушение ограничений лицензии Интернет-пиратство

8 Ответственность, предусмотренная законом Уголовная ответственность 1. непосредственный нарушитель 2. должностное лицо (руководитель) Административная ответственность 1. непосредственный нарушитель 2. должностное лицо (руководитель) 3. юридическое лицо Гражданско-правовая ответственность 1. непосредственный нарушитель (суд общей юрисдикции) 2. юридическое лицо (арбитражный суд)

9 На что обратить внимание при покупке лицензионной продукции? Дополнительные требования Программы офисного, делового назначения (например 1С, Microsoft). Упаковываются в коробки. В комплекте есть документация, регистрационные документы. Игры, репетиторы, словари В комплектацию всегда входит регистрационная карточка.

Обязательные требования Должны быть указаны полные координаты производителя. Качественная полиграфия, четкая печать. На поверхности диска всегда полноцветная печать (не наклейка).

10 Виды компьютерных программ по условиям распространения Лицензируемые программы Условно бесплатные программы Shareware Бесплатно распространяемые программы Freeware Программы, распространяемые свободно в виде исходных кодов Free software

11 Лице́нзия на ПО это правовой инструмент, определяющий использование и распространение программного обеспечения, защищённого авторским правом. Обычно лицензия на программное обеспечение разрешает получателю использовать одну или несколько копий программы, причём без лицензии такое использование рассматривалось бы в рамках закона как нарушение авторских прав издателя. По сути, лицензия выступает гарантией того, что издатель ПО, которому принадлежат исключительные права на программу, не подаст в суд на того, кто ею пользуется. Лицензируемые программы

12 Испытателю предлагается ограниченная по возможностям (неполнофункциональная или демонстрационная версия), сроку действия (триал-версия, от англ. Trial пробный) или версия с встроенным блокиратором-напоминанием (NAG) о необходимости оплаты использования программы. В лицензии также может быть оговорён запрет на коммерческое или профессиональное (не тестовое) её использование.

Иногда незарегистрированная программа спустя некоторое время (например, 30 дней) прекращает запускаться. Иногда становится недоступной часть функций. Иногда функциональность остаётся в полном объёме, но пользователю время от времени показывается напоминание о том, что он пользуется незарегистрированной версией. Условно бесплатные программы Shareware

13 Свободное программное обеспечение (СПО) широкий спектр программных решений, в которых права пользователя («свободы») на неограниченные установку, запуск, а также свободное использование, изучение, распространение и изменение (совершенствование) программ защищены юридически авторскими правами при помощи свободных лицензий. Обычно СПО доступно без всякой оплаты, но может иметь цену, например, в форме взимания платы за компакт-диски или другие носители. Чтобы распространяемое ПО было свободным, получателям должны быть доступны его исходные коды, из которых можно получить исполняемые файлы, с соответствующими лицензиями. Программы, распространяемые свободно в виде исходных кодов Free software

14 Freeware (от англ. free [of charge] «бесплатный» и software «программное обеспечение») программное обеспечение, лицензионное соглашение которого не требует каких-либо выплат правообладателю. Freeware обычно распространяется в бинарном виде, без исходных кодов. Важно отличать Freeware от свободного программного обеспечения, которое предоставляет каждому помимо права на использование программного обеспечения, право модификации и ряд других прав. Freeware может распространяться без исходных текстов и может содержать ограничения на коммерческое использование, модификацию и.т.д. Бесплатно распространяемые программы Freeware

15 Понятие свободы программы в идеологии Free software Программа считается свободной, если пользователи располагают всеми четырьмя свободами: Свобода 0. Свобода запускать программу в любых целях. Свобода 1. Свобода изучения работы программы и адаптация ее к вашим нуждам. Доступ к исходным текстам является необходимым условием. Свобода 2. Свобода распространять копии.

Свобода 3. Свобода улучшать программу и публиковать ваши улучшения, так что все общество выиграет от этого. Доступ к исходным текстам является необходимым условием.

16 Всегда ли за возможность пользоваться программой приходится платить? Лицензируемые программы Условно бесплатные программы Shareware Свободно распространяемые программы Freeware Программы, распространяемые свободно в виде исходных кодов Free software ДА ! НЕТ !

17 Защита информации от несанкционированного доступа Пароли Доступ к папке/диску (полный, только чтение, по паролю) Биометрические системы идентификации (отпечатки пальцев, системы распознавания речи, радужная оболочка глаза)

18 Защита информации от нелегального копирования и использования Использование дистрибутивов (каждый имеет свой серийный номер, что препятствует незаконному копированию и установке программ) На CD или DVD дисках размещают закодированный программный ключ, который теряется при копировании и программа не может быть установлена Аппаратный ключ присоединяется к порту компьютера. Защищаемая программа обращается к порту и запрашивает секретный код.

19 Физическая защита данных на дисках Несколько жестких дисков подключаются к RAID- контроллеру, который рассматривает их как единый логический носитель. При записи информация дублируется на нескольких дисках.

20 Защита информации в Интернете Для защиты от вирусов используют антивирусные программы.

Источник: www.myshared.ru

Презентация на тему Правовая охрана программ и данных Защита информации

ПРАВОВАЯ ОХРАНА ПРОГРАММ И ДАННЫХ Правовая охрана программ для ЭВМ и баз данных впервые в полном объеме введена в Российской Федерации Законом «О правовой охране программ для электронных вычислительных машин и баз данных», который вступил в силу 20 октября 1992 г.

- Главная

- Информатика

- Правовая охрана программ и данных Защита информации

Слайды и текст этой презентации

Слайд 1 ПРАВОВАЯ ОХРАНА ПРОГРАММ И ДАННЫХ ЗАЩИТА ИНФОРМАЦИИ

Слайд 2 ПРАВОВАЯ ОХРАНА ПРОГРАММ И ДАННЫХ

Правовая охрана программ для

ЭВМ и баз данных впервые в полном объеме введена

в Российской Федерации Законом «О правовой охране программ для электронных

вычислительных машин и баз данных», который вступил в силу 20 октября 1992 г.

Слайд 3

Предоставляемая настоящим законом правовая охрана распространяется на все

виды программ для компьютеров (в том числе на операционные

системы и программные комплексы), которые могут быть выражены на любом

языке и в любой форме. Для признания и реализации авторского права на компьютерную программу не требуется ее регистрация в какой-либо организации. Авторское право на компьютерную программу возникает автоматически при ее создании.

Слайд 4

Для оповещения о своих правах разработчик программы может,

начиная с первого выпуска в свет программы, использовать знак

охраны авторского права, состоящий из трех элементов: — буквы С в

окружности или круглых скобках; — наименования (имени) правообладателя; — года первого выпуска программы.

Автору программы принадлежит исключительное право на воспроизведение и распространение программы любыми способами, а также на осуществление модификации программы.

Слайд 5

Для обеспечения безопасности информационных систем применяют системы защиты

информации, которые представляют собой комплекс организационно — технологических мер,

программно — технических средств и правовых норм, направленных на противодействие

источникам угроз безопасности информации.

При комплексном подходе методы противодействия угрозам интегрируются, создавая архитектуру безопасности систем. Необходимо отметить, что любая системы защиты информации не является полностью безопасной. Всегда приходиться выбирать между уровнем защиты и эффективностью работы информационных систем.

Слайд 6 К СРЕДСТВАМ ЗАЩИТЫ ИНФОРМАЦИИ ИС ОТ ДЕЙСТВИЙ СУБЪЕКТОВ

ОТНОСЯТСЯ:

средства защита информации от несанкционированного доступа;

защита информации в компьютерных

сетях;

криптографическая защита информации;

электронная цифровая подпись;

защита информации от компьютерных вирусов.

Слайд 7 СРЕДСТВА ЗАЩИТА ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА

Получение доступа к

ресурсам информационной системы предусматривает выполнение трех процедур: идентификация, аутентификация

и авторизация.

Идентификация — присвоение пользователю (объекту или субъекту ресурсов) уникальных

имен и кодов (идентификаторов).

Аутентификация — установление подлинности пользователя, представившего идентификатор или проверка того, что лицо или устройство, сообщившее идентификатор является действительно тем, за кого оно себя выдает. Наиболее распространенным способом аутентификации является присвоение пользователю пароля и хранение его в компьютере. Авторизация — проверка полномочий или проверка права пользователя на доступ к конкретным ресурсам и выполнение определенных операций над ними. Авторизация проводится с целью разграничения прав доступа к сетевым и компьютерным ресурсам.

Слайд 8 ЗАЩИТА ИНФОРМАЦИИ В КОМПЬЮТЕРНЫХ СЕТЯХ

Локальные сети предприятий очень

часто подключаются к сети Интернет. Для защиты локальных сетей

компаний, как правило, применяются межсетевые экраны — брандмауэры (firewalls)

Экран (firewall)

— это средство разграничения доступа, которое позволяет разделить сеть на две части (граница проходит между локальной сетью и сетью Интернет) и сформировать набор правил, определяющих условия прохождения пакетов из одной части в другую.

Слайд 9 КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ

Для обеспечения секретности информации применяется ее

шифрование или криптография. Для шифрования используется алгоритм или устройство,

которое реализует определенный алгоритм. Управление шифрованием осуществляется с помощью изменяющегося

кода ключа.

Извлечь зашифрованную информацию можно только с помощью ключа. Криптография — это очень эффективный метод, который повышает безопасность передачи данных в компьютерных сетях и при обмене информацией между удаленными компьютерами.

Слайд 10 ЭЛЕКТРОННАЯ ЦИФРОВАЯ ПОДПИСЬ

Сообщение, зашифрованное с помощью закрытого ключа,

называется электронной цифровой подписью. Отправитель передает незашифрованное сообщение в

исходном виде вместе с цифровой подписью. Получатель с помощью открытого

ключа расшифровывает набор символов сообщения из цифровой подписи и сравнивает их с набором символов незашифрованного сообщения. При полном совпадении символов можно утверждать, что полученное сообщение не модифицировано и принадлежит его автору.

Слайд 11 ЗАЩИТА ИНФОРМАЦИИ ОТ КОМПЬЮТЕРНЫХ ВИРУСОВ

Компьютерный вирус – это

небольшая вредоносная программа, которая самостоятельно может создавать свои копии

и внедрять их в программы (исполняемые файлы), документы, загрузочные сектора

носителей данных и распространяться по каналам связи. Источниками вирусного заражения могут быть съемные носители и системы телекоммуникаций. К наиболее эффективным и популярным антивирусным программам относятся: Антивирус Касперского 7.0, AVAST, Norton AntiVirus и многие другие.

Источник: mypreza.com