Проверить потенциальные места записей вредоносного программного обеспечения в системном реестре операционной системы Windows ХР/7.

В открывшемся окне выберите ветвь HKEY_LOCAL_MACHINE и далее Software MicrosoftWindowsNTCurrentVersionWinlogon.

Найдите ключ Userinit (REG_SZ) и проверьте его содержимое.

Еще одним потенциальным местом записей на запуск «троянских программ» является раздел автозапуска Run.

Для его проверки выполните следующее.

В открывшемся окне выберите ветвь HKEY_LOCAL_MACHINE и далее SoftwareMicrosoftWindowsCurrentVersionRun. (REG_SZ)

Запустите приложение Microsoft Word. Открыть вкладку Уровень безопасности. Выбрать нужный уровень безопасности.

Откройте вкладку Надежные источники.

Контрольные вопросы

Что такое Реестр ОС?

Системный реестр Windows. Что это и как с ним работать?!

Реестр Windows или системный реестр — иерархически построенная база данных параметров и настроек в большинстве операционных систем Microsoft Windows.

Реестр содержит информацию и настройки для аппаратного обеспечения, программного обеспечения, профилей пользователей, предустановки. Большинство изменений в Панели управления, ассоциации файлов, системные политики, список установленного ПО фиксируются в реестре.

Реестр Windows был введён для упорядочения информации, хранившейся до этого во множестве INI-файлов, обеспечения единого механизма (API) записи-чтения настроек и избавления от проблем коротких имён, отсутствия разграничения прав доступа и медленного доступа к ini-файлам, хранящимся на файловой системе FAT16, имевшей серьёзные проблемы быстродействия при поиске файлов в директориях с большим их количеством.

2. Исследуйте и опишите содержимое ключа RegisteredOrganization из каталога HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsNTCurrentVersion

Что такое макрос? Макровирус? Их отличия.

мáкрос — программный алгоритм действий, записанный пользователем. Часто макросы применяют для выполнения рутинных действий. А также макрос — это символьное имя в шаблонах, заменяемое при обработке препроцессором на последовательность символов, например: фрагмент html-страницы в веб-шаблонах, или одно слово из словаря синонимов в синонимизаторах.

Макровирус — это разновидность компьютерных вирусов, разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft Office. Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносятся из одного зараженного файла в другие. Большая часть таких вирусов написана для MS Word.

Как установить разрешения пользователя только для установки проверенных макросов и ПО?

Параметры безопасности макросов доступны в центре управления безопасностью. Однако администратор организации может изменить параметры по умолчанию, чтобы запретить изменение каких-либо параметров пользователями.

Реестр Windows: как он устроен и как с ним работать

Какое отношение реестр имеет к ИБ?

реестр Windows контролирует большинство действия программ работающие на компьютере, почти каждый раз когда пользователь устанавливает, запускает или удаляет какую нибудь программу — системный реестр добавляет, изменяет или удаляет разные ключи реестра. Проблема в том, что реестр не может определить если запущенная программа/процесс является опасным или безопасным для здоровья компьютера. Таким образом, Вредоносные программы, как и все остальные, могут редактировать реестр, и как правило при запуске они сделают все нужные изменения в реестр Windows для того чтобы вредоносные процессы всегда остались активными, а по возможности отключить имеющею защиту.

Помимо вредоносных программ и сами пользователи могут выполнять деструктивные действия, например при ошибочном редактировании реестра для того чтобы ‘оптимизировать’ производительность операционной системы. Также, при неудачной установки каких-либо программ, для правильной работы системы, пользователь должен вручную редактировать реестр чтобы изменить, добавить или удалить ключи реестра. Но, неправильное изменение параметров системного реестра с помощью редактора реестра или любым иным способом может привести к серьезным неполадкам и в некоторых случаев, для их устранения может потребоваться переустановка операционной системы.

Хорошая новость в том, что помимо редактировании реестра Windows, мы может восстановить его, причём неважно кто совершил деструктивных действиях пользователь или какая нибудь программа и единственное что нужно, это иметь под рукой сохранённую копию реестра. Вот почему, очень важно сделать резервную копию реестра перед тем как редактировать его, ведь в случае возникновения проблем, мы легко восстановить работоспособность реестра Windows. Самое приятное, это то что, и создание резервной копии, и восстановление реестра — это очень простые и легкие процессы,

Источник: megalektsii.ru

Часть 2. Профилактика проникновения «троянских программ»

Реестр операционной системы Windows — это большая база данных, где хранится информация о конфигурации системы. Этой информацией пользуются как операционная система Windows, так и другие программы. В некоторых случаях восстановить работоспособность системы после сбоя можно, загрузив работоспособную версию реестра, но для этого, естественно, необходимо иметь копию реестра. Основным средством для просмотра и редактирования записей реестра служит специализированная утилита «Редактор реестра».

Файл редактора реестра находится в папке Windows. Называется он regedit.exe. После запуска появится окно редактора реестра. Вы увидите список из 5 разделов (рисунок 1):

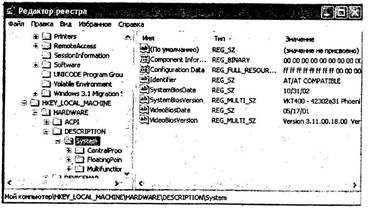

Работа с разделами реестра аналогична работе с папками в Проводнике. Конечным элементом дерева реестра являются ключи или параметры, делящиеся на три типа (рис. 2):

• строковые (напр. «C Windows»);

• двоичные (напр. 10 82 АО 8F);

DWORD — этот тип ключа занимает 4 байта и отображается в шестнадцатеричном и в десятичном виде (например, 0x00000020 (32)).

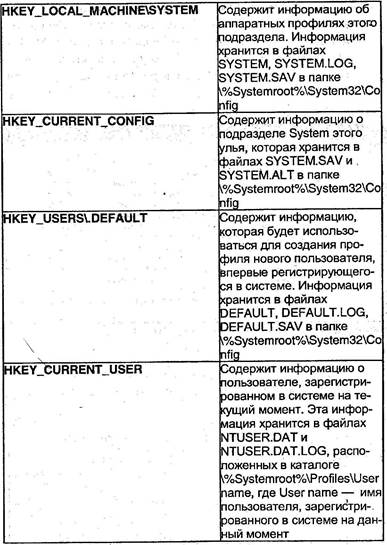

В Windows системная информация разбита на так называемые ульи (hive). Это обусловлено принципиальным отличием концепции безопасности этих операционных систем. Имена файлов ульев и пути к каталогам, в которых они хранятся, расположены в разделе HKEY_LOCAL_MASHINECurrentControlSetControlhivelist (рис. 3).

В таблице 1 даны краткие описания ульев реестра и файлов, в которых хранятся параметры безопасности.

Характеристика основных разделов системного реестра

Задание: проверить потенциальные места записей «троянских программ» в системном реестре операционной системы Windows 2000 (XP).

Алгоритм выполнения работы

Потенциальными местами записей «троянских программ» в системном реестре являются разделы, описывающие программы, запускаемые автоматически при загрузке операционной системы от имени пользователей и системы.

1. Запустите программу regedit.exe.

2. В открывшемся окне выберите ветвь HKEY_LOCAL_MASHINE и далее Software MicrosoftWindowsNTCurrentVersionWinlogon.

3. В правой половине открытого окна программы геhttps://lektsia.com/6xcde.html» target=»_blank»]lektsia.com[/mask_link]

Урок 15

§1.6. Защита от вредоносных программ.

Троянские программы часто изменяют записи системного реестра операционной системы, который содержит все сведения о компьютере и установленном программном обеспечении. Для их удаления необходимо восстановление системного реестра, поэтому компонент, восстанавливающий системный реестр, входит в современные операционные системы.

Следующая страница Контрольные вопросы

Cкачать материалы урока

Источник: xn—-7sbbfb7a7aej.xn--p1ai